إشعار

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تسجيل الدخول أو تغيير الدلائل.

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تغيير الدلائل.

تقييد ميزات المعاينة في Microsoft Foundry للحفاظ على تركيز بيئات الإنتاج على القدرات المتاحة بشكل عام. تغطي هذه المقالة نهجين:

- Azure الوسوم تخفي أسطح المعاينة في بوابة Foundry (البوابات الحالية والكلاسيكية).

- تقوم أدوار RBAC المخصصة بحظر عمليات المعاينة المحددة على مستوى واجهة برمجة التطبيقات.

استخدم العلامات لقمع البوابة، واستخدم أدوار RBAC مخصصة عندما تحتاج إلى حظر عمليات أو أذونات محددة.

المتطلبات الأساسية

- مورد ومشروع من Foundry.

- إذن لإضافة أو تعديل الوسوم عند النطاق المستهدف في Azure. على سبيل المثال، مساهم أو مساهم وسم.

- اشتراك في Azure مع صلاحيات لإنشاء أدوار مخصصة في النطاق الذي تريد أن يكون الدور فيه قابلا للتعيين (على سبيل المثال، دور المالك أو دور مسؤول الوصول إلى المستخدم).

- أذونات لتعيين الأدوار في النطاق الذي تخصص فيه الوصول (على سبيل المثال، دور مسؤول Role Based Access Control أو دور مسؤول الوصول إلى المستخدم).

- تم تثبيت Azure CLI وتسجيل الدخول، إذا أنشأت الأدوار من سطر الأوامر. لمزيد من المعلومات، راجع تثبيت Azure CLI.

- الوصول إلى بوابة Azure.

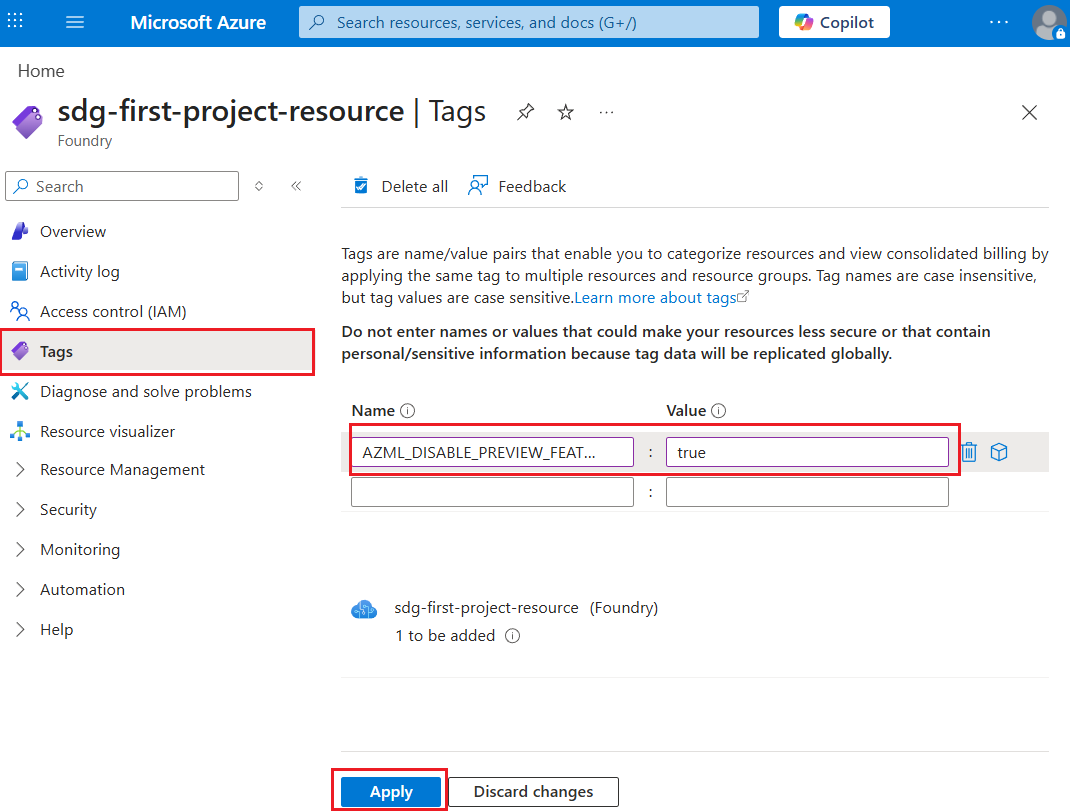

طبق الوسم

طبق وسم كبت ميزة المعاينة في النطاق الذي تحكمه مؤسستك.

مهم

استخدم مفتاح الوسم والقيمة الدقيقة:

- مفتاح الوسم:

AZML_DISABLE_PREVIEW_FEATURE - قيمة الوسم:

true

طبق الوسم في النطاق الذي يتناسب مع احتياجات حوكمتك:

- الاشتراك في الحوكمة على مستوى المؤسسة.

- مجموعة موارد لتغطية جميع الموارد في مجموعة.

- مصدر من المصنع للتحكم الحبيبي.

استبدل <resource-id> بمعرف الموارد الكامل لاشتراكك أو مجموعة الموارد أو مورد Foundry.

az tag update --resource-id <resource-id> --operation merge --tags AZML_DISABLE_PREVIEW_FEATURE=true

للعثور على معرف المورد لمورد في Foundry:

az resource show --name <resource-name> --resource-group <resource-group> --resource-type "Microsoft.CognitiveServices/accounts" --query id --output tsv

إزالة الوسم لإعادة تفعيل ميزات المعاينة

لاستعادة ميزات المعاينة، قم بإزالة الوسم AZML_DISABLE_PREVIEW_FEATURE .

az tag update --resource-id <resource-id> --operation delete --tags AZML_DISABLE_PREVIEW_FEATURE=true

بعد إزالة العلامة، قم بتحديث بوابة Foundry أو تسجيل الخروج والعودة للدخول. تظهر ميزات المعاينة مرة أخرى خلال دقائق قليلة.

تحقق من الكبت في كلا التجربتين البوابتين.

بعد حفظ العلامة، اترك بضع دقائق للانتشار ثم تحقق من السلوك في كلا التجربتين.

- مفتوح Microsoft Foundry.

- افتح مشروعك الموسوم.

- تحقق من أن ميزات واجهة المستخدم الخاصة بالمعاينة فقط مخفية.

- في البوابة الكلاسيكية، أداة ميزات المعاينة في الأعلى يمين معطلة.

- في البوابة الجديدة، لن ترى أي تسميات للمعاينة ، حيث لن تكون الميزات في المعاينة مرئية بعد الآن.

- التنقل بين التجارب الجديدة والكلاسيكية باستخدام New Foundry، وتحقق من نفس السلوك.

النتيجة المتوقعة: ميزات المعاينة مخفية في تجارب بوابات Foundry الجديدة والكلاسيكية.

استكشاف مشاكل كتم الأخطاء

استخدم الجدول التالي عندما لا يتصرف القمع كما هو متوقع.

| عَرَض | السبب | الحل |

|---|---|---|

| تظهر ميزات المعاينة بعد تطبيق العلامة. | مفتاح الوسم أو القيمة غير صحيحة. | تحقق من أن مفتاح الوسم هو بالضبط AZML_DISABLE_PREVIEW_FEATURE وأن القيمة true (حساسة للحرف). احفظ العلامة مرة أخرى. |

| يتم تطبيق العلامة لكن يتم قمع بعض المناظير فقط. | يتم تطبيق العلامة على نطاق أضيق مما هو مقصود. | تأكد من تطبيق الوسم في نطاق الحوكمة المقصود (اشتراك، مجموعة موارد، أو مورد). طبقها على نطاق أوسع إذا لزم الأمر. |

| تظهر ميزات المعاينة مرة أخرى بعد بضع دقائق. | جلسة المتصفح تستخدم حالة مخبأة مؤقتا. | قم بتسجيل الخروج والرجوع مرة أخرى، أو امسح ذاكرة التخزين المؤقت للمتصفح وقم بتحديث بوابة Foundry. |

| غير قادر على إضافة أو تعديل الوسم. | حسابك يفتقر إلى صلاحيات الوسوم في هذا النطاق. | تحقق من أن لديك دور المساهم أو المساهم الوسم في النطاق المستهدف. |

| لا تزال ميزات المعاينة تظهر بعد التحقق من النطاق والوسم والأصوات. | احتمال تأخير الانتشار أو خطأ في المنتج. | انتظر بضع دقائق حتى يتم التكاثر. إذا استمرت المشكلة، قدم طلب دعم. |

ميزات معاينة الكتل مع أدوار RBAC مخصصة

يمكنك حظر الوصول إلى ميزات المعاينة المحددة عن طريق إنشاء دور Azure مخصص يستبعد الأجنونات المقابلة، ثم تعيين هذا الدور للمستخدمين.

لأنك لا تستطيع تعديل الأدوار المدمجة، فإنك تنشئ دورا مخصصا يستخدم notDataActions (أو notActions لميزات مستوى التحكم مثل التتبع) لاستبعاد الأصلاحات التي تريد حظرها.

يلخص الجدول التالي ميزات المعاينة التي يمكنك حظرها ونوع الأذونات التي يجب استبعادها.

| ميزة المعاينة | مسار مزود الموارد | نوع الإذن | حقل الاستبعاد |

|---|---|---|---|

| خدمة الوكيل | Microsoft.CognitiveServices/accounts/AIServices/agents/* |

إجراء البيانات | notDataActions |

| فهم المحتوى | Microsoft.CognitiveServices/accounts/MultiModalIntelligence/* |

إجراء البيانات | notDataActions |

| الضبط الدقيق |

Microsoft.CognitiveServices/accounts/OpenAI/fine-tunes/* والمسارات ذات الصلة |

إجراء البيانات | notDataActions |

| التقييمات | Microsoft.CognitiveServices/accounts/AIServices/evaluations/* |

إجراء البيانات | notDataActions |

| سلامة المحتوى | Microsoft.CognitiveServices/accounts/ContentSafety/* |

إجراء البيانات | notDataActions |

| التتبع | Microsoft.Insights/* |

عمل طائرة التحكم | notActions |

أنشئ دورا مخصصا يمنع ميزة المعاينة

يشرح هذا القسم إنشاء تعريف أدوار مخصص وتخصيصه للمستخدم. المثال يمنع خدمة الوكيل، لكن يمكنك استبدال أي إجراءات بيانات من أقسام الميزات في هذا المقال.

الخطوة 1: حدد دور JSON

أنشئ ملف JSON بعنوان custom-role.json المحتوى التالي. استبدل <subscription-id> بمعرف الاشتراك Azure الخاص بك وأضف إجراءات البيانات التي تريد حظرها إلى notDataActions.

{

"properties": {

"roleName": "Foundry custom role (preview features blocked)",

"description": "Custom role that excludes specific Foundry preview features.",

"assignableScopes": [

"/subscriptions/<subscription-id>"

],

"permissions": [

{

"actions": [

"Microsoft.CognitiveServices/*/read",

"Microsoft.Authorization/*/read"

],

"notActions": [],

"dataActions": [

"Microsoft.CognitiveServices/accounts/AIServices/*"

],

"notDataActions": [

"Microsoft.CognitiveServices/accounts/AIServices/agents/write",

"Microsoft.CognitiveServices/accounts/AIServices/agents/read",

"Microsoft.CognitiveServices/accounts/AIServices/agents/delete"

]

}

]

}

}

نصيحة

إذا قمت باستنساخ دور موجود أو استخدمت أذونات البطاقة البرية في dataActions، أضف إجراءات بيانات ميزة المعاينة إلى notDataActions بحيث يستثني الدور هذه الأفعال. بالنسبة للتتبع، استخدم notActions بدلا من ذلك لأن التتبع يستخدم إجراءات مستوى التحكم.

الخطوة 2: إنشاء الدور

az role definition create --role-definition custom-role.json

الخطوة 3: تعيين الدور

az role assignment create \

--role "Foundry custom role (preview features blocked)" \

--assignee "<user-email-or-object-id>" \

--scope "/subscriptions/<subscription-id>"

الخطوة 4: تحقق من تعيين الدور

تأكد من أن الدور المخصص يستثني الأذونات المتوقعة.

قم بإدراج تعيينات الأدوار للمستخدم وتحقق من ظهور الدور المخصص:

az role assignment list --assignee "<user-email-or-object-id>" --output table

عرض تعريف الدور المخصص للتأكد notDataActions من احتوائه على إجراءات البيانات المتوقعة:

az role definition list --name "Foundry custom role (preview features blocked)" --output json

معاينة إجراءات بيانات الميزات

كل قسم من الأقسام التالية يعرض صلاحيات ميزة المعاينة. أضف إجراءات البيانات التي تريد حظرها notDataActions في تعريف الدور المخصص، باستثناء التتبع الذي يستخدم إجراءات مستوى التحكم في notActions.

خدمة الوكيل

أضف هذه الإجراءات البيانية إلى notDataActions تعريف الدور المخصص الخاص بك:

Microsoft.CognitiveServices/accounts/AIServices/agents/writeMicrosoft.CognitiveServices/accounts/AIServices/agents/readMicrosoft.CognitiveServices/accounts/AIServices/agents/delete

لحظر جميع عمليات خدمة الوكلاء بإدخال واحد، استخدم البطاقة البرية Microsoft.CognitiveServices/accounts/AIServices/agents/*.

فهم المحتوى

أضف هذه الإجراءات البيانية إلى notDataActions تعريف الدور المخصص الخاص بك:

Microsoft.CognitiveServices/accounts/MultiModalIntelligence/analyzers/readMicrosoft.CognitiveServices/accounts/MultiModalIntelligence/analyzers/writeMicrosoft.CognitiveServices/accounts/MultiModalIntelligence/analyzers/deleteMicrosoft.CognitiveServices/accounts/MultiModalIntelligence/classifiers/readMicrosoft.CognitiveServices/accounts/MultiModalIntelligence/classifiers/writeMicrosoft.CognitiveServices/accounts/MultiModalIntelligence/classifiers/deleteMicrosoft.CognitiveServices/accounts/MultiModalIntelligence/batchAnalysisJobs/*

إذا قام فريقك بوضع تسمية على المستندات في Foundry، احظر أيضا إجراءات بيانات التصنيف. في محرر الأدوار المخصص في بوابة Azure، ابحث عن labelingProjects تحت Microsoft. CognitiveServices مزود الموارد للعثور على العمليات المتاحة، مثل:

Microsoft.CognitiveServices/accounts/MultiModalIntelligence/labelingProjects/readMicrosoft.CognitiveServices/accounts/MultiModalIntelligence/labelingProjects/writeMicrosoft.CognitiveServices/accounts/MultiModalIntelligence/labelingProjects/delete

ملاحظة

تحقق من إجراءات البيانات الدقيقة labelingProjects في بوابة Azure، لأن العمليات المتاحة قد تتغير مع تطور الميزة.

الضبط الدقيق

يستخدم الضبط الدقيق عدة مسارات لإجراءات البيانات تحت Microsoft.CognitiveServices/accounts/OpenAI/. أضف كل مسار تريد حظره notDataActions في تعريف الدور المخصص:

Microsoft.CognitiveServices/accounts/OpenAI/fine-tunes/*Microsoft.CognitiveServices/accounts/OpenAI/files/*Microsoft.CognitiveServices/accounts/OpenAI/uploads/*Microsoft.CognitiveServices/accounts/OpenAI/stored-completions/*Microsoft.CognitiveServices/accounts/OpenAI/evals/*Microsoft.CognitiveServices/accounts/OpenAI/models/*

اختياريا، إذا كان فريقك يدير مهام RLHF، أضف أيضا:

Microsoft.CognitiveServices/accounts/OpenAI/1p-jobs/*

مهم

كل مسار مدرج هو نطاق عمل بيانات منفصل. البطاقة fine-tunes/* البرية تطابق فقط العمليات تحت fine-tunes/. لحظر الضبط الدقيق بالكامل، قم بتضمين جميع المسارات المدرجة.

التتبع

مهم

يستخدم التتبع Azure Monitor، وهو خدمة على مستوى التحكم. الأذونات المدرجة في هذا القسم هي إجراءات، وليست إجراءات بيانات. أضفها إلى notActions (وليس notDataActions) في تعريف الدور المخصص الخاص بك.

أضف هذه الإجراءات إلى notActions تعريف الدور المخصص الخاص بك:

Microsoft.Insights/alertRules/readMicrosoft.Insights/diagnosticSettings/readMicrosoft.Insights/logDefinitions/readMicrosoft.Insights/metricdefinitions/readMicrosoft.Insights/metrics/read

حظر هذه الإجراءات القراءة يمنع المستخدمين من مشاهدة لوحة التتبع في بوابة Foundry. يحتاج المستخدمون الذين يحتاجون إلى الوصول إلى التتبع إلى دور منفصل يشمل إجراءات قراءة Microsoft.Insights، مثل دور القارئ في مورد Application Insights المتصل.

التقييمات

أضف هذه الإجراءات البيانية إلى notDataActions تعريف الدور المخصص الخاص بك:

Microsoft.CognitiveServices/accounts/AIServices/evaluations/writeMicrosoft.CognitiveServices/accounts/AIServices/evaluations/readMicrosoft.CognitiveServices/accounts/AIServices/evaluations/delete

سلامة المحتوى

أضف هذه الإجراءات البيانية إلى notDataActions تعريف الدور المخصص الخاص بك:

Microsoft.CognitiveServices/accounts/ContentSafety/*

لحظر عمليات أمان المحتوى المحددة فقط بدلا من جميع العمليات، ابحث عن ContentSafety في محرر الأدوار المخصص في بوابة Azure واختر إجراءات البيانات الفردية التي تريد استبعادها.

استكشاف مشاكل RBAC

| عَرَض | السبب | الحل |

|---|---|---|

| لا يزال بإمكان المستخدم الوصول إلى ميزة محجوبة. | قد لا يكون تعيين الدور قد انتشر بعد، أو أن لدى المستخدم دور آخر يمنح الإذن المحجوب. | انتظر بضع دقائق حتى يتم التكاثر. تحقق من جميع تعيينات الأدوار للمستخدم باستخدام az role assignment list --assignee "<user>". قم بإزالة أي أدوار متضاربة تمنح إجراءات البيانات المحجوبة. |

| يفشل إنشاء الأدوار المخصص مع "إجراء بيانات غير صالح". | قد يكون مسار إجراء البيانات مكتوبا بشكل خاطئ أو قد لا يكون مزود الموارد مسجلا. | تحقق من مسار إجراء البيانات في محرر الأدوار المخصص في بوابة Azure. تأكد من تسجيل مزود الموارد Microsoft.CognitiveServices في اشتراكك. |

أذونات التتبع لا تحظر بعد الإضافة إلى notDataActions. |

التتبع يستخدم إجراءات مستوى التحكم (Microsoft.Insights)، وليس إجراءات البيانات. |

نقل مدخلات Microsoft.Insights من notDataActions إلى notActions في تعريف الدور. |