قم بتكوين نسبة استخدام الشبكة الواردة والصادرة

يتطلب Azure التعلم الآلي الوصول إلى الخوادم والخدمات على الإنترنت العام. عند تنفيذ عزل الشبكة، تحتاج إلى فهم ما هو الوصول المطلوب وكيفية تمكينه.

إشعار

تنطبق المعلومات الواردة في هذه المقالة على مساحة عمل Azure التعلم الآلي التي تم تكوينها لاستخدام شبكة Azure الظاهرية. عند استخدام شبكة ظاهرية مدارة، يتم تطبيق التكوين الوارد والصادر المطلوب لمساحة العمل تلقائيا. لمزيد من المعلومات، راجع Azure التعلم الآلي الشبكة الظاهرية المدارة.

المصطلحات والمعلومات الشائعة

يتم استخدام المصطلحات والمعلومات التالية في هذه المقالة:

علامات خدمة Azure: علامة الخدمة هي طريقة سهلة لتحديد نطاقات IP المستخدمة من قبل خدمة Azure. على سبيل المثال، تمثل العلامة

AzureMachineLearningعناوين IP المستخدمة من قبل خدمة Azure التعلم الآلي.هام

يتم دعم علامات خدمة Azure فقط من قبل بعض خدمات Azure. للحصول على قائمة بعلامات الخدمة المدعومة بمجموعات أمان الشبكة وجدار حماية Azure، راجع مقالة علامات خدمة الشبكة الظاهرية .

إذا كنت تستخدم حلا غير Azure مثل جدار حماية تابع لجهة خارجية، فنزل قائمة نطاقات IP Azure وعلامات الخدمة. استخرج الملف وابحث عن علامة الخدمة داخل الملف. من المحتمل أن تتغير عناوين IP بشكل دوري.

المنطقة: تسمح لك بعض علامات الخدمة بتحديد منطقة Azure. هذا يحد من الوصول إلى عناوين IP للخدمة في منطقة معينة، عادة ما تكون الخدمة الخاصة بك فيها. في هذه المقالة، عندما ترى

<region>، استبدل منطقة Azure بدلا من ذلك. على سبيل المثال،BatchNodeManagement.<region>سيكونBatchNodeManagement.uswestإذا كانت مساحة عمل Azure التعلم الآلي في منطقة غرب الولايات المتحدة.Azure Batch: تعتمد مجموعات الحوسبة التعلم الآلي Azure ومثيلات الحوسبة على مثيل Azure Batch الخلفي. تتم استضافة هذه الخدمة الخلفية في اشتراك Microsoft.

المنافذ: يتم استخدام المنافذ التالية في هذه المقالة. إذا لم يكن نطاق المنفذ مدرجا في هذا الجدول، فهو خاص بالخدمة وقد لا يحتوي على أي معلومات منشورة حول ما يتم استخدامه من أجله:

المنفذ الوصف 80 نسبة استخدام شبكة الإنترنت العالمية الغير آمنة (بروتوكول نقل نص تشعبي) 443 نسبة استخدام شبكة الإنترنت العالمية الآمنة (بروتوكول نقل نص تشعبي) 445 يتم استخدام نسبة استخدام شبكة SMB للوصول إلى مشاركات الملفات في تخزين ملفات Azure 8787 كما تُستخدم عند الاتصال بـ RStudio على مثيل حساب 18881 يستخدم للاتصال بخادم اللغة لتمكين IntelliSense لدفاتر الملاحظات على مثيل حساب. البروتوكول: ما لم يذكر خلاف ذلك، تستخدم كافة نسبة استخدام الشبكة المذكورة في هذه المقالة TCP.

التكوين الأساسي

يقوم هذا التكوين بالافتراضات التالية:

- أنت تستخدم صور docker التي يوفرها سجل الحاوية الذي توفره، ولن تستخدم الصور التي توفرها Microsoft.

- أنت تستخدم مستودع حزمة Python خاص، ولن تتمكن من الوصول إلى مستودعات الحزم العامة مثل

pypi.orgأو*.anaconda.comأو*.anaconda.org. - يمكن لنقاط النهاية الخاصة الاتصال مباشرة مع بعضها البعض داخل VNet. على سبيل المثال، تحتوي جميع الخدمات على نقطة نهاية خاصة في نفس الشبكة الظاهرية:

- مساحة عمل Azure Machine Learning

- حساب تخزين Azure (كائن ثنائي كبير الحجم، ملف، جدول، قائمة انتظار)

تدفق البيانات الواردة

| المصدر | المصدر منافذ |

الوجهة | منافذ الوجهة | الغرض |

|---|---|---|---|---|

AzureMachineLearning |

أي | VirtualNetwork |

44224 | الوارد لحساب المثيل/المجموعة. مطلوب فقط إذا تم تكوين المثيل/المجموعة لاستخدام عنوان IP عام. |

تلميح

يتم إنشاء مجموعة أمان شبكة (NSG) بشكل افتراضي لنسبة استخدام الشبكة هذه. لمزيد من المعلومات، راجع قواعد الأمان الافتراضية.

تدفق البيانات الصادرة

| علامة (علامات) الخدمة | منافذ | الغرض |

|---|---|---|

AzureActiveDirectory |

80, 443 | المصادقة باستخدام معرف Microsoft Entra. |

AzureMachineLearning |

443, 8787, 18881 UDP: 5831 |

استخدام خدمات التعلم الآلي من Azure. |

BatchNodeManagement.<region> |

443 | Communication Azure Batch. |

AzureResourceManager |

443 | قم بإنشاء موارد Azure باستخدام التعلم الآلي من Azure. |

Storage.<region> |

443 | الوصول إلى البيانات المخزنة في حساب تخزين Azure لنظام مجموعة الحساب ومثيل الحساب. يمكن استخدام هذا الصادر للنقل غير المصرّح للبيانات. لمزيد من المعلومات، راجع حماية النقل غير المصرّح للبيانات. |

AzureFrontDoor.FrontEnd* غير مطلوب في Microsoft Azure التي تديرها 21Vianet. |

443 | نقطة الإدخال العمومية لـاستوديو Azure التعلم الآلي في. عملية تخزين الصور والبيئات لـ AutoML. |

MicrosoftContainerRegistry |

443 | قم بالوصول إلى صور عامل الإرساء المقدمة من Microsoft. |

Frontdoor.FirstParty |

443 | قم بالوصول إلى صور عامل الإرساء المقدمة من Microsoft. |

AzureMonitor |

443 | يستخدم لتسجيل المراقبة والمقاييس إلى Azure Monitor. مطلوب فقط إذا لم تكن قد قمت بتأمين Azure Monitor لمساحة العمل. * يستخدم هذا الصادر أيضا لتسجيل المعلومات لحوادث الدعم. |

VirtualNetwork |

443 | مطلوب عندما تكون نقاط النهاية الخاصة موجودة في الشبكة الظاهرية أو الشبكات الظاهرية النظيرة. |

هام

إذا تم تكوين مثيل حساب أو نظام مجموعة حساب لا يوجد عنوان IP عام، بشكل افتراضي لا يمكنه الوصول إلى الإنترنت. إذا كان لا يزال بإمكانه إرسال حركة المرور الصادرة إلى الإنترنت، فهذا بسبب الوصول الصادر الافتراضي إلى Azure ولديك مجموعة أمان الشبكة التي تسمح بالوصول الصادر إلى الإنترنت. لا نوصي باستخدام الوصول الصادر الافتراضي. إذا كنت بحاجة إلى الوصول الصادر إلى الإنترنت، نوصي باستخدام أحد الخيارات التالية بدلا من الوصول الصادر الافتراضي:

- Azure Virtual Network NAT مع IP عام: لمزيد من المعلومات حول استخدام Virtual Network Nat، راجع وثائق Virtual Network NAT .

- المسار وجدار الحماية المعرف من قبل المستخدم: إنشاء مسار معرف من قبل المستخدم في الشبكة الفرعية التي تحتوي على الحساب. يجب أن تشير الوثبة التالية للمسار إلى عنوان IP الخاص بجدار الحماية، مع بادئة عنوان 0.0.0.0/0.

لمزيد من المعلومات، راجع مقالة الوصول الصادر الافتراضي في Azure .

التكوين الموصى به لتدريب النماذج ونشرها

تدفق البيانات الصادرة

| علامة (علامات) الخدمة | منافذ | الغرض |

|---|---|---|

MicrosoftContainerRegistry وAzureFrontDoor.FirstParty |

443 | يسمح باستخدام صور Docker التي توفرها Microsoft للتدريب والاستدلال. قم أيضا بإعداد موجه التعلم الآلي Azure لخدمة Azure Kubernetes. |

للسماح بتثبيت حزم Python للتدريب والنشر، اسمح بنسبة استخدام الشبكة الصادرة إلى أسماء المضيفين التالية:

إشعار

لا تعد هذه قائمة كاملة بالمضيفين المطلوبين لجميع موارد Python على الإنترنت، ولكن فقط الأكثر استخداما. على سبيل المثال، إذا كنت بحاجة إلى الوصول إلى مستودع GitHub أو مضيف آخر، فيجب عليك اولا تحديد المضيفين المطلوبين لهذا السيناريو وإضافتها.

| اسم المضيف | الغرض |

|---|---|

anaconda.com*.anaconda.com |

تستخدم لتثبيت الحزم الافتراضية. |

*.anaconda.org |

تستخدم للحصول على بيانات المستودع. |

pypi.org |

يُستخدم لسرد التبعيات من الفهرس الافتراضي، إن وجد، ولا تتم الكتابة فوق الفهرس بواسطة إعدادات المستخدم. إذا تم الكتابة فوق الفهرس، فيجب عليك أيضا السماح .*.pythonhosted.org |

pytorch.org*.pytorch.org |

يتم استخدامه من قبل بعض الأمثلة استنادًا إلى PyTorch. |

*.tensorflow.org |

يتم استخدامه من قبل بعض الأمثلة استنادًا إلى Tensorflow. |

السيناريو: تثبيت RStudio على مثيل الحساب

للسماح بتثبيت RStudio على مثيل حساب، يحتاج جدار الحماية إلى السماح بالوصول الصادر إلى المواقع لسحب صورة Docker منها. أضف قاعدة التطبيق التالية إلى نهج Azure Firewall:

- الاسم: AllowRStudioInstall

- نوع المصدر: عنوان IP

- عناوين IP المصدر: نطاق عنوان IP للشبكة الفرعية حيث ستقوم بإنشاء مثيل الحساب. على سبيل المثال،

172.16.0.0/24 - نوع الوجهة: FQDN

- FQDN الهدف:

ghcr.io،pkg-containers.githubusercontent.com - البروتوكول:

Https:443

للسماح بتثبيت حزم R، اسمح بنسبة استخدام الشبكة الصادرة إلى cloud.r-project.org. يستخدم هذا المضيف لتثبيت حزم CRAN.

إشعار

إذا كنت بحاجة إلى الوصول إلى مستودع GitHub أو مضيف آخر، يجب تحديد المضيفين المطلوبين لهذا السيناريو وإضافته.

السيناريو: استخدام نظام مجموعة الحوسبة أو مثيل الحساب مع IP عام

هام

لا يحتاج مثيل الحساب أو نظام مجموعة الحوسبة بدون عنوان IP عام إلى نسبة استخدام الشبكة الواردة من إدارة Azure Batch وخدمات Azure التعلم الآلي. ومع ذلك، إذا كان لديك حسابات متعددة وبعضها يستخدم عنوان IP عاما، فستحتاج إلى السماح بنسبة استخدام الشبكة هذه.

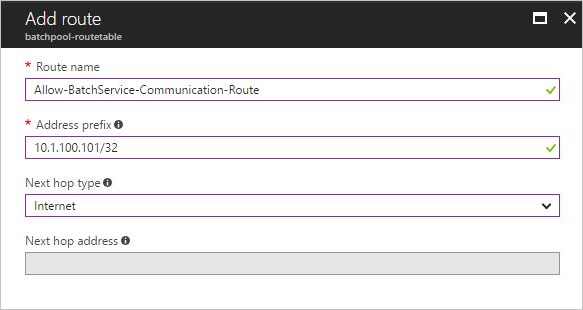

عند استخدام مثيل حساب Azure التعلم الآلي أو نظام مجموعة الحوسبة (بعنوان IP عام)، اسمح بنسبة استخدام الشبكة الواردة من خدمة Azure التعلم الآلي. لا يتطلب مثيل الحساب أو نظام مجموعة الحوسبة بدون عنوان IP عام (معاينة) هذا الاتصال الوارد. يتم إنشاء مجموعة أمان الشبكة التي تسمح بنسبة استخدام الشبكة هذه ديناميكيًا لك، ولكن قد تحتاج أيضًا إلى إنشاء مسارات محددة من قبل المستخدم (UDR) في حالة كان لديك جدار حماية. عند إنشاء UDR لنسبة استخدام الشبكة هذه، يمكنك استخدام عناوين IP أو علامات الخدمة لوذلك توجيه نسبة استخدام الشبكة.

بالنسبة لخدمة Azure التعلم الآلي في، يجب إضافة عنوان IP لكل من المنطقتين الأساسية والثانوية. للعثور على المنطقة الثانوية، قم بمراجعةالنسخ المتماثلة عبر المناطق في Azure. على سبيل المثال، في حالة أن خدمة التعلم الآلي من Azure في شرق الولايات المتحدة 2، فإن المنطقة الثانوية هي وسط الولايات المتحدة.

للحصول على قائمة بعناوين IP لخدمة Azure التعلم الآلي، قم بتنزيل نطاقات IP Azure وعلامات الخدمة وابحث في الملف عن AzureMachineLearning.<region>، حيث <region> توجد منطقة Azure الخاصة بك.

هام

من المحتمل أن تتغير عناوين IP بمرور الوقت.

عند إنشاء UDR، قم بتعيين نوع الوثبة التالية إلى الإنترنت. وهذا يعني أن الاتصال الوارد من Azure قد يتخطى جدار الحماية الخاص بك للوصول إلى موازنات التحميل باستخدام عناوين IP العامة لمثيل الحوسبة ومجموعة الحوسبة. UDR مطلوب لأن مثيل الحوسبة ومجموعة لحوسبة على عناوين IP عامة عشوائية عند الإنشاء، كما لا يمكنك معرفة عناوين IP العامة قبل إنشائها لتسجيلها على جدار الحماية الخاص بك للسماح بالوارد من Azure إلى عناوين IP محددة لمثيل الحوسبة ومجموعة الحوسبة. كما تعرض الصورة التالية مثالًا على عنوان IP المستند إلى UDR في مدخل Microsoft Azure:

يمكنك الحصول على معلومات حول تكوين UDR، قم بمراجعةتوجيه نسبة استخدام الشبكة باستخدام جدول التوجيه.

السيناريو: جدار الحماية بين نقاط نهاية Azure التعلم الآلي وAzure Storage

يجب أيضا السماح بالوصول الصادر إلى Storage.<region> على المنفذ 445.

السيناريو: مساحة العمل التي تم إنشاؤها مع تمكين العلامة hbi_workspace

يجب عليك أيضا السماح بالوصول الصادر إلى Keyvault.<region>. يتم استخدام حركة المرور الصادرة هذه للوصول إلى مثيل مخزن المفاتيح لخدمة Azure Batch الخلفية.

لمزيد من المعلومات حول العلامة hbi_workspace ، راجع مقالة تشفير البيانات.

السيناريو: استخدام حساب Kubernetes

يحتاج نظام مجموعة Kubernetes الذي يعمل خلف خادم وكيل صادر أو جدار حماية إلى تكوين شبكة خروج إضافي.

- بالنسبة إلى Kubernetes مع اتصال Azure Arc، قم بتكوين متطلبات شبكة Azure Arc التي يحتاجها وكلاء Azure Arc.

- بالنسبة إلى نظام مجموعة AKS بدون اتصال Azure Arc، قم بتكوين متطلبات شبكة ملحق AKS.

بالإضافة إلى المتطلبات أعلاه، مطلوب أيضا عناوين URL الصادرة التالية ل Azure التعلم الآلي،

| نقطة نهاية صادرة | المنفذ | الوصف | التدريب | الاستدلال |

|---|---|---|---|---|

*.kusto.windows.net*.table.core.windows.net*.queue.core.windows.net |

443 | يُطلب لتحميل سجلات النظام إلى Kusto. | ✓ | ✓ |

<your ACR name>.azurecr.io<your ACR name>.<region>.data.azurecr.io |

443 | يعد سجل حاوية Azure مطلوب لسحب صور docker المستخدمة لأحمال عمل التعلم الآلي. | ✓ | ✓ |

<your storage account name>.blob.core.windows.net |

443 | تخزين كائن ثنائي كبير الحجم في Azure، مطلوب لجلب البرامج النصية لمشروع التعلم الآلي والبيانات أو النماذج وتحميل سجلات/مخرجات الوظائف. | ✓ | ✓ |

<your workspace ID>.workspace.<region>.api.azureml.ms<region>.experiments.azureml.net<region>.api.azureml.ms |

443 | واجهة برمجة تطبيقات خدمة التعلم الآلي من Microsoft Azure. | ✓ | ✓ |

pypi.org |

443 | فهرس حزمة Python، لتثبيت حزم الانابيب المستخدمة لتهيئة بيئة العمل التدريبية. | ✓ | غير متوفر |

archive.ubuntu.comsecurity.ubuntu.comppa.launchpad.net |

80 | يعد مطلوبا لتنزيل تصحيحات الأمان الضرورية. | ✓ | غير متوفر |

إشعار

- استبدل

<your workspace workspace ID>بمعرف مساحة العمل لديك. يمكن العثور على المعرف في مدخل Microsoft Azure - صفحة مورد التعلم الآلي - خصائص - معرف مساحة العمل. - استبدل

<your storage account>باسم حساب التخزين. - استبدل

<your ACR name>باسم Azure Container Registry لمساحة العمل الخاصة بك. - استبدل

<region>بمنطقة مساحة العمل الخاصة بك.

متطلبات الاتصال داخل نظام المجموعة

لتثبيت ملحق Azure التعلم الآلي على حساب Kubernetes، يتم نشر جميع المكونات ذات الصلة التعلم الآلي Azure في azureml مساحة اسم. الاتصال التالي داخل نظام المجموعة مطلوب لضمان عمل أحمال عمل التعلم الآلي بشكل جيد في مجموعة AKS.

- يجب أن تكون المكونات في

azuremlمساحة الاسم قادرة على الاتصال بخادم Kubernetes API. - يجب أن تكون المكونات في

azuremlمساحة الاسم قادرة على الاتصال مع بعضها البعض. - يجب أن تكون المكونات في

azuremlمساحة الاسم قادرة على الاتصال بkube-dnsوkonnectivity-agentفيkube-systemمساحة الاسم. - إذا تم استخدام نظام المجموعة للاستدلال في الوقت الحقيقي،

azureml-fe-xxxيجب أن تكون PODs قادرة على الاتصال ب PODs النموذج المنشور على منفذ 5001 في مساحة الاسم الأخرى.azureml-fe-xxxيجب فتح منافذ PODs 11001 و12001 و12101 و12201 و20000 و8000 و8001 و9001 للاتصال الداخلي. - إذا تم استخدام نظام المجموعة للاستدلال في الوقت الحقيقي، يجب أن تكون مجلدات POD للنموذج المنشورة قادرة على الاتصال ب

amlarc-identity-proxy-xxxPODs على منفذ 9999.

السيناريو: Visual Studio Code

يعتمد Visual Studio Code على مضيفين ومنافذ محددة لإنشاء اتصال بعيد.

المضيفون

يتم استخدام المضيفين في هذا القسم لتثبيت حزم Visual Studio Code لإنشاء اتصال بعيد بين Visual Studio Code ومثيلات الحساب في مساحة عمل Azure التعلم الآلي في.

إشعار

هذه ليست قائمة كاملة بالمضيفين المطلوبين لجميع موارد Visual Studio Code على الإنترنت، ولكن فقط الأكثر استخدامًا. على سبيل المثال، إذا كنت بحاجة إلى الوصول إلى مستودع GitHub أو مضيف آخر، فيجب عليك اولا تحديد المضيفين المطلوبين لهذا السيناريو وإضافتها. للحصول على قائمة كاملة بأسماء المضيفين، راجع اتصالات الشبكة في Visual Studio Code.

| اسم المضيف | الغرض |

|---|---|

*.vscode.dev*.vscode-unpkg.net*.vscode-cdn.net*.vscodeexperiments.azureedge.netdefault.exp-tas.com |

مطلوب للوصول إلى vscode.dev (Visual Studio Code للويب) |

code.visualstudio.com |

مطلوب لتنزيل وتثبيت سطح مكتب VS Code. هذا المضيف غير مطلوب ل VS Code Web. |

update.code.visualstudio.com*.vo.msecnd.net |

يتم استخدامه لاسترداد وحدات بت خادم VS Code، والتي تم تثبيتها على مثيل الحساب من خلال برنامج نصي للإعداد. |

marketplace.visualstudio.comvscode.blob.core.windows.net*.gallerycdn.vsassets.io |

مطلوب لتنزيل وتثبيت ملحقات VS Code. تمكن هذه المضيفات الاتصال عن بعد لحساب المثيلات باستخدام ملحق Azure التعلم الآلي ل VS Code. لمزيد من المعلومات، راجع الاتصال بمثيل حساب Azure التعلم الآلي في Visual Studio Code |

raw.githubusercontent.com/microsoft/vscode-tools-for-ai/master/azureml_remote_websocket_server/* |

يتم استخداممه لاسترداد وحدات بت خادم websocket المثبتة على مثيل الحساب. يتم استخدام خادم websocket لإرسال الطلبات من عميل Visual Studio Code (تطبيق سطح المكتب) إلى خادم Visual Studio Code الذي يعمل على مثيل الحساب. |

vscode.download.prss.microsoft.com |

يستخدم لتنزيل Visual Studio Code CDN |

منافذ

يجب السماح بنسبة استخدام الشبكة إلى المنافذ 8704 إلى 8710. يحدد خادم VS Code بشكل ديناميكي أول منفذ متوفر ضمن هذا النطاق.

السيناريو: جدار حماية جهة خارجية أو Azure Firewall بدون علامات الخدمة

تعد الإرشادات الواردة في هذا القسم عامة، حيث أن كل جدار حماية له مصطلحاته وتكويناته المحددة. إذا كانت لديك أسئلة، فتحقق من وثائق جدار الحماية الذي تستخدمه.

تلميح

إذا كنت تستخدم Azure Firewall، وتريد استخدام FQDNs المدرجة في هذا القسم بدلا من استخدام علامات الخدمة، فاستخدم الإرشادات التالية:

- يجب تكوين FQDNs التي تستخدم منافذ HTTP/S (80 و443) كقواد تطبيق.

- يجب تكوين FQDNs التي تستخدم منافذ أخرى كقواد شبكة اتصال.

لمزيد من المعلومات، راجع الاختلافات في قواعد التطبيق مقابل قواعد الشبكة.

في حالة لم يتم تكوينه بشكل صحيح، يمكن أن يسبب جدار الحماية مشاكل عند استخدام مساحة العمل الخاصة بك. هناك أسماء مضيفين مختلفة يتم استخدامها من قبل مساحة عمل Azure التعلم الآلي في. يتم سرد المقاطع التالية للمضيفين المطلوبين ل Azure التعلم الآلي في.

تبعيات واجهة برمجة التطبيقات

يمكنك أيضا استخدام واجهة برمجة تطبيقات REST للتعلم الآلي للحصول على قائمة بالمضيفين والمنافذ التي يجب السماح بنسبة استخدام الشبكة الصادرة إليها. لاستخدام واجهة برمجة التطبيقات هذه، قم باتباع الخطوات التالية:

قم بالحصول على رمز المصادقة. يوضح الأمر التالي كيفية استخدام واجهة مستوى الاستدعاء Azure للحصول على رمز مميز للمصادقة ومعرف الاشتراك:

TOKEN=$(az account get-access-token --query accessToken -o tsv) SUBSCRIPTION=$(az account show --query id -o tsv)استدعاء واجهة برمجة التطبيقات. في الأمر التالي، قم باستبدال القيم التالية:

- قم باستبدال

<region>بمنطقة Azure التي توجد بها مساحة العمل الخاصة بك. على سبيل المثال،westus2 - استبدل

<resource-group>بمجموعة الموارد التي تحتوي على مساحة العمل الخاصة بك. - قم باستبدال

<workspace-name>باسم مساحة العمل الخاصة بك.

az rest --method GET \ --url "https://<region>.api.azureml.ms/rp/workspaces/subscriptions/$SUBSCRIPTION/resourceGroups/<resource-group>/providers/Microsoft.MachineLearningServices/workspaces/<workspace-name>/outboundNetworkDependenciesEndpoints?api-version=2018-03-01-preview" \ --header Authorization="Bearer $TOKEN"- قم باستبدال

إن نتيجة استدعاء واجهة برمجة التطبيقات هو مستند JSON. تعد القصاصة البرمجية التالية هي مقتطف من هذا المستند:

{

"value": [

{

"properties": {

"category": "Azure Active Directory",

"endpoints": [

{

"domainName": "login.microsoftonline.com",

"endpointDetails": [

{

"port": 80

},

{

"port": 443

}

]

}

]

}

},

{

"properties": {

"category": "Azure portal",

"endpoints": [

{

"domainName": "management.azure.com",

"endpointDetails": [

{

"port": 443

}

]

}

]

}

},

...

مُضيفو Microsoft

المضيفون في الجداول التالية تابعون لشركة Microsoft، كما يوفرون الخدمات المطلوبة للأداء السليم لمساحة العمل الخاصة بك. قائمة الجداول تستضيف عامة Azure وAzure Government وMicrosoft Azure التي تديرها 21 منطقةVianet.

هام

يستخدم التعلم الآلي في Azure حسابات تخزين Azure في الاشتراك الخاص بك، وأيضا في الاشتراكات التي تديرها Microsoft. عند الاقتضاء، تُستخدم المصطلحات التالية للتمييز بينها في هذا القسم:

- التخزين الخاص بك: يتم استخدام حساب (حسابات) تخزين Azure في اشتراك Azure لتخزين بياناتك وأدواتك الاصطناعية مثل النماذج وبيانات التدريب وسجلات التدريب والبرامج النصية ل Python.>

- تخزين Microsoft: يعتمد مثيل حساب التعلم الآلي من Azure وأنظمة مجموعات الحساب على Azure Batch، والوصول إلى التخزين الموجود في اشتراك Microsoft. يستخدم هذا التخزين فقط لإدارة مثيلات الحساب. لا تقم بتخزين أي من بياناتك هنا.

مضيفات Azure العامة

| مطلوب ل | المضيفون | البروتوكول | الموانئ |

|---|---|---|---|

| Microsoft Entra ID | login.microsoftonline.com |

TCP | 80, 443 |

| مدخل Azure | management.azure.com |

TCP | 443 |

| Azure Resource Manager | management.azure.com |

TCP | 443 |

مضيفات التعلم الآلي من Azure

هام

في الجدول التالي، استبدل <storage> باسم حساب التخزين الافتراضي لمساحة عمل Azure التعلم الآلي في. استبدل <region> بمنطقة مساحة العمل الخاصة بك.

| مطلوب ل | المضيفون | البروتوكول | الموانئ |

|---|---|---|---|

| Azure Machine Learning Studio | ml.azure.com |

TCP | 443 |

| واجهة برمجة التطبيقات (API) | *.azureml.ms |

TCP | 443 |

| واجهة برمجة التطبيقات (API) | *.azureml.net |

TCP | 443 |

| إدارة النماذج | *.modelmanagement.azureml.net |

TCP | 443 |

| دفتر متكامل | *.notebooks.azure.net |

TCP | 443 |

| دفتر متكامل | <storage>.file.core.windows.net |

TCP | 443, 445 |

| دفتر متكامل | <storage>.dfs.core.windows.net |

TCP | 443 |

| دفتر متكامل | <storage>.blob.core.windows.net |

TCP | 443 |

| دفتر متكامل | graph.microsoft.com |

TCP | 443 |

| دفتر متكامل | *.aznbcontent.net |

TCP | 443 |

| AutoML NLP, Vision | automlresources-prod.azureedge.net |

TCP | 443 |

| AutoML NLP, Vision | aka.ms |

TCP | 443 |

إشعار

AutoML NLP، الرؤية مدعومة حاليا فقط في مناطق Azure العامة.

مثيل حساب Azure التعلم الآلي في ومضيفي نظام مجموعة الحوسبة

تلميح

- مضيف Azure Key Vault مطلوب فقط إذا تم إنشاء مساحة العمل الخاصة بك معتمكين علامة hbi_workspace.

- تعد المنافذ 8787 و18881 لمثيل الحوسبة مطلوبة فقط عندما تحتوي مساحة عمل Azure Machine على نقطة نهاية خاصة.

- في الجدول التالي، استبدل

<storage>باسم حساب التخزين الافتراضي لمساحة عمل Azure التعلم الآلي في. - في الجدول التالي، استبدل

<region>بمنطقة Azure التي تحتوي على مساحة عمل Azure التعلم الآلي. - يجب السماح لاتصال Websocket بمثيل الحوسبة. إذا قمت بحظر نسبة استخدام الشبكة websocket، فلن تعمل دفاتر ملاحظات Jupyter بشكل صحيح.

| مطلوب ل | المضيفون | البروتوكول | الموانئ |

|---|---|---|---|

| حساب مجموعة النظام/ المثيل | graph.windows.net |

TCP | 443 |

| مثيل الحساب | *.instances.azureml.net |

TCP | 443 |

| مثيل الحساب | *.instances.azureml.ms |

TCP | 443, 8787, 18881 |

| مثيل الحساب | <region>.tundra.azureml.ms |

بروتوكول مخطط بيانات المستخدم | 5831 |

| مثيل الحساب | *.<region>.batch.azure.com |

ANY | 443 |

| مثيل الحساب | *.<region>.service.batch.azure.com |

ANY | 443 |

| الوصول إلى موقع تخزين Microsoft | *.blob.core.windows.net |

TCP | 443 |

| الوصول إلى موقع تخزين Microsoft | *.table.core.windows.net |

TCP | 443 |

| الوصول إلى موقع تخزين Microsoft | *.queue.core.windows.net |

TCP | 443 |

| حساب التخزين الخاص بك | <storage>.file.core.windows.net |

TCP | 443, 445 |

| حساب التخزين الخاص بك | <storage>.blob.core.windows.net |

TCP | 443 |

| Azure Key Vault | *.vault.azure.net | TCP | 443 |

صور Docker التي يحتفظ بها Azure التعلم الآلي

| مطلوب ل | المضيفون | البروتوكول | الموانئ |

|---|---|---|---|

| سجل حاويات Microsoft | mcr.microsoft.com *.data.mcr.microsoft.com |

TCP | 443 |

تلميح

- يعد حاوية سجل Azure مطلوبا لأي صورة Docker مخصصة. يتضمن ذلك تعديلات صغيرة (مثل الحزم الإضافية) على الصور الأساسية التي توفرها Microsoft. كما أنه مطلوب من خلال عملية إرسال مهمة التدريب الداخلية ل Azure التعلم الآلي.

- مطلوب فقط سجل الحاوية من Microsoft إذا كنت تخطط لاستخدام صور Docker الافتراضية التي توفرها Microsoft، وتمكين التبعيات التي يديرها المستخدم.

- إذا كنت تخطط لاستخدام الهوية الموحدة، فقم باتباعمقالة أفضل الممارسات لتأمين خدمات الأمان المشترك لـ Active Directory.

أيضا، استخدم المعلومات الموجودة في قسم الحوسبة مع IP العام لإضافة عناوين IP ل BatchNodeManagement و AzureMachineLearning.

كما يمكنك الحصول على معلومات حول تقييد الوصول إلى النماذج المنشورة في AKS، من خلال مراجعة تقييد نسبة استخدام الشبكة الخارجة في خدمة Azure Kubernetes.

المراقبة، والقياسات، والتشخيصات

إذا لم تكن قد قمت بتأمين Azure Monitor لمساحة العمل، يجب السماح بنسبة استخدام الشبكة الصادرة إلى المضيفين التاليين:

إذا لم تكن قد قمت بتأمين Azure Monitor لمساحة العمل، يجب السماح بنسبة استخدام الشبكة الصادرة إلى المضيفين التاليين:

إشعار

كما يتم أيضا استخدام المعلومات المسجلة إلى هؤلاء المضيفين من قبل دعم Microsoft لتتمكن من تشخيص أي مشاكل تواجهها في مساحة العمل الخاصة بك.

dc.applicationinsights.azure.comdc.applicationinsights.microsoft.comdc.services.visualstudio.com*.in.applicationinsights.azure.com

يمكنك الحصول على قائمة بعناوين IP لهؤلاء المضيفين من خلال مراجعة عناوين IP المستخدمة من قبل Azure Monitor.

الخطوات التالية

هذه المقالة هي جزء من سلسلة حول تأمين سير عمل التعلم الآلي من Azure. يرجى مراجعة المقالات الأخرى في هذه السلسلة:

لمزيد من المعلومات حول جدار حماية Azure، قم بمراجعة توزيع حدود أمان البوابة في Azure، وتكوينه باستخدام مدخل Microsoft Azure.

الملاحظات

قريبًا: خلال عام 2024، سنتخلص تدريجيًا من GitHub Issues بوصفها آلية إرسال ملاحظات للمحتوى ونستبدلها بنظام ملاحظات جديد. لمزيد من المعلومات، راجع https://aka.ms/ContentUserFeedback.

إرسال الملاحظات وعرضها المتعلقة بـ