إشعار

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تسجيل الدخول أو تغيير الدلائل.

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تغيير الدلائل.

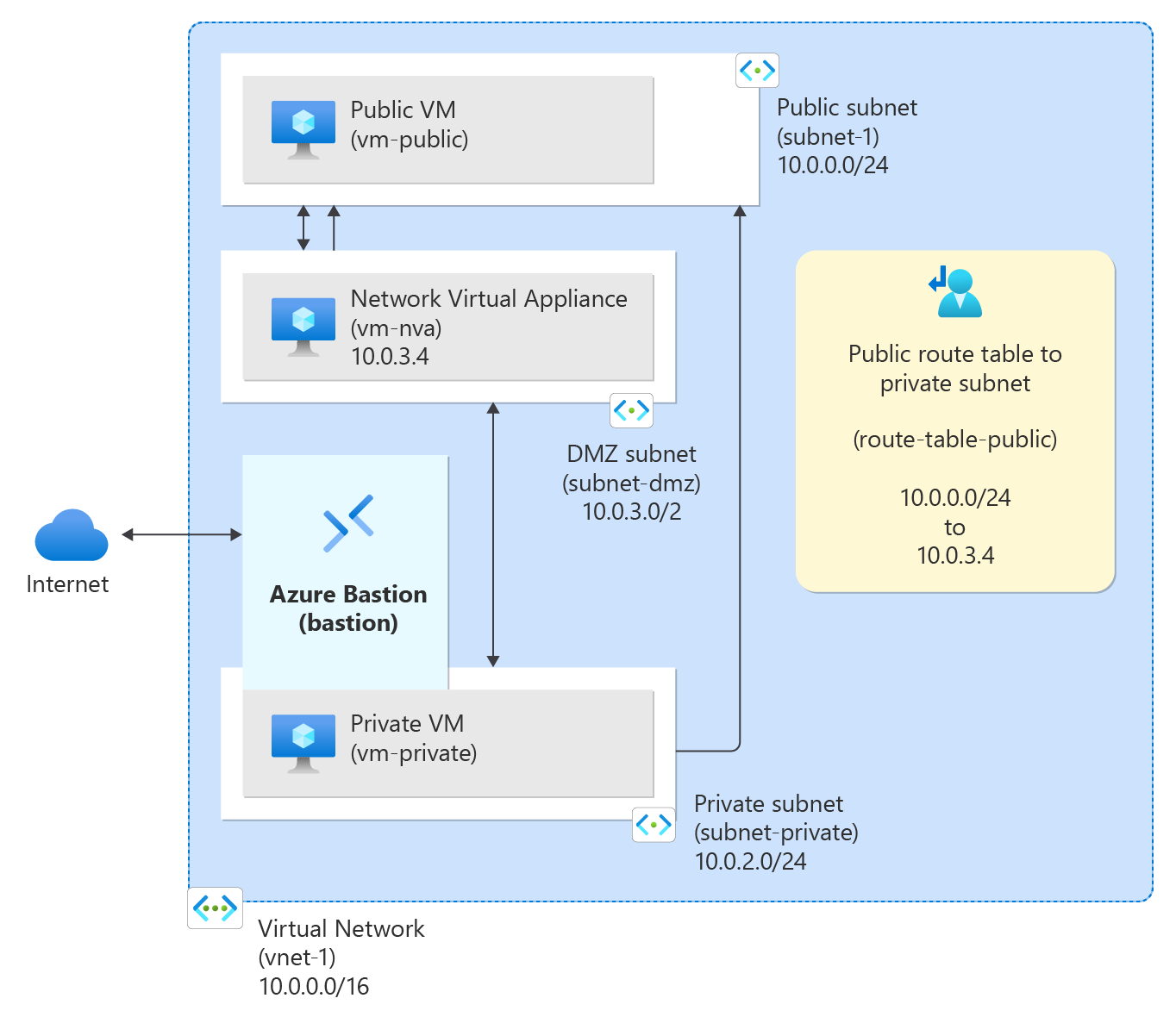

يوجه Azure نسبة استخدام الشبكة بين جميع الشبكات الفرعية داخل شبكة ظاهرية بشكل افتراضي. يُمكن إنشاء اتجاهات لتجاوز التوجيه الافتراضي لـ Azure. تُعد المسارات المخصصة مفيدة، على سبيل المثال، عندما ترغب في توجيه نسبة استخدام الشبكة بين الشبكات الفرعية عبر الجهاز الظاهري للشبكة (NVA).

في هذا البرنامج التعليمي، تتعلم كيفية:

- قم بإنشاء شبكة اتصال ظاهرية وشبكات فرعية

- إنشاء الجهاز الظاهري للشبكة الذي يُوجه نسبة استخدام الشبكة

- نشر الأجهزة الظاهرية في الشبكات الفرعية المختلفة

- إنشاء جدول توجيه

- إنشاء مسار

- توصيل جدول المسار بالشبكة الفرعية

- توجيه نسبة استخدام الشبكة من شبكة فرعية إلى أخرى عبر الجهاز الظاهري للشبكة

المتطلبات الأساسية

- حساب Azure مع اشتراك نشط. يمكنك إنشاء حساب مجانًا.

إنشاء شبكات فرعية

هناك حاجة إلى DMZ وشبكة فرعية خاصة لهذا البرنامج التعليمي. الشبكة الفرعية DMZ هي المكان الذي تقوم فيه بنشر NVA والشبكة الفرعية الخاصة هي المكان الذي تقوم فيه بنشر الأجهزة الظاهرية الخاصة التي تريد توجيه نسبة استخدام الشبكة إليها. في الرسم التخطيطي، الشبكة الفرعية-1 هي الشبكة الفرعية العامة المستخدمة للجهاز الظاهري العام.

إنشاء شبكة ظاهرية ومضيف Azure Bastion

ينشئ الإجراء التالي شبكة ظاهرية مع شبكة فرعية لمورد وشبكة فرعية Azure Bastion ومضيف Bastion:

في المدخل، ابحث عن Virtual networks وحددها.

في صفحة الشبكة الظاهرية، حدد + إنشاء.

في علامة التبويب Basics في Create virtual network، أدخل المعلومات التالية أو حددها:

الإعداد القيمة تفاصيل المشروع الاشتراك حدد Subscription الخاص بك. مجموعة الموارد حدد إنشاء جديد.

أدخل test-rg للاسم.

حدد موافق.تفاصيل المثيل الاسم أدخل vnet-1. المنطقة حدد شرق الولايات المتحدة 2.

حدد التالي للمتابعة إلى علامة التبويب الأمان .

في قسم Azure Bastion ، حدد Enable Azure Bastion.

يستخدم Bastion المستعرض للاتصال بالأجهزة الظاهرية في شبكتك الظاهرية عبر Secure Shell (SSH) أو بروتوكول سطح المكتب البعيد (RDP) باستخدام عناوين IP الخاصة بها. لا تحتاج الأجهزة الظاهرية إلى عناوين IP عامة أو برامج عميل أو تكوين خاص. لمزيد من المعلومات، راجع ما هو Azure Bastion؟.

في Azure Bastion، أدخل المعلومات التالية أو حددها:

الإعداد القيمة اسم مضيف Azure Bastion أدخل bastion. عنوان IP العام ل Azure Bastion حدد إنشاء عنوان IP عام.

أدخل public-ip-bastion في Name.

حدد موافق.

حدد التالي للمتابعة إلى علامة التبويب عناوين IP.

في مربع مساحة العنوان في الشبكات الفرعية، حدد الشبكة الفرعية الافتراضية.

في تحرير الشبكة الفرعية، أدخل المعلومات التالية أو حددها:

الإعداد القيمة الغرض من الشبكة الفرعية اترك الإعداد الافتراضي الافتراضي. الاسم أدخل subnet-1. IPv4 نطاق عناوين IPv4 اترك الإعداد الافتراضي 10.0.0.0/16. عنوان البدء اترك الإعداد الافتراضي 10.0.0.0. الحجم اترك القيمة الافتراضية ل /24 (256 عنوانا) . حدد حفظ.

حدد Review + create في أسفل النافذة. بعد تجاوز التحقق من الصحة، حدد Create.

في مربع البحث أعلى البوابة، أدخل Virtual network. حدد الشبكات الظاهرية في نتائج البحث.

في الشبكات الظاهرية، حدد vnet-1.

في vnet-1، حدد Subnets من قسم Settings .

في قائمة الشبكة الفرعية للشبكة الظاهرية، حدد + Subnet.

في إضافة شبكة فرعية، أدخل المعلومات التالية أو حددها:

الإعداد القيمة الغرض من الشبكة الفرعية اترك الإعداد الافتراضي الافتراضي. الاسم أدخل subnet-private. IPv4 نطاق عناوين IPv4 اترك الإعداد الافتراضي 10.0.0.0/16. عنوان البدء أدخل 10.0.2.0. الحجم اترك القيمة الافتراضية ل /24 (256 عنوانا) . حدد إضافة.

حدد + الشبكة الفرعية.

في إضافة شبكة فرعية، أدخل المعلومات التالية أو حددها:

الإعداد القيمة الغرض من الشبكة الفرعية اترك الإعداد الافتراضي الافتراضي. الاسم أدخل subnet-dmz. IPv4 نطاق عناوين IPv4 اترك الإعداد الافتراضي 10.0.0.0/16. عنوان البدء أدخل 10.0.3.0. الحجم اترك القيمة الافتراضية ل /24 (256 عنوانا) . حدد إضافة.

إنشاء جهاز ظاهري NVA

تُعد الأجهزة الظاهرية للشبكة أجهزة ظاهرية تساعد في استخدام وظائف الشبكة، مثل التوجيه وتحسين جدار الحماية. في هذا القسم، قم بإنشاء NVA باستخدام جهاز ظاهري Ubuntu 24.04 .

في مربع البحث الموجود أعلى المدخل، أدخل Virtual machine. حدد "Virtual machines" في نتائج البحث.

حدد + إنشاء ثم + جهاز Azure الظاهري.

في Create a virtual machine أدخل المعلومات التالية أو حددها في علامة التبويب Basics :

الإعداد القيمة تفاصيل المشروع الاشتراك حدد Subscription الخاص بك. مجموعة الموارد حدد test-rg. تفاصيل المثيل اسم الجهاز الظاهري أدخل vm-nva. المنطقة حدد (US) Eeast US 2 خيارات التوفر حدد No infrastructure redundancy required. نوع الأمان حدد قياسي. الصورة حدد Ubuntu Server 24.04 LTS - x64 Gen2. بنية الجهاز الظاهري اترك الإعداد الافتراضي x64. الحجم تحديد الحجم. حساب المسؤول نوع المصادقة اختر كلمة السر. اسم مستخدم أدخل username. كلمة المرور إدخال «password». تأكيد كلمة المرور اعادة ادخال كلمة السر. قواعد المنفذ الوارد المنافذ العامة الواردة حدد لا شيء. حدد Next: Disks ثم Next: Networking.

في علامة التبويب شبكة الاتصال، أدخل أو حدد المعلومات التالية:

الإعداد القيمة واجهة الشبكة الشبكة الظاهرية حدد vnet-1. الشبكة الفرعية حدد subnet-dmz (10.0.3.0/24). عنوان IP عام حدد لا شيء. المجموعة الأمنية للشبكة NIC حدد خيارات متقدمة. تكوين مجموعة أمان الشبكة حدد إنشاء جديد.

في Name أدخل nsg-nva.

حدد موافق.اترك بقية الخيارات في الإعدادات الافتراضية وحدد Review + create.

حدد إنشاء.

قم بإنشاء أجهزة ظاهرية عامة وخاصة

إنشاء جهازين ظاهريين في الشبكة الظاهرية vnet-1 . يوجد جهاز ظاهري واحد في الشبكة الفرعية 1 والجهاز الظاهري الآخر في الشبكة الفرعية الخاصة بالشبكة الفرعية . استخدم نفس صورة الجهاز الظاهري لكلا الجهازين الظاهريين.

قم بإنشاء جهاز ظاهري عام

يتم استخدام الجهاز الظاهري العام لمحاكاة جهاز في الإنترنت العام. يتم استخدام الأجهزة الظاهرية العامة والخاصة لاختبار توجيه حركة مرور الشبكة من خلال الجهاز الظاهري NVA.

في مربع البحث الموجود أعلى المدخل، أدخل Virtual machine. حدد "Virtual machines" في نتائج البحث.

حدد + إنشاء ثم + جهاز Azure الظاهري.

في Create a virtual machine أدخل المعلومات التالية أو حددها في علامة التبويب Basics :

الإعداد القيمة تفاصيل المشروع الاشتراك حدد Subscription الخاص بك. مجموعة الموارد حدد test-rg. تفاصيل المثيل اسم الجهاز الظاهري أدخل vm-public. المنطقة حدد (US) Eeast US 2 خيارات التوفر حدد No infrastructure redundancy required. نوع الأمان حدد قياسي. الصورة حدد Ubuntu Server 24.04 LTS - x64 Gen2. بنية الجهاز الظاهري اترك الإعداد الافتراضي x64. الحجم تحديد الحجم. حساب المسؤول نوع المصادقة اختر كلمة السر. اسم مستخدم أدخل username. كلمة المرور إدخال «password». تأكيد كلمة المرور اعادة ادخال كلمة السر. قواعد المنفذ الوارد المنافذ العامة الواردة حدد لا شيء. حدد Next: Disks ثم Next: Networking.

في علامة التبويب شبكة الاتصال، أدخل أو حدد المعلومات التالية:

الإعداد القيمة واجهة الشبكة الشبكة الظاهرية حدد vnet-1. الشبكة الفرعية حدد subnet-1 (10.0.0.0/24). عنوان IP عام حدد لا شيء. المجموعة الأمنية للشبكة NIC حدد لا شيء. اترك بقية الخيارات في الإعدادات الافتراضية وحدد Review + create.

حدد إنشاء.

إنشاء جهاز ظاهري خاص

في مربع البحث الموجود أعلى المدخل، أدخل Virtual machine. حدد "Virtual machines" في نتائج البحث.

حدد + إنشاء ثم + جهاز Azure الظاهري.

في Create a virtual machine أدخل المعلومات التالية أو حددها في علامة التبويب Basics :

الإعداد القيمة تفاصيل المشروع الاشتراك حدد Subscription الخاص بك. مجموعة الموارد حدد test-rg. تفاصيل المثيل اسم الجهاز الظاهري أدخل vm-private. المنطقة حدد (US) Eeast US 2 خيارات التوفر حدد No infrastructure redundancy required. نوع الأمان حدد قياسي. الصورة حدد Ubuntu Server 24.04 LTS - x64 Gen2. بنية الجهاز الظاهري اترك الإعداد الافتراضي x64. الحجم تحديد الحجم. حساب المسؤول نوع المصادقة اختر كلمة السر. اسم مستخدم أدخل username. كلمة المرور إدخال «password». تأكيد كلمة المرور اعادة ادخال كلمة السر. قواعد المنفذ الوارد المنافذ العامة الواردة حدد لا شيء. حدد Next: Disks ثم Next: Networking.

في علامة التبويب شبكة الاتصال، أدخل أو حدد المعلومات التالية:

الإعداد القيمة واجهة الشبكة الشبكة الظاهرية حدد vnet-1. الشبكة الفرعية حدد subnet-private (10.0.2.0/24). عنوان IP عام حدد لا شيء. المجموعة الأمنية للشبكة NIC حدد لا شيء. اترك بقية الخيارات في الإعدادات الافتراضية وحدد Review + create.

حدد إنشاء.

تمكين إعادة توجيه IP

لتوجيه نسبة استخدام الشبكة عبر NVA، قم بتشغيل إعادة توجيه IP في Azure وفي نظام التشغيل vm-nva. عند تمكين إعادة توجيه IP، لا يتم إسقاط أي حركة مرور يتم تلقيها بواسطة vm-nva موجهة لعنوان IP مختلف ويتم إعادة توجيهها إلى الوجهة الصحيحة.

تمكين إعادة توجيه IP في Azure

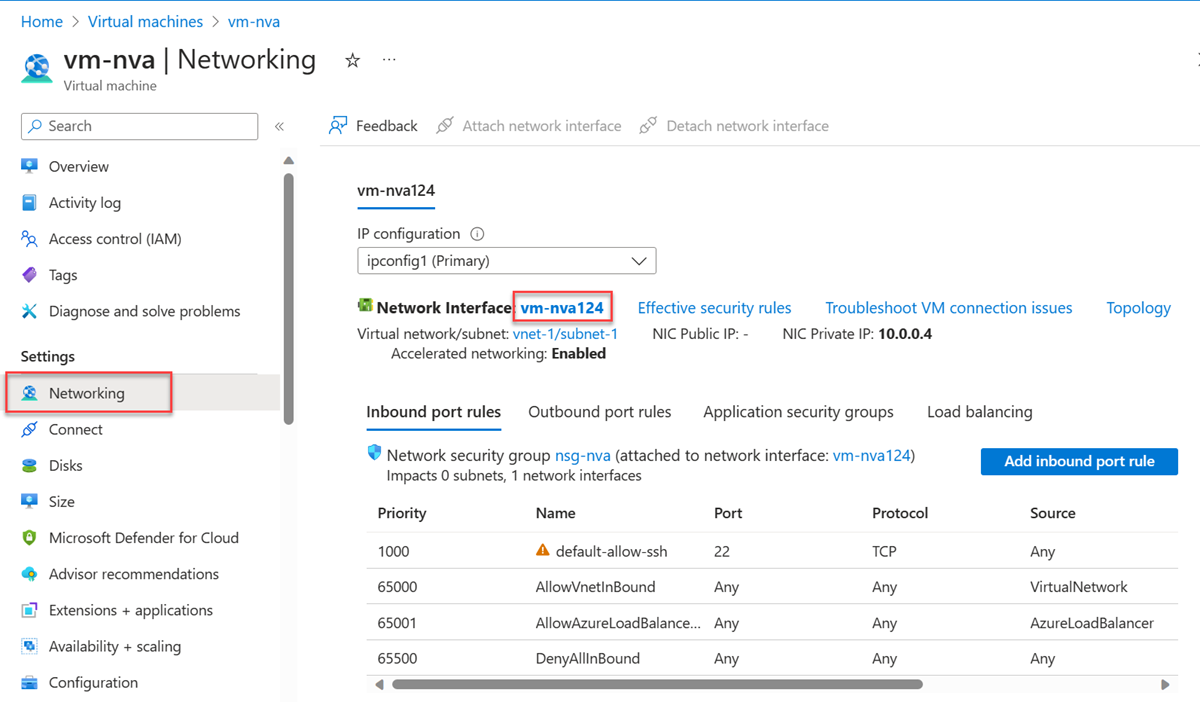

في هذا القسم، يمكنك تشغيل إعادة توجيه IP لواجهة الشبكة للجهاز الظاهري vm-nva .

في مربع البحث الموجود أعلى المدخل، أدخل Virtual machine. حدد "Virtual machines" في نتائج البحث.

في الأجهزة الظاهرية، حدد vm-nva.

في vm-nva، قم بتوسيع Networking ثم حدد Network settings.

حدد اسم الواجهة بجوار واجهة الشبكة:. يبدأ الاسم ب vm-nva ويحتوي على رقم عشوائي مخصص للواجهة. اسم الواجهة في هذا المثال هو vm-nva313.

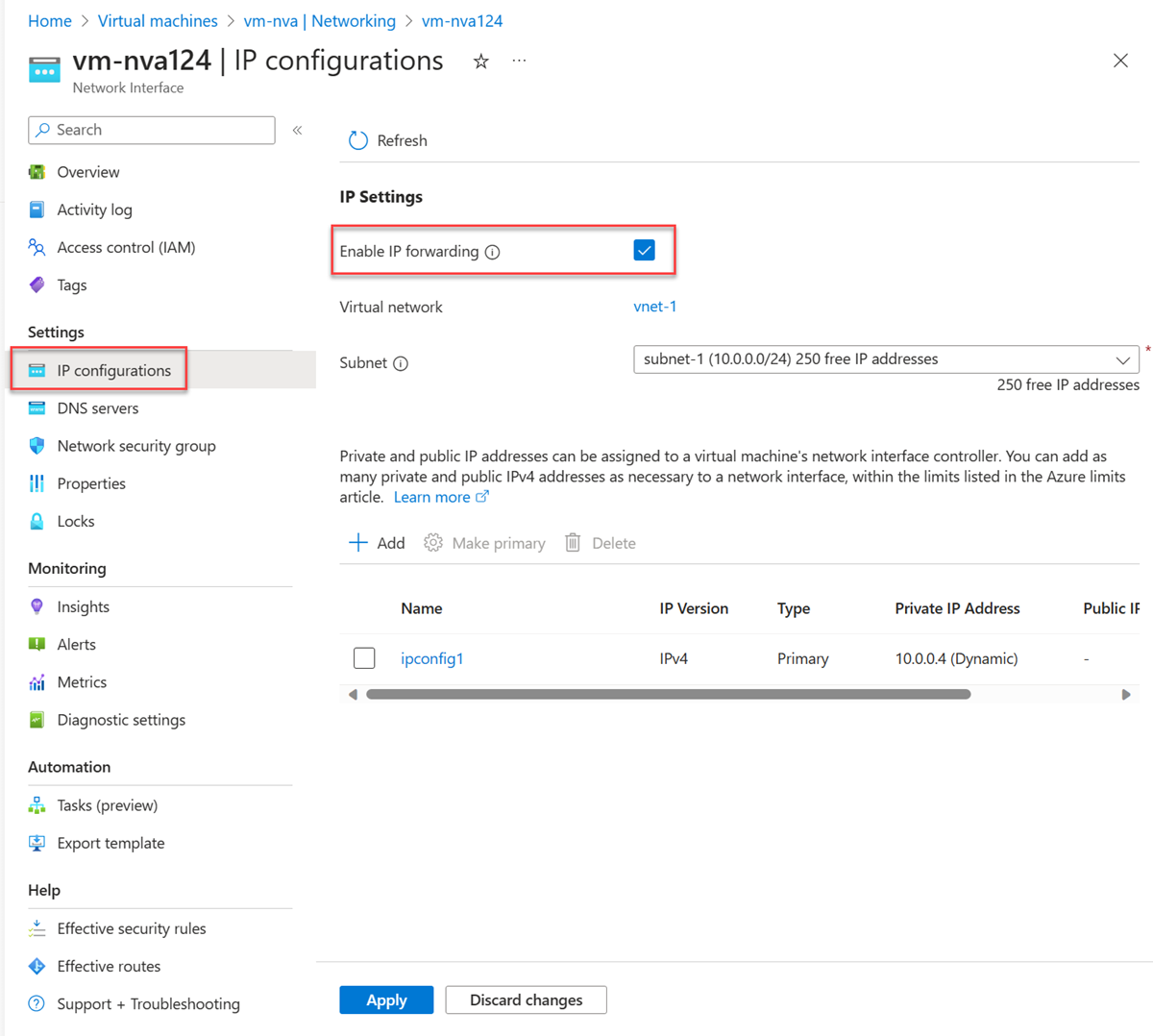

في صفحة نظرة عامة حول واجهة الشبكة، حدد IP configurations من قسم Settings.

في تكوينات IP، حدد المربع بجوار تمكين إعادة توجيه IP.

حدد تطبيق.

تمكين إعادة توجيه IP في نظام التشغيل

في هذا القسم، قم بتشغيل إعادة توجيه IP لنظام التشغيل للجهاز الظاهري vm-nva لإعادة توجيه حركة مرور الشبكة. استخدم خدمة Azure Bastion للاتصال بالجهاز الظاهري vm-nva .

في مربع البحث الموجود أعلى المدخل، أدخل Virtual machine. حدد "Virtual machines" في نتائج البحث.

في الأجهزة الظاهرية، حدد vm-nva.

حدد Connect، ثم Connect via Bastion في قسم Overview .

أدخل اسم المستخدم وكلمة المرور التي أدخلتها عند إنشاء الجهاز الظاهري.

حدد اتصال.

أدخل المعلومات التالية في موجه الجهاز الظاهري لتمكين إعادة توجيه IP:

sudo vim /etc/sysctl.confفي محرر Vim، قم بإزالة

#من السطرnet.ipv4.ip_forward=1:اضغط على المفتاح Insert .

# Uncomment the next line to enable packet forwarding for IPv4 net.ipv4.ip_forward=1اضغط على مفتاح Esc .

أدخل

:wqواضغط على مفتاح الإدخال Enter.أغلق جلسة Bastion.

أعد تشغيل الجهاز الظاهري.

إنشاء جدول توجيه

في هذا القسم، قم بإنشاء جدول توجيه لتعريف مسار حركة المرور من خلال الجهاز الظاهري NVA. يرتبط جدول التوجيه بالشبكة الفرعية subnet-1 حيث يتم نشر الجهاز الظاهري vm-public .

في مربع البحث أعلى المدخل، أدخل جدول التوجيه. حدد Route tables في نتائج البحث.

حدد + إنشاء.

في Create Route table أدخل المعلومات التالية أو حددها:

الإعداد القيمة تفاصيل المشروع الاشتراك حدد Subscription الخاص بك. مجموعة الموارد حدد test-rg. تفاصيل المثيل المنطقة حدد شرق الولايات المتحدة 2. الاسم أدخل route-table-public. نشر مسارات البوابة اترك الإعداد الافتراضي نعم. حدد "Review + create".

حدد إنشاء.

إنشاء مسار

في هذا القسم، قم بإنشاء مسار في جدول التوجيه الذي قمت بإنشائه في الخطوات السابقة.

في مربع البحث أعلى المدخل، أدخل جدول التوجيه. حدد Route tables في نتائج البحث.

حدد route-table-public.

قم بتوسيع الإعدادات ثم حدد المسارات.

حدد + Add في Routes.

أدخل المعلومات التالية أو حددها في إضافة مسار:

الإعداد القيمة اسم المسار أدخل إلى شبكة فرعية خاصة. نوع الوجهة حدد IP Addresses. عناوين IP الوجهة/نطاقات CIDR أدخل 10.0.2.0/24. نوع القفزة التالية حدد جهاز ظاهري . عنوان القفزة التالية أدخل 10.0.3.4.

هذا هو عنوان IP ل vm-nva الذي قمت بإنشائه في الخطوات السابقة..حدد إضافة.

حدد الشبكات الفرعية في الإعدادات.

حدد + مساعد .

أدخل المعلومات التالية أو حددها في الشبكة الفرعية Associate:

الإعداد القيمة الشبكة الظاهرية حدد vnet-1 (test-rg). الشبكة الفرعية حدد subnet-1. حدد موافق.

اختبر مسار نسبة استخدام الشبكة

اختبار توجيه حركة مرور الشبكة من vm-public إلى vm-private. اختبار توجيه حركة مرور الشبكة من vm-private إلى vm-public.

اختبار نسبة استخدام الشبكة من vm-public إلى vm-private

في مربع البحث الموجود أعلى المدخل، أدخل Virtual machine. حدد "Virtual machines" في نتائج البحث.

في الأجهزة الظاهرية، حدد vm-public.

حدد Connect ثم Connect via Bastion في قسم Overview .

أدخل اسم المستخدم وكلمة المرور التي أدخلتها عند إنشاء الجهاز الظاهري.

حدد اتصال.

في المطالبة، أدخل الأمر التالي لتتبع توجيه حركة مرور الشبكة من vm-public إلى vm-private:

tracepath vm-privateالاستجابة مماثلة للمثال التالي:

azureuser@vm-public:~$ tracepath vm-private 1?: [LOCALHOST] pmtu 1500 1: vm-nva.internal.cloudapp.net 1.766ms 1: vm-nva.internal.cloudapp.net 1.259ms 2: vm-private.internal.cloudapp.net 2.202ms reached Resume: pmtu 1500 hops 2 back 1يمكنك أن ترى أن هناك قفزتين في هذه الاستجابة لحركة

tracepathمرور ICMP من vm-public إلى vm-private. الوثبة الأولى هي vm-nva. الوثبة الثانية هي الوجهة vm-private.أرسل Azure حركة المرور من الشبكة الفرعية-1 عبر NVA وليس مباشرة إلى الشبكة الفرعية الخاصة لأنك أضفت مسبقا مسار الشبكة الفرعية الخاصة إلى route-table-public وربطته بالشبكة الفرعية-1.

أغلق جلسة Bastion.

اختبار نسبة استخدام الشبكة من vm-private إلى vm-public

في مربع البحث الموجود أعلى المدخل، أدخل Virtual machine. حدد "Virtual machines" في نتائج البحث.

في الأجهزة الظاهرية، حدد vm-private.

حدد Connect ثم Connect via Bastion في قسم Overview .

أدخل اسم المستخدم وكلمة المرور التي أدخلتها عند إنشاء الجهاز الظاهري.

حدد اتصال.

في المطالبة، أدخل الأمر التالي لتتبع توجيه حركة مرور الشبكة من vm-private إلى vm-public:

tracepath vm-publicالاستجابة مماثلة للمثال التالي:

azureuser@vm-private:~$ tracepath vm-public 1?: [LOCALHOST] pmtu 1500 1: vm-public.internal.cloudapp.net 2.584ms reached 1: vm-public.internal.cloudapp.net 2.147ms reached Resume: pmtu 1500 hops 1 back 2يمكنك أن ترى أن هناك قفزة واحدة في هذه الاستجابة، وهي الوجهة vm-public.

أرسل Azure حركة المرور مباشرة من الشبكة الفرعية الخاصة إلى الشبكة الفرعية-1. بشكل افتراضي، تقوم Azure بتوجيه حركة المرور بشكل مباشر بين الشبكات الفرعية.

أغلق جلسة Bastion.

عند الانتهاء من استخدام الموارد التي قمت بإنشائها، يمكنك حذف مجموعة الموارد وجميع مواردها.

في مدخل Azure، ابحث عن مجموعة المواردوحددها.

في صفحة Resource groups ، حدد مجموعة موارد test-rg .

في صفحة test-rg ، حدد Delete resource group.

أدخل test-rg في Enter resource group name لتأكيد الحذف، ثم حدد Delete.

الخطوات التالية

في هذا البرنامج التعليمي، سوف تتعلّم:

إنشاء جدول المسار وتوصيله بشبكة فرعية.

إنشاء جهاز ظاهري للشبكة بسيط يوجه حركة المرور من شبكة فرعية عامة إلى شبكة فرعية خاصة.

يمكنك نشر NVAs مختلفة تم تكوينها مسبقا من Azure Marketplace، والتي توفر العديد من وظائف الشبكة المفيدة.

لمعرفة المزيد حول التوجيه، يُرجى الرجوع إلى نظرة عامة حول التوجيه وإدارة جدول المسار. يمكن أيضا تكوين التوجيه تلقائيا على نطاق واسع باستخدام ميزة إدارة المسار المعرف من قبل المستخدم (UDR) في Azure Virtual Network Manager .

لمعرفة كيفية تقييد الوصول إلى الشبكة إلى موارد PaaS باستخدام نقاط نهاية خدمة الشبكة الظاهرية، انتقل إلى البرنامج التعليمي التالي.