إشعار

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تسجيل الدخول أو تغيير الدلائل.

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تغيير الدلائل.

مقدمة

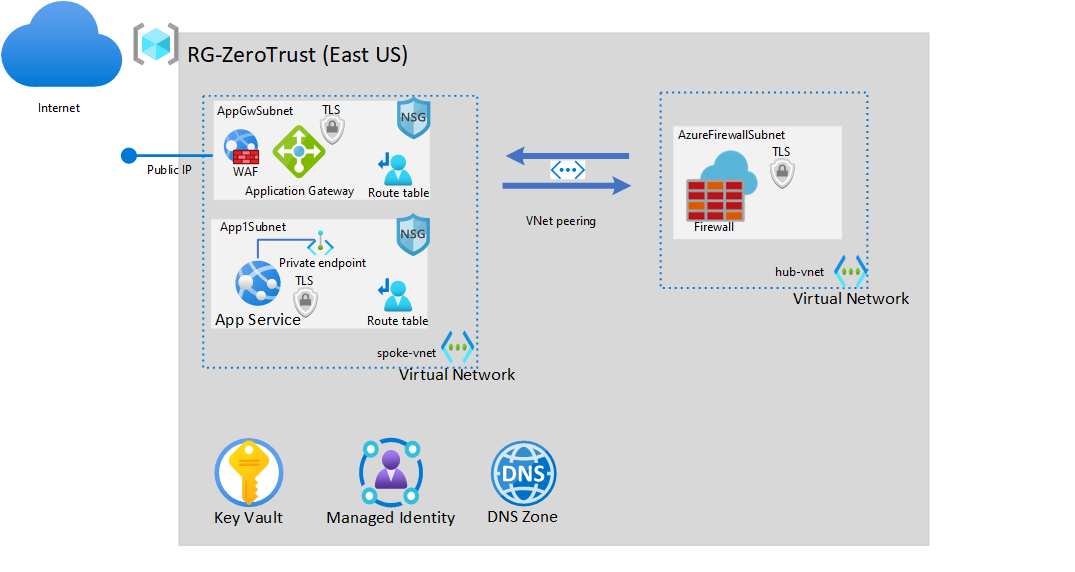

تتبع هذه الطريقة البنية المرجعية ثقة معدومة Network for Web Applications من Azure Architecture Center. الهدف من البنية المرجعية هو إرشادك لنشر تطبيق ويب مع وصول آمن من خلال جدار حماية تطبيق ويب (WAF) وجدار حماية تقليدي ذي حالة. في هذا السيناريو، يتم توفير WAF بواسطة بوابة التطبيق لفحص نسبة استخدام الشبكة لحقن SQL والبرمجة النصية عبر المواقع ومجموعات قواعد Open Web Application Security Project (OWASP) الشائعة الأخرى. يوفر فحص الحزمة ذات الحالة التي يقوم بها جدار حماية Azure حماية إضافية من الحزم الضارة. يتم تأمين جميع الاتصالات بين الخدمات مع TLS من طرف إلى طرف باستخدام شهادات موثوق بها.

المتطلبات الأساسية

لإكمال نشر ثقة معدومة، ستحتاج إلى:

- اسم مجال مخصص

- شهادة حرف بدل موثوق به لمجالك المخصص

- حساب Azure مع اشتراك نشط. أنشئ حساباً مجاناً.

- Visual Studio Code (اختياري، للمساعدة في النشر التلقائي)

إشعار

إذا لم يكن لديك اسم مجال مخصص، ففكر في شراء اسم من خلال Azure App Service.

نشر الموارد

للتبسيط في التنقل، سيتم نشر جميع الموارد إلى مجموعة موارد واحدة. راجع استراتيجية الإدارة والحوكمة للحصول على نموذج توزيع مناسب في اشتراكك. تحتوي البنية المرجعية على الموارد التالية:

- شبكتان ظاهريتان

- شبكة افتراضية للموزع

- الشبكة الظاهرية المركزية

- بوابة التطبيق

- جدار حماية Azure

- مناطق DNS وسجلاته

- تطبيق ويب على App Service

إشعار

يتم تصور تطبيق الويب في البنية المرجعية باستخدام جهاز ظاهري. قد يكون هذا أيضا App Service أو مجموعة Kubernetes أو بيئة حاوية أخرى أو مجموعة مقياس الجهاز الظاهري. في هذه المعاينة، سنستبدل الجهاز الظاهري بخدمة التطبيقات.

تتضمن خدمات Azure الأخرى التي سيتم توزيعها وتكوينها وغير المدرجة بشكل صريح في البنية المرجعية ما يلي:

- Azure Key Vault

- الهوية المدارة

- عناوين IP عامة

- مجموعات أمان الشبكة

- نقاط النهاية الخاصة

- جداول التوجيه

نشر مجموعة الموارد

أولا، يمكنك إنشاء مجموعة موارد لتخزين جميع الموارد التي تم إنشاؤها.

هام

يمكنك استخدام اسم مجموعة الموارد والمنطقة المطلوبة. لهذا الكيفية، سنقوم بنشر جميع الموارد إلى نفس مجموعة الموارد، myResourceGroup، ونشر جميع الموارد إلى منطقة Azure شرق الولايات المتحدة . استخدم هذه الإعدادات واشتراك Azure كإعدادات افتراضية خلال المقالة.

يعد إنشاء جميع مواردك في نفس مجموعة الموارد ممارسة جيدة لتتبع الموارد المستخدمة، ويجعل من السهل تنظيف بيئة عرض توضيحي أو غير إنتاجية.

من خلال مدخل Azure، ابحث وحدد عن مجموعات الموارد.

في صفحة Resource groups ، حدد Create.

استخدم الإعدادات التالية أو الإعدادات الخاصة بك لإنشاء مجموعة موارد:

الإعداد القيمة الاشتراك حدد Subscription الخاص بك. مجموعة الموارد أدخل myResourceGroup المنطقة حدد East US. حدد «Review + Create»، ثم حدد «Create».

نشر Azure Key Vault

في هذه الخطوة، ستقوم بنشر Azure Key Vault لتخزين الأسرار والمفاتيح والشهادات. سنستخدم Key Vault لتخزين الشهادة العامة الموثوق بها المستخدمة لاتصالات TLS بواسطة بوابة التطبيق وجدار حماية Azure في هذه الكيفية.

إشعار

بشكل افتراضي، يتم تمكين الحذف المبدئي على Azure Key Vault. يعرض هذا الحذف العرضي لبيانات الاعتماد المخزنة. للسماح لك بإزالة خزنة المفاتيح في الوقت المناسب عند إكمال هذه الكيفية، يوصى بتعيين Days للاحتفاظ بالمخازن المحذوفة إلى 7 أيام.

من قائمة مدخل Microsoft Azure، أو من الصفحة الرئيسية، حدد Create a resource.

في مربع البحث ، أدخل Key Vault وحدد Key Vault من النتائج.

في صفحة إنشاء Key Vault ، حدد Create.

في صفحة Create key vault ، أدخل هذه الإعدادات أو حددها مع القيم الافتراضية:

الإعداد القيمة الاسم أدخل اسما فريدا لمخزن المفاتيح الخاص بك. سيستخدم هذا المثال myKeyVaultZT. مستوى الأسعار حدد قياسي. أيام الاحتفاظ بالخزائن المحذوفة أدخل 7. الحماية من الإزالة حدد تعطيل الحماية من المسح (السماح بإزالة مخزن المفاتيح والكائنات أثناء فترة الاستبقاء). حدد «Review + Create»، ثم حدد «Create».

تحميل شهادة إلى Key Vault

في هذه المهمة، ستقوم بتحميل شهادة حرف البدل الموثوق بها لمجالك العام.

إشعار

تتطلب هذه المهمة شهادة رقمية موثوق بها لمجال عام تملكه. بدون الشهادة، لن تتمكن من نشر مثال البنية هذا بالكامل. في Azure Key Vault، تنسيقات الشهادات المعتمدة هي PFX وPEM.

- يحتوي تنسيق ملف .pem على ملف شهادة X509 واحد أو أكثر.

- ملف بصيغة .pfx هو ملف بتنسيق أرشيف لتخزين العديد من كائنات التشفير في ملف واحد، بمعنى آخر شهادة خادم (صادرة للمجال)، مفتاح خاص مطابق، وقد يتضمن اختيارياً مرجع الشهادات الوسيطة.

انتقل إلى key vault الذي تم إنشاؤه مسبقا، myKeyVaultZT.

في صفحة Key Vault ، حدد Certificates ضمن Objects.

في صفحة Certificates، حدد + Generate/Import

في صفحة إنشاء شهادة ، أدخل هذه الإعدادات أو حددها مع القيم الافتراضية:

الإعداد القيمة طريقة إنشاء الشهادة حدد استيراد. اسم الشهادة أدخل myTrustedWildCard. تحميل ملف الشهادة حدد أيقونة المجلد واستعرض للوصول إلى موقع ملف الشهادة.

حدد ملف وحدد فتح لتحميل الشهادة.كلمة المرور أدخل كلمة مرور الشهادة. حدد إنشاء.

نشر هوية مدارة معينة من قبل المستخدم

ستقوم بإنشاء هوية مدارة ومنح هذه الهوية حق الوصول إلى Azure Key Vault. ثم ستستخدم بوابة التطبيق وجدار حماية Azure هذه الهوية لاسترداد الشهادة من المخزن.

- في مربع البحث، أدخل الهويات المدارة وحددها.

- حدد + إنشاء.

- في علامة التبويب Basics، حدد myManagedIDappGW للاسم.

- حدد Review + Create وحدد Create.

تعيين الوصول إلى Key Vault للهوية المدارة

- انتقل إلى key vault الذي تم إنشاؤه مسبقا، myKeyVaultZT.

- في صفحة Key Vault ، حدد تكوين Access من القائمة اليمنى ضمن Settings.

- في صفحة تكوين Access، اترك الإعداد الافتراضي لنهج الوصول إلى Vault وحدد **Go للوصول

- في صفحة Access policies ، حدد + Create.

- في صفحة Create an access policy ، حدد Get ضمن Secret Permissions and Certificate permissions. حدد التالي.

- في علامة التبويب Principals، ابحث عن الهوية myManagedIDappGW وحددها.

- حدد Next>Next>Create.

نشر الشبكات الظاهرية

ستقوم بنشر بنية مركزية وهندسة محورية لتطبيق الويب الخاص بك. تحتوي شبكة المركز على جدار حماية Azure مركزي يستخدم لفحص نسبة استخدام الشبكة للتطبيق. تحتوي الشبكة المحورية على شبكتين فرعيتين، واحدة لبوابة التطبيق والأخرى لخدمة التطبيقات.

حدد + Create a resource في الزاوية العلوية اليمنى من المدخل.

في مربع البحث، أدخل "Virtual Network". حدد Virtual Network في نتائج البحث.

في صفحة Virtual Network، حدد Create.

في Create virtual network، أدخل Name of hub-vnet في علامة التبويب Basics .

حدد علامة التبويب عناوين IP، أو حدد الزر التالي: عناوين IP في أسفل الصفحة وأدخل هذه الإعدادات مع القيم الافتراضية:

الإعداد القيمة مساحة العنوان IPv4 أدخل 192.168.0.0/16. حدد + إضافة شبكة فرعية اسم الشبكة الفرعية أدخل AzureFirewallSubnet. نطاق عنوان الشبكة الفرعية أدخل 192.168.100.0/24. حدد إضافة. حدد Review + create>Create.

كرر هذه العملية لإنشاء شبكة ظاهرية ثانية باستخدام الإعدادات التالية:

الإعداد القيمة تفاصيل المثيل الاسم spoke-vnet مساحة العنوان IPv4 172.16.0.0/16 حدد + إضافة شبكة فرعية اسم الشبكة الفرعية أدخل AppGwSubnet. نطاق عنوان الشبكة الفرعية أدخل 172.16.0.0/24. اسم الشبكة الفرعية App1 نطاق عنوان الشبكة الفرعية 172.16.1.0/24 حدد إضافة. حدد Review + create>Create.

انتقل إلى hub-vnet الذي قمت بإنشائه مسبقا.

من صفحة الشبكة الظاهرية Hub، حدد Peerings من ضمن Settings.

في صفحة Peerings ، حدد + Add.

في صفحة Add peering ، أدخل هذه الإعدادات أو حددها مع القيم الافتراضية:

الإعداد القيمة هذه الشبكة الظاهرية اسم رابط النظير أدخل hub-to-spoke. نسبة استخدام الشبكة إلى الشبكة الظاهرية البعيدة تعيين إلى السماح. نسبة استخدام الشبكة التي أُعيد توجيهها من الشبكة الظاهرية البعيدة تعيين إلى السماح بوابة الشبكة الظاهرية أو خادم المسار تعيين إلى بلا شبكة ظاهرية بعيدة اسم رابط النظير أدخل "spoke-to-hub" نموذج توزيع الشبكة الظاهرية إدارة الموارد أعرف مُعرّف موردي الاحتفاظ بالإعداد الافتراضي غير محدد الاشتراك حدد اشتراكك الشبكة الظاهرية spoke-vnet نسبة استخدام الشبكة إلى الشبكة الظاهرية البعيدة السماح نسبة استخدام الشبكة التي أُعيد توجيهها من الشبكة الظاهرية البعيدة السماح بوابة الشبكة الظاهرية أو خادم المسار بلا حدد إضافة.

نشر منطقة Azure DNS

للوصول بأمان إلى تطبيق الويب، يجب تكوين اسم DNS مؤهل بالكامل في DNS يطابق وحدة الاستماع على بوابة التطبيق والشهادة التي يتم تحميلها إلى Key Vault. لتحقيق ذلك، ستقوم بإنشاء منطقة Azure DNS لمجالك التي سيتم استخدامها لاحقا لإنشاء سجل DNS لتطبيق الويب الخاص بك.

- حدد + Create a resource في الزاوية العلوية اليمنى من المدخل.

- في مربع البحث، أدخل منطقة DNS.

- من قائمة النتائج، حدد DNS Zone>Create.

- في علامة التبويب Basics ، أدخل اسم المجال الخاص بك.

- حدد Review + Create>Create.

إشعار

لاستخدام منطقة DNS هذه، ستحتاج إلى تحديث خوادم أسماء المجالات إلى خوادم الأسماء التي يوفرها Azure DNS. نظرا لأن خوادم الأسماء قد تختلف بين مستأجري Azure، استخدم خوادم الأسماء المعينة لك بواسطة Azure DNS. توجد خوادم أسماء Azure DNS في صفحة نظرة عامة لمنطقة DNS التي تم إنشاؤها.

نشر Azure App Service

ستقوم بنشر Azure App Service.لاستضافة تطبيق الويب الآمن.

في شريط البحث، اكتب App Services. ضمن Services، حدد App Services.

في صفحة خدمات التطبيقات، حدد إنشاء.

في صفحة Create Web App ، أدخل هذه الإعدادات أو حددها مع القيم الافتراضية في علامة التبويب Basics :

الإعداد القيمة تفاصيل المثيل الاسم أدخل اسما فريدا عالميا لتطبيق الويب الخاص بك. على سبيل المثال، myWebAppZT1. نشر تحديد التعليمات البرمجية مكدس وقت التشغيل حدد .NET 6 (LTS). نظام تشغيل حدد Windows خطط التسعير خطة Windows (شرق الولايات المتحدة) حدد Create new وأدخل zt-asp للاسم. خطة الأسعار اترك الإعداد الافتراضي ل Standard S1 أو حدد خطة أخرى من القائمة. حدد Review + Create>Create.

بعد اكتمال النشر، انتقل إلى App Service.

من صفحة App Service، حدد Networking من ضمن Settings.

في قسم Inbound Traffic ، حدد Private endpoints.

في صفحة اتصال نقطة النهاية الخاصة، حدد + إضافة>Express.

في جزء إضافة نقطة نهاية خاصة، أدخل هذه الإعدادات أو حددها مع القيم الافتراضية:

الإعداد القيمة الاسم خدمة pe-app الشبكة الظاهرية spoke-vnet الشبكة الفرعية App1 حدد موافق.

نشر بوابة التطبيق

ستقوم بنشر بوابة تطبيق وحل دخول الحافة للتطبيق الذي يقوم بإنهاء TLS وخدمات WAF.

في شريط البحث، اكتب application gateways. ضمن Services، حدد Application gateways.

في موازنة التحميل | صفحة بوابة التطبيق، حدد + إنشاء.

في علامة التبويب Basics ، أدخل هذه الإعدادات أو حددها مع القيم الافتراضية:

الإعداد القيمة تفاصيل المثيل اسم بوابة التطبيق أدخل myAppGateway. المستوى حدد WAF v2. تمكين التوسع التلقائي حدد لا. عدد المثيلات ادخل 1 مناطق التوفّر حدد لا شيء. HTTP2 حدد «Disabled». نهج WAF حدد إنشاء جديد.

أدخل myWAFpolicy لاسم نهج WAF وحدد Ok.تكوين شبكة اتصال ظاهرية الشبكة الظاهرية حدد spoke-vnet. الشبكة الفرعية حدد AppGwSubnet (172.16.0.0/24). حدد Next: Frontends > وقم بتكوين Frontends بالإعدادات التالية:

الإعداد القيمة نوع عنوان IP للواجهة الأمامية حدّد عام. عنوان IP العام حدد إضافة جديد.

أدخل myAppGWpip لاسم IP العام وحدد Ok.حدد Next: Backends >

في علامة التبويب Backends، حدد Add a backend pool.

في جزء Add a backend pool ، أدخل الإعدادات التالية أو حددها:

الإعداد القيمة الاسم أدخل "myBackendPool". نوع الهدف حدد App Services. استهداف حدد myWebAppZT1. حدد إضافة، ثم حدد التالي: التكوين >.

في علامة التبويب Configuration، حدد Add a routing rule.

في جزء Add a routing rule، أدخل الإعدادات التالية:

الإعداد القيمة اسم القاعدة: أدخل myRouteRule1 الأولوية: أدخل 100 ضمن علامة التبويب Listener، أدخل هذه الإعدادات أو حددها مع القيم الافتراضية:

الإعداد القيمة اسم وحدة الاستماع أدخل myListener. IP أمامي حدّد عام. البروتوكول حدد HTTPS. المنفذ اترك القيمة الافتراضية 443. إعدادات HTTPS اختيار شهادة حدد اختيار شهادة من Key Vault اسم الشهادة أدخل myTrustedWildCard. الهوية المُدارة حدد myManagedIDappGW. Key Vault حدد myKeyVaultZT. شهادة حدد myTrustedWildCard. إعدادات إضافية نوع وحدة الاستماع حدد موقع متعدد. نوع المضيف يشاهد: أعزب اسم المضيف أدخل اسم DNS الخارجي لتطبيق الويب. عنوان url لصفحة الخطأ حدد لا. إشعار

يجب أن يتطابق FQDN المستخدم لاسم المضيف مع سجل DNS الذي ستقوم بإنشائه في خطوة لاحقة. إذا لزم الأمر، يمكنك العودة إلى تكوين المستمع وتغيير هذا إلى سجل DNS الذي تقوم بإنشائه.

حدد علامة التبويب Backend targets.

في علامة التبويب Backend targets ، أدخل هذه الإعدادات أو حددها مع القيم الافتراضية:

الإعداد القيمة نوع الهدف حدد "Backend pool". هدف الواجهة الخلفية أدخل "myBackendPool". إعدادات الواجهة الخلفية حدد إضافة جديد. إضافة إعداد الواجهة الخلفية اسم إعدادات الخلفية أدخل myBackendSetting. بروتوكول الواجهة الخلفية حدد HTTPS. منفذ خلفي اترك القيمة الافتراضية 443. شهادة الجذر الموثوق بها استخدام شهادة CA المعروفة حدد نعم. اسم المضيف التجاوز باسم المضيف الجديد حدد نعم. تجاوز اسم مضيف حدد اختيار اسم المضيف من هدف الواجهة الخلفية. حدد إضافة مرتين، ثم حدد التالي: العلامات >.

حدد Next: Review + create > وحدد Create. قد يستغرق النشر ما يصل إلى 30 دقيقة حتى يكتمل.

إنشاء فحص صحة مخصص

الآن، ستضيف فحصا صحيا مخصصا لتجمع الواجهة الخلفية.

انتقل إلى بوابة التطبيق التي تم إنشاؤها مسبقا.

من البوابة، حدد Health probes ضمن Settings.

في التحقيق الصحي، حدد + إضافة.

في صفحة Add health probe، أدخل هذه الإعدادات أو حددها مع القيم الافتراضية:

الإعداد القيمة الاسم أدخِل myHealthProbe. البروتوكول حدد HTTPS. المضيف أدخل عنوان URL لخدمة التطبيقات. على سبيل المثال، myWebAppZT1.azurewebsites.net. اختيار اسم المضيف من إعدادات الواجهة الخلفية حدد لا. اختيار منفذ من إعدادات الواجهة الخلفية حدد نعم. المسار أدخل /. الفاصل الزمني أدخل 30. المهلة أدخل 30. حد غير سليم أدخل 3. استخدام شرط مطابقة التحقيق حدد لا. إعدادات الواجهة الخلفية حدد «myBackendPool». حدد اختبار، ثم حدد إضافة.

إضافة سجل DNS لبوابة التطبيق

لاسترداد عنوان IP العام لبوابة التطبيق، انتقل إلى صفحة نظرة عامة على بوابة التطبيق وانسخ عنوان IP العام للواجهة الأمامية المدرج.

انتقل إلى منطقة DNS التي قمت بإنشائها مسبقا.

من منطقة DNS، حدد + Record set.

في جزء إضافة مجموعة سجلات، أدخل هذه الإعدادات أو حددها مع القيم الافتراضية:

الإعداد القيمة الاسم أدخل تطبيق الويب الخاص بي. نوع حدد A - سجل الاسم المستعار إلى عنوان IPv4. هذه هي مجموعة سجلات الاسم المستعار حدد لا. TTL اترك الإعداد الافتراضي 1 ساعة. عنوان IP أدخل عنوان IP العام لبوابة التطبيق.

اختبار التوزيع الأولي

عند هذه النقطة، يجب أن تكون قادرا على الاتصال بخدمة التطبيقات من خلال بوابة التطبيق. انتقل إلى عنوان URL لسجل DNS الذي قمت بإنشائه للتحقق من أنه يحل إلى بوابة التطبيق وأن صفحة App Service الافتراضية معروضة. إذا تم تحميل صفحة بوابة التطبيق مع خطأ في البوابة، فتحقق من صفحة Backend Health للبوابة بحثا عن أي أخطاء تتعلق بتجمع الواجهة الخلفية وتحقق من إعدادات الواجهة الخلفية.

نشر جدار حماية Azure

ستقوم بنشر Azure Firewall لإجراء فحص الحزمة بين بوابة التطبيق وخدمة التطبيقات. سيتم استخدام شهادتك الرقمية المخزنة في Key Vault لتأمين نسبة استخدام الشبكة.

إشعار

لا تدعم جدران الحماية الأساسية والقياسية إنهاء SSL.

في مدخل Microsoft Azure، ابحث عن Firewalls وحدده.

في صفحة Firewalls، حدد + Create.

في صفحة إنشاء جدار حماية ، أدخل هذه الإعدادات أو حددها مع القيم الافتراضية:

الإعداد القيمة الاسم أدخل myFirewall. مناطق التوفّر حدد لا شيء. طبقة جدار الحماية حدد Premium. نهج جدار الحماية حدد إضافة جديد. إنشاء نهج جدار حماية جديد اسم السياسة أدخل myFirewallPolicy. مستوى النهج حدد Premium وحدد OK. اختر شبكة ظاهرية حدد استخدام الموجود. الشبكة الظاهرية حدد hub-vnet. عنوان IP العام حدد إضافة جديد.

أدخل myFirewallpip وحدد OK.حدد مراجعة + إنشاء، ثم حدد إنشاء. قد يستغرق هذا النشر ما يصل إلى 30 دقيقة لإكماله.

تكوين نهج جدار الحماية

في هذه المهمة، ستقوم بتكوين نهج جدار الحماية المستخدم لفحص الحزمة.

انتقل إلى جدار حماية Azure الذي قمت بإنشائه مسبقا.

في صفحة نظرة عامة ، حدد موقع الارتباط إلى نهج جدار الحماية myFirewallPolicy وحدده.

في صفحة نهج جدار الحماية ، حدد IDPS ضمن الإعدادات.

في صفحة IDPS ، حدد Alert and deny ثم حدد Apply. انتظر حتى يكتمل تحديث نهج جدار الحماية قبل المتابعة إلى الخطوة التالية.

حدد فحص TLS ضمن الإعدادات

في صفحة فحص TLS، حدد Enabled. ثم أدخل هذه الإعدادات أو حددها مع القيم الافتراضية:

الإعداد القيمة الهوية المُدارة أدخل myManagedIDappGW. Key Vault حدد myKeyVaultZT. شهادة حدد myTrustedWildCard.

إشعار

في هذا المثال، نقوم بإعادة استخدام شهادة حرف بدل ونفس الهوية المدارة. في بيئة الإنتاج، قد تستخدم شهادات مختلفة، وبالتالي يكون لديك هوية مدارة مختلفة يمكنها الوصول إلى Key Vault.

حدد حفظ.

حدد صفحة DNS ضمن الإعدادات.

في صفحة DNS، حدد Enabled.

في قسم DNS Proxy ، حدد Enabled.

حدد تطبيق.

من نهج جدار الحماية، حدد قواعد الشبكة.

في صفحة قواعد الشبكة، حدد إضافة مجموعة قواعد.

في صفحة إضافة مجموعة قواعد، أدخل هذه الإعدادات أو حددها مع القيم الافتراضية:

الإعداد القيمة الاسم أدخل myRuleCollection. نوع مجموعة القواعد حدد الشبكة. أولوية أدخل 500. إجراء مجموعة القواعد حدد السماح. مجموعة مجموعة القواعد حدد DefaultNetworkRuleCollectionGroup. القواعد إنشاء قاعدتين الاسم أدخل appgw-to-as نوع المصدر حدد عنوان IP. المصدر أدخل 172.16.0.0/24. البروتوكول حدد TCP. منافذ الوجهة أدخل 443. نوع الوجهة حدد عناوين IP. الوجهة أدخل 172.16.1.0/24. الاسم أدخل as-to-appgw. نوع المصدر حدد عنوان IP. المصدر 172.16.1.0/24. البروتوكول حدد TCP. منفذ الوجهة أدخل 443. نوع الوجهة حددعنوان IP. الوجهة أدخل 172.16.0.0/24. حدد إضافة.

نشر جداول التوجيه

ستقوم بإنشاء جدول توجيه مع توجيه محدد من قبل المستخدم يفرض حركة مرور جميع حركة مرور App Service من خلال جدار حماية Azure.

اكتب خدمات التطبيق في البحث. ضمن Services، حدد Route tables.

في صفحة Route tables، حدد + Create.

في صفحة إنشاء جدول توجيه، أدخل هذه الإعدادات أو حددها مع القيم الافتراضية:

الإعداد القيمة الاسم أدخل myRTspoke2hub. نشر مسارات البوابة حدد نعم حدد «Review + Create»، ثم حدد «Create».

انتقل مرة أخرى إلى صفحة جداول التوجيه ثم حدد + إنشاء.

في صفحة إنشاء جدول توجيه ، أدخل هذه الإعدادات أو حددها مع القيم الافتراضية:

الإعداد القيمة الاسم أدخل myRTapp2web. نشر مسارات البوابة حدد نعم حدد «Review + Create»، ثم حدد «Create».

تكوين جداول التوجيه

انتقل إلى جدول مسار myRTspoke2hub .

من جدول التوجيه، حدد صفحة المسارات ضمن الإعدادات وحدد + إضافة.

في جزء إضافة مسار ، أدخل هذه الإعدادات أو حددها مع القيم الافتراضية:

الإعداد القيمة اسم المسار أدخل ToAppService. وجهة بادئة العنوان حدد عناوين IP. عناوين IP الوجهة/نطاقات CIDR أدخل 172.16.1.0/24. نوع القفزة التالية حدد جهاز ظاهري . عنوان القفزة التالية عنوان IP الخاص لجدار حماية Azure. على سبيل المثال، 192.168.100.4. حدد إضافة.

من جدول Route، حدد Subnets ضمن Settings وحدد + Associate.

في جزء Associate subnet ، حدد الشبكة الظاهرية spoke-vnet ، ثم حدد الشبكة الفرعية AppGwSubnet .

حدد موافق.

بعد ظهور الاقتران، حدد الارتباط إلى اقتران AppGwSubnet .

في قسم نهج الشبكة لنقاط النهاية الخاصة، حدد جداول التوجيه وحدد حفظ.

انتقل إلى جدول مسار myRTapp2web .

من صفحة جدول التوجيه، حدد المسارات ضمن الإعدادات.

في جزء إضافة مسار، أدخل هذه الإعدادات أو حددها مع القيم الافتراضية:

الإعداد القيمة اسم المسار أدخل ToAppGW. وجهة بادئة العنوان حدد عناوين IP. عناوين IP الوجهة/نطاقات CIDR أدخل 172.16.0.0/24. نوع القفزة التالية حدد جهاز ظاهري . عنوان القفزة التالية أدخل عنوان IP الخاص لجدار حماية Azure. على سبيل المثال، 192.168.100.4. حدد إضافة.

حدد صفحة الشبكات الفرعية ضمن الإعدادات، وحدد + Associate.

في جزء Associate subnet ، حدد الشبكة الظاهرية spoke-vnet ، ثم حدد الشبكة الفرعية App1 .

حدد موافق.

كرر هذه العملية لشبكة فرعية أخرى عن طريق تحديد + Associate.

حدد الشبكة الظاهرية spoke-vnet ، ثم حدد الشبكة الفرعية AppGwSubnet . حدد موافق.

بعد ظهور الاقتران، حدد الارتباط إلى اقتران App1 .

في قسم نهج الشبكة لنقاط النهاية الخاصة، حدد مجموعات أمان الشبكة وجداول التوجيه، ثم حدد حفظ.

الاختبار مرة أخرى

عند هذه النقطة، يجب أن تكون قادرا على الاتصال بخدمة التطبيقات من خلال بوابة التطبيق. انتقل إلى عنوان URL لسجل DNS الذي قمت بإنشائه للتحقق من أنه يحل إلى بوابة التطبيق وأن صفحة App Service الافتراضية معروضة. إذا تم تحميل الصفحة بخطأ، فتحقق من صفحة Backend Health للبوابة بحثا عن أي أخطاء تتعلق بتجمع الواجهة الخلفية، ثم تحقق من إعدادات الواجهة الخلفية. تحقق أيضا من تكوين المسارات بشكل صحيح.

يجب أن ترسل بوابة التطبيق نسبة استخدام الشبكة إلى عنوان IP الخاص بجدار الحماية. يمكن لجدار الحماية الاتصال بنقطة النهاية الخاصة من خلال اتصال نظير الشبكة الظاهرية. جدول التوجيه على الشبكة الفرعية يتم توصيل نقطة النهاية الخاصة بالنقاط مرة أخرى إلى جدار الحماية للعودة إلى بوابة التطبيق.

إذا كنت ترغب في اختبار أن جدار الحماية يقوم بالفعل بفحص حركة المرور أو تصفيتها، فعدل قاعدة الشبكة التي قمت بإنشائها في نهج جدار الحماية من TCP إلى ICMP. سيؤدي ذلك بعد ذلك إلى حظر حركة مرور TCP ضمنيا من بوابة التطبيق وسيتم رفض الوصول إلى موقع الويب.

توزيع مجموعات أمان الشبكة - اختياري

ستقوم بنشر مجموعات أمان الشبكة لمنع الشبكات الفرعية الأخرى من الوصول إلى نقطة النهاية الخاصة المستخدمة من قبل خدمة التطبيق.

إشعار

في هذا النشر، لا تكون مجموعات أمان الشبكة مطلوبة بشكل صريح. لقد قمنا بتكوين جداول التوجيه لفرض تدفق نسبة استخدام الشبكة من الشبكات الفرعية المحددة من خلال جدار حماية Azure. ومع ذلك، في بيئة الإنتاج، لدى معظم المؤسسات شبكات فرعية أخرى قد تكون في نفس الشبكة الظاهرية أو مقترنة بالشبكة التي لم يتم تعريف مسارات محددة من قبل المستخدم. ستكون مجموعات أمان الشبكة مفيدة للتأكد من أن الشبكات الفرعية الأخرى لا يمكنها الوصول إلى نقطة النهاية الخاصة لخدمة التطبيقات. تعرف على المزيد عن مجموعات أمان الشبكة.

من مدخل Microsoft Azure، ابحث عن مجموعات أمان الشبكة وحددها.

في صفحة مجموعات أمان الشبكة، حدد إنشاء.

في علامة التبويب Basics، أدخل nsg-app1 في Name.

حدد «Review + Create»، ثم حدد «Create».

انتقل إلى مجموعة أمان الشبكة المنشورة حديثا.

في صفحة مجموعة أمان الشبكة، حدد قواعد الأمان الواردة ضمن الإعدادات.

من صفحة قواعد الأمان الواردة، حدد إضافة.

في جزء إضافة قاعدة أمان واردة، أدخل هذه الإعدادات أو حددها مع القيم الافتراضية:

الإعداد القيمة المصدر حدد عناوين IP. عناوين IP المصدر/نطاقات CIDR أدخل 192.168.100.0/24. نطاقات منفذ المصدر أدخل *. الوجهة حدد "Any". الخدمة حدد HTTPS. الإجراء حدد السماح. أولوية أدخل 300. الاسم أدخل Allow_HTTPS_From_Firewall. حدد إضافة.

من صفحة قواعد الأمان الواردة، حدد إضافة.

في جزء إضافة قاعدة أمان واردة، أدخل هذه الإعدادات أو حددها مع القيم الافتراضية:

الإعداد القيمة المصدر حدد "Any". نطاقات منفذ المصدر أدخل *. الوجهة حدد "Any". الخدمة حدد مخصص. نطاقات المنفذ الوجهات أدخل *. البروتوكول حدد "Any". الإجراء حدد Deny. أولوية أدخل 310. الاسم أدخل Deny_All_Traffic. حدد إضافة.

من صفحة مجموعة أمان الشبكة، حدد الشبكات الفرعية ضمن الإعدادات.

في صفحة الشبكات الفرعية ، حدد Associate.

في جزء Associate subnet ، حدد الشبكة الظاهرية spoke-vnet .

في القائمة المنسدلة الشبكة الفرعية، حدد الشبكة الفرعية App1 .

حدد موافق.

التنظيف

ستقوم بتنظيف بيئتك عن طريق حذف مجموعة الموارد التي تحتوي على جميع الموارد، myResourceGroup.

الخطوات التالية

بعد إنشاء شبكة ثقة معدومة لتطبيقات الويب، تحقق من فرص التعلم الإضافية هذه لتعزيز معرفتك بالأمان ثقة معدومة: