إشعار

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تسجيل الدخول أو تغيير الدلائل.

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تغيير الدلائل.

يتضمن Microsoft Azure أدوات لحماية البيانات وفقا لاحتياجات شركتك في الأمان والامتثال. تركز هذه المقالة على:

- كيف يتم حماية البيانات في حالة راحة عبر Microsoft Azure.

- المكونات المختلفة التي تشارك في تنفيذ حماية البيانات.

- إيجابيات وسلبيات طرق حماية إدارة المفاتيح المختلفة.

التشفير في حالة السكون هو مطلب أمني شائع. في Azure، يتم تشفير البيانات في حالة السكون بشكل افتراضي باستخدام مفاتيح تدار على المنصة. يوفر هذا النهج للمؤسسات تشفيرا تلقائيا دون مخاطر أو تكلفة حل إدارة مفاتيح مخصص. يمكن للمؤسسات الاعتماد على Azure لإدارة التشفير بالكامل في حالة الراحة باستخدام مفاتيح تدار من المنصة، أو استخدام المفاتيح التي يديرها العملاء عندما تحتاج إلى تحكم إضافي في مفاتيح التشفير وسياسات إدارة المفاتيح.

ما التشفير الثابت؟

التشفير هو الترميز الآمن للبيانات المستخدم لحماية سرية البيانات. تستخدم تصاميم التشفير في حالة السكون في Azure التشفير المتماثل لتشفير وفك تشفير كميات كبيرة من البيانات بسرعة وفقا لنموذج مفاهيمي بسيط:

- يقوم مفتاح التشفير المتماثل بتشفير البيانات أثناء كتابتها إلى التخزين.

- نفس مفتاح التشفير يفك تشفير تلك البيانات كما هي جاهزة للاستخدام في الذاكرة.

- يمكن تقسيم البيانات، ويمكن استخدام مفاتيح مختلفة لكل قسم.

- يجب تخزين المفاتيح في موقع آمن باستخدام نهج التحكم في الوصول والتدقيق المستندة إلى الهوية. إذا كانت مفاتيح تشفير البيانات مخزنة خارج المواقع الآمنة، فإنها تشفر باستخدام مفتاح تشفير المفتاح المحفوظ في مكان آمن.

في الممارسة العملية، تتطلب سيناريوهات الإدارة والتحكم الرئيسية، بالإضافة إلى ضمانات الحجم والتوافر، إنشاءات إضافية. تصف الأقسام التالية مفاهيم ومكونات تشفير Microsoft Azure عند السكون.

غرض التشفير في حالة السكون

التشفير في حالة السكون يحمي البيانات المخزنة (في حالة السكون). تشمل الهجمات على البيانات الساكنة محاولات الحصول على وصول مادي إلى الأجهزة التي تخزن فيها البيانات، ثم تعريض البيانات المحفوظة للخطر. في مثل هذا الهجوم، قد يتم التعامل مع القرص الصلب للخادم بشكل خاطئ أثناء الصيانة، مما يسمح للمهاجم بإزالة القرص الصلب. لاحقا، يضع المهاجم القرص الصلب في جهاز كمبيوتر تحت سيطرته لمحاولة الوصول إلى البيانات.

تم تصميم التشفير الثابت لمنع المهاجم من الوصول إلى البيانات غير المشفرة عن طريق التأكد من تشفير البيانات عند الوصول إلى القرص. إذا حصل المهاجم على محرك أقراص ثابت مع بيانات مشفرة ولكن ليس مفاتيح التشفير، فإنه يجب على المهاجم اختراق التشفير لقراءة البيانات. هذا الهجوم أكثر تعقيدًا بكثير والموارد المستهلكة من الوصول إلى البيانات غير المشفرة على القرص الصلب. لهذا السبب، يُوصى بشدة بالتشفير في حالة عدم التشغيل وهو مطلب ذو أولوية عالية للعديد من المؤسسات.

قد تتطلب حاجة المنظمة لحوكمة البيانات وجهود الامتثال أيضا التشفير في حالة راحة. تحدد اللوائح الصناعية والحكومية مثل HIPAA وPCI وFedRAMP ضمانات محددة بشأن متطلبات حماية البيانات والتشفير. التشفير الثابت هو إجراء إلزامي مطلوب للامتثال لبعض هذه اللوائح. لمزيد من المعلومات حول نهج Microsoft في التحقق من صحة FIPS 140، انظر المعيار الفيدرالي لمعالجة المعلومات (FIPS) 140.

بالإضافة إلى تلبية متطلبات الامتثال والمتطلبات التنظيمية، يوفر التشفير الثابت حماية دفاعية متعمقة. يوفر Microsoft Azure منصة متوافقة للخدمات والتطبيقات والبيانات. كما يوفر مرفقًا شاملاً وأمانًا ماديًا، والتحكم في الوصول إلى البيانات، والتدقيق. ومع ذلك، من المهم توفير تدابير أمنية إضافية "متداخلة" في حال فشل أحد التدابير الأمنية الأخرى. يوفر التشفير في حالة السكون مثل هذا الإجراء الأمني.

تلتزم Microsoft بخيارات التشفير في حالة السكون عبر خدمات السحابة ومنح العملاء التحكم في مفاتيح التشفير وسجلات استخدام المفاتيح. بالإضافة إلى ذلك، تعمل Microsoft على تشفير جميع بيانات العملاء في حالة راحة بشكل افتراضي.

خيارات إدارة المفاتيح

يوفر Azure نهجين رئيسيين لإدارة مفاتيح التشفير:

مفاتيح المنصة المدارة (الافتراضي) (وتسمى أحيانا مفاتيح إدارة الخدمة): Azure تتعامل تلقائيا مع جميع جوانب إدارة مفاتيح التشفير، بما في ذلك توليد المفاتيح، والتخزين، والتدوير، والنسخ الاحتياطي. يوفر هذا النهج التشفير في حالة راحة دون الحاجة لأي تكوين من العملاء، ويتم تفعيله افتراضيا عبر خدمات Azure. توفر المفاتيح المدارة على المنصة أعلى مستوى من الراحة ولا تتطلب تكلفة إضافية أو عبء إداري.

مفاتيح مدارة من قبل العميل (اختياري): يمكن للعملاء الذين يحتاجون إلى تحكم أكبر في مفاتيح التشفير الخاصة بهم اختيار إدارة مفاتيحهم الخاصة باستخدام Azure Key Vault أو Azure إدارة HSM. يتيح هذا النهج للعملاء التحكم في دورة حياة المفاتيح، وسياسات الوصول، والعمليات التشفيرية. توفر المفاتيح التي يديرها العميل تحكما إضافيا على حساب زيادة مسؤولية الإدارة والتعقيد.

يعتمد الاختيار بين هذين النهجين على متطلبات الأمان لمنظمتك، واحتياجات الامتثال، والتفضيلات التشغيلية. يمكن لمعظم المؤسسات الاعتماد على المفاتيح المدارة من المنصة لحماية التشفير القوية، بينما قد تختار المؤسسات التي لديها متطلبات تنظيمية أو أمنية محددة مفاتيح يديرها العملاء.

Azure encryption at rest components

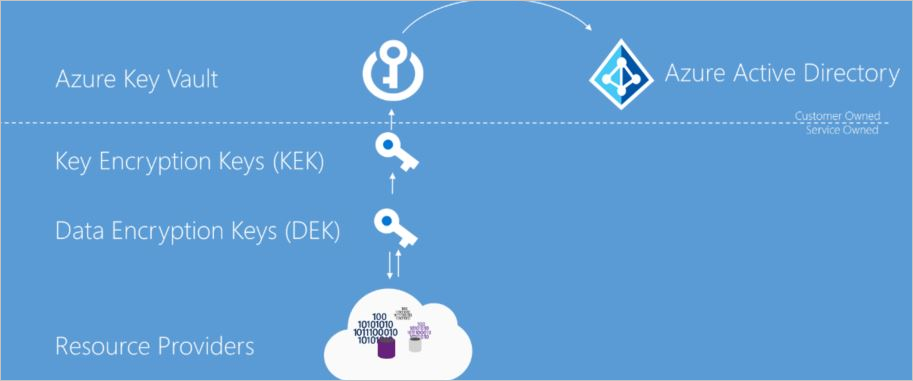

كما ذكر سابقا، الهدف من التشفير في حالة الراحة هو أن تكون البيانات الباقية على القرص مشفرة بمفتاح تشفير سري. لتحقيق هذا الهدف، يجب توفير إنشاء المفاتيح الآمنة والتخزين والتحكم في الوصول وإدارة مفاتيح التشفير. على الرغم من اختلاف التفاصيل، يمكن وصف تطبيقات تشفير خدمات Azure في حالة السكون بالمصطلحات الموضحة في الرسم البياني التالي.

Azure Key Vault

موقع التخزين لمفاتيح التشفير والتحكم في الوصول إلى هذه المفاتيح أمر أساسي لنموذج التشفير الثابت. تحتاج إلى تأمين المفاتيح بشكل عال ولكن تجعلها قابلة للإدارة من قبل المستخدمين المحددين ومتاحة لخدمات محددة. بالنسبة لخدمات Azure، يعد Azure Key Vault (المستوى المميز) أو Azure Managed HSM هو الحل الموصى به لتخزين المفاتيح ويوفر تجربة إدارة مشتركة عبر الخدمات. تقوم بتخزين وإدارة المفاتيح في خزائن المفاتيح، ويمكنك منح المستخدمين أو الخدمات إمكانية الوصول إلى خزنة المفاتيح. يدعم Azure Key Vault إنشاء العملاء لمفاتيح أو استيراد مفاتيح العملاء لاستخدامها في سيناريوهات مفاتيح التشفير التي يديرها العملاء.

Microsoft Entra ID

يمكنك منح حسابات Microsoft Entra صلاحيات لاستخدام المفاتيح المخزنة في Azure Key Vault، إما لإدارتها أو للوصول إليها لتشفير وفك تشفير Encryption at Rest.

تشفير المغلف مع تسلسل هرمي المفاتيح

تستخدم أكثر من مفتاح تشفير واحد في تنفيذ تشفير أثناء السكون. تخزين مفتاح التشفير في Azure Key Vault يضمن الوصول الآمن للمفاتيح والإدارة المركزية للمفاتيح. ومع ذلك، فإن الوصول المحلي للخدمة إلى مفاتيح التشفير أكثر كفاءة في التشفير الجماعي وفك التشفير مقارنة بالتفاعل مع Key Vault لكل عملية بيانات، مما يسمح بتشفير أقوى وأداء أفضل. الحد من استخدام مفتاح تشفير واحد يقلل من خطر اختراق المفتاح وتكلفة إعادة التشفير عندما يجب استبدال المفتاح. تستخدم نماذج تشفير Azure في حالة السكون تشفير المغلف، حيث يقوم مفتاح تشفير المفتاح بتشفير مفتاح تشفير البيانات. يشكل هذا النموذج تسلسلاً هرميًا رئيسيًا أكثر قدرة على تلبية متطلبات الأداء والأمان:

- مفتاح تشفير البيانات (DEK) - مفتاح AES256 متماثل يستخدم لتشفير قسم أو كتلة من البيانات، ويشار إليه أحيانًا أيضًا باسم مفتاح البيانات ببساطة. يمكن أن يحتوي مورد واحد على العديد من الأقسام والعديد من مفاتيح تشفير البيانات. يؤدي تشفير كل كتلة من البيانات بمفتاح مختلف إلى زيادة صعوبة هجمات تحليل التشفير. الحفاظ على DEK محلية في الخدمة، فإن تشفير وفك تشفير البيانات يعظم الأداء.

- مفتاح تشفير المفاتيح (KEK) – مفتاح تشفير يستخدم لتشفير مفاتيح تشفير البيانات باستخدام تشفير المغلف، ويشار إليه أيضا باسم التغليف. باستخدام مفتاح تشفير المفاتيح الذي لا يغادر Key Vault أبدا، يمكنك تشفير والتحكم في مفاتيح تشفير البيانات. الكيان الذي لديه حق الوصول إلى KEK يمكن أن يكون مختلفا عن الكيان الذي يحتاج إلى DEK. يمكن للكيان أن يتوسط في الوصول إلى DEK ليحد من وصول كل DEK إلى قسم محدد. نظرا لأن KEK مطلوب لفك تشفير DEKs، يمكن للعملاء مسح DEKs والبيانات تشفيريا عن طريق تعطيل KEK. لاحظ أن تعطيل KEK يجعل جميع الخدمات التابعة غير متاحة (على سبيل المثال، قواعد بيانات Azure SQL TDE، وحسابات Azure Storage مع مفاتيح تديرها العميل، وأجهزة Azure Disk Encryption-protected). التعطيل يؤثر فقط على الخزنة التي يوجد فيها ذلك المفتاح. إذا تم نسخ المفتاح احتياطيا واستعادته إلى خزنة أخرى، تظل النسخة المستعادة تعمل بالكامل ولا تتأثر بعملية التعطيل (انظر اعتبارات الأمان الاحتياطي الاحتياطي).

يخزن موفرو الموارد ومثيلات التطبيق مفاتيح تشفير البيانات المشفرة كبيانات تعريف. يمكن فقط للكيان الذي له حق الوصول إلى مفتاح تشفير المفاتيح فك تشفير مفاتيح تشفير البيانات هذه. يتم دعم نماذج مختلفة من تخزين المفاتيح. لمزيد من المعلومات، راجع نماذج تشفير البيانات.

عندما تقوم الخدمات بتخزين DEK محليا للعمليات التشفيرية النشطة، تكون المفاتيح المخزنة محمية بواسطة ضوابط أمان Azure المنصة، بما في ذلك عزل الحوسبة على مستوى المضيف على مستوى المضيف وحماية على مستوى العملية. مفاتيح التشغيل المخزنة مؤقتا هي آلية توفر وأداء — حيث يظل KEK في Key Vault هو جذر الثقة، وإلغاء المفاتيح يتحكم في الوصول إلى البيانات المشفرة.

التشفير في حالة راحة في خدمات Microsoft السحابية

تستخدم خدمات Microsoft Cloud في جميع نماذج السحابة الثلاثة: IaaS، PaaS، وSaaS. الأمثلة التالية توضح كيف تتناسب مع كل نموذج:

- خدمات البرمجيات، المعروفة باسم البرمجيات كخدمة أو SaaS، والتي تقدم تطبيقات من السحابة مثل Microsoft 365.

- خدمات النظام الأساسي التي يستخدم فيها العملاء السحابة لأشياء مثل التخزين والتحليلات ووظائف ناقل الخدمة في تطبيقاتهم.

- خدمات البنية الأساسية، أو البنية التحتية كخدمة (IaaS) التي ينشر فيها العميل أنظمة التشغيل والتطبيقات التي تتم استضافتها في السحابة وربما الاستفادة من الخدمات السحابية الأخرى.

التشفير الثابت لعملاء SaaS

عادة ما يكون لدى عملاء البرامج كخدمة (SaaS) تشفير في وضع الثبات ممكن أو متوفر في كل خدمة. يحتوي Microsoft 365 على عدة خيارات للعملاء للتحقق من التشفير أو تفعيله أثناء الراحة. للحصول على معلومات حول خدمات Microsoft 365، راجع التشفير في Microsoft 365.

التشفير الثابت لعملاء PaaS

عادة ما يخزن عملاء منصة كخدمة (PaaS) بياناتهم في خدمة تخزين مثل Blob Storage. ومع ذلك، قد تكون البيانات مخزنة مؤقتا أو مخزنة في بيئة تنفيذ التطبيق، مثل آلة افتراضية. لمشاهدة خيارات التشفير الثابتة المتاحة لك، افحص نماذج تشفير البيانات لمنصات التخزين والتطبيق التي تستخدمها.

التشفير الثابت لعملاء IaaS

يمكن لعملاء البنية التحتية كخدمة (IaaS) استخدام مجموعة متنوعة من الخدمات والتطبيقات. يمكن لخدمات IaaS تمكين التشفير في حالة راحة في الآلات الافتراضية المستضافة على Azure باستخدام التشفير عند المضيف.

تخزين مشفر

مثل PaaS، يمكن لحلول IaaS الاستفادة من خدمات Azure الأخرى التي تخزن البيانات مشفرة أثناء السكون. في هذه الحالات، يمكنك تفعيل دعم التشفير في حالة السكون كما هو موفرها كل خدمة Azure مستهلكة. تعدد نماذج تشفير البيانات منصات التخزين والخدمات والتطبيقات الرئيسية ونموذج التشفير في حالة الراحة المدعومة.

الحوسبة المشفرة

جميع Managed Disks واللقطات والصور مشفرة افتراضيا باستخدام تشفير خدمة التخزين مع مفاتيح مدارة على المنصة. هذا التشفير الافتراضي لا يتطلب تكوين العميل أو تكلفة إضافية. يضمن حل تشفير أكثر شمولا ألا تبقى جميع البيانات أبدا بشكل غير مشفر. أثناء معالجة البيانات على آلة افتراضية، يمكن للنظام الاحتفاظ بالبيانات إلى ملف صفحة Windows أو ملف تبديل لينكس، أو تفريغ تعطل، أو إلى سجل تطبيق. لضمان تشفير هذه البيانات أيضا أثناء السكون، يمكن لتطبيقات IaaS استخدام التشفير في المضيف على آلة افتراضية Azure IaaS، والتي تستخدم بشكل افتراضي مفاتيح تدار من المنصة ولكن يمكن اختيارها اختياريا بمفاتيح تدار من قبل العميل لمزيد من التحكم.

تشفير مخصص في حالة ثبات

كلما أمكن، يجب على تطبيقات IaaS الاستفادة من خيارات التشفير عند المضيف والتشفير أثناء الراحة التي توفرها أي خدمات Azure مستهلكة. في بعض الحالات، مثل متطلبات التشفير غير المنتظمة أو التخزين غير المعتمد على Azure، قد يحتاج مطور تطبيق IaaS إلى تنفيذ التشفير في حالة راحة بنفسه. يمكن لمطوري حلول IaaS التكامل بشكل أفضل مع إدارة Azure وتوقعات العملاء من خلال الاستفادة من بعض مكونات Azure. على وجه التحديد، يجب على المطورين استخدام خدمة Azure Key Vault لتوفير تخزين آمن للمفاتيح بالإضافة إلى توفير خيارات إدارة مفاتيح تتوافق مع خدمات منصة Azure. بالإضافة إلى ذلك، يجب أن تستخدم الحلول المخصصة هويات الخدمات المدارة من Azure لتمكين حسابات الخدمة من الوصول إلى مفاتيح التشفير. للحصول على معلومات المطورين حول Azure Key Vault وهويات الخدمات المدارة، راجع مجموعات SDK الخاصة بهم.

دعم نموذج تشفير Azure Resource Providers

تدعم خدمات Microsoft Azure كل منها نموذجا أو أكثر من نماذج التشفير في حالة السكون. ومع ذلك، بالنسبة لبعض الخدمات، قد لا يكون نموذج تشفير واحد أو أكثر قابلا للتطبيق. بالنسبة للخدمات التي تدعم سيناريوهات المفاتيح المدارة من قبل العملاء، قد تدعم فقط مجموعة فرعية من أنواع المفاتيح التي يدعمها Azure Key Vault لمفاتيح تشفير المفاتيح. بالإضافة إلى ذلك، قد تصدر الخدمات الدعم لهذه السيناريوهات وأنواع المفاتيح في جداول زمنية مختلفة. يصف هذا القسم دعم التشفير في حالة الراحة في وقت كتابة هذا النص لكل من خدمات تخزين البيانات الرئيسية في Azure.

تشفير قرص Azure VM

أي عميل يستخدم ميزات Azure Infrastructure as a Service (IaaS) يمكنه تشفير أقراص IaaS الافتراضية الخاصة به أثناء الراحة عبر التشفير في المضيف. لمزيد من المعلومات، راجع التشفير في المضيف - التشفير من طرف إلى طرف لجهازك الظاهري.

Azure storage

جميع خدمات Azure Storage (تخزين Blob، تخزين الطابور، تخزين الجدول، وAzure Files) تدعم التشفير على جانب الخادم في حالة الراحة، وبعض الخدمات تدعم أيضا التشفير على جانب العميل.

- الخادم (الافتراضي): جميع خدمات Azure Storage تدعم التشفير على جانب الخادم تلقائيا باستخدام مفاتيح تدار من المنصة. هذا التشفير شفاف للتطبيق ولا يتطلب أي إعداد. لمزيد من المعلومات، راجع Azure Storage تشفير الخدمة للبيانات في الراحة. يمكن للعملاء اختيار استخدام المفاتيح المدارة من قبل العميل في Azure Key Vault للحصول على تحكم إضافي. لمزيد من المعلومات، راجع تشفير خدمة التخزين باستخدام مفاتيح إدارة العميل في Azure Key Vault.

- Client-side (اختياري): Azure تدعم الكتل والجداول والطوابير التشفير على جانب العميل للعملاء الذين يحتاجون إلى تشفير البيانات قبل وصولها إلى Azure. عند استخدام التشفير من جانب العميل، يقوم العملاء بتشفير البيانات وتحميل البيانات ككائن ثنائي كبير الحجم مشفر. تتم إدارة المفاتيح من قبل العميل. لمزيد من المعلومات، راجع Client-Side التشفير و Azure Key Vault لمايكروسوفت Azure Storage.

Azure SQL Database

يدعم Azure SQL Database حاليا التشفير في حالة راحة لسيناريوهات التشفير المدارة على جانب الخدمة على المنصة وجانب العميل.

يتم حاليا دعم تشفير الخوادم من خلال ميزة SQL المسماة Transparent Data Encryption. بمجرد تمكين عميل Azure SQL Database ل TDE، يتم إنشاء وإدارة المفاتيح تلقائيا لهم. يمكنك تفعيل التشفير في حالة راحة على مستوى قاعدة البيانات والخادم. اعتبارا من يونيو 2017، تم تفعيل Transparent Data Encryption (TDE) افتراضيا في قواعد البيانات التي تم إنشاؤها حديثا. Azure SQL Database يدعم مفاتيح RSA 2048-بت المدارة من قبل العملاء في Azure Key Vault. لمزيد من المعلومات، راجع Transparent Data Encryption مع دعم Bring Your Own Key ل Azure SQL Database و Data Warehouse.

يتم دعم تشفير البيانات Azure SQL Database على جانب العميل من خلال ميزة Always Encrypted. يستخدم Always Encrypted مفتاحا ينشئه العميل ويخزنه. يمكن للعملاء تخزين المفتاح الرئيسي في مخزن شهادات Windows، أو Azure Key Vault، أو وحدة أمان الأجهزة المحلية. باستخدام SQL Server Management Studio، يختار مستخدمو SQL المفتاح الذي يرغبون في استخدامه لتشفير أي عمود.

الخاتمة

حماية بيانات العملاء المخزنة داخل Azure Services ذات أهمية قصوى بالنسبة ل Microsoft. جميع خدمات Azure المستضافة ملتزمة بتوفير خيارات التشفير أثناء السكون. تدعم خدمات Azure إما المفاتيح المدارة على المنصة، أو المفاتيح المدارة من قبل العملاء، أو التشفير من جهة العميل. تعمل خدمات Azure على تحسين توفر التشفير أثناء السكون بشكل واسع، ومن المخطط أن يتم عرض خيارات جديدة للمعاينة والتوافر العام خلال الأشهر القادمة.

الخطوات التالية

- راجع نماذج تشفير البيانات لمعرفة المزيد عن المفاتيح المدارة على المنصة والمفاتيح التي يديرها العملاء.

- تعرف على كيفية استخدام Azure <تشفير مضاعف>تشفير للحد من التهديدات المرتبطة بتشفير البيانات.

- تعرف على ما يفعله Microsoft لضمان المنصة وسلامة وأمان للمضيفين الذين يتنقلون في خطوط بناء الأجهزة والبرمجيات الثابتة، والتكامل، والتشغيل، والإصلاح.