البرنامج التعليمي: استخراج كيانات الحادث بإجراءات غير أصلية

يثري تعيين الكيان التنبيهات والحوادث بمعلومات ضرورية لأي عمليات تحقيق وإجراءات علاجية تلي ذلك.

تتضمن أدلة مبادئ Microsoft Sentinel هذه الإجراءات الأصلية لاستخراج معلومات الكيان:

- الحسابات

- DNS

- تجزئة الملف

- المضيفون

- عناوين IP

- عناوين URL

بالإضافة إلى هذه الإجراءات، يحتوي تعيين كيان القاعدة التحليلية على أنواع الكيانات التي ليست إجراءات أصلية، مثل البرامج الضارة، والعملية، ومفتاح التسجيل، وعلبة البريد، والمزيد. في هذا البرنامج التعليمي، ستتعلم كيفية العمل مع الإجراءات غير الأصلية باستخدام إجراءات مضمنة مختلفة لاستخراج القيم ذات الصلة.

في هذا البرنامج التعليمي، تتعلم كيفية:

- إنشاء دليل مبادئ مع مشغل حدث وتشغيله يدويا على الحدث.

- تهيئة متغير صفيف.

- تصفية نوع الكيان المطلوب من أنواع الكيانات الأخرى.

- تحليل النتائج في ملف JSON.

- إنشاء القيم كمحتوى ديناميكي للاستخدام في المستقبل.

هام

يتوفر Microsoft Sentinel الآن بشكل عام داخل النظام الأساسي لعمليات الأمان الموحدة من Microsoft في مدخل Microsoft Defender. لمزيد من المعلومات، راجع Microsoft Sentinel في مدخل Microsoft Defender.

المتطلبات الأساسية

لإكمال هذا البرنامج التعليمي، تأكد من أن لديك ما يلي:

اشتراك Azure. أنشئ حسابا مجانيا إذا لم يكن لديك حساب بالفعل.

مستخدم Azure مع الأدوار التالية المعينة على الموارد التالية:

- Microsoft Sentinel Contributor على مساحة عمل Log Analytics حيث يتم نشر Microsoft Sentinel.

- Logic App Contributor، والمالك أو ما يعادله، على أي مجموعة موارد ستحتوي على دليل المبادئ الذي تم إنشاؤه في هذا البرنامج التعليمي.

سيكون حساب VirusTotal (مجاني) كافيا لهذا البرنامج التعليمي. يتطلب تنفيذ الإنتاج حساب VirusTotal Premium.

إنشاء دليل مبادئ باستخدام مشغل حدث

بالنسبة إلى Microsoft Sentinel في مدخل Microsoft Azure، حدد صفحة Configuration>Automation. بالنسبة إلى Microsoft Sentinel في مدخل Defender، حدد Microsoft Sentinel>Configuration>Automation.

في صفحة Automation، حدد Create>Playbook with incident trigger.

في معالج Create playbook ، ضمن Basics، حدد الاشتراك ومجموعة الموارد، وامنح دليل المبادئ اسما.

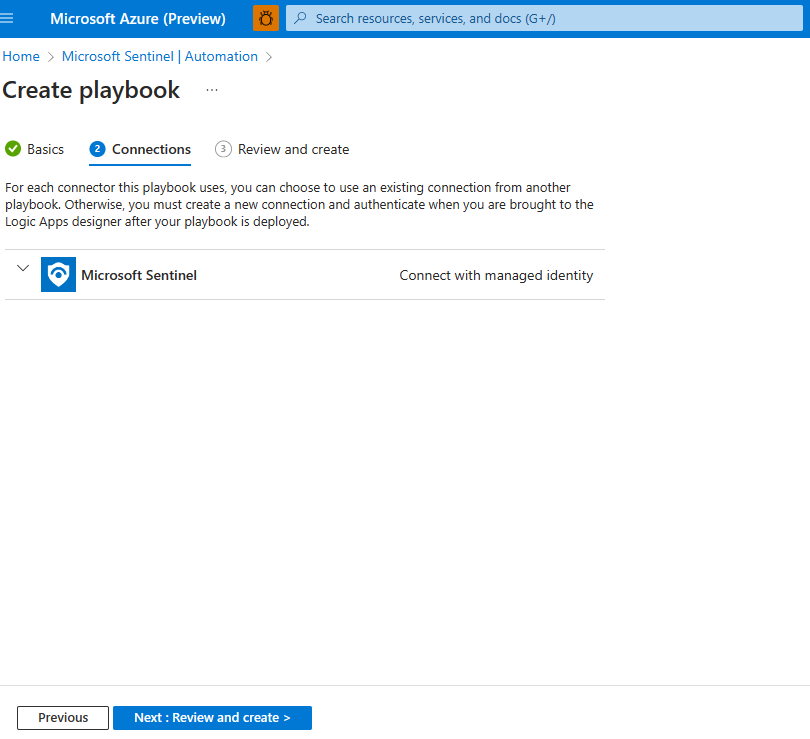

حدد Next: Connections >.

ضمن الاتصالات، يجب أن يكون Microsoft Sentinel - الاتصال باتصال الهوية المدارة مرئيا. على سبيل المثال:

حدد Next: Review and create >.

ضمن Review and create، حدد Create and continue to designer.

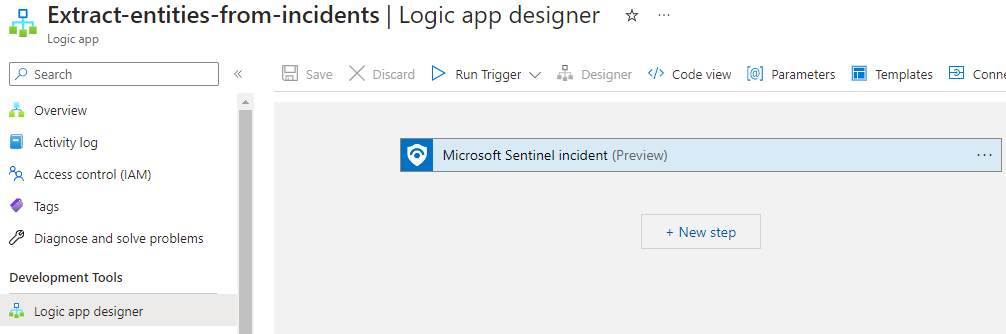

يفتح مصمم Logic app تطبيقا منطقيا باسم دليل المبادئ الخاص بك.

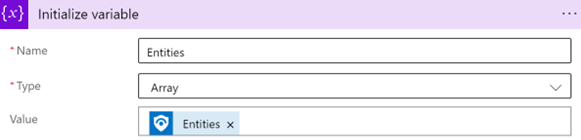

تهيئة متغير صفيف

في مصمم Logic app، ضمن الخطوة حيث تريد إضافة متغير، حدد New step.

ضمن اختيار عملية، في مربع البحث، اكتب المتغيرات كعامل تصفية. من قائمة الإجراءات، اختر تهيئة متغير.

قدم هذه المعلومات حول المتغير الخاص بك:

بالنسبة إلى اسم المتغير، استخدم Entities.

بالنسبة للنوع، حدد Array.

بالنسبة للقيمة، ابدأ بكتابة الكيانات وحدد Entities ضمن Dynamic content.

تحديد حدث موجود

في Microsoft Sentinel، انتقل إلى Incidents وحدد حادثا تريد تشغيل دليل المبادئ عليه.

في صفحة الحدث على اليمين، حدد Actions > Run playbook (Preview).

ضمن Playbooks، بجوار دليل المبادئ الذي أنشأته، حدد Run.

عند تشغيل دليل المبادئ، يتم تشغيل رسالة Playbook بنجاح مرئية في أعلى اليمين.

حدد تشغيل، وبالتالي دليل المبادئ، حدد عرض تشغيل.

صفحة تشغيل تطبيق المنطق مرئية.

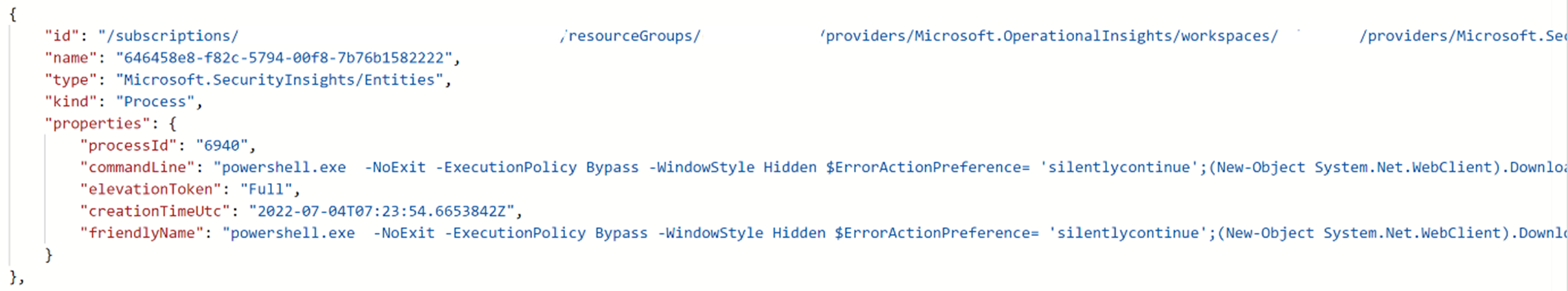

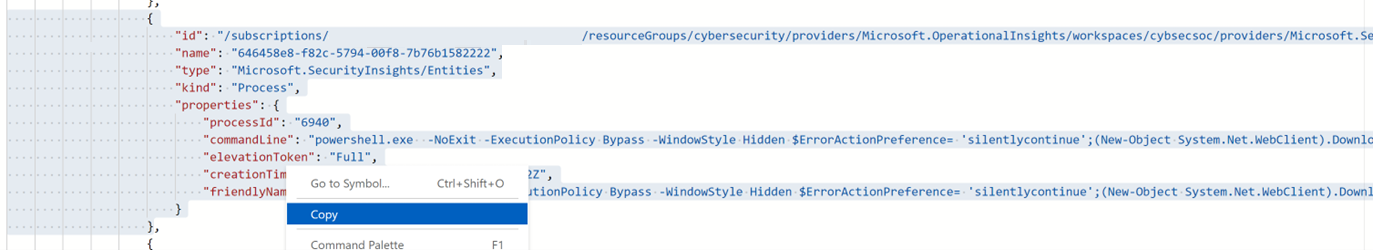

ضمن Initialize variable، تكون حمولة العينة مرئية ضمن Value. لاحظ حمولة العينة لاستخدامها لاحقا.

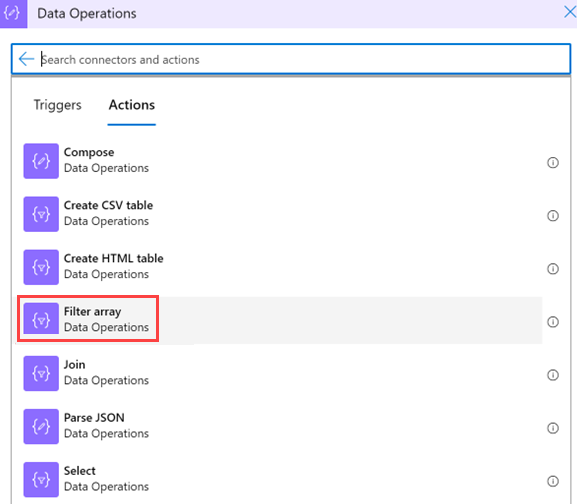

تصفية نوع الكيان المطلوب من أنواع الكيانات الأخرى

انتقل مرة أخرى إلى صفحة التنفيذ التلقائي وحدد دليل المبادئ الخاص بك.

ضمن الخطوة حيث تريد إضافة متغير، حدد خطوة جديدة.

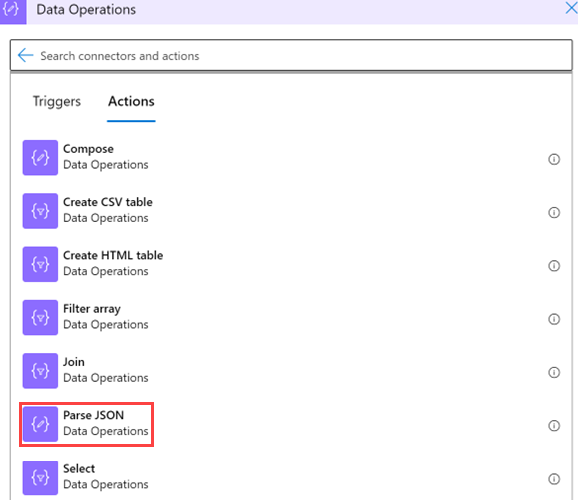

ضمن اختيار إجراء، في مربع البحث، أدخل صفيف التصفية كعامل تصفية. من قائمة الإجراءات، حدد عمليات البيانات.

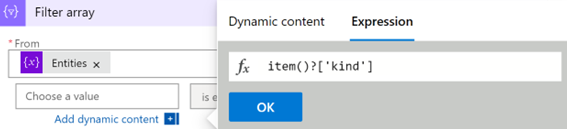

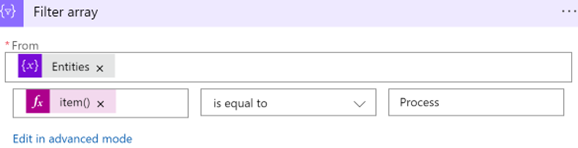

قدم هذه المعلومات حول صفيف التصفية:

ضمن من>المحتوى الديناميكي، حدد متغير الكيانات الذي قمت بتهيئةه مسبقا.

حدد الحقل الأول Choose a value (على اليسار)، وحدد Expression.

لصق عنصر القيمة ()?[' kind']، وحدد OK.

اترك القيمة مساوية للقيمة (لا تقم بتعديلها).

في الحقل الثاني Choose a value (على اليمين)، اكتب Process. يجب أن يكون هذا مطابقا تماما للقيمة في النظام.

إشعار

هذا الاستعلام حساس لحالة الأحرف. تأكد من

kindأن القيمة تطابق القيمة في حمولة العينة. راجع حمولة العينة من عند إنشاء دليل المبادئ.

تحليل النتائج إلى ملف JSON

في تطبيق المنطق الخاص بك، ضمن الخطوة التي تريد إضافة متغير فيها، حدد خطوة جديدة.

حدد Data operations>Parse JSON.

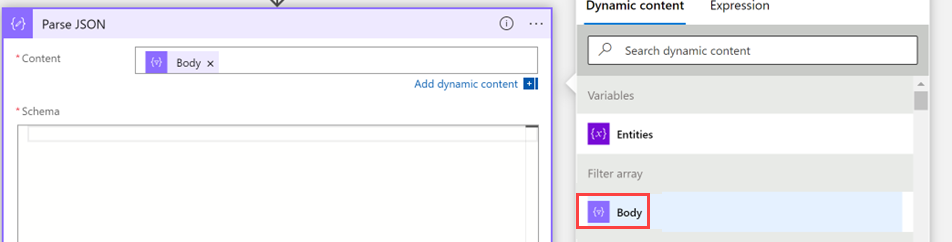

قدم هذه المعلومات حول العملية:

حدد المحتوى، وضمن صفيف تصفية المحتوى>الديناميكي، حدد النص الأساسي.

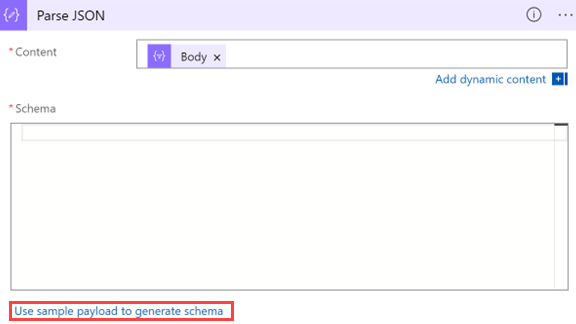

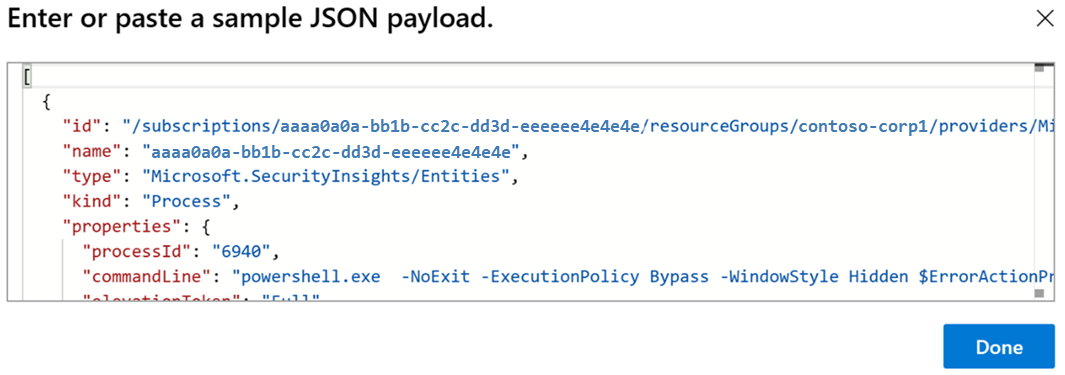

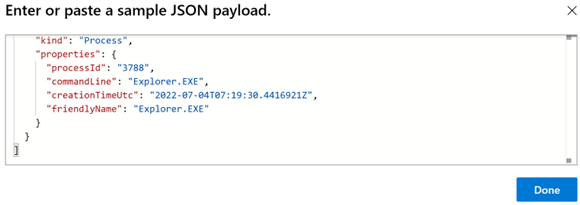

ضمن المخطط، الصق مخطط JSON بحيث يمكنك استخراج القيم من صفيف. انسخ حمولة العينة التي قمت بإنشائها عند إنشاء دليل المبادئ.

ارجع إلى دليل المبادئ، وحدد Use sample payload لإنشاء مخطط.

الصق الحمولة. إضافة قوس مربع فتح (

[) في بداية المخطط وإغلاقها في نهاية المخطط].

حدد تم.

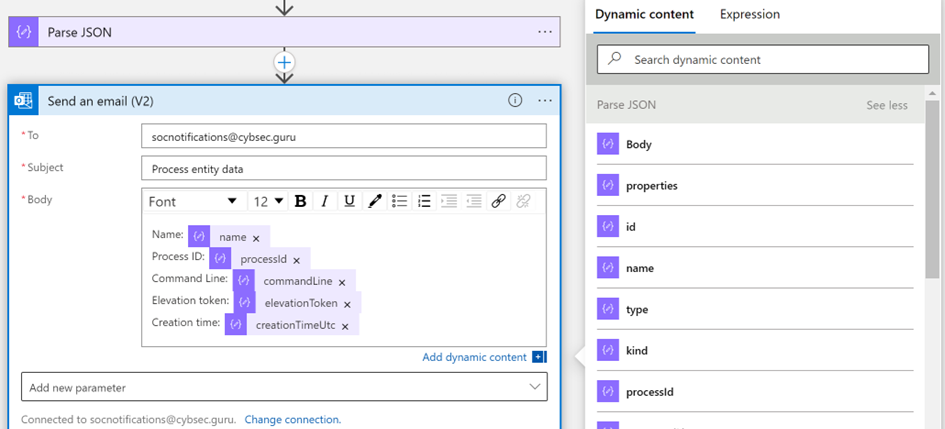

استخدام القيم الجديدة كمحتوى ديناميكي للاستخدام في المستقبل

يمكنك الآن استخدام القيم التي قمت بإنشائها كمحتوى ديناميكي لمزيد من الإجراءات. على سبيل المثال، إذا كنت تريد إرسال بريد إلكتروني يحتوي على بيانات العملية، يمكنك العثور على إجراء تحليل JSON ضمن المحتوى الديناميكي، إذا لم تقم بتغيير اسم الإجراء.

تأكد من حفظ دليل المبادئ

تأكد من حفظ دليل المبادئ، ويمكنك الآن استخدام دليل المبادئ لعمليات SOC.

الخطوات التالية

تقدم إلى المقالة التالية لمعرفة كيفية إنشاء مهام الحوادث وتنفيذها في Microsoft Sentinel باستخدام أدلة المبادئ.

الملاحظات

قريبًا: خلال عام 2024، سنتخلص تدريجيًا من GitHub Issues بوصفها آلية إرسال ملاحظات للمحتوى ونستبدلها بنظام ملاحظات جديد. لمزيد من المعلومات، راجع https://aka.ms/ContentUserFeedback.

إرسال الملاحظات وعرضها المتعلقة بـ