إشعار

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تسجيل الدخول أو تغيير الدلائل.

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تغيير الدلائل.

تسمح لك النهج بتحديد الطريقة التي تريد أن يتصرف بها المستخدمون في السحابة. فهي تمكنك من اكتشاف السلوك الخطر أو الانتهاكات أو نقاط البيانات والأنشطة المشبوهة في بيئة السحابة الخاصة بك. إذا لزم الأمر، يمكنك دمج تدفقات عمل المعالجة لتحقيق التخفيف الكامل من المخاطر. هناك أنواع متعددة من النهج التي ترتبط بأنواع مختلفة من المعلومات التي تريد جمعها حول بيئة السحابة وأنواع إجراءات المعالجة التي قد ترغب في اتخاذها.

على سبيل المثال، إذا كان هناك تهديد بانتهاك البيانات تريد عزله، فأنت بحاجة إلى نوع مختلف من النهج في مكانه عما إذا كنت تريد حظر استخدام تطبيق سحابي محفوف بالمخاطر من قبل مؤسستك.

ملاحظة

مع تحرك Microsoft Defender نحو نظام أساسي موحد تماما للهوية، تظل بعض مسارات البيانات Defender for Cloud Apps منفصلة. تستخدم Defender for Cloud Apps النهج والكشف المضمن مسار بيانات منفصلا لم يتم دمجه بعد مع مخزون الهوية. لا تؤثر الارتباطات المحددة في مخزون الهوية حاليا على هذه الميزات. للحصول على قائمة كاملة بالميزات المتأثرة، راجع تمكين تكامل مخزون الهوية.

أنواع النهج

عند إلقاء نظرة على صفحة إدارة النهج ، يمكن تمييز النهج والقوالب المختلفة حسب النوع والأيقونة لمعرفة النهج المتوفرة. يمكن عرض النهج معا في علامة التبويب كافة النهج ، أو في علامات تبويب الفئة الخاصة بها. تعتمد النهج المتوفرة على مصدر البيانات وما قمت بتمكينه في Defender for Cloud Apps لمؤسستك. على سبيل المثال، إذا قمت بتحميل سجلات اكتشاف السحابة، يتم عرض النهج المتعلقة باكتشاف السحابة.

يمكن إنشاء الأنواع التالية من النهج:

| أيقونة نوع النهج | نوع النهج | الفئة | استخدام |

|---|---|---|---|

|

نهج النشاط | الكشف عن التهديدات | تسمح لك نهج النشاط بفرض مجموعة واسعة من العمليات التلقائية باستخدام واجهات برمجة التطبيقات لموفر التطبيق. تمكنك هذه النهج من مراقبة أنشطة محددة يقوم بها مستخدمون مختلفون، أو اتباع معدلات عالية بشكل غير متوقع لنوع معين من النشاط. معرفة المزيد |

|

نهج الكشف عن الحالات الشاذة | الكشف عن التهديدات | تمكنك نهج الكشف عن الحالات الشاذة من البحث عن أنشطة غير عادية على السحابة الخاصة بك. يعتمد الكشف على عوامل الخطر التي قمت بتعيينها لتنبيهك عند حدوث شيء يختلف عن خط الأساس لمؤسستك أو عن النشاط العادي للمستخدم. معرفة المزيد |

|

نهج تطبيق OAuth | الكشف عن التهديدات | تمكنك نهج تطبيق OAuth من التحقق من الأذونات التي يطلبها كل تطبيق OAuth والموافقة عليه أو إبطاله تلقائيا. هذه نهج مضمنة تأتي مع Defender for Cloud Apps ولا يمكن إنشاؤها. معرفة المزيد |

|

نهج الكشف عن البرامج الضارة | الكشف عن التهديدات | تمكنك نهج الكشف عن البرامج الضارة من تحديد الملفات الضارة في التخزين السحابي والموافقة عليها أو إبطالها تلقائيا. هذا نهج مضمن يأتي مع Defender for Cloud Apps ولا يمكن إنشاؤه. معرفة المزيد |

|

نهج الملف | حماية المعلومات | تمكنك نهج الملفات من فحص تطبيقات السحابة بحثا عن ملفات أو أنواع ملفات محددة (مشتركة، مشتركة مع مجالات خارجية)، وبيانات (معلومات خاصة، وبيانات شخصية، ومعلومات بطاقة الائتمان، وأنواع أخرى من البيانات) وتطبيق إجراءات الحوكمة على الملفات (إجراءات الحوكمة خاصة بتطبيق السحابة). معرفة المزيد |

|

نهج الوصول | وصول مشروط | توفر لك نهج الوصول مراقبة في الوقت الحقيقي والتحكم في عمليات تسجيل دخول المستخدم إلى تطبيقات السحابة الخاصة بك. معرفة المزيد |

|

نهج الجلسة | وصول مشروط | توفر لك نهج الجلسة مراقبة في الوقت الحقيقي والتحكم في نشاط المستخدم في تطبيقات السحابة الخاصة بك. معرفة المزيد |

|

نهج اكتشاف التطبيق | Shadow IT | تمكنك نهج اكتشاف التطبيقات من تعيين التنبيهات التي تعلمك عند اكتشاف تطبيقات جديدة داخل مؤسستك. معرفة المزيد |

تحديد المخاطر

يساعدك Defender for Cloud Apps على التخفيف من المخاطر المختلفة في السحابة. يمكنك تكوين أي نهج وتنبيه لإقرانه بأحد المخاطر التالية:

التحكم في الوصول: من يصل إلى ماذا من أين؟

مراقبة السلوك باستمرار واكتشاف الأنشطة الشاذة، بما في ذلك الهجمات الداخلية والخارجية عالية المخاطر، وتطبيق نهج للتنبيه أو الحظر أو طلب التحقق من الهوية لأي تطبيق أو إجراء محدد داخل التطبيق. تمكين نهج التحكم في الوصول المحلية والجوالة استنادا إلى المستخدم والجهاز والجغرافيا مع حظر خشن وعرض دقيق وتحرير وكتلة. الكشف عن أحداث تسجيل الدخول المشبوهة، بما في ذلك فشل المصادقة متعددة العوامل، وفشل تسجيل الدخول إلى الحساب المعطلة، وأحداث انتحال الهوية.

الامتثال: هل تم خرق متطلبات التوافق الخاصة بك؟

كتالوج البيانات الحساسة أو المنظمة وتحديدها، بما في ذلك مشاركة الأذونات لكل ملف، المخزنة في خدمات مزامنة الملفات لضمان الامتثال للوائح مثل PCI وSOX وHIPAAA

التحكم في التكوين: هل يتم إجراء تغييرات غير مصرح بها على التكوين الخاص بك؟

مراقبة تغييرات التكوين بما في ذلك معالجة التكوين عن بعد.

اكتشاف السحابة: هل يتم استخدام تطبيقات جديدة في مؤسستك؟ هل تواجه مشكلة في استخدام تطبيقات Shadow IT التي لا تعرفها؟

قم بتقييم المخاطر الإجمالية لكل تطبيق سحابي استنادا إلى الشهادات التنظيمية والصناعية وأفضل الممارسات. يمكنك من مراقبة عدد المستخدمين والأنشطة وحجم نسبة استخدام الشبكة وساعات الاستخدام النموذجية لكل تطبيق سحابي.

دلب: هل تتم مشاركة الملفات الخاصة بشكل عام؟ هل تحتاج إلى عزل الملفات؟

يوفر تكامل DLP المحلي التكامل ومعالجة الحلقة المغلقة مع حلول DLP المحلية الموجودة.

الحسابات المميزة: هل تحتاج إلى مراقبة حسابات المسؤولين؟

مراقبة النشاط في الوقت الحقيقي والإبلاغ عن المستخدمين والمسؤولين المتميزين.

عنصر تحكم المشاركة: كيف تتم مشاركة البيانات في بيئة السحابة الخاصة بك؟

افحص محتوى الملفات والمحتوى في السحابة، وفرض نهج المشاركة الداخلية والخارجية. مراقبة التعاون وفرض نهج المشاركة، مثل حظر مشاركة الملفات خارج مؤسستك.

الكشف عن التهديدات: هل هناك أنشطة مشبوهة تهدد بيئة السحابة الخاصة بك؟

تلقي إعلامات في الوقت الحقيقي لأي انتهاك للنهج أو حد النشاط عبر البريد الإلكتروني. من خلال تطبيق خوارزميات التعلم الآلي، Defender for Cloud Apps تمكنك من اكتشاف السلوك الذي قد يشير إلى أن المستخدم يسيء استخدام البيانات.

كيفية التحكم في المخاطر

اتبع هذه العملية للتحكم في المخاطر باستخدام النهج:

إنشاء نهج من قالب أو استعلام.

ضبط النهج لتحقيق النتائج المتوقعة.

أضف الإجراءات التلقائية للاستجابة للمخاطر ومعالجتها تلقائيا.

إنشاء نهج

يمكنك إما استخدام قوالب النهج Defender for Cloud Apps كأساس لجميع النهج الخاصة بك، أو إنشاء نهج من استعلام.

تساعدك قوالب النهج على تعيين عوامل التصفية والتكوينات الصحيحة اللازمة للكشف عن أحداث محددة ذات أهمية داخل بيئتك. تتضمن القوالب نهج من جميع الأنواع، ويمكن تطبيقها على خدمات مختلفة.

لإنشاء نهج من قوالب النهج، قم بتنفيذ الخطوات التالية:

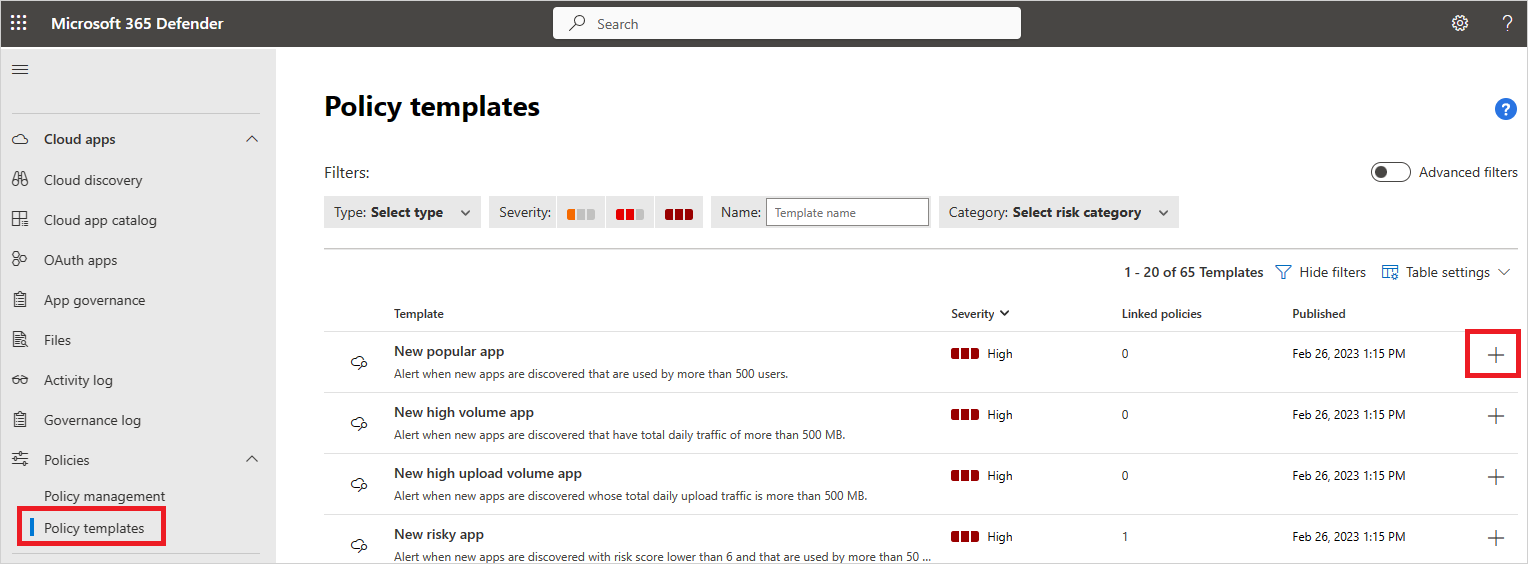

في Microsoft Defender Portal، ضمن Cloud Apps، انتقل إلى Policies ->Policy templates.

حدد علامة الجمع (+) في أقصى يمين صف القالب الذي تريد استخدامه. تفتح صفحة إنشاء نهج، مع التكوين المحدد مسبقا للقالب.

تعديل القالب حسب الحاجة لنهجك المخصص. يمكن تعديل كل خاصية وحقل من هذا النهج الجديد المستند إلى القالب وفقا لاحتياجاتك.

ملاحظة

عند استخدام عوامل تصفية النهج، يحتوي على عمليات بحث عن الكلمات الكاملة فقط - مفصولة بفواصل أو نقاط أو مسافات أو تسطير أسفل السطر. على سبيل المثال، إذا كنت تبحث عن برامج ضارة أو فيروس، فسيجد virus_malware_file.exe ولكنه لا يجد malwarevirusfile.exe. إذا كنت تبحث عن malware.exe، فستجد جميع الملفات التي تحتوي على برامج ضارة أو exe في اسم الملف الخاص بها، بينما إذا كنت تبحث عن "malware.exe" (مع علامات الاقتباس) فستجد فقط الملفات التي تحتوي على "malware.exe" بالضبط.

يساوي عمليات البحث عن السلسلة الكاملة فقط، على سبيل المثال إذا كنت تبحث عن malware.exe فإنه يعثر على malware.exe ولكن ليس malware.exe.txt.بعد إنشاء النهج الجديد المستند إلى القالب، يظهر ارتباط إلى النهج الجديد في عمود النهج المرتبطة في جدول قالب النهج بجوار القالب الذي تم إنشاء النهج منه. يمكنك إنشاء أكبر عدد تريده من النهج من كل قالب وسيتم ربطها جميعا بالقالب الأصلي. يسمح لك الارتباط بتعقب جميع النهج التي تم إنشاؤها باستخدام نفس القالب.

بدلا من ذلك، يمكنك إنشاء نهج أثناء التحقيق. إذا كنت تحقق في سجل النشاط أو Files أو الهويات، وقمت بالتنقل لأسفل للبحث عن شيء محدد، يمكنك في أي وقت إنشاء نهج جديد استنادا إلى نتائج التحقيق الخاص بك.

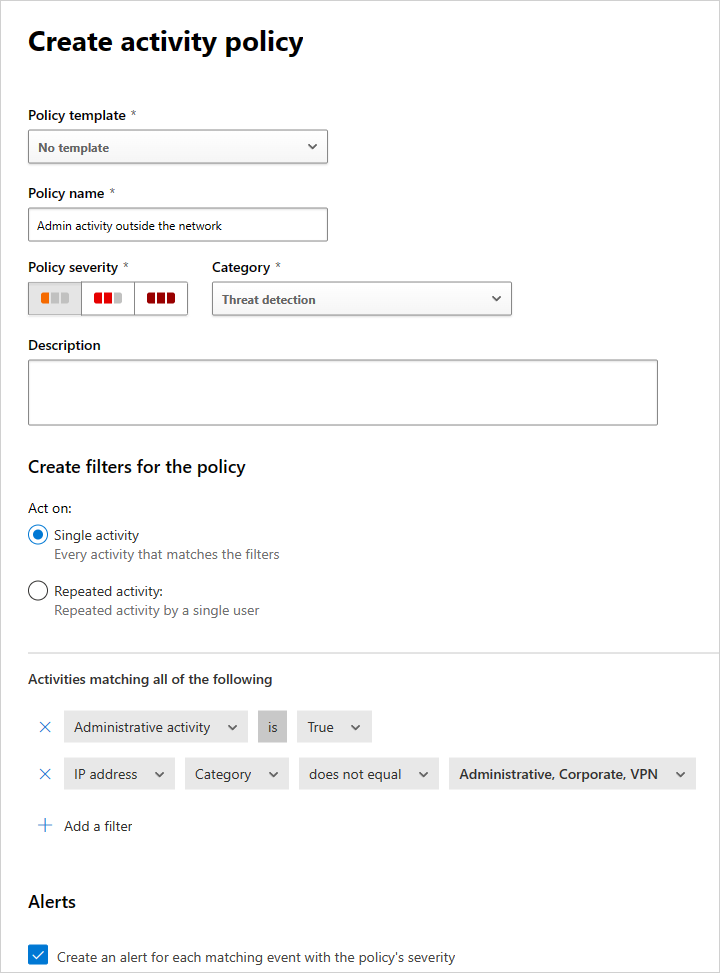

على سبيل المثال، قد ترغب في إنشاء واحد إذا كنت تبحث في سجل النشاط، وترى نشاط مسؤول من خارج عناوين IP الخاصة بمكتبك.

لإنشاء نهج يستند إلى نتائج التحقيق، قم بالخطوات التالية:

في مدخل Microsoft Defender، انتقل إلى أحد هذه:

- Cloud Apps ->Activity log

- تطبيقات السحابة ->Files

- الأصول ->الهويات

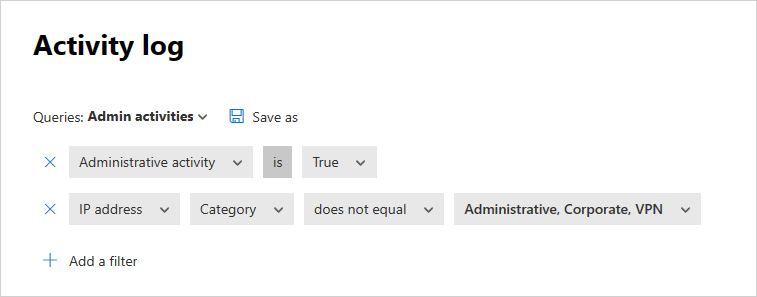

استخدم عوامل التصفية في أعلى الصفحة لقصر نتائج البحث على المنطقة المشبوهة. على سبيل المثال، في صفحة سجل النشاط، حدد النشاط الإداري وحدد True. بعد ذلك، ضمن عنوان IP، حدد Category وقم بتعيين القيمة إلى عدم تضمين فئات عناوين IP التي أنشأتها للمجالات التي تم التعرف عليها، مثل عناوين IP الخاصة بالمسؤول والمؤسسة وVPN.

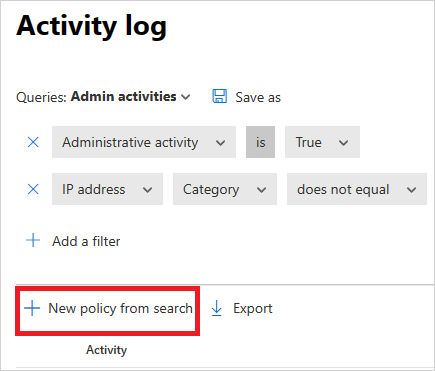

أسفل الاستعلام، حدد New policy من البحث.

تفتح صفحة إنشاء نهج، تحتوي على عوامل التصفية التي استخدمتها في التحقيق الخاص بك.

تعديل القالب حسب الحاجة لنهجك المخصص. يمكن تعديل كل خاصية وحقل من هذه السياسة الجديدة المستندة إلى التحقيق وفقا لاحتياجاتك.

ملاحظة

عند استخدام عوامل تصفية النهج، يحتوي على عمليات بحث عن الكلمات الكاملة فقط - مفصولة بفواصل أو نقاط أو مسافات أو تسطير أسفل السطر. على سبيل المثال، إذا كنت تبحث عن برامج ضارة أو فيروس، فسيجد virus_malware_file.exe ولكنه لا يجد malwarevirusfile.exe.

يساوي عمليات البحث عن السلسلة الكاملة فقط، على سبيل المثال إذا كنت تبحث عن malware.exe فإنه يعثر على malware.exe ولكن ليس malware.exe.txt.

ملاحظة

لمزيد من المعلومات حول تعيين حقول النهج، راجع وثائق النهج المقابلة:

إضافة إجراءات تلقائية للاستجابة للمخاطر ومعالجتها تلقائيا

للحصول على قائمة بإجراءات الحوكمة المتوفرة لكل تطبيق، راجع التحكم في التطبيقات المتصلة.

يمكنك أيضا تعيين النهج لإرسال تنبيه إليك عبر البريد الإلكتروني عند اكتشاف التطابقات.

لتعيين تفضيلات الإعلامات، انتقل إلى تفضيلات إعلامات البريد الإلكتروني.

تمكين النهج وتعطيلها

بعد إنشاء نهج، يمكنك تمكينه أو تعطيله. يؤدي التعطيل إلى تجنب الحاجة إلى حذف نهج بعد إنشائه لإيقافه. بدلا من ذلك، إذا كنت تريد إيقاف النهج لسبب ما، ف قم بتعطيله حتى تختار تمكينه مرة أخرى.

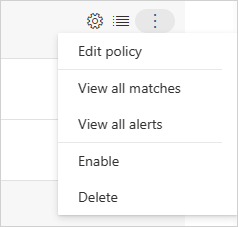

لتمكين نهج، في صفحة النهج ، حدد النقاط الثلاث في نهاية صف النهج الذي تريد تمكينه. حدد تمكين.

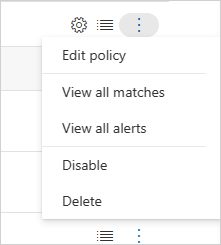

لتعطيل نهج، في صفحة النهج ، حدد النقاط الثلاث في نهاية صف النهج الذي تريد تعطيله. حدد تعطيل.

بشكل افتراضي، بعد إنشاء نهج جديد، يتم تمكينه.

تقرير نظرة عامة على النهج

يتيح لك Defender for Cloud Apps تصدير تقرير نظرة عامة على النهج يعرض مقاييس التنبيه المجمعة لكل نهج لمساعدتك في مراقبة النهج وفهمها وتخصيصها لحماية مؤسستك بشكل أفضل.

لتصدير سجل، قم بتنفيذ الخطوات التالية:

في صفحة Policies ، حدد الزر Export .

حدد النطاق الزمني المطلوب.

حدد تصدير. قد تستغرق هذه العملية بعض الوقت.

لتنزيل التقرير المصدر:

بعد أن يكون التقرير جاهزا، في Microsoft Defender Portal، انتقل إلى Reports ثم Cloud Apps ->Exported reports.

في الجدول، حدد التقرير ذي الصلة، ثم حدد download.

الخطوات التالية

إذا واجهت أي مشاكل، فنحن هنا للمساعدة. للحصول على المساعدة أو الدعم لقضية المنتج، يرجى فتح تذكرة دعم.