إشعار

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تسجيل الدخول أو تغيير الدلائل.

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تغيير الدلائل.

عند تنفيذ قواعد تقليل الأجزاء المعرضة للهجوم، انقل حلقة الاختبار الأولى إلى حالة وظيفية ممكنة.

الخطوة 1: قواعد تقليل سطح الهجوم الانتقالي من التدقيق إلى الحظر

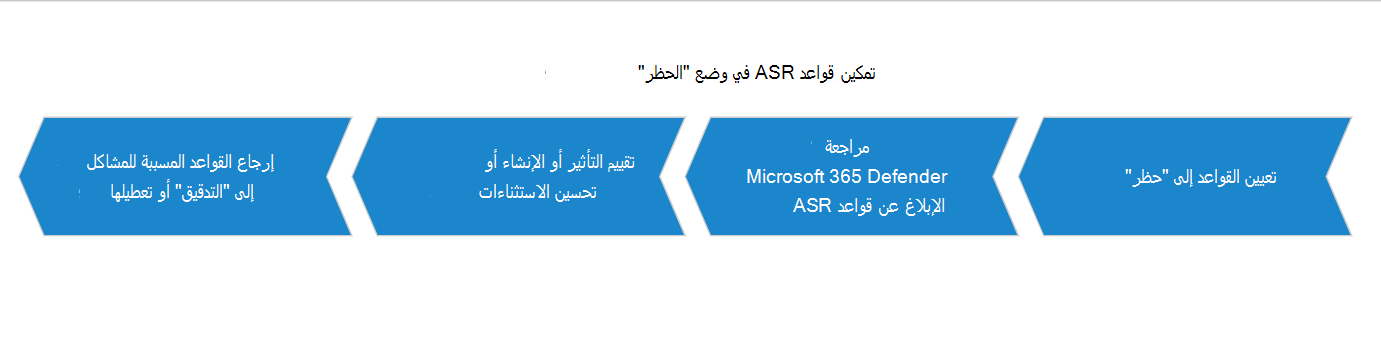

بعد تحديد جميع الاستثناءات أثناء وجودها في وضع التدقيق، ابدأ في تعيين بعض قواعد تقليل الأجزاء المعرضة للهجوم لوضع "الحظر"، بدءا من القاعدة التي تحتوي على أقل عدد من الأحداث التي تم تشغيلها. راجع تمكين قواعد تقليل الأجزاء المعرضة للهجوم.

راجع صفحة إعداد التقارير في مدخل Microsoft Defender؛ راجع تقرير الحماية من التهديدات في Microsoft Defender لنقطة النهاية. راجع أيضا الملاحظات من أبطالك.

تحسين الاستثناءات أو إنشاء استثناءات جديدة حسب الضرورة.

قم بتبديل القواعد المسببة للمشاكل مرة أخرى إلى Audit.

ملاحظة

بالنسبة للقواعد المسببة للمشاكل (القواعد التي تخلق الكثير من الضوضاء)، من الأفضل إنشاء استثناءات بدلا من إيقاف تشغيل القواعد أو التبديل مرة أخرى إلى Audit. يجب عليك تحديد ما هو الأفضل لبيئتك.

تلميح

عند توفره، استفد من إعداد وضع التحذير في القواعد للحد من الاضطرابات. يتيح لك تمكين قواعد تقليل الأجزاء المعرضة للهجوم في وضع التحذير التقاط الأحداث التي تم تشغيلها وعرض اضطراباتها المحتملة، دون حظر وصول المستخدم النهائي فعليا. تعرف على المزيد: وضع التحذير للمستخدمين.

كيف يعمل وضع التحذير؟

وضع التحذير هو تعليمات الحظر بشكل فعال، ولكن مع خيار للمستخدم "إلغاء حظر" عمليات التنفيذ اللاحقة للتدفق أو التطبيق المحدد. يتم إلغاء حظر وضع التحذير على مجموعة كل جهاز ومستخدم وملف وعملية. يتم تخزين معلومات وضع التحذير محليا ولها مدة 24 ساعة.

الخطوة 2: توسيع التوزيع إلى رنين n + 1

عندما تكون واثقا من أنك قمت بتكوين قواعد تقليل سطح الهجوم بشكل صحيح للحلقة 1، يمكنك توسيع نطاق النشر إلى الحلقة التالية (الحلقة n + 1).

في عملية التوزيع التالية، تكون الخطوات من 1 إلى 3 هي نفسها في الأساس لكل حلقة لاحقة:

قواعد الاختبار في وضع التدقيق.

راجع أحداث التدقيق التي يتم تشغيلها لتقليل الأجزاء المعرضة للهجوم في مدخل Microsoft Defender.

إنشاء استثناءات.

راجع الاستثناءات، ثم قم بتحسينها أو إضافتها أو إزالتها حسب الضرورة.

تعيين القواعد إلى وضع "الحظر".

راجع صفحة إعداد التقارير في مدخل Microsoft Defender.

إنشاء استثناءات.

قم بتعطيل القواعد المسببة للمشاكل أو قم بتبديلها مرة أخرى إلى Audit.

تخصيص قواعد تقليل الأجزاء المعرضة للهجوم

أثناء الاستمرار في توسيع نشر قواعد تقليل الأجزاء المعرضة للهجوم، قد تجد أنه من الضروري أو المفيد تخصيص قواعد تقليل الأجزاء المعرضة للهجوم التي تم تمكينها.

استبعاد الملفات والمجلدات

يمكنك اختيار استبعاد الملفات والمجلدات من التقييم بواسطة قواعد تقليل الأجزاء المعرضة للهجوم. عند استبعاده، لا يتم حظر الملف من التشغيل حتى إذا اكتشفت قاعدة تقليل سطح الهجوم أن الملف يحتوي على سلوك ضار.

على سبيل المثال، ضع في اعتبارك قاعدة برامج الفدية الضارة:

تم تصميم قاعدة برامج الفدية الضارة لمساعدة عملاء المؤسسات على تقليل مخاطر هجمات برامج الفدية الضارة مع ضمان استمرارية الأعمال. بشكل افتراضي، أخطاء قاعدة برامج الفدية الضارة على جانب الحذر والحماية من الملفات التي لم تصل بعد إلى سمعة وثقة كافية. لإعادة التأكيد، يتم تشغيل قاعدة برامج الفدية الضارة فقط على الملفات التي لم تكتسب سمعة إيجابية كافية وانتشارها، استنادا إلى مقاييس الاستخدام لملايين عملائنا. عادة ما يتم حل الكتل ذاتيا، لأن قيم "السمعة والثقة" لكل ملف تتم ترقيتها بشكل متزايد مع زيادة الاستخدام غير التراكمي.

في الحالات التي لا يتم فيها حل الكتل ذاتيا في الوقت المناسب، يمكن للعملاء - على مسؤوليتهم الخاصة - الاستفادة من آلية الخدمة الذاتية أو إمكانية "قائمة السماح" المستندة إلى مؤشر التسوية (IOC) لإلغاء حظر الملفات نفسها.

تحذير

قد يسمح استبعاد الملفات أو المجلدات أو إلغاء حظرها بتشغيل الملفات غير الآمنة وإصابة أجهزتك. يمكن أن يؤدي استثناء الملفات أو المجلدات إلى تقليل الحماية التي توفرها قواعد تقليل الأجزاء المعرضة للهجوم بشكل كبير. يسمح بتشغيل Files التي سيتم حظرها بواسطة قاعدة، ولا يوجد تقرير أو حدث مسجل.

يمكن تطبيق الاستبعاد على جميع القواعد التي تسمح بالاستثناءات أو تنطبق على قواعد محددة باستخدام استثناءات لكل قاعدة. يمكنك تحديد ملف فردي أو مسار مجلد أو اسم المجال المؤهل بالكامل لمورد.

يتم تطبيق الاستبعاد فقط عند بدء تشغيل التطبيق أو الخدمة المستبعدة. على سبيل المثال، إذا أضفت استثناء لخدمة تحديث قيد التشغيل بالفعل، تستمر خدمة التحديث في تشغيل الأحداث حتى يتم إيقاف الخدمة وإعادة تشغيلها.

يدعم تقليل الأجزاء المعرضة للهجوم متغيرات البيئة وأحرف البدل. للحصول على معلومات حول استخدام أحرف البدل، راجع استخدام أحرف البدل في اسم الملف ومسار المجلد أو قوائم استبعاد الملحق. إذا كنت تواجه مشكلات في القواعد التي تكشف عن الملفات التي تعتقد أنه لا ينبغي اكتشافها، فاستخدم وضع التدقيق لاختبار القاعدة.

راجع المقالة المرجعية لقواعد تقليل الأجزاء المعرضة للهجوم للحصول على تفاصيل حول كل قاعدة.

استخدام نهج المجموعة لاستبعاد الملفات والمجلدات

على كمبيوتر إدارة نهج المجموعة، افتح وحدة تحكم إدارة نهج المجموعة (GPMC). انقر بزر الماوس الأيمن فوق نهج المجموعة Object الذي تريد تكوينه وحدد Edit.

في محرر إدارة نهج المجموعة، انتقل إلى تكوين الكمبيوتر وحدد القوالب الإدارية.

قم بتوسيع الشجرة إلى مكونات> Windows Microsoft Defender مكافحة الفيروسات> Microsoft Defenderتقليل سطح هجومExploit Guard>.

انقر نقرا مزدوجا فوق إعداد Exclude files and paths from Attack surface reduction Rules وقم بتعيين الخيار إلى Enabled. حدد إظهار وأدخل كل ملف أو مجلد في عمود اسم القيمة . أدخل 0 في عمود القيمة لكل عنصر.

تحذير

لا تستخدم علامات الاقتباس لأنها غير مدعومة لعمود اسم القيمة أو عمود القيمة .

استخدام PowerShell لاستبعاد الملفات والمجلدات

اكتب powershell في قائمة البدء، وانقر بزر الماوس الأيمن فوق Windows PowerShell، ثم حدد تشغيل كمسؤول.

أدخل أمر cmdlet التالي:

Add-MpPreference -AttackSurfaceReductionOnlyExclusions "<fully qualified path or resource>"تابع الاستخدام

Add-MpPreference -AttackSurfaceReductionOnlyExclusionsلإضافة المزيد من المجلدات إلى القائمة.هام

استخدم

Add-MpPreferenceلإلحاق التطبيقات أو إضافتها إلى القائمة.Set-MpPreferenceيؤدي استخدام cmdlet إلى الكتابة فوق القائمة الموجودة.

استخدام MDM CSPs لاستبعاد الملفات والمجلدات

استخدم موفر خدمة تكوين ./Vendor/MSFT/Policy/Config/Defender/AttackSurfaceReductionOnlyExclusions (CSP) لإضافة استثناءات.

تخصيص الإعلام

يمكنك تخصيص الإعلام عند تشغيل قاعدة وحظر تطبيق أو ملف. راجع مقالة أمن Windows.

المزيد من المقالات في مجموعة التوزيع هذه

نظرة عامة على نشر قواعد تقليل الأجزاء المعرضة للهجوم

تخطيط توزيع قواعد تقليل الأجزاء المعرضة للهجوم

اختبار قواعد تقليل الأجزاء المعرضة للهجوم

تفعيل قواعد تقليل الأجزاء المعرضة للهجوم

مرجع قواعد تقليل الأجزاء المعرضة للهجوم