تقييم خطوط الأمان الأساسية

ينطبق على:

- إدارة الثغرات الأمنية في Microsoft Defender

- Microsoft Defender XDR

- Microsoft Defender للخوادم الخطة 2

ملاحظة

لاستخدام هذه الميزة، ستحتاج إدارة الثغرات الأمنية في Microsoft Defender مستقل أو إذا كنت بالفعل عميلا Microsoft Defender لنقطة النهاية الخطة 2، الوظيفة الإضافية Defender Vulnerability Management.

بدلا من تشغيل عمليات فحص التوافق التي لا تنتهي، يساعدك تقييم خطوط الأمان الأساسية على مراقبة توافق أساسات الأمان لمؤسستك باستمرار وبجهد وتحديد التغييرات في الوقت الفعلي.

ملف تعريف أساس الأمان هو ملف تعريف مخصص يمكنك إنشاؤه لتقييم نقاط النهاية ومراقبتها في مؤسستك مقابل معايير أمان الصناعة. عند إنشاء ملف تعريف أساس أمان، تقوم بإنشاء قالب يتكون من إعدادات تكوين جهاز متعددة ومعيار أساسي للمقارنة مقابله.

توفر خطوط الأمان الأساسية الدعم لمعيارات مركز أمان الإنترنت (CIS) Windows 10 Windows 11 وWindows Server 2008 R2 وما فوق، بالإضافة إلى معايير Security Technical Implementation Guides (STIG) Windows 10 وWindows Server 2019.

ملاحظة

تدعم المعايير حاليا تكوينات كائن نهج المجموعة (GPO) فقط وليس Microsoft Configuration Manager (Intune).

تلميح

هل تعلم أنه يمكنك تجربة جميع الميزات في إدارة الثغرات الأمنية في Microsoft Defender مجانا؟ تعرف على كيفية التسجيل للحصول على نسخة تجريبية مجانية.

بدء استخدام تقييم خطوط أساس الأمان

انتقل إلىتقييم خطوط الأساس لإدارة >الثغراتالأمنية في مدخل Microsoft Defender.

حدد علامة التبويب ملفات التعريف في الأعلى، ثم حدد زر ملف تعريف الإنشاء.

أدخل اسما ووصفا لملف تعريف أساسيات الأمان وحدد التالي.

في صفحة نطاق ملف تعريف الأساس ، قم بتعيين إعدادات ملف التعريف مثل البرنامج، والمقياس الأساسي (CIS أو STIG)، ومستوى التوافق وحدد التالي.

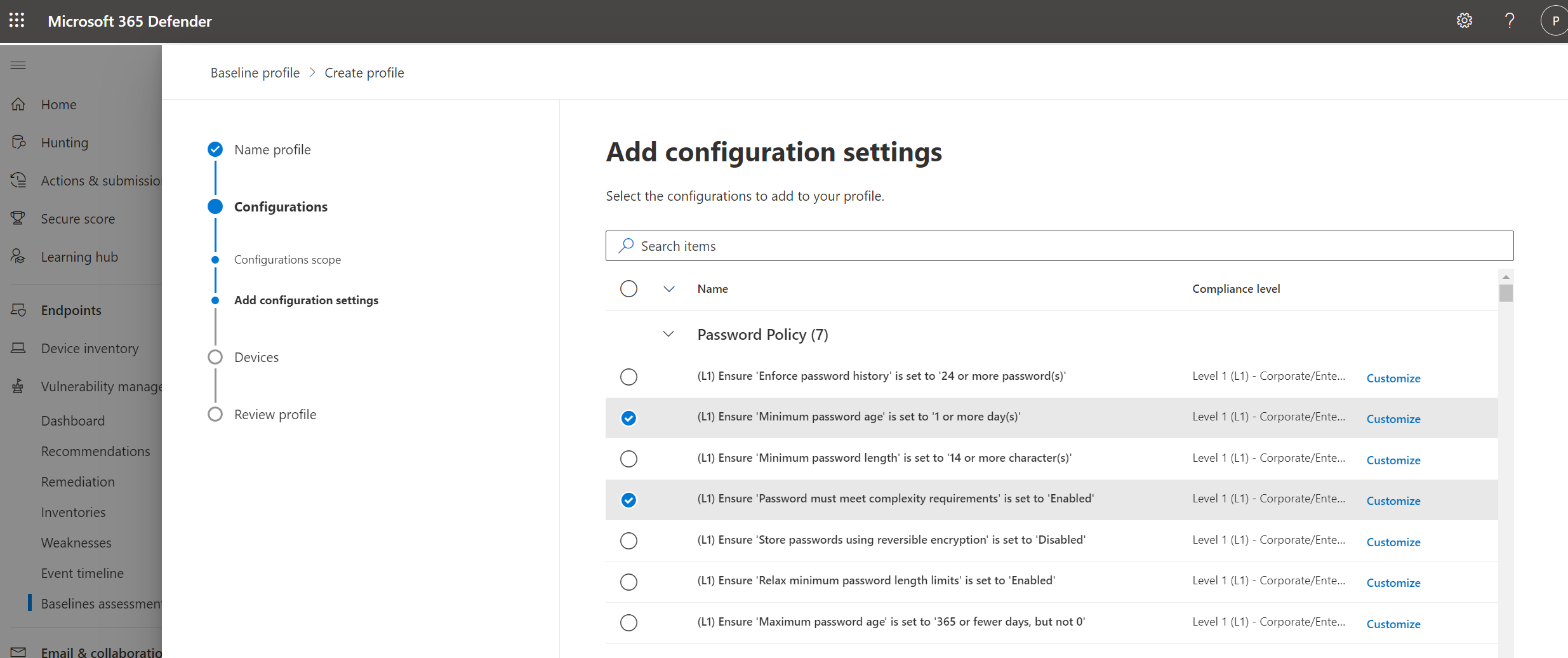

حدد التكوينات التي تريد تضمينها في ملف التعريف.

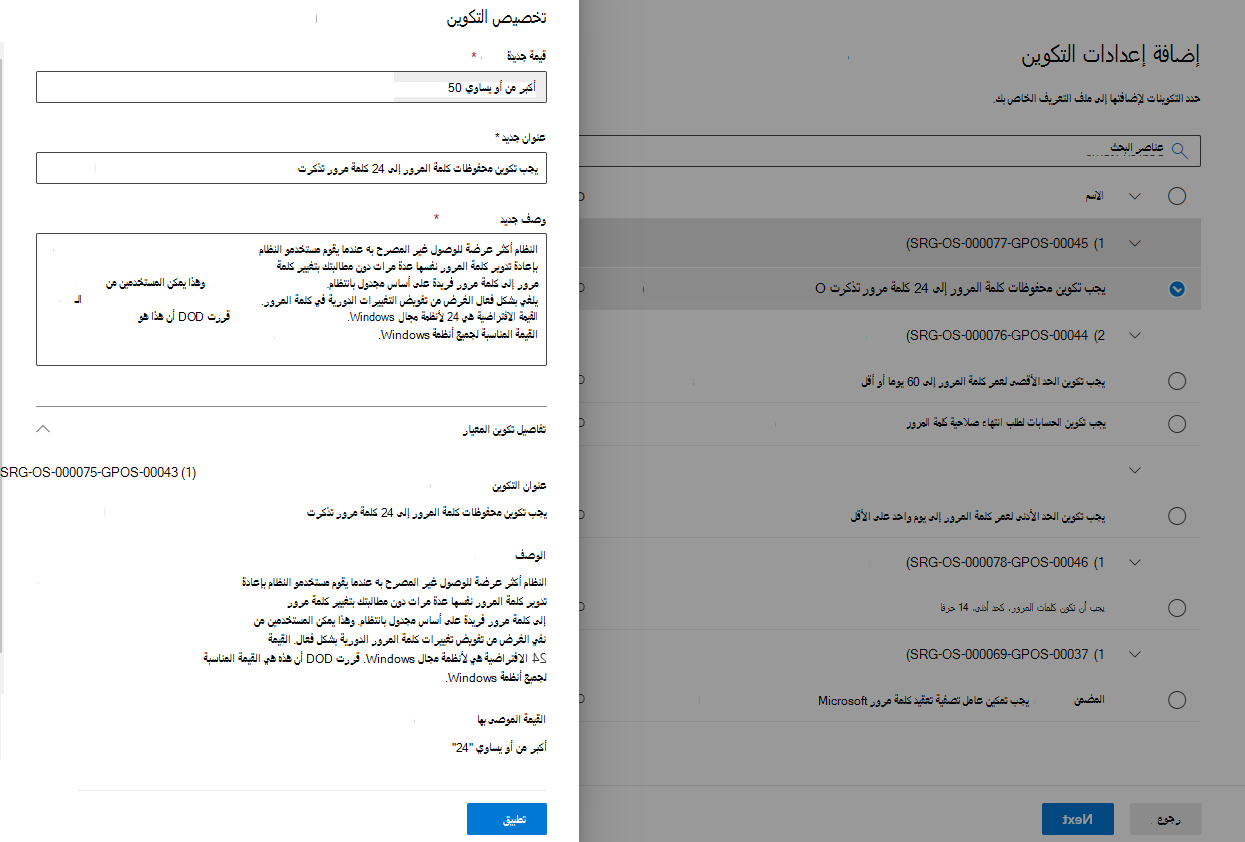

حدد تخصيص إذا كنت تريد تغيير قيمة تكوين الحد لمؤسستك.

حدد التالي لاختيار مجموعات الأجهزة وعلامات الجهاز التي تريد تضمينها في ملف تعريف الأساس. سيتم تطبيق ملف التعريف تلقائيا على الأجهزة المضافة إلى هذه المجموعات في المستقبل.

حدد التالي لمراجعة ملف التعريف.

حدد إرسال لإنشاء ملف التعريف الخاص بك.

في الصفحة الأخيرة، حدد عرض صفحة ملف التعريف لمشاهدة نتائج التقييم.

ملاحظة

يمكنك إنشاء ملفات تعريف متعددة لنفس نظام التشغيل مع تخصيصات مختلفة.

عند تخصيص تكوين، ستظهر أيقونة بجانبه للإشارة إلى أنه تم تخصيصه ولم يعد يستخدم القيمة الموصى بها. حدد زر إعادة التعيين للعودة إلى القيمة الموصى بها.

الأيقونات المفيدة التي يجب أن تكون على دراية بما يلي:

- تم تخصيص هذا التكوين من قبل. عند إنشاء ملف تعريف جديد إذا حددت تخصيص، فسترى الاختلافات المتوفرة التي يمكنك الاختيار من بينها.

- تم تخصيص هذا التكوين من قبل. عند إنشاء ملف تعريف جديد إذا حددت تخصيص، فسترى الاختلافات المتوفرة التي يمكنك الاختيار من بينها.

- تم تخصيص هذا التكوين ولا يستخدم القيمة الافتراضية.

- تم تخصيص هذا التكوين ولا يستخدم القيمة الافتراضية.

نظرة عامة على تقييم أساسات الأمان

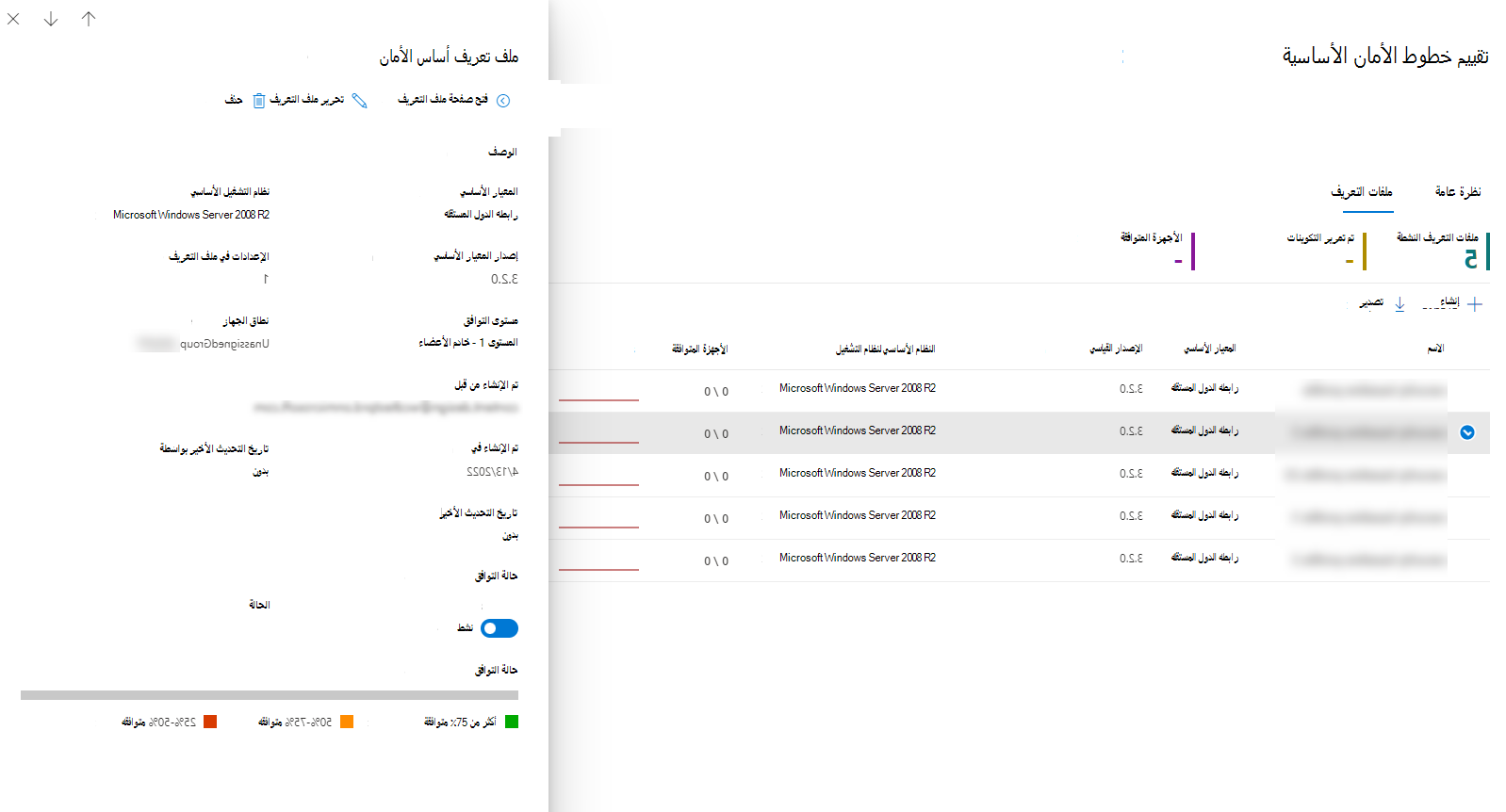

في صفحة نظرة عامة على تقييم خطوط الأمان الأساسية، يمكنك عرض توافق الجهاز وتوافق ملف التعريف وأعلى الأجهزة الفاشلة وأهم الأجهزة التي تم تكوينها بشكل خاطئ.

مراجعة نتائج تقييم ملف تعريف أساس الأمان

في صفحة ملفات التعريف ، حدد أيا من ملفات التعريف لفتح قائمة منبثقة بمعلومات إضافية.

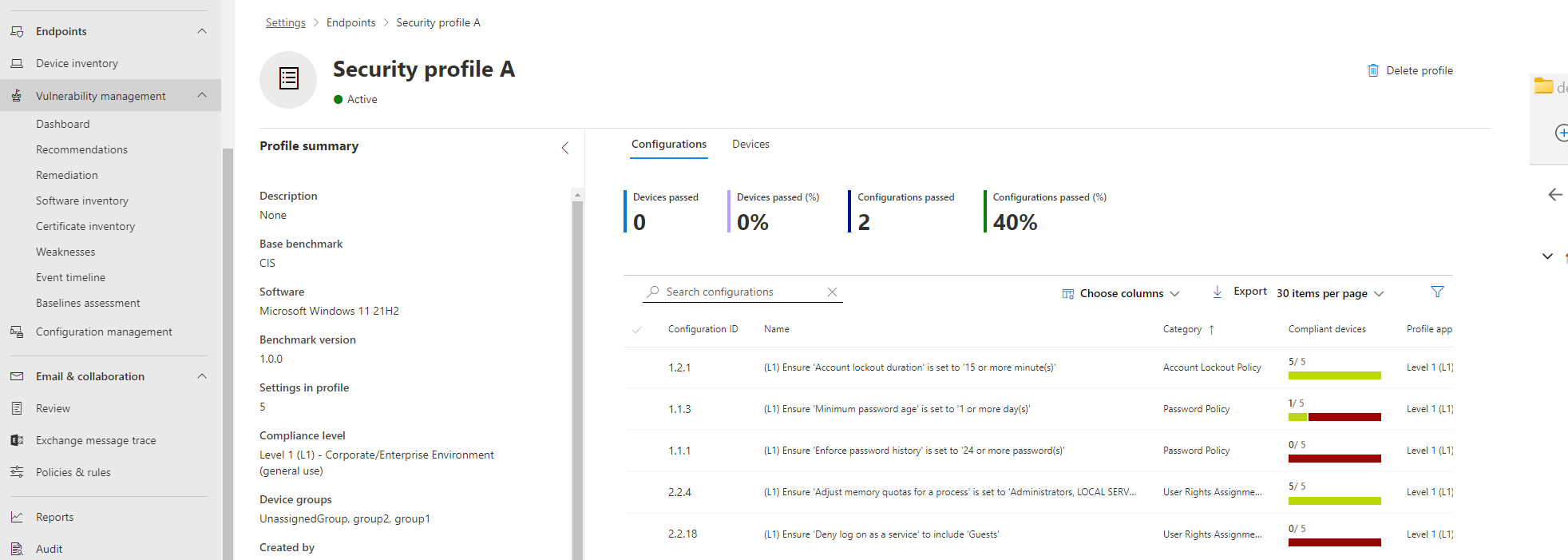

حدد فتح صفحة ملف التعريف. تحتوي صفحة ملف التعريف على اثنين من علامات التبويب Configurations و Devices.

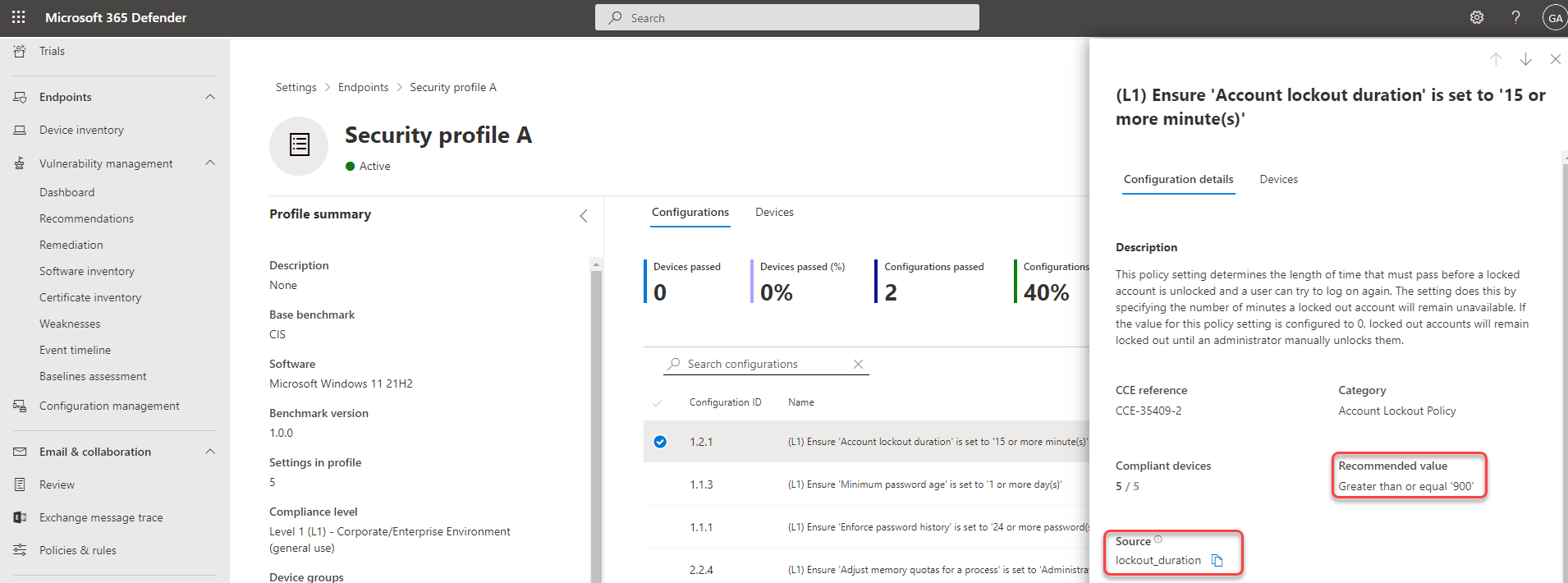

عرض حسب التكوين

في علامة التبويب Configurations ، يمكنك مراجعة قائمة التكوينات وتقييم حالة التوافق التي تم الإبلاغ عنها.

من خلال تحديد تكوين في القائمة، سترى قائمة منبثقة تحتوي على تفاصيل لإعداد النهج، بما في ذلك القيمة الموصى بها (نطاق القيمة المتوقع للجهاز الذي سيتم اعتباره متوافقا) والمصدر المستخدم لتحديد إعدادات الجهاز الحالية.

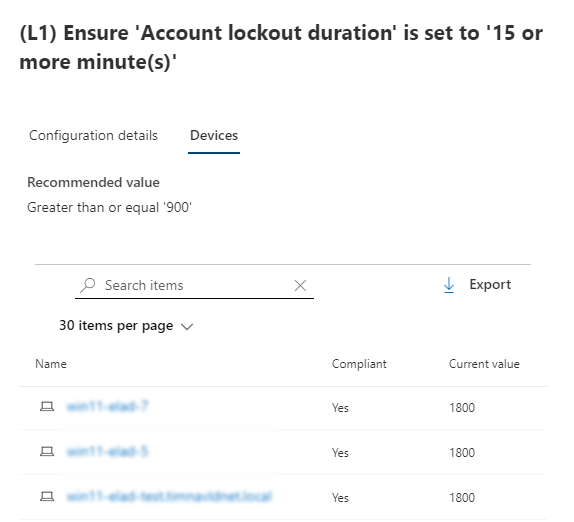

تعرض علامة التبويب الأجهزة قائمة بجميع الأجهزة القابلة للتطبيق وحالة التوافق الخاصة بها مقابل هذا التكوين المحدد. لكل جهاز، يمكنك استخدام القيمة الحالية التي تم اكتشافها لمعرفة سبب توافقها أو عدم توافقها.

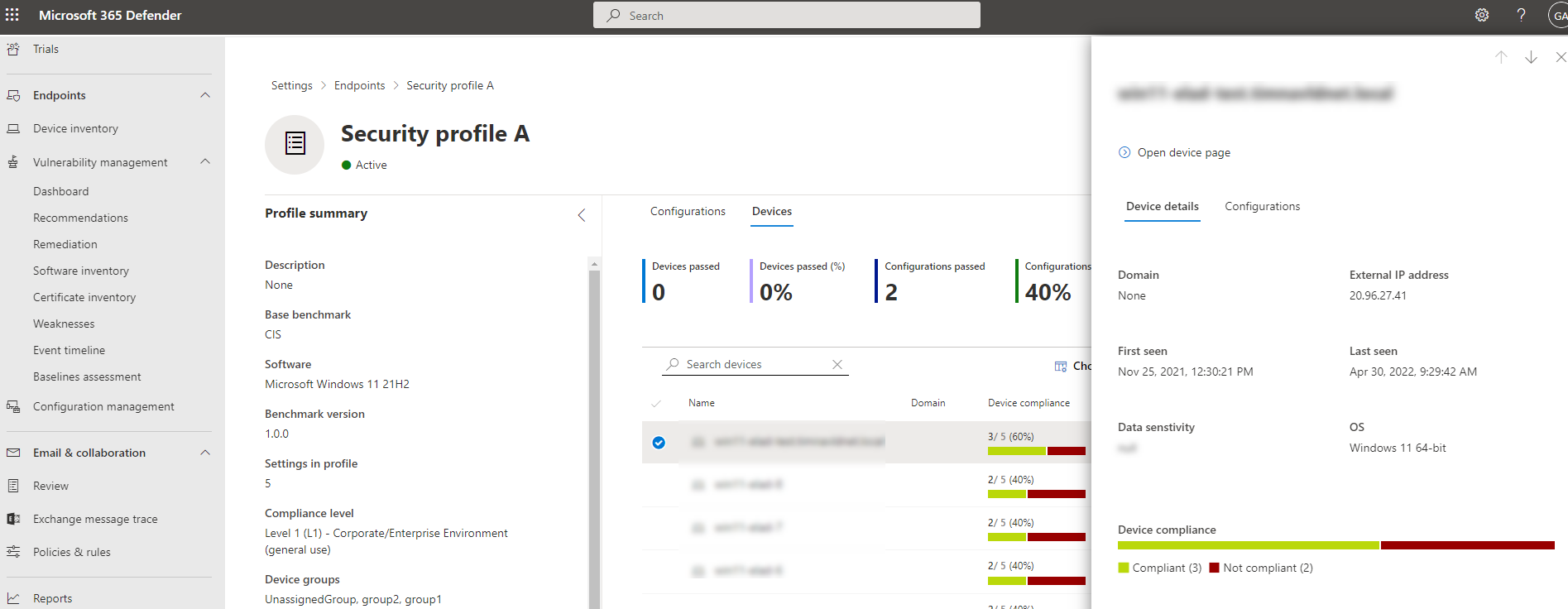

عرض حسب الجهاز

في علامة التبويب الأجهزة الرئيسية، يمكنك مراجعة قائمة الأجهزة وتقييم حالة التوافق التي تم الإبلاغ عنها.

من خلال تحديد جهاز في القائمة، سترى قائمة منبثقة مع تفاصيل إضافية.

حدد علامة التبويب Configuration لعرض توافق هذا الجهاز المحدد مقابل جميع تكوينات ملف التعريف.

في الجزء العلوي من اللوحة الجانبية للجهاز، حدد فتح صفحة الجهاز للانتقال إلى صفحة الجهاز في مخزون الجهاز. تعرض صفحة الجهاز علامة تبويب التوافق الأساسي التي توفر رؤية دقيقة لتوافق الجهاز.

من خلال تحديد تكوين في القائمة، سترى قائمة منبثقة مع تفاصيل التوافق لإعداد النهج على هذا الجهاز.

الإنشاء الاستثناءات وإدارتها

قد تكون لديك حالات لا تريد فيها تقييم تكوينات معينة على أجهزة معينة. على سبيل المثال، قد يكون الجهاز تحت سيطرة جهة خارجية أو قد يكون له تخفيف بديل بالفعل. في هذه الحالات، يمكنك إضافة استثناءات لاستبعاد تقييم تكوينات معينة على جهاز.

لن يتم تقييم الأجهزة المضمنة في الاستثناءات للتكوينات المحددة في ملفات تعريف الأساس. وهذا يعني أنه لن يؤثر على مقاييس المؤسسة ودرجةها، ويمكن أن يساعد في تزويد المؤسسات بعرض أكثر وضوحا لتوافقها.

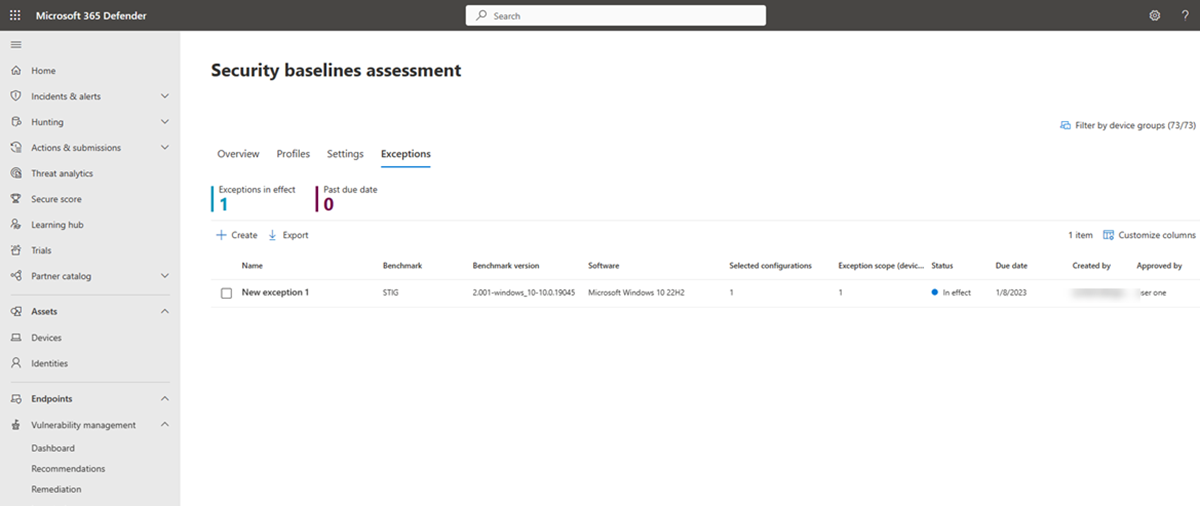

لعرض الاستثناءات:

- انتقل إلىتقييم خطوط الأساس لإدارة >الثغراتالأمنية في مدخل Microsoft Defender.

- حدد علامة التبويب استثناءات في الأعلى

لإضافة استثناء جديد:

في علامة التبويب استثناءات، حدد الزر الإنشاء.

املأ التفاصيل المطلوبة، بما في ذلك سبب التبرير والمدة.

حدد التالي.

في صفحة نطاق التكوين ، اختر البرنامج والمقياس الأساسي ومستوى التوافق وحدد التالي.

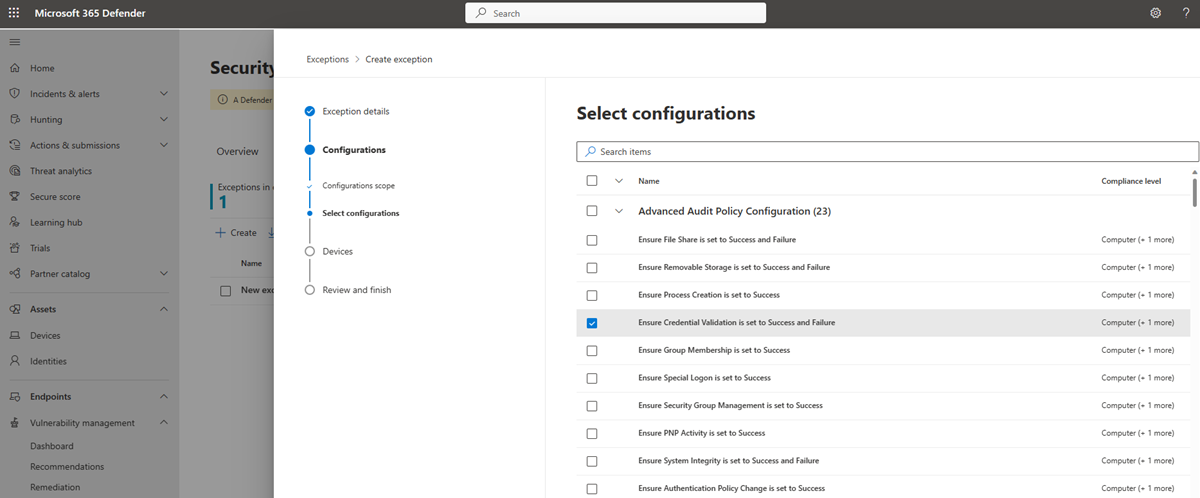

حدد التكوينات التي تريد إضافتها إلى الاستثناء.

حدد التالي لاختيار الأجهزة التي تريد تضمينها في الاستثناء. سيتم تطبيق الاستثناء تلقائيا على الأجهزة.

حدد التالي لمراجعة الاستثناء.

حدد إرسال لإنشاء الاستثناء الخاص بك.

في الصفحة الأخيرة، حدد عرض كافة الاستثناءات للعودة إلى صفحة الاستثناءات.

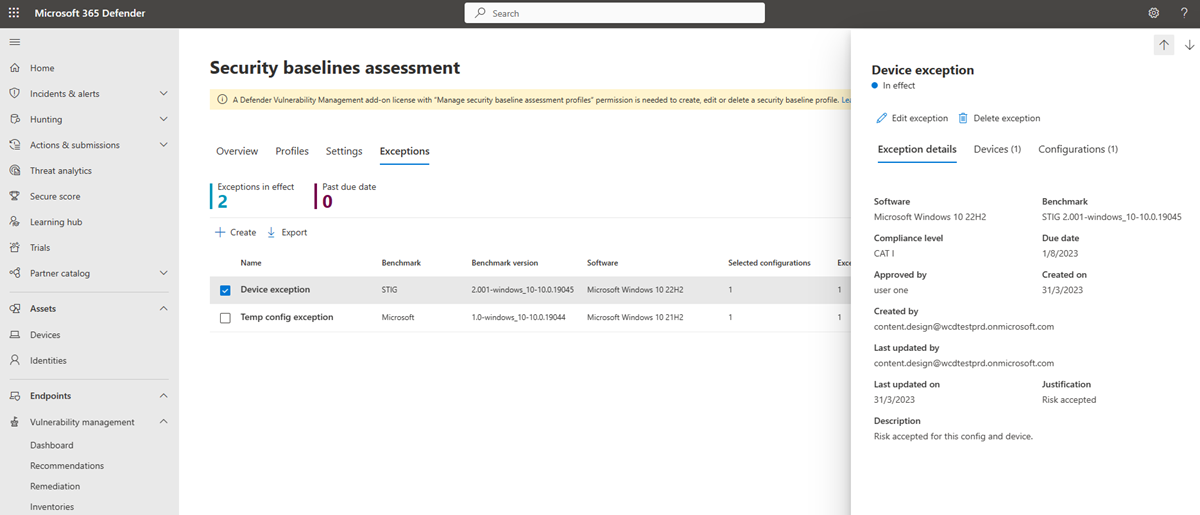

في صفحة الاستثناءات ، حدد أيا من استثناءاتك لفتح جزء منبثقة حيث يمكنك رؤية الحالة أو تحرير استثناءك أو حذفه:

استخدام التتبع المتقدم

يمكنك تشغيل استعلامات التتبع المتقدمة على الجداول التالية للحصول على رؤية على أساسات الأمان في مؤسستك:

- DeviceBaselineComplianceProfiles: يوفر تفاصيل حول ملفات التعريف التي تم إنشاؤها.

- DeviceBaselineComplianceAssessment: معلومات متعلقة بتوافق الجهاز.

- DeviceBaselineComplianceAssessmentKB: الإعدادات العامة لمعياري CIS وSTIG (غير مرتبطين بأي جهاز).

المقالات ذات الصلة

الملاحظات

قريبًا: خلال عام 2024، سنتخلص تدريجيًا من GitHub Issues بوصفها آلية إرسال ملاحظات للمحتوى ونستبدلها بنظام ملاحظات جديد. لمزيد من المعلومات، راجع https://aka.ms/ContentUserFeedback.

إرسال الملاحظات وعرضها المتعلقة بـ