إشعار

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تسجيل الدخول أو تغيير الدلائل.

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تغيير الدلائل.

ملاحظة

يقع قسم إدارة الثغرات الأمنية في مدخل Microsoft Defender الآن ضمن إدارة التعرض. باستخدام هذا التغيير، يمكنك الآن استهلاك وإدارة بيانات التعرض الأمني وبيانات الثغرات الأمنية في موقع موحد، لتحسين ميزات إدارة الثغرات الأمنية الحالية. تعرّف على المزيد.

هذه التغييرات ذات صلة بعملاء المعاينة (Microsoft Defender XDR + خيار المعاينة Microsoft Defender for Identity).

تلميح

هل تعلم أنه يمكنك تجربة جميع الميزات في إدارة الثغرات الأمنية في Microsoft Defender مجانا؟ تعرف على كيفية التسجيل للحصول على نسخة تجريبية مجانية.

يتم تعيين نقاط ضعف الأمان عبر الإنترنت المحددة في مؤسستك إلى توصيات أمنية قابلة للتنفيذ ويتم تحديد أولوياتها حسب تأثيرها. تساعد التوصيات ذات الأولوية على تقصير الوقت للتخفيف من الثغرات الأمنية أو معالجتها ودفع التوافق.

تتضمن كل توصية أمان خطوات معالجة قابلة للتنفيذ. للمساعدة في إدارة المهام، يمكن أيضا إرسال التوصية باستخدام Microsoft Intune وMicrosoft Endpoint Configuration Manager. عندما يتغير مشهد التهديد، تتغير التوصية أيضا لأنها تجمع المعلومات باستمرار من بيئتك.

تلميح

للحصول على إعلامات بالبريد الإلكتروني حول أحداث الثغرات الأمنية الجديدة، راجع تكوين إعلامات البريد الإلكتروني للثغرات الأمنية في Microsoft Defender لنقطة النهاية.

تلميح

هل تعلم أنه يمكنك تجربة جميع الميزات في إدارة الثغرات الأمنية في Microsoft Defender مجانا؟ تعرف على كيفية التسجيل للحصول على نسخة تجريبية مجانية.

كيفية عملها

يتم تسجيل كل جهاز في المؤسسة استنادا إلى ثلاثة عوامل مهمة لمساعدة العملاء على التركيز على الأشياء الصحيحة في الوقت المناسب.

- التهديد: خصائص الثغرات الأمنية والمآثر في أجهزة مؤسستك وتاريخ الاختراق. استنادا إلى هذه العوامل، تظهر توصيات الأمان الروابط المقابلة للتنبيهات النشطة وحملات التهديد المستمرة وتقاريرها التحليلية المقابلة للمخاطر.

- احتمالية الخرق: الوضع الأمني لمؤسستك ومرونتها ضد التهديدات.

- قيمة الأعمال: أصول مؤسستك والعمليات الهامة والخصائص الفكرية.

انتقل إلى صفحة التوصيات

في مدخل Microsoft Defender، قم بأحد الإجراءات التالية:

- إذا كنت عميل معاينة Microsoft Defender XDR + Microsoft Defender for Identity، فيمكنك عرض التوصيات في إحدى الصفحات التالية:

- حدد توصيات إدارة> التعرض.

- عرض توصيات الأمان العليا في صفحةنظرة عامة علىإدارة الثغرات الأمنية لإدارة>>التعرضضمن توصيات أهم نقاط النهاية.

- إذا كنت عميلا موجودا، يمكنك عرض التوصيات في إحدى الصفحات التالية:

- انتقل إلى Endpoints>Vulnerability management>Recommendations.

- عرض أهم توصيات الأمان في صفحةلوحة معلوماتإدارة> الثغرات الأمنية ضمن أهم توصيات الأمان.

أهم توصيات الأمان

ملاحظة

يصف هذا القسم تجربة إدارة الثغرات الأمنية في Microsoft Defender للعملاء الذين يستخدمون معاينة Microsoft Defender XDR + Microsoft Defender for Identity. هذه التجربة هي جزء من دمج إدارة الثغرات الأمنية في Microsoft Defender في إدارة التعرض للأمان في Microsoft. تعرّف على المزيد.

بصفتك مسؤول أمان، يمكنك إلقاء نظرة على:

- درجة التعرض في صفحةنظرة عامة علىإدارة الثغرات الأمنية لإدارة>>التعرض.

- درجة أمان أجهزتك في صفحةتوصياتإدارة> التعرض.

الهدف هو تقليل تعرض مؤسستك للثغرات الأمنية وزيادة أمان جهاز مؤسستك ليكون أكثر مرونة ضد هجمات تهديدات الأمان عبر الإنترنت. يمكن أن تساعدك قائمة توصيات الأمان العليا على تحقيق هذا الهدف.

في صفحة نظرة عامة ، تسرد توصيات أهم نقاط النهاية فرص التحسين ذات الأولوية استنادا إلى العوامل المهمة المذكورة في القسم السابق - التهديد، واحتمال اختراقه، والقيمة. يؤدي تحديد توصية إلى أخذك إلى صفحة توصيات الأمان بمزيد من التفاصيل.

نظرة عامة على توصيات الأمان

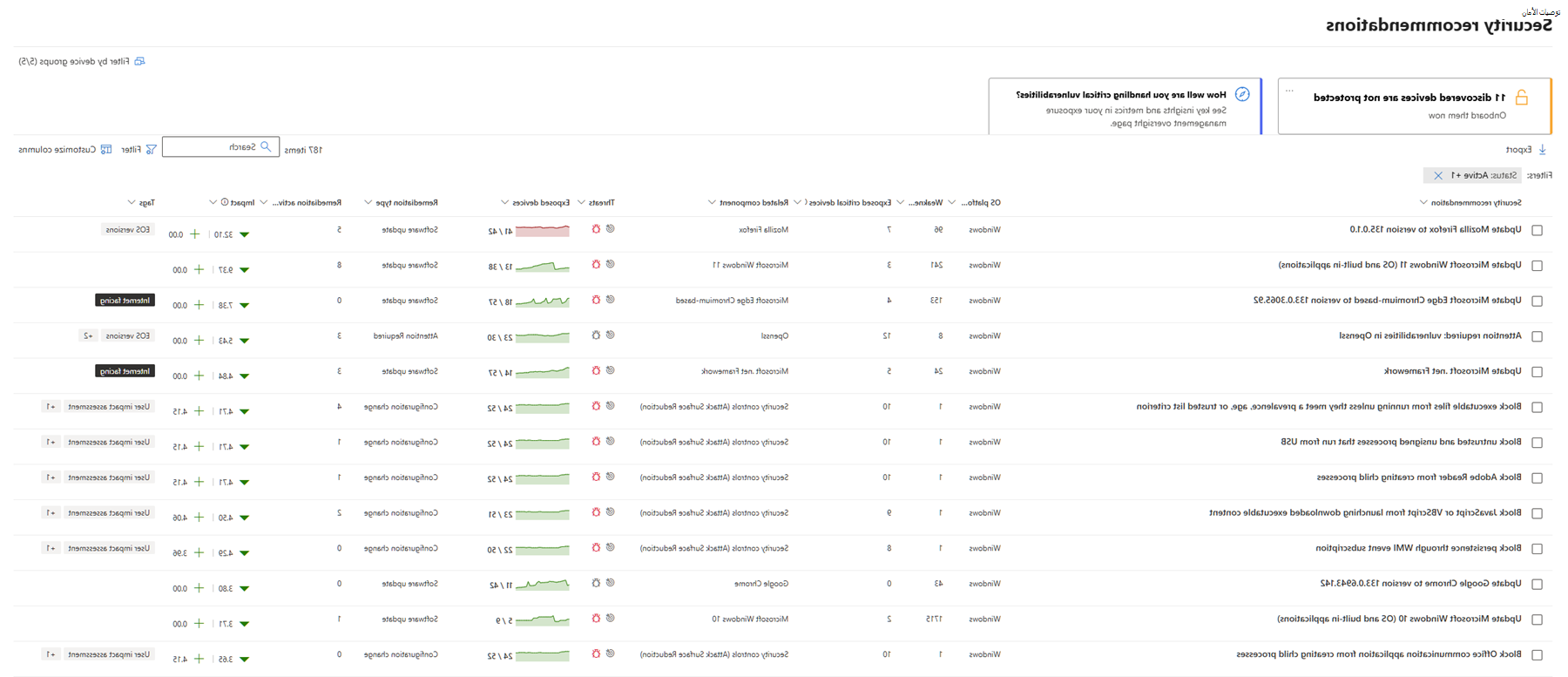

في صفحة التوصيات ، يمكنك عرض توصيات الأمان الخاصة بمؤسستك، وعدد نقاط الضعف التي تم العثور عليها، والمكونات ذات الصلة، ونتائج تحليلات المخاطر، وعدد الأجهزة المكشوفة، وحالة الجهاز، ونوع المعالجة، وأنشطة المعالجة، والعلامات المرتبطة بها. يمكنك أيضا معرفة كيف ستتغير درجة التعرض ودرجة الأمان للأجهزة عند تنفيذ التوصيات.

إذا كنت عميلا Microsoft Defender XDR + Microsoft Defender for Identity معاينة، يتم عرض هذه المعلومات ضمن قسم الثغرات الأمنية في صفحة التوصيات.

يتغير لون الرسم البياني للأجهزة المكشوفة مع تغير الاتجاه. إذا كان عدد الأجهزة المكشوفة في ارتفاع، يتغير اللون إلى الأحمر. إذا كان هناك انخفاض في عدد الأجهزة المكشوفة، يتغير لون الرسم البياني إلى اللون الأخضر.

ملاحظة

تعرض إدارة الثغرات الأمنية الأجهزة التي كانت قيد الاستخدام خلال آخر 30 يوما. يختلف هذا عن حالة الجهاز في Defender لنقطة النهاية، حيث إذا كان الجهاز لديه Inactive حالة إذا لم يتصل بالخدمة لأكثر من سبعة أيام.

الرموز

كما أن الأيقونات المفيدة تستدعي انتباهك بسرعة إلى:

-

التنبيهات النشطة المحتملة

التنبيهات النشطة المحتملة -

- رؤى توصية

اثر

يعرض عمود التأثير التأثير المحتمل على درجة التعرض ودرجة الأمان للأجهزة بمجرد تنفيذ التوصية. يجب عليك تحديد أولويات العناصر التي تقلل من درجة التعرض ورفع درجة الأمان للأجهزة.

يتم عرض الانخفاض المحتمل في درجة التعرض الخاصة بك على النحو التالي:

. تعني درجة التعرض المنخفضة أن الأجهزة أقل عرضة للاستغلال. نظرا لأن درجة التعرض تستند إلى مجموعة من العوامل، بما في ذلك المعالجات الجديدة أو الثغرات الأمنية المكتشفة حديثا، فقد يكون تقليل النتيجة الفعلية أقل.

. تعني درجة التعرض المنخفضة أن الأجهزة أقل عرضة للاستغلال. نظرا لأن درجة التعرض تستند إلى مجموعة من العوامل، بما في ذلك المعالجات الجديدة أو الثغرات الأمنية المكتشفة حديثا، فقد يكون تقليل النتيجة الفعلية أقل.يتم عرض الزيادة المتوقعة إلى درجة الأمان للأجهزة على النحو التالي:

. تعني درجة الأمان الأعلى للأجهزة أن نقاط النهاية الخاصة بك أكثر مرونة ضد هجمات الأمان عبر الإنترنت.

. تعني درجة الأمان الأعلى للأجهزة أن نقاط النهاية الخاصة بك أكثر مرونة ضد هجمات الأمان عبر الإنترنت.

ملاحظة

عند تطبيق استثناءات التوصية، قد يعرض عمود الأجهزة المكشوفة أيضا بيانات من قبل تطبيق الاستثناءات، بما في ذلك الأجهزة التي تنتمي إلى مجموعات الأجهزة التي يغطيها استثناء نشط يستند إلى مجموعة الأجهزة. لمزيد من المعلومات، راجع الأجهزة المكشوفة والتأثير بعد الاستثناءات.

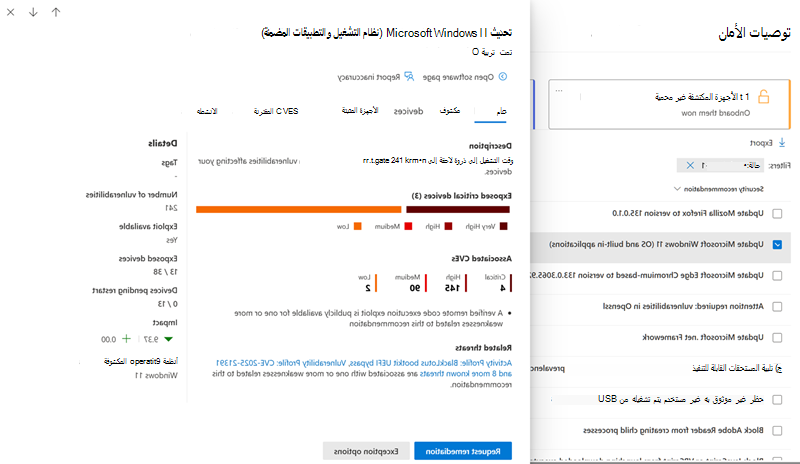

استكشاف خيارات توصية الأمان

حدد توصية الأمان التي تريد التحقيق فيها أو معالجتها من القائمة.

في القائمة المنبثقة، يمكنك اختيار أي من الخيارات التالية:

فتح صفحة البرنامج - افتح صفحة البرنامج للحصول على مزيد من السياق حول البرنامج وكيفية توزيعه. يمكن أن تتضمن المعلومات سياق التهديد والتوصيات المرتبطة بها ونقاط الضعف المكتشفة وعدد الأجهزة المكشوفة والثغرات الأمنية المكتشفة والأسماء والتفصيل للأجهزة المثبت عليها البرنامج وتوزيع الإصدار.

خيارات المعالجة - أرسل طلب معالجة لفتح تذكرة في Microsoft Intune لمسؤول تكنولوجيا المعلومات لالتقاطها وعنوانها. تعقب نشاط المعالجة في صفحة المعالجة.

خيارات الاستثناء - إرسال استثناء وتوفير التبرير وتعيين مدة الاستثناء إذا لم تتمكن من معالجة المشكلة حتى الآن.

ملاحظة

عند إجراء تغيير في البرنامج على جهاز، يستغرق الأمر عادة ساعتين حتى تنعكس البيانات في مدخل الأمان. ومع ذلك، قد يستغرق الأمر وقتا أطول في بعض الأحيان. يمكن أن تستغرق تغييرات التكوين في أي مكان من 4 إلى 24 ساعة.

التحقيق في التغييرات في التعرض للجهاز أو التأثير عليه

إذا كان هناك قفزة كبيرة في عدد الأجهزة المكشوفة، أو زيادة حادة في التأثير على درجة التعرض لمؤسستك ودرجة الأمان للأجهزة، فإن توصية الأمان هذه تستحق التحقيق.

حدد توصية، ثم حدد فتح صفحة البرنامج.

حدد علامة التبويب المخطط الزمني للحدث لعرض جميع الأحداث المؤثرة المتعلقة بهذا البرنامج، مثل الثغرات الأمنية الجديدة أو عمليات الاستغلال العامة الجديدة. تعرف على المزيد حول المخطط الزمني للحدث.

حدد كيفية معالجة الزيادة أو تعرض مؤسستك، مثل إرسال طلب معالجة.

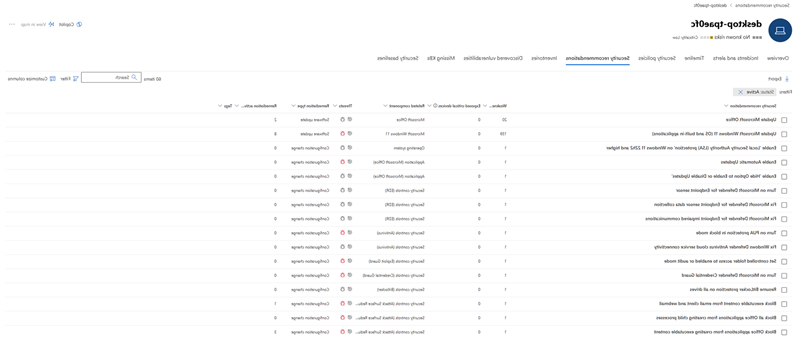

توصيات على الأجهزة

للاطلاع على قائمة توصيات الأمان التي تنطبق على جهاز، اتبع الخطوات التالية:

انتقل إلى مخزون الجهاز من خلال قائمة التنقلأجهزة>الأصول، ثم حدد جهازا.

حدد علامة التبويب توصيات الأمان للاطلاع على قائمة بتوصيات الأمان للجهاز.

ملاحظة

إذا كان لديك Microsoft Defender لتكامل IoT ممكنا في Defender لنقطة النهاية، فستظهر توصيات لأجهزة Enterprise IoT التي تظهر على علامة تبويب أجهزة IoT في صفحة توصيات الأمان. لمزيد من المعلومات، راجع تمكين أمان Enterprise IoT باستخدام Defender لنقطة النهاية.

معالجة الطلب

تسد إمكانية معالجة إدارة الثغرات الأمنية الفجوة بين مسؤولي الأمان ومسؤولي تكنولوجيا المعلومات من خلال سير عمل طلب المعالجة. يمكن لمسؤولي الأمان مثلك أن يطلبوا من مسؤول تكنولوجيا المعلومات معالجة ثغرة أمنية من صفحة توصية الأمان إلى Intune. تعرف على المزيد حول خيارات المعالجة

كيفية طلب المعالجة

حدد توصية أمان ترغب في طلب المعالجة لها ثم حدد خيارات المعالجة.

املأ النموذج وحدد إرسال الطلب.

لعرض حالة طلب المعالجة، انتقل إلى صفحة المعالجة .

لمزيد من المعلومات، راجع معرفة المزيد حول كيفية طلب المعالجة،

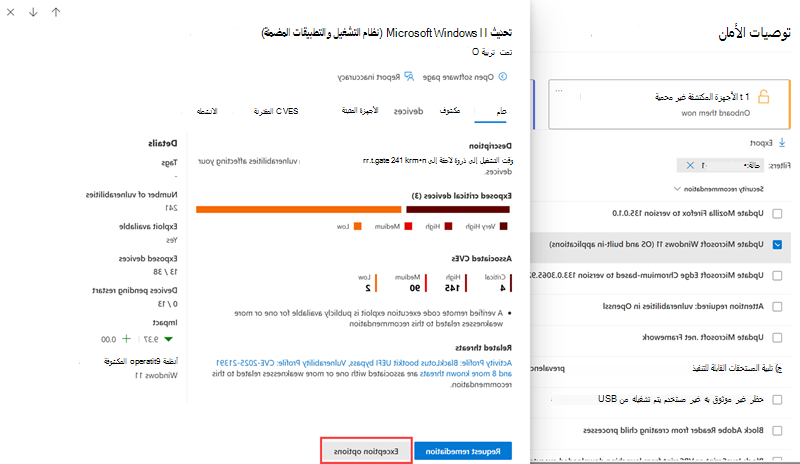

ملف للاستثناء

كبديل لطلب المعالجة عندما لا تكون التوصية ذات صلة في الوقت الحالي، يمكنك إنشاء استثناءات للتوصيات. تعرف على المزيد حول الاستثناءات

يمكن فقط للمستخدمين الذين لديهم أذونات مناسبة إضافة استثناءات (راجع Microsoft Defender التحكم الموحد في الوصول المستند إلى الدور (RBAC)).

عند إنشاء استثناء للتوصية، لم تعد التوصية نشطة. ستتغير حالة التوصية إلى استثناء كامل أو استثناء جزئي (حسب مجموعة الأجهزة).

ملاحظة

عند تطبيق استثناءات التوصية، قد يعرض عمود الأجهزة المكشوفة أيضا بيانات من قبل تطبيق الاستثناءات، بما في ذلك الأجهزة التي تنتمي إلى مجموعات الأجهزة التي يغطيها استثناء نشط يستند إلى مجموعة الأجهزة. لمزيد من المعلومات، راجع الأجهزة المكشوفة والتأثير بعد الاستثناءات.

كيفية إنشاء استثناء

لعرض جميع الاستثناءات، راجع عرض جميع الاستثناءات.

لإنشاء استثناءات، راجع إنشاء استثناء.

الإبلاغ عن عدم الدقة

يمكنك الإبلاغ عن إيجابية خاطئة عندما ترى أي معلومات توصية أمنية غامضة أو غير دقيقة أو غير مكتملة أو تمت معالجتها بالفعل.

في مدخل Microsoft Defender، افتح توصية أمان.

حدد النقاط الثلاث بجانب توصية الأمان التي تريد الإبلاغ بها، ثم حدد الإبلاغ عن عدم الدقة.

في جزء القائمة المنبثقة، حدد فئة عدم الدقة من القائمة المنسدلة، واملأ عنوان بريدك الإلكتروني، وتفاصيل حول عدم الدقة.

حدد إرسال. يتم إرسال ملاحظاتك على الفور إلى خبراء إدارة الثغرات الأمنية.