لوحة معلومات إدارة الثغرات الأمنية في Microsoft Defender

ينطبق على:

- إدارة الثغرات الأمنية في Microsoft Defender

- Defender for Endpoint الخطة 2

- Microsoft Defender XDR

- Microsoft Defender للخوادم الخطة 1 & 2

توفر إدارة الثغرات الأمنية ل Defender لمسؤولي الأمان وفرق عمليات الأمان قيمة فريدة، بما في ذلك:

- رؤى الكشف عن نقطة النهاية والاستجابة لها في الوقت الحقيقي (EDR) المرتبطة بنقاط الضعف في نقطة النهاية

- سياق الثغرة الأمنية للجهاز الذي لا يقدر بثمن أثناء التحقيقات في الحوادث

- عمليات المعالجة المضمنة من خلال Microsoft Intune ونقطة نهاية Microsoft Configuration Manager

يمكنك استخدام لوحة معلومات Defender Vulnerability Management في مدخل Microsoft Defender من أجل:

- عرض درجة التعرض وMicrosoft Secure Score للأجهزة، جنبا إلى جنب مع أهم توصيات الأمان والثغرات الأمنية في البرامج وأنشطة المعالجة والأجهزة المكشوفة

- ربط رؤى EDR بنقاط الضعف في نقطة النهاية ومعالجتها

- حدد خيارات المعالجة لفرز مهام المعالجة وتتبعها

- تحديد خيارات الاستثناء وتعقب الاستثناءات النشطة

ملاحظة

لا يتم احتساب الأجهزة غير النشطة في آخر 30 يوما على البيانات التي تعكس درجة تعرض إدارة الثغرات الأمنية لمؤسستك وMicrosoft Secure Score للأجهزة.

شاهد هذا الفيديو للحصول على نظرة عامة سريعة حول ما هو موجود في لوحة معلومات Defender Vulnerability Management.

تلميح

هل تعلم أنه يمكنك تجربة جميع الميزات في إدارة الثغرات الأمنية في Microsoft Defender مجانا؟ تعرف على كيفية التسجيل للحصول على نسخة تجريبية مجانية.

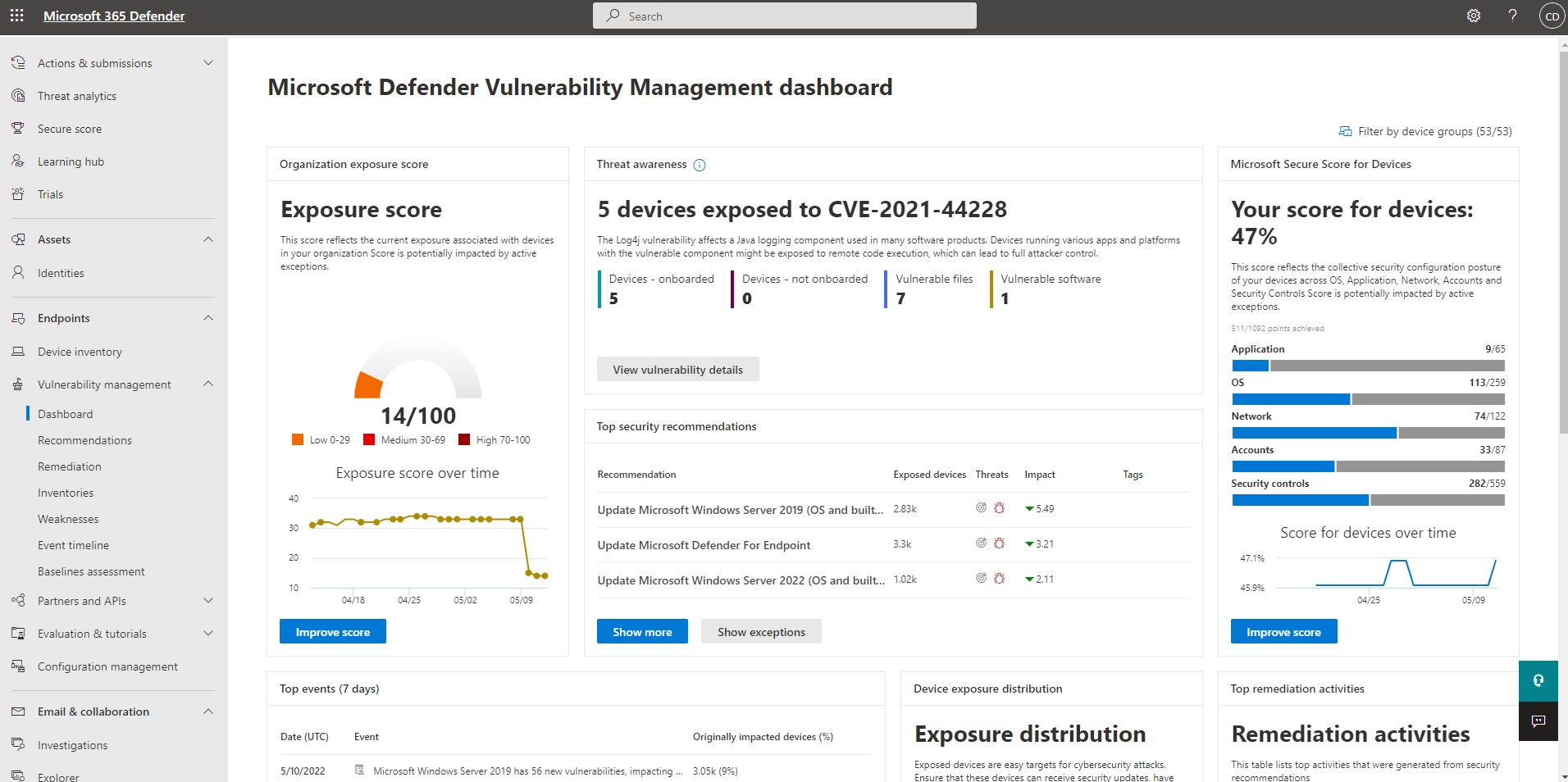

لوحة معلومات Defender Vulnerability Management

| منطقه | الوصف |

|---|---|

| مجموعات الأجهزة المحددة (#/#) | قم بتصفية بيانات إدارة الثغرات الأمنية التي تريد رؤيتها في لوحة المعلومات والبطاقات حسب مجموعات الأجهزة. ينطبق ما تحدده في عامل التصفية في جميع صفحات إدارة الثغرات الأمنية. |

| درجة التعرض للضوء | راجع الحالة الحالية لتعرض جهاز مؤسستك للتهديدات والثغرات الأمنية. تؤثر عدة عوامل على درجة التعرض لمؤسستك: نقاط الضعف المكتشفة في أجهزتك، واحتمال اختراق أجهزتك، وقيمة الأجهزة لمؤسستك، والتنبيهات ذات الصلة المكتشفة مع أجهزتك. الهدف هو خفض درجة التعرض لمؤسستك لتكون أكثر أمانا. لتقليل النتيجة، تحتاج إلى معالجة مشكلات تكوين الأمان ذات الصلة المدرجة في توصيات الأمان. |

| Microsoft Secure Score للأجهزة | راجع الوضع الأمني لنظام التشغيل والتطبيقات والشبكة والحسابات وعناصر التحكم في الأمان في مؤسستك. الهدف هو معالجة مشكلات تكوين الأمان ذات الصلة لزيادة درجاتك للأجهزة. سيؤدي تحديد الأشرطة إلى نقلك إلى صفحة توصية الأمان . |

| توزيع التعرض للجهاز | تعرف على عدد الأجهزة التي يتم كشفها استنادا إلى مستوى تعرضها. حدد مقطعا في المخطط الدائري الدائري المجوف للانتقال إلى صفحة قائمة الأجهزة وعرض أسماء الأجهزة المتأثرة ومستوى التعرض ومستوى المخاطر وتفاصيل أخرى مثل المجال والنظام الأساسي لنظام التشغيل وحالته الصحية عندما شوهد آخر مرة وعلاماته. |

| الشهادات منتهية الصلاحية | راجع عدد الشهادات التي انتهت صلاحيتها أو من المقرر أن تنتهي صلاحيتها في 30 أو 60 أو 90 يوما القادمة. |

| أهم توصيات الأمان | راجع توصيات الأمان المجمعة التي يتم فرزها وترتيب أولوياتها استنادا إلى تعرض مؤسستك للمخاطر والإلحاح الذي تتطلبه. حدد إظهار المزيد لمشاهدة بقية توصيات الأمان في القائمة. حدد إظهار الاستثناءات لقائمة التوصيات التي تحتوي على استثناء. |

| أهم البرامج المعرضة للخطر | احصل على رؤية في الوقت الحقيقي لمخزون برامج مؤسستك باستخدام قائمة مرتبة مكدسة من البرامج الضعيفة المثبتة على أجهزة الشبكة وكيفية تأثيرها على درجة التعرض التنظيمية. حدد عنصرا للحصول على التفاصيل أو إظهار المزيد لمشاهدة بقية قائمة البرامج المعرضة للخطر في صفحة مخزون البرامج . |

| أهم أنشطة المعالجة | تعقب أنشطة المعالجة التي تم إنشاؤها من توصيات الأمان. يمكنك تحديد كل عنصر في القائمة لمشاهدة التفاصيل في صفحة المعالجة أو تحديد إظهار المزيد لعرض بقية أنشطة المعالجة والاستثناءات النشطة. |

| أهم الأجهزة المكشوفة | عرض أسماء الأجهزة المكشوفة ومستوى تعرضها. حدد اسم جهاز من القائمة للانتقال إلى صفحة الجهاز حيث يمكنك عرض التنبيهات والمخاطر والحوادث وتوصيات الأمان والبرامج المثبتة والثغرات الأمنية المكتشفة المرتبطة بالأجهزة المكشوفة. حدد إظهار المزيد لمشاهدة بقية قائمة الأجهزة المكشوفة. من قائمة الأجهزة، يمكنك إدارة العلامات، وبدء التحقيقات التلقائية، وبدء جلسة استجابة مباشرة، وجمع حزمة تحقيق، وتشغيل فحص مكافحة الفيروسات، وتقييد تنفيذ التطبيق، وعزل الجهاز. |

المواضيع ذات الصلة

الملاحظات

قريبًا: خلال عام 2024، سنتخلص تدريجيًا من GitHub Issues بوصفها آلية إرسال ملاحظات للمحتوى ونستبدلها بنظام ملاحظات جديد. لمزيد من المعلومات، راجع https://aka.ms/ContentUserFeedback.

إرسال الملاحظات وعرضها المتعلقة بـ