إدارة الاستثناءات لبرنامج الحماية من الفيروسات Microsoft Defender لنقطة النهاية Microsoft Defender

ينطبق على:

- برنامج الحماية من الفيروسات من Microsoft Defender

- الخطة 1 من Microsoft Defender لنقطة النهاية

- Defender for Endpoint الخطة 2

الأنظمة الأساسية

- بالنسبة لنظام التشغيل

ملاحظة

ك Microsoft MVP، ساهم فابيان بدر في هذه المقالة وقدم ملاحظات مادية لها.

يتضمن Microsoft Defender لنقطة النهاية مجموعة واسعة من القدرات لمنع التهديدات الإلكترونية المتقدمة واكتشافها والتحقيق فيها والاستجابة لها. تتضمن هذه الإمكانات حماية الجيل التالي (التي تتضمن Microsoft Defender مكافحة الفيروسات). كما هو الحال مع أي حل للحماية من الفيروسات أو نقطة النهاية، في بعض الأحيان يمكن الكشف عن الملفات أو المجلدات أو العمليات التي ليست في الواقع تهديدا ضارا بواسطة Defender لنقطة النهاية أو برنامج الحماية من الفيروسات Microsoft Defender. يمكن حظر هذه الكيانات أو إرسالها إلى العزل، على الرغم من أنها ليست في الحقيقة تهديدا.

يمكنك اتخاذ إجراءات معينة لمنع حدوث إيجابيات خاطئة ومشكلات مشابهة. وتشمل هذه الإجراءات ما يلي:

توضح هذه المقالة كيفية عمل هذه الإجراءات، وتصف الأنواع المختلفة من الاستثناءات التي يمكن تعريفها ل Defender لنقطة النهاية Microsoft Defender Antivirus.

الحذر

يؤدي تحديد الاستثناءات إلى تقليل مستوى الحماية التي يوفرها Defender لنقطة النهاية Microsoft Defender Antivirus. استخدم الاستثناءات كحل أخير، وتأكد من تحديد الاستثناءات الضرورية فقط. تأكد من مراجعة استثناءاتك بشكل دوري، وإزالة الاستثناءات التي لم تعد بحاجة إليها. راجع النقاط المهمة حول الاستثناءاتوالأخطاء الشائعة لتجنبها.

عمليات الإرسال والقمع والاستثناءات

عندما تتعامل مع إيجابيات خاطئة أو كيانات معروفة تقوم بإنشاء تنبيهات، لا تحتاج بالضرورة إلى إضافة استثناء. في بعض الأحيان، يكون تصنيف التنبيه وقمعه كافيا. نوصي بإرسال إيجابيات خاطئة (وسلبيات خاطئة) إلى Microsoft للتحليل أيضا. يصف الجدول التالي بعض السيناريوهات والخطوات التي يجب اتخاذها فيما يتعلق بتقديم الملفات وقمع التنبيه والاستثناءات.

| السيناريو | الخطوات التي يجب مراعاتها |

|---|---|

| إيجابي خاطئ: تم الكشف عن كيان، مثل ملف أو عملية، وتم تعريفه على أنه ضار، على الرغم من أن الكيان ليس تهديدا. | 1. مراجعة وتصنيف التنبيهات التي تم إنشاؤها نتيجة للكيان المكتشف. 2. منع تنبيه لكيان معروف. 3. مراجعة إجراءات المعالجة التي تم اتخاذها للكيان المكتشف. 4. إرسال الإيجابي الخاطئ إلى Microsoft للتحليل. 5. تعريف استثناء للكيان (فقط إذا لزم الأمر). |

| مشكلات الأداء مثل إحدى المشكلات التالية: - النظام لديه استخدام عال لوحدة المعالجة المركزية أو مشكلات الأداء الأخرى. - النظام لديه مشكلات في تسرب الذاكرة. - التطبيق بطيء التحميل على الأجهزة. - التطبيق بطيئ في فتح ملف على الأجهزة. |

1. جمع البيانات التشخيصية لبرنامج مكافحة الفيروسات Microsoft Defender. 2. إذا كنت تستخدم حلا غير تابع لبرنامج الحماية من الفيروسات من Microsoft، فتحقق من المورد بحثا عن أي استثناءات مطلوبة. 3. تحليل سجل حماية Microsoft لمعرفة تأثير الأداء المقدر. 4. تحديد استثناء Microsoft Defender مكافحة الفيروسات (إذا لزم الأمر). 5. الإنشاء مؤشرا ل Defender لنقطة النهاية (فقط إذا لزم الأمر). |

| مشاكل التوافق مع منتجات مكافحة الفيروسات غير التابعة ل Microsoft. مثال: يعتمد Defender لنقطة النهاية على تحديثات التحليل الذكي للأمان للأجهزة، سواء كانت تعمل Microsoft Defender مكافحة الفيروسات أو حل مكافحة الفيروسات غير التابع ل Microsoft. |

1. إذا كنت تستخدم منتجا غير تابع لبرنامج الحماية من الفيروسات من Microsoft كحل أساسي للحماية من الفيروسات/البرامج الضارة، فقم بتعيين Microsoft Defender Antivirus إلى الوضع السلبي. 2. إذا كنت تقوم بالتبديل من حل مكافحة الفيروسات/الحماية من البرامج الضارة غير التابع ل Microsoft إلى Defender لنقطة النهاية، فشاهد التبديل إلى Defender لنقطة النهاية. يتضمن هذا التوجيه ما يلي: - الاستثناءات التي قد تحتاج إلى تعريفها لحل مكافحة الفيروسات/مكافحة البرامج الضارة غير التابع ل Microsoft؛ - الاستثناءات التي قد تحتاج إلى تحديدها لبرنامج الحماية من الفيروسات Microsoft Defender؛ و - معلومات استكشاف الأخطاء وإصلاحها (فقط في حالة حدوث خطأ ما أثناء الترحيل). |

هام

مؤشر "السماح" هو أقوى نوع من الاستبعاد يمكنك تعريفه في Defender لنقطة النهاية. تأكد من استخدام المؤشرات باعتدال (فقط عند الضرورة)، ومراجعة جميع الاستثناءات بشكل دوري.

إرسال الملفات للتحليل

إذا كان لديك ملف تعتقد أنه تم اكتشافه بشكل خاطئ على أنه برنامج ضار (إيجابي خاطئ)، أو ملف تشك في أنه قد يكون برامج ضارة على الرغم من أنه لم يتم اكتشافه (سلبي خاطئ)، يمكنك إرسال الملف إلى Microsoft للتحليل. يتم فحص عمليات الإرسال الخاصة بك على الفور، ثم ستتم مراجعتها من قبل محللي أمان Microsoft. يمكنك التحقق من حالة الإرسال في صفحة محفوظات الإرسال.

يساعد إرسال الملفات للتحليل على تقليل الإيجابيات الخاطئة والسلبيات الكاذبة لجميع العملاء. لمعرفة المزيد، راجع المقالات التالية:

- إرسال الملفات للتحليل (متاحة لجميع العملاء)

- إرسال الملفات باستخدام مدخل عمليات الإرسال الموحدة الجديدة في Defender لنقطة النهاية (متوفر للعملاء الذين لديهم خطة Defender لنقطة النهاية 2 أو Microsoft Defender XDR)

منع التنبيهات

إذا كنت تتلقى تنبيهات في مدخل Microsoft Defender للأدوات أو العمليات التي تعرف أنها ليست في الواقع تهديدا، يمكنك منع هذه التنبيهات. لمنع تنبيه، يمكنك إنشاء قاعدة منع، وتحديد الإجراءات التي يجب اتخاذها لذلك على تنبيهات أخرى متطابقة. يمكنك إنشاء قواعد منع لتنبيه معين على جهاز واحد، أو لجميع التنبيهات التي لها نفس العنوان عبر مؤسستك.

لمعرفة المزيد، راجع المقالات التالية:

- منع التنبيهات

- تقديم تجربة منع التنبيه الجديدة (ل Defender لنقطة النهاية)

الاستثناءات والمؤشرات

في بعض الأحيان، يتم استخدام مصطلح الاستثناءات للإشارة إلى الاستثناءات التي تنطبق عبر Defender لنقطة النهاية Microsoft Defender مكافحة الفيروسات. هناك طريقة أكثر دقة لوصف هذه الاستثناءات وهي كما يلي:

- مؤشرات ل Defender لنقطة النهاية؛ (التي تنطبق عبر Defender لنقطة النهاية Microsoft Defender مكافحة الفيروسات)؛ و

- استثناءات برنامج الحماية من الفيروسات Microsoft Defender.

يلخص الجدول التالي أنواع الاستبعاد التي يمكن تعريفها ل Defender لنقطة النهاية Microsoft Defender Antivirus.

تلميح

- يتوفر Defender for Endpoint Plan 1 كخطة مستقلة، ويتم تضمينها في Microsoft 365 E3.

- يتوفر Defender for Endpoint Plan 2 كخطة مستقلة، ويتم تضمينها في Microsoft 365 E5.

- إذا كان لديك Microsoft 365 E3 أو E5، فتأكد من إعداد إمكانات Defender لنقطة النهاية.

| المنتج/الخدمة | أنواع الاستبعاد |

|---|---|

| برنامج الحماية من الفيروسات من Microsoft Defender خطة Defender لنقطة النهاية 1 أو الخطة 2 |

- الاستثناءات التلقائية (للأدوار النشطة على Windows Server 2016 والإصدارات الأحدث) - الاستثناءات المضمنة (لملفات نظام التشغيل في Windows) - الاستثناءات المخصصة، مثل الاستثناءات المستندة إلى العملية أو الاستثناءات المستندة إلى موقع المجلد أو استثناءات ملحق الملف أو استثناءات الملفات والمجلدات السياقية - إجراءات المعالجة المخصصة استنادا إلى خطورة التهديد أو لتهديدات محددة لا تتضمن الإصدارات المستقلة من Defender لنقطة النهاية الخطة 1 والخطة 2 تراخيص الخادم. لإلحاق الخوادم، تحتاج إلى ترخيص آخر، مثل Microsoft Defender لنقطة النهاية للخوادم أو Microsoft Defender للخوادم الخطة 1 أو 2. لمعرفة المزيد، راجع إلحاق Defender لنقطة النهاية ب Windows Server. إذا كنت شركة صغيرة أو متوسطة الحجم تستخدم Microsoft Defender for Business، يمكنك الحصول على خوادم Microsoft Defender for Business. |

| خطة Defender لنقطة النهاية 1 أو الخطة 2 | - مؤشرات الملفات أو الشهادات أو عناوين IP أو عناوين URL/المجالات - استثناءات تقليل الأجزاء المعرضة للهجوم - استثناءات الوصول إلى المجلدات الخاضعة للرقابة |

| خطة Defender لنقطة النهاية 2 | استثناءات مجلد التنفيذ التلقائي (للتحقيق والمعالجة التلقائية) |

تصف الأقسام التالية هذه الاستثناءات بمزيد من التفصيل:

- استثناءات برنامج مكافحة الفيروسات من Microsoft Defender

- مؤشرات Defender لنقطة النهاية

- استثناءات تقليل الأجزاء المعرضة للهجوم

- استثناءات الوصول إلى المجلدات الخاضعة للرقابة

- استثناءات مجلد التنفيذ التلقائي (للتحقيق والمعالجة التلقائية)

استثناءات برنامج مكافحة الفيروسات من Microsoft Defender

يمكن تطبيق استثناءات برنامج الحماية من الفيروسات Microsoft Defender على عمليات فحص مكافحة الفيروسات و/أو الحماية في الوقت الحقيقي. وتشمل هذه الاستثناءات ما يلي:

- الاستثناءات التلقائية (لأدوار الخادم على Windows Server 2016 والإصدارات الأحدث)

- الاستثناءات المضمنة (لملفات نظام التشغيل في جميع إصدارات Windows)

- الاستثناءات المخصصة (للملفات والمجلدات التي تحددها، إذا لزم الأمر)

- إجراءات المعالجة المخصصة (لتحديد ما يحدث مع التهديدات المكتشفة)

الاستثناءات التلقائية

تتضمن الاستثناءات التلقائية (يشار إليها أيضا باسم استثناءات دور الخادم التلقائية) استثناءات لأدوار الخادم وميزاته في Windows Server. لا يتم مسح هذه الاستثناءات ضوئيا بواسطة الحماية في الوقت الحقيقي ولكنها لا تزال خاضعة لعمليات فحص سريعة أو كاملة أو عند الطلب.

ومن الأمثلة على ذلك ما يلي:

- خدمة النسخ المتماثل للملفات (FRS)

- Hyper-V

- Sysvol

- Active Directory

- خادم DNS

- خادم الطباعة

- خادم ويب

- خادم Windows Server Update Services

- ... والمزيد.

ملاحظة

الاستثناءات التلقائية لأدوار الخادم غير مدعومة على Windows Server 2012 R2. بالنسبة للخوادم التي تعمل بنظام التشغيل Windows Server 2012 R2 مع تثبيت دور خادم خدمات مجال Active Directory (AD DS)، يجب تحديد استثناءات وحدات التحكم بالمجال يدويا. راجع استثناءات Active Directory.

لمزيد من المعلومات، راجع استثناءات دور الخادم التلقائي.

الاستثناءات المضمنة

تتضمن الاستثناءات المضمنة بعض ملفات نظام التشغيل التي يتم استبعادها بواسطة برنامج الحماية من الفيروسات Microsoft Defender على جميع إصدارات Windows (بما في ذلك Windows 10 Windows 11 وWindows Server).

ومن الأمثلة على ذلك ما يلي:

%windir%\SoftwareDistribution\Datastore\*\Datastore.edb%allusersprofile%\NTUser.pol- Windows Update الملفات

- أمن Windows الملفات

- ... والمزيد.

يتم تحديث قائمة الاستثناءات المضمنة في Windows مع تغير مشهد التهديد. لمعرفة المزيد حول هذه الاستثناءات، راجع Microsoft Defender استثناءات مكافحة الفيروسات على Windows Server: الاستثناءات المضمنة.

الاستثناءات المخصصة

تتضمن الاستثناءات المخصصة الملفات والمجلدات التي تحددها. سيتم تخطي استثناءات الملفات والمجلدات والعمليات من خلال عمليات الفحص المجدولة وعمليات الفحص عند الطلب والحماية في الوقت الحقيقي. لن يتم فحص استثناءات الملفات المفتوحة بواسطة المعالجة بواسطة الحماية في الوقت الحقيقي ولكنها لا تزال خاضعة لعمليات فحص سريعة أو كاملة أو عند الطلب.

إجراءات المعالجة المخصصة

عندما يكتشف برنامج الحماية من الفيروسات Microsoft Defender تهديدا محتملا أثناء تشغيل الفحص، فإنه يحاول معالجة التهديد المكتشف أو إزالته. يمكنك تحديد إجراءات المعالجة المخصصة لتكوين كيفية معالجة Microsoft Defender Antivirus لتهديدات معينة، وما إذا كان يجب إنشاء نقطة استعادة قبل المعالجة، ومتى يجب إزالة التهديدات. تكوين إجراءات المعالجة لاكتشافات مكافحة الفيروسات Microsoft Defender.

مؤشرات Defender لنقطة النهاية

يمكنك تحديد مؤشرات ذات إجراءات محددة للكيانات، مثل الملفات وعناوين IP وعناوين URL/المجالات والشهادات. في Defender لنقطة النهاية، يشار إلى المؤشرات باسم مؤشرات التسوية (IoCs)، وأقل تكرارا، كمؤشرات مخصصة. عند تحديد المؤشرات، يمكنك تحديد أحد الإجراءات التالية:

السماح - لن يقوم Defender لنقطة النهاية بحظر الملفات أو عناوين IP أو عناوين URL/المجالات أو الشهادات التي تحتوي على مؤشرات السماح. (استخدم هذا الإجراء بحذر.)

التدقيق – تتم مراقبة الملفات وعناوين IP وعناوين URL/المجالات ذات مؤشرات التدقيق، وعندما يتم الوصول إليها من قبل المستخدمين، يتم إنشاء تنبيهات إعلامية في مدخل Microsoft Defender.

الحظر والمعالجة – يتم حظر الملفات أو الشهادات ذات مؤشرات الحظر والمعالجة وعزلها عند اكتشافها.

تنفيذ الحظر - يتم حظر عناوين IP وعناوين URL/المجالات ذات مؤشرات تنفيذ الحظر. لا يمكن للمستخدمين الوصول إلى هذه المواقع.

تحذير – تتسبب عناوين IP وعناوين URL/المجالات ذات مؤشرات التحذير في عرض رسالة تحذير عندما يحاول المستخدم الوصول إلى تلك المواقع. يمكن للمستخدمين اختيار تجاوز التحذير والمتابعة إلى عنوان IP أو عنوان URL/المجال.

هام

يمكنك الحصول على ما يصل إلى 15000 مؤشر في المستأجر الخاص بك.

يلخص الجدول التالي أنواع IoC والإجراءات المتوفرة:

| نوع المؤشر | الإجراءات المتوفرة |

|---|---|

| الملفات | -السماح -مراجعه الحسابات -تحذير - حظر التنفيذ - الحظر والمعالجة |

| عناوين IP وعناوين URL/المجالات | -السماح -مراجعه الحسابات -تحذير - حظر التنفيذ |

| شهادات | -السماح - الحظر والمعالجة |

تلميح

راجع الموارد التالية لمعرفة المزيد حول المؤشرات:

استثناءات تقليل الأجزاء المعرضة للهجوم

تستهدف قواعد تقليل الأجزاء المعرضة للهجوم (المعروفة أيضا باسم قواعد ASR) بعض سلوكيات البرامج، مثل:

- بدء تشغيل الملفات والبرامج النصية القابلة للتنفيذ التي تحاول تنزيل الملفات أو تشغيلها

- تشغيل البرامج النصية التي تبدو مشوشة أو مريبة بطريقة أخرى

- تنفيذ السلوكيات التي لا تبدأها التطبيقات عادة أثناء العمل اليومي العادي

في بعض الأحيان، تعرض التطبيقات المشروعة سلوكيات البرامج التي يمكن حظرها بواسطة قواعد تقليل الأجزاء المعرضة للهجوم. إذا كان هذا يحدث في مؤسستك، يمكنك تحديد استثناءات لملفات ومجلدات معينة. يتم تطبيق هذه الاستثناءات على جميع قواعد تقليل الأجزاء المعرضة للهجوم. راجع تمكين قواعد تقليل الأجزاء المعرضة للهجوم.

لاحظ أيضا أنه في حين أن معظم استثناءات قواعد ASR مستقلة عن استثناءات مكافحة الفيروسات Microsoft Defender، فإن بعض قواعد ASR تحترم بعض استثناءات مكافحة الفيروسات Microsoft Defender. راجع مرجع قواعد تقليل الأجزاء المعرضة للهجوم - Microsoft Defender استثناءات مكافحة الفيروسات وقواعد ASR.

استثناءات الوصول إلى المجلدات الخاضعة للرقابة

يراقب الوصول المتحكم به إلى المجلدات التطبيقات للأنشطة التي يتم اكتشافها على أنها ضارة ويحمي محتويات مجلدات معينة (محمية) على أجهزة Windows. يسمح الوصول المتحكم به إلى المجلدات فقط للتطبيقات الموثوق بها بالوصول إلى المجلدات المحمية، مثل مجلدات النظام الشائعة (بما في ذلك قطاعات التمهيد) والمجلدات الأخرى التي تحددها. يمكنك السماح لتطبيقات معينة أو الملفات التنفيذية الموقعة بالوصول إلى المجلدات المحمية عن طريق تحديد الاستثناءات. راجع تخصيص الوصول المتحكم به إلى المجلدات.

استثناءات مجلد التنفيذ التلقائي

تنطبق استثناءات مجلد التنفيذ التلقائي على التحقيق والمعالجة التلقائية في Defender لنقطة النهاية، والتي تم تصميمها لفحص التنبيهات واتخاذ إجراء فوري لحل الانتهاكات المكتشفة. عند تشغيل التنبيهات، وتشغيل تحقيق تلقائي، يتم الوصول إلى حكم (ضار أو مريب أو لم يتم العثور على تهديدات) لكل دليل تم التحقيق فيه. اعتمادا على مستوى التنفيذ التلقائي وإعدادات الأمان الأخرى، يمكن أن تحدث إجراءات المعالجة تلقائيا أو فقط بناء على موافقة فريق عمليات الأمان.

يمكنك تحديد المجلدات وملحقات الملفات في دليل معين وأسماء الملفات التي سيتم استبعادها من إمكانات التحقيق والمعالجة التلقائية. تنطبق استثناءات مجلد التنفيذ التلقائي هذه على جميع الأجهزة المإلحاقة ب Defender لنقطة النهاية. لا تزال هذه الاستثناءات خاضعة لعمليات فحص مكافحة الفيروسات. راجع إدارة استثناءات مجلد التنفيذ التلقائي.

كيفية تقييم الاستثناءات والمؤشرات

لدى معظم المؤسسات عدة أنواع مختلفة من الاستثناءات والمؤشرات لتحديد ما إذا كان يجب أن يكون المستخدمون قادرين على الوصول إلى ملف أو عملية واستخدامها. وتعالج الاستثناءات والمؤشرات بترتيب معين بحيث تعالج التعارضات في السياسات بصورة منهجية.

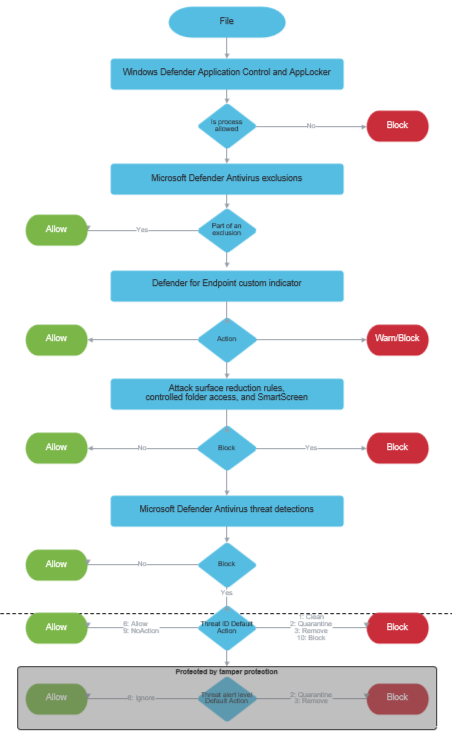

تلخص الصورة التالية كيفية معالجة الاستثناءات والمؤشرات عبر Defender لنقطة النهاية Microsoft Defender Antivirus:

إليك كيفية عملها:

إذا لم يسمح التحكم في تطبيق Windows Defender وAppLocker بملف/عملية تم اكتشافها، يتم حظرها. وإلا، فإنه ينتقل إلى Microsoft Defender مكافحة الفيروسات.

إذا لم يكن الملف/العملية المكتشفة جزءا من استبعاد برنامج الحماية من الفيروسات Microsoft Defender، يتم حظره. وإلا، يتحقق Defender لنقطة النهاية من وجود مؤشر مخصص للملف/العملية.

إذا كان الملف/العملية المكتشفة تحتوي على مؤشر حظر أو تحذير، يتم اتخاذ هذا الإجراء. وإلا، يسمح بالملف/العملية، وينتقل إلى التقييم حسب قواعد تقليل الأجزاء المعرضة للهجوم، والوصول إلى المجلدات الخاضعة للرقابة، وحماية SmartScreen.

إذا لم يتم حظر الملف/العملية المكتشفة بواسطة قواعد تقليل الأجزاء المعرضة للهجوم أو الوصول إلى المجلدات الخاضعة للرقابة أو حماية SmartScreen، فإنها تنتقل إلى Microsoft Defender مكافحة الفيروسات.

إذا لم يسمح برنامج الحماية من الفيروسات Microsoft Defender بالملف/العملية المكتشفة، يتم التحقق من وجود إجراء بناء على معرف التهديد الخاص به.

كيفية معالجة تعارضات النهج

في الحالات التي تتعارض فيها مؤشرات Defender لنقطة النهاية، إليك ما يمكن توقعه:

إذا كانت هناك مؤشرات ملفات متعارضة، يتم تطبيق المؤشر الذي يستخدم التجزئة الأكثر أمانا. على سبيل المثال، يكون ل SHA256 الأسبقية على SHA-1، والذي له الأسبقية على MD5.

إذا كانت هناك مؤشرات URL متعارضة، يتم استخدام المؤشر الأكثر صرامة. بالنسبة Microsoft Defender SmartScreen، يتم تطبيق مؤشر يستخدم أطول مسار URL. على سبيل المثال،

www.dom.ain/admin/له الأسبقية علىwww.dom.ain. (تنطبق حماية الشبكة على المجالات، بدلا من الصفحات الفرعية داخل المجال.)إذا كانت هناك مؤشرات مشابهة لملف أو عملية لها إجراءات مختلفة، فإن المؤشر الذي يتم تحديد نطاقه لمجموعة أجهزة معينة له الأسبقية على مؤشر يستهدف جميع الأجهزة.

كيفية عمل التحقيق والمعالجة التلقائية مع المؤشرات

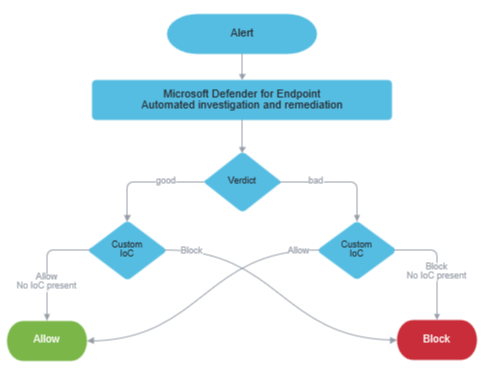

تحدد قدرات التحقيق والمعالجة التلقائية في Defender لنقطة النهاية أولا حكما لكل جزء من الأدلة، ثم اتخذ إجراء اعتمادا على مؤشرات Defender لنقطة النهاية. وبالتالي، يمكن أن يحصل الملف/العملية على حكم "جيد" (مما يعني أنه لم يتم العثور على تهديدات) ولا يزال يتم حظره إذا كان هناك مؤشر مع هذا الإجراء. وبالمثل، يمكن للكيان الحصول على حكم "سيئ" (مما يعني أنه مصمم على أنه ضار) ولا يزال مسموحا به إذا كان هناك مؤشر مع هذا الإجراء.

يوضح الرسم التخطيطي التالي كيفية عمل التحقيق والمعالجة التلقائية مع المؤشرات:

أحمال العمل والاستثناءات الأخرى للخادم

إذا كانت مؤسستك تستخدم أحمال عمل خادم أخرى، مثل Exchange Server أو SharePoint Server أو SQL Server، فكن على علم بأن أدوار الخادم المضمنة فقط (التي قد تكون متطلبات أساسية للبرامج التي تقوم بتثبيتها لاحقا) على Windows Server يتم استبعادها بواسطة ميزة الاستثناءات التلقائية (وفقط عند استخدام موقع التثبيت الافتراضي). ستحتاج على الأرجح إلى تحديد استثناءات مكافحة الفيروسات لأحمال العمل الأخرى هذه، أو لجميع أحمال العمل إذا قمت بتعطيل الاستثناءات التلقائية.

فيما يلي بعض الأمثلة على الوثائق التقنية لتحديد الاستثناءات التي تحتاج إليها وتنفيذها:

- تشغيل برنامج مكافحة الفيروسات على Exchange Server

- المجلدات التي يجب استبعادها من عمليات فحص مكافحة الفيروسات على SharePoint Server

- اختيار برنامج مكافحة الفيروسات SQL Server

اعتمادا على ما تستخدمه، قد تحتاج إلى الرجوع إلى وثائق حمل عمل الخادم هذا.

تلميح

تلميح الأداء نظرا لمجموعة متنوعة من العوامل، يمكن أن يتسبب برنامج الحماية من الفيروسات Microsoft Defender، مثل برامج مكافحة الفيروسات الأخرى، في حدوث مشكلات في الأداء على أجهزة نقطة النهاية. في بعض الحالات، قد تحتاج إلى ضبط أداء برنامج الحماية من الفيروسات Microsoft Defender للتخفيف من مشكلات الأداء هذه. محلل الأداء من Microsoft هو أداة سطر أوامر PowerShell تساعد في تحديد الملفات ومسارات الملفات والعمليات وملحقات الملفات التي قد تسبب مشكلات في الأداء؛ بعض الأمثلة هي:

- أهم المسارات التي تؤثر على وقت الفحص

- أهم الملفات التي تؤثر على وقت الفحص

- أهم العمليات التي تؤثر على وقت الفحص

- أهم ملحقات الملفات التي تؤثر على وقت الفحص

- مجموعات، مثل:

- أهم الملفات لكل ملحق

- أهم المسارات لكل ملحق

- أهم العمليات لكل مسار

- أهم عمليات الفحص لكل ملف

- أهم عمليات الفحص لكل ملف لكل عملية

يمكنك استخدام المعلومات التي تم جمعها باستخدام محلل الأداء لتقييم مشكلات الأداء بشكل أفضل وتطبيق إجراءات المعالجة. راجع: محلل الأداء لبرنامج مكافحة الفيروسات Microsoft Defender.

راجع أيضًا

- نقاط هامة حول الاستثناءات

- الأخطاء الشائعة التي يجب تجنبها عند تحديد الاستثناءات

- منشور المدونة: دليل Hitchhiker لاستبعادات Microsoft Defender لنقطة النهاية

تلميح

هل تريد معرفة المزيد؟ Engage مع مجتمع أمان Microsoft في مجتمعنا التقني: Microsoft Defender لنقطة النهاية Tech Community.

الملاحظات

قريبًا: خلال عام 2024، سنتخلص تدريجيًا من GitHub Issues بوصفها آلية إرسال ملاحظات للمحتوى ونستبدلها بنظام ملاحظات جديد. لمزيد من المعلومات، راجع https://aka.ms/ContentUserFeedback.

إرسال الملاحظات وعرضها المتعلقة بـ