ترحيل الخوادم من Microsoft Defender لنقطة النهاية إلى Microsoft Defender للسحابة

ينطبق على:

ترشدك هذه المقالة إلى ترحيل الخوادم من Microsoft Defender لنقطة النهاية إلى Defender for Cloud.

Microsoft Defender لنقطة النهاية هو نظام أساسي لأمان نقطة نهاية المؤسسة مصمم لمساعدة شبكات المؤسسة على منع التهديدات المتقدمة واكتشافها والتحقيق فيها والاستجابة لها.

Microsoft Defender للسحابة هو حل لإدارة وضع أمان السحابة (CSPM) وحماية حمل العمل السحابي (CWP) الذي يجد نقاطا ضعيفة عبر تكوين السحابة الخاص بك. كما أنه يساعد على تعزيز الوضع الأمني العام لبيئتك، ويمكنه حماية أحمال العمل عبر البيئات متعددة السحابات والمختلطة من التهديدات المتطورة.

في حين أن كلا المنتجين يوفران قدرات حماية الخادم، فإن Microsoft Defender للسحابة هو الحل الأساسي لحماية موارد البنية الأساسية، بما في ذلك الخوادم.

كيف أعمل ترحيل خوادمي من Microsoft Defender لنقطة النهاية إلى Microsoft Defender للسحابة؟

إذا كان لديك خوادم تم إلحاقها ب Defender لنقطة النهاية، فإن عملية الترحيل تختلف اعتمادا على نوع الجهاز، ولكن هناك مجموعة من المتطلبات الأساسية المشتركة.

Microsoft Defender للسحابة هي خدمة مستندة إلى الاشتراك في مدخل Microsoft Azure. لذلك، يجب تمكين Defender for Cloud والخطط الأساسية مثل Microsoft Defender للخوادم الخطة 2 على اشتراكات Azure.

لتمكين Defender for Servers لأجهزة Azure الظاهرية والأجهزة غير التابعة ل Azure المتصلة من خلال الخوادم التي تدعم Azure Arc، اتبع هذا الإرشادات:

إذا لم تكن تستخدم Azure بالفعل، فخطط بيئتك باتباع Azure Well-Architected Framework.

تمكين Microsoft Defender للسحابة على اشتراكك.

تمكين Microsoft Defender لخطة الخادم على اشتراكك (اشتراكاتك). في حالة استخدام Defender for Servers الخطة 2، تأكد أيضا من تمكينه على مساحة عمل Log Analytics التي تتصل بها أجهزتك؛ يمكنك من استخدام ميزات اختيارية مثل مراقبة تكامل الملفات وعناصر تحكم التطبيقات التكيفية والمزيد.

تأكد من تمكين تكامل MDE على اشتراكك. إذا كان لديك اشتراكات Azure موجودة مسبقا، فقد ترى واحدا (أو كليهما) من زري الاشتراك الموضحين في الصورة أدناه.

إذا كان لديك أي من هذه الأزرار في بيئتك، فتأكد من تمكين التكامل لكليهما. في الاشتراكات الجديدة، يتم تمكين كلا الخيارين بشكل افتراضي. في هذه الحالة، لا ترى هذه الأزرار في بيئتك.

تأكد من استيفاء متطلبات الاتصال ل Azure Arc. يتطلب Microsoft Defender للسحابة توصيل جميع الأجهزة المحلية وغير التابعة ل Azure عبر عامل Azure Arc. بالإضافة إلى ذلك، لا يدعم Azure Arc جميع أنظمة التشغيل المدعومة MDE. لذلك، تعرف على كيفية التخطيط لعمليات توزيع Azure Arc هنا.

اوصت: إذا كنت ترغب في رؤية نتائج الثغرات الأمنية في Defender for Cloud، فتأكد من تمكين إدارة الثغرات الأمنية في Microsoft Defender ل Defender for Cloud.

كيف أعمل ترحيل أجهزة Azure الظاهرية الموجودة إلى Microsoft Defender للسحابة؟

بالنسبة لأجهزة Azure الظاهرية، لا يلزم اتخاذ خطوات إضافية، يتم إلحاقها تلقائيا Microsoft Defender for Cloud، وذلك بفضل التكامل الأصلي بين النظام الأساسي Azure و Defender for Cloud.

كيف أعمل ترحيل الأجهزة المحلية إلى Microsoft Defender للخوادم؟

بمجرد استيفاء جميع المتطلبات الأساسية، قم بتوصيل أجهزتك المحلية عبر الخوادم المتصلة ب Azure Arc.

كيف أعمل ترحيل الأجهزة الظاهرية من بيئات AWS أو GCP؟

الإنشاء موصل جديد متعدد السحابات على اشتراكك. (لمزيد من المعلومات حول الموصل، راجع حسابات AWS أو مشاريع GCP.

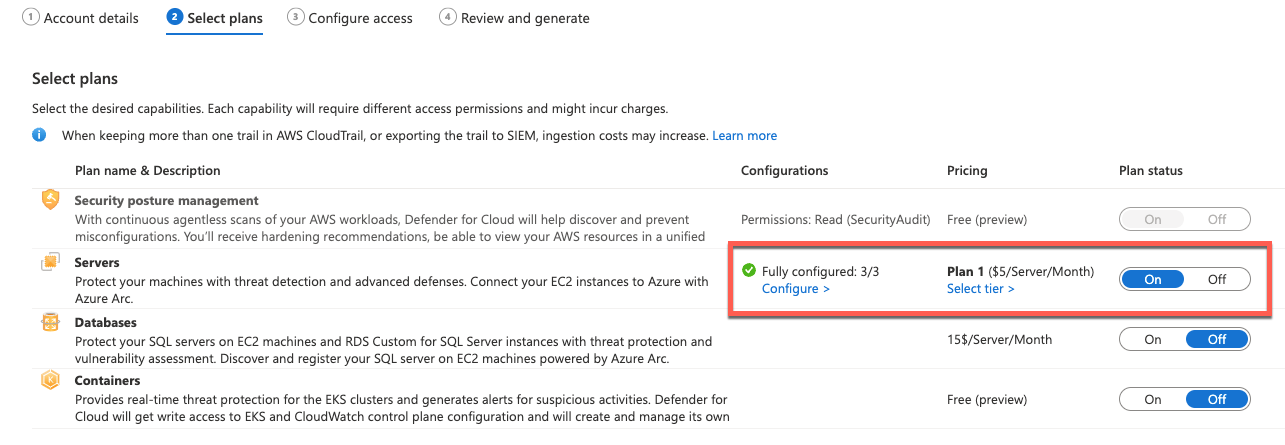

على الموصل متعدد السحابات، قم بتمكين Defender for Servers على موصلات AWS أو GCP .

تمكين التوفير التلقائي على الموصل متعدد السحابات لعامل Azure Arc وملحق Microsoft Defender لنقطة النهاية وتقييم الثغرات الأمنية وملحق Log Analytics اختياريا.

لمزيد من المعلومات، راجع قدرات Defender for Cloud متعددة السحابات.

ماذا يحدث بمجرد اكتمال جميع خطوات الترحيل؟

بعد إكمال خطوات الترحيل ذات الصلة، يقوم Microsoft Defender for Cloud بنشر MDE.Windows الملحق أو MDE.Linux إلى أجهزة Azure الظاهرية والأجهزة غير التابعة ل Azure المتصلة من خلال Azure Arc (بما في ذلك الأجهزة الظاهرية في AWS وحوسبة GCP).

يعمل الملحق كواجهة إدارة وتوزيع، والتي تنسق وتغلف البرامج النصية لتثبيت MDE داخل نظام التشغيل وتعكس حالة التوفير الخاصة به إلى مستوى إدارة Azure. تتعرف عملية التثبيت على تثبيت Defender for Endpoint موجود وتربطه ب Defender for Cloud عن طريق إضافة علامات خدمة Defender لنقطة النهاية تلقائيا.

في حالة وجود أجهزة تعمل بنظام التشغيل Windows Server 2012 R2 أو Windows Server 2016، وتم تزويد هذه الأجهزة بحل Microsoft Defender لنقطة النهاية القديم المستند إلى Log Analytics، Microsoft Defender لعملية توزيع السحابة ينشر حل Defender لنقطة النهاية الموحد. بعد التوزيع الناجح، سيتم إيقاف وتعطيل عملية Defender لنقطة النهاية القديمة على هذه الأجهزة.

تلميح

هل تريد معرفة المزيد؟ Engage مع مجتمع أمان Microsoft في مجتمعنا التقني: Microsoft Defender لنقطة النهاية Tech Community.

الملاحظات

قريبًا: خلال عام 2024، سنتخلص تدريجيًا من GitHub Issues بوصفها آلية إرسال ملاحظات للمحتوى ونستبدلها بنظام ملاحظات جديد. لمزيد من المعلومات، راجع https://aka.ms/ContentUserFeedback.

إرسال الملاحظات وعرضها المتعلقة بـ