إصلاح الثغرات

ينطبق على:

- إدارة الثغرات الأمنية في Microsoft Defender

- Defender for Endpoint الخطة 2

- Microsoft Defender XDR

- Microsoft Defender للخوادم الخطة 1 & 2

شاهد هذا الفيديو القصير لمعرفة كيفية اكتشاف إدارة الثغرات الأمنية في Microsoft Defender للثغرات الأمنية والتكوينات الخاطئة على نقاط النهاية الخاصة بك ويوفر رؤى قابلة للتنفيذ تساعدك على معالجة التهديدات والثغرات الأمنية بسرعة في بيئتك.

تلميح

هل تعلم أنه يمكنك تجربة جميع الميزات في إدارة الثغرات الأمنية في Microsoft Defender مجانا؟ تعرف على كيفية التسجيل للحصول على نسخة تجريبية مجانية.

معالجة الطلب

تسد قدرات إدارة الثغرات الأمنية الفجوة بين مسؤولي الأمان ومسؤولي تكنولوجيا المعلومات من خلال سير عمل طلب المعالجة. يمكن لمسؤولي الأمان مثلك أن يطلبوا من مسؤول تكنولوجيا المعلومات معالجة ثغرة أمنية من صفحات التوصية إلى Intune.

تمكين اتصال Microsoft Intune

لاستخدام هذه الإمكانية، قم بتمكين اتصالات Microsoft Intune. في مدخل Microsoft Defender، انتقل إلى Settings>Endpoints>General>Advanced features. مرر لأسفل وابحث عن اتصال Microsoft Intune. بشكل افتراضي، يتم إيقاف تشغيل التبديل. قم بتشغيل تبديل اتصال Microsoft Intune.

ملاحظة: إذا كان لديك اتصال Intune ممكنا، فستحصل على خيار لإنشاء مهمة أمان Intune عند إنشاء طلب معالجة. لا يظهر هذا الخيار إذا لم يتم تعيين الاتصال.

راجع استخدام Intune لمعالجة الثغرات الأمنية التي حددتها Microsoft Defender لنقطة النهاية للحصول على التفاصيل.

خطوات طلب المعالجة

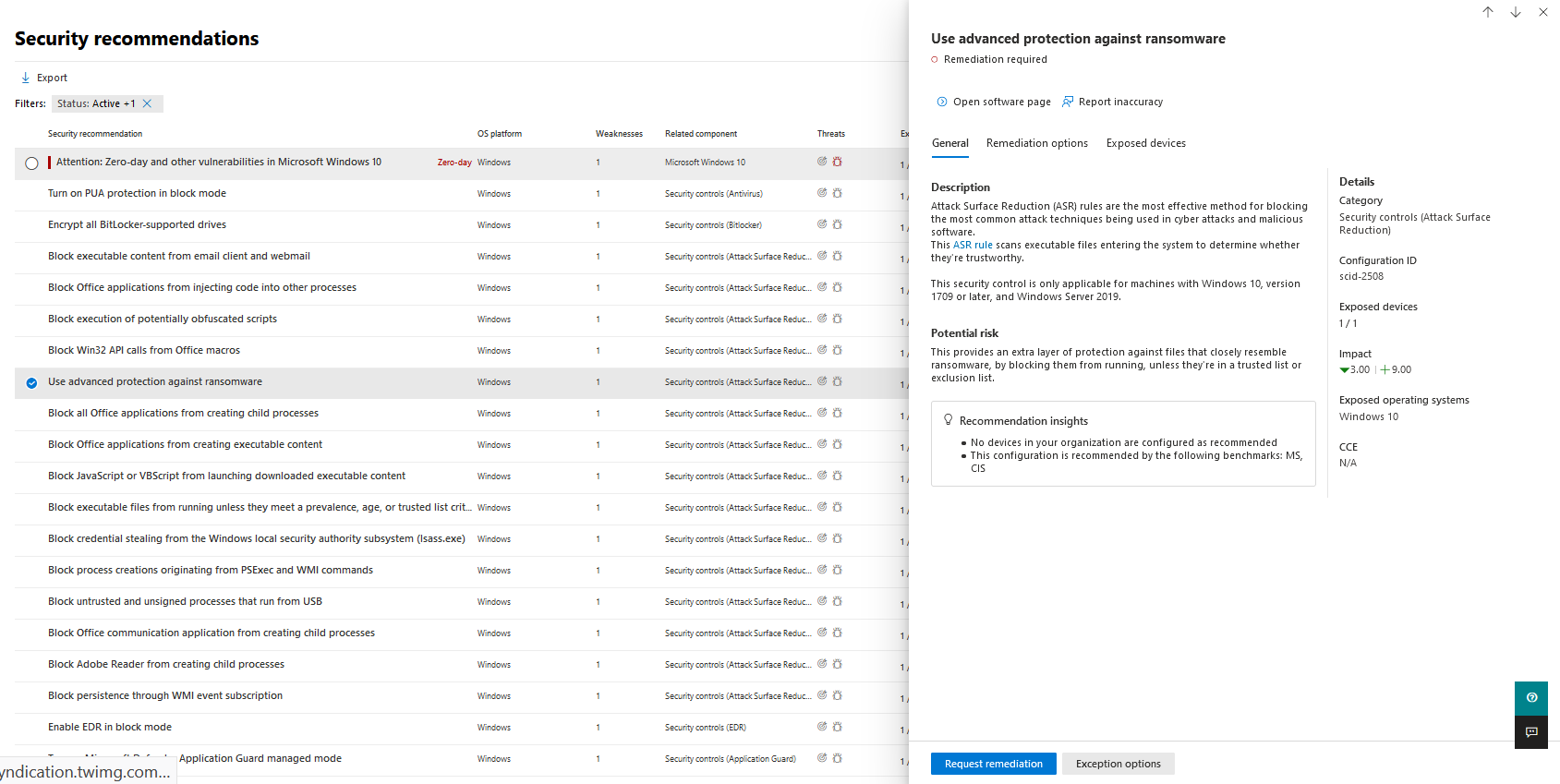

انتقل إلى قائمة التنقل في إدارة الثغرات الأمنية في مدخل Microsoft Defender، وحدد Recommendations.

حدد توصية أمان ترغب في طلب المعالجة لها، ثم حدد خيارات المعالجة.

املأ النموذج، بما في ذلك ما تطلب المعالجة له ومجموعات الأجهزة القابلة للتطبيق والأولوية وتاريخ الاستحقاق والملاحظات الاختيارية.

- إذا اخترت خيار المعالجة "الانتباه المطلوب"، فلن يتوفر تحديد تاريخ استحقاق نظرا لعدم وجود إجراء محدد.

حدد إرسال الطلب. يؤدي إرسال طلب معالجة إلى إنشاء عنصر نشاط معالجة داخل إدارة الثغرات الأمنية، والذي يمكن استخدامه لمراقبة تقدم المعالجة لهذه التوصية. لن يؤدي هذا إلى إجراء معالجة أو تطبيق أي تغييرات على الأجهزة.

قم بإعلام مسؤول تكنولوجيا المعلومات بالطلب الجديد واطلب منه تسجيل الدخول إلى Intune للموافقة على الطلب أو رفضه وبدء نشر الحزمة. إذا كنت تريد التحقق من كيفية ظهور البطاقة في Intune، فراجع استخدام Intune لمعالجة الثغرات الأمنية التي حددتها Microsoft Defender لنقطة النهاية للحصول على التفاصيل.

انتقل إلى صفحة المعالجة لعرض حالة طلب المعالجة.

ملاحظة

إذا كان طلبك يتضمن معالجة أكثر من 10000 جهاز، يمكننا فقط إرسال 10000 جهاز للمعالجة إلى Intune.

بعد تحديد نقاط ضعف الأمان عبر الإنترنت لمؤسستك وتعيينها إلى توصيات أمنية قابلة للتنفيذ، ابدأ في إنشاء مهام الأمان. يمكنك إنشاء مهام من خلال التكامل مع Microsoft Intune حيث يتم إنشاء تذاكر المعالجة.

خفض تعرض مؤسستك من الثغرات الأمنية وزيادة تكوين الأمان الخاص بك عن طريق معالجة توصيات الأمان.

عرض أنشطة المعالجة

عند إرسال طلب معالجة من صفحة توصيات الأمان، فإنه يبدأ نشاط المعالجة. يتم إنشاء مهمة أمان يمكن تعقبها في صفحة المعالجة، ويتم إنشاء تذكرة معالجة في Microsoft Intune.

إذا اخترت خيار المعالجة "الانتباه المطلوب"، فلن يكون هناك شريط تقدم أو حالة تذكرة أو تاريخ استحقاق نظرا لعدم وجود إجراء فعلي يمكننا مراقبته.

بمجرد أن تكون في صفحة المعالجة، حدد نشاط المعالجة الذي تريد عرضه. يمكنك اتباع خطوات المعالجة أو تعقب التقدم أو عرض التوصية ذات الصلة أو التصدير إلى CSV أو وضع علامة كمكتمل.

ملاحظة

هناك فترة استبقاء لمدة 180 يوما لأنشطة المعالجة المكتملة. للحفاظ على أداء صفحة المعالجة على النحو الأمثل، ستتم إزالة نشاط المعالجة بعد 6 أشهر من اكتماله.

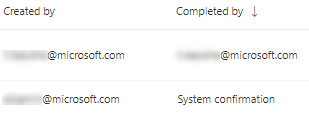

مكتمل حسب العمود

تعقب الأشخاص الذين أغلقوا نشاط المعالجة باستخدام العمود "Completed by" في صفحة المعالجة.

- عنوان البريد الإلكتروني: البريد الإلكتروني للشخص الذي أكمل المهمة يدويا

- تأكيد النظام: اكتملت المهمة تلقائيا (تمت معالجة جميع الأجهزة)

- غير متوفر: المعلومات غير متوفرة لأننا لا نعرف كيف تم إكمال هذه المهمة القديمة

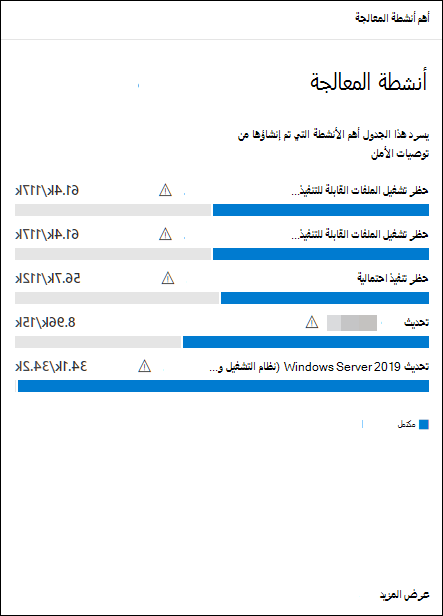

أهم أنشطة المعالجة في لوحة المعلومات

عرض أنشطة المعالجة العليا في لوحة معلومات إدارة الثغرات الأمنية. حدد أي من الإدخالات للانتقال إلى صفحة المعالجة . يمكنك وضع علامة على نشاط المعالجة على أنه مكتمل بعد أن يقوم فريق مسؤول تكنولوجيا المعلومات بلمعالجة المهمة.

المقالات ذات الصلة

الملاحظات

قريبًا: خلال عام 2024، سنتخلص تدريجيًا من GitHub Issues بوصفها آلية إرسال ملاحظات للمحتوى ونستبدلها بنظام ملاحظات جديد. لمزيد من المعلومات، راجع https://aka.ms/ContentUserFeedback.

إرسال الملاحظات وعرضها المتعلقة بـ