ملاحظة

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تسجيل الدخول أو تغيير الدلائل.

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تغيير الدلائل.

لم يكن من المهم أبدا أن تكون قادرا على الكشف عن مؤسستك والدفاع عنها ضد تهديدات الأمن السيبراني. تساعدك معرفة أصولك، واستخدام التكوينات المضمنة المتاحة لك، واتخاذ الإجراءات الموصى بها على بناء وضع أمني ومرونة رائعين مع تمكينك أيضا من الاستجابة بسرعة للتهديدات الجديدة والمتطورة.

نظرا لأن الوضع الأمني للمؤسسة يتغير باستمرار جنبا إلى جنب مع مشهد الأمان عبر الإنترنت، فإن إجراء تحسينات على الوضع الأمني يجب أن يكون عملية مستمرة. توفر هذه المقالة نظرة عامة حول كيفية تعزيز الوضع الأمني لمؤسستك باستخدام الإمكانات المتوفرة في Microsoft Defender XDR ومنتجات أمان Microsoft الأخرى، مثل Microsoft Defender لنقطة النهاية و إدارة الثغرات الأمنية في Microsoft Defender.

سيساعدك على فهم الوضع الأمني العام بشكل أفضل وتوفير إطار عمل لمساعدتك على تقييم الوضع الأمني وتحسينه والحفاظ عليه باستمرار ليناسب احتياجات الأمان لمؤسستك.

قبل البدء

يوفر دليل الحل هذا خطوات محددة وقابلة للتنفيذ لتعزيز وضعك الأمني، ويفترض الحقائق التالية:

- لديك أذونات كافية لتكوين قدرات منتجات Microsoft Defender.

- لقد نجحت في نشر Microsoft Defender لنقطة النهاية الخطة 2

- أنت خارج المرحلة الأولية من إعداد الأجهزة ولديك أداة إدارة لدعم إعداد الجهاز في المستقبل. لمزيد من المعلومات حول إلحاق الأجهزة، راجع خيارات أداة الإعداد والتكوين.

نظرة عامة على الحل

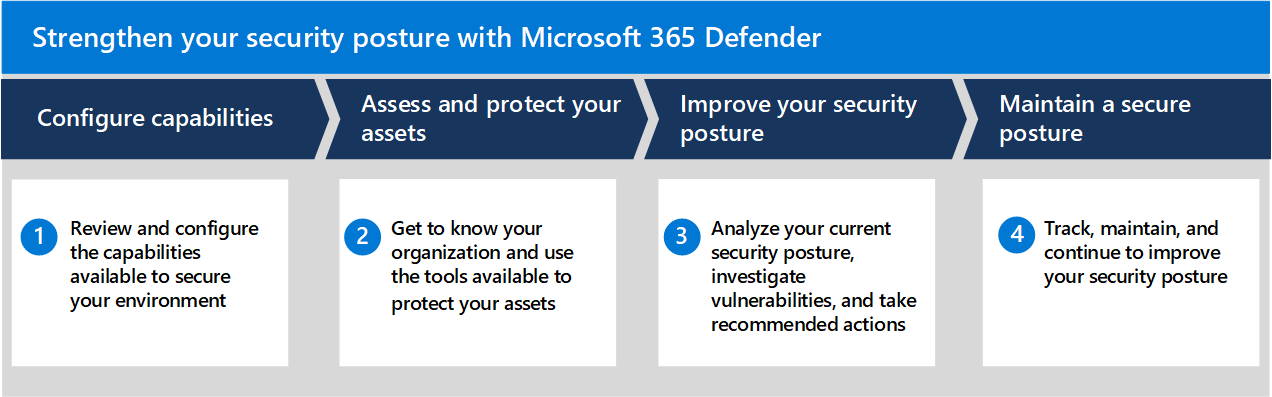

يوفر هذا الرسم التوضيحي تمثيلا للتدفق عالي المستوى الذي يمكنك اتباعه لتحسين وضع الأمان الخاص بك.

يتم وصف المراحل الأربع هنا ويتوافق كل قسم مع مقالة منفصلة في هذا الحل.

1. تكوين الإمكانات

من الضروري أن يكون لديك رؤية كاملة لأصولك وعلى سطح الهجوم في مؤسستك. لا يمكنك حماية ما لا يمكنك رؤيته. يوفر مدخل Microsoft Defender العديد من الإمكانات لاكتشاف الأجهزة وحمايتها في مؤسستك من التهديدات. يمكن أن يشمل ذلك تكوين اكتشاف الجهاز لمساعدتك في العثور على الأجهزة غير المدارة، والاستفادة من عمليات التكامل المتاحة لزيادة الرؤية في مخزون أصول OT/IOT الكامل، واختبار قواعد تقليل سطح الهجوم المتوفرة لمعرفة كيفية تأثيرها على بيئتك.

لمزيد من المعلومات، راجع تعزيز وضع الأمان الخاص بك - تكوين القدرات.

2. تقييم وحماية

يعد وجود مخزون شامل لجميع أصولك أمرا مركزيا لفهم وضعك الأمني. يوفر لك مخزون الجهاز Microsoft Defender لنقطة النهاية عرضا دقيقا للأصول في شبكتك بالإضافة إلى معلومات مفصلة حول تلك الأصول. كلما زادت المعلومات التي لديك حول أصولك، كلما كان بإمكانك إدارة المخاطر المرتبطة بها وتقييمها بشكل أفضل.

لمزيد من المعلومات، راجع تعزيز وضعك الأمني - التقييم والحماية.

3. التحقيق والتحسين

الآن بعد أن بدأت في التعرف على أصولك واتخاذ بعض الخطوات الأولية لحمايتهم، حان الوقت المناسب لأخذ قياس لوضع الأمان الحالي باستخدام Microsoft Secure Score. توفر تقارير Secure Score عن الحالة الحالية لوضع الأمان للمؤسسة رؤية للثغرات الأمنية في مؤسستك، وإرشادات حول اتخاذ الإجراءات الموصى بها. كلما زادت الإجراءات الموصى بها التي تتخذها، زادت درجاتك.

يوفر إدارة الثغرات الأمنية في Defender أيضا توصيات أمنية لنقاط ضعف الأمان عبر الإنترنت المحددة في مؤسستك ويمنحها توصيات أمنية قابلة للتنفيذ يمكن تحديد أولوياتها.

لمزيد من المعلومات حول كيفية البدء في اتخاذ إجراءات للتحقيق والحماية من نقاط الضعف في مؤسستك، راجع تعزيز وضعك الأمني - التحقيق والتحسين.

4. تتبع وصيانة

يمكن أن تساعد القدرات التي ناقشناها بالفعل مثل إلحاق الأجهزة المكتشفة حديثا باستمرار ومراجعة توصيات الأمان وتحديد أولوياتها في الحفاظ على وضع الأمان الخاص بك والاستمرار في تحسينه. يوفر مدخل Microsoft Defender أيضا قدرات لمساعدتك على مواكبة الثغرات الأمنية الجديدة ويوفر أدوات لاستكشاف شبكتك بشكل استباقي بحثا عن التهديدات.

لمزيد من المعلومات، راجع تعزيز وضع الأمان الخاص بك - تعقب وصيانة.