تعزيز وضعك الأمني - التقييم والحماية

مرحبا بك في المرحلة الثانية من تعزيز وضعك الأمني: التقييم والحماية.

يعد وجود مخزون شامل لجميع أصولك أمرا مركزيا لفهم وضعك الأمني. توضح هذه المقالة القدرات التي يمكنك استخدامها للحصول على عرض دقيق للأصول في شبكتك وطرق لمساعدتك على حمايتها.

| تمكن | الوصف | بدء الاستخدام |

|---|---|---|

| تقييم أجهزتك | استخدم صفحة مخزون الجهاز في Microsoft Defender لنقطة النهاية للحصول على عرض شامل للأجهزة المكتشفة في مؤسستك. استكشف المعلومات المتوفرة مثل مستوى المخاطر ومعلومات النظام الأساسي وحالة إعداد الجهاز. استخدم عوامل التصفية المتوفرة لتخصيص طريقة العرض الخاصة بك. | بيانات الجهاز |

| تعيين قيمة الجهاز | يمكن أن يشكل كل جهاز خطرا على مؤسستك ولكن يمكن أن يختلف تأثير بعض الأجهزة التي يتم اختراقها مقارنة بالآخرين. قد يكون لديك أجهزة تنتمي إلى أشخاص لديهم حق الوصول إلى معلومات حساسة أو خاصة أو ذات أولوية عالية، وهذا يعني أن التأثير قد يكون كبيرا إذا تم اختراق هذه الأجهزة. في المقابل، يمكن تصنيف الأجهزة التي تستخدم فقط للوصول إلى الإنترنت بدون بيانات على أنها ذات مخاطر أقل. يمكن أن يساعد تحديد القيمة وتعيينها لأجهزتك في تحديد مدى تعرض مؤسستك لتهديدات الأمان عبر الإنترنت. تنعكس كيفية تأثير الأصول على الثغرة الأمنية في درجة التعرض في مدخل Microsoft Defender. تتلقى الأجهزة المعينة ك "قيمة عالية" وزنا أكبر مما يعني أن درجاتك ستكون أعلى. |

تعيين قيمة الجهاز |

| إلحاق الأجهزة المكتشفة حديثا | تظهر الأجهزة التي تم اكتشافها، ولكنها لم يتم إلحاقها وتأمينها بعد بواسطة Microsoft Defender لنقطة النهاية، في علامة التبويب أجهزة الكمبيوتر والأجهزة المحمولة لمخزون الجهاز. لبدء إلحاق هذه الأجهزة، راجع إلحاق الأجهزة المكتشفة حديثا. |

حول حالة الإلحاق |

إلحاق الأجهزة المكتشفة حديثا

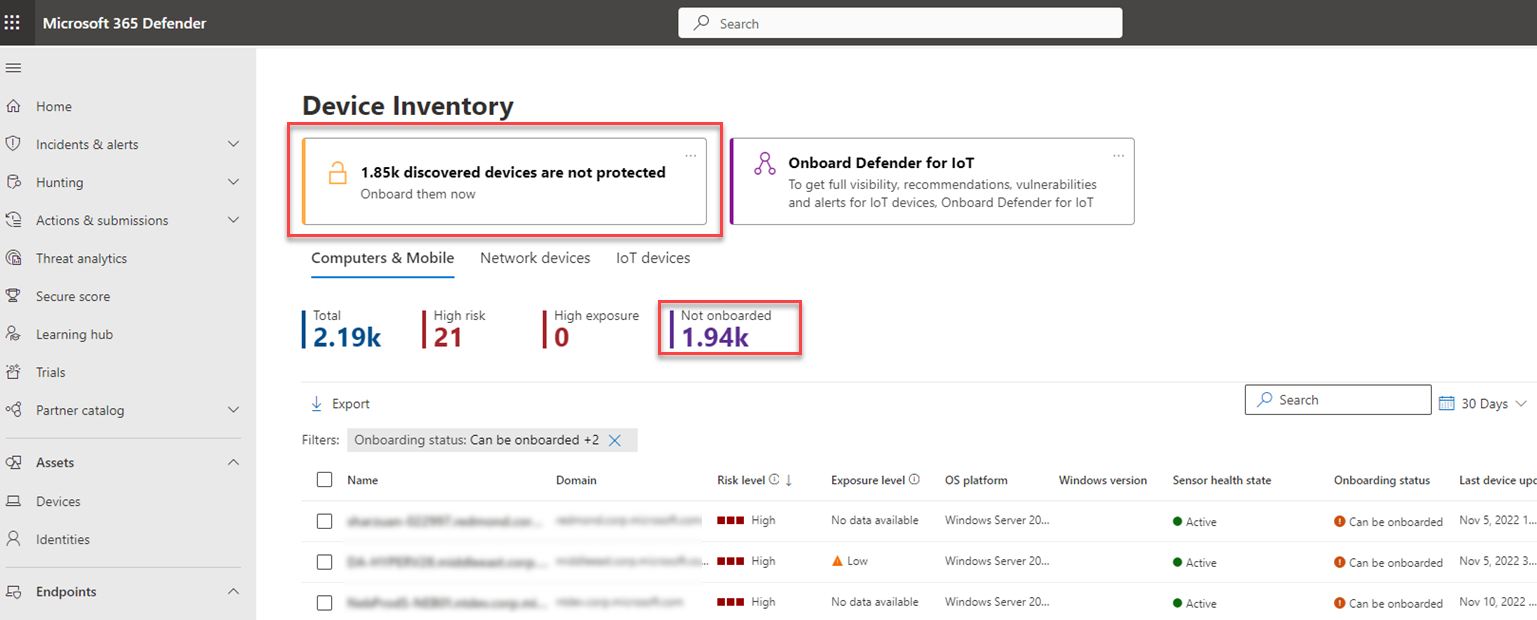

يوفر مخزون الجهاز عرضا واضحا للأجهزة المكتشفة حديثا في شبكتك غير المحمية بعد. في أعلى كل علامة تبويب لمخزون الجهاز، يمكنك مشاهدة العدد الإجمالي للأجهزة غير المإلحاقة:

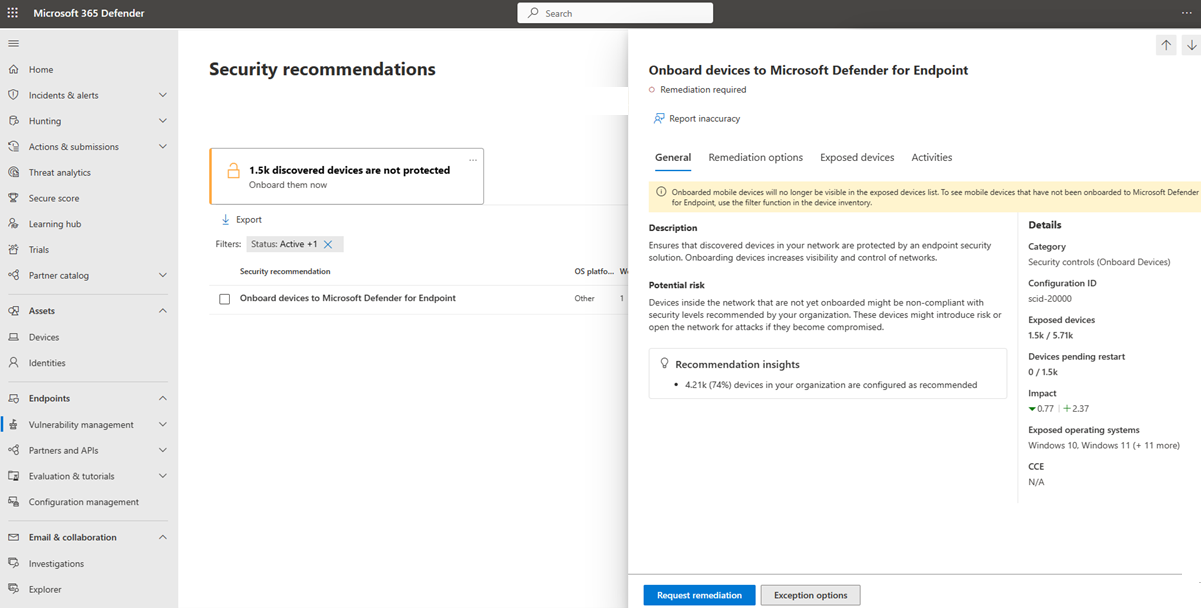

بمجرد أن تصبح جاهزا، يمكنك البدء في إعداد هذه الأجهزة عن طريق اختيار بطاقة إلحاقها الآن . تنقلك هذه البطاقة مباشرة إلى الأجهزة الملحقة Microsoft Defender لنقطة النهاية توصية الأمان.

لمعرفة المزيد حول كيفية طلب المعالجة لإلحاق أجهزتك باستخدام توصية الأمان هذه، راجع معالجة الطلب.