إشعار

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تسجيل الدخول أو تغيير الدلائل.

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تغيير الدلائل.

ملحوظة

تم إهمال محرك الاختبار وسيتم إزالته في إصدار مستقبلي. استخدم Power Platform Playwright samples لقدرات أتمتة الاختبار في Power Platform وخدمات Dynamics 365.

يوضح هذا المستند التقني بنية الأمان لآليات المصادقة في Power Apps Test Engine. للحصول على إرشادات تركز على المستخدم حول تحديد أساليب المصادقة وتكوينها، راجع دليل المصادقة.

نظرة عامة على أساليب المصادقة

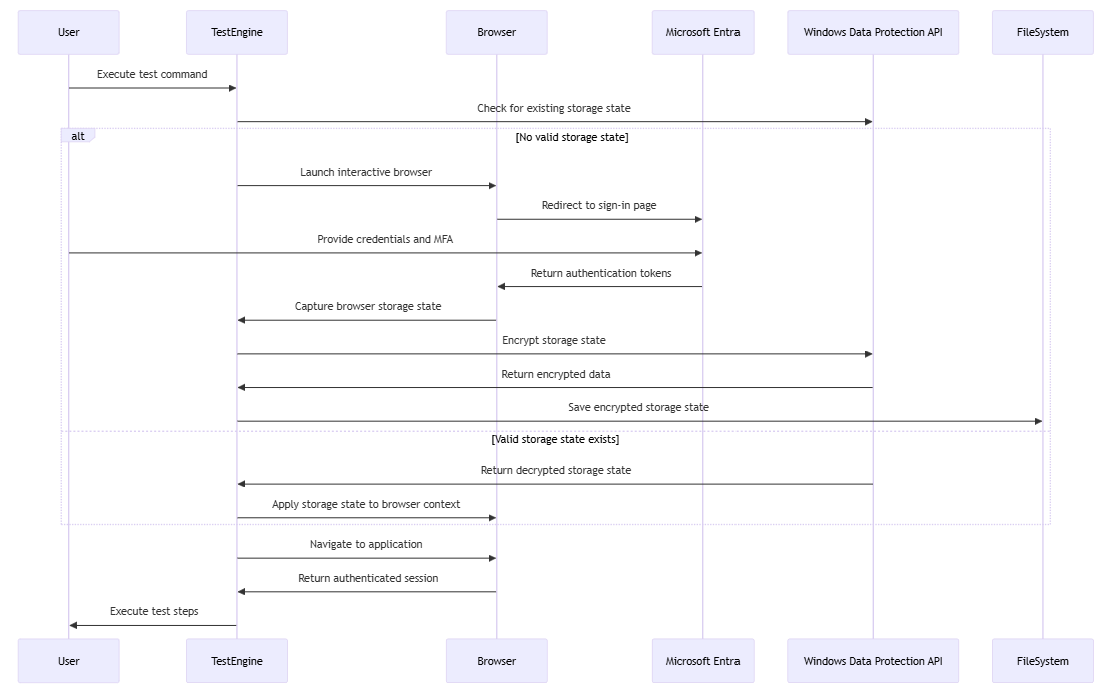

يدعم محرك الاختبار طريقتين أساسيتين للمصادقة:

- مصادقة حالة التخزين - استناداً إلى ملفات تعريف الارتباط الدائمة وحالة التخزين

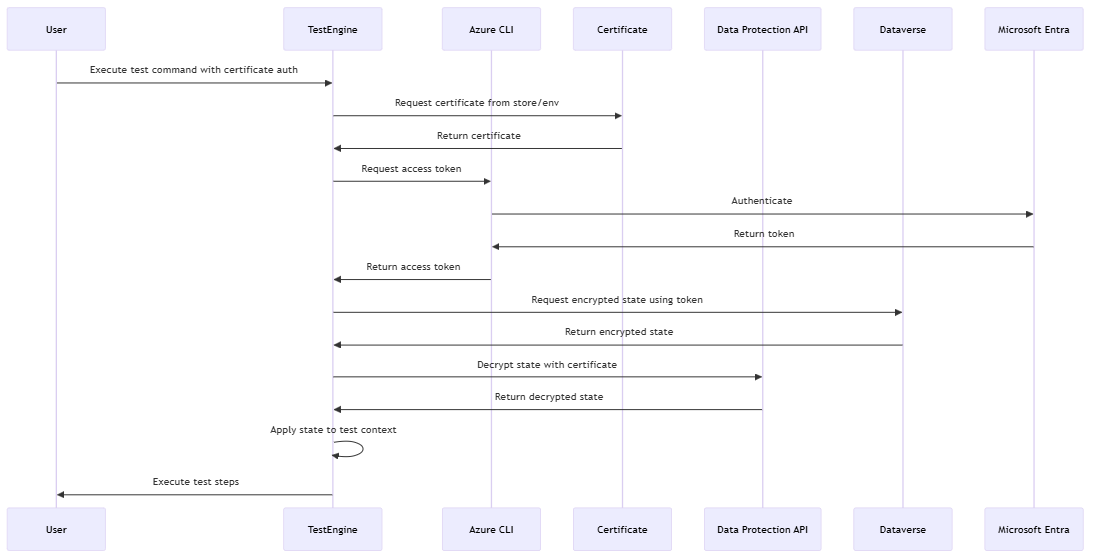

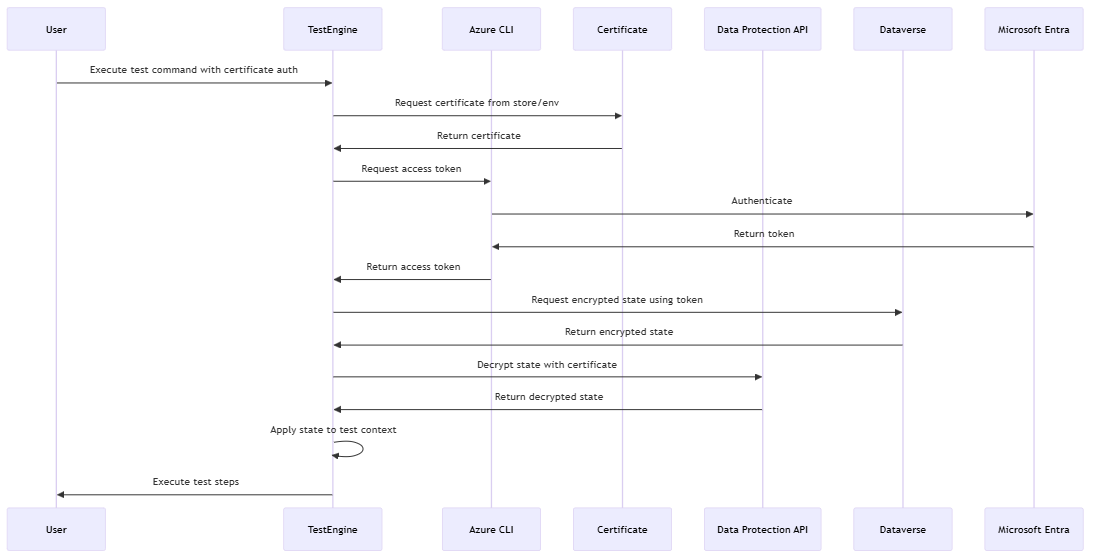

- المصادقة المستندة إلى الشهادات - بناءً على شهادات X.509 وتكامل Dataverse

تم تصميم كلتا الطريقتين لدعم متطلبات الأمان الحديثة بما في ذلك المصادقة متعددة العوامل (MFA) ونهج الوصول المشروط.

بنية مصادقة حالة التخزين

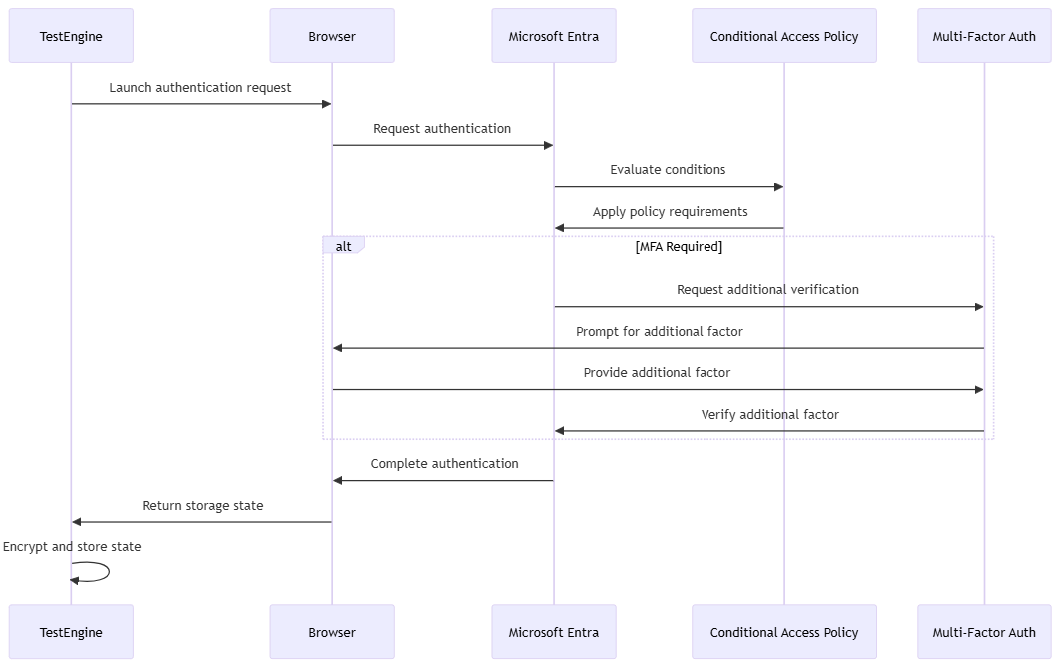

تستخدم طريقة مصادقة حالة التخزين إدارة سياق مستعرض Playwright لتخزين رموز المصادقة المميزة وإعادة استخدامها بأمان.

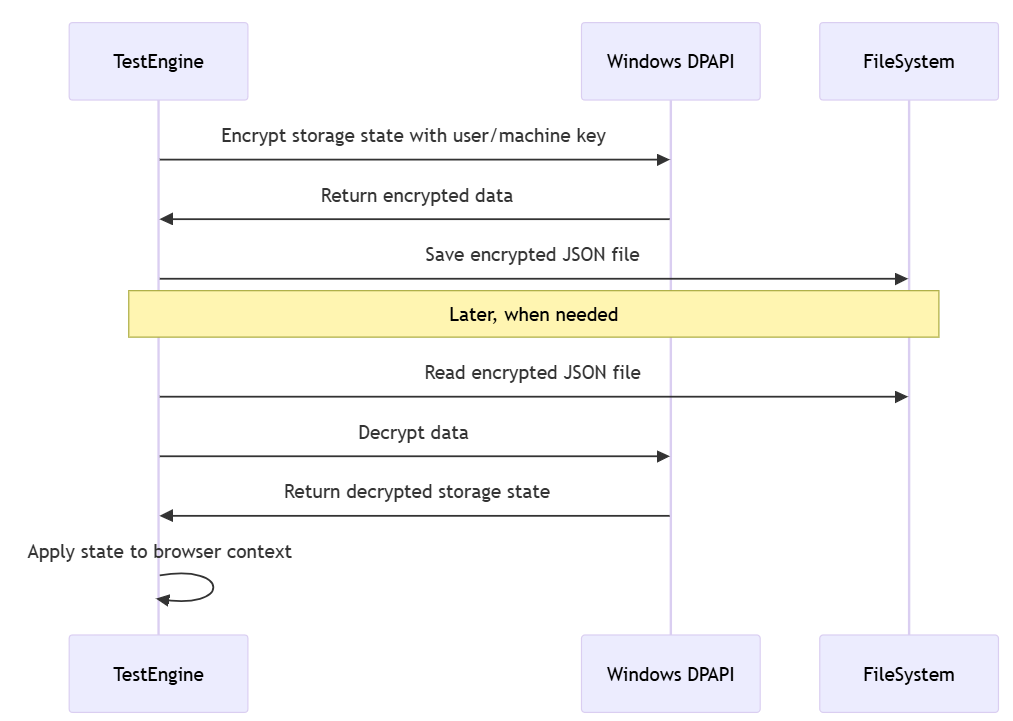

تنفيذ حماية البيانات في Windows

يستخدم تنفيذ حالة التخزين المحلي Windows Data Protection API (DPAPI) للتخزين الآمن:

اعتبارات الأمان

توفر بنية أمان حالة التخزين ما يلي:

- حماية رموز المصادقة الثابتة باستخدام تشفير DPAPI

- دعم Microsoft Entra MFA ونهج الوصول المشروط

- عزل "Sandbox" عبر سياقات متصفح Playwright

- التوافق مع سياسات مدة بقاء جلسة Microsoft Entra

بنية المصادقة المستندة إلى الشهادة

تتكامل المصادقة المستندة إلى الشهادة مع Dataverse، وتستخدم شهادات X.509 لتعزيز الأمان وتشفير المعلومات المخزنة.

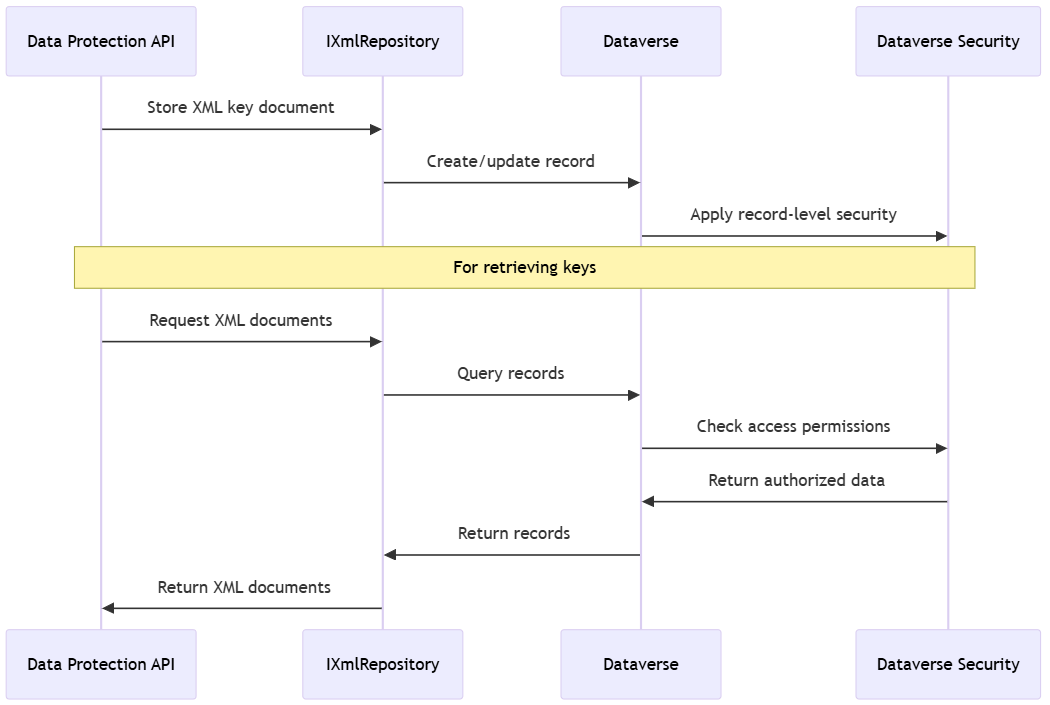

تنفيذ تخزين Dataverse

Dataverse يستخدم التنفيذ مستودع XML مخصص للتخزين الآمن لمفاتيح الحماية:

نظرة عامة على تخزين القيم في Dataverse

تقنية التشفير

تصف الأقسام التالية خوارزميات التشفير وأساليب إدارة المفاتيح المستخدمة من قبل Test Engine لحماية بيانات المصادقة الثابتة وأثناء النقل.

AES-256-CBC + HMACSHA256

بشكل افتراضي، يتم تشفير قيم البيانات باستخدام مجموعة من AES-256-CBC و HMACSHA256:

وينص هذا النهج على ما يلي:

- السرية من خلال تشفير AES-256

- النزاهة من خلال التحقق من HMAC

- مصادقة مصدر البيانات

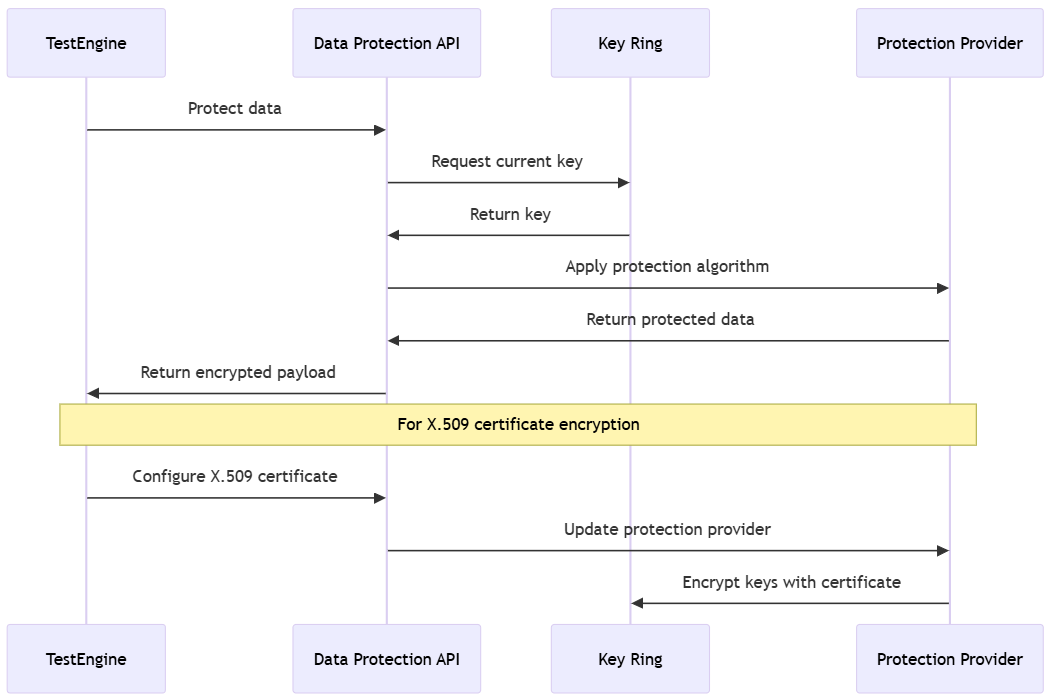

تكامل واجهة برمجة تطبيقات حماية البيانات

يتكامل محرك الاختبار مع واجهة برمجة تطبيقات حماية البيانات ASP.NET Core لإدارة المفاتيح والتشفير:

تنفيذ مستودع XML المخصص

ينفذ Test Engine مستودع IXmlRepository مخصصاً من أجل التكامل مع Dataverse.

الوصول المشروط وتوافق المصادقة متعددة العوامل

تم تصميم بنية المصادقة لمنصة Test Engine لتعمل بشكل متكامل مع نُهج الوصول المشروط من Microsoft Entra.

اعتبارات الأمان المتقدمة

تسلط الأقسام التالية الضوء على ميزات الأمان والتكاملات الأخرى التي تعزز حماية بيانات المصادقة وتدعم العمليات الآمنة في بيئات المؤسسة.

تكامل نموذج الأمان في Dataverse

يستخدم محرك الاختبار نموذج الأمان القوي لـ Dataverse.

- الأمان على مستوى السجل - يتحكم في الوصول إلى بيانات المصادقة المخزنة

- نموذج المشاركة- تمكين المشاركة الآمنة لسياقات مصادقة الاختبار

- التدقيق - يتعقب الوصول إلى بيانات المصادقة الحساسة

- الأمان على مستوى العمود - يوفر حماية دقيقة للحقول الحساسة

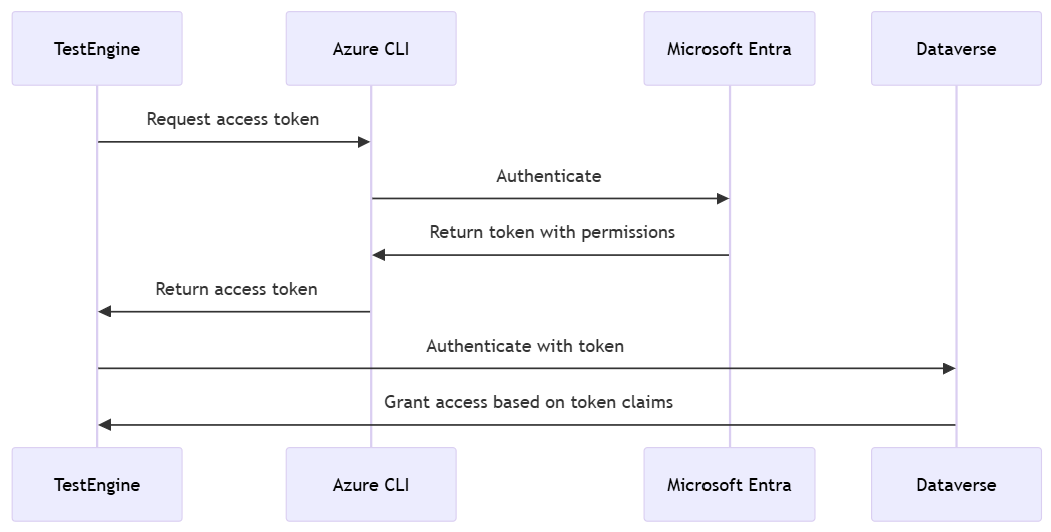

إدارة الرموز المميزة في Azure CLI

للمصادقة على Dataverse، يحصل Test Engine على رموز الوصول بشكل آمن.

أفضل الممارسات الأمنية

عند تنفيذ مصادقة محرك الاختبار، ضع في اعتبارك أفضل ممارسات الأمان التالية:

- الوصول الأقل امتيازا - منح الحد الأدنى من الأذونات الضرورية لاختبار الحسابات

- تناوب الشهادات المنتظم - تحديث الشهادات بشكل دوري

- متغيرات CI/CD الآمنة - حماية متغيرات المسار التي تحتوي على بيانات حساسة

- الوصول إلى التدقيق- مراقبة الوصول إلى موارد المصادقة

- عزل البيئة - استخدام بيئات منفصلة للاختبار

تحسينات الأمان المستقبلية

تتضمن التحسينات المستقبلية المحتملة لبنية أمان المصادقة ما يلي:

- التكامل مع Azure Key Vault لتحسين الإدارة السرية

- دعم الهويات المدارة في بيئات Azure

- إمكانات محسنة للتسجيل ومراقبة الأمان

- المزيد من موفري الحماية للسيناريوهات عبر الأنظمة الأساسية

المقالات ذات الصلة

حماية البيانات في ASP.NET Core

Windows Data Protection API

مصادقة Microsoft Entra

Dataverse نموذج الأمان

المصادقة المستندة إلى الشهادة X.509