يمكنك التحقيق في الحوادث في Microsoft Defender XDR

ينطبق على:

- Microsoft Defender XDR

يجمع Microsoft Defender XDR جميع التنبيهات والأصول والتحقيقات والأدلة ذات الصلة من جميع أجهزتك والمستخدمين وعلب البريد في حادث ما لمنحك نظرة شاملة على اتساع الهجوم بأكمله.

ضمن الحادث، يمكنك تحليل التنبيهات التي تؤثر على شبكتك، وفهم ما تعنيه، وتجميع الأدلة حتى تتمكن من وضع خطة معالجة فعالة.

التحقيق الأولي

قبل الغوص في التفاصيل، ألق نظرة على الخصائص وقصة الهجوم بأكملها للحادث.

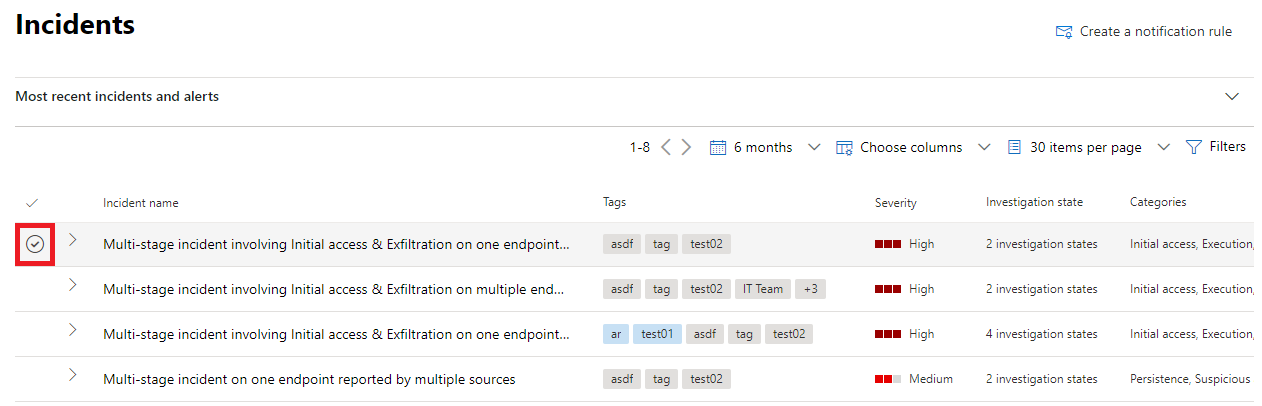

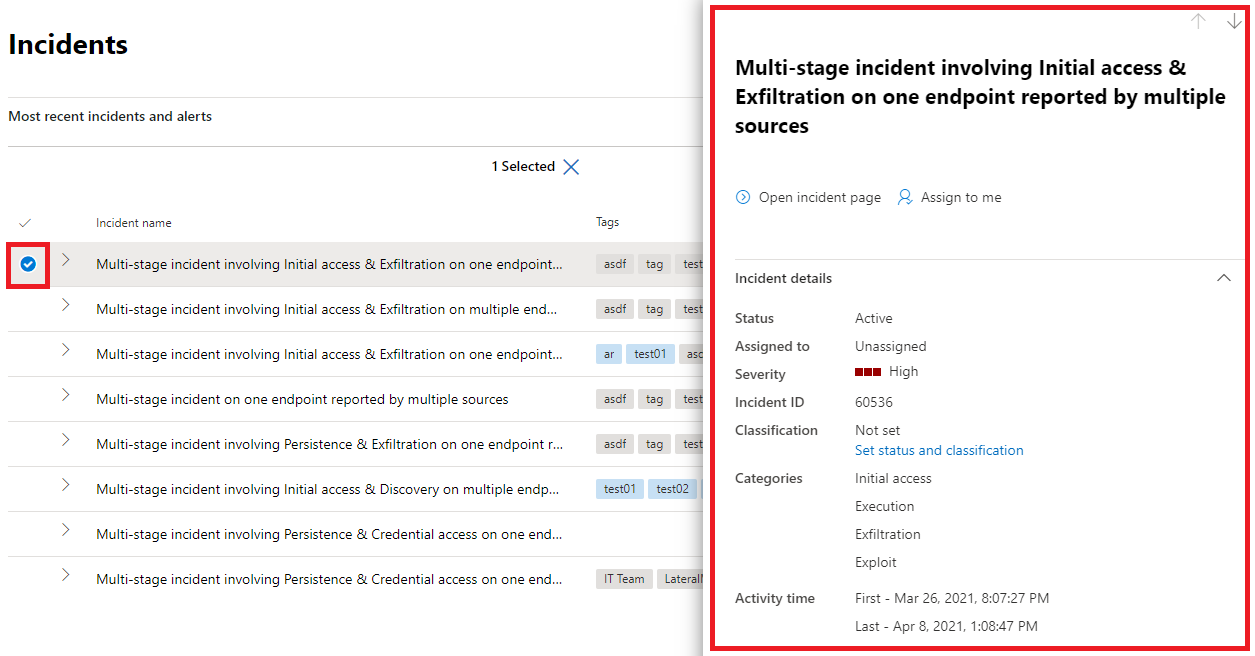

يمكنك البدء بتحديد الحدث من عمود علامة الاختيار. فيما يلي مثال.

عند القيام بذلك، يفتح جزء ملخص بمعلومات رئيسية حول الحادث، مثل الخطورة، لمن تم تعيينه، وفئات MITRE ATT&CK™ للحادث. فيما يلي مثال.

من هنا، يمكنك تحديد فتح صفحة الحدث. يؤدي هذا إلى فتح الصفحة الرئيسية للحادث حيث ستجد معلومات وعلامات تبويب قصة الهجوم الكاملة للتنبيهات والأجهزة والمستخدمين والتحقيقات والأدلة.

يمكنك أيضا فتح الصفحة الرئيسية لحادث عن طريق تحديد اسم الحدث من قائمة انتظار الحدث.

قصة الهجوم

تساعدك قصص الهجوم على مراجعة الهجمات والتحقيق فيها ومعالجتها بسرعة أثناء عرض القصة الكاملة للهجوم على نفس علامة التبويب. كما يسمح لك بمراجعة تفاصيل الكيان واتخاذ إجراءات المعالجة، مثل حذف ملف أو عزل جهاز دون فقدان السياق.

يتم وصف قصة الهجوم بإيجاز في الفيديو التالي.

ضمن قصة الهجوم، يمكنك العثور على صفحة التنبيه والرسم البياني للحادث.

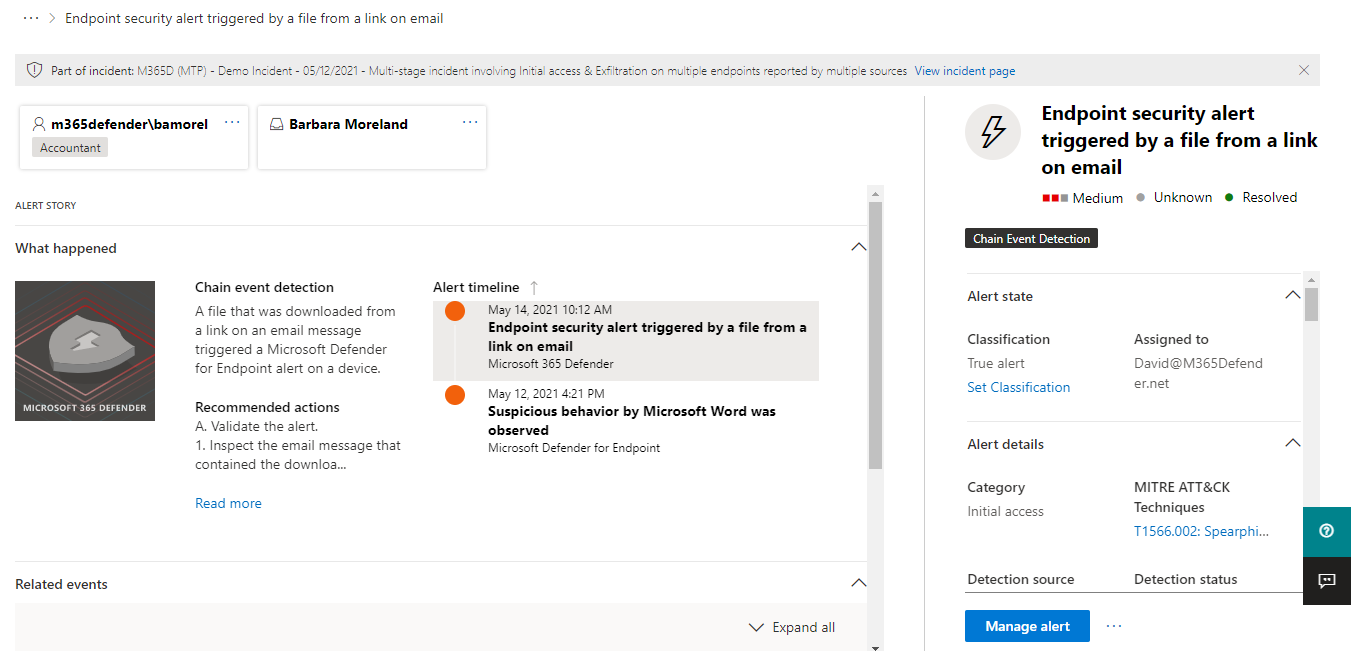

تحتوي صفحة تنبيه الحادث على هذه الأقسام:

قصة التنبيه، والتي تتضمن:

- ماذا حدث

- الإجراءات المتخذة

- الأحداث ذات الصلة

خصائص التنبيه في الجزء الأيمن (الحالة والتفاصيل والوصف وغيرها)

لاحظ أنه لن يحتوي كل تنبيه على جميع الأقسام الفرعية المدرجة في قسم قصة التنبيه .

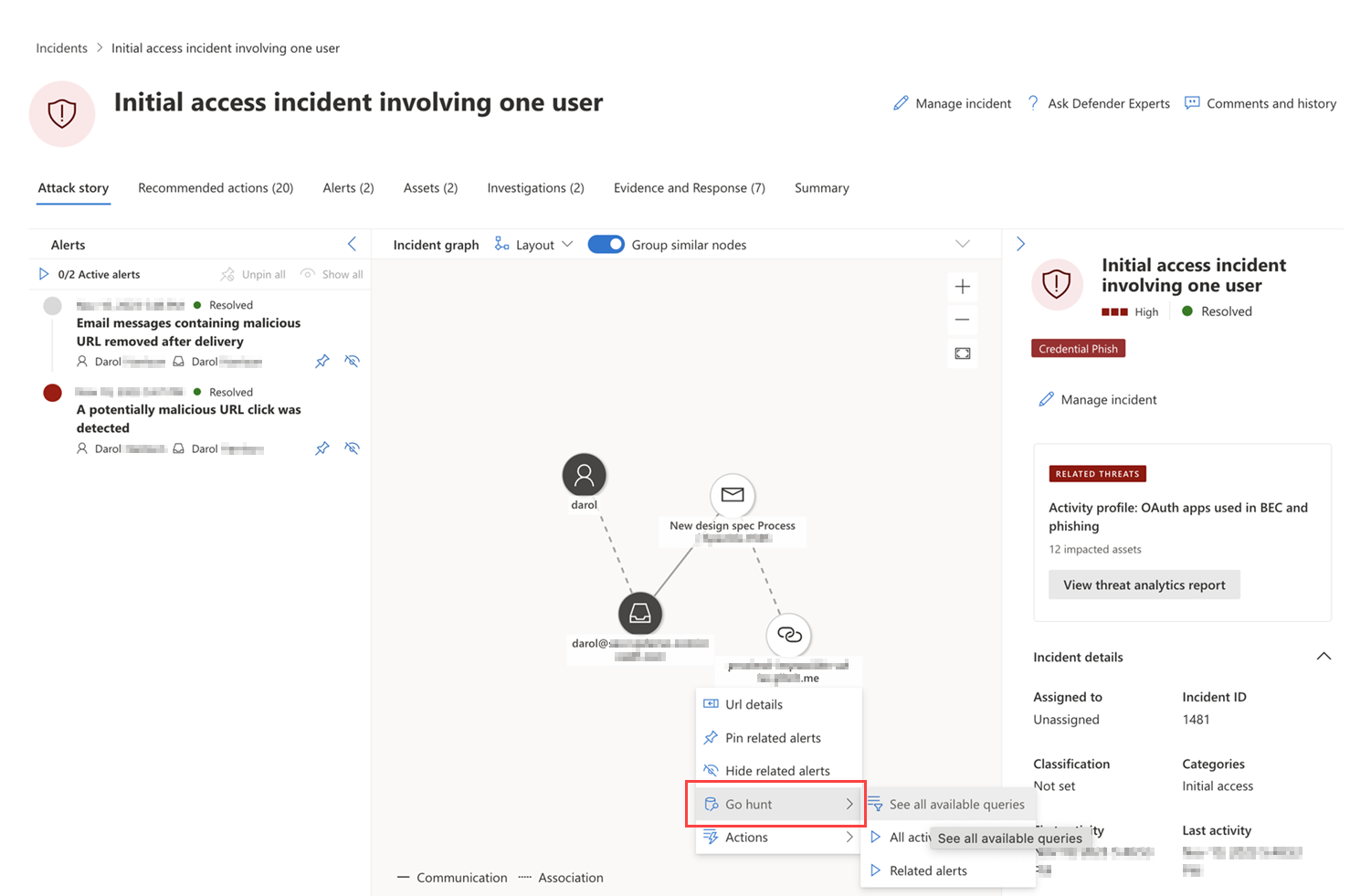

يوضح الرسم البياني النطاق الكامل للهجوم، وكيف انتشر الهجوم عبر شبكتك بمرور الوقت، وأين بدأ، والمسافة التي ذهب إليها المهاجم. وهو يربط الكيانات المشبوهة المختلفة التي تشكل جزءا من الهجوم بأصولها ذات الصلة مثل المستخدمين والأجهزة وعلب البريد.

من الرسم البياني، يمكنك:

قم بتشغيل التنبيهات والعقد على الرسم البياني كما حدثت بمرور الوقت لفهم التسلسل الزمني للهجوم.

افتح جزء كيان، مما يسمح لك بمراجعة تفاصيل الكيان والعمل على إجراءات المعالجة، مثل حذف ملف أو عزل جهاز.

قم بتمييز التنبيهات استنادا إلى الكيان الذي ترتبط به.

ابحث عن معلومات الكيان لجهاز أو ملف أو عنوان IP أو عنوان URL.

يستفيد خيار التتبع من ميزة التتبع المتقدمة للعثور على المعلومات ذات الصلة حول الكيان. يتحقق استعلام go hunt من جداول المخطط ذات الصلة لأي أحداث أو تنبيهات تتضمن الكيان المحدد الذي تحقق فيه. يمكنك تحديد أي من الخيارات للعثور على المعلومات ذات الصلة حول الكيان:

- راجع جميع الاستعلامات المتوفرة - يقوم الخيار بإرجاع جميع الاستعلامات المتوفرة لنوع الكيان الذي تحقق فيه.

- All Activity - يقوم الاستعلام بإرجاع جميع الأنشطة المقترنة بكيان ما، ما يوفر لك طريقة عرض شاملة لسياق الحدث.

- التنبيهات ذات الصلة - يبحث الاستعلام عن جميع تنبيهات الأمان التي تتضمن كيانا معينا ويعيدها، ما يضمن عدم تفويت أي معلومات.

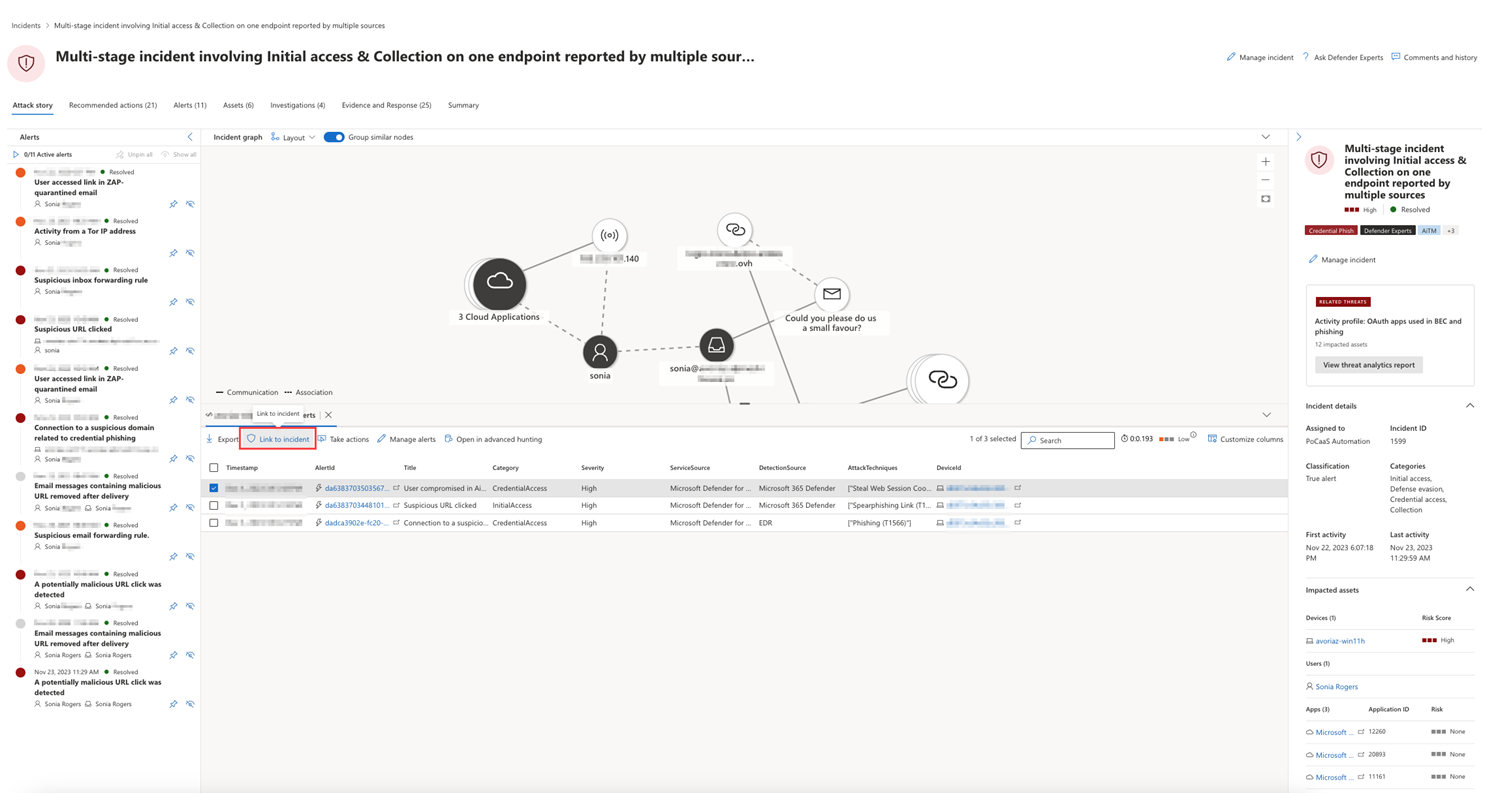

يمكن ربط السجلات أو التنبيهات الناتجة بحادث عن طريق تحديد نتائج ثم تحديد ارتباط بالحادث.

إذا كانت الحادثة أو التنبيهات ذات الصلة نتيجة لقاعدة تحليلات قمت بتعيينها، يمكنك أيضا تحديد تشغيل الاستعلام لمشاهدة النتائج الأخرى ذات الصلة.

الملخص

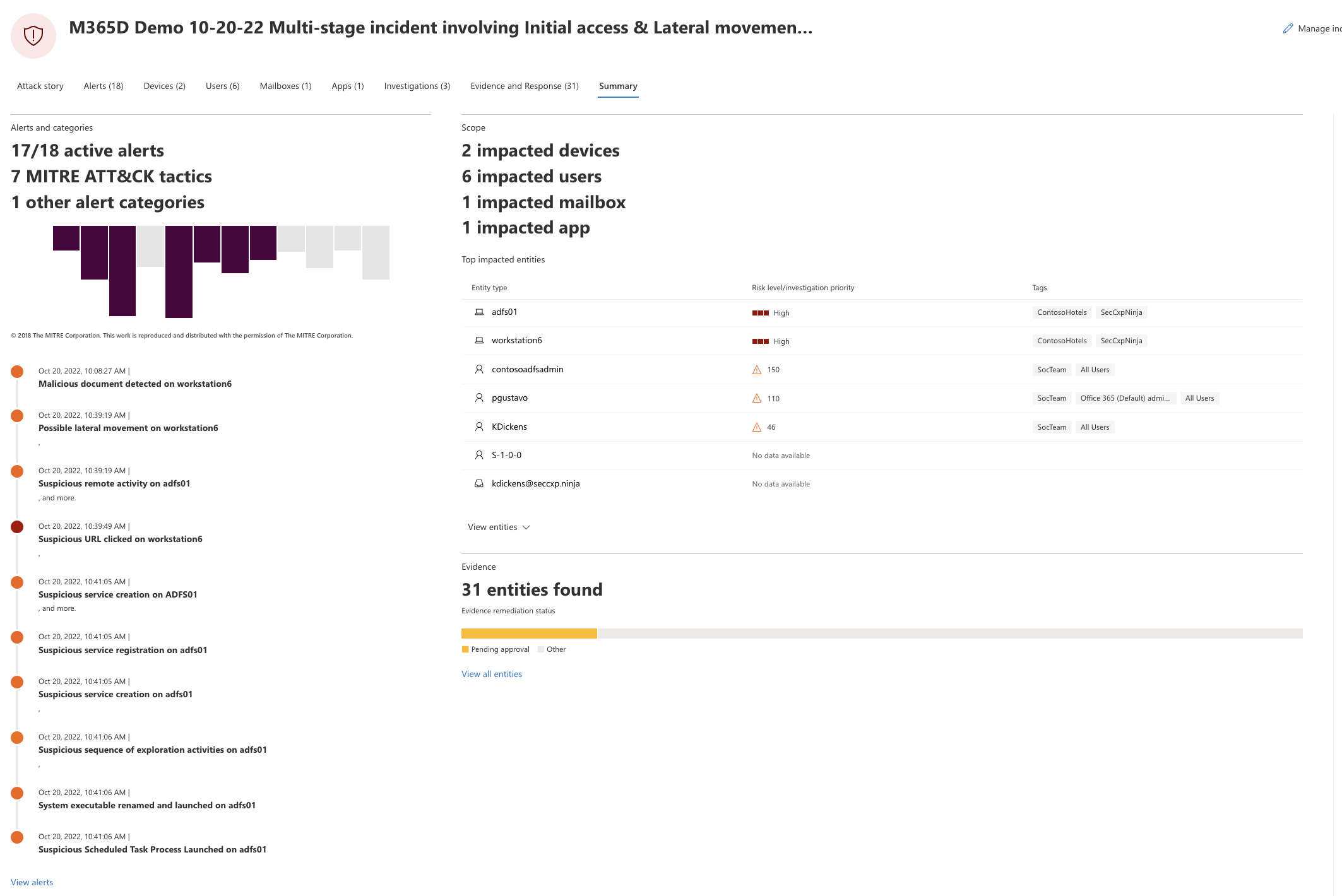

استخدم صفحة الملخص لتقييم الأهمية النسبية للحادث والوصول بسرعة إلى التنبيهات المرتبطة والكيانات المتأثرة. تمنحك صفحة الملخص لمحة مطابقة عن أهم الأشياء التي يجب ملاحظتها حول الحادث.

يتم تنظيم المعلومات في هذه الأقسام.

| قسم | الوصف |

|---|---|

| التنبيهات والفئات | طريقة عرض مرئية وعددية لمدى تقدم الهجوم ضد سلسلة القتل. كما هو الحال مع منتجات أمان Microsoft الأخرى، تتم محاذاة Microsoft Defender XDR مع إطار عمل MITRE ATT&CK™. يعرض المخطط الزمني للتنبيهات الترتيب الزمني الذي حدثت به التنبيهات ولكل منها، حالتها واسمها. |

| نطاق | يعرض عدد الأجهزة والمستخدمين وعلب البريد المتأثرة ويسرد الكيانات حسب مستوى المخاطر وأولوية التحقيق. |

| دليل | يعرض عدد الكيانات المتأثرة بالحادث. |

| معلومات الحادث | يعرض خصائص الحدث، مثل العلامات والحالة والخطورة. |

التنبيهات

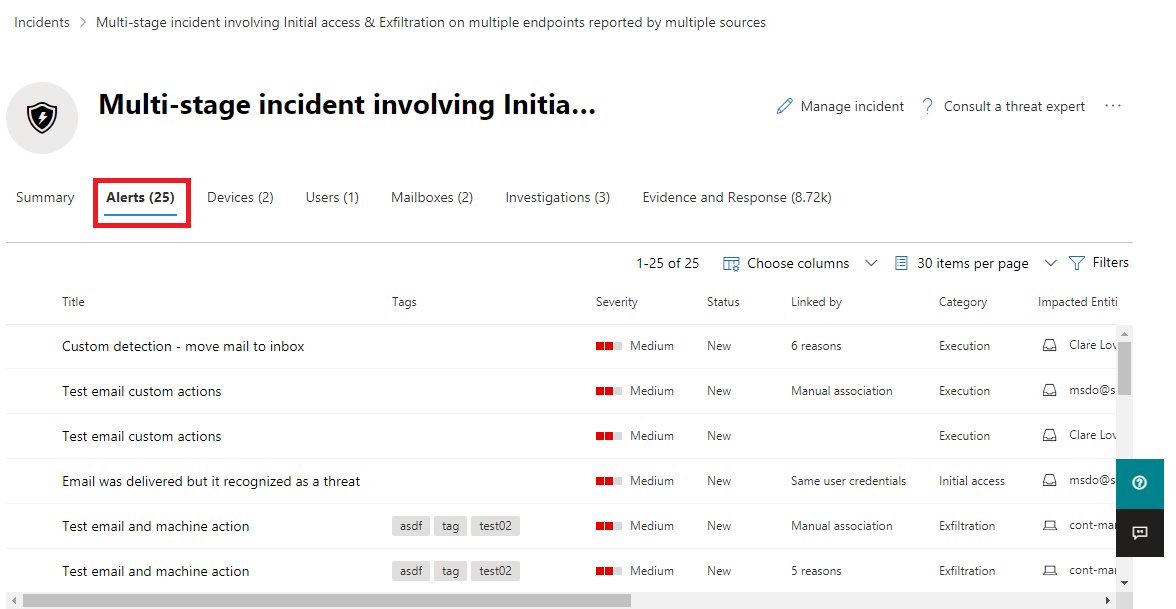

في علامة التبويب Alerts ، يمكنك عرض قائمة انتظار التنبيه للتنبيهات المتعلقة بالحادث ومعلومات أخرى عنها مثل:

- شده.

- الكيانات التي شاركت في التنبيه.

- مصدر التنبيهات (Microsoft Defender for Identity، Microsoft Defender لنقطة النهاية، Microsoft Defender لـ Office 365، Defender for Cloud Apps، و الوظيفة الإضافية لإدارة التطبيق).

- سبب ارتباطهما معا.

فيما يلي مثال.

بشكل افتراضي، يتم ترتيب التنبيهات بشكل زمني للسماح لك برؤية كيفية تشغيل الهجوم بمرور الوقت. عند تحديد تنبيه داخل حادث، يعرض Microsoft Defender XDR معلومات التنبيه الخاصة بسياق الحادث الكلي.

يمكنك مشاهدة أحداث التنبيه، التي تسببت التنبيهات الأخرى التي تم تشغيلها في التنبيه الحالي، وجميع الكيانات والأنشطة المتأثرة المشاركة في الهجوم، بما في ذلك الأجهزة والملفات والمستخدمين وعلب البريد.

فيما يلي مثال.

تعرف على كيفية استخدام قائمة انتظار التنبيه وصفحات التنبيه في التحقيق في التنبيهات.

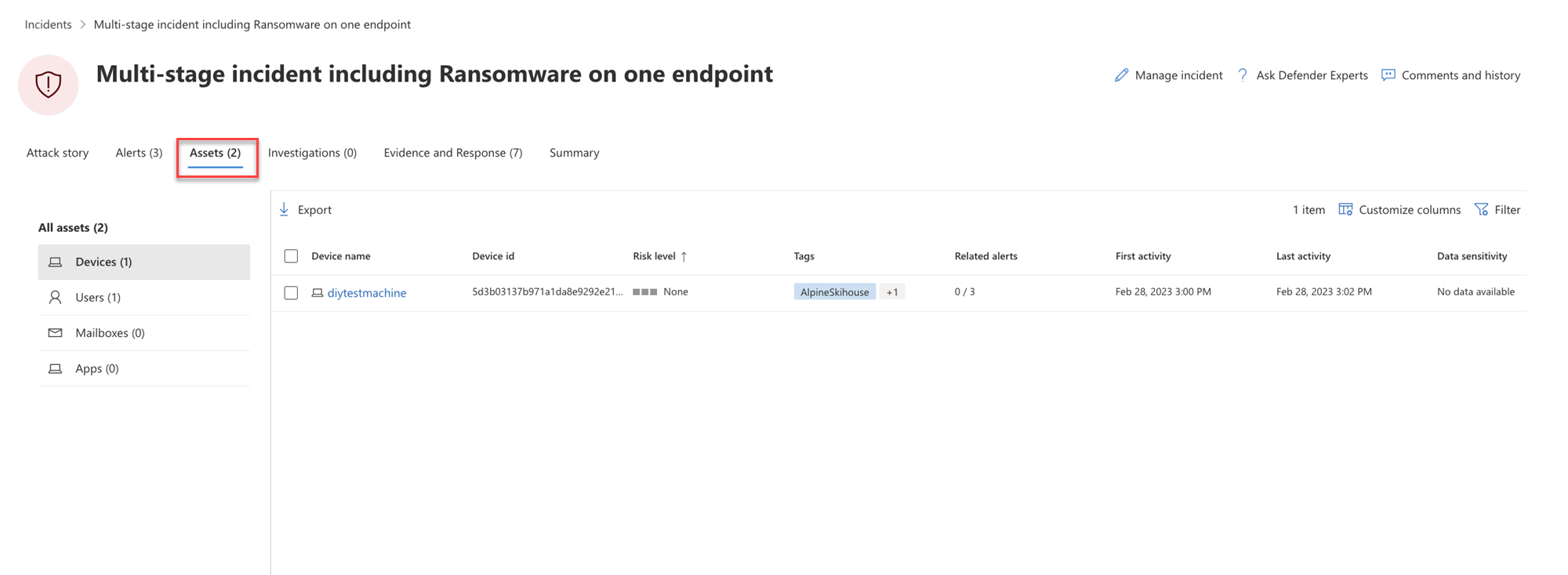

أصول

يمكنك عرض جميع أصولك وإدارتها بسهولة في مكان واحد باستخدام علامة تبويب الأصول الجديدة. تتضمن طريقة العرض الموحدة هذه الأجهزة والمستخدمين وعلب البريد والتطبيقات.

تعرض علامة التبويب Assets العدد الإجمالي للأصول إلى جانب اسمها. يتم تقديم قائمة بالفئات المختلفة مع عدد الأصول ضمن تلك الفئة عند تحديد علامة التبويب Assets.

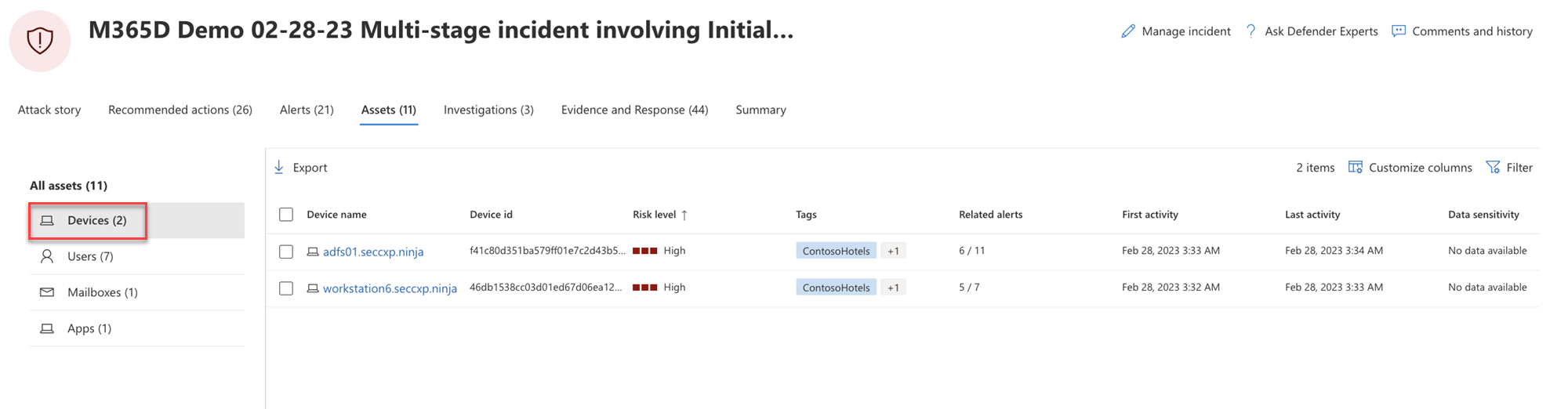

الاجهزه

تسرد طريقة عرض الأجهزة جميع الأجهزة المتعلقة بالحادث. فيما يلي مثال.

يؤدي تحديد جهاز من القائمة إلى فتح شريط يسمح لك بإدارة الجهاز المحدد. يمكنك تصدير العلامات وإدارتها بسرعة وبدء التحقيق التلقائي والمزيد.

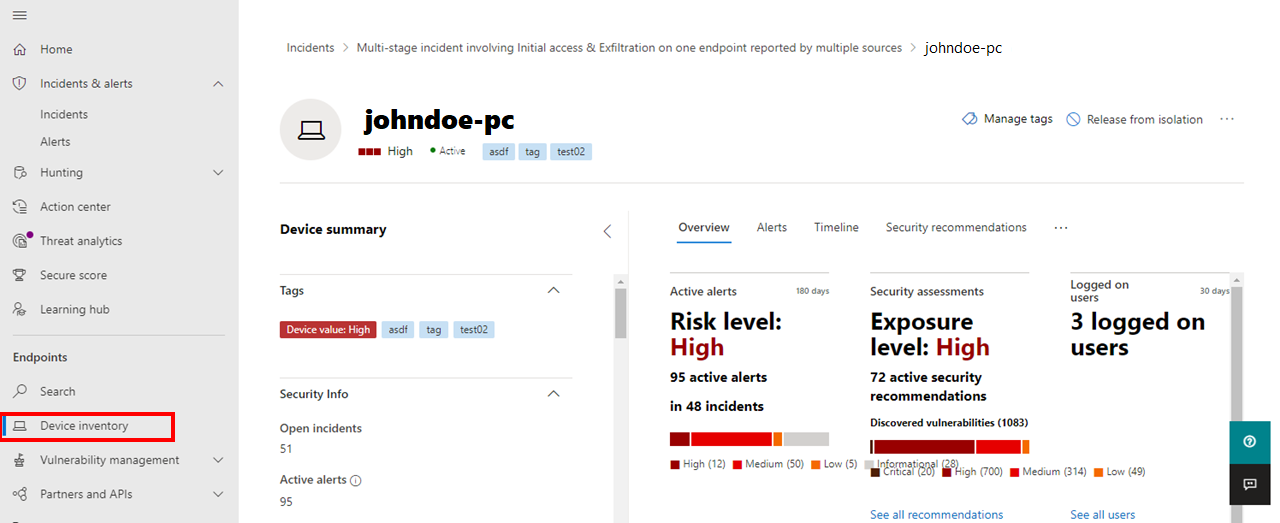

يمكنك تحديد علامة الاختيار لجهاز للاطلاع على تفاصيل الجهاز وبيانات الدليل والتنبيهات النشطة والمستخدمين المسجلين. حدد اسم الجهاز لمشاهدة تفاصيل الجهاز في مخزون جهاز Defender لنقطة النهاية. فيما يلي مثال.

من صفحة الجهاز، يمكنك جمع معلومات إضافية حول الجهاز، مثل جميع تنبيهاته والجدول الزمني وتوصيات الأمان. على سبيل المثال، من علامة التبويب اليوميات ، يمكنك التمرير عبر المخطط الزمني للجهاز وعرض جميع الأحداث والسلوكيات التي تمت ملاحظتها على الجهاز بترتيب زمني، وتتخللها التنبيهات التي تم رفعها. فيما يلي مثال

تلميح

يمكنك إجراء عمليات فحص عند الطلب على صفحة الجهاز. في مدخل Microsoft Defender، اختر Endpoints > Device inventory. حدد جهازا يحتوي على تنبيهات، ثم قم بتشغيل فحص مكافحة الفيروسات. يتم تعقب الإجراءات، مثل عمليات فحص مكافحة الفيروسات، وتكون مرئية في صفحة مخزون الجهاز . لمعرفة المزيد، راجع تشغيل فحص برنامج الحماية من الفيروسات Microsoft Defender على الأجهزة.

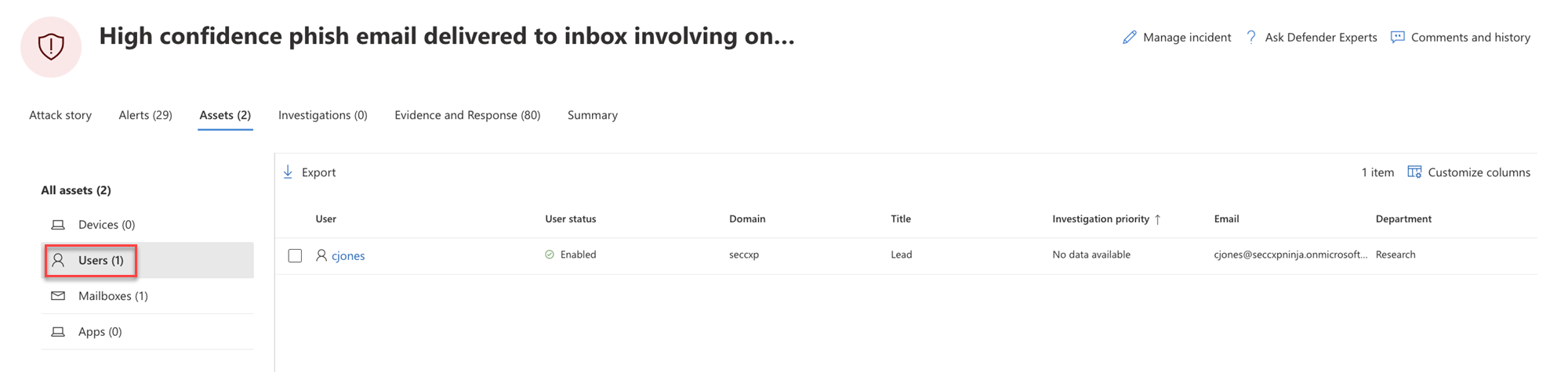

المستخدمون

تسرد طريقة عرض Users جميع المستخدمين الذين تم تحديدهم ليكونوا جزءا من الحدث أو مرتبطين به. فيما يلي مثال.

يمكنك تحديد علامة الاختيار للمستخدم للاطلاع على تفاصيل تهديد حساب المستخدم والتعرض ومعلومات الاتصال. حدد اسم المستخدم لمشاهدة تفاصيل حساب مستخدم إضافية.

تعرف على كيفية عرض معلومات إضافية للمستخدم وإدارة مستخدمي حادث في التحقيق مع المستخدمين.

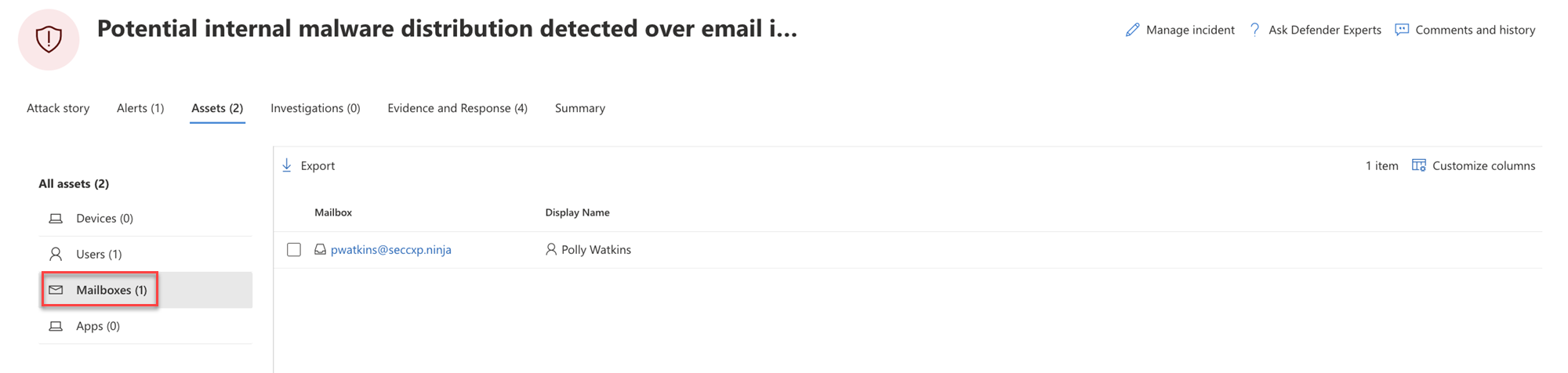

صناديق البريد

تسرد طريقة عرض علب البريد جميع علب البريد التي تم تحديدها لتكون جزءا من الحادث أو مرتبطة به. فيما يلي مثال.

يمكنك تحديد علامة الاختيار لعلمة بريد للاطلاع على قائمة بالتنبيهات النشطة. حدد اسم علبة البريد للاطلاع على تفاصيل علبة البريد الإضافية على صفحة المستكشف Defender لـ Office 365.

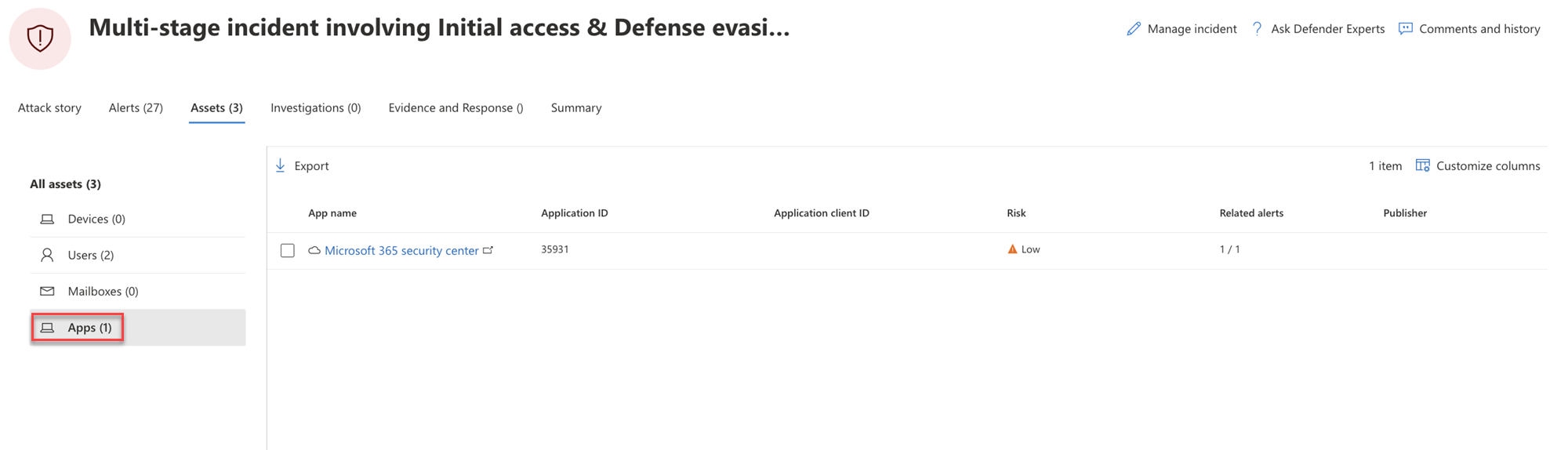

تطبيقات

تسرد طريقة عرض التطبيقات جميع التطبيقات التي تم تحديدها لتكون جزءا من الحادث أو مرتبطة به. فيما يلي مثال.

يمكنك تحديد علامة الاختيار لتطبيق ما لمشاهدة قائمة بالتنبيهات النشطة. حدد اسم التطبيق للاطلاع على تفاصيل إضافية على صفحة المستكشف Defender for Cloud Apps.

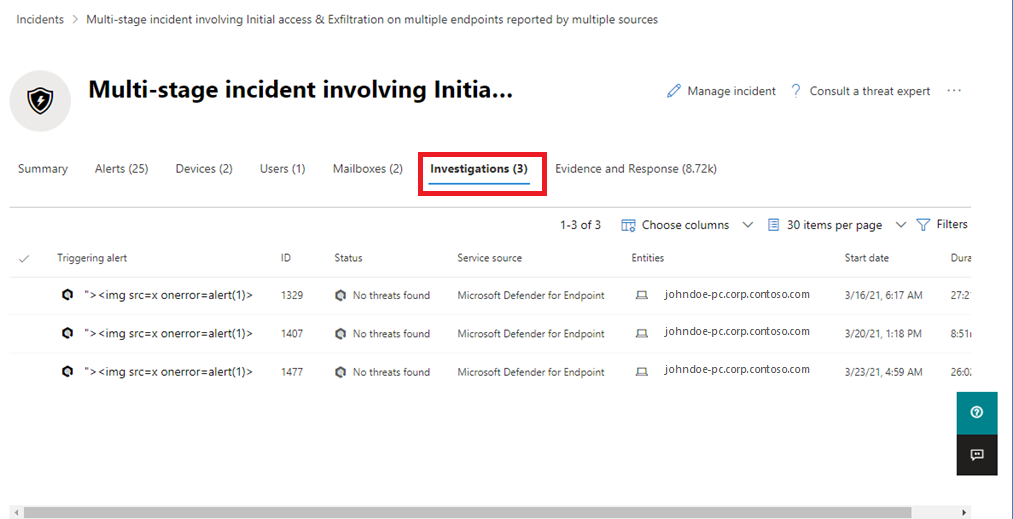

التحقيقات

تسرد علامة التبويب Investigations جميع التحقيقات التلقائية التي تم تشغيلها بواسطة التنبيهات في هذا الحادث. ستعرض التحقيقات التلقائية إجراءات المعالجة أو تنتظر موافقة المحلل على الإجراءات، اعتمادا على كيفية تكوين التحقيقات التلقائية لتشغيلها في Defender لنقطة النهاية Defender لـ Office 365.

حدد تحقيقا للانتقال إلى صفحة التفاصيل الخاصة به للحصول على معلومات كاملة حول حالة التحقيق والمعالجة. إذا كانت هناك أي إجراءات معلقة للموافقة عليها كجزء من التحقيق، فستظهر في علامة التبويب محفوظات الإجراءات المعلقة . اتخاذ إجراء كجزء من معالجة الحوادث.

هناك أيضا علامة تبويب رسم بياني للتحقيق تظهر:

- اتصال التنبيهات بالأصول المتأثرة في مؤسستك.

- ما هي الكيانات المرتبطة بالتنبيهات وكيف تشكل جزءا من قصة الهجوم.

- تنبيهات الحادث.

يساعدك الرسم البياني للتحقيق على فهم النطاق الكامل للهجوم بسرعة من خلال ربط الكيانات المشبوهة المختلفة التي تشكل جزءا من الهجوم بأصولها ذات الصلة مثل المستخدمين والأجهزة وعلب البريد.

لمزيد من المعلومات، راجع التحقيق والاستجابة التلقائية في Microsoft Defender XDR.

الأدلة والاستجابة

تعرض علامة التبويب الأدلة والاستجابة جميع الأحداث المدعومة والكيانات المشبوهة في التنبيهات في الحادث. فيما يلي مثال.

Microsoft Defender XDR التحقيق تلقائيا في جميع الأحداث المدعومة للحوادث والكيانات المشبوهة في التنبيهات، مما يوفر لك معلومات حول رسائل البريد الإلكتروني والملفات والعمليات والخدمات وعناوين IP المهمة والمزيد. يساعدك هذا على اكتشاف التهديدات المحتملة في الحادث وحظرها بسرعة.

يتم وضع علامة على كل كيان من الكيانات التي تم تحليلها بأحكام (ضارة ومريبة ونظيفة) وحالة معالجة. يساعدك هذا على فهم حالة المعالجة للحادث بأكمله والخطوات التالية التي يمكن اتخاذها.

الموافقة على إجراءات المعالجة أو رفضها

بالنسبة للحوادث ذات حالة المعالجة للموافقة المعلقة، يمكنك الموافقة على إجراء معالجة أو رفضه من داخل الحدث.

- في جزء التنقل، انتقل إلى الحوادث & التنبيهات>الحوادث.

- قم بالتصفية على الإجراء المعلق لحالة التحقيق التلقائي (اختياري).

- حدد اسم حدث لفتح صفحة الملخص الخاصة به.

- حدد علامة التبويب الأدلة والاستجابة .

- حدد عنصرا في القائمة لفتح جزء القائمة المنبثقة الخاص به.

- راجع المعلومات، ثم اتبع إحدى الخطوات التالية:

- حدد خيار الموافقة على الإجراء المعلق لبدء إجراء معلق.

- حدد الخيار رفض الإجراء المعلق لمنع اتخاذ إجراء معلق.

الخطوات التالية

حسب الحاجة:

راجع أيضًا

تلميح

هل تريد معرفة المزيد؟ تفاعل مع مجتمع أمان Microsoft في مجتمعنا التقني: Microsoft Defender XDR Tech Community.