تشغيل الحماية السحابية في برنامج الحماية من الفيروسات Microsoft Defender

ينطبق على:

- برنامج الحماية من الفيروسات من Microsoft Defender

- الخطة 1 من Microsoft Defender لنقطة النهاية

- Defender for Endpoint الخطة 2

الأنظمة الأساسية

- بالنسبة لنظام التشغيل

توفر الحماية السحابية في برنامج الحماية من الفيروسات Microsoft Defender حماية دقيقة وحقيقية وذكية. يجب تمكين الحماية السحابية بشكل افتراضي.

ملاحظة

تساعد الحماية من العبث في منع تغيير الحماية السحابية وإعدادات الأمان الأخرى. ونتيجة لذلك، عند تمكين الحماية من العبث، يتم تجاهل أي تغييرات يتم إجراؤها على الإعدادات المحمية بالعبث . إذا كان يجب إجراء تغييرات على جهاز وتم حظر هذه التغييرات بواسطة الحماية من العبث، نوصي باستخدام وضع استكشاف الأخطاء وإصلاحها لتعطيل الحماية من العبث مؤقتا على الجهاز. لاحظ أنه بعد انتهاء وضع استكشاف الأخطاء وإصلاحها، يتم إرجاع أي تغييرات تم إجراؤها على الإعدادات المحمية بالعبث إلى حالتها المكونة.

لماذا يجب تشغيل الحماية السحابية

يساعد Microsoft Defender الحماية السحابية من الفيروسات على الحماية من البرامج الضارة على نقاط النهاية وعبر شبكتك. نوصي بالاحتفاظ بحماية السحابة قيد التشغيل، لأن بعض ميزات الأمان وقدراته في Microsoft Defender لنقطة النهاية تعمل فقط عند تمكين الحماية السحابية.

يلخص الجدول التالي الميزات والقدرات التي تعتمد على حماية السحابة:

| الميزة/الإمكانية | متطلبات الاشتراك | الوصف |

|---|---|---|

| التحقق من بيانات التعريف في السحابة. تستخدم خدمة Microsoft Defender Antivirus السحابية نماذج التعلم الآلي كطبقة إضافية من الدفاع. تتضمن نماذج التعلم الآلي هذه بيانات التعريف، لذلك عند اكتشاف ملف مريب أو ضار، يتم التحقق من بيانات التعريف الخاصة به. لمعرفة المزيد، راجع المدونة: التعرف على التقنيات المتقدمة في جوهر Microsoft Defender لنقطة النهاية حماية الجيل التالي |

Microsoft Defender لنقطة النهاية الخطة 1 أو الخطة 2 (مستقلة أو مضمنة في خطة مثل Microsoft 365 E3 أو E5) | |

| حماية السحابة وتقديم العينة. يمكن إرسال الملفات والملفات التنفيذية إلى خدمة سحابة مكافحة الفيروسات Microsoft Defender للتفجير والتحليل. يعتمد إرسال العينة التلقائي على الحماية السحابية، على الرغم من أنه يمكن أيضا تكوينه كإعداد مستقل. لمعرفة المزيد، راجع الحماية السحابية وتقديم العينات في برنامج الحماية من الفيروسات Microsoft Defender. |

Microsoft Defender لنقطة النهاية الخطة 1 أو الخطة 2 (مستقلة أو مضمنة في خطة مثل Microsoft 365 E3 أو E5) | |

| الحماية من العبث. تساعد الحماية من العبث في الحماية من التغييرات غير المرغوب فيها في إعدادات الأمان الخاصة بمؤسستك. لمعرفة المزيد، راجع حماية إعدادات الأمان باستخدام الحماية من العبث. |

Microsoft Defender لنقطة النهاية الخطة 2 (مستقلة أو مضمنة في خطة مثل Microsoft 365 E5) | |

| حظر من النظرة الأولى يكتشف Block من النظرة الأولى البرامج الضارة الجديدة ويحظرها في غضون ثوان. عند اكتشاف ملف مريب أو ضار، تستعلم قدرات الحظر من أول وهلة عن الواجهة الخلفية لحماية السحابة وتطبق الاستدلالات والتعلم الآلي والتحليل التلقائي للملف لتحديد ما إذا كان تهديدا أم لا. لمعرفة المزيد، راجع ما هي "الكتلة من النظرة الأولى"؟ |

Microsoft Defender لنقطة النهاية الخطة 1 أو الخطة 2 (مستقلة أو مضمنة في خطة مثل Microsoft 365 E3 أو E5) | |

| تحديثات توقيع الطوارئ. عند الكشف عن محتوى ضار، يتم نشر تحديثات وتصحيحات توقيع الطوارئ. بدلا من انتظار التحديث العادي التالي، يمكنك تلقي هذه الإصلاحات والتحديثات في غضون دقائق. لمعرفة المزيد حول التحديثات، راجع Microsoft Defender التحليل الذكي لأمان مكافحة الفيروسات وتحديثات المنتجات. |

Microsoft Defender لنقطة النهاية الخطة 2 (مستقلة أو مضمنة في خطة مثل Microsoft 365 E5) | |

| الكشف عن نقطة النهاية والاستجابة لها (EDR) في وضع الحظر. يوفر EDR في وضع الحظر حماية إضافية عندما لا يكون برنامج الحماية من الفيروسات Microsoft Defender منتج مكافحة الفيروسات الأساسي على الجهاز. يعمل EDR في وضع الحظر على معالجة البيانات الاصطناعية التي تم العثور عليها أثناء عمليات الفحص التي تم إنشاؤها بواسطة EDR والتي قد يفوتها حل مكافحة الفيروسات الأساسي غير التابع ل Microsoft. عند تمكينه للأجهزة التي Microsoft Defender مكافحة الفيروسات كحل أساسي للحماية من الفيروسات، يوفر EDR في وضع الحظر فائدة إضافية لمعالجة البيانات الاصطناعية المحددة تلقائيا أثناء عمليات الفحص التي تم إنشاؤها بواسطة EDR. لمعرفة المزيد، راجع EDR في وضع الحظر. |

Microsoft Defender لنقطة النهاية الخطة 2 (مستقلة أو مضمنة في خطة مثل Microsoft 365 E5) | |

| قواعد تقليل الأجزاء المعرضة للهجوم. قواعد ASR هي قواعد ذكية يمكنك تكوينها للمساعدة في إيقاف البرامج الضارة. تتطلب بعض القواعد تشغيل الحماية السحابية من أجل العمل بشكل كامل. وتشمل هذه القواعد ما يلي: - حظر تشغيل الملفات القابلة للتنفيذ ما لم تستوف معايير الانتشار أو العمر أو القائمة الموثوق بها - استخدام الحماية المتقدمة ضد برامج الفدية الضارة - حظر تشغيل البرامج غير الموثوق بها من محركات الأقراص القابلة للإزالة لمعرفة المزيد، راجع استخدام قواعد تقليل الأجزاء المعرضة للهجوم لمنع الإصابة بالبرامج الضارة. |

Microsoft Defender لنقطة النهاية الخطة 1 أو الخطة 2 (مستقلة أو مضمنة في خطة مثل Microsoft 365 E3 أو E5) | |

| مؤشرات التسوية (IoCs). في Defender لنقطة النهاية، يمكن تكوين IoCs لتحديد الكشف عن الكيانات ومنعها واستبعادها. أمثلة: يمكن استخدام مؤشرات "السماح" لتحديد استثناءات عمليات فحص مكافحة الفيروسات وإجراءات المعالجة. يمكن استخدام مؤشرات "التنبيه والكتلة" لمنع تنفيذ الملفات أو العمليات. لمعرفة المزيد، راجع الإنشاء المؤشرات. |

Microsoft Defender لنقطة النهاية الخطة 2 (مستقلة أو مضمنة في خطة مثل Microsoft 365 E5) |

طرق تكوين حماية السحابة

يمكنك تشغيل الحماية السحابية Microsoft Defender مكافحة الفيروسات أو إيقاف تشغيلها باستخدام إحدى الطرق المتعددة، مثل:

يمكنك أيضا استخدام Configuration Manager. ويمكنك تشغيل الحماية السحابية أو إيقاف تشغيلها على نقاط النهاية الفردية باستخدام تطبيق أمن Windows.

لمزيد من المعلومات حول متطلبات اتصال الشبكة المحددة لضمان إمكانية اتصال نقاط النهاية بخدمة الحماية السحابية، راجع تكوين اتصالات الشبكة والتحقق من صحتها.

ملاحظة

في Windows 10 Windows 11، لا يوجد فرق بين خيارات التقارير الأساسيةوالمتقدمة الموضحة في هذه المقالة. هذا تمييز قديم واختيار أي من الإعدادين يؤدي إلى نفس مستوى الحماية السحابية. لا يوجد فرق في نوع المعلومات التي تتم مشاركتها أو مقدارها. لمزيد من المعلومات حول ما نجمعه، راجع بيان خصوصية Microsoft.

استخدام Microsoft Intune لتشغيل الحماية السحابية

انتقل إلى مركز إدارة Intune (https://intune.microsoft.com) وسجل الدخول.

اختربرنامج الحماية من الفيروساتلأمان> نقطة النهاية.

في قسم AV policies، حدد نهج موجود، أو اختر + الإنشاء Policy.

المهمه الخطوات الإنشاء نهج جديد 1. بالنسبة للنظام الأساسي، حدد Windows 10 Windows 11 وWindows Server.

2. بالنسبة إلى ملف التعريف، حدد Microsoft Defender مكافحة الفيروسات.

3. في صفحة الأساسيات ، حدد اسما ووصفا للنهج، ثم اختر التالي.

4. في قسم Defender ، ابحث عن السماح بحماية السحابة، وقم بتعيينه إلى مسموح به. ثم اختر التالي.

5. قم بالتمرير لأسفل لإرسال موافقة العينات، وحدد أحد الإعدادات التالية:

- إرسال جميع العينات تلقائيا

- إرسال عينات آمنة تلقائيا

6. في خطوة علامات النطاق ، إذا كانت مؤسستك تستخدم علامات النطاق، فحدد العلامات التي تريد استخدامها، ثم اختر التالي.

7. في خطوة الواجبات ، حدد المجموعات أو المستخدمين أو الأجهزة التي تريد تطبيق هذا النهج عليها، ثم اختر التالي.

8. في خطوة Review + create، راجع إعدادات النهج الخاص بك، ثم اختر الإنشاء.تحرير نهج موجود 1. حدد النهج الذي تريد تحريره.

2. ضمن إعدادات التكوين، اختر تحرير.

3. في قسم Defender ، ابحث عن السماح بحماية السحابة، وقم بتعيينه إلى مسموح به.

4. قم بالتمرير لأسفل لإرسال موافقة العينات، وحدد أحد الإعدادات التالية:

- إرسال جميع العينات تلقائيا

- إرسال عينات آمنة تلقائيا

5. حدد Review + save.

تلميح

لمعرفة المزيد حول إعدادات برنامج الحماية من الفيروسات Microsoft Defender في Intune، راجع نهج مكافحة الفيروسات لأمان نقطة النهاية في Intune.

استخدام نهج المجموعة لتشغيل الحماية السحابية

على جهاز إدارة نهج المجموعة، افتح وحدة تحكم إدارة نهج المجموعة، وانقر بزر الماوس الأيمن فوق عنصر نهج المجموعة الذي تريد تكوينه وحدد تحرير.

في المحرر إدارة نهج المجموعة، انتقل إلى تكوين الكمبيوتر.

حدد القوالب الإدارية.

قم بتوسيع الشجرة إلى مكونات> Windows Microsoft Defender Antivirus > MAPS

ملاحظة

إعدادات MAPS تساوي الحماية المقدمة من السحابة.

انقر نقرا مزدوجا فوق الانضمام إلى Microsoft MAPS. تأكد من تشغيل الخيار وتعيينه إلى Basic MAPS أو Advanced MAPS. حدد موافق.

يمكنك اختيار إرسال معلومات أساسية أو إضافية حول البرامج المكتشفة:

Basic MAPS: ترسل العضوية الأساسية معلومات أساسية إلى Microsoft حول البرامج الضارة والبرامج غير المرغوب فيها التي تم اكتشافها على جهازك. تتضمن المعلومات من أين جاء البرنامج (مثل عناوين URL والمسارات الجزئية)، والإجراءات المتخذة لحل التهديد، وما إذا كانت الإجراءات ناجحة.

الخرائط المتقدمة: بالإضافة إلى المعلومات الأساسية، ترسل العضوية المتقدمة معلومات مفصلة حول البرامج الضارة والبرامج غير المرغوب فيها، بما في ذلك المسار الكامل إلى البرنامج، ومعلومات مفصلة حول كيفية تأثير البرنامج على جهازك.

انقر نقرا مزدوجا فوق إرسال عينات الملفات عند الحاجة إلى مزيد من التحليل. تأكد من تعيين الخيار الأول إلى ممكن ومن تعيين الخيارات الأخرى إلى إما:

- إرسال عينات آمنة (1)

- إرسال جميع العينات (3)

ملاحظة

يعني الخيار إرسال عينات آمنة (1) أن معظم العينات يتم إرسالها تلقائيا. تطالب الملفات التي من المحتمل أن تحتوي على معلومات شخصية المستخدم بتأكيد إضافي. يؤدي تعيين الخيار إلى Always Prompt (0) إلى خفض حالة حماية الجهاز. يعني تعيينه إلى عدم الإرسال أبدا (2) أن ميزة الحظر عند النظرة الأولى Microsoft Defender لنقطة النهاية لن تعمل.

حدد موافق.

استخدام PowerShell cmdlets لتشغيل الحماية السحابية

يمكن أن تقوم أوامر cmdlets التالية بتشغيل الحماية السحابية:

Set-MpPreference -MAPSReporting Advanced

Set-MpPreference -SubmitSamplesConsent SendAllSamples

لمزيد من المعلومات حول كيفية استخدام PowerShell مع Microsoft Defender Antivirus، راجع استخدام أوامر PowerShell cmdlets لتكوين وتشغيل Microsoft Defender Antivirus و cmdlets Microsoft Defender Antivirus. نهج CSP - يحتوي Defender أيضا على مزيد من المعلومات على وجه التحديد حول -SubmitSamplesConsent.

هام

يمكنك تعيين -SubmitSamplesConsent إلى SendSafeSamples (الإعداد الافتراضي أو الموصى به) NeverSendأو أو AlwaysPrompt.

SendSafeSamples يعني الإعداد أن معظم العينات يتم إرسالها تلقائيا. تؤدي الملفات التي من المحتمل أن تحتوي على معلومات شخصية إلى مطالبة المستخدم بالمتابعة، وتتطلب تأكيدا.

وتخفض NeverSend الإعدادات و AlwaysPrompt مستوى حماية الجهاز. علاوة على ذلك، NeverSend يعني الإعداد أن ميزة حظر عند النظرة الأولى Microsoft Defender لنقطة النهاية لن تعمل.

استخدام تعليمات إدارة Windows (WMI) لتشغيل الحماية السحابية

استخدم أسلوب Set لفئة MSFT_MpPreference للخصائص التالية:

MAPSReporting

SubmitSamplesConsent

لمزيد من المعلومات حول المعلمات المسموح بها، راجع واجهات برمجة تطبيقات Windows Defender WMIv2.

تشغيل الحماية السحابية على العملاء الفرديين باستخدام تطبيق أمن Windows

ملاحظة

إذا تم تعيين إعداد تكوين الإعداد المحلي للإبلاغ عن إعداد Microsoft MAPS نهج المجموعة إلى معطل، فسيكون إعداد الحماية المستندة إلى السحابة في إعدادات Windows باللون الرمادي وغير متوفر. يجب أولا نشر التغييرات التي تم إجراؤها من خلال كائن نهج المجموعة إلى نقاط نهاية فردية قبل تحديث الإعداد في إعدادات Windows.

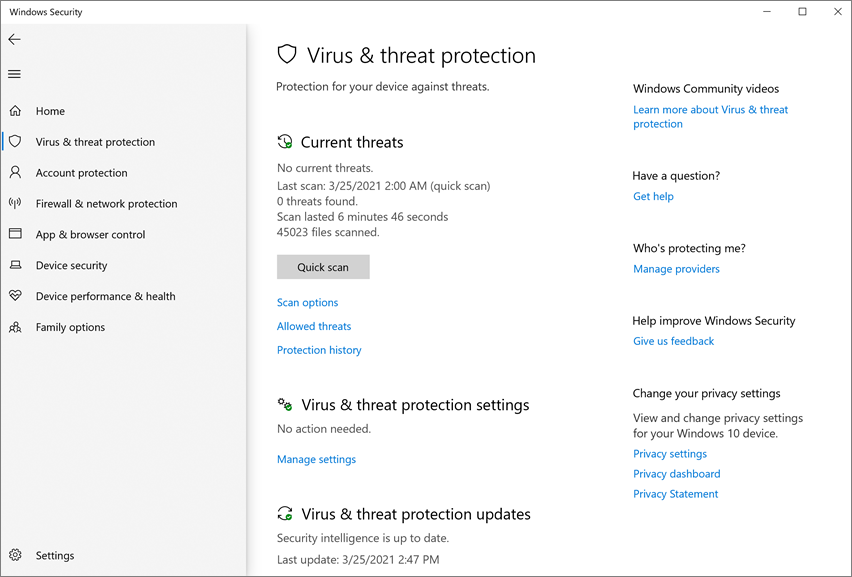

افتح تطبيق أمن Windows عن طريق تحديد أيقونة الدرع في شريط المهام، أو عن طريق البحث في قائمة البدء عن أمن Windows.

حدد الإطار المتجانب للحماية من التهديدات & الفيروسات (أو أيقونة الدرع على شريط القوائم الأيسر)، ثم ضمن إعدادات الحماية من الفيروسات & التهديدات، حدد إدارة الإعدادات.

تأكد من تبديل الحماية المستندة إلى السحابةوإرسال العينة التلقائية إلى تشغيل.

ملاحظة

إذا تم تكوين إرسال العينة التلقائي باستخدام نهج المجموعة، فسيكون الإعداد رمادي اللون وغير متوفر.

راجع أيضًا

استخدام الحماية السحابية من Microsoft في برنامج الحماية من الفيروسات Microsoft Defender

استخدم PowerShell cmdlets لإدارة برنامج الحماية من الفيروسات من Microsoft Defender

تلميح

إذا كنت تبحث عن معلومات متعلقة ببرنامج الحماية من الفيروسات للأنظمة الأساسية الأخرى، فاطلع على:

- تعيين تفضيلات Microsoft Defender لنقطة النهاية على نظام التشغيل macOS

- Microsoft Defender for Endpoint على Mac

- إعدادات نهج برنامج الحماية من الفيروسات في macOS لبرنامج الحماية من الفيروسات من Microsoft Defender Antivirus for Intune

- تعيين تفضيلات Microsoft Defender لنقطة النهاية على Linux

- مشكلات الأداء في Microsoft Defender لنقطة النهاية على Linux

- تكوين Defender for Endpoint على ميزات Android

- تكوين Microsoft Defender for Endpoint على ميزات iOS

تلميح

هل تريد معرفة المزيد؟ Engage مع مجتمع أمان Microsoft في مجتمعنا التقني: Microsoft Defender لنقطة النهاية Tech Community.

الملاحظات

قريبًا: خلال عام 2024، سنتخلص تدريجيًا من GitHub Issues بوصفها آلية إرسال ملاحظات للمحتوى ونستبدلها بنظام ملاحظات جديد. لمزيد من المعلومات، راجع https://aka.ms/ContentUserFeedback.

إرسال الملاحظات وعرضها المتعلقة بـ