Nota

L'accés a aquesta pàgina requereix autorització. Podeu provar d'iniciar la sessió o de canviar els directoris.

L'accés a aquesta pàgina requereix autorització. Podeu provar de canviar els directoris.

En este artículo se explica cómo configurar una red virtual administrada para el recurso foundry. La red virtual administrada simplifica y automatiza el aislamiento de red para el recurso Foundry mediante la provisión de una red virtual administrada por Microsoft que protege el servicio de Agentes que subyace al cálculo dentro de tus proyectos de Foundry. Cuando está habilitada, este límite de red administrada protege el tráfico de red saliente de los agentes y el modo de aislamiento que elija rige todo el tráfico. Puede crear los puntos de conexión privados necesarios para los servicios de Azure dependientes y aplicar las reglas de red necesarias, lo que le proporciona un valor predeterminado seguro sin necesidad de compilar o mantener su propia red virtual. Esta red administrada restringe el acceso de los agentes, lo que ayuda a evitar la filtración de datos, a la vez que permite la conectividad a los recursos de Azure aprobados.

La red virtual administrada ahora admite los servicios Solicitud y Agente hospedado con la nueva API de respuestas y en el nuevo portal de Foundry. Las regiones admitidas actuales para la red virtual administrada con el nuevo servicio agente y el nuevo portal de Foundry son las siguientes: Este de EE. UU., Este de EE. UU.2, Este de Japón, Centro de Francia, Norte de Emiratos Árabes Unidos, Sur de Brasil, Centro de España, Centro-oeste de Alemania, Norte de Italia, Sur Central de EE. UU., Este de Australia, Centro de Suecia, Este de Canadá, Norte de Sudáfrica, Oeste de EE. UU., Oeste de EE. UU. 3, Sur de la India y sur del Reino Unido. Compatibilidad adicional con más regiones estará disponible pronto.

Antes de continuar, tenga en cuenta las limitaciones de la oferta y revise los requisitos previos.

Descripción de los modos de aislamiento

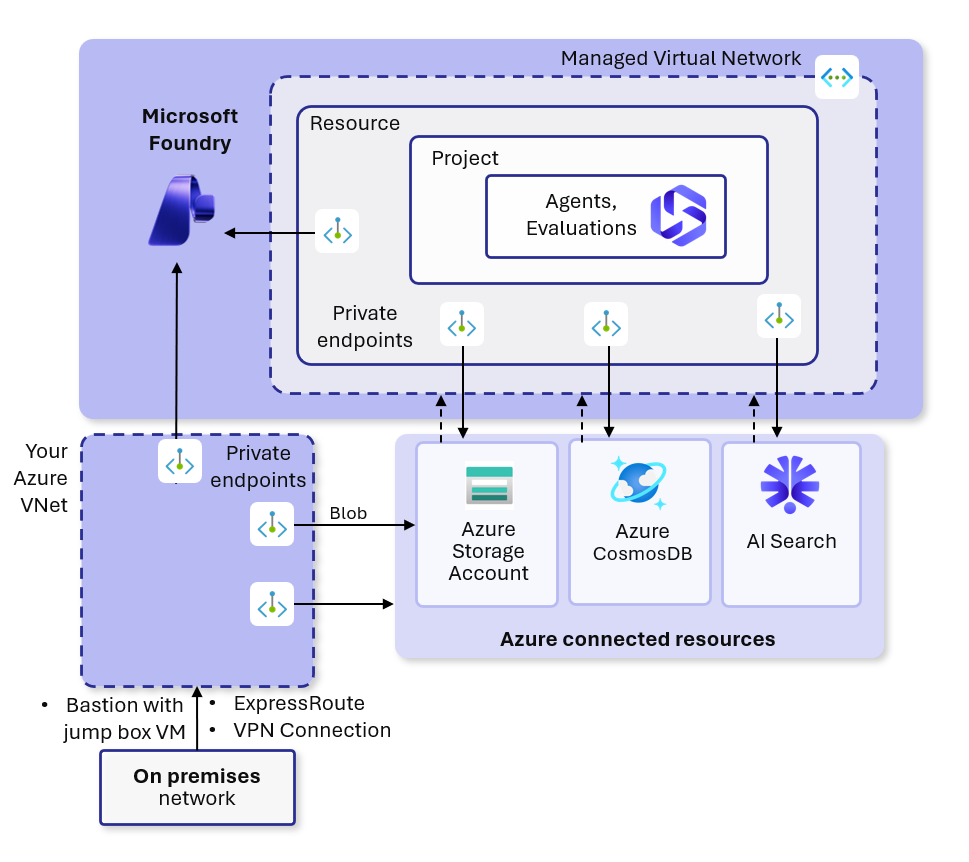

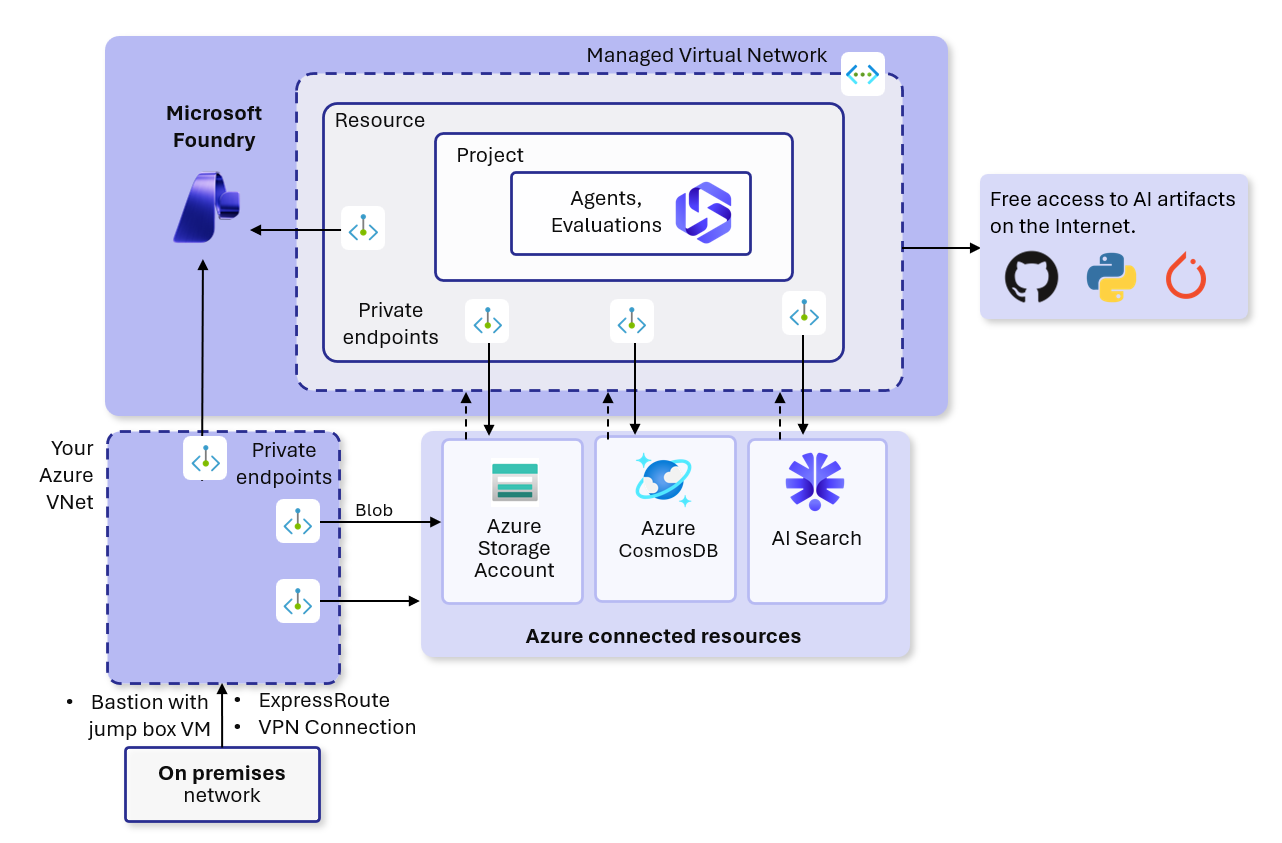

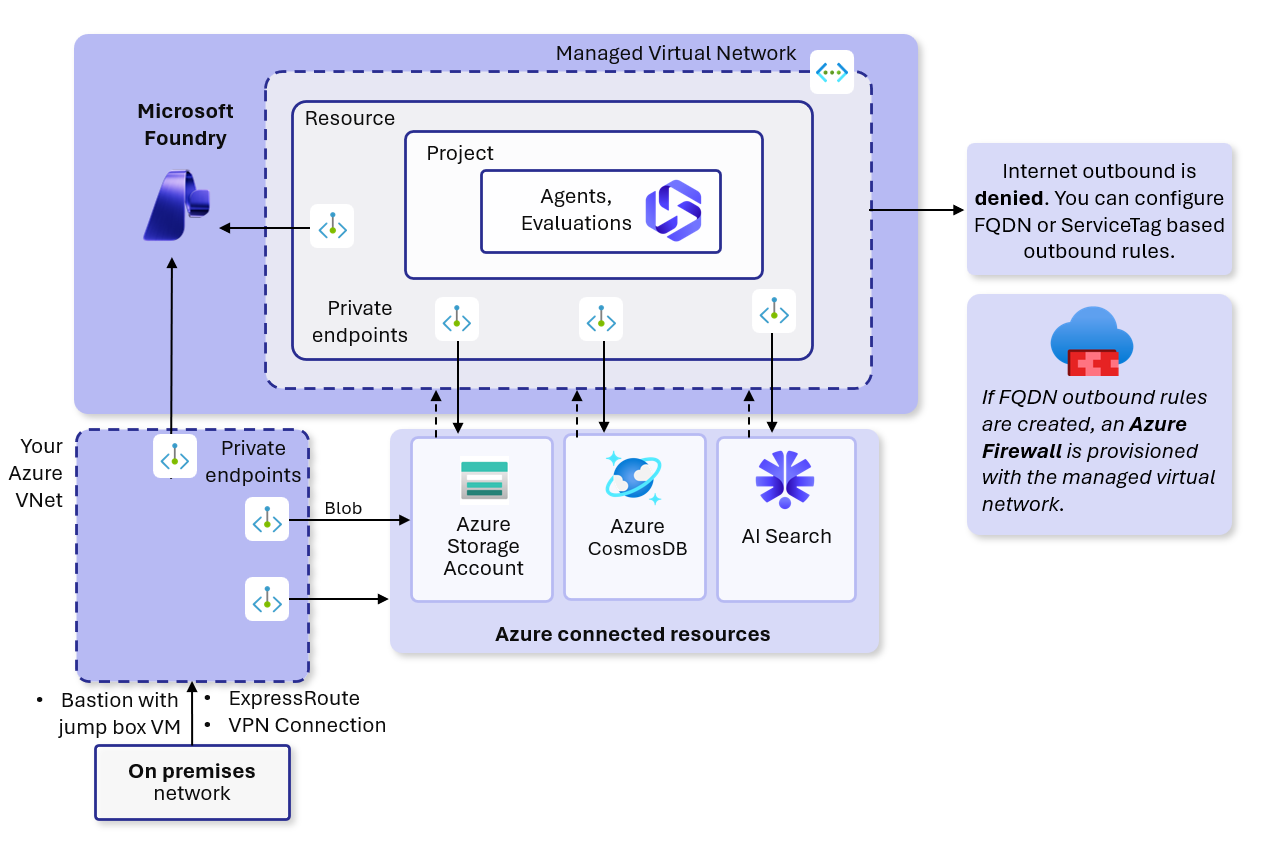

Al habilitar el aislamiento de red virtual gestionada, se crea una red virtual gestionada para la cuenta Foundry, creada en el tenant de Microsoft. Cualquier nuevo agente que configure en los proyectos usa automáticamente la red virtual gestionada para el tráfico saliente. La red virtual administrada puede usar puntos de conexión privados para los recursos de Azure que los agentes usan, como Azure Storage, Azure Cosmos DB y Búsqueda de Azure AI.

Nota

Los diagramas de este artículo solo representan la conectividad lógica. Los puntos de conexión privados administrados en una red virtual administrada de Foundry no crean interfaces de red visibles para el cliente (NIC). A diferencia de los puntos de conexión privados de red virtual estándar que crean una NIC con una dirección IP privada en la subred, los puntos de conexión privados administrados se administran completamente mediante Microsoft y se abstraen de los recursos de red virtual del cliente. No verá estos puntos de conexión ni NIC asociados en su suscripción.

Existen dos modos de configuración diferentes para el tráfico saliente de la red virtual administrada:

| Modo de salida | Descripción | Escenarios |

|---|---|---|

| Permitir la salida a Internet | Permite todo el tráfico saliente a Internet. | El acceso saliente sin restricciones es aceptable; se requiere conectividad amplia. |

| Permitir solo la salida aprobada | Restringe las conexiones salientes utilizando etiquetas de servicio, puntos de conexión privados y reglas FQDN opcionales (puertos 80, 443), aplicadas y reforzadas a través del Azure Firewall. | Minimizar el riesgo de filtración de datos; requerir una lista seleccionada de destinos. |

| Deshabilitado | El aislamiento de red virtual administrada no está habilitado, a menos que se use la red virtual personalizada. | Necesita una salida pública o la planificación de proporcionar su propia red virtual. |

En el diagrama de arquitectura siguiente se muestra una red administrada en modo allow internet outbound.

En el diagrama de arquitectura siguiente se muestra una red administrada en modo allow only approved outbound.

Después de configurar una red virtual administrada Foundry para permitir la salida a Internet, no se puede volver a configurar el recurso para deshabilitarlo. De forma similar, después de configurar un recurso de red virtual administrado para permitir solo la salida aprobada, no se puede volver a configurar el recurso para permitir la salida de Internet.

Requisitos previos

Antes de seguir los pasos descritos en este artículo, asegúrese de que tiene los siguientes requisitos previos:

- Una suscripción Azure. Si no tiene una suscripción Azure, cree una cuenta gratuita antes de comenzar.

- CLI de Azure instalado en la versión 2.86.0. Necesario para crear reglas de salida desde la red administrada.

- Los

Microsoft.Network,Microsoft.KeyVault,Microsoft.CognitiveServices,Microsoft.Storage,Microsoft.SearchyMicrosoft.ContainerServiceproveedores de recursos registrados para la suscripción de Azure. Para más información, consulte Registro del proveedor de recursos. - Permisos para implementar un recurso de red administrado.

Azure AI Account Owneres necesario en el ámbito del recurso de Foundry para crear una cuenta y un proyecto de Foundry.OwneroRole Based Access Administratorson necesarios para asignar RBAC a los recursos necesarios.Azure AI Useren el ámbito del proyecto es necesario para crear y compilar agentes. - Cuota suficiente para todos los recursos de la región de Azure de destino. Si no se pasan parámetros, esta plantilla crea un recurso Foundry, un proyecto Foundry, Azure Cosmos DB para NoSQL, Búsqueda de Azure AI y una cuenta de Azure Storage.

Limitaciones

Tenga en cuenta las siguientes limitaciones antes de habilitar el aislamiento de red gestionada para el recurso Foundry.

- Puede implementar un recurso de red gestionada de Foundry de tres maneras.

- Plantilla de Bicep en la carpeta 18-managed-virtual-network en foundry-samples

- Plantilla de Terraform en la carpeta 18-managed-virtual-network en foundry-samples

-

az resty comandos CLI de Azureaz cognitiveservices. Más información sobre la compatibilidad con CLI de Azure en este artículo a continuación. - Todavía no hay compatibilidad con la interfaz de usuario de Azure Portal para crear la red administrada. El soporte técnico estará disponible próximamente.

- Una vez creado el recurso Foundry, asegúrese de que ha asignado la identidad administrada del recurso Foundry al rol integrado de

Azure AI Enterprise Network Connection Approver(id. de rol:b556d68e-0be0-4f35-a333-ad7ee1ce17ea) para asegurarse de que el punto de conexión privado necesario para el recurso Foundry se crea y aprueba. - No se puede deshabilitar el aislamiento de red virtual administrada después de habilitarla. No hay ninguna ruta de actualización de la configuración de red virtual personalizada en una red virtual administrada. Se requiere la redistribución de recursos de Foundry. Al eliminar el recurso Foundry, se elimina la red virtual administrada.

- La compatibilidad con la red virtual administrada solo se encuentra en las siguientes regiones: Este de EE. UU., Este de EE. UU.2, Este de Japón, Centro de Francia, Norte de Emiratos Árabes Unidos, Sur de Brasil, Centro de Alemania Occidental, Norte de Italia, Sur Central de EE. UU., Este de Australia, Centro de Suecia, Este de Canadá, Norte de Sudáfrica, Oeste de EE. UU., Oeste de EE. UU. 3, Sur de la India y Sur de Reino Unido. La compatibilidad con regiones adicionales llegará pronto.

- Si necesita acceso privado a recursos locales para su recurso de Foundry, use Application Gateway para configurar el acceso local. Se admite la misma configuración con un punto de conexión privado en Application Gateway y la configuración de grupos de back-end. El tráfico L4 y L7 ahora se admite por Application Gateway, disponible en versión general.

- Si crea reglas de salida de FQDN cuando la red virtual administrada está en modo Permitir solo la salida aprobada, se crea un Azure Firewall administrado que viene con los costes de firewall asociados. Para más información sobre los precios, consulte Precios. Las reglas de salida de FQDN solo admiten los puertos 80 y 443.

- No puede traer su propia Azure Firewall a la red virtual administrada. Se crea automáticamente un firewall administrado para tu cuenta de Foundry cuando usas Permitir solo el tráfico saliente aprobado.

- No puede reutilizar el mismo firewall administrado para varias cuentas de Foundry. Cada cuenta de Foundry crea su propio firewall administrado cuando se usa Permitir solo la salida aprobada.

- Si crea nuevos proyectos en el recurso foundry que tiene habilitada la red virtual administrada, deberá volver a crear el host de funcionalidad del proyecto, así como asegurarse de que el proyecto usa los recursos BYO y la red administrada. Hay más instrucciones en el archivo LÉAME para la configuración de red administrada en el repositorio foundry-samples.

Despliegue del modo de aislamiento en redes virtuales administradas

Para empezar a implementar un recurso de Foundry de red virtual administrada, siga estos pasos.

Paso 1: Creación de la cuenta de AI Services con inyecciones de red

La cuenta debe crearse con customSubDomainName, allowProjectManagement, y networkInjectionsestablecidos en el momento de la creación. Estas propiedades no se pueden agregar después de crear la cuenta.

Importante

Debe usar comandos az rest para la creación de cuentas con inyecciones de red, ya que el CLI de Azure aún no admite la creación de un recurso Foundry con inyección de red.

az rest --method PUT \

--url "https://management.azure.com/subscriptions/{subscription-id}/resourceGroups/{resource-group}/providers/Microsoft.CognitiveServices/accounts/{account-name}?api-version=2026-03-01" \

--body '{

"location": "{region}",

"kind": "AIServices",

"sku": { "name": "S0" },

"identity": { "type": "SystemAssigned" },

"properties": {

"allowProjectManagement": true,

"customSubDomainName": "{account-name}",

"networkInjections": [

{

"scenario": "agent",

"subnetArmId": "",

"useMicrosoftManagedNetwork": true

}

],

"disableLocalAuth": false

}

}' \

--headers "Content-Type=application/json"

Espere a que provisioningState llegue a Succeeded antes de continuar:

az rest --method GET \

--url "https://management.azure.com/subscriptions/{subscription-id}/resourceGroups/{resource-group}/providers/Microsoft.CognitiveServices/accounts/{account-name}?api-version=2026-03-01" \

--query "properties.provisioningState" -o tsv

Paso 2: Obtener el identificador de entidad de seguridad administrada

Recupere de la cuenta el identificador de entidad de seguridad administrada asignada por el sistema:

az cognitiveservices account show \

--resource-group {resource-group} \

--name {account-name} \

--query identity.principalId -o tsv

Paso 3: Asignación del rol Aprobador de conexión de red

Asigne el rol Azure AI Enterprise Network Connection Approver (id. de rol: b556d68e-0be0-4f35-a333-ad7ee1ce17ea) a la identidad administrada de la cuenta de Foundry. Esto permite que los puntos de conexión privados de red administrada se aprueben automáticamente.

az role assignment create \

--assignee-object-id {principal-id} \

--assignee-principal-type ServicePrincipal \

--role "b556d68e-0be0-4f35-a333-ad7ee1ce17ea" \

--scope /subscriptions/{subscription-id}/resourceGroups/{resource-group}

Nota

Si los recursos de destino (Almacenamiento, Cosmos DB y AI Search) están en otro grupo de recursos diferente, limite la asignación de roles a ese grupo de recursos o a la suscripción.

Paso 4: Creación de la red administrada

Cree el recurso secundario de red administrada en la cuenta. Esto establece el modo de aislamiento de red y aprovisiona la infraestructura de red.

Para crear una red administrada con Permitir salida a Internet:

az cognitiveservices account managed-network create \

--resource-group {resource-group} \

--name {account-name} \

--managed-network allow_internet_outbound

Para crear una red administrada con Permitir solo tráfico saliente aprobado:

az cognitiveservices account managed-network create \

--resource-group {resource-group} \

--name {account-name} \

--managed-network allow_only_approved_outbound \

--firewall-sku Standard

Para obtener más información sobre los parámetros necesarios para la implementación de red virtual administrada, consulte Microsoft. CognitiveServices/accounts/managedNetworks.

Comprobación de la implementación de red virtual administrada

Una vez completada la implementación, compruebe que la red virtual administrada está configurada correctamente.

Confirme que el recurso Foundry existe y que la red administrada está habilitada:

az cognitiveservices account managed-network show \ --resource-group {resource-group} \ --name {account-name}La respuesta debe mostrar

isolationModeconfigurado en el modo elegido (AllowInternetOutboundoAllowOnlyApprovedOutbound).Enumere todas las reglas de salida y su estado:

az cognitiveservices account managed-network outbound-rule list \ --resource-group {resource-group} \ --name {account-name}Mostrar una regla de salida específica:

az cognitiveservices account managed-network outbound-rule show \ --resource-group {resource-group} \ --name {account-name} \ --rule {rule-name}Pruebe la conectividad del agente mediante la creación y ejecución de un agente básico en el proyecto foundry. Si el agente completa su tarea con éxito, la red administrada está funcionando correctamente.

Administración de reglas de salida

Después de la implementación, puede agregar, actualizar, enumerar y quitar reglas de salida para controlar los destinos a los que puede llegar la red administrada. Se admiten los siguientes tipos de reglas de salida:

| Tipo | Descripción | Destino de ejemplo |

|---|---|---|

fqdn |

Permite el tráfico saliente a un nombre de dominio totalmente calificado. | "*.openai.azure.com" |

privateendpoint |

Permite el tráfico saliente a través de una regla de punto de conexión privado. | JSON de configuración del punto de conexión privado |

servicetag |

Permite el tráfico saliente a una etiqueta de servicio, protocolo e intervalo de puertos de Azure. | '{"serviceTag":"Storage","protocol":"TCP","portRanges":"443"}' |

Creación o actualización de una regla de salida de FQDN

Use una regla FQDN para permitir el tráfico a un nombre de dominio o un dominio comodín.

az cognitiveservices account managed-network outbound-rule set \

--resource-group {resource-group} \

--name {account-name} \

--rule {rule-name} \

--type fqdn \

--destination "*.openai.azure.com"

Crear o actualizar una regla de salida para una etiqueta de servicio

Use una regla de etiqueta de servicio para permitir el tráfico a una etiqueta de servicio Azure a través de un protocolo y un intervalo de puertos específicos.

az cognitiveservices account managed-network outbound-rule set \

--resource-group {resource-group} \

--name {account-name} \

--rule {rule-name} \

--type servicetag \

--destination '{"serviceTag":"Storage","protocol":"TCP","portRanges":"443"}'

Crear o actualizar una regla de salida para un punto de conexión privado

Use una regla de punto de conexión privado para permitir el tráfico a través de un punto de conexión privado a un recurso de Azure.

az cognitiveservices account managed-network outbound-rule set \

--resource-group {resource-group} \

--name {account-name} \

--rule {rule-name} \

--type privateendpoint \

--destination '{"serviceResourceId":"/subscriptions/{subscription-id}/resourceGroups/{resource-group}/providers/Microsoft.Storage/storageAccounts/{storage-name}","subresourceTarget":"blob"}'

Entre los destinos de subrecursos comunes se incluyen blob para Azure Storage, searchService para Búsqueda de Azure AI, Sql para Azure Cosmos DB y vault para Azure Key Vault.

Enumerar reglas de salida

az cognitiveservices account managed-network outbound-rule list \

--resource-group {resource-group} \

--name {account-name}

Mostrar una regla de salida

az cognitiveservices account managed-network outbound-rule show \

--resource-group {resource-group} \

--name {account-name} \

--rule {rule-name}

Creación o actualización masiva de reglas de salida

Use bulk-set para crear o actualizar varias reglas de salida desde un archivo YAML o JSON.

az cognitiveservices account managed-network outbound-rule bulk-set \

--resource-group {resource-group} \

--name {account-name} \

--file rules.yaml

Eliminación de una regla de salida

az cognitiveservices account managed-network outbound-rule remove \

--resource-group {resource-group} \

--name {account-name} \

--rule {rule-name}

Para obtener más información sobre los parámetros necesarios para las reglas de salida de red virtual administradas, consulte Microsoft. CognitiveServices/accounts/managedNetworks/outboundRules.

Seleccione la versión de Azure Firewall

Para la red virtual administrada, se aprovisiona automáticamente un Azure Firewall cuando se agrega una regla FQDN de salida en el modo Permitir solo salida aprobada.

La SKU predeterminada es Estándar para el firewall. Puede seleccionar la SKU básica en su lugar para reducir el costo si no se requieren características avanzadas. Para más información sobre los precios, consulte Precios. Una vez que seleccione una SKU de firewall en la implementación, no podrá cambiarla después de la implementación. Dado que se trata de un firewall administrado, el firewall no está en su entorno ni bajo su control. La única configuración que puede controlar es la SKU del firewall.

Puntos de conexión privados

Al habilitar una red virtual administrada, puede crear puntos de conexión privados administrados para que los agentes puedan acceder de forma segura a los recursos necesarios Azure sin usar la red pública de Internet. Estos puntos de conexión privados proporcionan una conexión aislada basada en IP privada de la red administrada a servicios como Storage, AI Search y otras dependencias que se usan en los proyectos de Foundry. A diferencia de las redes virtuales administradas por el cliente, los puntos de conexión privados administrados en Foundry no exponen una interfaz de red ni una configuración de subred al cliente. La conectividad basada en IP privada está totalmente administrada por Microsoft y no se representa como una NIC en la suscripción del cliente.

Los siguientes recursos admiten puntos de conexión privados desde la red administrada. Debe usar la CLI para crear puntos de conexión privados.

- Microsoft Foundry (AI Services)

- Azure Application Gateway (se conecta a los recursos locales mediante el tráfico L4 o L7)

- Azure API Management (solo admite el nivel clásico sin inyección de red virtual y el nivel Estándar V2 con integración de red virtual)

- Búsqueda de Azure AI

- Azure Container Registry

- Azure Cosmos DB

- Azure Data Factory

- Base de datos de Azure para MariaDB

- Base de Datos de Azure para MySQL

- Azure Database for PostgreSQL con la opción Servidor único

- Servidor flexible de Azure Database for PostgreSQL

- Azure Databricks

- Azure Event Hubs

- Azure Key Vault

- Azure Machine Learning

- Azure Cache para Redis

- Azure SQL Server

- Azure Storage

- Aplicación de Azure Insights (a través del ámbito de Azure Monitor Private Link)

Al crear un punto de conexión privado administrado desde la red virtual administrada de Foundry a un recurso de destino propiedad del cliente, la identidad administrada del recurso Foundry debe tener los permisos correctos en ese recurso de destino para crear y aprobar conexiones de punto de conexión privado. Este requisito garantiza que Foundry esté autorizado explícitamente para establecer un vínculo privado seguro al recurso.

Para simplificar este requisito, asigne el rol de Azure AI Enterprise Network Connection Approver (id. de rol: b556d68e-0be0-4f35-a333-ad7ee1ce17ea) a la identidad administrada de la cuenta de Foundry. Este rol incluye los permisos necesarios para los servicios de Azure más usados y normalmente proporciona acceso suficiente para que Foundry cree y apruebe puntos de conexión privados en su nombre. Una vez que apruebe la conexión, Foundry administra completamente el punto de conexión privado y no requiere ninguna configuración de cliente adicional.

Reglas externas necesarias

En modo Permitir solo la salida aprobada de la red virtual administrada, se crean algunas reglas de salida necesarias para características como el servicio del agente. incluye lo siguiente:

- Punto de conexión privado al recurso de Cosmos DB

- Punto de conexión privado para su cuenta de almacenamiento

- Punto de conexión privado al recurso de búsqueda de IA

- ServiceTag en AzureActiveDirectory

- ServiceTag a AzureMachineLearning (para el catálogo de evaluaciones)

Reglas de salida por escenario

Si implementa Foundry con una red virtual administrada en el modo Permitir solo la salida aprobada, es posible que tenga que agregar las siguientes reglas de FQDN para salida para garantizar que se permita el tráfico de salida. A continuación se muestra la lista de nombres de dominio completamente calificados (FQDN) de confianza para crear reglas de salida según el escenario o la característica en Foundry.

| Escenario | FQDNs | Descripción |

|---|---|---|

| Agentes |

*.identity.azure.net, login.microsoftonline.com, *.login.microsoftonline.com, *.login.microsoft.com, mcr.microsoft.com o etiqueta de servicio de AAD |

Necesario para la delegación de la Aplicación de Contenedores de Azure para el servicio de agente. Incluye Microsoft Container Registry para la extracción de imágenes de contenedor. |

| Evaluaciones y seguimientos con un recurso de Application Insights |

settings.sdk.monitor.azure.com, , *.livediagnostics.monitor.azure.com, *.in.applicationinsights.azure.com |

Se usa para el catálogo de evaluadores y para enviar resultados al recurso de Application Insights vinculado. |

| Ajuste preciso | raw.githubusercontent.com |

Se utiliza para ajuste fino cuando un usuario elige un conjunto de datos de muestra curado en el portal de Foundry. |

Precios

La característica de red virtual administrada por Foundry es gratuita. Sin embargo, se le cobra por los siguientes recursos que usa la red virtual administrada:

Azure Private Link: la solución se basa en Azure Private Link para puntos de conexión privados que protegen las comunicaciones entre la red virtual administrada y los recursos de Azure. Para obtener más información sobre los precios, consulte la página de precios de Azure Private Link.

Reglas de salida de FQDN: se implementan reglas de salida de FQDN mediante Azure Firewall. Si usa reglas de FQDN de salida, se agregarán cargos por Azure Firewall a su facturación. De forma predeterminada, se usa una versión estándar de Azure Firewall. Puede seleccionar la versión básica. El firewall no se crea hasta que se agrega una regla de FQDN de salida.

Para obtener más información sobre los precios de Azure, consulte Precios de Private Link y Precios de Azure Firewall.

Comparación de la red administrada y personalizada (BYO)

Seleccione el modo de aislamiento de red saliente adecuado según sus necesidades y limitaciones de red en su empresa.

| Aspecto | Red administrada | Red personalizada (BYO) |

|---|---|---|

| Ventajas | Microsoft controla el intervalo de subredes, la selección ip y la delegación. | Control total: traiga firewall personalizado, establezca rutas definidas por el usuario, emparejamiento de red, subred delegada. |

| Limitaciones | No se permite usar su propio firewall para permitir solo tráfico saliente aprobado. Requiere Application Gateway para proteger el entorno local (compatibilidad con el tráfico L7 y L4 mediante Application Gateway). Aún no se admite el registro del tráfico saliente. | Configuración más compleja, como la delegación de subred en Azure Container Apps. Requiere la creación correcta de CapHost. Requiere intervalos de direcciones IP privadas de clase A, B y C, no se permiten direcciones IP públicas o CGNAT. Requiere una subred /27 mínima para la delegación del agente. |

Para obtener más información sobre la configuración de inyección de red virtual para agentes y las limitaciones, consulte Configuración de una red virtual personalizada para agentes.

Limpieza de recursos

Para limpiar el recurso de Foundry de la red virtual administrada, elimine el recurso Foundry. Esta acción también elimina la red virtual administrada.

Solución de problemas

- Error al crear CapHost

- Elimine el recurso capHost defectuoso y vuelva a implementar la plantilla.

- No se aplica la regla FQDN

- Confirme que la SKU del firewall está aprovisionada y compruebe que los puertos están limitados a 80 o 443.

- Conflictos de puntos de conexión privados

- Quite cualquier configuración del punto de conexión de servicio y use solo el punto de conexión privado.