Tutorial: Creación de una conexión VPN de usuario P2S mediante Azure Virtual WAN: certificado o autenticación RADIUS

En este tutorial, se muestra cómo usar Virtual WAN para conectarse a los recursos de Azure. En este tutorial, creará una conexión VPN de usuario de punto a sitio mediante OpenVPN o IPsec/IKE (IKEv2) mediante Azure Portal. Este tipo de conexión requiere que se configure el cliente VPN nativo en cada equipo cliente que se conecte.

- Este artículo se aplica a la autenticación RADIUS y de certificado. Para la autenticación de Microsoft Entra, consulte Configurar una conexión VPN de usuario: autenticación de Microsoft Entra.

- Para más información sobre Virtual WAN, consulte la Introducción a Virtual WAN.

En este tutorial, aprenderá a:

- Creación de una instancia de Virtual WAN

- Creación de la configuración de VPN de usuario

- Creación del centro virtual y la puerta de enlace

- Generación de archivos de configuración del cliente

- Configuración de clientes VPN

- Conexión a una red virtual

- Visualizar la instancia de Virtual WAN

- Modificar la configuración

Requisitos previos

Tiene una suscripción de Azure. Si no tiene una suscripción a Azure, cree una cuenta gratuita.

Tiene una red virtual a la que quiere conectarse.

- Compruebe que ninguna de las subredes de sus redes locales se superpone a las redes virtuales a las que quiere conectarse.

- Para crear una red virtual en Azure Portal, consulte el artículo Inicio rápido.

Su red virtual no debe tener ninguna puerta de enlace de red virtual.

- Si la red virtual ya tiene puertas de enlace (VPN o ExpressRoute), debe quitarlas todas antes de continuar.

- Esta configuración requiere que las redes virtuales se conecten solo a la puerta de enlace del centro de Virtual WAN.

Decida el intervalo de direcciones IP que desea usar para el espacio de direcciones privadas del centro virtual. Esta información se usa al configurar el centro virtual. Un centro de conectividad virtual es una red virtual que Virtual WAN crea y usa. Es el núcleo de la red Virtual WAN en una región. El intervalo del espacio de direcciones debe cumplir las reglas siguientes:

- El intervalo de direcciones que especifique para el centro no se puede superponer con ninguna de las redes virtuales existentes a las que se conecta.

- El intervalo de direcciones no se puede superponer con los intervalos de direcciones locales a las que se conecta.

- Si no está familiarizado con los intervalos de direcciones IP ubicados en la configuración de red local, consulte a alguien que pueda proporcionarle estos detalles.

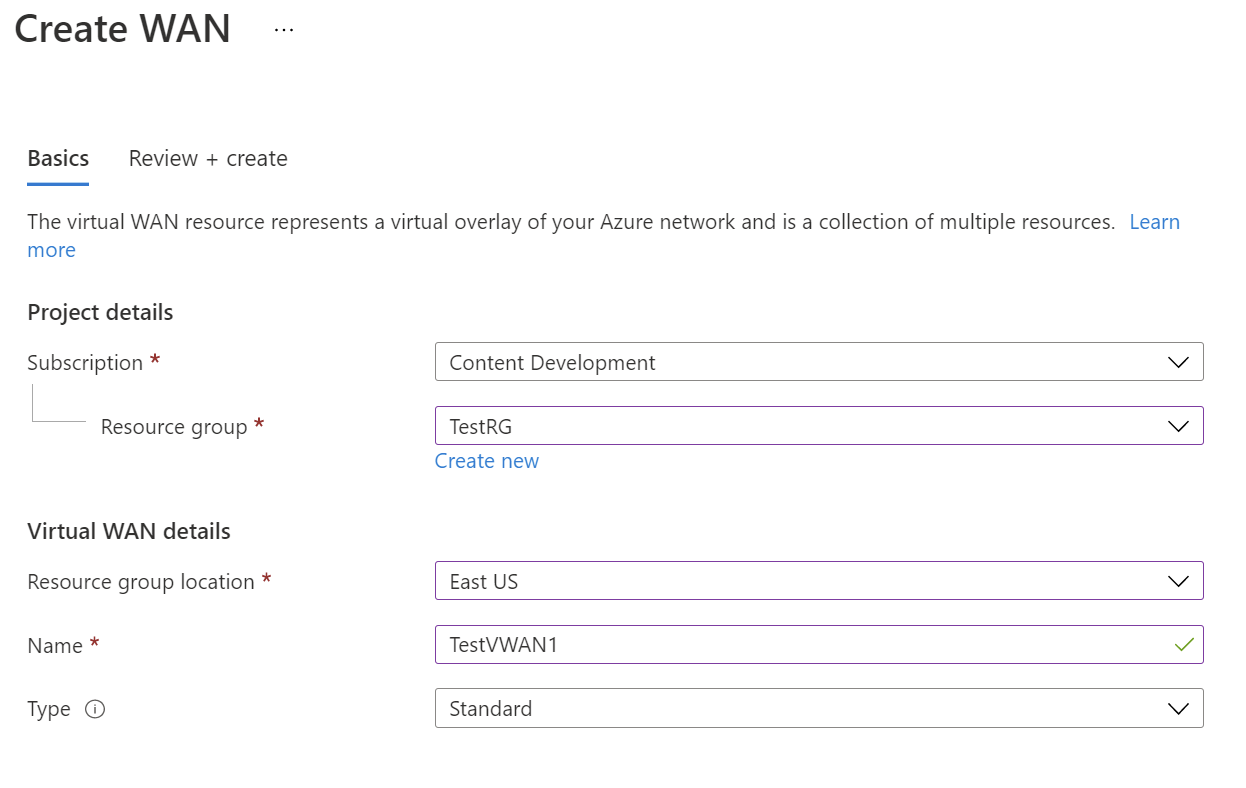

Creación de una instancia de Virtual WAN

En el portal, en la barraBuscar recursos, escriba Virtual WAN en el cuadro de búsqueda y seleccioneEntrar.

Seleccione Redes WAN virtuales de los resultados. En la página Redes WAN virtuales, seleccione Crear para abrir la página Crear una red WAN.

En la página Crear una red WAN, en la pestaña Aspectos básicos, rellene los campos. Modifique los valores de ejemplo que se aplicarán a su entorno.

- Suscripción: seleccione la suscripción que quiere usar.

- Grupo de recursos: créelo o utilice uno existente.

- Ubicación del grupo de recursos: elija una ubicación para los recursos de la lista desplegable. Una red WAN es un recurso global y no reside en una región determinada. No obstante, tiene que seleccionar una región con el fin de administrar y ubicar el recurso de WAN que cree.

- Nombre: escriba el nombre que quiera asignar a su la red WAN virtual.

- Tipo: Básico o Estándar. Seleccione Estándar. Si selecciona Básico, entienda que las redes WAN virtuales básicas solo pueden contener centros de conectividad básicos. Los centros de conectividad básicos solo se pueden usar para conexiones de sitio a sitio.

Una vez rellenos los campos, en la parte inferior de la página, seleccione Revisar y crear.

Una vez que se haya superado la validación, seleccione Crear para crear la WAN virtual.

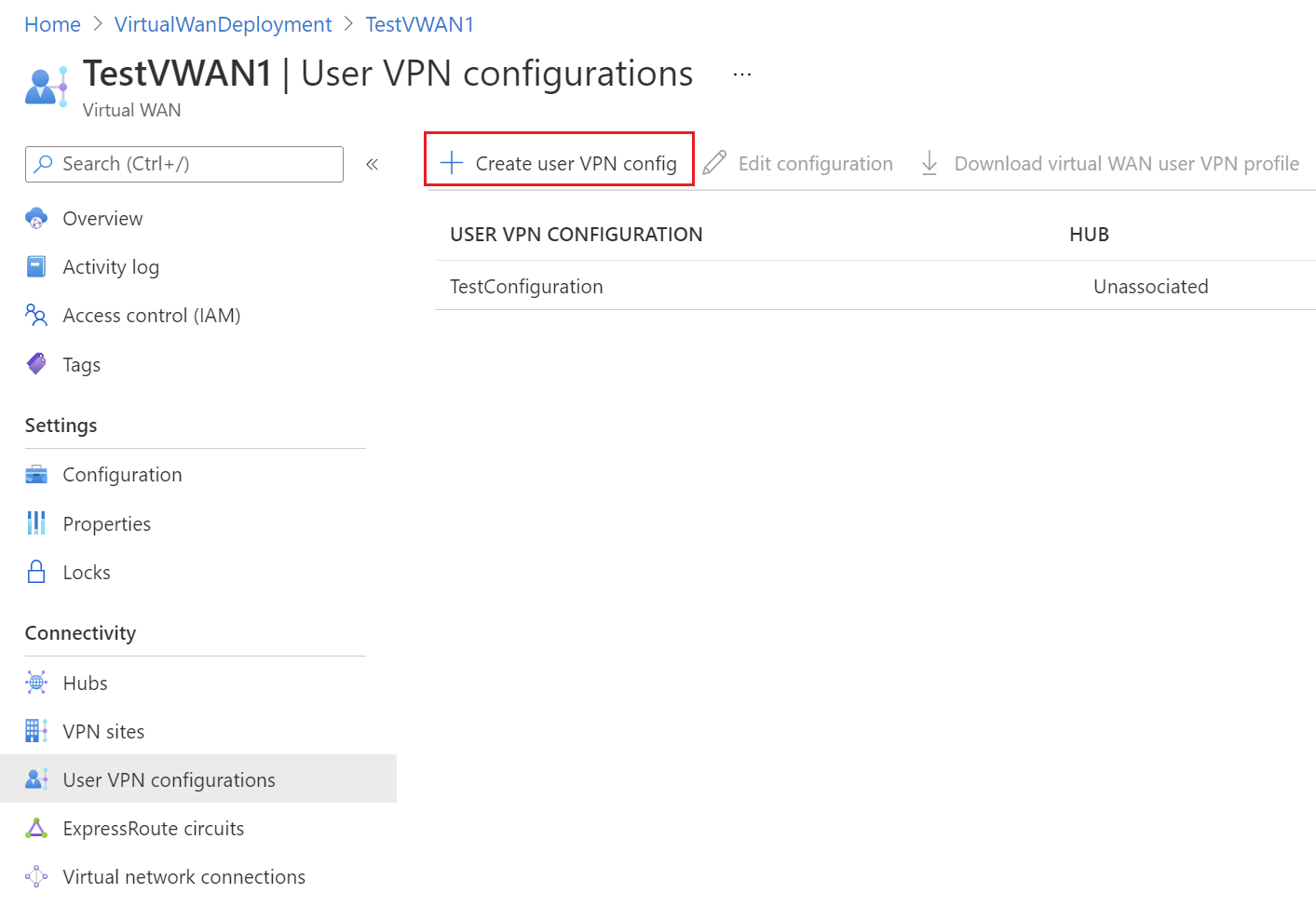

Crear una configuración de VPN de usuario

La configuración de VPN de usuario (P2S) define los parámetros para que los clientes remotos se puedan conectar. Las configuraciones de VPN de usuario se crean antes de crear la puerta de enlace P2S en el centro de conectividad. Puede crear varias configuraciones de VPN de usuario. Al crear la puerta de enlace P2S, seleccione la configuración de VPN de usuario que desea usar.

Las instrucciones que siga dependerán del método de autenticación que desee usar. Para este ejercicio, seleccionamos OpenVpn y IKEv2 y autenticación de certificados. Sin embargo, hay otras configuraciones disponibles. Cada método de autenticación tiene requisitos específicos.

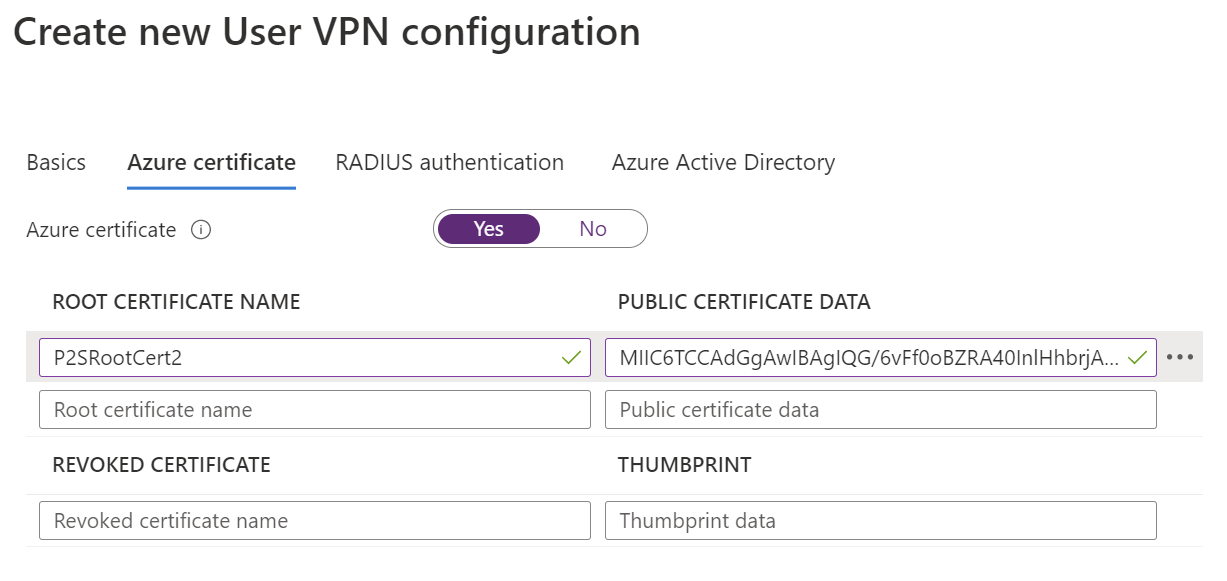

Certificados de Azure: para esta configuración, se requieren certificados. Debe generar u obtener certificados. Se requiere un certificado de cliente para cada cliente. Además, es necesario cargar la información sobre el certificado raíz (clave pública). Para obtener más información sobre los certificados necesarios, consulte Generación y exportación de certificados.

Autenticación basada en Radius: obtenga la dirección IP Radius, el secreto del servidor Radius y la información sobre el certificado.

Autenticación de Microsoft Entra: consulte Configuración de una conexión VPN de usuario: autenticación de Microsoft Entra.

Pasos de configuración

Vaya a la red de WAN virtual que ha creado.

Seleccione Configuraciones de VPN de usuario en el menú de la izquierda.

En la página Configuraciones de VPN de usuario, seleccione +Crear una configuración de VPN de usuario.

En la página Crear nueva configuración de VPN de usuario, en la pestaña Aspectos básicos, en Detalles de instancia, rellene el campo Nombre con el nombre que quiere asignar a la configuración de VPN.

En Tipo de túnel, seleccione el tipo de túnel que prefiera de la lista desplegable. Las opciones de tipo de túnel son: IKEv2 VPN, OpenVPN, and OpenVpn e IKEv2. Cada tipo de túnel tiene diferentes configuraciones necesarias. El tipo de túnel que elija corresponde a las opciones de autenticación disponibles.

Requisitos y parámetros:

VPN IKEv2.

Requisitos: al seleccionar el tipo de túnel IKEv2, verá un mensaje que le invita a seleccionar un método de autenticación. En el caso de IKEv2, puede especificar varios métodos de autenticación. Puede elegir la autenticación basada en RADIUS, certificados de Azure o ambos métodos.

Parámetros personalizados de IPSec: para personalizar los parámetros de IKE fase 1 e IKE fase 2, cambie el conmutador IPsec a Personalizado y seleccione los valores de los parámetros. Para obtener más información sobre los parámetros personalizables, consulte el artículo sobre IPSec personalizado .

OpenVPN

- Requisitos: al seleccionar el tipo de túnel OpenVPN, verá un mensaje que le invita a seleccionar un mecanismo de autenticación. Si se selecciona OpenVPN como tipo de túnel, se pueden especificar varios métodos de autenticación. Puede elegir cualquier subconjunto de certificado de Azure, Microsoft Entra ID o autenticación basada en RADIUS. En el caso de la autenticación basada en RADIUS, puede proporcionar una dirección IP y un secreto de servidor RADIUS secundarios.

OpenVPN y IKEv2

- Requisitos: Al seleccionar el tipo de túnel OpenVPN e IKEv2, verá un mensaje que le invita a seleccionar un mecanismo de autenticación. Si se selecciona OpenVPN e IKEv2 como tipo de túnel, se pueden especificar varios métodos de autenticación. Puede elegir Microsoft Entra ID junto con el certificado de Azure o la autenticación basada en RADIUS. En el caso de la autenticación basada en RADIUS, puede proporcionar una dirección IP y un secreto de servidor RADIUS secundarios.

Configure los métodos de Autenticación que desea utilizar. Cada método de autenticación está en una pestaña independiente: Certificado de Azure, Autenticación RADIUS y Microsoft Entra ID. Algunos métodos de autenticación solo están disponibles en determinados tipos de túnel.

En la pestaña del método de autenticación que desea configurar, seleccione Sí para mostrar los valores de configuración disponibles.

Ejemplo: Autenticación de certificado

Para configurar esta opción, el tipo de túnel de la página Aspectos básicos puede ser IKEv2, OpenVPN o OpenVPN y IKEv2.

Ejemplo: Autenticación RADIUS

Para configurar este valor, el tipo de túnel de la página Aspectos básicos puede ser Ikev2, OpenVPN, o bien OpenVPN e IKEv2.

Ejemplo: Autenticación de Microsoft Entra

Para configurar este valor, el tipo de túnel de la página Aspectos básicos debe ser OpenVPN. La autenticación basada en Microsoft Entra ID solo se admite con OpenVPN.

Cuando haya terminado de configurar los valores, seleccione Revisar y crear en la parte inferior de la página.

Seleccione Crear para crear la configuración de VPN de usuario.

Creación de un centro de conectividad virtual y una puerta de enlace

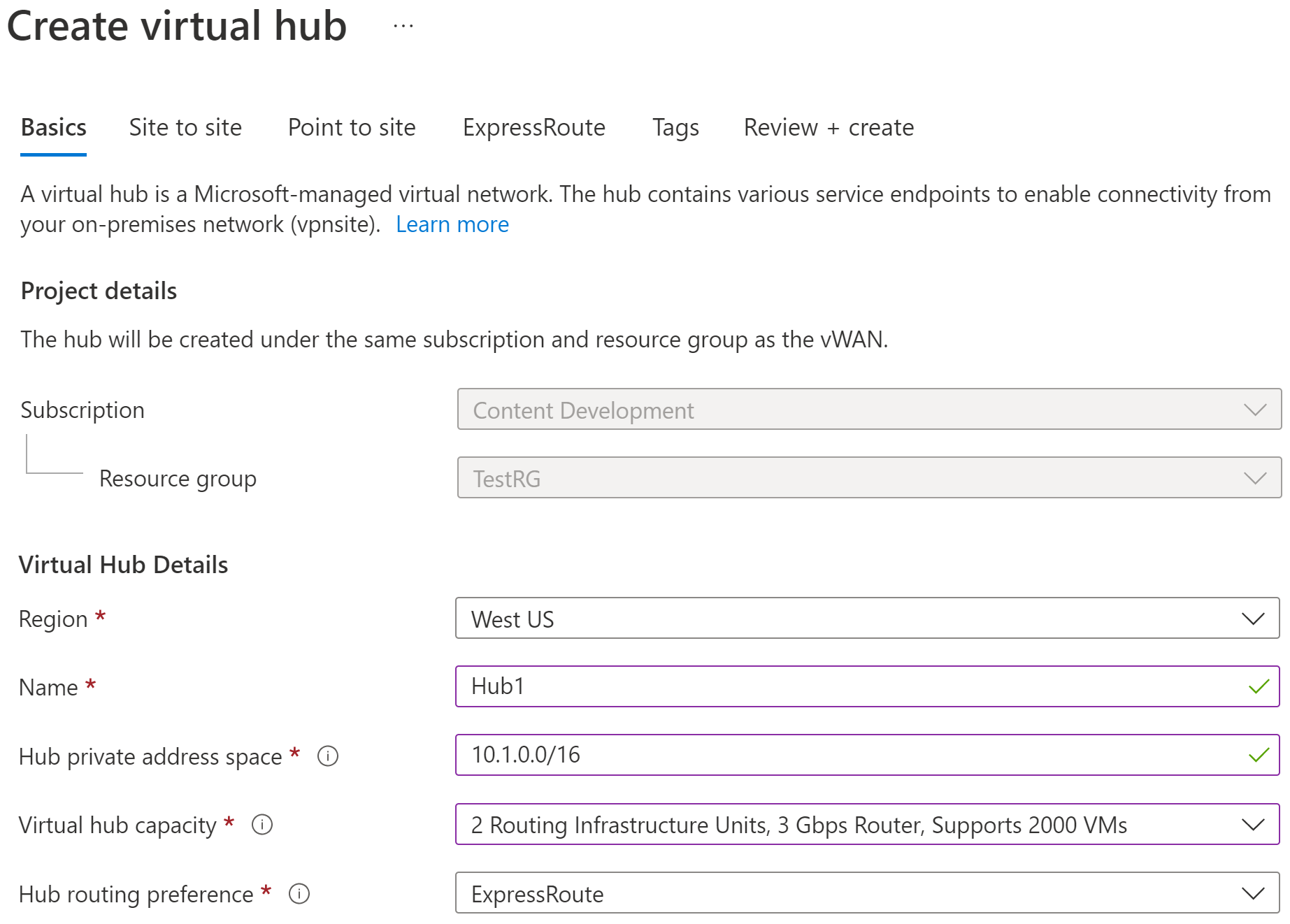

Página de aspectos básicos

Vaya a la red WAN virtual que ha creado. En el panel izquierdo de la página de virtual WAN, en Conectividad, seleccione Centros de conectividad.

En la página Centros de conectividad, seleccione + Nuevo centro de conectividad para abrir la página Crear centro de conectividad virtual.

En la página Crear centro de conectividad virtual, en la pestaña Aspectos básicos rellene los siguientes campos:

- Región: seleccione la región en la que quiere implementar el centro de conectividad virtual.

- Nombre: nombre por el que desea que se conozca el centro de conectividad virtual.

- Espacio de direcciones privadas del centro de conectividad: intervalo de direcciones del centro de conectividad en la notación CIDR. El espacio de direcciones mínimo para crear un centro de conectividad es /24.

- Capacidad del centro virtual: seleccione de la lista desplegable. Para más información, consulte Configuración de un centro de conectividad virtual.

- Preferencia de enrutamiento del concentrador: Dejar por defecto. Consulte Preferencia de enrutamiento del centro de conectividad virtual para más información.

Página de punto a sitio

Haga clic en la pestaña Punto a sitio para abrir la página de configuración correspondiente. Para ver la configuración de punto a sitio, haga clic en Sí.

Configure las siguientes opciones:

Unidades de escalado de puerta de enlace: estas representan la capacidad agregada de la puerta de enlace de VPN del usuario. Si selecciona 40 o más unidades de escalado de puerta de enlace, planee el grupo de direcciones de cliente en consecuencia. Para obtener información sobre cómo afecta este valor al grupo de direcciones de cliente, vea Acerca de los grupos de direcciones de cliente. Para obtener información sobre las unidades de escalado de puerta de enlace, vea Preguntas más frecuentes.

Configuración de punto a sitio: seleccione la configuración de VPN de usuario que creó en un paso anterior.

Preferencia de enrutamiento: las preferencias de enrutamiento de Azure le permiten elegir cómo se enruta el tráfico entre Azure e Internet. Puede optar por enrutar el tráfico a través de la red de Microsoft o a través de una red de ISP (Internet público). Estas opciones también se conocen como enrutamiento de tipo "cold-potato" y enrutamiento de tipo "hot-potato" respectivamente. El servicio asigna la IP pública de Virtual WAN en función de la opción de enrutamiento seleccionada. Para obtener más información sobre las preferencias de enrutamiento mediante la red de Microsoft o el ISP, vea el artículo Preferencias de enrutamiento.

Utilizar un servidor RADIUS remoto o localCuando se configura la puerta de enlace de VPN de un usuario de Virtual WAN para que use la autenticación basada en RADIUS, esa puerta actúa como proxy y envía solicitudes de acceso a RADIUS a su servidor RADIUS. El valor "Usar servidor RADIUS local o remoto" está deshabilitado de forma predeterminada, lo que significa que la puerta de enlace de VPN del usuario solo podrá reenviar solicitudes de autenticación a servidores RADIUS que se encuentren en redes virtuales conectadas al centro de la puerta de enlace. La habilitación de este valor permitirá que la puerta de enlace de VPN del usuario se autentique con los servidores RADIUS conectados a centros remotos o implementados en el entorno local.

Nota:

El valor Servidor RADIUS local o remoto y las IP de proxy relacionadas solo se usan si la puerta de enlace está configurada para usar la autenticación basada en RADIUS. Si no lo está, se omitirá esta configuración.

Debe activar «Utilizar un servidor RADIUS remoto o local» si los usuarios se van a conectar al perfil de VPN global en lugar de al perfil basado en concentrador. Para más información, consulte el artículo sobre perfiles global o basados en centros de conectividad.

Después de crear la puerta de enlace de VPN de usuario, vaya a la puerta de enlace y anote el campo IP de proxy RADIUS. Las direcciones IP de proxy RADIUS son las IP de origen de los paquetes RADIUS que la puerta de enlace de la VPN del usuario envía al servidor RADIUS. Por consiguiente, el servidor RADIUS debe configurarse para que acepte solicitudes de autenticación de las direcciones IP del proxy de RADIUS. Si el campo de las IP del proxy de RADIUS está en blanco, configure el servidor RADIUS para que acepte las solicitudes de autenticación procedentes del espacio de direcciones del centro.

Además, asegúrese de establecer las asociaciones y propagaciones de la conexión (red virtual o local) en la que se hospeda el servidor RADIUS y se propaga a defaultRouteTable del concentrador implementado con la puerta de enlace de VPN de punto a sitio y que la configuración de VPN de punto a sitio se propaga a la tabla de rutas de la conexión en la que se hospeda el servidor RADIUS. Esto es obligatorio para asegurarse de que la puerta de enlace se pueda comunicar con el servidor RADIUS y viceversa.

Grupo de direcciones de cliente: el grupo de direcciones desde el que las direcciones IP se asignarán automáticamente a los clientes VPN. Los grupos de direcciones deben ser distintos. No pueden superponerse. Para más información, consulte Acerca de los grupos de direcciones de cliente.

Servidores DNS personalizados: la dirección IP de los servidores DNS que usarán los clientes. Puede especificar hasta 5.

Seleccione Revisar y crear para validar la configuración.

Cuando se supera la validación, seleccione Crear. La creación de un centro puede tardar 30 minutos o más en completarse.

Al crear un nuevo concentrador, es posible que observe un mensaje de advertencia en el portal que hace referencia a la versión del enrutador. Esto ocurre a veces cuando el enrutador está en proceso de aprovisionamiento. Una vez que el enrutador esté completamente aprovisionado, el mensaje ya no aparecerá.

Generación de archivos de configuración del cliente

Cuando se conecta a una red virtual mediante VPN de usuario (P2S), se puede utilizar el cliente VPN instalado de forma nativa en el sistema operativo desde el que se conecta. Todas las opciones de configuración necesarias para los clientes VPN se incluyen en un archivo ZIP de configuración del cliente VPN. Los valores del archivo ZIP ayudan a configurar los clientes VPN. Los archivos de configuración del cliente VPN que genera son específicos de la configuración de VPN de usuario de la puerta de enlace. En esta sección se generan y se descargan los archivos que se usan para configurar los clientes VPN.

Hay dos tipos diferentes de perfiles de configuración que puede descargar: global y concentrador. El perfil global es un perfil de configuración de nivel WAN. Al descargar el perfil de configuración del nivel de WAN, se obtiene un perfil de VPN de usuario basado en Traffic Manager. Al usar un perfil global, si por alguna razón alguno de los centros de conectividad no está disponible, la administración de tráfico integrada que proporciona el servicio garantiza la conectividad (a través de otro centro) a los recursos de Azure para los usuarios de punto a sitio. Para obtener más información, o para descargar un paquete de configuración de cliente VPN de perfil de centro de conectividad, consulte Perfiles globales y de concentrador.

Para generar un paquete de configuración de cliente VPN de perfil global de nivel WAN, vaya a Virtual WAN (no al centro virtual).

En el panel de la izquierda, seleccione Configuraciones de VPN de usuario.

Seleccione la configuración para la que quiere descargar el perfil. Si tiene varios centros asignados al mismo perfil, expanda el perfil para mostrar los centros y, a continuación, seleccione uno de los centros que usa el perfil.

Seleccione Descargar perfil de VPN de usuario de WAN virtual.

En la página de descarga, seleccione EAPTLS y, a continuación, Generar y descargar perfil. Se genera un paquete de perfil (archivo zip) que contiene las opciones de configuración del cliente y que se descarga en el equipo. El contenido del paquete depende de las opciones de autenticación y túnel de la configuración.

Configuración de clientes VPN

Use el paquete de perfil descargado para configurar el cliente VPN nativo en el equipo. El procedimiento para cada sistema operativo es diferente. Siga las instrucciones que se aplican al sistema. Una vez que haya terminado de configurar el cliente, puede conectarse.

IKEv2

En la configuración de VPN de usuario, si especificó el tipo de túnel VPN IKEv2, puede configurar el cliente VPN nativo (Windows y macOS Catalina o posterior).

Los pasos siguientes son para Windows. Para macOS, consulte los pasos de IKEv2-macOS.

Seleccione los archivos de configuración de cliente VPN que correspondan a la arquitectura del equipo Windows. Si la arquitectura de procesador es de 64 bits, elija el paquete del instalador "VpnClientSetupAmd64". En caso de que sea de 32 bits, elija el paquete del instalador "VpnClientSetupX86".

Haga doble clic en el paquete para instalarlo. Si ve una ventana emergente de SmartScreen, seleccione Más información y, después, Ejecutar de todas formas.

En el equipo cliente, vaya a Configuración de red y haga clic en VPN. La conexión VPN muestra el nombre de la red virtual a la que se conecta.

Instale un certificado de cliente en cada equipo que quiera conectar a través de esta configuración de VPN de usuario. Es necesario un certificado de cliente para la autenticación al usar el tipo de autenticación de certificados nativo de Azure. Para más información acerca de cómo generar certificados, consulte Generación de certificados. Para obtener información acerca de cómo instalar un certificado de cliente, consulte Instalación de certificados de cliente.

OpenVPN

En la configuración de VPN de usuario, si especificó el tipo de túnel OpenVPN, puede descargar y configurar el cliente VPN de Azure o, en algunos casos, puede usar el software cliente OpenVPN. Para conocer los pasos, use el enlace correspondiente a la configuración.

- Autenticación de Microsoft Entra: cliente VPN de Azure: Windows

- Autenticación de Microsoft Entra: cliente VPN de Azure: macOS

- Configuración del software cliente openVPN: Windows, macOS, iOS, Linux

Conexión de una red virtual a un centro de conectividad

En esta sección, creará una conexión entre el centro virtual y la red virtual. Para este tutorial, no es necesario configurar los valores de enrutamiento.

En Azure Portal, vaya a Virtual WAN y, en el panel izquierdo, seleccione Conexiones de red virtual.

En la página Conexiones de red virtual, seleccione + Agregar conexión.

En la página Agregar una conexión, configure la conexión. Para más información acerca de la configuración de enrutamiento, consulte Acerca del enrutamiento.

- Nombre de la conexión: asigne un nombre a la conexión.

- Centros de conectividad: seleccione el centro de conectividad que desea asociar a esta conexión.

- Suscripción: compruebe la suscripción.

- Grupo de recursos: seleccione el grupo de recursos que contiene la red virtual a la que desea conectarse.

- Red virtual: seleccione la red virtual que quiere conectar con este centro de conectividad. La red virtual que seleccione no puede tener una puerta de enlace de red virtual ya existente.

- Propagate to none (Propagar a ninguno): se establece en No de manera predeterminada. Si cambia el conmutador a Sí, las opciones de configuración para la opción Propagate to Route Tables (Propagar a tablas de enrutamiento) y Propagate to labels (Propagar a etiquetas) no estarán disponibles para la configuración.

- Associate Route Table: en el menú desplegable, puede seleccionar la tabla de rutas que quiere asociar.

- Propagate to labels: las etiquetas son un grupo lógico de tablas de rutas. En este parámetro, seleccione una opción en la lista desplegable.

- Rutas estáticas: configure rutas estáticas si es necesario. Configure las rutas estáticas de las aplicaciones virtuales de red (si procede). Virtual WAN admite una única dirección IP de próximo salto para la ruta estática en una conexión de red virtual. Por ejemplo, si tiene una aplicación virtual independiente para flujos de tráfico de entrada y salida, sería mejor tener las aplicaciones virtuales en redes virtuales independientes y conectar las redes virtuales al centro virtual.

- Omitir IP del próximo salto para cargas de trabajo dentro de esta red virtual: esta opción permite implementar aplicaciones virtuales de red (NVA) y otras cargas de trabajo en la misma red virtual sin forzar todo el tráfico a través de la NVA. Esta opción solo se puede establecer al configurar una nueva conexión. Si desea usar esta configuración con una conexión que ya ha creado, elimine la conexión y agregue otra nueva.

- Propagación de la ruta estática: esta configuración se está implementando actualmente. Esta configuración le permite propagar rutas estáticas definidas en la sección Rutas estáticas para las tablas de rutas especificadas en Propagar a tablas de enrutamiento. Además, las rutas se propagarán a las tablas de rutas que tienen etiquetas especificadas como Propagar a etiquetas. Estas rutas se pueden propagar entre centros, excepto la ruta predeterminada 0/0. Esta característica está en proceso de implementación. Si necesita tener habilitada esta característica, abra un caso de soporte técnico

Una vez configurados los valores deseados, haga clic en Crear para crear la conexión.

Panel de sesiones punto a sitio

Para ver las sesiones punto a sitio activas, haga clic en Sesiones punto a sitio. Esto le mostrará todos los usuarios punto a punto activos que están conectados a su puerta de enlace VPN de usuario.

Para desconectar a los usuarios de la puerta de enlace de VPN de usuario, haga clic en el menú contextual ... y en "Desconectar".

Modificar la configuración

Modificación del grupo de direcciones de clientes

Vaya a Centro virtual -> VPN de usuario (punto a sitio).

Haga clic en el valor situado junto a Unidades de escalado de puerta de enlace para que se abra la página Editar la instancia de VPN Gateway de usuario.

En la página Editar la instancia de VPN Gateway de usuario, edite la configuración.

En la parte inferior de la página, haga clic en Editar para validar la configuración.

Haga clic en Confirmar para guardar la configuración. Los cambios en esta página pueden tardar hasta 30 minutos en completarse.

Modificación de los servidores DNS

Vaya a Centro virtual -> VPN de usuario (punto a sitio).

Haga clic en el valor situado junto a Servidores DNS personalizados para que se abra la página Editar la instancia de VPN Gateway de usuario.

En la página Editar la instancia de VPN Gateway de usuario, edite el campo Servidores DNS personalizados. Escriba las direcciones IP del servidor DNS en los cuadros de textoServidores DNS personalizados. Puede especificar hasta cinco servidores DNS.

En la parte inferior de la página, haga clic en Editar para validar la configuración.

Haga clic en Confirmar para guardar la configuración. Los cambios en esta página pueden tardar hasta 30 minutos en completarse.

Limpieza de recursos

Cuando ya no necesite los recursos que ha creado, elimínelos. Algunos recursos de Virtual WAN deben eliminarse en un orden determinado debido a las dependencias. La eliminación puede tardar unos 30 minutos.

Abra la red WAN virtual que ha creado.

Seleccione un centro de conectividad virtual asociado a la WAN virtual para abrir su página.

Elimine todas las entidades de puerta de enlace siguiendo el orden que se indica a continuación para cada tipo de puerta de enlace. Esta operación puede tardar hasta 30 minutos.

VPN:

- Desconecte los sitios de VPN

- Elimine las conexiones de VPN

- Elimine las puertas de enlace de VPN

ExpressRoute:

- Elimine las conexiones de ExpressRoute

- Elimine las puertas de enlace de ExpressRoute

Repita el procedimiento para todos los centros de conectividad asociados a la WAN virtual.

Puede eliminar los centros en este momento o más adelante, cuando elimine el grupo de recursos.

En Azure Portal, vaya al grupo de recursos.

Seleccione Eliminar grupo de recursos. Así se eliminan los demás recursos del grupo de recursos, incluidos los centros de conectividad y la WAN virtual.