Incorporación, prueba o eliminación de acciones protegidas en Microsoft Entra ID

Las acciones protegidas en Microsoft Entra ID son permisos a los que se les han asignado directivas de acceso condicional que se aplican cuando un usuario intenta realizar una acción. En este artículo se describe cómo agregar, probar o quitar acciones protegidas.

Nota

Debe realizar estos pasos en la secuencia siguiente para asegurarse de que las acciones protegidas estén configuradas y aplicadas correctamente. Si no sigue este orden, puede obtener un comportamiento inesperado, como obtener solicitudes repetidas para volver a autenticarse.

Requisitos previos

Para añadir o quitar las acciones protegidas, tienes que tener:

- Una licencia de Microsoft Entra ID P1 o P2

- Rol de Administrador de acceso condicional o de Administrador de seguridad

Paso 1: Configurar la directiva de acceso condicional

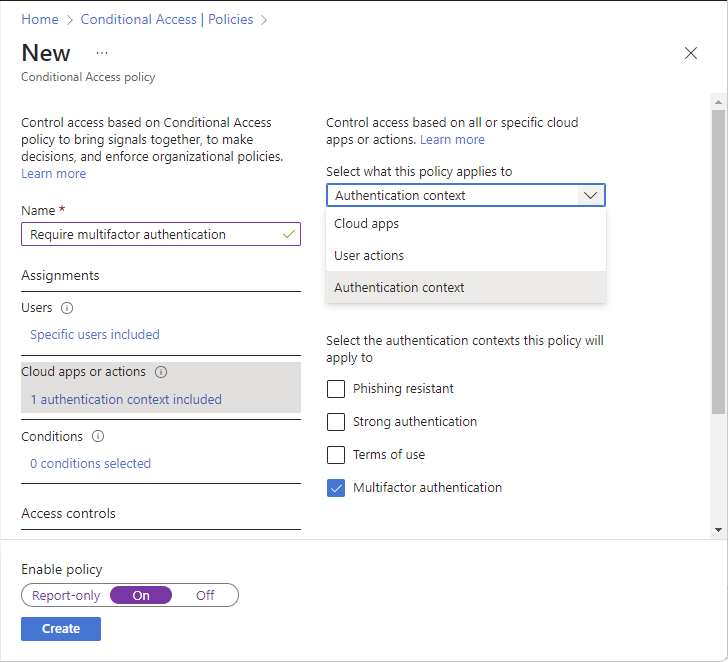

Las acciones protegidas usan un contexto de autenticación de acceso condicional, por lo que debe configurar un contexto de autenticación y agregarlo a una directiva de acceso condicional. Si ya tiene una directiva con un contexto de autenticación, puede ir directamente a la sección siguiente.

Inicie sesión en el Centro de administración de Microsoft Entra.

Seleccione Protección>Acceso condicional>Contexto de autenticación>Contexto de autenticación.

Seleccione Nuevo contexto de autenticación para abrir el panel Agregar contexto de autenticación.

Escriba el nombre y la descripción y, a continuación, seleccione Guardar.

Seleccione Directivas>Nueva directiva para crear una nueva directiva.

Cree una nueva directiva y seleccione el contexto de autenticación.

Para más información, vea Acceso condicional: aplicaciones, acciones y contexto de autenticación en la nube.

Paso 2: Agregar acciones protegidas

Para agregar acciones protegidas, asigne una directiva de acceso condicional a uno o varios permisos mediante un contexto de autenticación de acceso condicional.

Seleccione Directivas de>Acceso condicional>de protección.

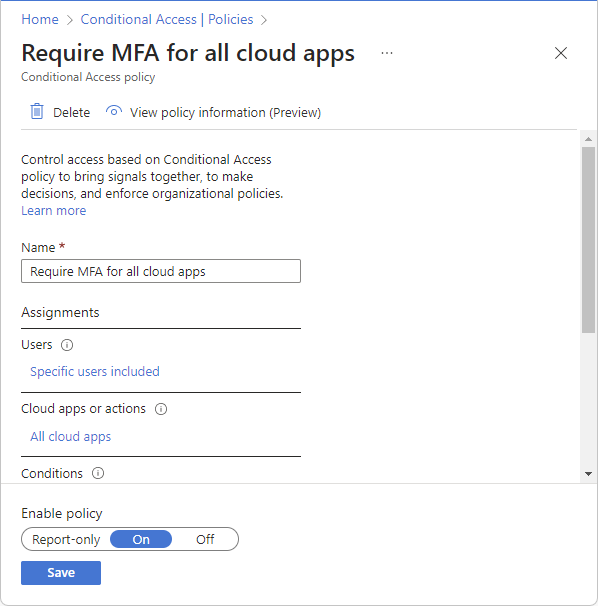

Asegúrese de que el estado de la directiva de acceso condicional que planea usar con la acción protegida está establecida en Activado y no en Desactivado o Solo informe.

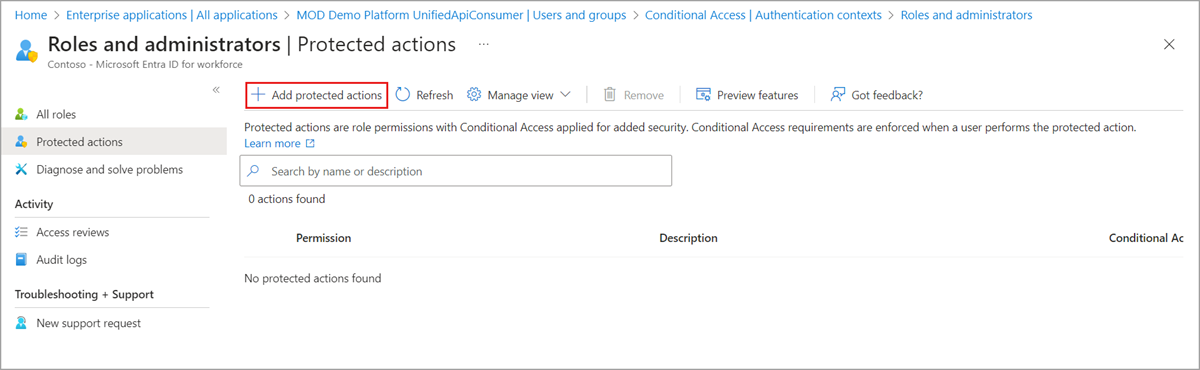

Seleccione Identidad>Roles y Administradores>Acciones protegidas.

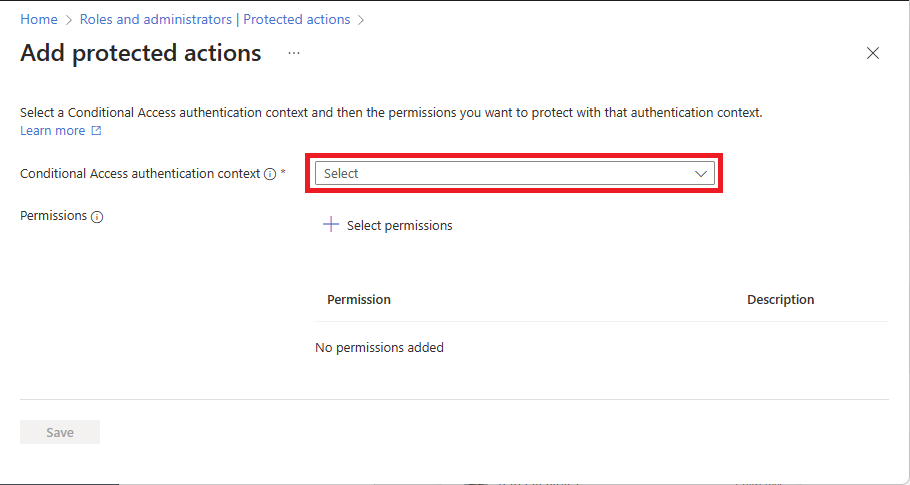

Seleccione Agregar acciones protegidas para agregar una nueva acción protegida.

Si Agregar acciones protegidas está deshabilitada, asegúrese de que tiene asignado el rol Administrador de acceso condicional o Administrador de seguridad. Para más información, consulte Solución de problemas de acciones protegidas.

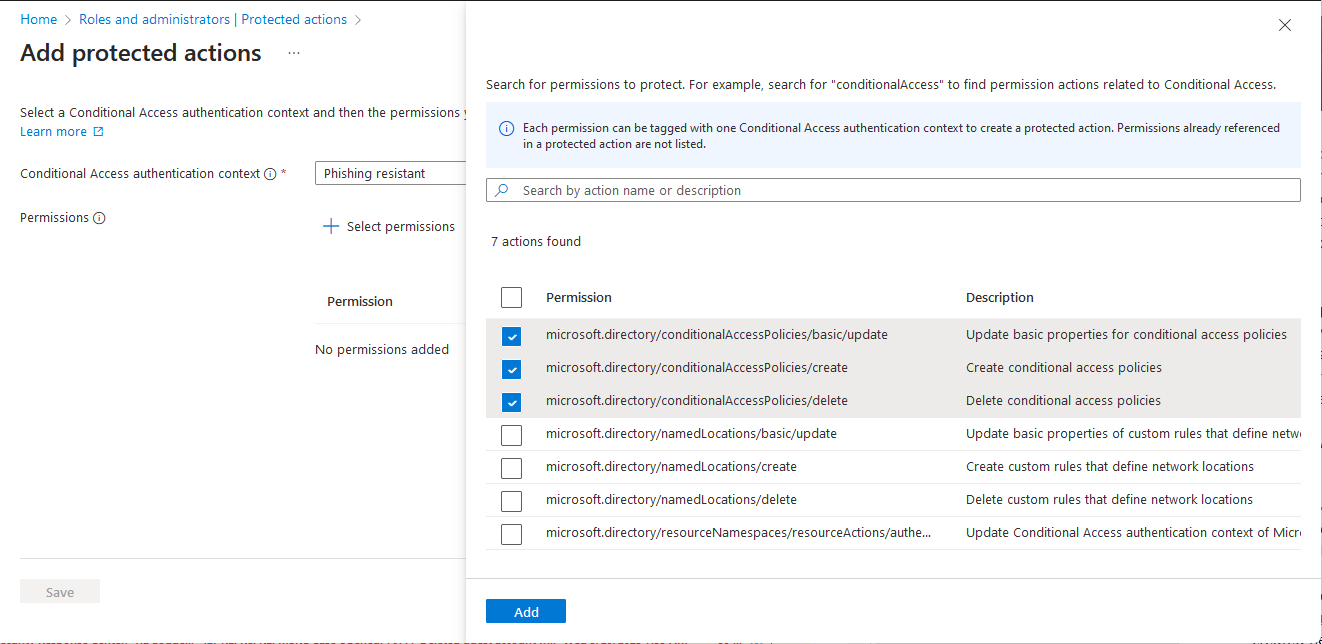

Seleccione un contexto de autenticación de acceso condicional configurado.

Seleccione Seleccionar permisos y seleccione los permisos para proteger con el acceso condicional.

Seleccione Agregar.

Cuando termine, seleccione Guardar.

Las nuevas acciones protegidas aparecen en la lista de acciones protegidas

Paso 3: Probar acciones protegidas

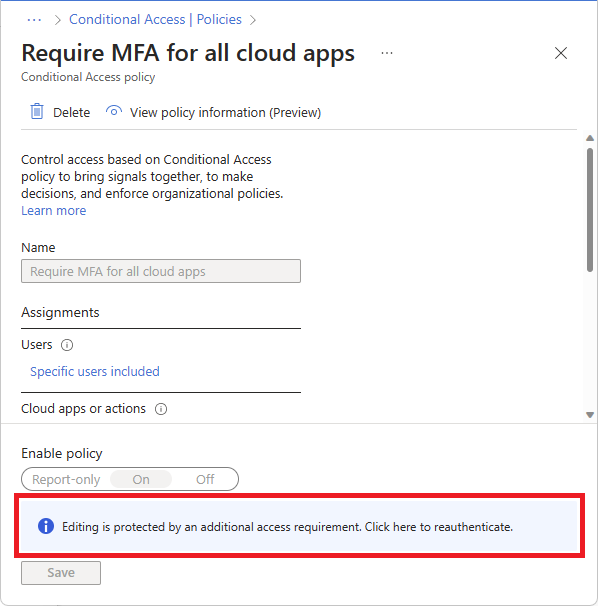

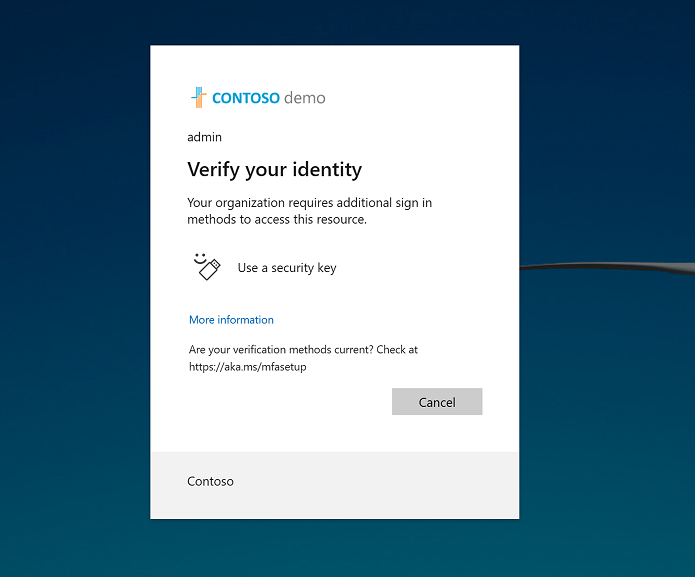

Cuando un usuario realiza una acción protegidas, deberá satisfacer los requisitos de la directiva de acceso condicional. En esta sección se muestra la experiencia de un usuario que se pide que satisfaga una directiva. En este ejemplo, se requiere que el usuario se autentique con una clave de seguridad FIDO para poder actualizar las directivas de acceso condicional.

Inicie sesión en el centro de administración de Microsoft Entra como usuario que deba satisfacer la directiva.

Seleccione Protección>Acceso condicional.

Seleccione una directiva de acceso condicional para verla.

La edición de directivas está deshabilitada porque no se han cumplido los requisitos de autenticación. En la parte inferior de la página se muestra la siguiente nota:

La edición está protegida por un requisito de acceso adicional. Haga clic aquí para volver a autenticar.

Seleccione Haga clic aquí para volver a autenticar.

Complete los requisitos de autenticación cuando se redirige el explorador a la página de inicio de sesión de Microsoft Entra ID.

Después de completar los requisitos de autenticación, se puede editar la directiva.

Edite la directiva y guarde los cambios.

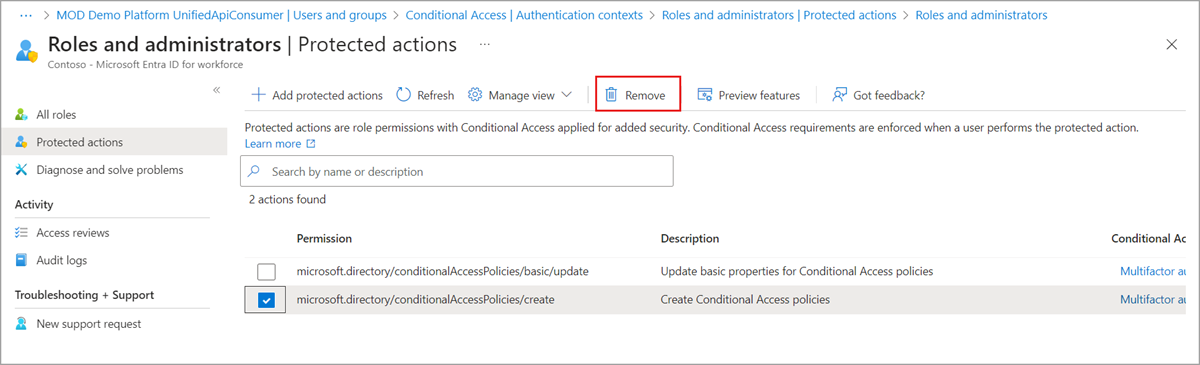

Quitar las acciones protegidas

Para quitar las acciones protegidas, desasigne los requisitos de la directiva de acceso condicional de un permiso.

Seleccione Identidad>Roles y Administradores>Acciones protegidas.

Busque y seleccione la directiva de acceso condicional de permisos para cancelar la asignación.

En la barra de herramientas, seleccione Eliminar.

Después de quitar la acción protegida, el permiso no tendrá un requisito de acceso condicional. Se puede asignar una nueva directiva de acceso condicional al permiso.

Microsoft Graph

Agregar acciones protegidas

Las acciones protegidas se agregan asignando un valor de contexto de autenticación a un permiso. Los valores de contexto de autenticación que están disponibles en el inquilino se pueden detectar mediante una llamada a la API authenticationContextClassReference.

El contexto de autenticación se puede asignar a un permiso mediante el punto de conexión beta de la API unifiedRbacResourceAction:

https://graph.microsoft.com/beta/roleManagement/directory/resourceNamespaces/microsoft.directory/resourceActions/

En el ejemplo siguiente se muestra cómo obtener el identificador de contexto de autenticación que se estableció en el permiso microsoft.directory/conditionalAccessPolicies/delete.

GET https://graph.microsoft.com/beta/roleManagement/directory/resourceNamespaces/microsoft.directory/resourceActions/microsoft.directory-conditionalAccessPolicies-delete-delete?$select=authenticationContextId,isAuthenticationContextSettable

Las acciones de recursos con la propiedad isAuthenticationContextSettable establecida en true admiten el contexto de autenticación. Las acciones de recursos con el valor de la propiedad authenticationContextId son el identificador de contexto de autenticación que se ha asignado a la acción.

Para ver las propiedades isAuthenticationContextSettable y authenticationContextId, deben incluirse en la instrucción select al realizar la solicitud a la API de acción de recurso.

Solucionar problemas de acciones protegidas

Síntoma: no se pueden seleccionar valores de contexto de autenticación

Al intentar seleccionar un contexto de autenticación de acceso condicional, no hay valores disponibles para seleccionar.

Causa

No se han habilitado valores de contexto de autenticación de acceso condicional en el inquilino.

Solución

Habilite el contexto de autenticación para el inquilino agregando un nuevo contexto de autenticación. Asegúrese de que la opción Publicar en aplicaciones está activada, por lo que el valor está disponible para seleccionarse. Para más información, consulte Contexto de autenticación.

Síntoma: la directiva no se desencadena

En algunos casos, después de agregar una acción protegida, es posible que los usuarios no se le pidan según lo previsto. Por ejemplo, si la directiva requiere autenticación multifactor, es posible que un usuario no vea un símbolo del sistema de inicio de sesión.

Causa 1

El usuario no se ha asignado a las directivas de acceso condicional usadas para la acción protegida.

Solución 1

Use la herramienta What If de acceso condicional para comprobar si se ha asignado la directiva al usuario. Al usar la herramienta, seleccione el usuario y el contexto de autenticación que se usó con la acción protegida. Seleccione What If (Qué si) y compruebe que la directiva esperada aparece en la tabla Directivas que se aplicarán. Si la directiva no se aplica, compruebe la condición de asignación de usuario de la directiva y agregue el usuario.

Causa 2

El usuario ha cumplido previamente la directiva. Por ejemplo, la autenticación multifactor completada anteriormente en la misma sesión.

Solución 2

Compruebe los eventos de inicio de sesión de Microsoft Entra para solucionar problemas. Los eventos de inicio de sesión incluyen detalles sobre la sesión, incluido si el usuario ya ha completado la autenticación multifactor. Al solucionar problemas con los registros de inicio de sesión, también es útil comprobar la página de detalles de la directiva para confirmar que se ha solicitado un contexto de autenticación.

Síntoma: la directiva nunca está satisfecha

Cuando intenta realizar los requisitos de la directiva de acceso condicional, la directiva nunca se satisface y sigue solicitando volver a autenticarse.

Causa

La directiva de acceso condicional no se creó o el estado de la directiva es Desactivado o Solo informe.

Solución

Cree la directiva de acceso condicional si no existe o establezca el estado en Activado.

Si no puede acceder a la página Acceso condicional debido a la acción protegida y a las repetidas solicitudes de reautenticación, utilice el siguiente vínculo para abrir la página Acceso condicional.

Síntoma: sin acceso para agregar acciones protegidas

Cuando haya iniciado sesión, no tenga permisos para agregar o quitar acciones protegidas.

Causa

No tiene permiso para administrar acciones protegidas.

Solución

Asegúrese de que tiene asignado el rol Administrador de acceso condicional o Administrador de seguridad.

Síntoma: Error devuelto mediante PowerShell para realizar una acción protegida

Cuando se usa PowerShell para realizar una acción protegida, se devuelve un error y no hay ningún aviso para satisfacer la directiva de acceso condicional.

Causa

Microsoft Graph PowerShell admite la autenticación paso a paso, que es necesaria para permitir solicitudes de directiva. Azure y Azure AD Graph PowerShell no son compatibles con la autenticación escalonada.

Solución

Asegúrese de que usa PowerShell de Microsoft Graph.