Synchronizace objektů a přihlašovacích údajů ve spravované doméně služby Microsoft Entra Domain Services

Objekty a přihlašovací údaje v doméně spravované službou Microsoft Entra Domain Services lze vytvářet buď lokálně v rámci domény, nebo synchronizovat z tenanta Microsoft Entra. Při prvním nasazení služby Domain Services se nakonfiguruje automatická jednosměrná synchronizace a spustí se replikace objektů z ID Microsoft Entra. Tato jednosměrná synchronizace se bude dál spouštět na pozadí, aby byla spravovaná doména služby Domain Services aktuální s případnými změnami z ID Microsoft Entra. Ze služby Domain Services se nesynchronizované zpět k ID Microsoft Entra.

V hybridním prostředí je možné objekty a přihlašovací údaje z místní domény SLUŽBY AD DS synchronizovat s MICROSOFT Entra ID pomocí služby Microsoft Entra Připojení. Jakmile se tyto objekty úspěšně synchronizují s MICROSOFT Entra ID, automatická synchronizace na pozadí pak tyto objekty a přihlašovací údaje zpřístupní aplikacím používajícím spravovanou doménu.

Následující diagram znázorňuje fungování synchronizace mezi doménovými službami, ID Microsoft Entra a volitelným místním prostředím SLUŽBY AD DS:

Synchronizace z Microsoft Entra ID do Domain Services

Uživatelské účty, členství ve skupinách a hodnoty hash přihlašovacích údajů se synchronizují jedním ze způsobů, jak od Microsoft Entra ID do Domain Services. Tento proces synchronizace je automatický. Tento proces synchronizace nemusíte konfigurovat, monitorovat ani spravovat. Počáteční synchronizace může trvat několik hodin až několik dní v závislosti na počtu objektů v adresáři Microsoft Entra. Po dokončení počáteční synchronizace se změny provedené v MICROSOFT Entra ID, jako jsou například změny hesla nebo atributu, automaticky synchronizují do Domain Services.

Když se uživatel vytvoří v Microsoft Entra ID, nebude synchronizovaný se službou Domain Services, dokud nezmění heslo v Microsoft Entra ID. Tento proces změny hesla způsobí, že se vygenerují a ukládají hodnoty hash hesel pro ověřování Kerberos a NTLM v Microsoft Entra ID. Hodnoty hash hesel jsou potřeba k úspěšnému ověření uživatele ve službě Domain Services.

Proces synchronizace je jednosměrný návrhem. Zpětná synchronizace změn ze služby Domain Services zpět na ID Microsoft Entra neexistuje. Spravovaná doména je z velké části jen pro čtení s výjimkou vlastních organizačních jednotek, které můžete vytvořit. Ve spravované doméně nemůžete provádět změny atributů uživatelů, hesel uživatelů ani členství ve skupinách.

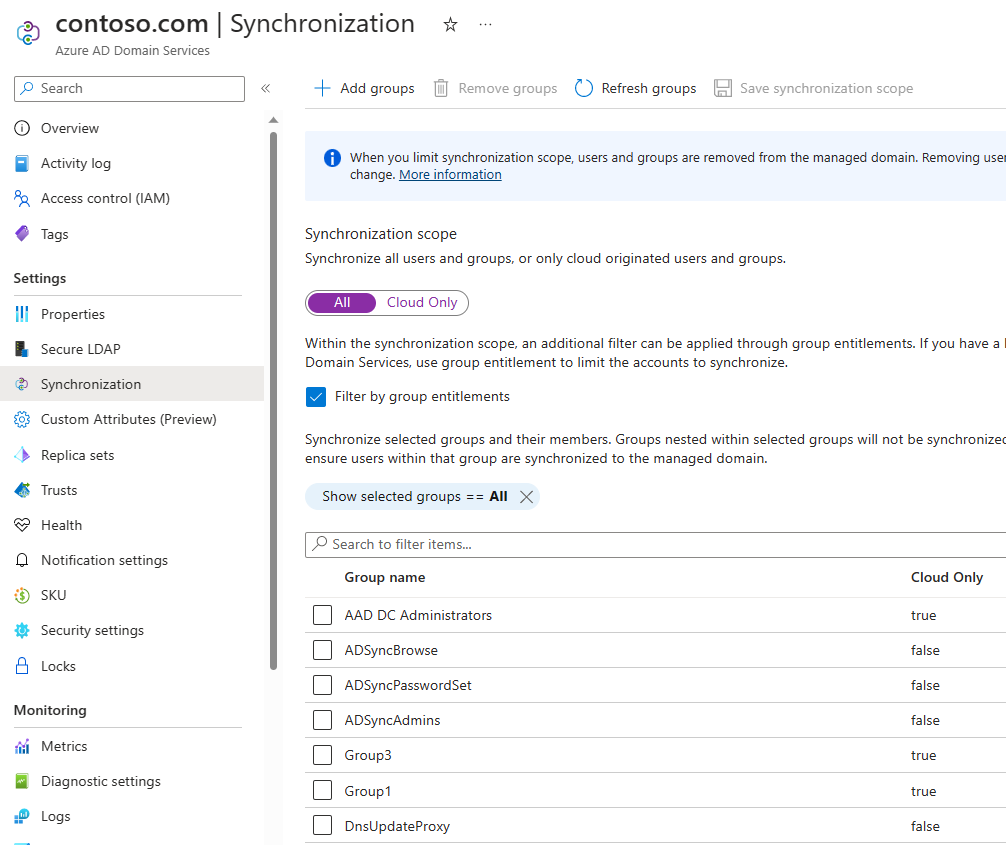

Synchronizace s vymezeným oborem a filtr skupin

Synchronizaci můžete nastavit jenom na uživatelské účty, které pocházejí z cloudu. V rámci tohoto oboru synchronizace můžete filtrovat konkrétní skupiny nebo uživatele. Můžete si vybrat mezi skupinami pouze cloudu, místními skupinami nebo oběma skupinami. Další informace o konfiguraci synchronizace s vymezeným oborem naleznete v tématu Konfigurace synchronizace s vymezeným oborem.

Synchronizace atributů a mapování na Domain Services

V následující tabulce jsou uvedeny některé běžné atributy a způsob jejich synchronizace se službou Domain Services.

| Atribut ve službě Domain Services | Source | Notes |

|---|---|---|

| UPN | Atribut hlavního názvu uživatele (UPN) v tenantovi Microsoft Entra | Atribut HLAVNÍho názvu uživatele (UPN) z tenanta Microsoft Entra se synchronizuje tak, jak je to s Domain Services. Nejspolehlivější způsob, jak se přihlásit ke spravované doméně, je použití hlavního názvu uživatele (UPN). |

| Samaccountname | Atribut mailNickname uživatele v tenantovi Microsoft Entra nebo automaticky vygenerovaný | Atribut SAMAccountName je zdroj z atributu mailNickname v tenantovi Microsoft Entra. Pokud má více uživatelských účtů stejný atribut mailNickname , automaticky se vygeneruje název SAMAccountName . Pokud je předpona mailNickname nebo UPN uživatele delší než 20 znaků, automaticky se vygeneruje samAccountName, aby bylo dosaženo limitu 20 znaků u atributů SAMAccountName. |

| Passwords | Heslo uživatele z tenanta Microsoft Entra | Starší verze hodnot hash hesel vyžadovaných pro ověřování protokolem NTLM nebo Kerberos se synchronizují z tenanta Microsoft Entra. Pokud je tenant Microsoft Entra nakonfigurovaný pro hybridní synchronizaci pomocí služby Microsoft Entra Připojení, tyto hodnoty hash hesel pocházejí z místního prostředí SLUŽBY AD DS. |

| IDENTIFIKÁTOR SID primárního uživatele nebo skupiny | Automaticky vygenerováno | Primární identifikátor SID pro účty uživatelů a skupin se automaticky vygeneruje ve službě Domain Services. Tento atribut neodpovídá identifikátoru SID primárního uživatele nebo skupiny objektu v místním prostředí služby AD DS. Tato neshoda je způsobená tím, že spravovaná doména má jiný obor názvů SID než místní doména SLUŽBY AD DS. |

| Historie identifikátorů SID pro uživatele a skupiny | Identifikátor SID místního primárního uživatele a skupiny | Atribut SidHistory pro uživatele a skupiny ve službě Domain Services je nastavený tak, aby odpovídal odpovídajícímu identifikátoru SID primárního uživatele nebo skupiny v místním prostředí SLUŽBY AD DS. Tato funkce pomáhá zjednodušit přesun místních aplikací do služby Domain Services, protože nepotřebujete znovu používat prostředky seznamu ACL. |

Tip

Přihlaste se ke spravované doméně pomocí formátu hlavního názvu uživatele (UPN) Atribut SAMAccountName , například AADDSCONTOSO\driley, může být automaticky vygenerován pro některé uživatelské účty ve spravované doméně. Automaticky generovaný název SAMAccountName se uživatelům může lišit od jejich předpony hlavního názvu uživatele (UPN), takže není vždy spolehlivý způsob přihlášení.

Pokud má například více uživatelů stejný atribut mailNickname nebo mají příliš dlouhé předpony hlavního názvu uživatele (UPN), může se automaticky vygenerovat název SAMAccountName pro tyto uživatele. Ke spolehlivému přihlášení ke spravované doméně použijte formát UPN, například driley@aaddscontoso.com.

Mapování atributů pro uživatelské účty

Následující tabulka ukazuje, jak se určité atributy pro uživatelské objekty v MICROSOFT Entra ID synchronizují s odpovídajícími atributy ve službě Domain Services.

| Atribut uživatele v MICROSOFT Entra ID | Atribut uživatele ve službě Domain Services |

|---|---|

| accountEnabled | userAccountControl (nastaví nebo vymaže ACCOUNT_DISABLED bit) |

| city | l |

| Companyname | Companyname |

| country | co |

| department | department |

| displayName | displayName |

| Employeeid | Employeeid |

| facsimileTelephoneNumber | facsimileTelephoneNumber |

| givenName | givenName |

| jobTitle | title |

| pošta | pošta |

| mailNickname | msDS-AzureADMailNickname |

| mailNickname | SAMAccountName (může se někdy automaticky vygenerovat) |

| manager | manager |

| mobilní | mobilní |

| Objectid | msDS-aadObjectId |

| onPremiseSecurityIdentifier | Sidhistory |

| passwordPolicies | userAccountControl (nastaví nebo vymaže DONT_EXPIRE_PASSWORD bit) |

| physicalDeliveryOfficeName | physicalDeliveryOfficeName |

| postalCode | postalCode |

| preferredLanguage | preferredLanguage |

| proxyAddresses | proxyAddresses |

| state | St |

| streetAddress | streetAddress |

| surname | sn |

| telephoneNumber | telephoneNumber |

| userPrincipalName (Hlavní název uživatele) | userPrincipalName (Hlavní název uživatele) |

Mapování atributů pro skupiny

Následující tabulka ukazuje, jak se určité atributy pro objekty skupiny v MICROSOFT Entra ID synchronizují s odpovídajícími atributy ve službě Domain Services.

| Atribut group in Microsoft Entra ID | Atribut skupiny ve službě Domain Services |

|---|---|

| displayName | displayName |

| displayName | SAMAccountName (může se někdy automaticky vygenerovat) |

| pošta | pošta |

| mailNickname | msDS-AzureADMailNickname |

| Objectid | msDS-AzureADObjectId |

| onPremiseSecurityIdentifier | Sidhistory |

| proxyAddresses | proxyAddresses |

| securityEnabled | groupType |

Synchronizace z místní služby AD DS do Microsoft Entra ID a Domain Services

Microsoft Entra Připojení slouží k synchronizaci uživatelských účtů, členství ve skupinách a hodnot hash přihlašovacích údajů z místního prostředí SLUŽBY AD DS do Microsoft Entra ID. Atributy uživatelských účtů, jako je hlavní název uživatele (UPN) a místní identifikátor zabezpečení (SID), se synchronizují. Pokud se chcete přihlásit pomocí služby Domain Services, starší hodnoty hash hesel vyžadované pro ověřování protokolem NTLM a Kerberos se také synchronizují s ID Microsoft Entra.

Důležité

Microsoft Entra Připojení by se měl nainstalovat a nakonfigurovat jenom pro synchronizaci s místními prostředími AD DS. Instalace služby Microsoft Entra Připojení ve spravované doméně není podporovaná, aby se synchronizovaly objekty zpět s ID Microsoft Entra.

Pokud nakonfigurujete zpětný zápis, změny z ID Microsoft Entra se synchronizují zpět do místního prostředí SLUŽBY AD DS. Pokud například uživatel změní heslo pomocí samoobslužné správy hesel Microsoft Entra, heslo se aktualizuje zpět v místním prostředí SLUŽBY AD DS.

Poznámka:

Vždy používejte nejnovější verzi microsoft Entra Připojení, abyste měli jistotu, že máte opravy všech známých chyb.

Synchronizace z místního prostředí s více doménovými strukturami

Mnoho organizací má poměrně složité místní prostředí SLUŽBY AD DS, které zahrnuje více doménových struktur. Microsoft Entra Připojení podporuje synchronizaci uživatelů, skupin a hodnot hash přihlašovacích údajů z prostředí s více doménovými strukturami do Microsoft Entra ID.

Microsoft Entra ID má mnohem jednodušší a plochý obor názvů. Pokud chcete uživatelům umožnit spolehlivý přístup k aplikacím zabezpečeným id Microsoft Entra, vyřešte konflikty hlavního názvu uživatele (UPN) mezi uživatelskými účty v různých doménových strukturách. Spravované domény používají plochou strukturu organizační jednotky, podobně jako ID Microsoft Entra. Všechny uživatelské účty a skupiny se ukládají v kontejneru AADDC Users , i když se synchronizují z různých místních domén nebo doménových struktur, i když jste nakonfigurovali hierarchickou strukturu organizačních jednotek místně. Spravovaná doména zploštěná všechny hierarchické struktury organizační jednotky.

Jak bylo uvedeno výše, z Domain Services se zpět do Microsoft Entra ID nesynchroniuje. Ve službě Domain Services můžete vytvořit vlastní organizační jednotku a potom uživatele, skupiny nebo účty služeb v rámci těchto vlastních organizačních jednotek. Žádný z objektů vytvořených ve vlastních organizačních jednotkách se nesynchronuje zpět do Microsoft Entra ID. Tyto objekty jsou dostupné jenom ve spravované doméně a nejsou viditelné pomocí rutin Prostředí Microsoft Graph PowerShell, rozhraní Microsoft Graph API nebo centra pro správu Microsoft Entra.

Co není synchronizované se službou Domain Services

Následující objekty nebo atributy se nesynchronují z místního prostředí SLUŽBY AD DS do Microsoft Entra ID nebo Domain Services:

- Vyloučené atributy: Pomocí služby Microsoft Entra Připojení můžete vyloučit určité atributy ze synchronizace s ID Microsoft Entra z místního prostředí SLUŽBY AD DS. Tyto vyloučené atributy pak nejsou k dispozici ve službě Domain Services.

- Zásady skupiny: Zásady skupiny nakonfigurované v místním prostředí služby AD DS se nesynchronují se službou Domain Services.

- Složka Sysvol: Obsah složky Sysvol v místním prostředí služby AD DS se nesynchronuje se službou Domain Services.

- Objekty počítače: Počítačové objekty pro počítače připojené k místnímu prostředí služby AD DS se nesynchronují se službou Domain Services. Tyto počítače nemají vztah důvěryhodnosti se spravovanou doménou a patří pouze do místního prostředí SLUŽBY AD DS. Ve službě Domain Services se zobrazí pouze objekty počítače pro počítače, které jsou explicitně připojené k spravované doméně.

- Atributy SidHistory pro uživatele a skupiny: Primární identifikátory SID uživatelů a primárních skupin z místního prostředí SLUŽBY AD DS se synchronizují se službou Domain Services. Existující atributy SidHistory pro uživatele a skupiny se ale nesynchronují z místního prostředí SLUŽBY AD DS do Domain Services.

- Struktury organizačních jednotek: Organizační jednotky definované v místním prostředí SLUŽBY AD DS se nesynchronizují se službou Domain Services. Ve službě Domain Services existují dva integrované organizační jednotky – jeden pro uživatele a jeden pro počítače. Spravovaná doména má plochou strukturu organizační jednotky. Ve spravované doméně můžete vytvořit vlastní organizační jednotky.

Aspekty synchronizace hodnot hash hesel a zabezpečení

Pokud povolíte službu Domain Services, vyžadují se starší hodnoty hash hesel pro ověřování protokolem NTLM a Kerberos. Microsoft Entra ID neukládá hesla s vymazáním textu, takže tyto hodnoty hash nelze automaticky vygenerovat pro stávající uživatelské účty. Hodnoty hash hesel kompatibilní s protokolem NTLM a Kerberos jsou vždy uloženy šifrovaným způsobem v Microsoft Entra ID.

Šifrovací klíče jsou jedinečné pro každého tenanta Microsoft Entra. Tyto hodnoty hash jsou šifrované tak, aby k dešifrovacím klíčům získala přístup pouze Domain Services. K dešifrovacím klíčům nemá přístup žádná jiná služba nebo komponenta v MICROSOFT Entra ID.

Starší hodnoty hash hesel se pak synchronizují z ID Microsoft Entra do řadičů domény pro spravovanou doménu. Disky pro tyto spravované řadiče domény ve službě Domain Services jsou zašifrované v klidovém stavu. Tyto hodnoty hash hesel se ukládají a zabezpečují na těchto řadičích domény podobně jako hesla uložená a zabezpečená v místním prostředí služby AD DS.

V cloudových prostředích Microsoft Entra musí uživatelé resetovat nebo změnit heslo, aby se požadované hodnoty hash hesel vygenerovaly a ukládaly v Microsoft Entra ID. Pro každý cloudový uživatelský účet vytvořený v Microsoft Entra ID po povolení služby Microsoft Entra Domain Services se vygenerují a ukládají hodnoty hash hesel ve formátech kompatibilních s protokolem NTLM a Kerberos. Všechny cloudové uživatelské účty musí před synchronizací se službou Domain Services změnit heslo.

Pro hybridní uživatelské účty synchronizované z místního prostředí SLUŽBY AD DS pomocí microsoft Entra Připojení je nutné nakonfigurovat Microsoft Entra Připojení k synchronizaci hodnot hash hesel ve formátech kompatibilních s protokolem NTLM a Kerberos.

Další kroky

Další informace o specifikách synchronizace hesel naleznete v tématu Jak funguje synchronizace hodnot hash hesel s Microsoft Entra Připojení.

Pokud chcete začít se službou Domain Services, vytvořte spravovanou doménu.