Použití kontrol přístupu ke správě uživatelů vyloučených ze zásad podmíněného přístupu

V ideálním světě se všichni uživatelé řídí zásadami přístupu a zabezpečují přístup k prostředkům vaší organizace. Někdy ale existují obchodní případy, které vyžadují, abyste udělali výjimky. Tento článek se zabývá některými příklady situací, kdy může být potřeba vyloučení. Jako správce IT se o to můžete postarat, zabránit vzniku nedopatření u výjimek zásad a poskytnout auditorům důkaz, že se tyto výjimky pravidelně přezkoumávají pomocí kontrol přístupu Microsoft Entra.

Poznámka:

K používání kontrol přístupu Microsoft Entra se vyžaduje platná licence Microsoft Entra ID P2 nebo Microsoft Entra ID, Enterprise Mobility + Security E5 placená nebo zkušební licence. Další informace naleznete v edicích Microsoft Entra.

Proč byste vyloučili uživatele ze zásad?

Řekněme, že jako správce se rozhodnete použít podmíněný přístup Microsoft Entra k vyžadování vícefaktorového ověřování (MFA) a omezení požadavků na ověřování na konkrétní sítě nebo zařízení. Během plánování nasazení zjistíte, že tyto požadavky nemusí splňovat všichni uživatelé. Můžete mít například uživatele, kteří pracují ze vzdálených poboček, ne z vaší interní sítě. Při čekání na nahrazení těchto zařízení můžete také pojmout uživatele, kteří se připojují pomocí nepodporovaných zařízení. Stručně řečeno, firma potřebuje, aby se tito uživatelé přihlásili a dělali svou práci, abyste je vyloučili ze zásad podmíněného přístupu.

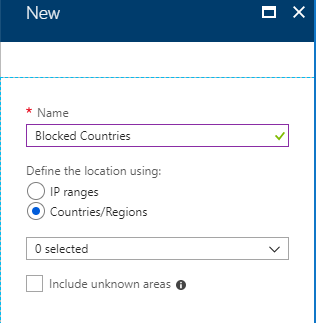

Jako další příklad můžete pomocí pojmenovaných umístění v podmíněném přístupu určit sadu zemí a oblastí, ze kterých nechcete uživatelům povolit přístup ke svému tenantovi.

Někteří uživatelé se bohužel stále můžou přihlásit z těchto blokovaných zemí nebo oblastí platným důvodem. Uživatelé můžou například cestovat do práce a potřebují mít přístup k firemním prostředkům. V takovém případě by zásady podmíněného přístupu k blokování těchto zemí nebo oblastí mohly pro vyloučené uživatele ze zásad použít skupinu zabezpečení cloudu. Uživatelé, kteří potřebují přístup při cestování, se můžou do skupiny přidat pomocí samoobslužné správy skupin Microsoft Entra.

Dalším příkladem může být, že máte zásadu podmíněného přístupu, která blokuje starší ověřování pro většinu uživatelů. Pokud ale máte některé uživatele, kteří potřebují používat starší metody ověřování pro přístup k prostředkům prostřednictvím klientů založených na Protokolu IMAP/SMTP/POP, můžete tyto uživatele vyloučit ze zásad, které blokují starší metody ověřování.

Poznámka:

Microsoft důrazně doporučuje blokovat používání starších protokolů ve vašem tenantovi, abyste zlepšili stav zabezpečení.

Proč jsou vyloučení náročná?

V Microsoft Entra ID můžete nastavit obor zásady podmíněného přístupu na sadu uživatelů. Vyloučení můžete nakonfigurovat také výběrem rolí Microsoft Entra, jednotlivých uživatelů nebo hostů. Měli byste mít na paměti, že když jsou nakonfigurovaná vyloučení, záměr zásad se nedá vynutit u vyloučených uživatelů. Pokud jsou vyloučení nakonfigurovaná pomocí seznamu uživatelů nebo pomocí starších místních skupin zabezpečení, máte omezený přehled o vyloučeních. Výsledek:

Uživatelé nemusí vědět, že jsou vyloučeni.

Uživatelé se můžou ke skupině zabezpečení připojit a zásadu obejít.

Vyloučení uživatelé můžou k vyloučení získat nárok dříve, ale už na něj nebudou mít nárok.

Při první konfiguraci vyloučení často existuje krátký seznam uživatelů, kteří zásadu obcházejí. V průběhu času se do vyloučení přidá více uživatelů a seznam se zvětšuje. V určitém okamžiku si musíte projít seznam a potvrdit, že každý z těchto uživatelů má stále nárok na vyloučení. Správa seznamuvyloučeních Pokud ale nakonfigurujete vyloučení pomocí skupiny Microsoft Entra, můžete použít kontroly přístupu jako kompenzační ovládací prvek, získat viditelnost a snížit počet vyloučených uživatelů.

Vytvoření skupiny vyloučení v zásadách podmíněného přístupu

Tímto postupem vytvoříte novou skupinu Microsoft Entra a zásady podmíněného přístupu, které se na tuto skupinu nevztahují.

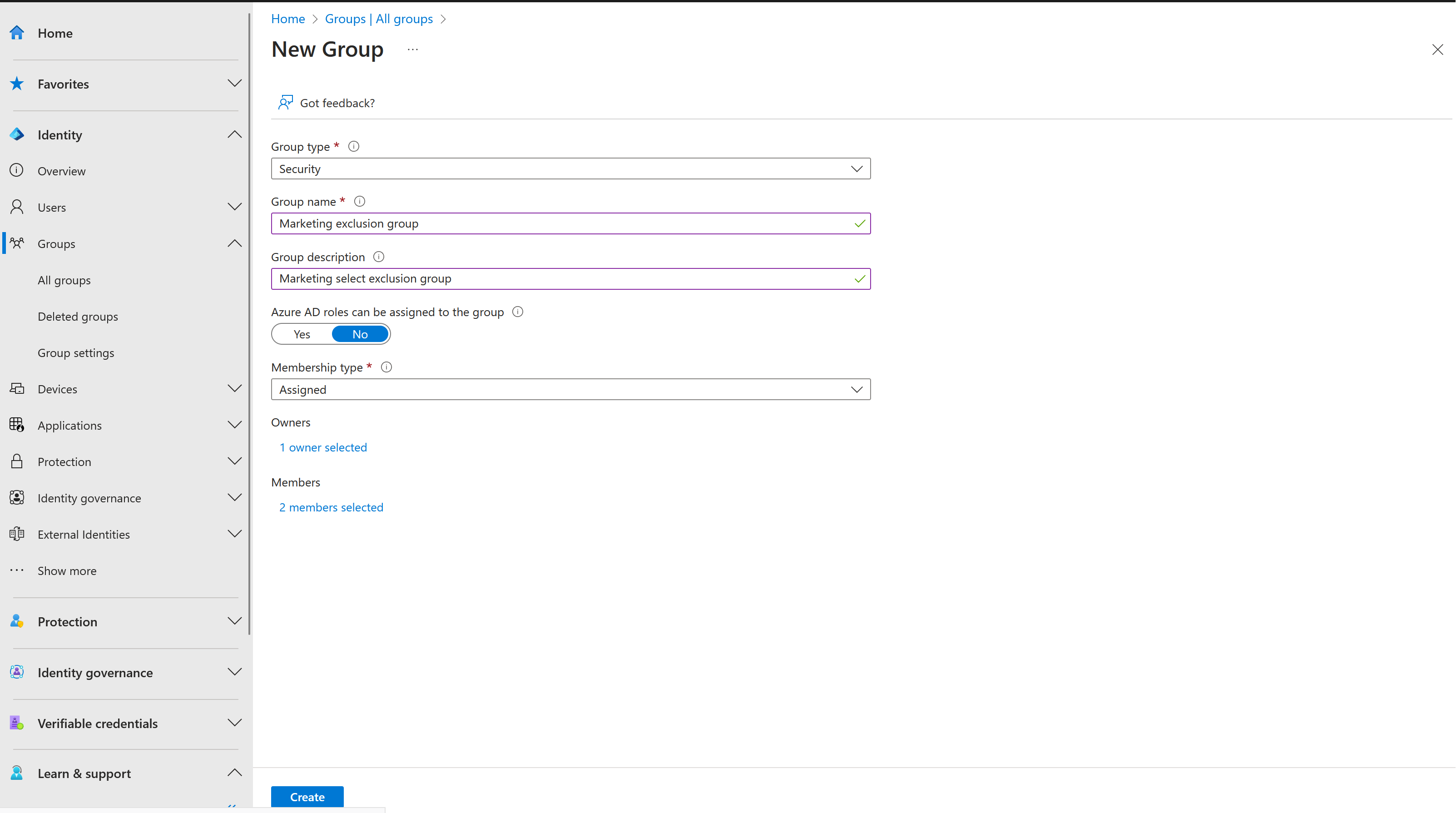

Vytvoření skupiny vyloučení

Přihlaste se k Centru pro správu Microsoft Entra alespoň jako uživatel Správa istrator.

Přejděte do skupin>identit>Všechny skupiny.

Vyberte Nová skupina.

V seznamu Typ skupiny vyberte Zabezpečení. Zadejte název a popis.

Nezapomeňte nastavit typ členství na Přiřazeno.

Vyberte uživatele, kteří by měli být součástí této skupiny vyloučení, a pak vyberte Vytvořit.

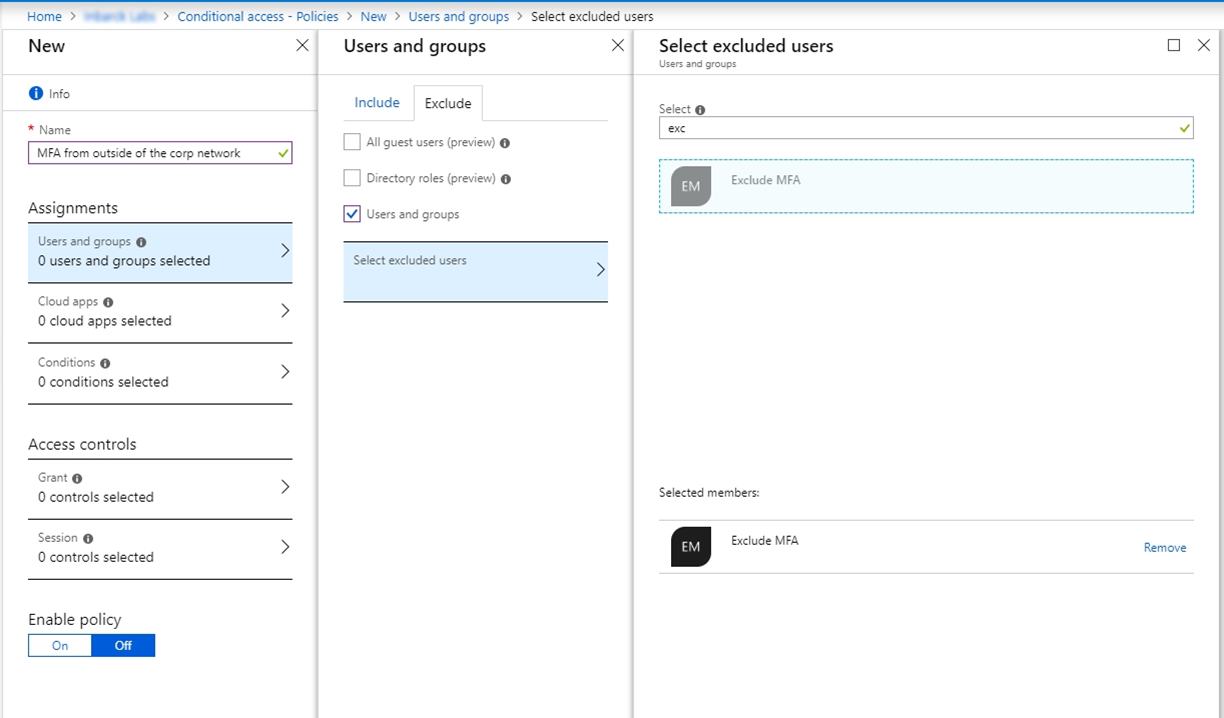

Vytvoření zásady podmíněného přístupu, které skupinu vyloučí

Teď můžete vytvořit zásadu podmíněného přístupu, která používá tuto skupinu vyloučení.

Přihlaste se do Centra pro správu Microsoft Entra s úrovní minimálně jako Správce podmíněného přístupu.

Přejděte k podmíněnému přístupu k ochraně>.

Vyberte Vytvořit novou zásadu.

Pojmenujte zásadu. Doporučujeme, aby organizace vytvořily smysluplný standard pro názvy zásad.

V části Přiřazení vyberte Uživatelé a skupiny.

Na kartě Zahrnout vyberte Všichni uživatelé.

V části Vyloučit vyberte Uživatelé a skupiny a zvolte skupinu vyloučení, kterou jste vytvořili.

Poznámka:

Osvědčeným postupem je vyloučit alespoň jeden účet správce ze zásad při testování, abyste měli jistotu, že nejste z tenanta uzamčení.

Pokračujte v nastavování zásad podmíněného přístupu na základě požadavků vaší organizace.

Podívejme se na dva příklady, ve kterých můžete pomocí kontrol přístupu spravovat vyloučení v zásadách podmíněného přístupu.

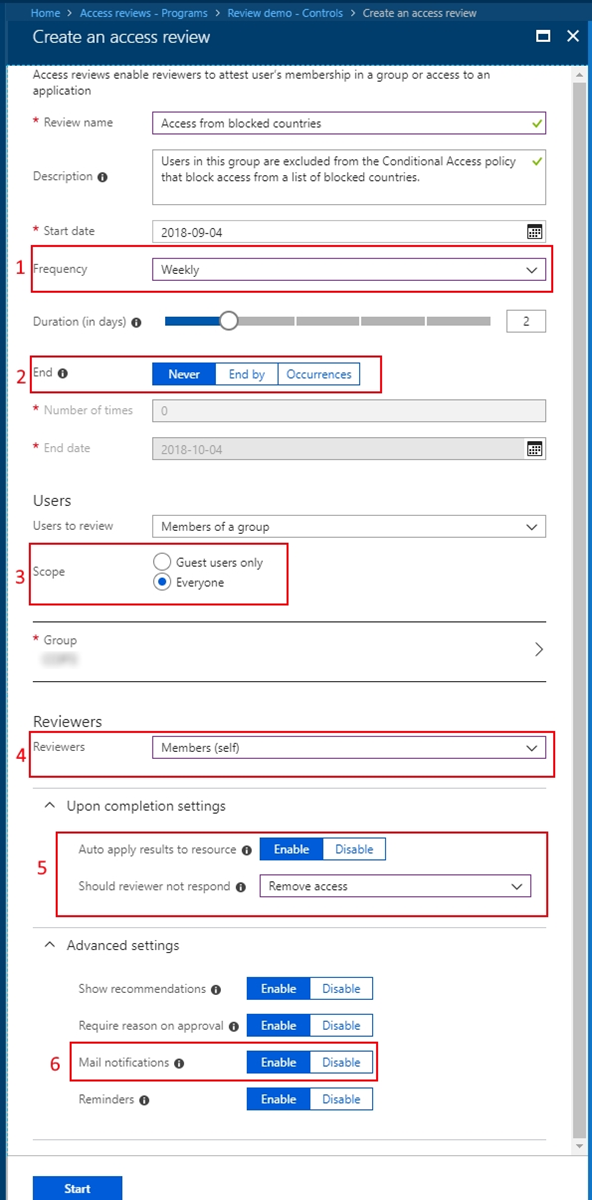

Příklad 1: Kontrola přístupu pro uživatele, kteří přistupují z blokovaných zemí nebo oblastí

Řekněme, že máte zásadu podmíněného přístupu, která blokuje přístup z určitých zemí nebo oblastí. Zahrnuje skupinu, která je vyloučená ze zásad. Tady je doporučená kontrola přístupu, kde se členové skupiny kontrolují.

Poznámka:

K vytváření kontrol přístupu se vyžaduje role globálního správce nebo správce uživatelů. Podrobný průvodce vytvořením kontroly přístupu najdete v tématu: Vytvoření kontroly přístupu skupin a aplikací.

Kontrola se provede každý týden.

Kontrola nikdy nekončí, abyste měli jistotu, že tuto skupinu vyloučení udržujete nejaktuálnější.

Všichni členové této skupiny jsou v oboru kontroly.

Každý uživatel si musí sami ověřit, že stále potřebuje přístup z těchto blokovaných zemí nebo oblastí, a proto musí být členem skupiny.

Pokud uživatel nereaguje na žádost o kontrolu, automaticky se odebere ze skupiny a při cestování do těchto zemí nebo oblastí už nemá přístup k tenantovi.

Povolením e-mailových oznámení dejte uživatelům vědět o začátku a dokončení kontroly přístupu.

Příklad 2: Kontrola přístupu pro uživatele, kteří přistupují pomocí starší verze ověřování

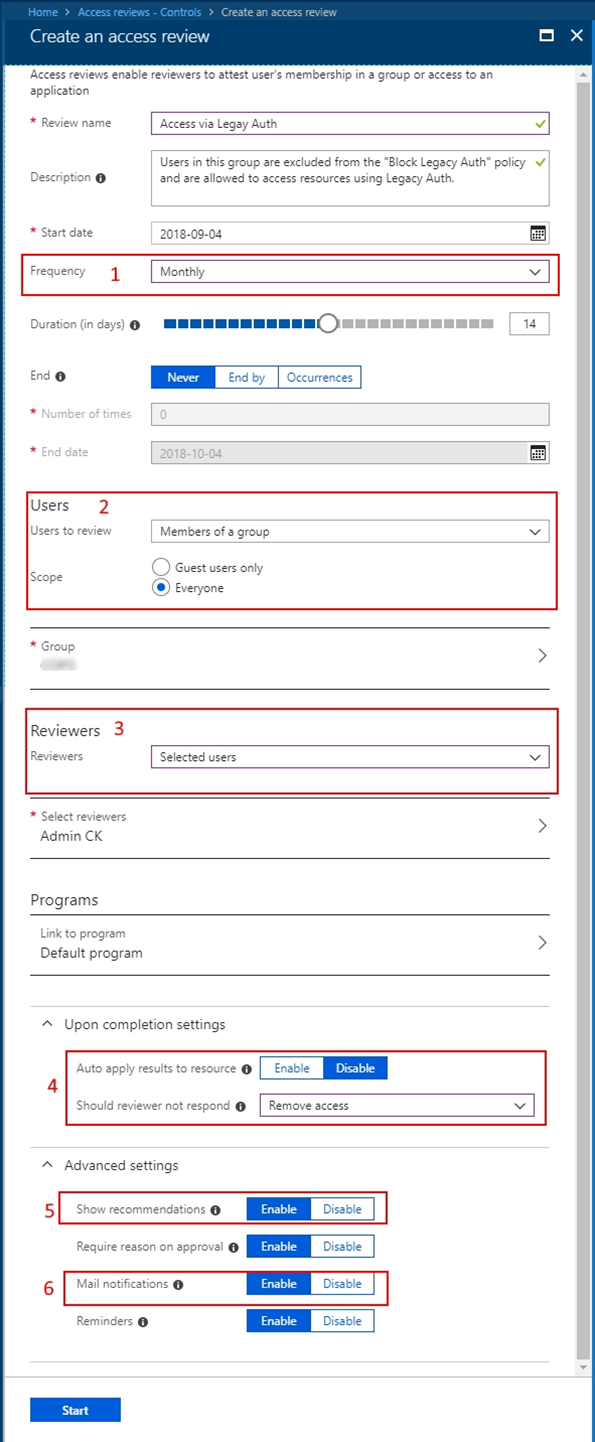

Řekněme, že máte zásadu podmíněného přístupu, která blokuje přístup pro uživatele, kteří používají starší verze ověřování a starší verze klienta, a obsahuje skupinu, která je ze zásady vyloučená. Tady je doporučená kontrola přístupu, kde se členové skupiny kontrolují.

Tato recenze musí být opakovaná.

Všichni členové skupiny by měli být zkontrolováni.

Je možné ji nakonfigurovat tak, aby vypisovala vlastníky organizačních jednotek jako vybrané revidované.

Automaticky použijte výsledky a odeberte uživatele, kteří nejsou schváleni, aby nadále používali starší metody ověřování.

Může být užitečné povolit doporučení, aby kontroloři velkých skupin mohli snadno rozhodovat.

Povolte e-mailová oznámení, aby se uživatelům zobrazovala oznámení o zahájení a dokončení kontroly přístupu.

Důležité

Pokud máte mnoho skupin vyloučení, a proto potřebujete vytvořit více kontrol přístupu, Microsoft Graph vám umožňuje vytvářet a spravovat je prostřednictvím kódu programu. Pokud chcete začít, podívejte se na referenční informace k rozhraní API pro kontroly přístupu a kurz s využitím rozhraní API pro kontroly přístupu v Microsoft Graphu.

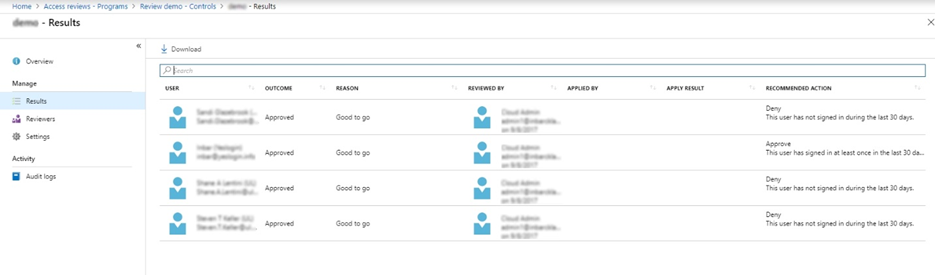

Přístup ke kontrole výsledků a protokolů auditu

Teď, když máte všechno na místě, skupině, zásadách podmíněného přístupu a kontrolách přístupu, je čas sledovat a sledovat výsledky těchto kontrol.

Přihlaste se do Centra pro správu Microsoft Entra jako alespoň Správa istrator zásad správného řízení identit.

Přejděte na kontroly přístupu k zásadám správného řízení>identit.

Vyberte kontrolu přístupu, kterou používáte se skupinou, pro kterou jste vytvořili zásadu vyloučení.

Výběrem možnosti Výsledky zobrazíte, kdo byl schválen, aby zůstal v seznamu a kdo byl odebrán.

Výběrem protokolů auditu zobrazíte akce provedené během této kontroly.

Jako správce IT víte, že správa skupin vyloučení do zásad je někdy nevyhnutelné. Udržování těchto skupin, jejich pravidelná kontrola vlastníkem firmy nebo samotnými uživateli a auditování těchto změn je ale možné snadněji kontrolovat pomocí kontrol přístupu.