Přehled Microsoft Defender for Endpoint Plan 1

Platí pro

Microsoft Defender for Endpoint je podniková platforma zabezpečení koncových bodů navržená tak, aby organizacím, jako je vaše, pomáhala předcházet pokročilým hrozbám, zjišťovat je, prošetřovat je a reagovat na ně. S radostí oznamujeme, že defender for Endpoint je teď dostupný ve dvou plánech:

- Defender for Endpoint Plan 1, popsaný v tomto článku; A

- Defender for Endpoint Plan 2, obecně dostupný a dříve známý jako Defender for Endpoint.

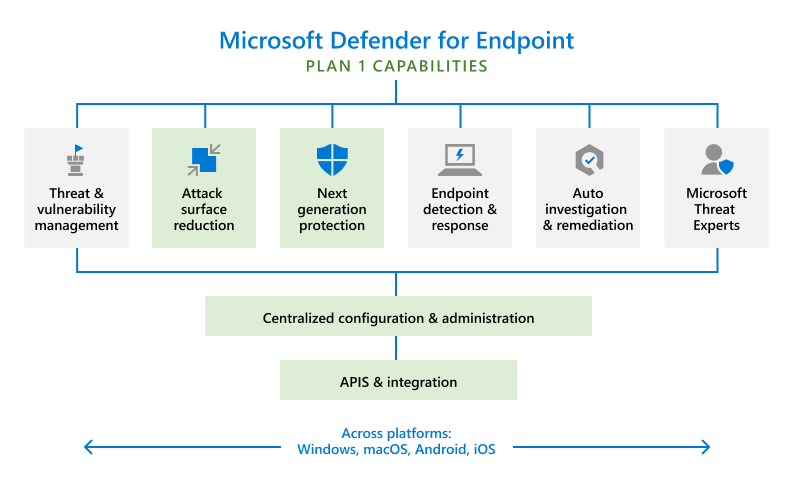

Zelená pole na následujícím obrázku znázorňují, co je součástí plánu Defender for Endpoint Plan 1:

V tomto průvodci můžete:

- Získejte přehled o tom, co je součástí plánu Defender for Endpoint Plan 1

- Informace o nastavení a konfiguraci defenderu for Endpoint Plan 1

- Začněte používat portál Microsoft Defender, kde můžete zobrazovat incidenty a výstrahy, spravovat zařízení a používat sestavy o zjištěných hrozbách.

- Získání přehledu o údržbě a operacích

Možnosti Defenderu for Endpoint Plan 1

Defender for Endpoint Plan 1 zahrnuje následující funkce:

- Ochrana nové generace , která zahrnuje špičkovou robustní antimalwarovou a antivirovou ochranu

- Akce ruční odpovědi, jako je odeslání souboru do karantény, které může bezpečnostní tým provést na zařízeních nebo souborech při zjištění hrozeb

- Možnosti omezení potenciální oblasti útoku , které zpevňují zařízení, zabraňují útokům nultého dne a nabízejí podrobnou kontrolu nad přístupem ke koncovým bodům a chováním.

- Centralizovaná konfigurace a správa pomocí portálu Microsoft Defender a integrace s Microsoft Intune

- Ochrana pro různé platformy, včetně zařízení s Windows, macOS, iOS a Androidem

Další podrobnosti o těchto funkcích najdete v následujících částech.

Ochrana nové generace

Ochrana nové generace zahrnuje robustní antivirovou a antimalwarovou ochranu. S ochranou nové generace získáte:

- Antivirová ochrana založená na chování, heuristická ochrana v reálném čase

- Cloudová ochrana, která zahrnuje téměř okamžitou detekci a blokování nových a vznikajících hrozeb

- Vyhrazená ochrana a aktualizace produktů, včetně aktualizací souvisejících s Microsoft Defender Antivirus

Další informace najdete v tématu Přehled ochrany nové generace.

Akce ruční odpovědi

Akce ruční odpovědi jsou akce, které může váš bezpečnostní tým provést, když jsou zjištěny hrozby v koncových bodech nebo v souborech. Defender for Endpoint zahrnuje určité akce ruční odpovědi, které je možné provést na zařízení , které je zjištěno jako potenciálně ohrožené nebo má podezřelý obsah. U souborů, které jsou zjištěné jako hrozby, můžete také spouštět akce odpovědí . Následující tabulka shrnuje akce ruční odpovědi, které jsou k dispozici v defenderu for Endpoint Plan 1.

| Soubor nebo zařízení | Akce | Popis |

|---|---|---|

| Device | Spuštění antivirové kontroly | Spustí antivirovou kontrolu. Pokud jsou v zařízení zjištěny nějaké hrozby, jsou tyto hrozby často vyřešeny během antivirové kontroly. |

| Device | Izolace zařízení | Odpojí zařízení od sítě vaší organizace při zachování připojení k Defenderu for Endpoint. Tato akce umožňuje monitorovat zařízení a v případě potřeby provést další akce. |

| Soubor | Přidání indikátoru pro blokování nebo povolení souboru | Indikátory blokování zabraňují čtení, zápisu nebo spouštění přenosných spustitelných souborů na zařízeních. Povolit indikátory brání blokování nebo nápravě souborů. |

Další informace najdete v následujících článcích:

Omezení prostoru pro útok

Útočné plochy vaší organizace jsou místa, kde jste zranitelní vůči kybernetickým útokům. S Defenderem for Endpoint Plan 1 můžete omezit možnosti útoku tím, že ochráníte zařízení a aplikace, které vaše organizace používá. Možnosti omezení potenciální oblasti útoku, které jsou součástí plánu Defender for Endpoint Plan 1, jsou popsány v následujících částech.

- Pravidla pro omezení potenciální oblasti útoku

- Zmírnění ransomwaru

- Řízení zařízení

- Webová ochrana

- Ochrana sítě

- Síťová brána firewall

- Řízení aplikací

Další informace o možnostech omezení potenciální oblasti útoku v Defenderu for Endpoint najdete v tématu Přehled omezení potenciální oblasti útoku.

Pravidla pro omezení potenciální oblasti útoku

Pravidla omezení potenciální oblasti útoku se zaměřují na určité chování softwaru, které se považuje za rizikové. Mezi taková chování patří:

- Spouštění spustitelných souborů a skriptů, které se pokoušejí stáhnout nebo spustit jiné soubory

- Spouštění obfuskovaných nebo jinak podezřelých skriptů

- Inicializování chování, které aplikace obvykle neiniciují během normální práce

Legitimní obchodní aplikace mohou vykazovat takové chování softwaru; Toto chování je však často považováno za rizikové, protože je běžně zneužívají útočníci prostřednictvím malwaru. Pravidla omezení potenciální oblasti útoku můžou omezit rizikové chování a zajistit bezpečnost vaší organizace.

Další informace najdete v tématu Použití pravidel omezení potenciální oblasti útoku k prevenci malwarové infekce.

Zmírnění ransomwaru

Díky řízenému přístupu ke složkům získáte omezení rizik ransomwaru. Řízený přístup ke složkám umožňuje přístup k chráněným složkám na vašich koncových bodech pouze důvěryhodným aplikacím. Aplikace se přidávají do seznamu důvěryhodných aplikací na základě jejich rozšíření a reputace. Váš tým pro operace zabezpečení může také přidávat nebo odebírat aplikace ze seznamu důvěryhodných aplikací.

Další informace najdete v tématu Ochrana důležitých složek pomocí řízeného přístupu ke složkám.

Ovládání zařízení

Někdy mají hrozby pro zařízení vaší organizace podobu souborů na vyměnitelných jednotkách, jako jsou jednotky USB. Defender for Endpoint obsahuje funkce, které pomáhají zabránit ohrožení vašich zařízení hrozbami z neautorizovaných periferních zařízení. Defender for Endpoint můžete nakonfigurovat tak, aby blokoval nebo povoloval vyměnitelná zařízení a soubory na vyměnitelných zařízeních.

Další informace najdete v tématu Ovládání zařízení USB a vyměnitelných médií.

Webová ochrana

Pomocí webové ochrany můžete chránit zařízení vaší organizace před webovými hrozbami a nežádoucím obsahem. Webová ochrana zahrnuje ochranu před webovými hrozbami a filtrování webového obsahu.

- Ochrana před webovými hrozbami zabraňuje přístupu k phishingovým webům, vektorům malwaru, zneužít webům, nedůvěryhodným nebo málo důvěryhodným webům a webům, které explicitně blokujete.

- Filtrování webového obsahu brání přístupu k určitým webům na základě jejich kategorie. Kategorie mohou zahrnovat obsah pro dospělé, weby pro volný čas, weby s právní odpovědností a další.

Další informace najdete v tématu Webová ochrana.

Ochrana sítě

Pomocí ochrany sítě můžete vaší organizaci zabránit v přístupu k nebezpečným doménám, které můžou hostovat útoky phishing, zneužití a další škodlivý obsah na internetu.

Další informace najdete v tématu Ochrana sítě.

Síťová brána firewall

S ochranou brány firewall sítě můžete nastavit pravidla, která určují, který síťový provoz může proudit do nebo z zařízení vaší organizace. S bránou firewall sítě a pokročilým zabezpečením, které získáte s Defenderem for Endpoint, můžete:

- Snížení rizika ohrožení zabezpečení sítě

- Ochrana citlivých údajů a duševního vlastnictví

- Rozšíření investic do zabezpečení

Další informace najdete v tématu Windows Defender firewall s pokročilým zabezpečením.

Řízení aplikací

Řízení aplikací chrání koncové body Windows spouštěním pouze důvěryhodných aplikací a kódu v jádru systému (jádru). Tým zabezpečení může definovat pravidla řízení aplikací, která berou v úvahu atributy aplikace, jako jsou její certifikáty, reputace, proces spouštění a další. Řízení aplikací je k dispozici v Windows 10 nebo novějších verzích.

Další informace najdete v tématu Řízení aplikací pro Windows.

Centralizovaná správa

Defender for Endpoint Plan 1 zahrnuje portál Microsoft Defender, který umožňuje týmu zabezpečení zobrazit aktuální informace o zjištěných hrozbách, provádět příslušné akce ke zmírnění hrozeb a centrálně spravovat nastavení ochrany před hrozbami ve vaší organizaci.

Další informace najdete v tématu přehled portálu Microsoft Defender.

Řízení přístupu na základě role

Pomocí řízení přístupu na základě role (RBAC) může správce zabezpečení vytvářet role a skupiny pro udělení odpovídajícího přístupu k portálu Microsoft Defender (https://security.microsoft.com). S RBAC máte jemně odstupňovanou kontrolu nad tím, kdo má přístup k Defenderu for Cloud a co může zobrazit a dělat.

Další informace najdete v tématu Správa přístupu k portálu pomocí řízení přístupu na základě role.

Vytváření sestav

Portál Microsoft Defender (https://security.microsoft.com) poskytuje snadný přístup k informacím o zjištěných hrozbách a akcích k jejich řešení.

- Domovská stránka obsahuje karty, které na první pohled ukazují, kteří uživatelé nebo zařízení jsou ohroženi, kolik hrozeb bylo zjištěno a jaké výstrahy nebo incidenty byly vytvořeny.

- Část Incidenty & výstrahy obsahuje seznam všech incidentů vytvořených v důsledku aktivovaných výstrah. Výstrahy a incidenty se generují při detekci hrozeb napříč zařízeními.

- Centrum akcí obsahuje seznam nápravných akcí, které byly podniknuty. Pokud je například soubor odeslán do karantény nebo je zablokovaná adresa URL, je každá akce uvedená v Centru akcí na kartě Historie .

- Oddíl Sestavy obsahuje sestavy, které zobrazují zjištěné hrozby a jejich stav.

Další informace najdete v tématu Začínáme s Microsoft Defender for Endpoint Plan 1.

Rozhraní api

Pomocí rozhraní API defenderu for Endpoint můžete automatizovat pracovní postupy a integrovat je s vlastními řešeními vaší organizace.

Další informace najdete v tématu Rozhraní API defenderu pro koncové body.

Podpora pro různé platformy

Většina organizací používá různá zařízení a operační systémy. Defender for Endpoint Plan 1 podporuje následující operační systémy:

- Windows 10 a 11

- Windows 7 (vyžaduje ESU) Pro nebo Enterprise

- Windows 8.1 Pro, Enterprise a Pro Education

- macOS (podporují se tři nejnovější verze)

- iOS

- Operační systém Android

Servery vyžadují další licenci, například:

- Microsoft Defender pro servery Plan 1 nebo Plan 2 (doporučeno pro podnikové zákazníky) jako součást nabídky Defenderu pro cloud. Další informace Viz Přehled Microsoft Defender pro servery.

- Microsoft Defender for Endpoint pro servery (doporučeno pro podnikové zákazníky) Další informace najdete v tématu Onboarding Windows Serveru v Defenderu for Endpoint.

- Servery Microsoft Defender pro firmy (pro malé a střední podniky, které mají Microsoft Defender pro firmy). Další informace najdete v tématu Jak získat Servery Microsoft Defender pro firmy.

Podívejte se na licenční podmínky a podmínky produktu společnosti Microsoft.

Další kroky

- Nastavení a konfigurace Plánu 1 Defenderu for Endpoint

- Začínáme s Defenderem for Endpoint Plan 1

- Správa Defenderu for Endpoint Plan 1

- Informace o vyloučeních pro Microsoft Defender for Endpoint a Microsoft Defender Antivirus

Tip

Chcete se dozvědět více? Engage s komunitou Microsoft Security v naší technické komunitě: Microsoft Defender for Endpoint Tech Community.