Migrace na Microsoft Defender for Endpoint – fáze 2: Nastavení

Platí pro:

- Plán 1 pro Microsoft Defender for Endpoint

- Plán 2 pro Microsoft Defender pro koncový bod

- Microsoft Defender XDR

Fáze 1: Příprava |

Fáze 2: Nastavení |

Fáze 3: Onboarding |

|---|---|---|

| Jsi tady! |

Vítá vás fáze instalace migrace na Defender for Endpoint. Tato fáze zahrnuje následující kroky:

- Přeinstalujte nebo povolte Microsoft Defender Antivirus na koncových bodech.

- Konfigurace Defenderu for Endpoint Plan 1 nebo Plan 2

- Přidejte Defender for Endpoint do seznamu vyloučení pro vaše stávající řešení.

- Přidejte stávající řešení do seznamu vyloučení pro Microsoft Defender Antivirus.

- Nastavte skupiny zařízení, kolekce zařízení a organizační jednotky.

Důležité

Microsoft doporučuje používat role s co nejmenším počtem oprávnění. To pomáhá zlepšit zabezpečení vaší organizace. Globální správce je vysoce privilegovaná role, která by měla být omezená na nouzové scénáře, když nemůžete použít existující roli.

Krok 1: Přeinstalace/povolení antivirové ochrany Microsoft Defender na koncových bodech

V některých verzích Windows byla Microsoft Defender Antivirus pravděpodobně odinstalována nebo zakázána při instalaci antivirového nebo antimalwarového řešení jiné společnosti než Microsoft. Když jsou koncové body se systémem Windows onboardovány do programu Defender for Endpoint, může Microsoft Defender Antivirus běžet v pasivním režimu společně s antivirovým řešením, které není od Microsoftu. Další informace najdete v tématu Antivirová ochrana pomocí Defenderu for Endpoint.

Při přechodu na Defender for Endpoint možná budete muset provést určité kroky k přeinstalaci nebo povolení Microsoft Defender Antivirové ochrany. Následující tabulka popisuje, co dělat na klientech a serverech Windows.

| Typ koncového bodu | Co dělat |

|---|---|

| Klienti Windows (například koncové body se systémem Windows 10 a Windows 11) | Obecně platí, že u klientů s Windows nemusíte provádět žádnou akci (pokud nebyla odinstalována Microsoft Defender Antivirová ochrana). Obecně platí, že Microsoft Defender Antivirová ochrana by měla být stále nainstalovaná, ale v tomto okamžiku procesu migrace je pravděpodobně zakázaná. Pokud je nainstalované antivirové nebo antimalwarové řešení jiné společnosti než Microsoft a klienti ještě nejsou nasazeni do programu Defender for Endpoint, Microsoft Defender Antivirová ochrana se automaticky zakáže. Později, když jsou koncové body klienta onboardovány do Defenderu for Endpoint, pokud na těchto koncových bodech běží antivirové řešení jiného než Microsoftu, přejde Microsoft Defender Antivirus do pasivního režimu. Pokud je odinstalované antivirové řešení jiné společnosti než Microsoft, přejde Microsoft Defender Antivirus do aktivního režimu automaticky. |

| Servery s Windows | V systému Windows Server je nutné přeinstalovat Microsoft Defender Antivirus a nastavit ho na pasivní režim ručně. Pokud je na serverech s Windows nainstalovaný antivirový program nebo antimalware jiné společnosti než Microsoft, Microsoft Defender Antivirus nemůže běžet společně s antivirovým řešením od jiných výrobců. V takových případech je Microsoft Defender Antivirová ochrana zakázána nebo odinstalována ručně. Pokud chcete přeinstalovat nebo povolit Microsoft Defender Antivirus na Windows Serveru, proveďte následující úlohy: - Opětovné povolení Antivirová ochrana v programu Defender na Windows Serveru, pokud byl zakázaný - Opětovné povolení Antivirová ochrana v programu Defender na Windows Serveru, pokud byl odinstalovaný - Nastavení Microsoft Defender Antivirové ochrany do pasivního režimu na Windows Serveru Pokud narazíte na problémy s přeinstalací nebo opětovným povolením antivirové ochrany Microsoft Defender na Windows Serveru, přečtěte si téma Řešení potíží: Microsoft Defender Antivirus se na Windows Serveru odinstaluje. |

Tip

Další informace o Microsoft Defender antivirových stavech s antivirovou ochranou jiných společností než Microsoft najdete v tématu Kompatibilita Microsoft Defender Antivirové ochrany.

Nastavení Microsoft Defender Antivirové ochrany do pasivního režimu na Windows Serveru

Tip

Na Windows Server 2012 R2 a 2016 teď můžete spustit Microsoft Defender Antivirus v pasivním režimu. Další informace najdete v tématu Možnosti instalace Microsoft Defender for Endpoint.

Otevřete Editor registru a pak přejděte na

Computer\HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Advanced Threat Protection.Upravte (nebo vytvořte) položku DWORD s názvem ForceDefenderPassiveMode a zadejte následující nastavení:

Nastavte hodnotu DWORD na 1.

V části Base (Základ) vyberte Hexadecimal (Šestnáctkové).

Pokud Microsoft Defender antivirové funkce a instalační soubory byly dříve odebrány z Windows Server 2016, postupujte podle pokynů v tématu Konfigurace zdroje oprav systému Windows a obnovte instalační soubory funkcí.

Poznámka

Po onboardingu do Defenderu for Endpoint možná budete muset nastavit Microsoft Defender Antivirus na pasivní režim na Windows Serveru. Chcete-li ověřit, že byl pasivní režim nastaven podle očekávání, vyhledejte událost 5007 v provozním protokolu Microsoft-Windows-Windows Defender (nachází se na adrese C:\Windows\System32\winevt\Logs) a ověřte, že klíče registru ForceDefenderPassiveMode nebo PassiveMode byly nastaveny na 0x1.

Používáte Windows Server 2012 R2 nebo Windows Server 2016?

V Windows Server 2012 R2 a 2016 teď můžete spustit Microsoft Defender Antivirus v pasivním režimu pomocí metody popsané v předchozí části. Další informace najdete v tématu Možnosti instalace Microsoft Defender for Endpoint.

Krok 2: Konfigurace Defenderu for Endpoint Plan 1 nebo Plan 2

Tento článek popisuje, jak nakonfigurovat funkce Defenderu for Endpoint před onboardingem zařízení.

- Pokud máte Defender for Endpoint Plan 1, proveďte kroky 1 až 5 v následujícím postupu.

- Pokud máte Defender for Endpoint Plan 2, proveďte kroky 1 až 7 v následujícím postupu.

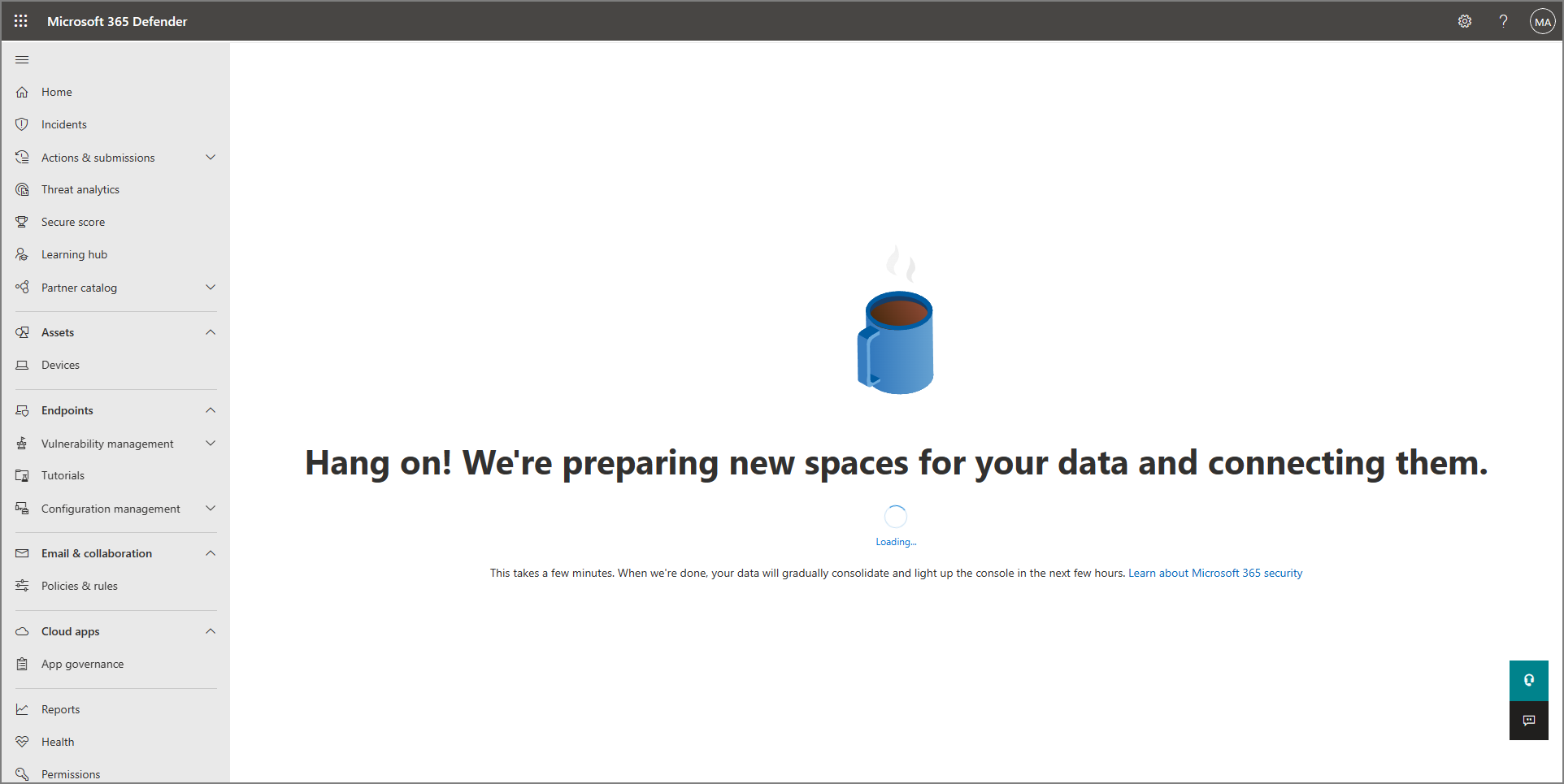

Ujistěte se, že je zřízený Defender for Endpoint. Jako správce zabezpečení přejděte na portál Microsoft Defender (https://security.microsoft.com) a přihlaste se. Pak v navigačním podokně vyberte Zařízení Assets>.

Následující tabulka ukazuje, jak může obrazovka vypadat a co to znamená.

Zapněte ochranu před falšováním. Doporučujeme zapnout ochranu před falšováním pro celou organizaci. Tuto úlohu můžete provést na portálu Microsoft Defender (https://security.microsoft.com).

Na portálu Microsoft Defender zvolteKoncové bodynastavení>.

Přejděte na Obecné>pokročilé funkce a pak nastavte přepínač ochrany před falšováním na Zapnuto.

Vyberte Uložit.

Pokud k onboardingu zařízení a konfiguraci zásad zařízení používáte Microsoft Intune nebo Microsoft Endpoint Configuration Manager, nastavte integraci s Defenderem for Endpoint následujícím postupem:

V centru pro správu Microsoft Intune (https://intune.microsoft.com) přejděte na Zabezpečení koncových bodů.

V části Nastavení zvolte Microsoft Defender for Endpoint.

V části Nastavení profilu zabezpečení koncového bodu nastavte přepínač Povolit Microsoft Defender for Endpoint k vynucení konfigurace zabezpečení koncového bodu na Zapnuto.

V horní části obrazovky vyberte Uložit.

Na portálu Microsoft Defender (https://security.microsoft.com) zvolteKoncové bodynastavení>.

Posuňte se dolů na Správa konfigurace a vyberte Obor vynucení.

Nastavte přepínač Použít MDE k vynucení nastavení konfigurace zabezpečení z MEM na Zapnuto a pak vyberte možnosti pro klienty Windows i zařízení s Windows Serverem.

Pokud plánujete používat Configuration Manager, nastavte přepínač Spravovat nastavení zabezpečení pomocí Configuration Manager na Zapnuto. (Pokud potřebujete pomoc s tímto krokem, přečtěte si téma Koexistence s Microsoft Endpoint Configuration Manager.)

Posuňte se dolů a vyberte Uložit.

Nakonfigurujte možnosti počátečního omezení potenciálního útoku. Minimálně okamžitě povolte standardní pravidla ochrany, která jsou uvedena v následující tabulce:

Standardní pravidla ochrany Metody konfigurace Blokování krádeže přihlašovacích údajů ze subsystému místní autority zabezpečení Windows (lsass.exe)

Blokovat zneužití zneužít ohrožených podepsaných ovladačů

Blokování trvalosti prostřednictvím odběru událostí WMI (Windows Management Instrumentation)Intune (profily konfigurace zařízení nebo zásady zabezpečení koncového bodu)

Mobile Správa zařízení (MDM) (Pomocí poskytovatele konfigurační služby (CSP) ./Vendor/MSFT/Policy/Config/Defender/AttackSurfaceReductionRules (CSP) můžete jednotlivě povolit a nastavit režim pro každé pravidlo.)

Zásady skupiny nebo PowerShell (jenom v případě, že nepoužíváte Intune, Configuration Manager nebo jinou platformu pro správu na podnikové úrovni)Přečtěte si další informace o možnostech omezení potenciálních oblastí útoku.

Nakonfigurujte možnosti ochrany nové generace.

Schopnost Metody konfigurace Intune 1. V Centru pro správu Intune vyberteProfily konfiguracezařízení> a pak vyberte typ profilu, který chcete nakonfigurovat. Pokud jste ještě nevytvořili typ profilu omezení zařízení nebo pokud chcete vytvořit nový, přečtěte si téma Konfigurace nastavení omezení zařízení v Microsoft Intune.

2. Vyberte Vlastnosti a pak vyberte Nastavení konfigurace: Upravit

3. Rozbalte Microsoft Defender Antivirus.

4. Povolte cloudovou ochranu.

5. V rozevíracím seznamu Vyzvat uživatele před odesláním ukázky vyberte Odeslat všechny vzorky automaticky.

6. V rozevíracím seznamu Rozpoznat potenciálně nežádoucí aplikace vyberte Povolit nebo Auditovat.

7. Vyberte Zkontrolovat a uložit a pak zvolte Uložit.

TIP: Další informace o Intune profilech zařízení, včetně postupu vytvoření a konfigurace jejich nastavení, najdete v tématu Co jsou Microsoft Intune profily zařízení?.Správce konfigurace Viz Vytvoření a nasazení antimalwarových zásad pro službu Endpoint Protection v Configuration Manager.

Při vytváření a konfiguraci antimalwarových zásad nezapomeňte zkontrolovat nastavení ochrany v reálném čase a povolit blokování na první pohled.Rozšířená správa Zásady skupiny

nebo

konzola pro správu Zásady skupiny1. Přejděte na Konfigurace> počítačeŠablony pro správu>Součásti systému> Windows Microsoft Defender Antivirus.

2. Vyhledejte zásadu s názvem Vypnout Microsoft Defender Antivirus.

3. Zvolte Upravit nastavení zásad a ujistěte se, že je zásada zakázaná. Tato akce povolí Microsoft Defender Antivirovou ochranu. (V některých verzích Windows se může místo Microsoft Defender antivirové ochrany zobrazit Windows Antivirová ochrana v programu Defender.)Ovládací panely ve Windows Postupujte podle pokynů tady: Zapněte Microsoft Defender Antivirovou ochranu. (V některých verzích Windows se může místo Microsoft Defender antivirové ochrany zobrazit Windows Antivirová ochrana v programu Defender.) Pokud máte Defender for Endpoint Plan 1, počáteční nastavení a konfigurace jsou dokončené. Pokud máte Defender for Endpoint Plan 2, pokračujte kroky 6 až 7.

Nakonfigurujte zásady zjišťování koncových bodů a odpovědí (EDR) v Centru pro správu Intune (https://intune.microsoft.com). Nápovědu k tomuto úkolu najdete v tématu Vytvoření zásad EDR.

Nakonfigurujte možnosti automatizovaného vyšetřování a nápravy na portálu Microsoft Defender (https://security.microsoft.com). Pokud chcete získat pomoc s touto úlohou, přečtěte si téma Konfigurace automatizovaných možností šetření a nápravy v Microsoft Defender for Endpoint.

V tomto okamžiku je počáteční nastavení a konfigurace Defenderu for Endpoint Plan 2 dokončena.

Krok 3: Přidání Microsoft Defender for Endpoint do seznamu vyloučení pro vaše stávající řešení

Tento krok procesu nastavení zahrnuje přidání Defenderu for Endpoint do seznamu vyloučení pro vaše stávající řešení ochrany koncových bodů a všechny další produkty zabezpečení, které vaše organizace používá. Pokud chcete přidat vyloučení, nezapomeňte se podívat do dokumentace poskytovatele řešení.

Konkrétní vyloučení, která je potřeba nakonfigurovat, závisí na verzi Windows, na které máte spuštěné koncové body nebo zařízení, a jsou uvedena v následující tabulce.

| Operační systém | Vyloučení |

|---|---|

|

Windows 11 Windows 10 verze 1803 nebo novější (viz informace o Windows 10 verzi) Windows 10 verze 1703 nebo 1709 s nainstalovaným KB4493441 |

C:\Program Files\Windows Defender Advanced Threat Protection\MsSense.exeC:\Program Files\Windows Defender Advanced Threat Protection\SenseCncProxy.exeC:\Program Files\Windows Defender Advanced Threat Protection\SenseSampleUploader.exeC:\Program Files\Windows Defender Advanced Threat Protection\SenseIR.exeC:\Program Files\Windows Defender Advanced Threat Protection\SenseCM.exeC:\Program Files\Windows Defender Advanced Threat Protection\SenseNdr.exeC:\Program Files\Windows Defender Advanced Threat Protection\Classification\SenseCE.exeC:\ProgramData\Microsoft\Windows Defender Advanced Threat Protection\DataCollectionC:\Program Files\Windows Defender Advanced Threat Protection\SenseTVM.exe |

|

Windows Server 2022 Windows Server 2019 Windows Server 2016 Windows Server 2012 R2 Windows Server verze 1803 |

Na Windows Server 2012 R2 a Windows Server 2016 spuštění moderního sjednoceného řešení se po aktualizaci komponenty Sense EDR pomocí KB5005292 vyžadují následující vyloučení:C:\ProgramData\Microsoft\Windows Defender Advanced Threat Protection\Platform\*\MsSense.exe C:\ProgramData\Microsoft\Windows Defender Advanced Threat Protection\Platform\*\SenseCnCProxy.exeC:\ProgramData\Microsoft\Windows Defender Advanced Threat Protection\Platform\*\SenseIR.exeC:\ProgramData\Microsoft\Windows Defender Advanced Threat Protection\Platform\*\SenseCE.exeC:\ProgramData\Microsoft\Windows Defender Advanced Threat Protection\Platform\*\SenseSampleUploader.exeC:\ProgramData\Microsoft\Windows Defender Advanced Threat Protection\Platform\*\SenseCM.exe C:\ProgramData\Microsoft\Windows Defender Advanced Threat Protection\DataCollectionC:\ProgramData\Microsoft\Windows Defender Advanced Threat Protection\Platform\*\SenseTVM.exe |

|

Windows 8.1 Windows 7 Windows Server 2008 R2 SP1 |

C:\Program Files\Microsoft Monitoring Agent\Agent\Health Service State\Monitoring Host Temporary Files 6\45\MsSenseS.exePOZNÁMKA: Dočasné soubory hostitele monitorování 6\45 mohou být různé číslování podsložek. C:\Program Files\Microsoft Monitoring Agent\Agent\AgentControlPanel.exeC:\Program Files\Microsoft Monitoring Agent\Agent\HealthService.exeC:\Program Files\Microsoft Monitoring Agent\Agent\HSLockdown.exeC:\Program Files\Microsoft Monitoring Agent\Agent\MOMPerfSnapshotHelper.exeC:\Program Files\Microsoft Monitoring Agent\Agent\MonitoringHost.exeC:\Program Files\Microsoft Monitoring Agent\Agent\TestCloudConnection.exe |

Důležité

Osvědčeným postupem je udržovat zařízení a koncové body vaší organizace v aktualizovaném stavu. Ujistěte se, že máte nejnovější aktualizace pro Microsoft Defender for Endpoint a Microsoft Defender Antivirus a udržujte operační systémy a aplikace pro produktivitu vaší organizace aktuální.

Krok 4: Přidání existujícího řešení do seznamu vyloučení pro Microsoft Defender Antivirus

Během tohoto kroku procesu nastavení přidáte stávající řešení do seznamu vyloučení pro Microsoft Defender Antivirus. Můžete si vybrat z několika metod, jak přidat vyloučení do Microsoft Defender Antivirus, jak je uvedeno v následující tabulce:

| Metoda | Co dělat |

|---|---|

| Intune | 1. Přejděte do centra pro správu Microsoft Intune a přihlaste se. 2. VyberteProfily konfiguracezařízení> a pak vyberte profil, který chcete nakonfigurovat. 3. V části Spravovat vyberte Vlastnosti. 4. Vyberte Nastavení konfigurace: Upravit. 5. Rozbalte Microsoft Defender Antivirus a pak rozbalte Microsoft Defender Antivirus Vyloučení. 6. Zadejte soubory a složky, rozšíření a procesy, které se mají vyloučit z Microsoft Defender antivirové kontroly. Referenční informace najdete v tématu Microsoft Defender Vyloučení antivirové ochrany. 7. Zvolte Zkontrolovat a uložit a pak zvolte Uložit. |

| Microsoft Endpoint Configuration Manager | 1. Pomocí konzoly Configuration Manager přejděte na Prostředky a dodržování předpisů>Antimalwarové zásadyendpoint Protection> a pak vyberte zásadu, kterou chcete upravit. 2. Zadejte nastavení vyloučení souborů a složek, rozšíření a procesů, které se mají vyloučit z Microsoft Defender antivirových kontrol. |

| Zásady skupiny objekt | 1. Na počítači pro správu Zásady skupiny otevřete konzolu pro správu Zásady skupiny. Klikněte pravým tlačítkem na Zásady skupiny objekt, který chcete nakonfigurovat, a pak vyberte Upravit. 2. V Editor správa Zásady skupiny přejděte na Konfigurace počítače a vyberte Šablony pro správu. 3. Rozbalte strom na součásti > systému Windows Microsoft Defender vyloučení antivirové ochrany>. (V některých verzích Windows se může místo Microsoft Defender antivirové ochrany zobrazit Windows Antivirová ochrana v programu Defender.) 4. Poklikejte na nastavení Vyloučení cesty a přidejte vyloučení. 5. Nastavte možnost na Povoleno. 6. V části Možnosti vyberte Zobrazit.... 7. Zadejte každou složku na vlastním řádku ve sloupci Název hodnoty . Pokud zadáte soubor, nezapomeňte zadat plně kvalifikovanou cestu k souboru, včetně písmene jednotky, cesty ke složce, názvu souboru a přípony. Do sloupce Hodnota zadejte 0. 8. Vyberte OK. 9. Poklikejte na nastavení Vyloučení rozšíření a přidejte vyloučení. 10. Nastavte možnost na Povoleno. 11. V části Možnosti vyberte Zobrazit.... 12. Zadejte každou příponu souboru na vlastním řádku do sloupce Název hodnoty . Do sloupce Hodnota zadejte 0. 13. Vyberte OK. |

| Objekt místních zásad skupiny | 1. Na koncovém bodu nebo zařízení otevřete místní Zásady skupiny Editor. 2. Přejděte na Konfigurace> počítačeŠablony pro> správuSoučásti systému> Windows Microsoft Defender Vyloučení antivirové ochrany>. (V některých verzích Windows se může místo Microsoft Defender antivirové ochrany zobrazit Windows Antivirová ochrana v programu Defender.) 3. Zadejte vyloučení cesty a procesu. |

| Klíč registru | 1. Exportujte následující klíč registru: HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender\exclusions.2. Importujte klíč registru. Tady jsou dva příklady: - Místní cesta: regedit.exe /s c:\temp\MDAV_Exclusion.reg- Sdílená složka sítě: regedit.exe /s \\FileServer\ShareName\MDAV_Exclusion.reg |

Mějte na paměti následující body týkající se vyloučení.

Když přidáte vyloučení do kontrol Microsoft Defender Antivirus, měli byste přidat vyloučení cest a procesů.

- Vyloučení cest vyloučí konkrétní soubory a jakýkoli přístup k těmto souborům.

- Vyloučení procesů vyloučí všechno, čeho se proces dotkne, ale nevyloučí samotný proces.

- Vypište vyloučení procesů pomocí jejich úplné cesty, a ne jenom podle názvu. (Metoda určená pouze pro názvy je méně bezpečná.)

- Pokud uvedete každý spustitelný soubor (.exe) jako vyloučení cesty i procesu, proces a cokoli, čeho se dotkne, budou vyloučeny.

Krok 5: Nastavení skupin zařízení, kolekcí zařízení a organizačních jednotek

Skupiny zařízení, kolekce zařízení a organizační jednotky umožňují týmu zabezpečení efektivně a efektivně spravovat a přiřazovat zásady zabezpečení. Následující tabulka popisuje každou z těchto skupin a způsob jejich konfigurace. Vaše organizace nemusí používat všechny tři typy kolekcí.

Poznámka

Vytváření skupin zařízení je podporováno v defenderu for Endpoint Plan 1 a Plan 2.

| Typ kolekce | Co dělat |

|---|---|

|

Skupiny zařízení (dříve označované jako skupiny počítačů) umožňují týmu pro operace zabezpečení konfigurovat možnosti zabezpečení, jako je automatizované prověřování a náprava. Skupiny zařízení jsou také užitečné pro přiřazení přístupu k těmto zařízením, aby váš tým pro operace zabezpečení mohl v případě potřeby provádět nápravné akce. Skupiny zařízení se vytvářejí v době, kdy byl útok zjištěn a zastaven. Výstrahy, například "upozornění na počáteční přístup", se aktivovaly a zobrazovaly na portálu Microsoft Defender. |

1. Přejděte na portál Microsoft Defender (https://security.microsoft.com). 2. V navigačním podokně na levé straně zvolte Nastavení>Koncové body>Oprávnění Skupiny>zařízení. 3. Zvolte + Přidat skupinu zařízení. 4. Zadejte název a popis skupiny zařízení. 5. V seznamu Úroveň automatizace vyberte možnost. (Doporučujeme úplné – automaticky napravit hrozby.) Další informace o různých úrovních automatizace najdete v tématu Jak se napravují hrozby. 6. Zadejte podmínky pro odpovídající pravidlo a určete, která zařízení patří do skupiny zařízení. Můžete například zvolit doménu, verze operačního systému nebo dokonce použít značky zařízení. 7. Na kartě Uživatelský přístup zadejte role, které by měly mít přístup k zařízením, která jsou součástí skupiny zařízení. 8. Zvolte Hotovo. |

|

Kolekce zařízení umožňují provoznímu týmu zabezpečení spravovat aplikace, nasazovat nastavení dodržování předpisů nebo instalovat aktualizace softwaru na zařízeních ve vaší organizaci. Kolekce zařízení se vytvářejí pomocí Configuration Manager. |

Postupujte podle kroků v tématu Vytvoření kolekce. |

|

Organizační jednotky umožňují logicky seskupovat objekty, jako jsou uživatelské účty, účty služeb nebo účty počítačů. Pak můžete přiřadit správce ke konkrétním organizačním jednotkám a použít zásady skupiny k vynucení nastavení cílené konfigurace. Organizační jednotky jsou definovány v Microsoft Entra Doménové služby. |

Postupujte podle kroků v tématu Vytvoření organizační jednotky ve spravované doméně Microsoft Entra Doménové služby. |

Další krok

Blahopřejeme! Dokončili jste fázi instalace migrace na Defender for Endpoint!

Tip

Chcete se dozvědět více? Engage s komunitou Microsoft Security v naší technické komunitě: Microsoft Defender for Endpoint Tech Community.