Profily důvěryhodných kořenových certifikátů pro Microsoft Intune

Pokud používáte Intune ke zřízení zařízení s certifikáty pro přístup k podnikovým prostředkům a síti, nasaďte důvěryhodný kořenový certifikát do těchto zařízení pomocí profilu důvěryhodného certifikátu. Důvěryhodné kořenové certifikáty navazují vztah důvěryhodnosti zařízení ke kořenové nebo zprostředkující (vydávající) certifikační autoritě, ze které jsou vystaveny ostatní certifikáty.

Profil důvěryhodného certifikátu nasadíte do stejných zařízení a uživatelů, kteří obdrží profily certifikátů pro protokol SCEP (Simple Certificate Enrollment Protocol), standardy PKCS (Public Key Cryptography Standards) a importovanou službu PKCS.

Tip

Profily důvěryhodných certifikátů jsou podporované pro vzdálené plochy Windows Enterprise s více relacemi.

Export certifikátu důvěryhodné kořenové certifikační autority

Pokud chcete používat importované certifikáty PKCS, SCEP a PKCS, musí zařízení důvěřovat kořenové certifikační autoritě. Pokud chcete navázat vztah důvěryhodnosti, exportujte certifikát důvěryhodné kořenové certifikační autority a všechny zprostředkující nebo vydávající certifikáty certifikační autority jako veřejný certifikát (.cer). Tyto certifikáty můžete získat z vydávající certifikační autority nebo z libovolného zařízení, které důvěřuje vaší vydávající certifikační autoritě.

Pokud chcete certifikát exportovat, přečtěte si dokumentaci pro vaši certifikační autoritu. Veřejný certifikát musíte exportovat jako soubor s kódováním .cer DER. Neexportujte privátní klíč, soubor .pfx .

Tento .cer soubor použijete při vytváření profilů důvěryhodných certifikátů k nasazení tohoto certifikátu do zařízení.

Vytvoření profilů důvěryhodných certifikátů

Před vytvořením profilu importovaného certifikátu SCEP, PKCS nebo PKCS vytvořte a nasaďte profil důvěryhodného certifikátu. Nasaďte profil důvěryhodného certifikátu do stejných skupin, které přijímají jiné typy profilů certifikátů. Tento krok zajistí, aby každé zařízení rozpoznalo oprávněnost vaší certifikační autority, včetně profilů VPN, Wi-Fi a e-mailových profilů.

Profily certifikátů SCEP přímo odkazují na profil důvěryhodného certifikátu. Profily certifikátů PKCS neodkazují přímo na profil důvěryhodného certifikátu, ale přímo odkazují na server, který hostuje vaši certifikační autoritu. Importované profily certifikátů PKCS přímo neodkazují na profil důvěryhodného certifikátu, ale můžou ho používat na zařízení. Nasazení profilu důvěryhodného certifikátu do zařízení zajistí, že se tento vztah důvěryhodnosti vytvoří. Pokud zařízení nedůvěřuje kořenové certifikační autoritě, zásady profilu certifikátu SCEP nebo PKCS selžou.

Vytvořte samostatný profil důvěryhodného certifikátu pro každou platformu zařízení, kterou chcete podporovat, stejně jako u profilů importovaných certifikátů SCEP, PKCS a PKCS.

Důležité

Důvěryhodné kořenové profily, které vytvoříte pro platformu Windows 10 a novější, se zobrazí v Centru pro správu Microsoft Intune jako profily pro platformu Windows 8.1 a novější.

Jedná se o známý problém s prezentací platformy pro profily důvěryhodných certifikátů. I když profil zobrazuje platformu Windows 8.1 a novější, je funkční pro Windows 10/11.

Poznámka

Profil důvěryhodného certifikátu v Intune lze použít pouze k doručování kořenových nebo zprostředkujících certifikátů. Účelem nasazení takových certifikátů je vytvořit řetěz důvěryhodnosti. Používání profilu důvěryhodného certifikátu k doručování jiných než kořenových nebo zprostředkujících certifikátů není společností Microsoft podporováno. Při výběru profilu důvěryhodných certifikátů v Centru pro správu Microsoft Intune může být zablokovaný import certifikátů, které nejsou považovány za kořenové nebo zprostředkující certifikáty. I když pomocí tohoto typu profilu můžete importovat a nasadit certifikát, který není kořenovým ani zprostředkujícím certifikátem, pravděpodobně se setkáte s neočekávanými výsledky mezi různými platformami, jako je iOS a Android.

Profily důvěryhodných certifikátů pro správce zařízení s Androidem

Důležité

Microsoft Intune končí podpora správy správců zařízení s Androidem na zařízeních s přístupem k Google Mobile Services (GMS) 31. prosince 2024. Po tomto datu nebude registrace zařízení, technická podpora, opravy chyb a opravy zabezpečení k dispozici. Pokud aktuálně používáte správu správce zařízení, doporučujeme přejít na jinou možnost správy Androidu v Intune před ukončením podpory. Další informace najdete v tématu Ukončení podpory správce zařízení s Androidem na zařízeních GMS.

Tato funkce platí pro:

- Android 10 a starší na jiných zařízeních než KNOX

- Android 12 a starší na zařízeních Samsung KNOX

Vzhledem k tomu, že profily certifikátů SCEP vyžadují instalaci důvěryhodného kořenového certifikátu na zařízení a musí odkazovat na profil důvěryhodného certifikátu, který na tento certifikát odkazuje, použijte následující postup, jak toto omezení obejít:

Ručně zřiďte zařízení s důvěryhodným kořenovým certifikátem. Ukázkové pokyny najdete v následující části.

Nasaďte do zařízení profil důvěryhodného kořenového certifikátu, který odkazuje na důvěryhodný kořenový certifikát, který jste nainstalovali na zařízení.

Nasaďte profil certifikátu SCEP do zařízení, které odkazuje na profil důvěryhodného kořenového certifikátu.

Tento problém se neomezuje na profily certifikátů SCEP. Proto naplánujte ruční instalaci důvěryhodného kořenového certifikátu na příslušná zařízení, pokud ho budete používat profily certifikátů PKCS nebo importované profily certifikátů PKCS.

Přečtěte si další informace o změnách podpory pro správce zařízení s Androidem z techcommunity.microsoft.com.

Ruční zřízení zařízení s důvěryhodným kořenovým certifikátem

Následující doprovodné materiály vám můžou pomoct ručně zřídit zařízení s důvěryhodným kořenovým certifikátem.

Stáhněte nebo přeneste důvěryhodný kořenový certifikát do zařízení s Androidem. Můžete například použít e-mail k distribuci certifikátu uživatelům zařízení nebo nechat uživatele, aby si ho stáhli ze zabezpečeného umístění. Jakmile je certifikát na zařízení, musí se otevřít, pojmenovat a uložit. Uložením certifikátu se přidá do úložiště uživatelských certifikátů na zařízení.

- Pokud chce uživatel otevřít certifikát na zařízení, musí ho najít a klepnout na ho. Například po odeslání certifikátu e-mailem může uživatel zařízení klepnout na přílohu certifikátu nebo na ni otevřít.

- Když se certifikát otevře, musí uživatel zadat svůj PIN kód nebo se jinak ověřit zařízení, aby mohl certifikát spravovat.

Po ověření se certifikát otevře a před uložením do úložiště certifikátů Users musí mít název. Název certifikátu se musí shodovat s názvem certifikátu, který je v profilu důvěryhodného kořenového certifikátu odesílaný do zařízení. Jakmile certifikát pojmenujete, můžete ho uložit.

Po uložení je certifikát připravený k použití. Uživatel může potvrdit, že je certifikát na zařízení ve správném umístění:

- Otevřete Nastavení>Zabezpečení>Důvěryhodné přihlašovací údaje. Skutečná cesta k důvěryhodným přihlašovacím údajům se může lišit podle zařízení.

- Otevřete kartu Uživatel a vyhledejte certifikát.

- Pokud jsou v seznamu uživatelských certifikátů, certifikát se nainstaluje správně.

Pokud máte na zařízení nainstalovaný kořenový certifikát, musíte nasadit následující certifikát, abyste zřídili certifikáty SCEP nebo PKCS:

- Profil důvěryhodného certifikátu, který na tento certifikát odkazuje

- Profil SCEP nebo PKCS, který odkazuje na profil certifikátu pro zřízení certifikátů SCEP nebo PKCS.

Vytvoření profilu důvěryhodného certifikátu

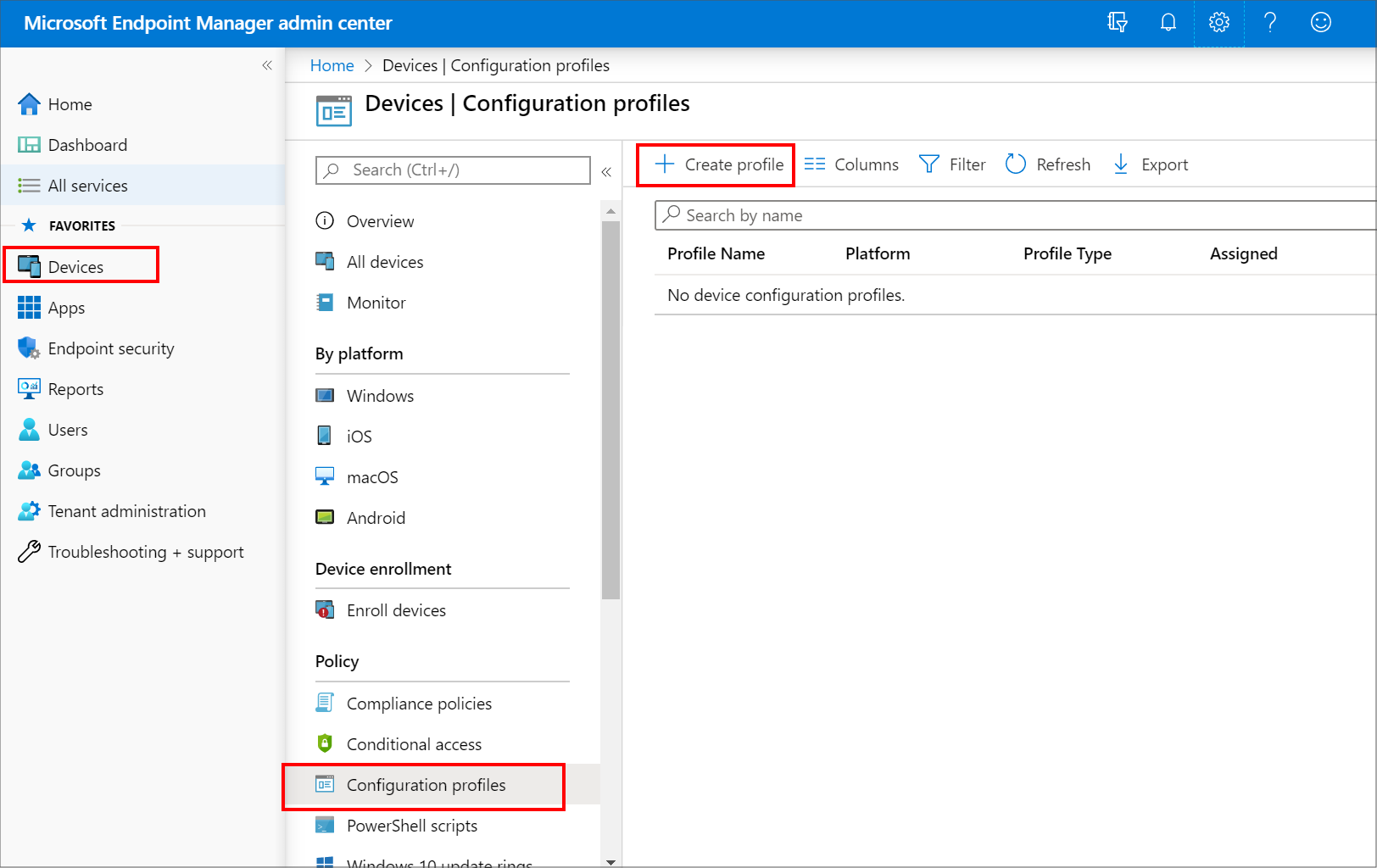

Přihlaste se k Centru pro správu Microsoft 365.

Vyberte a přejděte na Zařízení>Spravovat zařízení>– Vytvořit konfiguraci>.

Zadejte tyto vlastnosti:

- Platforma: Zvolte platformu zařízení, která mají tento profil přijímat.

- Profil: V závislosti na zvolené platformě vyberte Důvěryhodný certifikát nebo Šablony>Důvěryhodný certifikát.

Důležité

22. října 2022 Microsoft Intune ukončil podporu pro zařízení se systémem Windows 8.1. Technická pomoc a automatické aktualizace na těchto zařízeních nejsou k dispozici.

Pokud aktuálně používáte Windows 8.1, pak doporučujeme přejít na zařízení s Windows 10/11. Microsoft Intune má vestavěné funkce zabezpečení a zařízení, které spravují klientská zařízení Windows 10/11.

Vyberte Vytvořit.

V Základy zadejte následující vlastnosti:

- Název: Zadejte popisný název profilu. Zásady pojmenujte, abyste je později mohli snadno identifikovat. Dobrý název profilu je například Důvěryhodný profil certifikátu pro celou společnost.

- Popis: Zadejte popis profilu. Toto nastavení není povinné, ale doporučujeme ho zadat.

Vyberte Další.

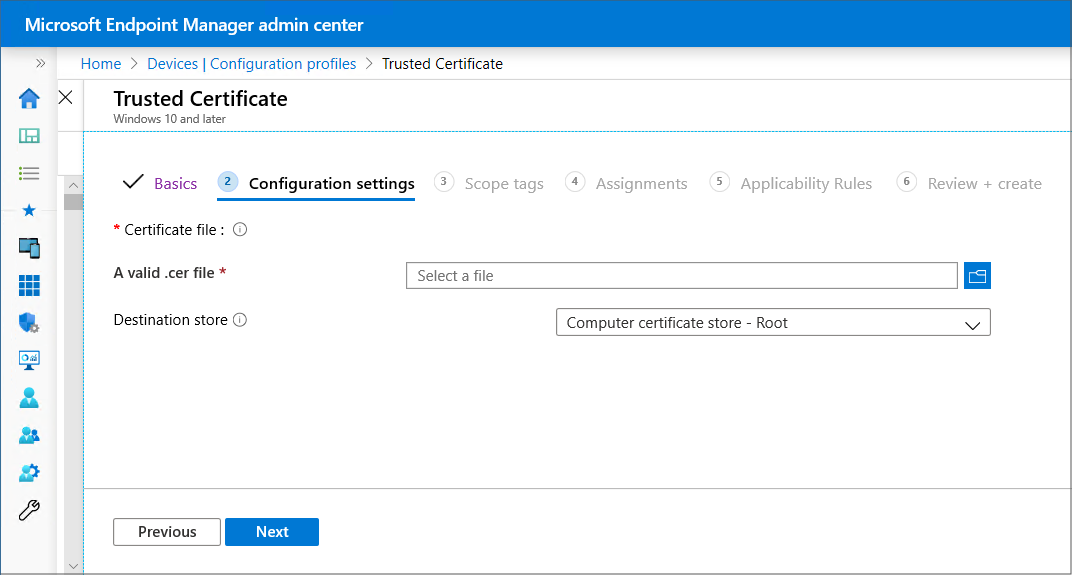

V části Nastavení konfigurace zadejte

.cersoubor pro důvěryhodný certifikát kořenové certifikační autority, který jste dříve exportovali.Pouze pro zařízení Windows 8.1 a Windows 10/11 vyberte cílové úložiště pro důvěryhodný certifikát z:

- Úložiště certifikátů počítače – kořen

- Úložiště certifikátů počítače – zprostředkující

- Úložiště uživatelských certifikátů – zprostředkující

Vyberte Další.

V části Přiřazení vyberte uživatele nebo skupiny, které mají obdržet váš profil. Další informace o přiřazování profilů najdete v tématu Přiřazení profilů uživatelů a zařízení.

Vyberte Další.

(Platí pouze pro Windows 10/11) V části Pravidla použitelnosti zadejte pravidla použitelnosti pro upřesnění přiřazení tohoto profilu. Profil můžete přiřadit nebo nepřiřazovat na základě edice operačního systému nebo verze zařízení.

Další informace najdete v tématu Pravidla použitelnosti v tématu Vytvoření profilu zařízení v Microsoft Intune.

V Zkontrolovat a vytvořit zkontrolujte nastavení. Když vyberete Vytvořit, změny se uloží a profil se přiřadí. Zásada se taky zobrazuje v seznamu profilů.

Další kroky

Vytvoření profilů certifikátů: