Krok 4. Ochrana zařízení

Ochrana zařízení (koncových bodů) před počáteční přístupovou částí útoku ransomwaru:

- Nasaďte Intune jako poskytovatele správy mobilních zařízení (MDM) a správy mobilních aplikací (MAM) pro vaše zařízení a zaregistrujte zařízení vlastněná vaší organizací.

- Implementujte běžné zásady přístupu k identitám a zařízením , které ověřují přihlašovací údaje uživatelského účtu a vynucují požadavky na stav zařízení a dodržování předpisů.

- Povolte ochranu sítě v Microsoft Defender for Endpoint a Microsoft Defender XDR.

- Nakonfigurujte kontrolu webu a stahování a kontrolu aplikací a souborů v Microsoft Defender filtru SmartScreen za účelem blokování nebo upozornění.

- Povolte kontrolu stažených souborů a příloh Microsoft Defender Antivirus.

- Nastavte úroveň zabezpečení Vzdálené plochy na TLS v Microsoft Defender for Endpoint a Microsoft Defender XDR.

Windows 11 nebo 10 zařízení

Ochrana před boční pohybovou částí útoku ze Windows 11 nebo 10 zařízení:

Pokud chcete snížit dopad útoku:

Ochrana před útočníkem, který se vyhne vaší bezpečnostní ochraně:

- Zapněte ochranu do cloudu v Microsoft Defender Antivirovou ochranu.

- Nechte Microsoft Defender Antivirovou ochranu zapnuté monitorování chování v reálném čase.

- Zapněte ochranu v reálném čase.

- Pokud chcete zabránit škodlivým změnám nastavení zabezpečení, zapněte ochranu před falšováním v Microsoft Defender for Endpoint.

Ochrana před útočníkem, který v rámci útoku spustí kód:

- Zapněte Microsoft Defender Antivirovou ochranu.

- Blokování volání rozhraní API Win32 z maker Office

- Migrujte všechny starší verze sešitů, které vyžadují makra Excelu 4.0, do aktualizovaného formátu maker jazyka VBA.

- Zakažte použití nepodepsaných maker. Ujistěte se, že jsou všechna interní makra s obchodními potřebami podepsaná a využívají důvěryhodná umístění , abyste zajistili, že se ve vašem prostředí nebudou spouštět neznámá makra.

- Zastavte škodlivá makra XLM nebo VBA tím, že zajistíte, že je zapnutá kontrola maker za běhu pomocí rozhraní AMSI ( Antimalware Scan Interface ). Tato funkce (ve výchozím nastavení povolená) je zapnutá, pokud je nastavení Zásady skupiny pro rozsah kontroly při spuštění makra nastavené na Povolit pro všechny soubory nebo Povolit pro soubory s nízkou důvěryhodností. Získejte nejnovější soubory šablon zásad skupiny.

Dopad na uživatele a správa změn

Při implementaci těchto ochrany proveďte správu změn pro následující účely:

- Běžné zásady nulová důvěra (Zero Trust) identit a přístupu k zařízením můžou uživatelům, kteří mají zařízení, která nedodržují předpisy, odepřít přístup.

- Stahování souborů může uživatele upozornit před stažením nebo může být blokované.

- Některá makra Office, Excel 4.0, XLM nebo VBA už nemusí běžet.

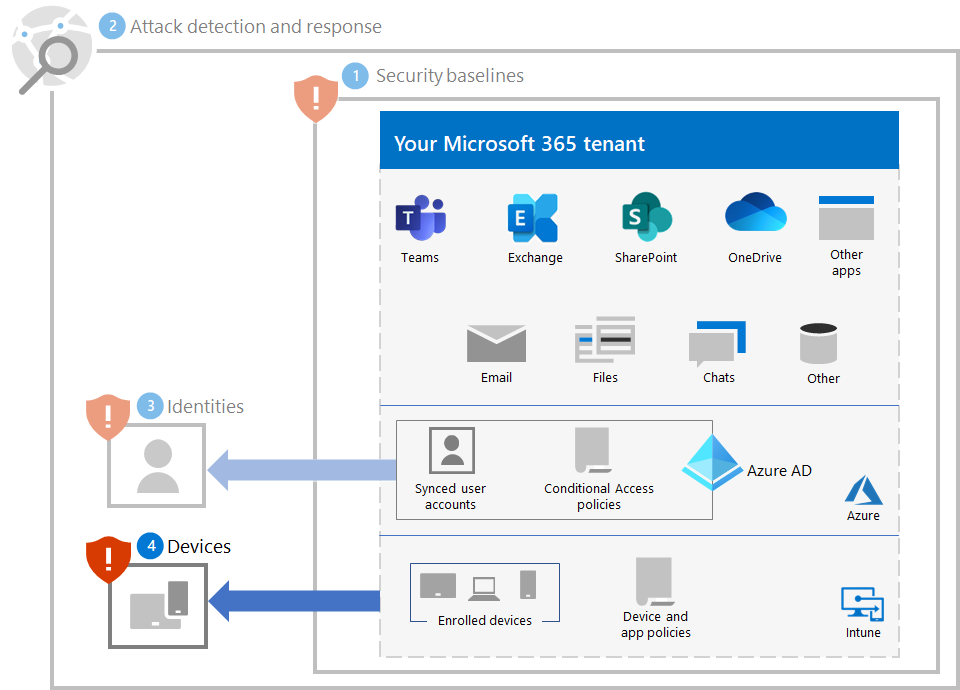

Výsledná konfigurace

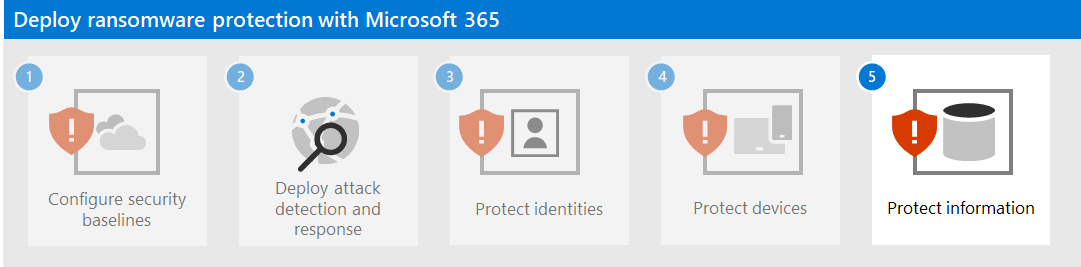

Tady je ochrana vašeho tenanta před ransomwarem pro kroky 1 až 4.

Další krok

Pokračujte krokem 5 a chraňte informace v tenantovi Microsoftu 365.

Váš názor

Připravujeme: V průběhu roku 2024 budeme postupně vyřazovat problémy z GitHub coby mechanismus zpětné vazby pro obsah a nahrazovat ho novým systémem zpětné vazby. Další informace naleznete v tématu: https://aka.ms/ContentUserFeedback.

Odeslat a zobrazit názory pro