Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Pomocí služby Azure Backup můžete zálohovat a obnovovat data z trezorů služby Recovery Services pomocí privátních koncových bodů. Privátní koncové body používají jednu nebo více privátních IP adres z vaší virtuální sítě Azure k efektivnímu přenesení služby do vaší virtuální sítě.

Azure Backup teď nabízí prostředí verze 2 pro vytváření a používání privátních koncových bodů ve srovnání s prostředím verze 1.

Tento článek popisuje, jak funkce privátních koncových bodů služby Azure Backup ve verzi 2 pomáhají provádět zálohování při zachování zabezpečení vašich prostředků.

Klíčová vylepšení

- Vytváření privátních koncových bodů bez spravovaných identit

- Pro služby objektů blob a front nebyly vytvořeny žádné privátní koncové body.

- Používejte méně privátních IP adres.

Důležité informace před zahájením

I když Azure Backup i Azure Site Recovery používají trezor služby Recovery Services, tento článek popisuje použití privátních koncových bodů pouze pro Službu Azure Backup.

Zákaznicky spravované klíče (CMK) s úložištěm klíčů s omezeným přístupem ke síti nespolupracují s úložištěm, které je povolené pro privátní koncové body.

Privátní koncové body pro nové trezory služby Recovery Services můžete vytvářet jenom v případě, že do trezoru nejsou zaregistrované žádné položky. V současné době se ale nepodporují privátní koncové body pro trezory Backup.

Privátní koncové body se statickými IP adresami se v prostředí verze 2 nepodporují kvůli dynamickému rozšíření IP adres. I když vytvoření proběhne úspěšně, registrace může u trezorů s existujícími chráněnými položkami selhat.

Vytvoření několika privátních koncových bodů se stejným názvem v trezorech služby Recovery Services se nepodporuje.

Trezory (obsahující privátní koncové body) vytvořené prostřednictvím prostředí verze 1 nemůžete upgradovat na prostředí verze 2. Můžete odstranit všechny existující privátní koncové body a pak vytvořit nové privátní koncové body s prostředím verze 2.

Jedna virtuální síť může obsahovat privátní koncové body pro více trezorů služby Recovery Services. Jeden trezor služby Recovery Services může mít také privátní koncové body ve více virtuálních sítích. Pro trezor můžete vytvořit maximálně 12 soukromých koncových bodů.

Privátní koncový bod pro trezor používá 10 soukromých IP adres a jejich počet se může časem zvýšit. Při pokusu o vytvoření privátních koncových bodů pro Azure Backup doporučujeme mít k dispozici dostatek privátních IP adres (/25).

Privátní koncové body pro Azure Backup nezahrnují přístup k ID Microsoft Entra. Ujistěte se, že povolíte přístup tak, aby IP adresy a plně kvalifikované názvy domén (FQDN), které jsou potřeba k tomu, aby ID Microsoft Entra fungovalo v oblasti, měly odchozí přístup v povoleném stavu v zabezpečené síti, když provádíte:

- Zálohování databází na virtuálních počítačích Azure

- Záloha, která používá agenta Mars (Microsoft Azure Recovery Services).

Můžete také použít značky skupiny zabezpečení sítě (NSG) a značky služby Azure Firewall pro povolení přístupu k ID Microsoft Entra, jak je to možné.

Pokud jste ho zaregistrovali před 1. květnem 2020, musíte u předplatného znovu zaregistrovat poskytovatele prostředků služby Recovery Services. Pokud chcete poskytovatele znovu zaregistrovat, přejděte na webu Azure Portal do svého předplatného, v nabídce vlevo přejděte k poskytovateli prostředků a pak vyberte Microsoft.RecoveryServices>Znovu zaregistrovat.

DNS můžete vytvořit napříč předplatnými.

Sekundární privátní koncový bod můžete vytvořit před nebo po tom, co máte chráněné položky v trezoru. Zjistěte, jak provést obnovení mezi oblastmi pro trezor s podporou privátního koncového bodu.

Doporučené a podporované scénáře

I když jsou pro trezor povolené privátní koncové body, jsou určeny pouze pro zálohování a obnovení pracovních úloh SQL Serveru a SAP HANA v prostředí virtuálního počítače Azure, zálohování pomocí agenta MARS a System Center Data Protection Manager (DPM). Úložiště můžete také použít pro zálohování jiných pracovních úloh, i když nevyžadují privátní koncové body. Kromě záloh úloh SQL Serveru a SAP HANA a záloh prostřednictvím agenta MARS se privátní koncové body používají k obnovení souborů pro zálohy virtuálních počítačů Azure.

Následující tabulka uvádí scénáře a doporučení:

| Scénář | Doporučení |

|---|---|

| Zálohování úloh na virtuálním počítači Azure (SQL Server, SAP HANA), zálohování prostřednictvím agenta MARS, serveru DPM | Doporučujeme používat privátní koncové body, aby bylo možné provádět zálohování a obnovení bez nutnosti přidání IP adres nebo plně kvalifikovaných názvů domén do seznamu povolených pro Azure Backup nebo Azure Storage ve vašich virtuálních sítích. V tomto scénáři se ujistěte, že virtuální počítače, které hostují databáze SQL, mají přístup k IP adresám nebo plně kvalifikovaným názvům domén Microsoft Entra. |

| Zálohování virtuálních počítačů Azure | Zálohování VM nevyžaduje povolení přístupu k žádným IP adresám nebo FQDN. Proto nevyžaduje privátní koncové body pro zálohování a obnovení disků. Obnovení souborů z trezoru, který obsahuje privátní koncové body, by však bylo omezeno na virtuální sítě, které obsahují privátní koncový bod trezoru. Pokud používáte nespravované disky v seznamu řízení přístupu (ACL), ujistěte se, že účet úložiště obsahující disky umožňuje přístup k důvěryhodným službám Microsoftu, pokud je v seznamu ACL. |

| Azure Files zálohování | Záloha služby Azure Files je uložená v místním účtu úložiště. Proto nevyžaduje privátní koncové body pro zálohování a obnovení. |

| Byla provedena změna virtuální sítě pro privátní koncový bod v trezoru a virtuálním počítači. | Zastavte ochranu zálohování a nakonfigurujte ochranu zálohování v novém trezoru s povolenými privátními koncovými body. |

Poznámka:

Privátní koncové body jsou podporovány pouze s DPM 2022, Microsoft Azure Backup Serverem (MABS) v4 a novějším.

Nepodporovaný scénář

V případě operací zálohování a obnovení není privátní trezor služby Recovery Services s podporou privátního koncového bodu kompatibilní s trezorem klíčů Azure s podporou privátního koncového bodu pro ukládání klíčů CMK do trezoru služby Recovery Services.

Rozdíl v síťových připojeních pro privátní koncové body

Jak už bylo zmíněno dříve, privátní koncové body jsou zvláště užitečné pro zálohování úloh (SQL Server a SAP HANA) na virtuálních počítačích Azure a zálohování agentů MARS.

Ve všech scénářích (s privátními koncovými body nebo bez nich) rozšíření úloh (pro zálohování instancí SQL Serveru a SAP HANA spuštěných uvnitř virtuálních počítačů Azure) a agent MARS vytvářejí připojení k Microsoft Entra ID. Dělají volání na plně kvalifikované názvy domén uvedené v částech 56 a 59 v Microsoft 365 Common a Office Online.

Kromě těchto připojení se při instalaci rozšíření úloh nebo agenta MARS pro trezor služby Recovery Services bez privátních koncových bodů vyžaduje připojení k následujícím doménám:

| Služba | Název domény | přístav |

|---|---|---|

| Azure Backup | *.backup.windowsazure.com |

443 |

| Azure Storage | *.blob.core.windows.net *.queue.core.windows.net *.blob.storage.azure.net |

443 |

| Microsoft Entra ID | *.login.microsoft.com Povolte přístup k plně kvalifikovaným názvům domén podle tohoto článku v částech 56 a 59. |

443 Podle potřeby |

Při instalaci rozšíření úloh nebo agenta MARS pro trezor služby Recovery Services s privátním koncovým bodem jsou zahrnuté následující koncové body:

| Služba | Název domény | přístav |

|---|---|---|

| Azure Backup | *.privatelink.<geo>.backup.windowsazure.com |

443 |

| Azure Storage | *.blob.core.windows.net *.queue.core.windows.net *.blob.storage.azure.net |

443 |

| Microsoft Entra ID | *.login.microsoft.com Povolte přístup k plně kvalifikovaným názvům domén podle tohoto článku v částech 56 a 59. |

443 Podle potřeby |

Poznámka:

V předchozím textu <geo> odkazuje na kód oblasti (například eus usa – východ a ne severní Evropa). Další informace o kódech oblastí najdete v následujícím seznamu:

Chcete-li automaticky aktualizovat agenta MARS, povolte přístup k download.microsoft.com/download/MARSagent/*.

V případě trezoru služby Recovery Services s nastavením privátního koncového bodu by překládání FQDN (privatelink.<geo>.backup.windowsazure.com, *.blob.core.windows.net, *.queue.core.windows.net, *.blob.storage.azure.net) mělo vrátit privátní IP adresu. Toho dosáhnete pomocí:

- Zóny služby Azure Private DNS.

- Vlastní DNS.

- Položky DNS v souborech hostitelů

- Podmíněné předávací servery do Azure DNS nebo Azure Privátní DNS zóny.

Mapování privátních IP adres pro účet úložiště jsou uvedena v privátním koncovém bodu vytvořeném pro úložiště Recovery Services. Doporučujeme používat zóny Azure Private DNS, protože Azure pak může spravovat záznamy DNS pro objekty blob a řady. Když jsou pro vault přiděleny nové účty úložiště, záznam DNS pro jejich privátní IP adresu se automaticky přidá do privátních DNS zón Azure pro objekt blob nebo frontu.

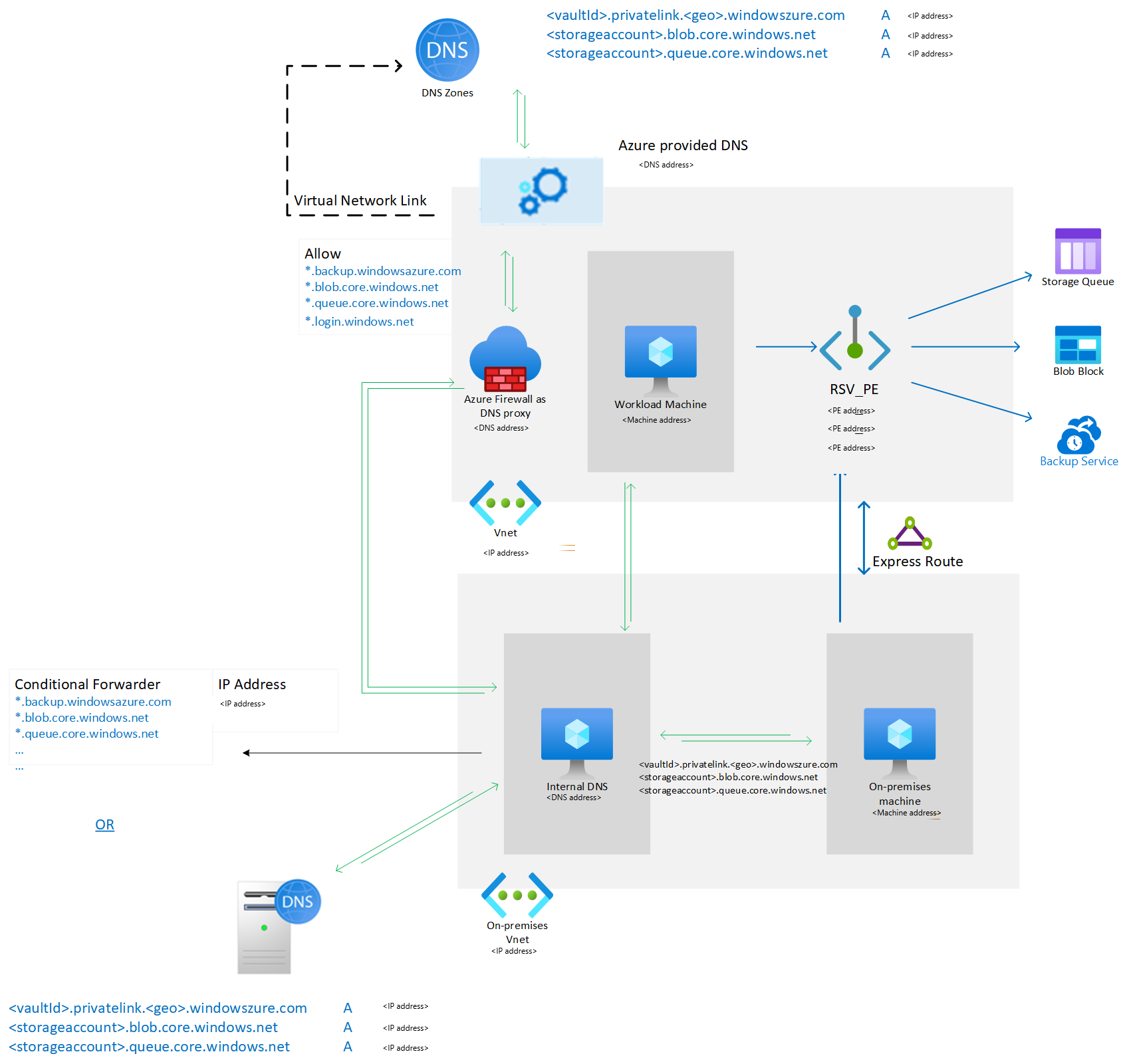

Pokud jste proxy server DNS nakonfigurovali pomocí proxy serverů třetích stran nebo firewallů, musí být předchozí názvy domén povoleny a přesměrovány na jednu z těchto možností:

- Vlastní DNS obsahující záznamy DNS pro výše uvedené plně kvalifikované názvy domén

- 168.63.129.16 ve virtuální síti Azure, která má propojené privátní zóny DNS

Následující příklad ukazuje službu Azure Firewall, která se používá jako proxy DNS k přesměrování dotazů na název domény pro trezor služby Recovery Services, objekt blob, fronty a ID Microsoft Entra na 168.63.129.16.

Další informace najdete v tématu Vytváření a používání privátních koncových bodů.

Nastavení připojení k síti pro trezor s privátními koncovými body

Privátní koncový bod pro Recovery Services je přidružený k síťovému rozhraní (NIC). Aby připojení privátních koncových bodů fungovala, musí se veškerý provoz služby Azure přesměrovat do síťového rozhraní. Tohoto přesměrování můžete dosáhnout přidáním mapování DNS pro soukromé IP adresy, které jsou spojeny se síťovým rozhraním, ve vztahu ke službě, objektu blob nebo adrese URL fronty.

Když se rozšíření zálohování úloh nainstalují na virtuální počítač zaregistrovaný v trezoru služby Recovery Services s privátním koncovým bodem, rozšíření se pokusí připojit k privátní adrese URL služeb Azure Backup: <vault_id>.<azure_backup_svc>.privatelink.<geo>.backup.windowsazure.com

Pokud privátní adresa URL nefunguje, rozšíření se pokusí veřejnou adresu URL: <azure_backup_svc>.<geo>.backup.windowsazure.com. Pokud je přístup k veřejné síti pro trezor služby Recovery Services nakonfigurovaný jako Povolit ze všech sítí, trezor služby Recovery Services umožňuje požadavky přicházející z rozšíření přes veřejné adresy URL. Pokud je přístup k veřejné síti pro trezor služby Recovery Services nakonfigurovaný jako Odepření, trezor služby Recovery Services odmítne žádosti přicházející z rozšíření přes veřejné adresy URL.

Poznámka:

V předchozích názvech <geo> domén určuje kód oblasti (například eus USA – východ a ne Severní Evropa). Další informace o kódech oblastí najdete v následujícím seznamu:

Tyto soukromé adresy URL jsou specifické pro úložiště. Přes tyto koncové body mohou komunikovat pouze rozšíření a agenti, kteří jsou zaregistrovaní v úložišti záloh. Pokud je přístup k veřejné síti pro trezor služby Recovery Services nakonfigurovaný jako Odepřít, toto nastavení omezuje klienty, kteří ve virtuální síti neběží, od žádostí o operace zálohování a obnovení v trezoru.

Doporučujeme nastavit přístup k veřejné síti na Odepřít spolu s nastavením privátního koncového bodu. Vzhledem k tomu, že se rozšíření a agent pokusí použít privátní adresu URL, *.privatelink.<geo>.backup.windowsazure.com měl by překlad DNS adresy URL vrátit odpovídající privátní IP adresu přidruženou k privátnímu koncovému bodu.

Řešení překladu DNS jsou:

- Zóny privátního DNS Azure

- Vlastní DNS

- Položky DNS v souborech hostitelů

- Podmíněné předávací služby do Azure DNS nebo privátních zón DNS Azure

Když vytvoříte privátní koncový bod pro Recovery Services prostřednictvím webu Azure Portal s možností Integrace s privátní zónou DNS , vytvoří se požadované položky DNS pro privátní IP adresy pro služby Azure Backup (*.privatelink.<geo>backup.windowsazure.com) automaticky při každém přidělení prostředku. V jiných řešeních je potřeba vytvořit záznamy DNS pro tyto plně kvalifikované názvy domén ručně ve vlastním DNS nebo v souborech hostitelů.

Ruční správa záznamů DNS pro objekty blob a fronty po zjištění virtuálního počítače pro komunikační kanál najdete v záznamech DNS pro objekty blob a fronty (pouze pro vlastní servery DNS nebo soubory hostitelů) po první registraci. Ruční správa záznamů DNS po prvním zálohování objektů blob účtu úložiště záloh najdete v záznamech DNS pro objekty blob (pouze pro vlastní servery DNS nebo hostitelské soubory) po první záloze.

Privátní IP adresy plně kvalifikovaných názvů domén najdete v podokně konfigurace DNS pro privátní koncový bod, který jste vytvořili pro úložiště Recovery Services.

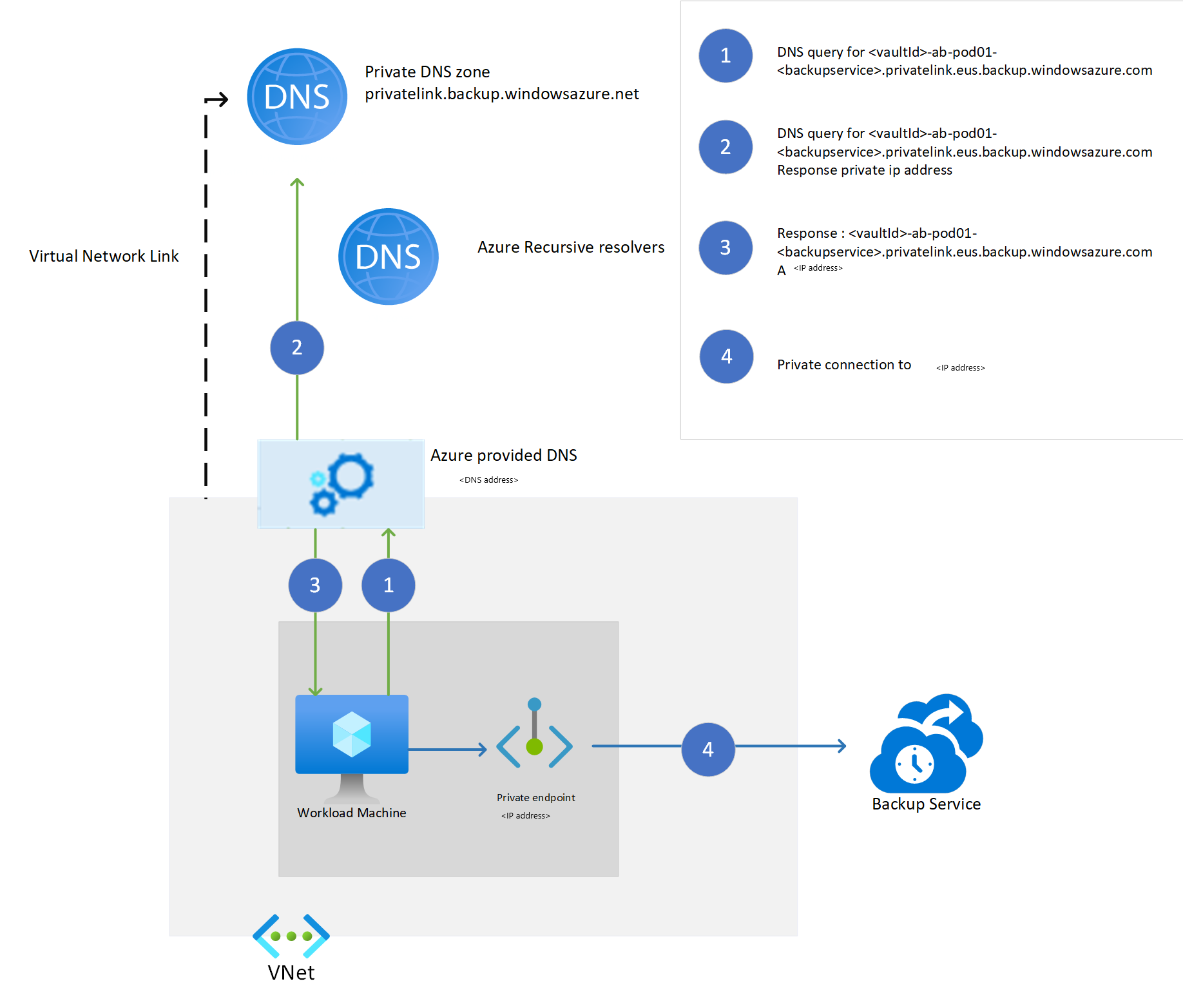

Následující diagram ukazuje, jak funguje řešení privátních FQDN služeb pomocí privátní zóny DNS.

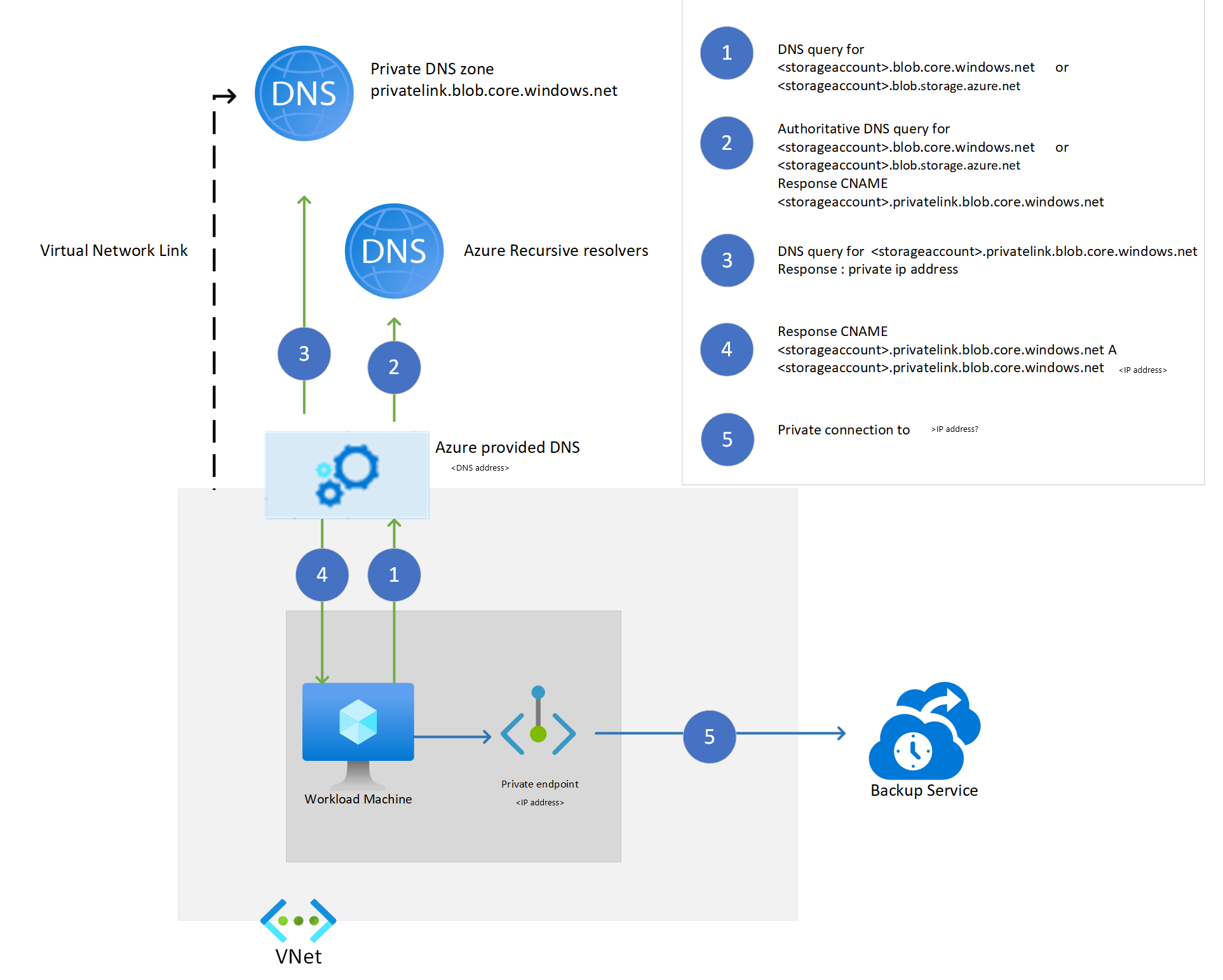

Rozšíření úloh spuštěné na virtuálním počítači Azure vyžaduje připojení k alespoň dvěma účtům úložiště. První se používá jako komunikační kanál prostřednictvím fronty zpráv. Druhým je ukládání zálohovach dat. Agent MARS vyžaduje přístup k jednomu účtu úložiště používanému k ukládání zálohovach dat.

Pro trezor s aktivovaným privátním koncovým bodem vytvoří služba Azure Backup privátní koncový bod pro tyto účty úložiště. Tato akce brání tomu, aby veškerý síťový provoz související se službou Azure Backup (provoz řídicí roviny ke službě a zálohovaná data do úložného objektu blob) opustil virtuální síť. Kromě cloudových služeb Azure Backup vyžadují rozšíření úloh a agent připojení k účtům Azure Storage a ID Microsoft Entra.

Následující diagram ukazuje, jak funguje překlad názvů pro účty úložiště, které používají privátní zónu DNS.

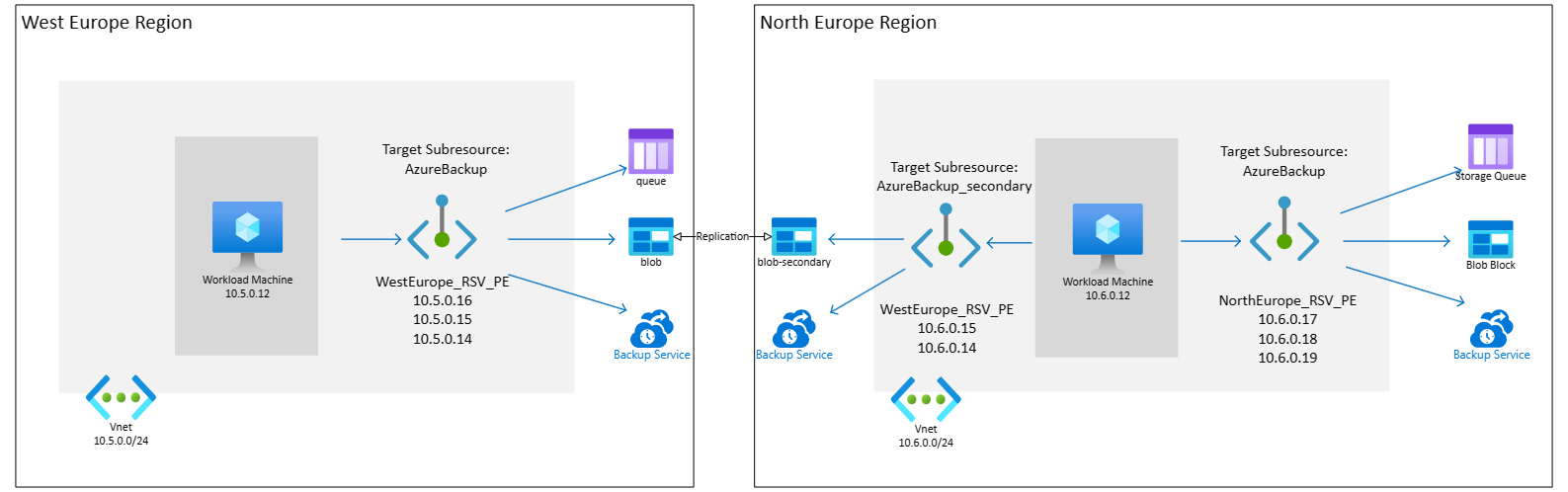

Následující diagram ukazuje, jak provést obnovení napříč regiony přes soukromý koncový bod jeho replikací v sekundární oblasti. Zjistěte, jak provést obnovení přes regiony do trezoru s povoleným privátním koncovým bodem.