Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

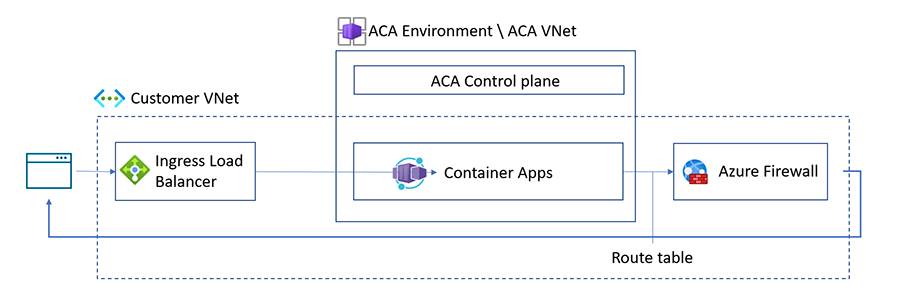

Tento článek popisuje, jak integrovat prostředí Azure Container Apps s Azure Firewall pomocí tras definovaných uživatelem. Pomocí UDR (trasy definované uživatelem) můžete řídit, jak je provoz směrován v rámci vaší virtuální sítě. Veškerý odchozí provoz z vašich aplikací kontejnerů můžete směrovat prostřednictvím Azure Firewall, který poskytuje centrální bod pro monitorování provozu a použití zásad zabezpečení. Toto nastavení pomáhá chránit vaše kontejnerové aplikace před potenciálními hrozbami. Pomáhá také při plnění požadavků na dodržování předpisů tím, že poskytuje podrobné protokoly a možnosti monitorování.

Trasy definované uživatelem (UDR)

Trasy definované uživatelem (UDR) a řízené výchozí přenosy prostřednictvím služby NAT Gateway se podporují jenom v prostředí profilů úloh.

Pomocí UDR (tras definovaných uživatelem) můžete omezit odchozí provoz z vaší kontejnerové aplikace prostřednictvím Azure Firewall nebo jiných síťových zařízení. Další informace najdete v tématu Řadí odchozí provoz v Azure Container Apps s trasami definovanými uživatelem.

Konfigurace UDR se provádí mimo rozsah prostředí Container Apps.

Azure po vytvoření vytvoří výchozí směrovací tabulku pro virtuální sítě. Implementací směrovací tabulky definované uživatelem můžete řídit směrování provozu ve vaší virtuální síti. Například můžete vytvořit UDR (trasu definovanou uživatelem), která omezí odchozí provoz z vaší kontejnerové aplikace tak, že jej nasměrujete do Azure Firewall.

Při použití uživatelsky definované trasy s Azure Firewall v rámci Azure Container Apps je nutné přidat do seznamu povolení vaší brány firewall následující pravidla pro aplikaci nebo síť, v závislosti na tom, které prostředky využíváte.

Poznámka:

V závislosti na požadavcích vašeho systému stačí nakonfigurovat pravidla aplikací nebo pravidla sítě. Konfigurace obou současně není nutná.

Pravidla aplikace

Pravidla aplikací povolují nebo zakazují provoz na základě aplikační vrstvy. V závislosti na scénáři se vyžadují následující pravidla odchozích aplikací brány firewall.

| Scénáře | Plně kvalifikované názvy domén | Popis |

|---|---|---|

| Všechny scénáře |

mcr.microsoft.com, *.data.mcr.microsoft.com |

Tyto plně kvalifikované názvy domén pro Microsoft Container Registry (MCR) používají Azure Container Apps. Při použití Azure Container Apps s Azure Firewall musí být tato pravidla aplikace nebo síťová pravidla pro MCR přidána do seznamu povolených. |

| Všechny scénáře |

packages.aks.azure.com, acs-mirror.azureedge.net |

Tyto plně kvalifikované názvy domén jsou nezbytné pro základní cluster AKS ke stažení a instalaci binárních souborů Kubernetes a Azure CNI. Při použití Azure Container Apps s Azure Firewall musí být tato pravidla aplikace nebo síťová pravidla pro MCR přidána do seznamu povolených. Další informace najdete v pravidlech globálního požadavku na FQDN nebo aplikace služby Azure |

| Azure Container Registry (ACR) |

Vaše ACR adresa, *.blob.core.windows.netlogin.microsoft.com |

Tyto plně kvalifikované názvy domén se vyžadují při použití Azure Container Apps s ACR a Azure Firewall. |

| Azure Key Vault |

Your-Azure-Key-Vault-address, login.microsoft.com |

V síťovém pravidlu pro službu Azure Key Vault jsou kromě požadované značky služby potřeba i tyto plně kvalifikované názvy domén. |

| Spravovaná identita |

*.identity.azure.net, login.microsoftonline.com, , *.login.microsoftonline.com*.login.microsoft.com |

Tyto plně kvalifikované názvy domén se vyžadují při použití spravované identity s Azure Firewall v Azure Container Apps. |

| Azure Service Bus | *.servicebus.windows.net | FQDN jsou vyžadovány, když vaše kontejnerové aplikace komunikují s Azure Service Bus (frontami, tématy nebo předplatnými) prostřednictvím brány firewall Azure. |

| Aspire Dashboard | https://<YOUR-CONTAINERAPP-REGION>.ext.azurecontainerapps.dev |

Tento plně kvalifikovaný název domény se vyžaduje při použití řídicího panelu Aspire v prostředí nakonfigurovaného s virtuální sítí. Aktualizujte plně kvalifikovaný název domény podle oblasti vaší aplikace kontejneru. |

| registr Docker Hub |

hub.docker.com

registry-1.docker.io

production.cloudflare.docker.com

|

Pokud používáte registr Docker Hub a chcete k němu přistupovat přes bránu firewall, musíte do brány firewall přidat tyto plně kvalifikované názvy domén. |

| Azure Service Bus | *.servicebus.windows.net |

Tento plně kvalifikovaný název domény se vyžaduje při použití Azure Service Bus s Azure Container Apps a Azure Firewall. |

| Azure Čína |

mcr.azure.cn, *.data.mcr.azure.cn |

Azure Container Apps v prostředí Azure Čína k načtení imagí kontejnerů používají tyto koncové body služby Microsoft Container Registry (MCR). Při použití Azure Firewall musíte povolit odpovídající pravidla aplikace nebo pravidla sítě pro MCR. Tento požadavek platí pouze pro prostředí Azure Čínu. |

Pravidla sítě

Pravidla sítě povolují nebo zakazují provoz na základě síťové a přenosové vrstvy. Pokud v Azure Container Apps používáte uživatelem definované trasy (UDR) s Azure Firewall, musíte na základě scénáře přidat následující pravidla odchozího provozu brány firewall.

| Scénáře | Značka služby | Popis |

|---|---|---|

| Všechny scénáře |

MicrosoftContainerRegistry, AzureFrontDoorFirstParty |

Tyto značky služeb pro Microsoft Container Registry (MCR) používají Azure Container Apps. Při použití Azure Container Apps s Azure Firewall musí být tato pravidla sítě nebo pravidla aplikace pro MCR přidána do seznamu povolených. |

| Azure Container Registry (ACR) |

AzureContainerRegistry, AzureActiveDirectory |

Při použití ACR s Azure Container Apps je potřeba nakonfigurovat tato pravidla sítě používaná Azure Container Registry. |

| Azure Key Vault |

AzureKeyVault, AzureActiveDirectory |

Kromě plně kvalifikovaného názvu domény pro síťové pravidlo pro Azure Key Vault jsou vyžadovány tyto značky služeb. |

| Spravovaná identita | AzureActiveDirectory |

Při použití spravované identity s Azure Container Apps budete muset nakonfigurovat tato pravidla sítě používaná spravovanou identitou. |

| Azure Service Bus | ServiceBus |

Vyžaduje se, když vaše aplikace kontejnerů přistupují do Azure Service Bus pomocí Azure Firewall a značkami služeb. |

Poznámka:

Informace o Azure prostředcích, které používáte s Azure Firewall a nejsou uvedené v tomto článku, najdete v dokumentaci ke značkám služby .