Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

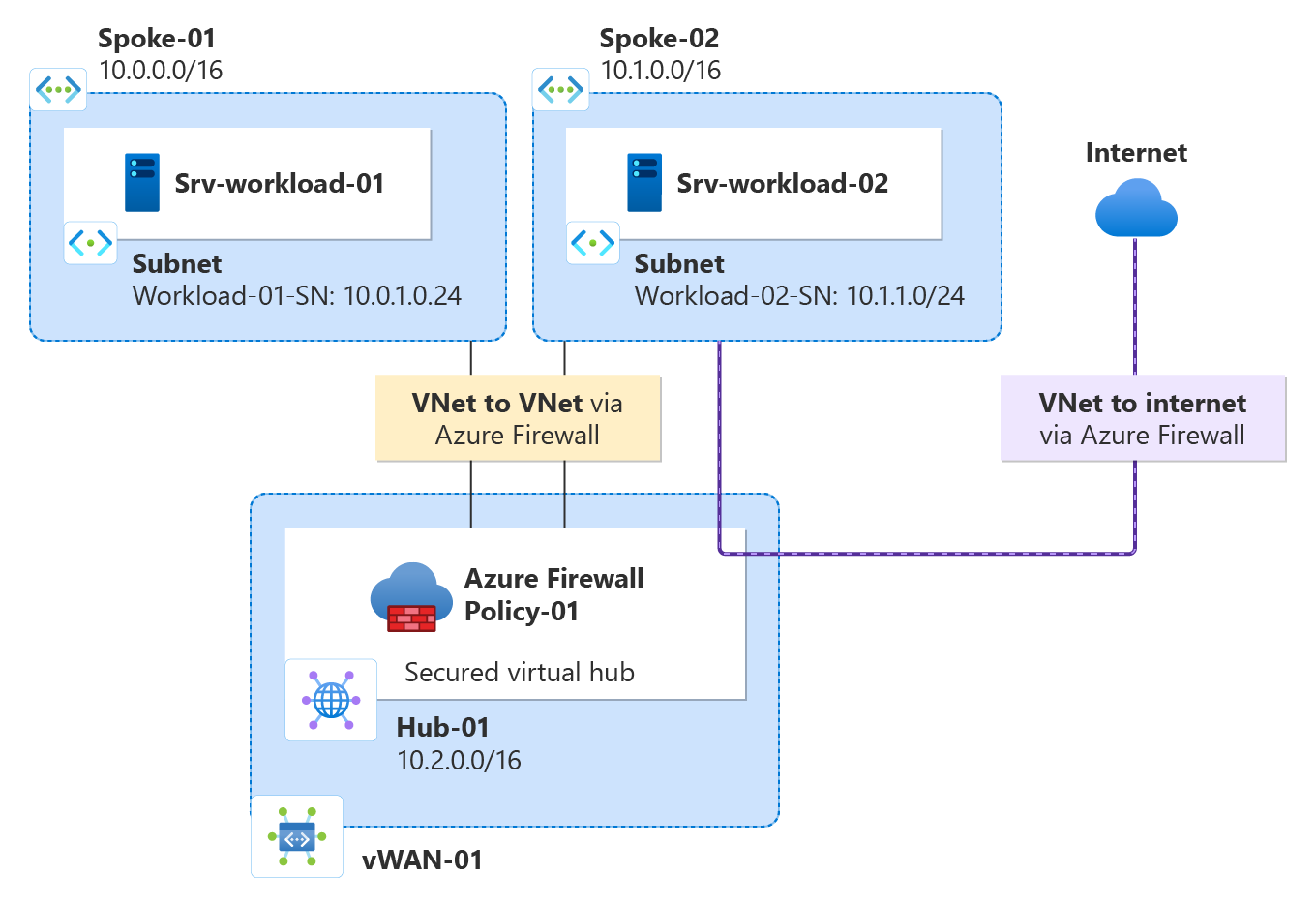

Pomocí Azure Firewall Manageru můžete vytvořit zabezpečená virtuální centra pro zabezpečení cloudového síťového provozu směřujícího na privátní IP adresy, Azure PaaS a internet. Směrování provozu do brány firewall je automatizované, takže není potřeba vytvářet trasy definované uživatelem.

Firewall Manager také podporuje architekturu virtuální sítě centra. Porovnání typů architektury zabezpečeného virtuálního centra a centrální virtuální sítě najdete v tématu Jaké jsou možnosti architektury Azure Firewall Manageru?

V tomto kurzu se naučíte:

- Vytvoření paprskové virtuální sítě

- Vytvoření zabezpečeného virtuálního centra

- Připojení hvězdicových virtuálních sítí

- Směrování provozu do centra

- Nasazení serverů

- Vytvoření zásad brány firewall a zabezpečení centra

- Testovat bránu firewall

Důležité

Postup v tomto kurzu používá Azure Firewall Manager k vytvoření nového zabezpečeného centra Azure Virtual WAN. Pomocí Správce brány firewall můžete upgradovat existující centrum, ale nemůžete nakonfigurovat Azure Zóny dostupnosti pro službu Azure Firewall. Pomocí webu Azure Portal je také možné převést existující centrum na zabezpečené centrum, jak je popsáno v tématu Konfigurace brány Azure Firewall v centru Virtual WAN. Stejně jako Azure Firewall Manager nemůžete nakonfigurovat Zóny dostupnosti. Pokud chcete upgradovat existující centrum a zadat Zóny dostupnosti pro Azure Firewall (doporučeno), musíte postupovat podle postupu upgradu v kurzu: Zabezpečení virtuálního centra pomocí Azure PowerShellu.

Požadavky

Pokud ještě nemáte předplatné Azure, vytvořte si napřed bezplatný účet.

Vytvoření hvězdicové architektury

Nejprve vytvořte paprskové virtuální sítě, kde můžete umístit servery.

Vytvoření dvou paprskových virtuálních sítí a podsítí

Obě virtuální sítě mají v nich server úloh a jsou chráněné bránou firewall.

Na domovské stránce webu Azure Portal vyberte Vytvořit prostředek.

Vyhledejte virtuální síť, vyberte ji a vyberte Vytvořit.

Vytvořte virtuální síť s následujícím nastavením:

Nastavení Hodnota Předplatné Vyberte své předplatné. Skupina prostředků Vyberte Vytvořit nový a jako název zadejte fw-manager-rg a vyberte OK. Název virtuální sítě Paprsky 01 Oblast USA – východ Vyberte Další a pak vyberte Další.

Na kartě Sítě vytvořte podsítě s následujícím nastavením:

Nastavení Hodnota Přidání adresního prostoru IPv4 10.0.0.0/16 (výchozí) Podsítě Podsíť úloh Název Workload-01-SN Počáteční adresa 10.0.1.0/24 Podsíť Bastionu Název AzureBastionSubnet Počáteční adresa 10.0.2.0/26 Vyberte Uložit, Zkontrolovat a vytvořit a pak vyberte Vytvořit.

Opakováním tohoto postupu vytvořte další podobnou virtuální síť ve skupině prostředků fw-manager-rg :

| Nastavení | Hodnota |

|---|---|

| Název | Paprsky 02 |

| Adresní prostor | 10.1.0.0/16 |

| Název podsítě | Úloha-02-SN |

| Počáteční adresa | 10.1.1.0/24 |

Vytvoření zabezpečeného virtuálního centra

Vytvořte zabezpečené virtuální centrum pomocí Správce brány firewall.

Na domovské stránce webu Azure Portal vyberte Všechny služby.

Do vyhledávacího pole zadejte Správce brány firewall a vyberte Správce brány firewall.

Na stránce Správce brány firewall v části Nasazení vyberte Virtuální centra.

Ve Správci brány firewall | Stránka Virtuální centra vyberte Vytvořit nové zabezpečené virtuální centrum.

Na stránce Vytvořit nové zabezpečené virtuální centrum zadejte následující informace:

Nastavení Hodnota Předplatné Vyberte své předplatné. Skupina prostředků Vyberte fw-manager-rg. Oblast USA – východ Název zabezpečeného virtuálního centra Hub-01 Adresní prostor centra 10.2.0.0/16 Vyberte Novou virtuální síť WAN.

Nastavení Hodnota Nový název virtuální sítě WAN Vwan-01 Typ Standard Zahrnutí brány VPN pro povolení důvěryhodných partnerů zabezpečení Políčko nechejte zaškrtnuté. Vyberte Další: Azure Firewall.

Přijměte výchozí nastavení s povolenou bránou Azure Firewall.

Pro úroveň služby Azure Firewall vyberte Standard.

Vyberte požadovanou kombinaci Zóny dostupnosti.

Důležité

Virtual WAN je kolekce center a služeb zpřístupněných v rámci centra. Můžete nasadit tolik virtuálních WAN, kolik potřebujete. V centru Virtual WAN existuje několik služeb, jako je VPN, ExpressRoute atd. Každá z těchto služeb se automaticky nasadí napříč Zóny dostupnosti s výjimkou služby Azure Firewall, pokud oblast podporuje Zóny dostupnosti. Pokud chcete sladit odolnost sítě Azure Virtual WAN, měli byste vybrat všechny dostupné Zóny dostupnosti.

Do textového pole Zadejte počet veřejných IP adres zadejte 1nebo přidružte stávající veřejnou IP adresu (Preview) k této bráně firewall.

V části Zásady brány firewall se ujistěte, že je vybraná výchozí zásada zamítnutí. Nastavení si upřesníte později v tomto článku.

Vyberte Další: Poskytovatel partnera zabezpečení.

Přijměte výchozí nastavení Zakázáno důvěryhodného partnera zabezpečení a vyberte Další: Zkontrolovat a vytvořit.

Vyberte Vytvořit.

Poznámka:

Vytvoření zabezpečeného virtuálního centra může trvat až 30 minut.

Po dokončení nasazení můžete najít veřejnou IP adresu brány firewall.

- Otevřete Správce brány firewall.

- Vyberte Virtuální centra.

- Vyberte hub-01.

- Vyberte AzureFirewall_Hub-01.

- Poznamenejte si veřejnou IP adresu, kterou chcete použít později.

Připojení hvězdicových virtuálních sítí

Teď můžete propojit virtuální sítě s hvězdicovou sítí.

Vyberte skupinu prostředků fw-manager-rg a pak vyberte virtuální síť WAN Vwan-01.

V části Připojení vyberte Připojení k virtuální síti.

Nastavení Hodnota Název připojení hub-spoke-01 Rozbočovače Hub-01 Skupina prostředků fw-manager-rg Virtuální síť Paprsky 01 Vyberte Vytvořit.

Opakujte předchozí kroky pro připojení virtuální sítě Spoke-02 s následujícím nastavením:

Nastavení Hodnota Název připojení hub-spoke-02 Rozbočovače Hub-01 Skupina prostředků fw-manager-rg Virtuální síť Paprsky 02

Nasazení serverů

Na webu Azure Portal vyberte Vytvořit prostředek.

Vyhledejte Ubuntu Server 22.04 LTS a vyberte ho.

Vyberte Vytvořit>virtuální počítač.

Zadejte pro virtuální počítač tyto hodnoty:

Nastavení Hodnota Skupina prostředků fw-manager-rg Název virtuálního počítače Srv-workload-01 Oblast (USA) USA – východ Obrázek Ubuntu Server 22.04 LTS – x64 Gen2 Typ autentizace Veřejný klíč SSH Uživatelské jméno azureuser Zdroj veřejného klíče SSH Vygenerování nového páru klíčů Název páru klíčů srv-workload-01_key V části Pravidla portů pro příchozí spojení vyberte pro veřejné příchozí porty možnost Žádné.

Přijměte ostatní výchozí hodnoty a vyberte Další: Disky.

Přijměte výchozí hodnoty disku a vyberte Další: Sítě.

Vyberte Pro virtuální síť paprsky 01 a jako podsíť vyberte Workload-01-SN .

Jako veřejnou IP adresu vyberte Žádné.

Přijměte ostatní výchozí hodnoty a vyberte Další: Správa.

Vyberte Další:Monitorování.

Výběrem možnosti Zakázat zakážete diagnostiku spouštění.

Přijměte ostatní výchozí hodnoty a vyberte Zkontrolovat a vytvořit.

Zkontrolujte nastavení na stránce souhrnu a pak vyberte Vytvořit.

Po zobrazení výzvy stáhněte a uložte soubor privátního klíče (například srv-workload-01_key.pem).

Informace v následující tabulce slouží ke konfiguraci jiného virtuálního počítače s názvem Srv-Workload-02. Zbytek konfigurace je stejný jako virtuální počítač Srv-workload-01 , ale použijte jiný název páru klíčů, jako je srv-workload-02_key.

| Nastavení | Hodnota |

|---|---|

| Virtuální síť | Paprsky 02 |

| Podsíť | Úloha-02-SN |

Po nasazení serverů vyberte prostředek serveru a v části Sítě si poznamenejte privátní IP adresu pro každý server.

Instalace serveru Nginx na servery

Po nasazení virtuálních počítačů nainstalujte na oba servery Nginx a ověřte připojení k webu později.

Na webu Azure Portal přejděte na virtuální počítač Srv-workload-01 .

Vyberte Spustit příkaz>RunShellScript.

Spusťte následující příkaz:

sudo apt-get update && sudo apt-get install -y nginx && echo '<h1>Srv-workload-01</h1>' | sudo tee /var/www/html/index.htmlOpakujte stejný postup pro Srv-workload-02 a nahraďte název hostitele v příkazu echo:

sudo apt-get update && sudo apt-get install -y nginx && echo '<h1>Srv-workload-02</h1>' | sudo tee /var/www/html/index.html

Nasazení služby Azure Bastion

Nasaďte Azure Bastion ve virtuální síti Spoke-01, abyste se mohli bezpečně připojit k virtuálním počítačům.

Na webu Azure Portal vyhledejte bastions a vyberte ji.

Vyberte Vytvořit.

Nakonfigurujte Bastion s následujícími nastaveními:

Nastavení Hodnota Předplatné Vyberte své předplatné. Skupina prostředků fw-manager-rg Název Bastion-01 Oblast USA – východ Tier Vývojář Virtuální síť Paprsky 01 Podsíť AzureBastionSubnet (10.0.2.0/26) Vyberte možnost Zkontrolovat a vytvořit, poté vyberte Vytvořit.

Poznámka:

Dokončení nasazení služby Azure Bastion může trvat přibližně 10 minut.

Vytvoření zásad brány firewall a zabezpečení centra

Zásady brány firewall definují kolekce pravidel pro směrování provozu na jednom nebo několika zabezpečených virtuálních centrech. Vytvoříte zásady brány firewall a pak centrum zabezpečíte.

Ve Správci brány firewall vyberte zásady služby Azure Firewall.

Vyberte Vytvořit zásadu služby Azure Firewall.

V části Skupina prostředků vyberte fw-manager-rg.

V části Podrobnosti o zásadách vyberte typ Název Policy-01 a v části Oblast vyberte USA – východ.

Pro úroveň Zásad vyberte Standard.

Vyberte Další: Nastavení DNS.

Vyberte Další: Kontrola protokolu TLS.

Vyberte Další: Pravidla.

Na kartě Pravidla vyberte Přidat kolekci pravidel.

Na stránce Přidat kolekci pravidel zadejte následující informace.

Nastavení Hodnota Název App-RC-01 Typ kolekce pravidel Aplikace Priorita 100 Akce kolekce pravidel Povolit Název pravidla Allow-msft Typ zdroje IP adresa Zdroj * Protokol http, https Typ cíle FQDN Cíl *.microsoft.com Vyberte Přidat.

Přidejte pravidlo sítě , které povolí provoz SSH a HTTP mezi paprskovými virtuálními sítěmi.

Vyberte Přidat kolekci pravidel a zadejte následující informace.

Nastavení Hodnota Název přístup k virtuální síti Typ kolekce pravidel Síť Priorita 100 Akce kolekce pravidel Povolit Název pravidla Allow-SSH-HTTP Typ zdroje IP adresa Zdroj 10.0.0.0/16,10.1.0.0/16 Protokol TCP Cílové porty 22,80 Typ cíle IP adresa Cíl 10.0.0.0/16,10.1.0.0/16 Vyberte Přidat a pak vyberte Další: IDPS.

Na stránce IDPS vyberte Další: Analýza hrozeb.

Na stránce Analýza hrozeb přijměte výchozí hodnoty a vyberte Zkontrolovat a vytvořit:

Zkontrolujte výběr a pak vyberte Vytvořit.

Přidružení zásad

Přidružte zásady brány firewall k centru.

- Ve Správci brány firewall vyberte Zásady služby Azure Firewall.

- Zaškrtněte políčko zásady-01.

- Vyberte Spravovat přidružení, Přidružit centra.

- Vyberte hub-01.

- Vyberte Přidat.

Směrování provozu do centra

Teď musíte zajistit, aby se síťový provoz směroval přes bránu firewall.

Ve Správci brány firewall vyberte virtuální centra.

Vyberte Hub-01.

V části Nastavení vyberte Konfigurace zabezpečení.

V části Internetový provoz vyberte Azure Firewall.

V části Privátní provoz vyberte Odeslat přes Azure Firewall.

Poznámka:

Pokud používáte rozsahy veřejných IP adres pro privátní sítě ve virtuální síti nebo místní větvi, musíte explicitně zadat tyto předpony IP adres. Vyberte část Předpony privátního provozu a přidejte je spolu s předponami RFC1918 adres.

V části Inter-Hub vyberte Povoleno, pokud chcete povolit funkci záměru směrování virtual WAN. Záměrem směrování je mechanismus, prostřednictvím kterého můžete nakonfigurovat Virtual WAN tak, aby směrovaly provoz mezi pobočkami (místní do místního prostředí) přes Azure Firewall nasazenou v centru Virtual WAN. Další informace o požadavcích a aspektech souvisejících s funkcí záměru směrování najdete v dokumentaci ke záměru směrování.

Zvolte Uložit.

V dialogovém okně Upozornění vyberte OK.

V dialogovém okně Migrace vyberte OK.

Poznámka:

Aktualizace směrovacích tabulek trvá několik minut.

Ověřte, že tato dvě připojení ukazují, že Azure Firewall zabezpečuje internetový i privátní provoz.

Testovat bránu firewall

K otestování pravidel brány firewall se pomocí služby Azure Bastion připojte k Srv-Workload-01 a ověřte, že aplikace i síťová pravidla fungují.

Otestování pravidla aplikace

Teď otestujte pravidla brány firewall a ověřte, že funguje podle očekávání.

Na webu Azure Portal přejděte na virtuální počítač Srv-workload-01 .

Vyberte Připojení>Připojit přes Bastion.

Zadejte uživatelské jméno azureuser a nahrajte soubor privátního klíče

.pem, který jste stáhli při vytváření virtuálního počítače.Vyberte Připojit pro otevření relace SSH.

V relaci SSH spusťte následující příkaz pro otestování přístupu k Microsoftu:

curl https://www.microsoft.comMěli byste vidět vrácený obsah HTML a potvrdit, že přístup je povolený.

Otestujte přístup ke Googlu (který by měl být blokovaný):

curl https://www.google.comPožadavek by měl vypršet časový limit nebo selhat, což ukazuje, že brána firewall blokuje tuto webovou stránku.

Teď jste ověřili, že pravidlo aplikace brány firewall funguje:

- Můžete přejít na jediný povolený plně kvalifikovaný název domény, ale jinam už ne.

Otestování pravidla sítě

Teď otestujte pravidlo sítě připojením z Srv-Workload-01 k Srv-Workload-02 pomocí protokolu HTTP.

Otestujte připojení HTTP k webovému serveru Nginx na serveru Srv-Workload-02:

curl http://<Srv-Workload-02-private-IP>Měl by se zobrazit stav vrácený webovým serverem.

Vyčištění prostředků

Po dokončení testování prostředků brány firewall odstraňte skupinu prostředků fw-manager-rg a odstraňte všechny prostředky související s bránou firewall.