Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Pokud má vaše organizace mnoho předplatných Azure, možná budete potřebovat způsob, jak efektivně spravovat přístup, zásady a dodržování předpisů pro tato předplatná. Skupiny pro správu poskytují správní rámec nad předplatnými. Když uspořádáte předplatná do skupin pro správu, správní podmínky, které použijete, se hierarchicky přenášejí pomocí dědičnosti do všech přidružených předplatných.

Skupiny pro správu poskytují správu na podnikové úrovni ve velkém měřítku bez ohledu na to, jaký typ předplatných můžete mít. Všechna předplatná v rámci jedné skupiny pro správu však musí důvěřovat stejnému tenantovi Microsoft Entra.

Můžete například použít zásadu pro skupinu pro správu, která omezuje oblasti dostupné pro vytvoření virtuálního počítače. Tato zásada bude použita pro všechny vnořené skupiny pro správu, předplatná a prostředky, aby umožnila vytváření virtuálních počítačů pouze v autorizovaných oblastech.

Hierarchie skupin pro správu a předplatných

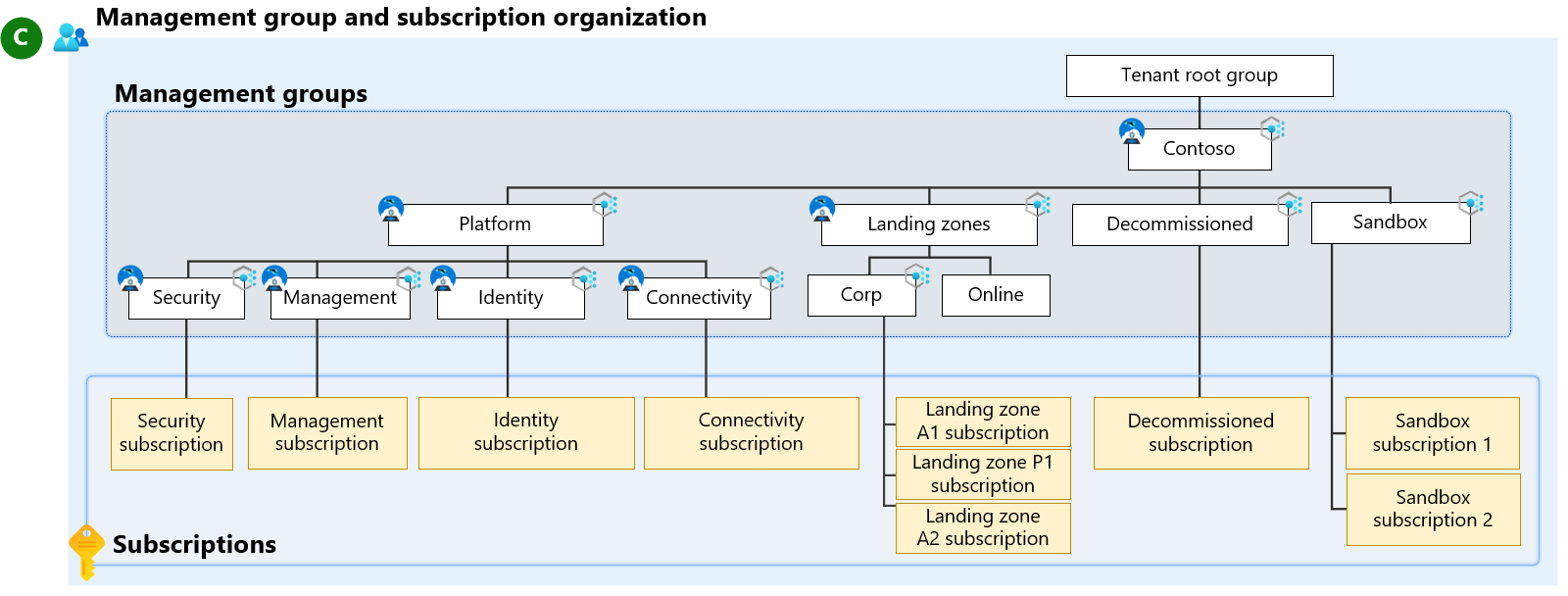

Můžete vytvořit flexibilní strukturu skupin pro správu a předplatných a uspořádat tak prostředky do hierarchie umožňující využít jednotné zásady a správu přístupu. Následující diagram ukazuje příklad vytvoření hierarchie pro zásady správného řízení s využitím skupin pro správu.

Diagram kořenové správcovské skupiny, která obsahuje jak skupiny pro správu, tak i předplatná. Některé podřízené skupiny pro správu obsahují skupiny pro správu, některé obsahují předplatná a některé obsahují obojí. Jedním z příkladů v ukázkové hierarchii jsou čtyři úrovně skupin pro správu se všemi předplatnými na podřízené úrovni.

Můžete vytvořit hierarchii, která použije zásadu omezující umístění virtuálních počítačů na oblast USA – západ ve skupině pro správu s názvem Corp. Tato zásada se dědí na všechna předplatná Enterprise Agreement (EA), která jsou potomky této skupiny pro správu, a vztahuje se na všechny virtuální počítače v rámci těchto předplatných. Vlastník prostředku nebo předplatného nemůže tuto zásadu zabezpečení změnit, aby umožňoval lepší zásady správného řízení.

Poznámka:

Skupiny pro správu nejsou v současné době podporovány ve funkcích řízení nákladů pro předplatná Smlouva se zákazníkem Microsoft (MCA).

Dalším scénářem, kde by se skupiny pro správu použily, je poskytnutí uživatelského přístupu k několika předplatným. Přesunutím několika předplatných do skupiny pro správu můžete vytvořit jedno přiřazení role služby Azure ve skupině pro správu. Role dědí tento přístup ke všem předplatným. Jedno přiřazení ve skupině pro správu může uživatelům umožnit přístup ke všemu, co potřebují, místo skriptování řízení přístupu na základě role v Azure (RBAC) v různých předplatných.

Porovnání scénářů

| Scénář | Skupina prostředků | Předplatné | Skupina pro správu | Skupina služeb | Štítky |

|---|---|---|---|---|---|

| Vyžadovat dědičnost z přiřazení v oboru ke každému členovi nebo potomkovi prostředku | Podporováno | Podporováno | Podporováno | Nepodporováno | Nepodporováno |

| Konsolidace prostředků pro snížení přiřazení rolí nebo přiřazení zásad | Podporováno | Podporováno | Podporováno | Nepodporováno | Nepodporováno |

| Seskupování zdrojů, které jsou sdíleny napříč hranicemi rozsahu. Příklad: Globální síťové prostředky v jednom předplatném nebo skupině prostředků, které jsou sdílené napříč více aplikacemi, které mají vlastní předplatná nebo skupiny prostředků. | Nepodporováno | Nepodporováno | Nepodporováno | Podporováno | Podporováno |

| Vytvoření samostatných seskupení, které umožňují samostatné agregace metrik | Nepodporováno | Podporováno | Podporováno | Podporováno | Podporovaný** |

| Vynucování podnikových omezení nebo konfigurací organizace napříč mnoha prostředky | Podporováno | Podporováno | Podporováno | Nepodporováno | Podporovaný*** |

*: Když je zásada aplikována na obor, prosazování se týká všech členů v rámci oboru. Například u skupiny prostředků se pravidlo vztahuje jen na prostředky, které obsahuje.

**: Značky lze použít napříč obory a jsou přidány do prostředků jednotlivě. Azure Policy obsahuje integrované zásady, které mohou pomoci při správě značek.

: Značky Azure se dají použít jako kritéria v rámci Azure Policy, aby se zásady použily na určité prostředky. Značky Azure podléhají omezením.

Důležitá fakta týkající se skupin pro správu

Jeden adresář může podporovat 10 000 skupin pro správu.

Strom skupin pro správu může mít až šest úrovní hloubky.

Toto omezení nezahrnuje kořenovou úroveň nebo úroveň předplatného.

Každá skupina pro správu a předplatné může mít pouze jednoho rodiče.

Každá skupina pro správu může mít mnoho podřízených skupin.

Všechny skupiny pro správu a předplatná jsou v rámci adresáře v jedné hierarchii. Další informace najdete v části Důležité skutečnosti o skupině pro správu kořenů dále v tomto článku.

Kořenová skupina pro správu pro jednotlivé adresáře

Každý adresář má jednu skupinu pro správu nejvyšší úrovně, která se nazývá kořenová skupina pro správu. Kořenová skupina pro správu je integrovaná do hierarchie, aby se do ní složily všechny skupiny pro správu a předplatná.

Kořenová skupina pro správu umožňuje použití globálních zásad a přiřazení rolí Azure na úrovni adresáře. Zpočátku zvýšíte úroveň přístupu ke správě všech předplatných Azure a skupin pro správu na roli Správce uživatelských přístupů této kořenové skupiny. Jakmile správce tenanta zvýší úroveň přístupu, může správce přiřadit jakoukoli roli Azure jiným uživatelům nebo skupinám adresáře ke správě hierarchie. Jako správce můžete přiřadit svůj účet jako vlastníka kořenové správcovské skupiny.

Důležitá fakta o skupině pro správu kořenů

- Zobrazovaný název kořenové skupiny pro správu je ve výchozím nastavení kořenová skupina tenanta a funguje jako skupina pro správu. ID je stejná hodnota jako ID tenanta Microsoft Entra.

- Pokud chcete změnit zobrazovaný název, musí mít váš účet roli Vlastník nebo Přispěvatel v kořenové skupině pro správu. Další informace naleznete v tématu Změna názvu skupiny pro správu.

- Kořenová skupina pro správu se na rozdíl od ostatních skupin pro správu nedá přesunout ani odstranit.

- Všechna předplatná a skupiny pro správu se sdružují do jedné kořenové skupiny pro správu v rámci adresáře.

- Všechny prostředky v adresáři spadají do kořenové skupiny pro správu, která umožňuje globální správu.

- Nová předplatná se po vytvoření automaticky přiřadí ke kořenové skupině pro správu.

- Kořenovou složku pro správu sice vidí všichni zákazníci Azure, ale ne všichni mají přístup ke správě této skupiny.

- Každý, kdo má přístup k předplatnému, vidí kontext tohoto předplatného v rámci hierarchie.

- Nikdo nemá výchozí přístup ke kořenové skupině pro správu. Globální správci Microsoft Entra jsou jedinými uživateli, kteří si mohou zvýšit oprávnění pro získání přístupu. Jakmile budou mít přístup ke kořenové skupině pro správu, můžou ke správě skupiny přiřadit libovolnou roli Azure jiným uživatelům.

Důležité

Jakékoli přiřazení uživatelského přístupu nebo politiky v kořenové skupině pro správu systému platí pro všechny prostředky v adresáři. Z důvodu této úrovně přístupu by všichni zákazníci měli vyhodnotit potřebu definovat položky v tomto oboru. Uživatelský přístup a přiřazení zásad by měly být nezbytné pouze v tomto rozsahu.

Počáteční nastavení skupin pro správu

Když některý uživatel začne používat skupiny pro správu, dojde k počátečnímu procesu nastavení. Prvním krokem je vytvoření kořenové skupiny pro správu v adresáři. Všechna existující předplatná, která existují v adresáři, se pak stanou podřízenými objekty kořenové skupiny pro správu.

Cílem tohoto procesu je zajistit, aby v rámci adresáře existovala jenom jedna hierarchie skupin pro správu. Jedna hierarchie v adresáři umožňuje zákazníkům využít globální přístup a zásady, které ostatní zákazníci v tomto adresáři nemohou obejít.

Cokoli přiřazené v kořenovém adresáři se vztahuje na celou hierarchii. To znamená, že platí pro všechny řídicí skupiny, předplatná, skupiny prostředků a prostředky v tenantu Microsoft Entra.

Přístup ke skupinám pro správu

Skupiny pro správu Azure podporují Azure RBAC pro všechny definice přístupu k prostředkům a rolí. Podřízené prostředky, které existují v hierarchii, dědí tato oprávnění. Libovolnou roli Azure je možné přiřadit ke skupině pro správu, která přenáší dědictví směrem dolů po hierarchii až k prostředkům.

Můžete například přiřadit roli VM Contributor v Azure ke skupině pro správu. Tato role nemá žádný účinek na skupinu pro správu, ale se přenáší na všechny virtuální počítače pod tuto skupinu pro správu.

Následující tabulka ukazuje seznam rolí a podporovaných akcí ve skupinách pro správu.

| Název role Azure | Vytvořte | Přejmenovat | Přesun** | Smazat | Přiřaďte přístup | Přiřaďte zásady | Číst |

|---|---|---|---|---|---|---|---|

| Vlastník | X | X | X | X | X | X | X |

| Přispěvatel | X | X | X | X | X | ||

| Přispěvatel pro skupinu řízení | X | X | Podrobnosti o stěhování | X | X | ||

| Čtenář | X | ||||||

| Čtenář skupiny pro správu* | X | ||||||

| Přispěvatel politiky zdrojů | X | ||||||

| Správce uživatelských přístupů | X | X |

*: Tyto role umožňují uživatelům provádět zadané akce pouze v oboru skupiny pro správu.

**: Přiřazení rolí v kořenové skupině pro správu nejsou nutná k přesunu předplatného nebo skupiny pro správu do a z ní.

Přesun předplatných a skupin správy

Přesunutí předplatných a skupin pro správu vyžaduje použití různých přiřazení rolí. K přesunutí podřízeného předplatného nebo skupiny pro správu jsou potřeba následující oprávnění:

- Přesun podřízeného předplatného nebo skupiny pro správu

Microsoft.management/managementgroups/write-

Microsoft.management/managementgroups/subscriptions/write(jenom pro předplatná) Microsoft.Authorization/roleAssignments/writeMicrosoft.Authorization/roleAssignments/deleteMicrosoft.Management/register/action

- Cílová nadřazená skupina pro správu

Microsoft.management/managementgroups/write

- Aktuální nadřazená řídicí skupina

Microsoft.management/managementgroups/write

Další informace o přesouvání položek v hierarchii najdete v tématu Správa prostředků pomocí skupin pro správu.

Definice a přiřazení vlastní role Azure

Skupinu pro správu můžete definovat jako přiřaditelný obor v definici vlastní role Azure. Vlastní role Azure je k dispozici pro přiřazení této skupiny pro správu a jakékoli skupiny pro správu, předplatného, skupiny prostředků nebo prostředku v ní. Vlastní role se v hierarchii dědí směrem dolů, stejně jako jakákoli předdefinovaná role.

Informace o omezeních vlastních rolí a skupin pro správu najdete v části Omezení dále v tomto článku.

Příklad definice

Definování a vytvoření vlastní role se nezmění s zahrnutím skupin pro správu. Úplnou cestu použijte k definování skupiny pro správu: /providers/Microsoft.Management/managementgroups/{_groupId_}.

Použijte ID skupiny pro správu, nikoli zobrazovaný název skupiny pro správu. K této běžné chybě dochází, protože obě jsou vlastní pole definovaná při vytváření skupiny pro správu.

...

{

"Name": "MG Test Custom Role",

"Id": "id",

"IsCustom": true,

"Description": "This role provides members understand custom roles.",

"Actions": [

"Microsoft.Management/managementGroups/delete",

"Microsoft.Management/managementGroups/read",

"Microsoft.Management/managementGroups/write",

"Microsoft.Management/managementGroups/subscriptions/delete",

"Microsoft.Management/managementGroups/subscriptions/write",

"Microsoft.resources/subscriptions/read",

"Microsoft.Authorization/policyAssignments/*",

"Microsoft.Authorization/policyDefinitions/*",

"Microsoft.Authorization/policySetDefinitions/*",

"Microsoft.PolicyInsights/*",

"Microsoft.Authorization/roleAssignments/*",

"Microsoft.Authorization/roledefinitions/*"

],

"NotActions": [],

"DataActions": [],

"NotDataActions": [],

"AssignableScopes": [

"/providers/microsoft.management/managementGroups/ContosoCorporate"

]

}

...

Problémy s porušením definice role a cesty hierarchie přiřazení

Možné přiřazení rolí je možné kdekoli v hierarchii skupin pro správu. Definice role může být v nadřazené skupině pro správu, zatímco skutečné přiřazení role existuje v podřízeném předplatném. Vzhledem k tomu, že mezi těmito dvěma položkami existuje vztah, při pokusu o oddělení přiřazení od jeho definice se zobrazí chyba.

Představte si například následující příklad malé části hierarchie.

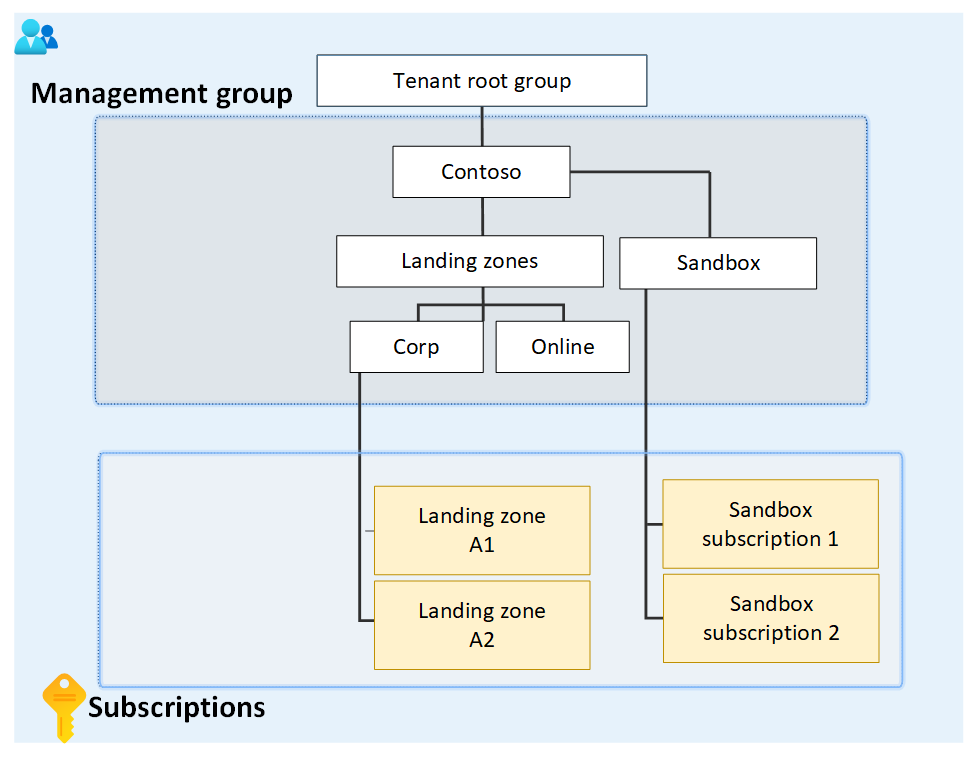

Diagram se zaměřuje na kořenovou skupinu pro správu s podřízenými cílovými zónami a skupinami pro správu sandboxu. Skupina pro správu přistávacích zón má dvě podřízené řídicí skupiny s názvem Corp a Online, zatímco skupina pro správu sandboxu má dvě podřízená předplatná.

Předpokládejme, že vlastní role je definovaná ve skupině pro správu sandboxu. Tato vlastní role se pak přiřadí ke dvěma předplatným sandboxu.

Pokud se pokusíte přesunout jedno z těchto předplatných jako dítě skupiny pro správu Corp, to přeruší cestu od přiřazení role předplatného k definici role pro sandboxovou management skupinu. V tomto scénáři se zobrazí chyba s oznámením, že přesunutí není povolené, protože přeruší tuto relaci.

Pokud chcete tento scénář opravit, máte tyto možnosti:

- Před přesunutím předplatného do nové nadřazené skupiny pro správu odeberte přiřazení role z předplatného.

- Přidejte subskripci do přiřaditelného rozsahu definice role.

- Změňte přiřaditelný obor v rámci definice role. V tomto příkladu můžete aktualizovat přiřaditelné obory z řídicí skupiny sandboxu ke kořenové řídicí skupině, aby obě větve hierarchie mohly přistupovat k definici.

- Vytvoření další vlastní role je definováno v druhé větvi. Tato nová role také vyžaduje, abyste roli v předplatném změnili.

Omezení

Používání vlastních rolí ve skupinách pro správu má určitá omezení:

- V přiřaditelných oborech nové role můžete definovat pouze jednu skupinu pro správu. Toto omezení se používá ke snížení počtu situací, kdy se odpojí definice rolí a přiřazení rolí. K této situaci dochází, když se předplatné nebo správcovská skupina s přiřazením role přesune k jinému nadřazenému subjektu, který nemá definici role.

- Vlastní role s vlastností

DataActionsnení možné přiřadit v oboru skupiny pro správu. Další informace najdete v tématu Omezení vlastních rolí. - Azure Resource Manager neověřuje existenci skupiny pro správu v přiřaditelném oboru definice role. I když je překlep nebo nesprávné ID skupiny pro správu, definice role se stále vytvoří.

Přesun skupin pro správu a předplatného

Aby bylo možné přesunout skupinu pro správu nebo předplatné jako podřízenou jinou skupinu pro správu, potřebujete:

- Oprávnění k zápisu skupiny pro správu a oprávnění k zápisu přiřazení role pro podřízené předplatné nebo skupinu pro správu

- Příklad předdefinované role: Vlastník

- Přístup k zápisu skupiny pro správu v cílové nadřazené skupině pro správu

- Příklad předdefinované role: Vlastník, Přispěvatel, Přispěvatel skupin pro správu

- Přístup ke změně prostřednictvím existující nadřazené skupiny pro správu.

- Příklad předdefinované role: Vlastník, Přispěvatel, Přispěvatel skupin pro správu

Existuje výjimka: Pokud je cílovou nebo existující nadřazenou skupinou pro správu kořenová skupina pro správu, požadavky na oprávnění se nevztahují. Vzhledem k tomu, že kořenová skupina pro správu je výchozím cílovým místem pro všechny nové skupiny pro správu a předplatná, nepotřebujete k přesunu položky oprávnění.

Pokud je role Vlastník v předplatném zděděna z aktuální skupiny pro správu, vaše cíle přesunu jsou omezené. Můžete přesunout předplatné pouze do další skupiny pro správu, kde máte roli vlastníka. Předplatné nemůžete přesunout do skupiny pro správu, kde jste jen přispěvatelem, protože ztratíte vlastnictví předplatného. Pokud máte pro předplatné přímo přiřazenou roli Vlastník, můžete ji přesunout do libovolné skupiny pro správu, ve které máte roli Přispěvatel.

Důležité

Azure Resource Manager ukládá podrobnosti o hierarchii skupin pro správu do mezipaměti po dobu až 30 minut. V důsledku toho se na webu Azure Portal nemusí okamžitě zobrazit, že jste přesunuli skupinu pro správu.

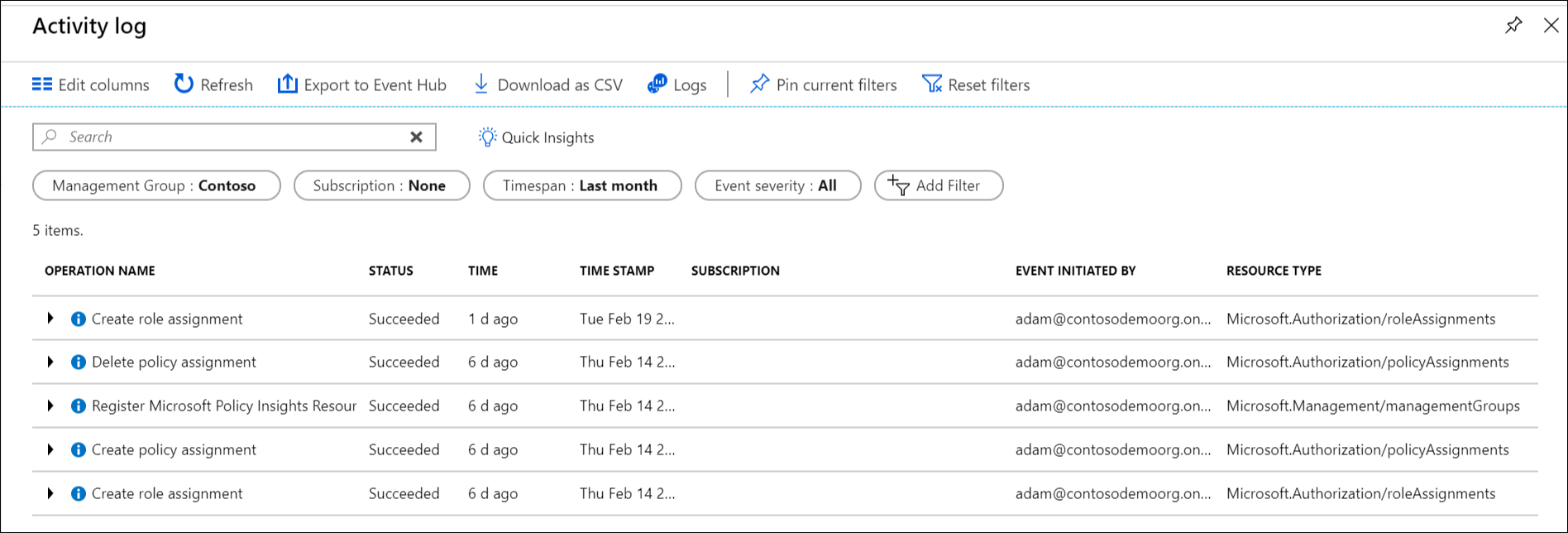

Auditování skupin pro správu pomocí protokolů aktivit

Skupiny pro správu jsou podporovány v protokolech aktivit služby Azure Monitor. Můžete dotazovat se na všechny události, ke kterým dochází ve skupině pro správu, ve stejném centrálním umístění jako ostatní prostředky Azure. Můžete například zobrazit všechna přiřazení rolí nebo změny přiřazení zásad provedené v konkrétní skupině pro správu.

Pokud chcete provádět dotazy na skupiny pro správu mimo Azure portal, cílový rozsah pro skupiny pro správu vypadá takto "/providers/Microsoft.Management/managementGroups/{management-group-id}".

Poznámka:

Pomocí rozhraní REST API Azure Resource Manageru můžete povolit nastavení diagnostiky ve skupině pro správu, aby posílala související položky protokolu aktivit služby Azure Monitor do pracovního prostoru služby Log Analytics, do služby Azure Storage nebo do služby Azure Event Hubs. Další informace najdete v tématu Nastavení diagnostiky skupin pro správu: Vytvoření nebo aktualizace.

Související obsah

Další informace o skupinách managementu viz: