Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Důležité

Vlastní detekce je teď nejlepším způsobem, jak vytvářet nová pravidla napříč Microsoft Sentinel SIEM a Microsoft Defender XDR. S vlastními detekcemi můžete snížit náklady na příjem dat, získat neomezený počet detekcí v reálném čase a využívat výhod bezproblémové integrace s Defender XDR daty, funkcemi a nápravnými akcemi s automatickým mapováním entit. Další informace najdete v tomto blogu.

Analytická pravidla Microsoft Sentinelu téměř v reálném čase poskytují detekci hrozeb v aktuálním čase jako předem připravenou funkci. Tento typ pravidla byl navržen tak, aby byl vysoce responzivní spuštěním dotazu v intervalech jen jednu minutu od sebe.

V současné době mají tyto šablony omezenou aplikaci, jak je uvedeno níže, ale technologie se rychle vyvíjí a roste.

Důležité

Po 31. březnu 2027 už Microsoft Sentinel nebude podporován na webu Azure Portal a bude dostupný jenom na portálu Microsoft Defender. Všichni zákazníci používající Microsoft Sentinel na webu Azure Portal budou přesměrováni na portál Defender a budou používat Microsoft Sentinel jenom na portálu Defender.

Pokud na webu Azure Portal stále používáte Microsoft Sentinel, doporučujeme začít plánovat přechod na portál Defender , abyste zajistili hladký přechod a plně využili sjednoceného prostředí operací zabezpečení, které nabízí Microsoft Defender.

Zobrazit pravidla NRT (téměř v reálném čase)

V navigační nabídce v programu Microsoft Defender rozbalte Položku Microsoft Sentinel a pak Konfiguraci. Vyberte Analýza.

Na obrazovce Analýza s vybranou kartou Aktivní pravidla vyfiltrujte seznam šablon NRT :

V seznamu filtrů vyberte Přidat filtr a zvolte Typ pravidla .

Ve výsledném seznamu vyberte NRT. Pak vyberte Použít.

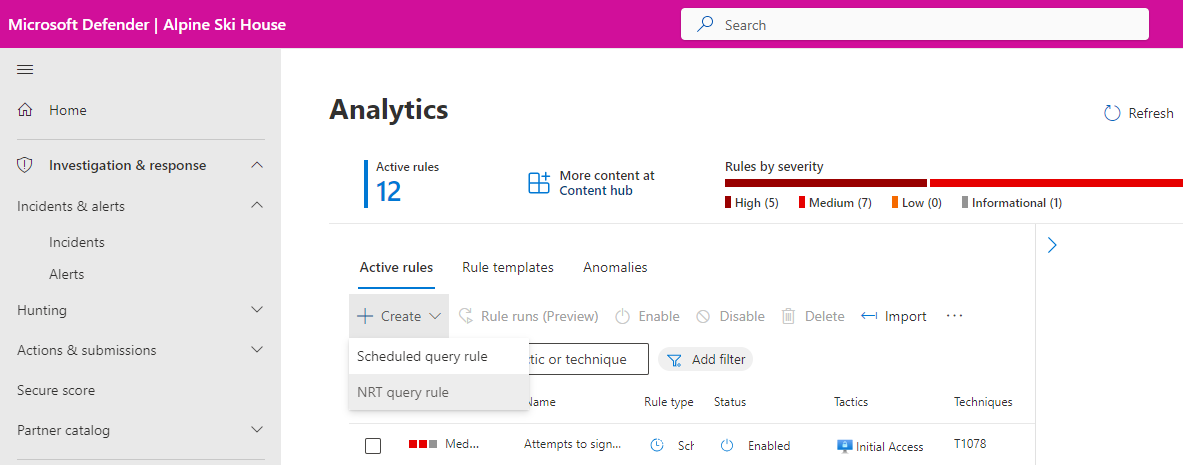

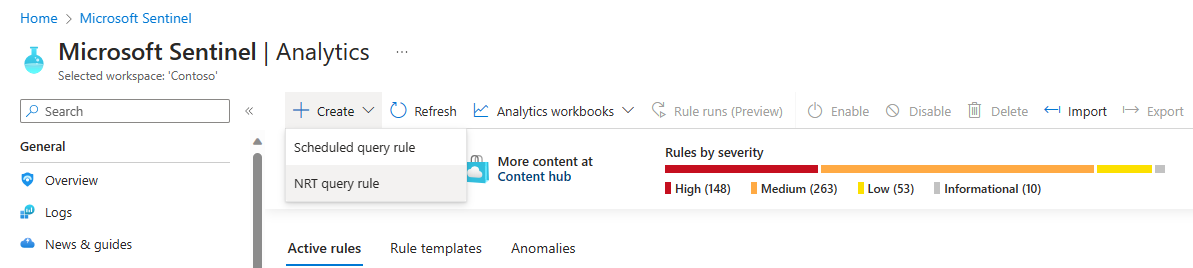

Vytvoření pravidel NRT

Pravidla NRT vytvoříte stejným způsobem jako pravidel pravidelné analýzy naplánovaných dotazů:

Postupujte podle pokynů průvodce analytickým pravidlem.

Konfigurace pravidel NRT je ve většině způsobů stejná jako u pravidel plánované analýzy.

V logice dotazu můžete odkazovat na několik tabulek a seznamů ke zhlédnutí .

Můžete použít všechny metody rozšiřování výstrah: mapování entit, vlastní podrobnosti a podrobnosti výstrahy.

Můžete zvolit, jak seskupit výstrahy do incidentů a potlačit dotaz, když se vygeneruje konkrétní výsledek.

Můžete automatizovat odpovědi na výstrahy i incidenty.

Dotaz pravidla můžete spustit napříč několika pracovními prostory.

Z důvodu povahy a omezení pravidel NRT však nebudou v průvodci k dispozici následující funkce pravidel plánované analýzy:

- Plánování dotazů není konfigurovatelné, protože dotazy se automaticky plánují tak, aby se spouštěly jednou za minutu s jednominutovým obdobím zpětného vyhledávání.

- Prahová hodnota upozornění je irelevantní, protože se vždy vygeneruje výstraha.

- Konfigurace seskupení událostí je nyní dostupná v omezené míře. Můžete zvolit, že pravidlo NRT vygeneruje upozornění pro každou událost až pro 30 událostí. Pokud zvolíte tuto možnost a pravidlo způsobí více než 30 událostí, pro prvních 29 událostí se vygenerují jednotlivé výstrahy a 30. výstraha obsáhne všechny události v sadě výsledků.

Kromě toho by váš dotaz měl kvůli omezením velikosti výstrah použít

projectpříkazy, aby obsahoval pouze potřebná pole z tabulky. Jinak by informace, které chcete zobrazit, mohly být zkráceny.

Další kroky

V tomto dokumentu jste se naučili vytvářet analytická pravidla téměř v reálném čase (NRT) v Microsoft Sentinelu.

- Přečtěte si další informace o analytických pravidlech téměř v reálném čase (NRT) v Microsoft Sentinelu.

- Prozkoumejte další typy analytických pravidel.