Principy analýzy hrozeb v Microsoft Sentinelu

Microsoft Sentinel je řešení siEM (Security Information and Event Management) nativní pro cloud s možností rychlého získávání informací o hrozbách z mnoha zdrojů.

Důležité

Microsoft Sentinel je teď obecně dostupný na portálu Microsoft Defenderu na sjednocené platformě operací zabezpečení Microsoftu. Další informace najdete v tématu Microsoft Sentinel na portálu Microsoft Defender.

Úvod do analýzy hrozeb

Cyber threat intelligence (CTI) je informace, které popisují stávající nebo potenciální hrozby pro systémy a uživatele. Tato inteligence má mnoho forem, jako jsou napsané sestavy, které podrobně uvádějí motivaci, infrastrukturu a techniky konkrétního aktéra hrozeb. Může to být také konkrétní pozorování IP adres, domén, hodnot hash souborů a dalších artefaktů spojených se známými kybernetickými hrozbami.

Organizace používají CTI k zajištění základního kontextu neobvyklé aktivity, aby pracovníci zabezpečení mohli rychle podniknout opatření k ochraně svých lidí, informací a prostředků. CTI můžete získat z mnoha míst, například:

- Opensourcové datové kanály

- Komunity pro sdílení analýzy hrozeb.

- Informační kanály komerční inteligence.

- Místní inteligence shromážděná v průběhu vyšetřování zabezpečení v rámci organizace.

U řešení SIEM, jako je Microsoft Sentinel, jsou nejběžnějšími formami CTI indikátory hrozeb, které se označují také jako indikátory ohrožení (IOC) nebo indikátory útoku. Indikátory hrozeb jsou data, která přidružují zjištěné artefakty, jako jsou adresy URL, hodnoty hash souborů nebo IP adresy se známými aktivitami hrozeb, jako jsou phishing, botnety nebo malware. Tato forma analýzy hrozeb se často označuje jako taktická analýza hrozeb. Používá se u bezpečnostních produktů a automatizace ve velkém měřítku, aby bylo možné detekovat potenciální hrozby pro organizaci a chránit před nimi.

Pomocí indikátorů hrozeb v Microsoft Sentinelu můžete detekovat škodlivou aktivitu zjištěnou ve vašem prostředí a poskytnout bezpečnostním vyšetřovatelům kontext k informování rozhodnutí o reakci.

Analýzu hrozeb můžete integrovat do Služby Microsoft Sentinel prostřednictvím následujících aktivit:

- Import analýzy hrozeb do Služby Microsoft Sentinel povolením datových konektorů do různých platforem a informačních kanálů analýzy hrozeb.

- Zobrazení a správa importovaných inteligentních informací o hrozbách v protokolech a v podokně Analýza hrozeb v Microsoft Sentinelu

- Detekujte hrozby a generujte výstrahy zabezpečení a incidenty pomocí předdefinovaných šablon pravidel Analytics na základě importované analýzy hrozeb.

- Vizualizujte klíčové informace o importované inteligenci hrozeb v Microsoft Sentinelu pomocí sešitu analýzy hrozeb.

Microsoft rozšiřuje všechny importované indikátory analýzy hrozeb o data GeoLocation a WhoIs, která se zobrazují společně s dalšími informacemi o indikátorech.

Analýza hrozeb také poskytuje užitečný kontext v rámci jiných prostředí Microsoft Sentinelu, jako jsou proaktivní vyhledávání a poznámkové bloky. Další informace najdete v tématu Poznámkové bloky Jupyter v Microsoft Sentinelu a kurzu: Začínáme s poznámkovými bloky Jupyter a MSTICPy v Microsoft Sentinelu.

Poznámka:

Informace o dostupnosti funkcí v cloudech státní správy USA najdete v tabulkách Microsoft Sentinelu v dostupnosti funkcí cloudu pro zákazníky státní správy USA.

Import analýzy hrozeb pomocí datových konektorů

Indikátory hrozeb se importují pomocí datových konektorů stejně jako všechna ostatní data událostí v Microsoft Sentinelu. Tady jsou datové konektory v Microsoft Sentinelu poskytované speciálně pro indikátory hrozeb:

- Analýza hrozeb v programu Microsoft Defender datový konektor: Používá se k ingestování indikátorů hrozeb Microsoftu.

- Datový konektor Analýzy hrozeb v programu Premium Defender: Slouží k ingestování informačního kanálu Analýzy hrozeb Defenderu úrovně Premium.

- Analýza hrozeb - TAXII: Používá se pro standardní informační kanály STIX/TAXII.

- Rozhraní API pro nahrání analýzy hrozeb: Používá se pro integrované a kurátorované informační kanály analýzy hrozeb pomocí rozhraní REST API pro připojení.

- Datový konektor Threat Intelligence Platform (TIP): Slouží k propojení informačních kanálů analýzy hrozeb pomocí rozhraní REST API, ale je na cestě k vyřazení.

V závislosti na tom, kde vaše organizace zdrojí indikátorů hrozeb, použijte kterýkoli z těchto datových konektorů v libovolné kombinaci. Všechny tři z těchto konektorů jsou k dispozici v centru obsahu jako součást řešení Analýza hrozeb. Další informace o tomto řešení najdete v položce Analýzy hrozeb na Webu Azure Marketplace.

Podívejte se také na tento katalog integrací analýzy hrozeb, které jsou k dispozici v Microsoft Sentinelu.

Přidání indikátorů hrozeb do Služby Microsoft Sentinel pomocí datového konektoru Analýzy hrozeb v programu Defender

Veřejné, opensourcové a vysoce věrné vstupně-výstupní operace vygenerované službou Defender Threat Intelligence do pracovního prostoru Služby Microsoft Sentinel s datovými konektory Defender Threat Intelligence Pomocí jednoduchého nastavení jedním kliknutím můžete pomocí inteligentních informací o hrozbách ze standardních a prémiových datových konektorů Defender Threat Intelligence monitorovat, upozorňovat a proaktivně hledat.

Pravidlo analýzy hrozeb v programu Defender pro analýzu hrozeb v programu Defender nabízí ukázku toho, co poskytuje datový konektor Analýzy hrozeb v programu Defender. S odpovídající analýzou se ale do vašeho prostředí ingestují jenom indikátory, které odpovídají pravidlu. Datový konektor Analýzy hrozeb v programu Premium Defender přináší prémiovou analýzu hrozeb a umožňuje analýzu více zdrojů dat s větší flexibilitou a porozuměním této inteligenci hrozeb. Tady je tabulka, která ukazuje, co očekávat, když licencujete a povolíte datový konektor Analýzy hrozeb v programu Premium Defender.

| Bezplatný | Premium |

|---|---|

| Veřejné vstupně-výstupní operace | |

| Open source inteligentní funkce (OSINT) | |

| Vstupně-výstupní operace Microsoftu | |

| OSINT obohacený microsoftem |

Další informace najdete v následujících článcích:

- Informace o tom, jak získat licenci Premium a prozkoumat všechny rozdíly mezi verzemi Standard a Premium, najdete na stránce produktu Analýza hrozeb v programu Microsoft Defender.

- Další informace o bezplatném prostředí analýzy hrozeb v programu Defender najdete v tématu Představení bezplatného prostředí analýzy hrozeb v programu Defender pro XDR v programu Microsoft Defender.

- Informace o tom, jak povolit analýzu hrozeb v programu Defender a datové konektory analýzy hrozeb v programu Defender, najdete v tématu Povolení datového konektoru Analýzy hrozeb v programu Defender.

- Další informace o shodných analytických možnostech najdete v tématu Použití odpovídající analýzy k detekci hrozeb.

Přidání indikátorů hrozeb do Služby Microsoft Sentinel pomocí datového konektoru rozhraní API indikátorů analýzy hrozeb

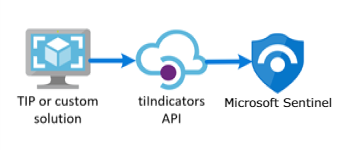

Mnoho organizací používá řešení platformy pro analýzu hrozeb (TIP) k agregaci informačních kanálů indikátorů hrozeb z různých zdrojů. Z agregovaného informačního kanálu se data kurátorují tak, aby platila pro řešení zabezpečení, jako jsou síťová zařízení, řešení EDR/XDR nebo SIEM, jako je Microsoft Sentinel. Pomocí datového konektoru rozhraní API pro nahrání indikátorů analýzy hrozeb můžete tato řešení použít k importu indikátorů hrozeb do Služby Microsoft Sentinel.

Tento datový konektor používá nové rozhraní API a nabízí následující vylepšení:

- Pole indikátoru hrozby jsou založená na standardizovaném formátu STIX.

- Aplikace Microsoft Entra vyžaduje jenom roli Přispěvatel Microsoft Sentinelu.

- Koncový bod požadavku rozhraní API je vymezen na úrovni pracovního prostoru. Požadovaná oprávnění aplikace Microsoft Entra umožňují podrobné přiřazení na úrovni pracovního prostoru.

Další informace najdete v tématu Připojení platformy analýzy hrozeb pomocí rozhraní API pro nahrání indikátorů.

Přidání indikátorů hrozeb do Microsoft Sentinelu pomocí datového konektoru Threat Intelligence Platform

Podobně jako existující datový konektor rozhraní API pro nahrání indikátorů používá datový konektor Threat Intelligence Platform rozhraní API, které umožňuje vašemu TIPu nebo vlastnímu řešení odesílat indikátory do Microsoft Sentinelu. Tento datový konektor je teď ale na cestě k vyřazení. Doporučujeme využít optimalizace, které nabízí rozhraní API pro nahrání indikátorů.

Datový konektor TIP funguje s rozhraním MICROSOFT Graph Security tiIndicators API. Můžete ho také použít s libovolným vlastním tipem, který komunikuje s rozhraním TIIndicators API k odesílání indikátorů do Služby Microsoft Sentinel (a do jiných řešení zabezpečení Microsoftu, jako je XDR v programu Defender).

Další informace o řešeních TIP integrovaných s Microsoft Sentinelem najdete v tématu Integrované produkty platformy analýzy hrozeb. Další informace najdete v tématu Připojení platformy analýzy hrozeb k Microsoft Sentinelu.

Přidání indikátorů hrozeb do Služby Microsoft Sentinel pomocí datového konektoru TAXII

Nejrozšířenější oborový standard pro přenos analýzy hrozeb je kombinace datového formátu STIX a protokolu TAXII. Pokud vaše organizace získá indikátory hrozeb z řešení, která podporují aktuální verzi STIX/TAXII (2.0 nebo 2.1), použijte datový konektor Threat Intelligence – TAXII k přenesení indikátorů hrozeb do Microsoft Sentinelu. Datový konektor Threat Intelligence – TAXII umožňuje integrovanému klientovi TAXII v Microsoft Sentinelu importovat analýzu hrozeb ze serverů TAXII 2.x.

Import indikátorů hrozeb ve formátu STIX do Microsoft Sentinelu ze serveru TAXII:

- Získejte kořenové rozhraní API serveru TAXII a ID kolekce.

- Povolení datového konektoru Threat Intelligence – TAXII v Microsoft Sentinelu

Další informace najdete v tématu Připojení microsoft Sentinelu k informačním kanálům PRO ANALÝZU hrozeb STIX/TAXII.

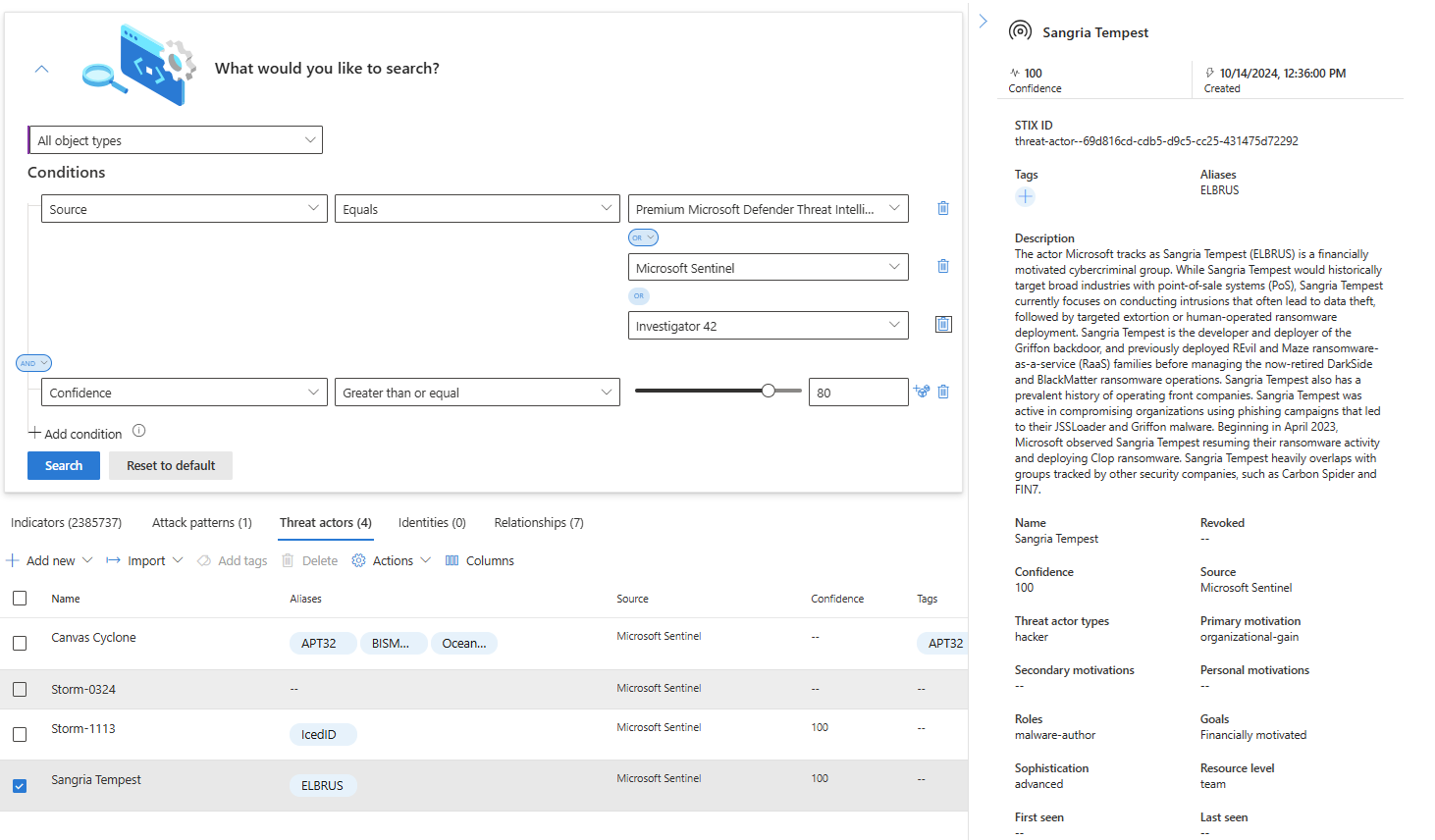

Zobrazení a správa indikátorů hrozeb

Zobrazení a správa indikátorů na stránce Analýza hrozeb Seřaďte, vyfiltrujte a prohledávejte importované indikátory hrozeb, aniž byste museli psát dotaz Log Analytics.

Dvě z nejběžnějších úloh analýzy hrozeb jsou označování indikátorů a vytváření nových indikátorů souvisejících s vyšetřováním zabezpečení. Ukazatele hrozeb můžete vytvářet nebo upravovat přímo na stránce Analýza hrozeb, jen když potřebujete rychle spravovat několik.

Označení indikátorů hrozeb je snadný způsob, jak je seskupit, aby bylo snazší je najít. Značky obvykle můžete použít u indikátoru souvisejícího s konkrétním incidentem nebo pokud indikátor představuje hrozby od určitého známého aktéra nebo dobře známé kampaně útoku. Jakmile vyhledáte indikátory, se kterými chcete pracovat, můžete je označit jednotlivě. Vícenásobný výběr indikátorů a jejich označení najednou pomocí jedné nebo více značek Vzhledem k tomu, že označování je bezplatné, doporučujeme vytvořit standardní zásady vytváření názvů pro značky indikátorů hrozeb.

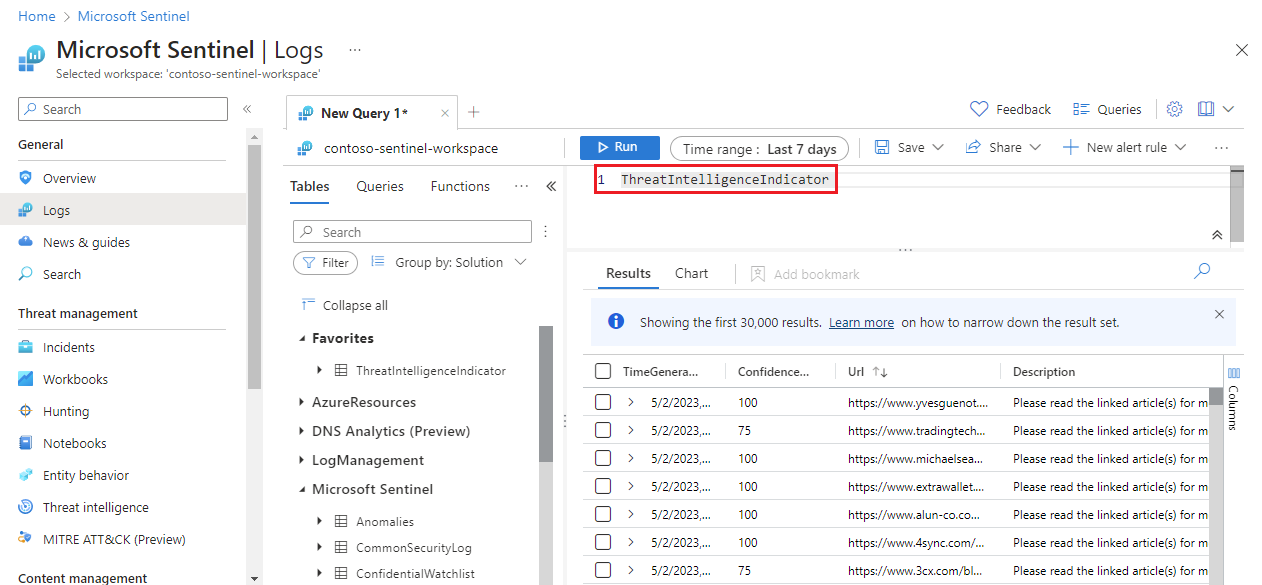

Ověřte indikátory a prohlédněte si úspěšně importované indikátory hrozeb z pracovního prostoru služby Log Analytics s podporou Služby Microsoft Sentinel. V ThreatIntelligenceIndicator tabulce pod schématem Microsoft Sentinelu jsou uložené všechny indikátory hrozeb Microsoft Sentinelu . Tato tabulka je základem pro dotazy analýzy hrozeb prováděné jinými funkcemi Microsoft Sentinelu, jako jsou analýzy a sešity.

Tady je příklad zobrazení základního dotazu na indikátory hrozeb.

Indikátory analýzy hrozeb se ingestují do ThreatIntelligenceIndicator tabulky pracovního prostoru služby Log Analytics jako jen pro čtení. Při každé aktualizaci ukazatele se vytvoří nová položka v ThreatIntelligenceIndicator tabulce. Na stránce Analýza hrozeb se zobrazí jenom nejaktuálnější indikátor. Microsoft Sentinel deduplicuje indikátory na IndicatorId základě vlastností a SourceSystem zvolí indikátor s nejnovějším TimeGenerated[UTC].

Vlastnost IndicatorId je generována pomocí ID indikátoru STIX. Při importu nebo vytváření indikátorů z jiných zdrojů než IndicatorId STIX se generuje zdrojem a vzorem ukazatele.

Další informace o zobrazení a správě indikátorů hrozeb najdete v tématu Práce s indikátory hrozeb v Microsoft Sentinelu.

Zobrazení rozšíření dat GeoLocation a WhoIs (Public Preview)

Microsoft rozšiřuje indikátory IP adres a domény o další GeoLocation údaje a WhoIs poskytuje tak další kontext pro šetření, kde se nachází vybraný IOC.

Zobrazení GeoLocation a WhoIs data v podokně Analýza hrozeb pro tyto typy indikátorů hrozeb importovaných do Microsoft Sentinelu

Pomocí GeoLocation dat můžete například najít informace, jako je organizace nebo země pro indikátor IP adresy. Data můžete použít WhoIs k vyhledání dat, jako jsou registrátor a data vytváření záznamů z indikátoru domény.

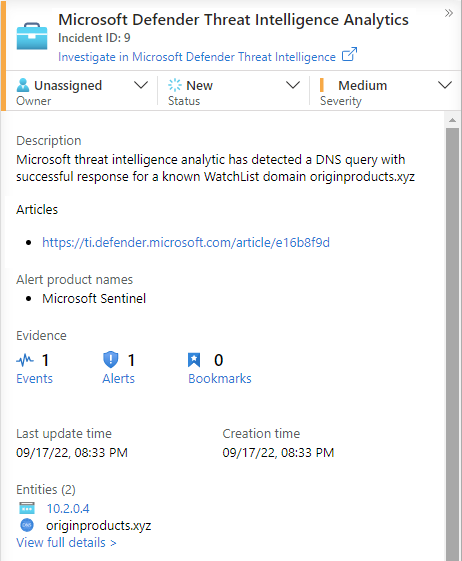

Detekce hrozeb pomocí analýzy indikátorů hrozeb

Nejdůležitějším případem použití indikátorů hrozeb v řešeních SIEM, jako je Microsoft Sentinel, je power analytics rules for threat detection. Tato pravidla založená na ukazatelích porovnávají nezpracované události z vašich zdrojů dat s indikátory hrozeb a detekují bezpečnostní hrozby ve vaší organizaci. V Microsoft Sentinel Analytics vytvoříte analytická pravidla, která běží podle plánu a generují výstrahy zabezpečení. Pravidla jsou řízena dotazy. Spolu s konfiguracemi určují, jak často se má pravidlo spouštět, jaký druh výsledků dotazů by měl generovat výstrahy zabezpečení a incidenty a volitelně kdy aktivovat automatizovanou odpověď.

I když můžete vždy vytvářet nová analytická pravidla úplně od začátku, Microsoft Sentinel poskytuje sadu předdefinovaných šablon pravidel, které vytvořili technici zabezpečení Microsoftu, a využívají tak indikátory hrozeb. Tyto šablony jsou založené na typu indikátorů hrozeb (doména, e-mail, hodnota hash souboru, IP adresa nebo adresa URL) a událostech zdroje dat, které chcete spárovat. Každá šablona obsahuje seznam požadovaných zdrojů, které jsou potřeba pro fungování pravidla. Tyto informace usnadňují určení, jestli se v Microsoft Sentinelu už naimportují potřebné události.

Ve výchozím nastavení se při aktivaci těchto předdefinovaných pravidel vytvoří upozornění. Výstrahy vygenerované z analytických pravidel v Microsoft Sentinelu generují také incidenty zabezpečení. V nabídce Microsoft Sentinel v části Správa hrozeb vyberte Incidenty. Incidenty jsou to, co týmy provozu zabezpečení zjišťují a prošetřují, aby určily příslušné akce reakce. Další informace najdete v tématu Kurz: Zkoumání incidentů pomocí služby Microsoft Sentinel.

Další informace o používání indikátorů hrozeb v analytických pravidlech najdete v tématu Použití analýzy hrozeb k detekci hrozeb.

Microsoft poskytuje přístup ke své analýze hrozeb prostřednictvím analytického pravidla Analýzy hrozeb v programu Defender. Další informace o tom, jak toto pravidlo využít, které generuje výstrahy a incidenty s vysokou věrností, najdete v tématu Použití odpovídající analýzy k detekci hrozeb.

Sešity poskytují přehledy o vaší analýze hrozeb

Sešity poskytují výkonné interaktivní řídicí panely, které poskytují přehled o všech aspektech Služby Microsoft Sentinel a analýzy hrozeb nejsou výjimkou. Pomocí integrovaného sešitu analýzy hrozeb můžete vizualizovat klíčové informace o vaší analýze hrozeb. Sešit si můžete snadno přizpůsobit podle potřeb vaší firmy. Vytvořte nové řídicí panely kombinací mnoha zdrojů dat, které vám pomůžou data vizualizovat jedinečnými způsoby.

Vzhledem k tomu, že sešity Služby Microsoft Sentinel jsou založené na sešitech služby Azure Monitor, jsou již k dispozici rozsáhlá dokumentace a mnoho dalších šablon. Další informace najdete v tématu Vytváření interaktivních sestav pomocí sešitů Azure Monitoru.

Existuje také bohatý prostředek pro sešity Azure Monitoru na GitHubu, kde si můžete stáhnout další šablony a přispívat vlastními šablonami.

Další informace o používání a přizpůsobení sešitu analýzy hrozeb najdete v tématu Práce s indikátory hrozeb v Microsoft Sentinelu.

Související obsah

V tomto článku jste se seznámili s možnostmi analýzy hrozeb v Microsoft Sentinelu, včetně podokna Analýza hrozeb. Praktické pokyny k používání funkcí analýzy hrozeb v Microsoft Sentinelu najdete v následujících článcích:

- Připojte Microsoft Sentinel k informačním kanálům ANALÝZY hrozeb STIX/TAXII.

- Připojte platformy analýzy hrozeb k Microsoft Sentinelu.

- Podívejte se, které platformy TIP, informační kanály TAXII a rozšiřování jsou snadno integrované se službou Microsoft Sentinel.

- Práce s indikátory hrozeb v celém prostředí Microsoft Sentinelu

- Detekce hrozeb pomocí předdefinovaných nebo vlastních analytických pravidel v Microsoft Sentinelu

- Vyšetřování incidentů v Microsoft Sentinelu