Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Tento článek vysvětluje spravovanou virtuální síť ve službě Azure Synapse Analytics.

Virtuální síť spravovaného pracovního prostoru

Když vytvoříte pracovní prostor Azure Synapse, můžete ho přidružit k virtuální síti Microsoft Azure. Virtuální síť přidružená k vašemu pracovnímu prostoru je spravovaná službou Azure Synapse. Tato virtuální síť se nazývá Virtuální síť spravovaného pracovního prostoru.

Spravovaná virtuální síť pracovního prostoru poskytuje hodnotu čtyřmi způsoby:

- Pomocí služby Virtual Network spravovaného pracovního prostoru můžete přesměrovat zátěž správy virtuální sítě do služby Azure Synapse.

- Nemusíte konfigurovat příchozí pravidla NSG ve vašich vlastních virtuálních sítích, aby provoz správy služby Azure Synapse umožňoval vstup do vaší virtuální sítě. Chybná konfigurace těchto pravidel NSG způsobí přerušení služeb pro zákazníky.

- Pro clustery Spark nemusíte vytvářet podsíť na základě zatížení ve špičce.

- Virtuální síť spravovaného pracovního prostoru spolu se spravovanými privátními koncovými body chrání před exfiltrací dat. Spravované privátní koncové body můžete vytvořit pouze v pracovním prostoru, který má přidruženou spravovanou virtuální síť pracovního prostoru.

Vytvoření pracovního prostoru s přidruženou virtuální sítí spravovaného pracovního prostoru zajišťuje, že je váš pracovní prostor izolovaný od jiných pracovních prostorů. Azure Synapse poskytuje různé analytické funkce v pracovním prostoru: integrace dat, bezserverový fond Apache Spark, vyhrazený fond SQL a bezserverový fond SQL.

Pokud má váš pracovní prostor spravovanou virtuální síť pracovního prostoru, nasadí se v něm integrace dat a prostředky Sparku. Virtuální síť spravovaného pracovního prostoru také poskytuje izolaci na úrovni uživatele pro aktivity Sparku, protože každý cluster Spark je ve své vlastní podsíti.

Vyhrazený fond SQL a bezserverový fond SQL jsou víceklientské funkce, a proto se nacházejí mimo Virtual Network spravovaného pracovního prostoru. Komunikace v rámci pracovního prostoru s vyhrazeným SQL fondem a bezserverovým SQL fondem používá soukromé odkazy Azure. Tato privátní propojení jsou automaticky vytvořena při vytváření pracovního prostoru, který má přidruženou virtuální síť spravovaného pracovního prostoru.

Důležité

Po vytvoření pracovního prostoru nemůžete tuto konfiguraci pracovního prostoru změnit. Nemůžete například překonfigurovat pracovní prostor, který nemá přidruženou spravovanou virtuální síť pracovního prostoru a přidružit k němu virtuální síť. Podobně nemůžete překonfigurovat pracovní prostor s přidruženou virtuální sítí spravovaného pracovního prostoru a zrušit přidružení virtuální sítě k ní.

Vytvoření pracovního prostoru Azure Synapse s využitím virtuální sítě spravovaného pracovního prostoru

Pokud jste to ještě neudělali, zaregistrujte poskytovatele síťových prostředků. Registrace poskytovatele prostředků nakonfiguruje vaše předplatné tak, aby fungovalo s poskytovatelem prostředků. V seznamu poskytovatelů prostředků při registraci zvolte Microsoft.Network.

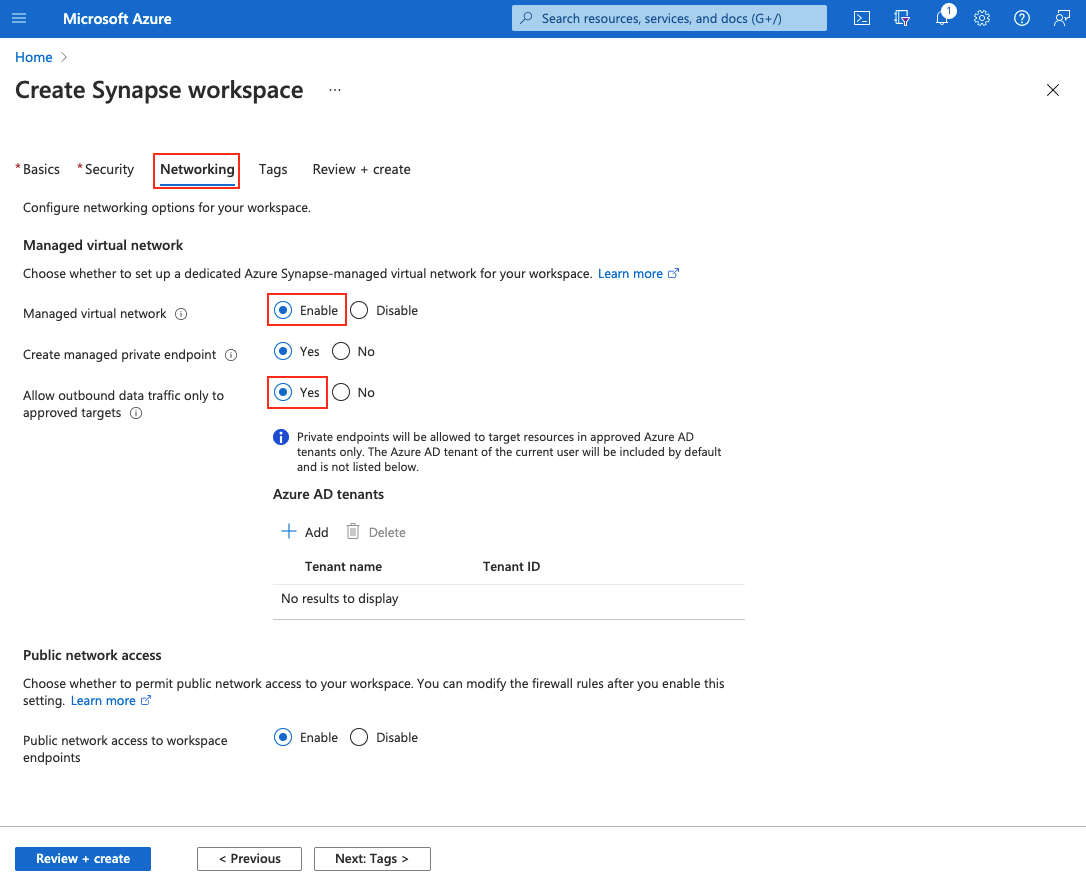

Pokud chcete vytvořit pracovní prostor Azure Synapse, který má přidruženou spravovanou virtuální síť pracovního prostoru, vyberte kartu Sítě na webu Azure Portal a zaškrtněte políčko Povolit spravovanou virtuální síť .

Pokud políčko nezaškrtnete, nebude vašemu pracovnímu prostoru přiřazena žádná virtuální síť.

Důležité

Privátní propojení můžete použít pouze v pracovním prostoru, který má spravovanou virtuální síť pracovního prostoru.

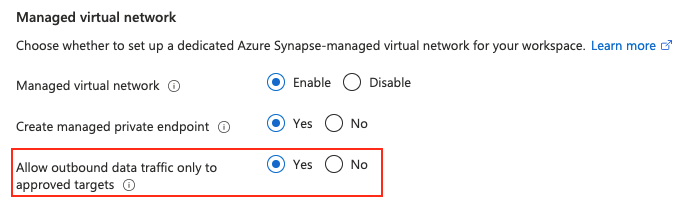

Po přiřazení virtuální sítě spravovaného pracovního prostoru k vašemu pracovnímu prostoru můžete chránit před exfiltrací dat tím, že povolíte odchozí připojení z virtuální sítě spravovaného pracovního prostoru jenom ke schváleným cílům pomocí spravovaných privátních koncových bodů. Pokud chcete omezit odchozí provoz z virtuální sítě spravovaného pracovního prostoru na cíle prostřednictvím spravovaných privátních koncových bodů, vyberte Ano .

Výběrem možnosti Ne povolte odchozí provoz z pracovního prostoru do libovolného cíle.

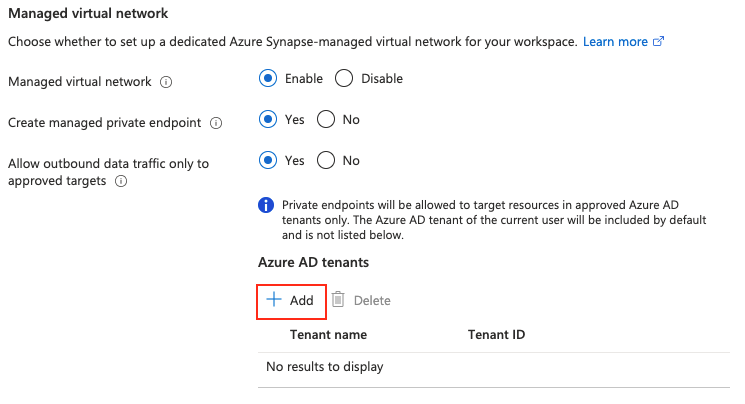

Můžete také ovládat cíle, pro které jsou spravované koncové body privátní vytvářeny z pracovního prostoru Azure Synapse. Spravované soukromé koncové body k prostředkům ve stejném tenantovi Microsoft Entra ID, ke kterému vaše předplatné patří, jsou ve výchozím nastavení povoleny. Pokud chcete vytvořit spravovaný privátní koncový bod k prostředku v tenantovi Microsoft Entra ID, který není totožný s tenantem, do kterého patří vaše předplatné, můžete tenanta Microsoft Entra ID přidat výběrem + Přidat. V rozevíracím seznamu můžete buď vybrat tenanta Microsoft Entra ID, nebo ručně zadat ID tenanta Microsoft Entra ID.

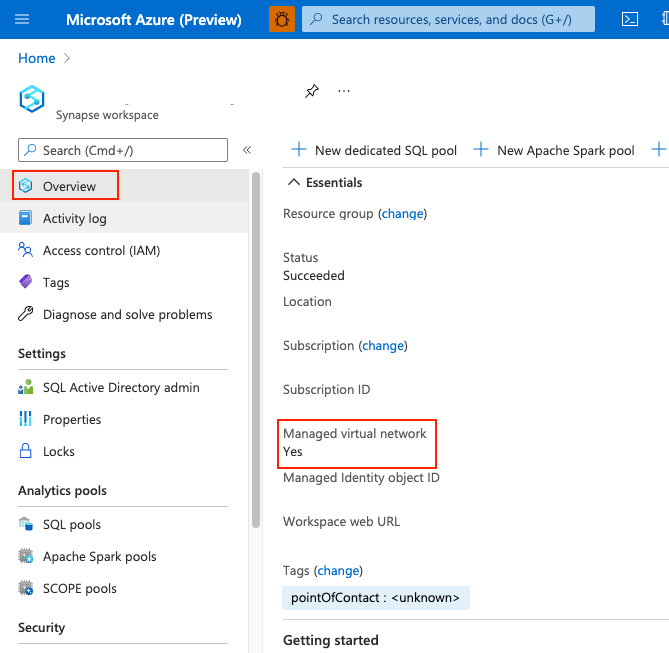

Po vytvoření pracovního prostoru můžete zkontrolovat, jestli je váš pracovní prostor Azure Synapse přidružený k virtuální síti spravovaného pracovního prostoru, a to výběrem možnosti Přehled na webu Azure Portal.

Chování prostředí Integration Runtime se spravovanou virtuální sítí a ochranou před exfiltrací dat

Když se vytvoří pracovní prostor Azure Synapse s povolenou spravovanou virtuální sítí a ochranou před exfiltrací dat (DEP), přesun dat a externí přístup k datům jsou navržené tak, aby běžely prostřednictvím spravovaného prostředí Virtual Network Integration Runtime (VNET IR).

Pomocí prostředí VNET IR zajistíte, že:

Přístup k datům se směruje přes hranice spravované virtuální sítě.

Odchozí připojení je omezené na schválené cíle.

Spravované privátní koncové body se používají pro přístup k externím prostředkům.

Kontrolní mechanismy zabezpečení DEP se vynucují konzistentně napříč aktivitami pipeline a datovými operacemi.

V pracovních prostorech s podporou DEP by se prostředí IR virtuální sítě mělo používat pro kanály, propojené služby a aktivity, které přistupují k externím zdrojům dat.

Poznámka:

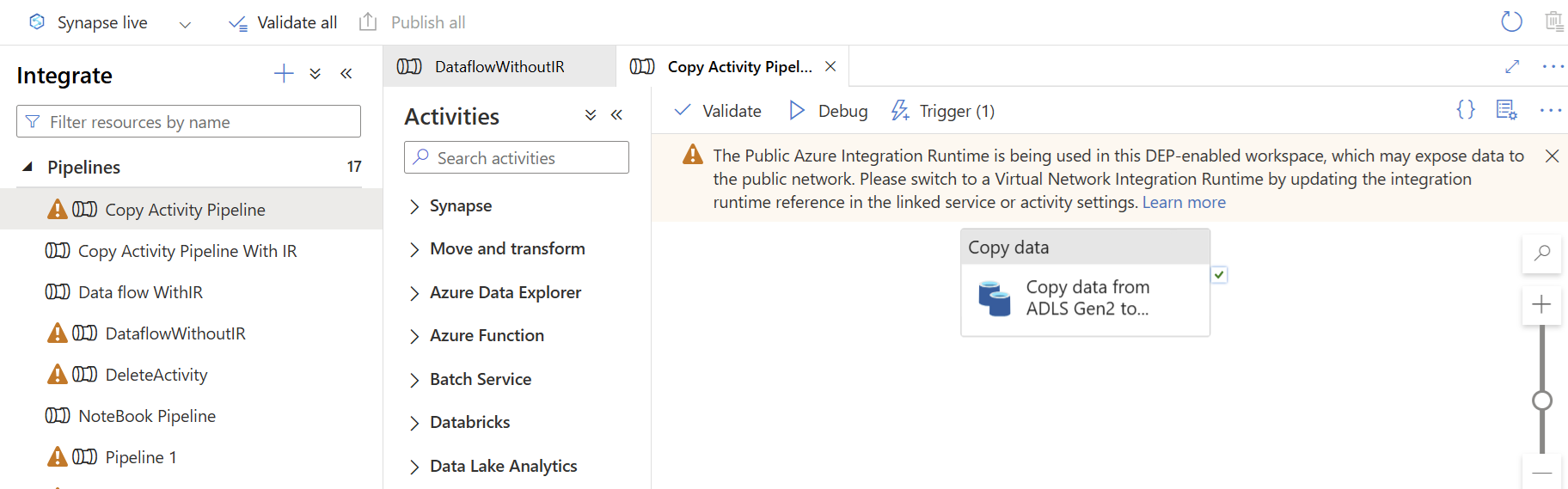

V určitých scénářích může pracovní prostor s povoleným DEP stále umožňovat artefaktům (například pipeline, propojené služby nebo aktivity) odkazovat na veřejnou platformu Azure Integration Runtime (Azure IR). Azure IR má přístup ke zdrojům dat přes cesty veřejné sítě, což neodpovídá zamýšlenému modelu ochrany před exfiltrací dat.

Zákazníci by měli zkontrolovat odkazy na prostředí Integration Runtime v pracovních prostorech s podporou DEP a aktualizovat je tak, aby používaly prostředí Managed Virtual Network Integration Runtime. Indikátory upozornění se můžou zobrazit v uživatelském rozhraní Synapse, když se na Azure IR odkazuje v pracovním prostoru s podporou DEP.

U aktivit Webhooku je možné povolit využití prostředí Integration Runtime prostřednictvím značky pracovního prostoru enable_webhookonir, po které je možné v uživatelském rozhraní vybrat prostředí IR virtuální sítě.

Pokud se vyžaduje přístup k veřejné síti, použijte pracovní prostor bez povoleného DEP místo kombinování služby Azure IR s pracovním prostorem s povoleným DEP.