Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

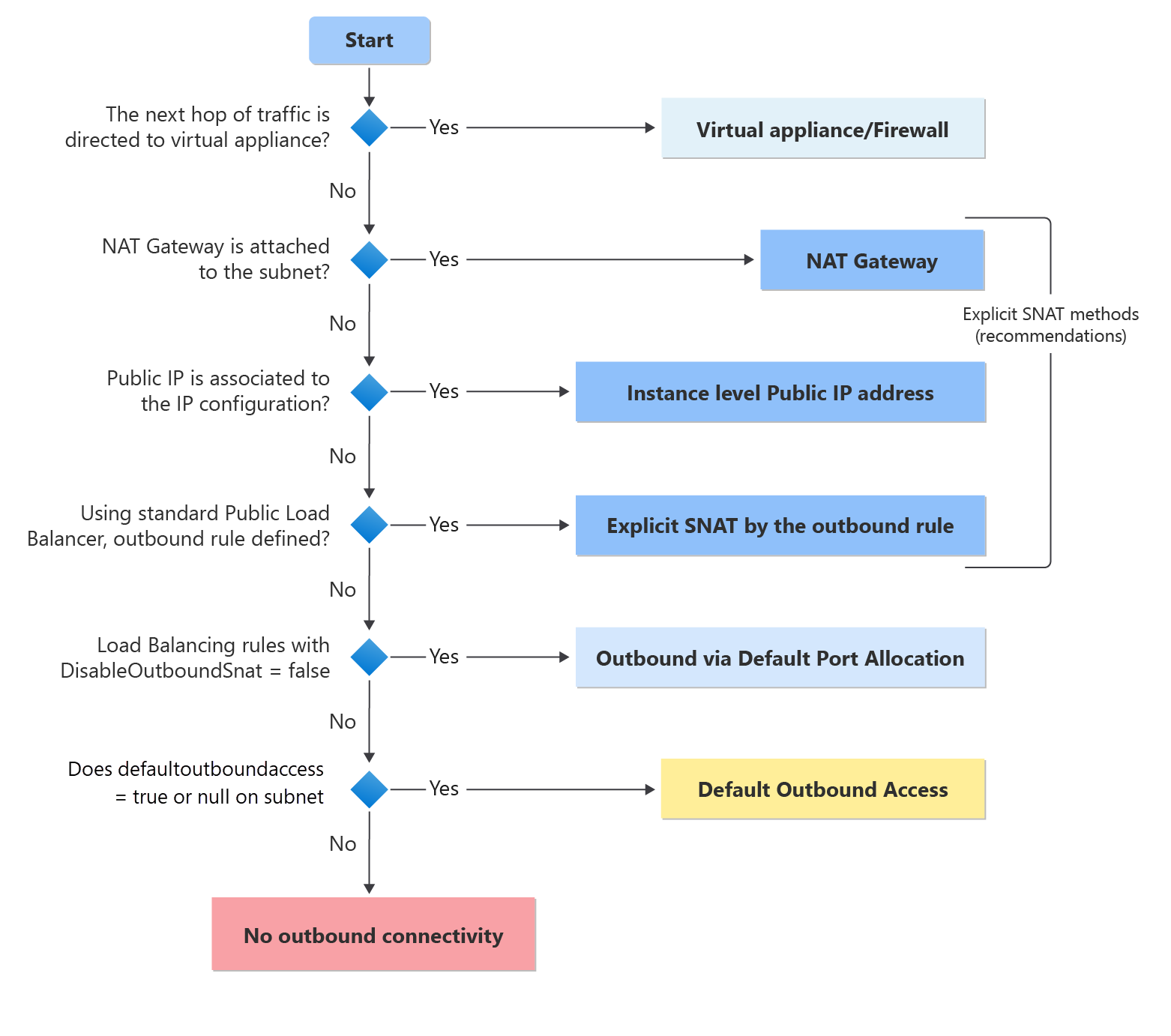

Když v Azure nasadíte virtuální počítač ve virtuální síti bez explicitně definované metody odchozího připojení, Azure ho automaticky přiřadí odchozí veřejnou IP adresu. Tato IP adresa poskytuje odchozí konektivitu zdrojů k internetu a k dalším veřejným koncovým bodům v rámci Microsoftu. Tento přístup se označuje jako výchozí odchozí přístup.

Mezi příklady explicitního odchozího připojení pro virtuální počítače patří:

- Nasazené v podsíti přidružené ke službě NAT Gateway.

- Nasazeno v back-endovém fondu standardního nástroje pro vyvažování zatížení s definovanými odchozími pravidly.

- Nasazeno v backendovém fondu jednoduchého veřejného load balanceru.

- Virtuální počítače s veřejnými IP adresami jsou k nim explicitně přidružené.

Jak a kdy je poskytnut výchozí odchozí přístup

Pokud je virtuální počítač nasazený bez explicitní metody odchozího připojení, Azure mu přiřadí výchozí odchozí veřejnou IP adresu. Tuto IP adresu, která se označuje jako výchozí ip adresa odchozího přístupu, vlastní Microsoft a může se změnit bez předchozího upozornění. Kromě toho výchozí odchozí připojení závisí na implicitním chování platformy a může to mít vliv na změny na úrovni platformy. Pro scénáře vyžadující deterministické odchozí chování doporučujeme použít explicitní konfiguraci.

Poznámka:

V některých případech je výchozí odchozí IP adresa stále přiřazována virtuálním počítačům v neprivátní podsíti, i když je nakonfigurovaná explicitní odchozí metoda, například NAT Gateway nebo UDR směřující provoz do NVA/brány firewall. To neznamená, že výchozí odchozí IP adresy jsou používány pro odchozí provoz, pokud nejsou tyto explicitní metody odstraněny. Aby bylo možné úplně odebrat výchozí odchozí IP adresy, musí být podsíť privátní a virtuální počítače musí být zastaveny a uvolněny.

Důležité

Pro rozhraní API vydané po 31. březnu 2026 se nové virtuální sítě standardně používají privátní podsítě, což znamená, že musí být povolená explicitní odchozí metoda, aby bylo možné získat přístup k veřejným koncovým bodům na internetu a v rámci Microsoftu. Další informace najdete v oficiálním oznámení. Doporučujeme použít jednu z explicitních forem připojení, které jsou popsány v následující části. Pro další dotazy se podívejte na část: Nejčastější dotazy; Změna výchozího chování na privátní podsítě.

Proč se doporučuje zakázat výchozí odchozí přístup?

Zabezpečení: Výchozí přístup k internetu je v rozporu s principy nulové důvěryhodnosti.

Srozumitelnost: Explicitní připojení se upřednostňuje před implicitním přístupem.

Stabilita: Výchozí odchozí IP adresa není vlastněná zákazníkem a může se změnit; Aktualizace služeb můžou mít vliv také na výchozí chování odchozích přenosů, z nichž obě můžou způsobit přerušení.

Některé příklady konfigurací, které nefungují při použití výchozího odchozího přístupu:

- Několik síťových karet na virtuálním počítači může přinést nekonzistentní odchozí IP adresy.

- Škálování škálovacích sad virtuálních počítačů Azure může vést ke změně odchozích IP adres

- Odchozí IP adresy nejsou konzistentní nebo souvislé napříč instancemi škálovací sady virtuálních počítačů

Dále,

- Výchozí IP adresy odchozího přístupu nepodporují fragmentované pakety

- Výchozí IP adresy odchozího přístupu nepodporují příkazy ping protokolu ICMP

Jak můžu přejít na explicitní metodu veřejného připojení (a zakázat výchozí odchozí přístup)?

Přehled privátních podsítí

- Vytvořením podsítě, která bude privátní, zabráníte všem virtuálním počítačům v podsíti využívat výchozí odchozí přístup pro připojení k veřejným koncovým bodům.

- Virtuální počítače v privátní podsíti mají stále přístup k internetu (nebo k jakýmkoli veřejným koncovým bodům v Microsoftu) pomocí explicitního odchozího připojení.

Poznámka:

Některé služby nefungují na virtuálním počítači v privátní podsíti bez explicitní metody výchozího přenosu dat (příklady jsou aktivace Windows a aktualizace Windows).

Konfigurace privátních podsítí

Ruční kroky konfigurace na webu Azure Portal (bez průvodce)

- Otevřete Azure Portal.

- Přejděte do virtuálních sítí.

- Vyberte virtuální síť obsahující podsíť, kterou chcete upravit.

- V nabídce vlevo vyberte Podsítě.

- Vyberte podsíť, kterou chcete nastavit jako soukromou.

- Vyhledejte výchozí nastavení odchozího přístupu .

- Nastavte výchozí odchozí přístup na Zakázáno.

- Vyberte Uložit.

Explicitně nastavíte vlastnost podsítě:

defaultOutboundAccess = false

což brání Azure v přiřazování výchozích veřejných IP adres k virtuálním počítačům v této podsíti.

Omezení privátních podsítí

K aktivaci nebo aktualizaci operačních systémů virtuálních počítačů, jako je Windows, se vyžaduje explicitní metoda odchozího připojení.

V konfiguracích využívajících trasy definované uživatelem (UDR) všechny nakonfigurované trasy s typem dalšího skoku

Internetnefungují v privátní podsíti.Běžným příkladem je použití uživatelsky definovaného směrovacího záznamu (UDR) ke směrování provozu do nadřazeného síťového virtuálního zařízení nebo brány firewall, s výjimkami pro určité značky služeb Azure k obejití inspekce. To se provádí konfigurací tras k těmto značkám služeb s typem dalšího skoku

Internet. V tomto scénáři nakonfigurujete následující:Výchozí trasa pro cíl 0.0.0.0/0 s typem dalšího skoku virtuální appliance platí v obecném případě.

Jedna nebo více tras je nakonfigurováno pro cíle značek služeb s dalším skokem typu

Internet, aby bylo možné obejít síťové virtuální zařízení nebo bránu firewall. Pokud není pro zdroj připojení k těmto cílům nakonfigurovaná explicitní metoda odchozího připojení, pokusy o připojení k těmto cílům selžou, protože výchozí odchozí přístup není ve výchozím nastavení v privátní podsíti dostupný.

Toto omezení se nevztahuje na použití koncových bodů služby, které používají jiný typ dalšího směrovacího skoku

VirtualNetworkServiceEndpoint. Viz koncové body služby virtuální sítě.

Virtuální počítače stále mají přístup k účtům Azure Storage ve stejné oblasti v privátní podsíti bez explicitní metody odchozích přenosů. Doporučuje se, aby skupiny zabezpečení sítě kontrolovaly odchozí připojení.

Privátní podsítě se nevztahují na delegovaná ani spravovaná podsítě používaná k hostování služeb PaaS. V těchto scénářích je odchozí připojení spravováno jednotlivými službami. Další informace najdete v dokumentaci specifické pro službu.

Důležité

Pokud je back-endový fond nástroje pro vyrovnávání zatížení nakonfigurovaný podle IP adresy, využívá kvůli probíhajícímu známému problému výchozí odchozí přístup. Pro zabezpečení ve výchozím nastavení konfigurace a aplikací s náročnými odchozími potřebami přidružte bránu NAT k virtuálním počítačům v back-endovém fondu vašeho nástroje pro vyrovnávání zatížení a zabezpečte provoz. Další informace o existujících známých problémech

Přidání explicitní odchozí metody

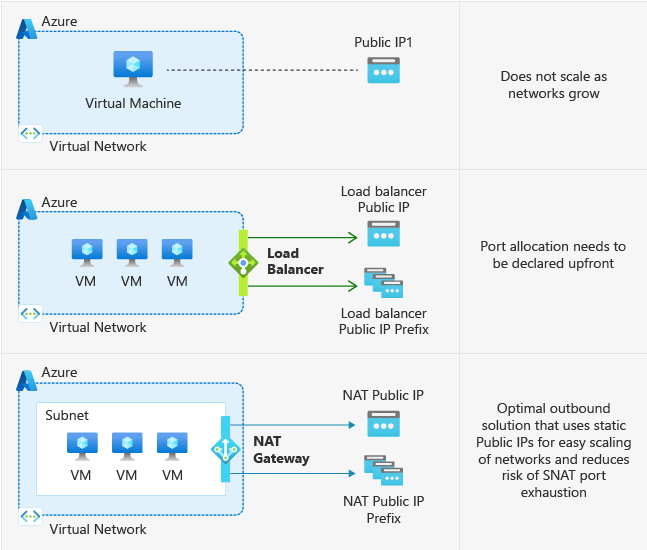

- Přidružte bránu NAT k podsíti virtuálního počítače. Všimněte si, že toto je doporučená metoda pro většinu scénářů.

- Přidružte standardní vyrovnávač zatížení nakonfigurovaný s odchozími pravidly.

- Přidružte veřejnou IP adresu standardu k síťovým rozhraním virtuálního počítače.

- Přidejte do virtuální sítě buď firewall, nebo síťovou virtuální appliance (NVA) a směrujte na něj provoz pomocí trasy definované uživatelem (UDR).

Použití flexibilního režimu orchestrace pro škálovací sady virtuálních počítačů

- Flexibilní škálovací sady jsou ve výchozím nastavení zabezpečené. Všechny instance vytvořené prostřednictvím flexibilních škálovacích sad nemají přidruženou výchozí IP adresu odchozího přístupu, takže se vyžaduje explicitní odchozí metoda. Další informace najdete v tématu Flexibilní režim orchestrace pro škálovací sady virtuálních počítačů.

Nejčastější dotazy: Vymazání výchozího upozornění odchozí IP adresy

Proč se na virtuálním stroji zobrazuje upozornění o výchozí odchozí IP adrese?

Je zde parametr na úrovni síťového rozhraní (defaultOutboundConnectivityEnabled), který sleduje, jestli je výchozí odchozí IP adresa přidělena instanci sady škálování virtuálních počítačů nebo virtuálnímu počítači. Slouží k vygenerování banneru pro Azure portál, který vyznačuje tento stav pro škálovací sadu virtuálních počítačů nebo jednotlivé virtuální počítače. K dispozici jsou také konkrétní doporučení Azure Advisoru s využitím těchto informací pro vaše předplatná. Pokud chcete zobrazit, které virtuální počítače nebo škálovací sady virtuálních počítačů mají přiřazenou výchozí odchozí IP adresu, postupujte takto:

- Na panelu hledání na webu Azure Portal zadejte 'Advisor' a až se objeví, vyberte tuto možnost.

- Vyberte "Efektivita provozu"

- Vyhledejte doporučení „Přidání explicitní metody odchozího přenosu, která zakáže výchozí odchozí provoz“ a/nebo „Přidání explicitní metody odchozího přenosu pro zákaz výchozího odchozího provozu pro škálovací sady virtuálních počítačů“ (všimněte si, že se jedná o dvě různé položky).

- Pokud některý z těchto možností existuje, vyberte příslušný název doporučení a zobrazí se karty síťového rozhraní všech virtuálních machin nebo instancí škálovací sady virtuálních počítačů, které mají povolené výchozí odchozí spojení.

Jak tuto výstrahu vymažu?

- Pro škálovací sadu virtuálních počítačů s příznakem musí být použita explicitní metoda odchozích přenosů. Různé možnosti najdete v předchozí části.

- Podsíť by měla být privátní, aby se zabránilo vytvoření nových výchozích odchozích IP adres.

- Všechny použitelné virtuální počítače v podsíti s příznakem musí být zastaveny a dealokovány, aby se změny projevily v parametru na úrovni síťové karty a aby se příznak odstranil. (Mějte na paměti, že to platí i obráceně. Aby měl počítač nastavenou výchozí odchozí IP adresu po nastavení parametru na úrovni podsítě na false, vyžaduje se zastavení nebo uvolnění virtuálního počítače.)

Už používám explicitní metodu odchozích přenosů, proč se mi stále zobrazuje toto upozornění?

V některých případech je výchozí odchozí IP adresa stále přiřazována virtuálním počítačům v neprivátní podsíti, i když je nakonfigurovaná explicitní odchozí metoda, například NAT Gateway nebo UDR směřující provoz do NVA/brány firewall. To neznamená, že výchozí odchozí IP adresy jsou používány pro odchozí provoz, pokud nejsou tyto explicitní metody odstraněny. Aby bylo možné úplně odebrat výchozí odchozí IP adresy (a odebrat výstrahu), musí být podsíť privátní a virtuální počítače musí být zastaveny a uvolněny.

Nejčastější dotazy: Změna výchozího chování privátních podsítí

Co znamená výchozí nastavení privátních podsítí a jak se implementuje?

Ve verzi rozhraní API vydané po 31. březnu 2026 se výchozí vlastnostOutboundAccess pro podsítě v nových virtuálních sítích ve výchozím nastavení nastaví na false. Díky této změně jsou podsítě ve výchozím nastavení privátní a brání generování výchozích odchozích IP adres pro virtuální počítače v těchto podsítích. (Azure Portal už ve výchozím nastavení používá podsítě jako privátní.) Toto chování platí pro všechny ostatní metody konfigurace – šablony ARM, PowerShell a rozhraní příkazového řádku. Starší verze šablon ARM (nebo nástrojů, jako je Terraform, které můžou určovat starší verze), budou dál nastavovat výchozíOutboundAccess jako null, což implicitně umožňuje odchozí přístup.

Co se stane se stávajícími virtuálními sítěmi a virtuálními počítači? A co nové virtuální počítače vytvořené v existujících virtuálních sítích?

V existujících virtuálních sítích se neprovedou žádné změny. To znamená, že stávající virtuální počítače i nově vytvořené virtuální počítače v těchto virtuálních sítích nadále generují výchozí odchozí IP adresy, pokud nejsou podsítě ručně upraveny tak, aby se staly privátními.

A co nová nasazení virtuální sítě? Moje infrastruktura je závislá na výchozích odchozích IP adresách a v tuto chvíli není připravená k přechodu na privátní podsítě.

Podsítě stále můžete nakonfigurovat jako neoprivate pomocí libovolné podporované metody (šablony ARM, portál, rozhraní příkazového řádku, PowerShell). Tím se zajistí kompatibilita pro infrastruktury, které spoléhají na výchozí odchozí IP adresy a ještě nejsou připravené k přechodu na privátní podsítě. Upozorňujeme, že pokud už máte povolenou privátní podsíť a chcete se vrátit k používání výchozího odchozího připojení pro virtuální počítač, budete muset upravit podsíť tak, aby už nebyla privátní, a následně virtuální počítač zastavit a uvolnit.

Další kroky

Další informace o odchozích připojeních v Azure najdete tady: