Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Pomocí skupiny zabezpečení sítě Azure (NSG) můžete filtrovat síťový provoz do a z prostředků Azure ve virtuální síti Azure. Skupiny zabezpečení sítě poskytují základní možnosti filtrování provozu, které pomáhají zabezpečit cloudovou infrastrukturu tím, že řídí, který provoz může proudit mezi prostředky. Skupina zabezpečení sítě obsahuje pravidla zabezpečení umožňující povolit nebo odepřít příchozí nebo odchozí síťový provoz několika typů prostředků Azure. Pro každé pravidlo můžete zadat podrobnosti o zdroji a cíli, port a protokol.

Do virtuální sítě Azure můžete nasadit prostředky z několika služeb Azure. Úplný seznam najdete v tématu Služby, které je možné nasadit do virtuální sítě. V případě potřeby můžete přidružit skupinu zabezpečení sítě ke každé podsíti virtuální sítě a síťovému rozhraní ve virtuálním počítači. Stejnou skupinu zabezpečení sítě je možné přidružit k tolik podsítím a síťovým rozhraním, kolik zvolíte.

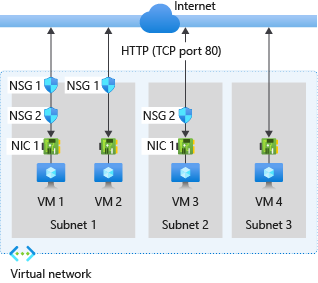

Následující diagram znázorňuje různé scénáře nasazení skupin zabezpečení sítě, které umožňují síťový provoz do a z internetu přes port TCP 80:

V předchozím diagramu se dozvíte, jak Azure zpracovává příchozí a odchozí pravidla. Diagram znázorňuje, jak skupiny zabezpečení sítě zpracovávají filtrování provozu.

Inbound traffic

V případě příchozího provozu Azure nejprve zpracuje pravidla ve skupině zabezpečení sítě přidružené k podsíti, pokud existuje. Azure pak zpracuje pravidla ve skupině zabezpečení sítě přidružené k síťovému rozhraní, pokud existuje. Stejné pořadí vyhodnocení platí pro provoz uvnitř podsítě.

Virtuální počítač 1: Pravidla zabezpečení v NSG1 se zpracovávají, protože skupina zabezpečení sítě NSG1 je přidružená k podsíti1 a virtuální počítač 1 se nachází v podsíti1. Výchozí pravidlo zabezpečení DenyAllInbound blokuje provoz, pokud nevytvoříte vlastní pravidlo, které explicitně povoluje příchozí port 80. Skupina zabezpečení sítě 2 přidružená k síťovému rozhraní 1 nevyhodnocuje blokovaný provoz. Pokud však NSG1 v pravidlu zabezpečení povoluje port 80, skupina zabezpečení sítě 2 pak vyhodnotí provoz. Pokud chcete virtuálnímu počítači povolit port 80, musí obě skupiny zabezpečení sítě (NSG1 ) i NSG2 obsahovat pravidlo, které povoluje port 80 z internetu.

VM2: Pravidla zabezpečení v NSG1 se zpracovávají, protože VM2 je také v Subnet1. Vzhledem k tomu, že virtuální počítač 2 nemá skupinu zabezpečení sítě přidruženou k jejímu síťovému rozhraní, přijímá veškerý provoz povolený prostřednictvím NSG1 a odepře veškerý provoz blokovaný skupinou zabezpečení sítě 1. Pokud je skupina zabezpečení sítě přidružená k podsíti, je provoz buď povolen, nebo zamítnut pro všechny prostředky ve stejné podsíti.

VM3: Vzhledem k tomu, že není přidružená žádná skupina zabezpečení sítě k Subnet2, je provoz povolen do podsítě a zpracován NSG2, protože NSG2 je přidružená k síťovému rozhraní NIC1 připojenému k VM3.

VM4: Provoz je do virtuálního počítače blokovaný, protože skupina zabezpečení sítě není přidružená k podsíti3 ani k síťovému rozhraní virtuálního počítače. Veškerý síťový provoz se zablokuje prostřednictvím podsítě a síťového rozhraní, pokud k nim není přidružená skupina zabezpečení sítě. Virtuální počítač se standardní veřejnou IP adresou je ve výchozím nastavení zabezpečený. Aby provoz proudil z internetu, musí být skupina zabezpečení sítě přidružená k podsíti nebo síťovému rozhraní virtuálního počítače. Další informace najdete v tématu Verze IP adresy.

Outbound traffic

V případě odchozího provozu Azure zpracovává pravidla skupin zabezpečení sítě v určitém pořadí. Azure vyhodnocuje pravidla v libovolné skupině zabezpečení sítě přidružené k síťovému rozhraní. Pak Azure zpracuje pravidla v libovolné skupině zabezpečení sítě přidružené k podsíti. Stejné pořadí zpracování platí pro provoz uvnitř podsítě.

Virtuální počítač 1: Zpracovávají se pravidla zabezpečení v NSG2 . Výchozí pravidlo zabezpečení AllowInternetOutbound v sadě NSG1 i NSG2 povoluje provoz, pokud nevytváříte pravidlo zabezpečení, které explicitně odmítne odchozí provoz na internet přes port 80. Pokud skupina zabezpečení sítě 2 v pravidlu zabezpečení odmítne port 80, provoz zamítá a skupina zabezpečení sítě 1 provoz nikdy neobdrží a nemůže ho vyhodnotit. Pokud chcete odepřít port 80 z virtuálního počítače, musí mít jedna ze skupin zabezpečení sítě nebo obě skupiny zabezpečení sítě pravidlo, které odepře port 80 na internet.

VM2: Veškerý provoz se odesílá přes síťové rozhraní do podsítě, protože síťové rozhraní připojené k virtuálnímu počítači VM2 nemá přidruženou skupinu zabezpečení sítě. Pravidla v NSG1 jsou zpracována.

VM3: Pokud skupina zabezpečení sítě 2 v pravidle zabezpečení odmítne port 80, zablokuje provoz. Pokud NSG2 neodmítá port 80, povolí výchozí pravidlo zabezpečení AllowInternetOutbound v NSG2 provoz, protože není přidružená žádná skupina zabezpečení sítě přidružená k podsíti2.

VM4: Tok dat proudí volně z VM4 protože žádná skupina zabezpečení sítě není přidružená k síťovému rozhraní virtuálního počítače nebo Podsíť3.

Intra-subnet traffic

Je důležité si uvědomit, že pravidla zabezpečení ve skupině zabezpečení sítě přidružené k podsíti můžou ovlivnit připojení mezi virtuálními počítači v ní. Ve výchozím nastavení můžou virtuální počítače ve stejné podsíti komunikovat na základě výchozího pravidla skupiny zabezpečení sítě, které povoluje provoz uvnitř podsítě. Pokud přidáte pravidlo do skupiny zabezpečení sítě 1 které zakazuje veškerý příchozí a odchozí provoz, VM1 a VM2 mezi sebou nemohou komunikovat.

Agregační pravidla použitá pro síťové rozhraní můžete snadno zobrazit zobrazením efektivních pravidel zabezpečení pro síťové rozhraní. Funkce ověření toku protokolu IP ve službě Azure Network Watcher pomáhá určit, jestli je komunikace povolená nebo z síťového rozhraní. Ověření toku protokolu IP určuje, jestli je komunikace povolená nebo odepřená. Také identifikuje, které pravidlo zabezpečení sítě zodpovídá za povolení nebo zamítnutí provozu.

Ověřovatel sítě Azure Virtual Network Manageru může také pomoct s řešením problémů s dostupností mezi virtuálními počítači a internetem nebo jinými prostředky Azure. Nástroj pro ověření sítě poskytuje přehled o pravidlech skupiny zabezpečení sítě a dalších pravidlech a zásadách Azure, které by mohly ovlivnit připojení.

Tip

Pokud chcete zajistit optimální konfiguraci zabezpečení, vyhněte se přidružování skupin zabezpečení sítě k podsíti i k síťovým rozhraním současně. Zvolte přidružení vaší skupiny zabezpečení sítě k podsíti nebo síťovému rozhraní, ale ne k oběma současně. Když použijete skupiny zabezpečení sítě na více úrovních, mohou se pravidla vzájemně dostávat do konfliktu. To se v pravidlech zabezpečení často překrývá kvůli neočekávaným problémům s filtrováním provozu, které se obtížně řeší.

Next steps

Zjistěte, které prostředky Azure můžete nasadit do virtuální sítě. Informace o tom, jak najít prostředky, které podporují skupiny zabezpečení sítě, najdete v tématu Integrace virtuální sítě pro služby Azure .

Dokončete rychlý kurz a získejte zkušenosti s vytvářením skupiny zabezpečení sítě.

Pokud znáte skupiny zabezpečení sítě a potřebujete je spravovat, přečtěte si téma Správa skupiny zabezpečení sítě.

Pokud máte problémy s komunikací a potřebujete řešit potíže se skupinami zabezpečení sítě, přečtěte si téma Diagnostika problému s filtrováním síťového provozu virtuálního počítače.

Zjistěte, jak povolit protokoly toku virtuální sítě k analýze provozu do a z vaší virtuální sítě, které můžou projít přidruženými skupinami zabezpečení sítě.