Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Platí pro: ✔️ Application Gateway V2

Přibližně 20 % veškerého internetového provozu pochází z chybných robotů. Provádějí činnosti, jako jsou scrapování, prohledávání a hledání zranitelností ve vaší webové aplikaci. Když se tito roboti zastaví ve firewallu webových aplikací (WAF), nemůžou vás napadnout. Nemůžou také využívat vaše prostředky a služby, jako jsou back-endy a další podkladová infrastruktura.

Pro WAF můžete povolit spravovanou sadu pravidel ochrany před roboty, která bude blokovat nebo protokolovat požadavky ze známých škodlivých IP adres. Zdrojem těchto IP adres je kanál analýzy hrozeb Microsoftu. Intelligent Security Graph využívá analýzu hrozeb Microsoftu a používá ji několik služeb, včetně Microsoft Defenderu pro cloud.

Poznámka:

Sada pravidel ochrany robota se podporuje jenom ve veřejném cloudu Azure, v Azure China a v Azure pro vládu USA. Sada pravidel ochrany robota není podporována ve vzduchových cloudech.

Používejte sady pravidel OWASP

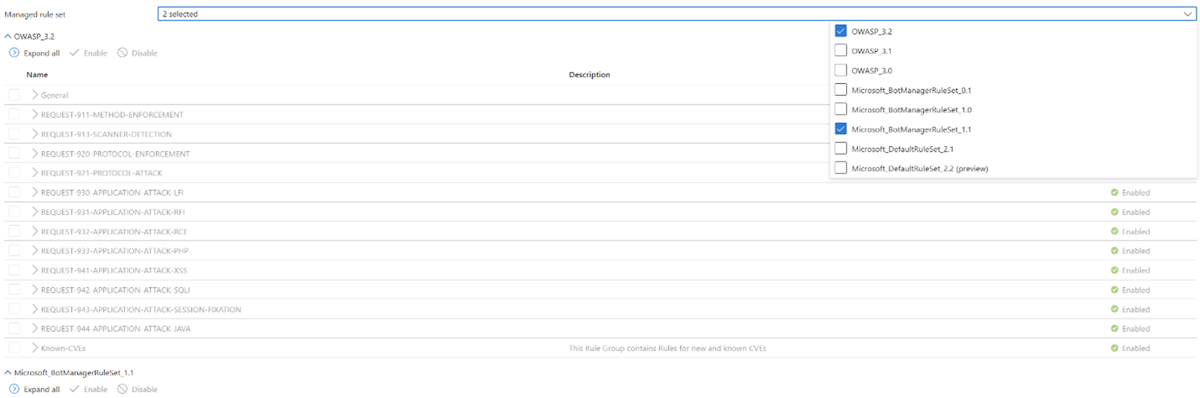

Pravidla ochrany před roboty můžete použít společně s libovolnou sadou pravidel OWASP ve skladové jednotce služby Application Gateway WAF v2. V jednu chvíli se může používat pouze jedna sada pravidel OWASP. Sada pravidel ochrany robota obsahuje další pravidlo, které se zobrazí ve vlastní sadě pravidel. Má název Microsoft_BotManagerRuleSet_1.1 a můžete ho povolit nebo zakázat stejně jako ostatní pravidla OWASP.

Aktualizace sady pravidel

Seznam známých škodlivých IP adres pro sadu pravidel omezení rizik robotů se několikrát denně aktualizuje z kanálu analýzy hrozeb Microsoftu, aby byl synchronizovaný s roboty. Vaše webové aplikace jsou neustále chráněné, i když se změní vektory útoku robotů.

Příklad protokolu

Tady je příklad položky protokolu pro ochranu robota:

{

"timeStamp": "0000-00-00T00:00:00+00:00",

"resourceId": "appgw",

"operationName": "ApplicationGatewayFirewall",

"category": "ApplicationGatewayFirewallLog",

"properties": {

"instanceId": "vm1",

"clientIp": "1.2.3.4",

"requestUri": "/hello.php?arg1=aaaaaaabccc",

"ruleSetType": "MicrosoftBotProtection",

"message": "IPReputationTriggered",

"action": "Blocked",

"hostname": "example.com",

"transactionId": "abc",

"policyId": "waf policy 1",

"policyScope": "Global",

"policyScopeName": "Default Policy",

"engine": "Azwaf"

}

}