Povolení zálohování pro službu Azure Stack Hub z portálu pro správu

Službu Infrastructure Backup můžete povolit na portálu pro správu, aby služba Azure Stack Hub mohla generovat zálohy infrastruktury. Hardwarový partner může tyto zálohy použít k obnovení vašeho prostředí pomocí cloudového obnovení v případě závažného selhání. Účelem obnovení v cloudu je zajistit, aby se vaši operátoři a uživatelé po dokončení obnovení mohli znovu přihlásit k portálu. Uživatelům se obnoví předplatná, včetně následujících:

- Přístupová oprávnění a role na základě role.

- Původní plány a nabídky.

- Dříve definované kvóty výpočetních prostředků, úložiště a sítě.

- Key Vault tajných kódů.

Služba Zálohování infrastruktury ale nezálohuje virtuální počítače IaaS, síťové konfigurace a prostředky úložiště, jako jsou účty úložiště, objekty blob, tabulky atd. Uživatelé, kteří se přihlásí po obnovení do cloudu, neuvidí žádné z těchto dříve existujících prostředků. Služba také nezálohuje prostředky a data platformy jako služby (PaaS).

Správci a uživatelé zodpovídají za zálohování a obnovení prostředků IaaS a PaaS odděleně od procesů zálohování infrastruktury. Informace o zálohování prostředků IaaS a PaaS najdete na následujících odkazech:

- Ochrana virtuálních počítačů nasazených ve službě Azure Stack Hub

- Zálohování aplikace v Azure

- Co je SQL Server na virtuálních počítačích Azure? (Windows)

Povolení nebo změna konfigurace zálohování

Otevřete portál pro správu služby Azure Stack Hub.

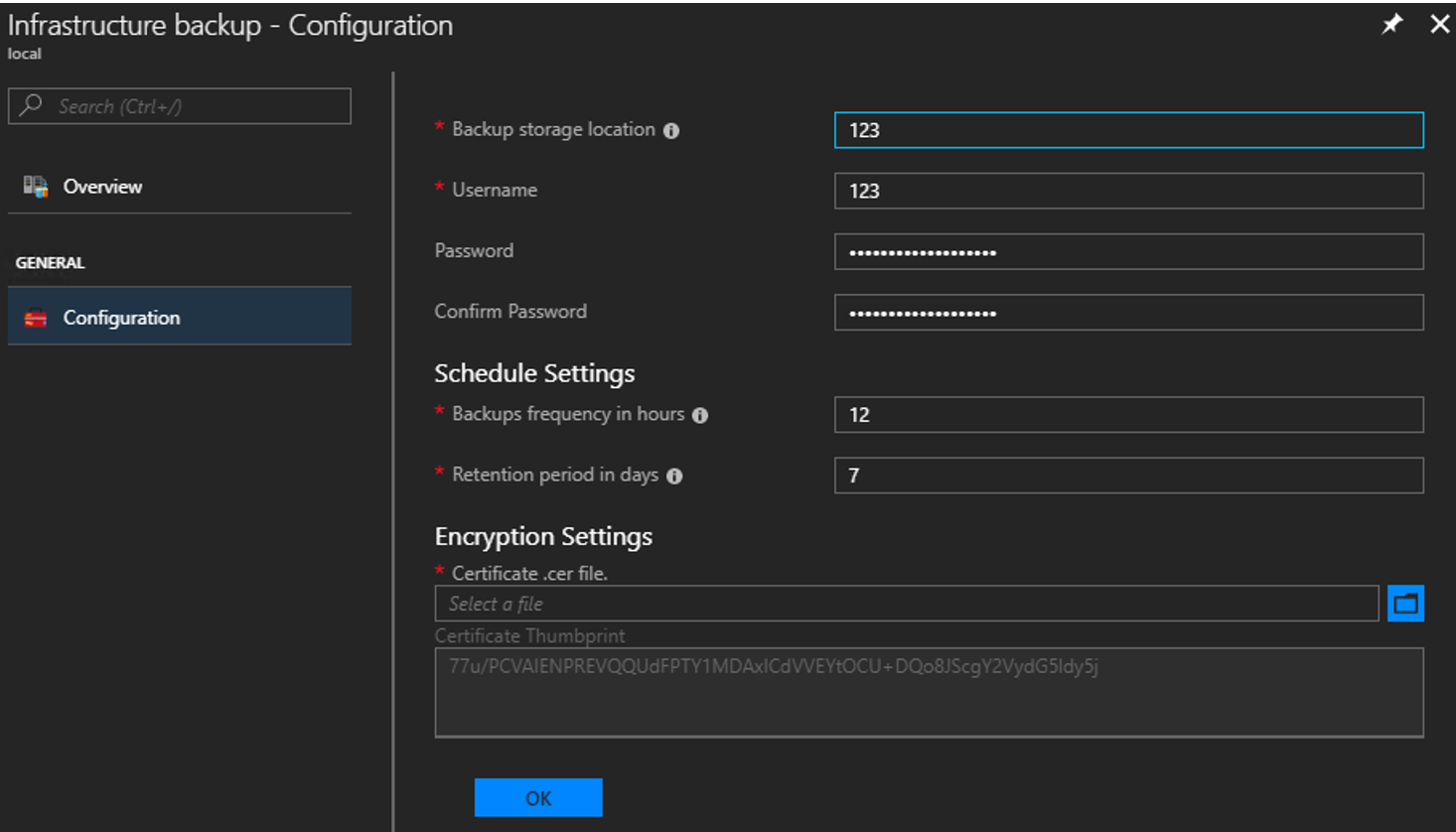

Vyberte Všechny služby a pak v kategorii SPRÁVA vyberte Zálohování infrastruktury. V okně Zálohování infrastruktury zvolte Konfigurace.

Zadejte cestu k umístění úložiště zálohování. Pro cestu ke sdílené složce hostované na samostatném zařízení použijte řetězec UNC (Universal Naming Convention). Řetězec UNC určuje umístění prostředků, jako jsou sdílené soubory nebo zařízení. Pro službu můžete použít IP adresu. Aby byla zajištěna dostupnost zálohovaných dat po havárii, mělo by být zařízení v samostatném umístění.

Poznámka

Pokud vaše prostředí podporuje překlad názvů ze sítě infrastruktury služby Azure Stack Hub do podnikového prostředí, můžete místo IP adresy použít plně kvalifikovaný název domény (FQDN).

Zadejte uživatelské jméno s použitím domény a uživatelského jména s dostatečným přístupem ke čtení a zápisu souborů. Například,

Contoso\backupshareuser.Zadejte heslo uživatele.

Zadejte heslo znovu a potvrďte heslo.

Frekvence v hodinách určuje, jak často se zálohy vytvářejí. Výchozí hodnota je 12. Scheduler podporuje maximálně 12 a minimálně 4.

Doba uchovávání ve dnech určuje, kolik dní se zálohy v externím umístění uchovávají. Výchozí hodnota je 7. Scheduler podporuje maximálně 14 a minimálně 2. Zálohy starší než doba uchovávání se automaticky odstraní z externího umístění.

Poznámka

Pokud chcete archivovat zálohy starší než doba uchovávání, nezapomeňte zálohovat soubory předtím, než plánovač zálohy odstraní. Pokud dobu uchovávání záloh zkrátíte (např. ze 7 dnů na 5 dnů), plánovač odstraní všechny zálohy starší než nové období uchovávání. Před aktualizací této hodnoty se ujistěte, že jste v pořádku s odstraněnými zálohami.

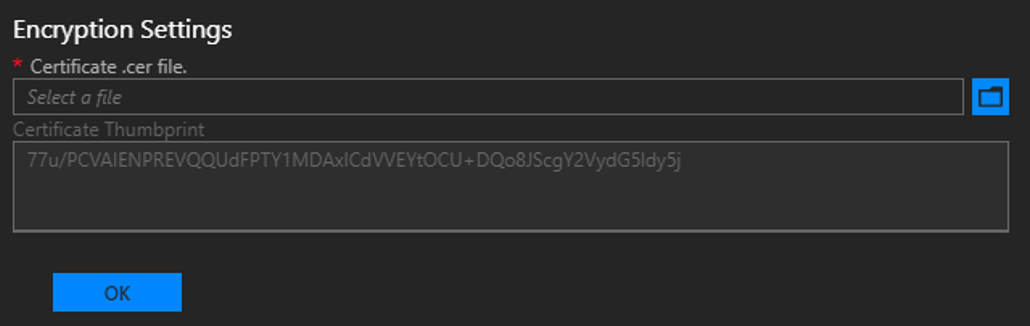

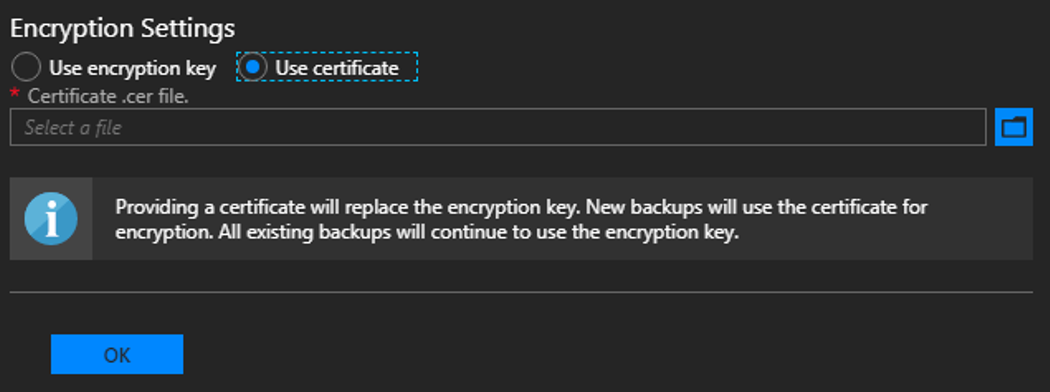

V nastavení šifrování zadejte certifikát do pole Soubor .cer certifikátu . Délka klíče certifikátu musí být 2048 bajtů. Záložní soubory se šifrují pomocí tohoto veřejného klíče v certifikátu. Při konfiguraci nastavení zálohování zadejte certifikát, který obsahuje jenom část veřejného klíče. Jakmile tento certifikát poprvé nastavíte nebo ho v budoucnu otočíte, můžete zobrazit pouze kryptografický otisk certifikátu. Nahraný soubor certifikátu nemůžete stáhnout ani zobrazit. Pokud chcete vytvořit soubor certifikátu, spuštěním následujícího příkazu PowerShellu vytvořte certifikát podepsaný svým držitelem s veřejnými a privátními klíči a exportujte certifikát pouze s částí veřejného klíče. Certifikát můžete uložit všude, kde se k němu dostanete z portálu pro správu.

$cert = New-SelfSignedCertificate ` -DnsName "www.contoso.com" ` -CertStoreLocation "cert:\LocalMachine\My" New-Item -Path "C:\" -Name "Certs" -ItemType "Directory" Export-Certificate ` -Cert $cert ` -FilePath c:\certs\AzSIBCCert.cerPoznámka

Azure Stack Hub přijímá certifikát pro šifrování zálohovaná data infrastruktury. Nezapomeňte certifikát s veřejným a privátním klíčem uložit v zabezpečeném umístění. Z bezpečnostních důvodů se nedoporučuje používat certifikát s veřejnými a privátními klíči ke konfiguraci nastavení zálohování. Další informace o správě životního cyklu tohoto certifikátu najdete v tématu Osvědčené postupy pro službu Infrastructure Backup.

Výběrem OK uložte nastavení záložního kontroleru.

Spustit zálohování

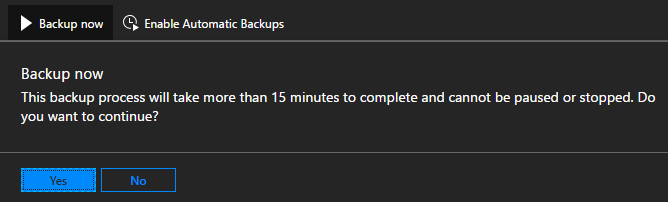

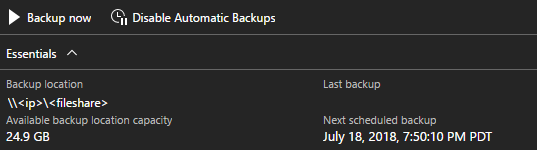

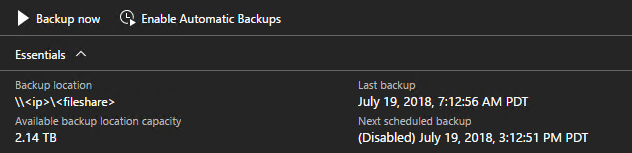

Pokud chcete spustit zálohování, klikněte na Zálohovat a spusťte zálohování na vyžádání. Zálohování na vyžádání nezmění čas dalšího naplánovaného zálohování. Po dokončení úkolu můžete nastavení potvrdit v části Základy:

Na počítači pro správu služby Azure Stack Hub můžete také spustit rutinu PowerShellu Start-AzsBackup . Další informace najdete v tématu Zálohování služby Azure Stack Hub.

Povolení nebo zakázání automatického zálohování

Zálohování se naplánuje automaticky, když povolíte zálohování. Čas dalšího naplánovaného zálohování můžete zkontrolovat v části Základy.

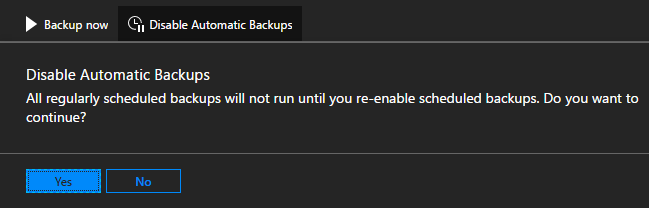

Pokud potřebujete zakázat budoucí naplánované zálohování, klikněte na Zakázat automatické zálohování. Zakázání automatického zálohování zachová nakonfigurované nastavení zálohování a zachová plán zálohování. Tato akce jednoduše řekne plánovači, aby budoucí zálohy přeskočí.

Ověřte, že jsou v části Základy zakázané budoucí naplánované zálohy:

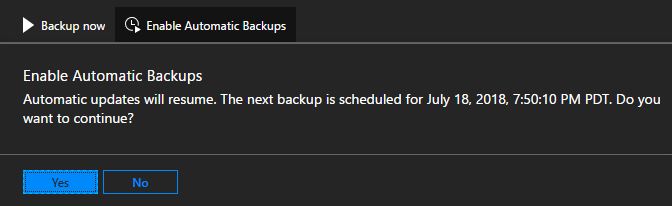

Kliknutím na Povolit automatické zálohování informujte plánovač, aby v naplánovaném čase spustil budoucí zálohování.

Poznámka

Pokud jste nakonfigurovali zálohování infrastruktury před aktualizací na 1807, automatické zálohování se zakáže. Tímto způsobem nejsou zálohy spouštěné službou Azure Stack Hub v konfliktu se zálohami spuštěnými externím modulem pro plánování úloh. Jakmile zakážete externí plánovač úloh, klikněte na Povolit automatické zálohování.

Aktualizace nastavení zálohování

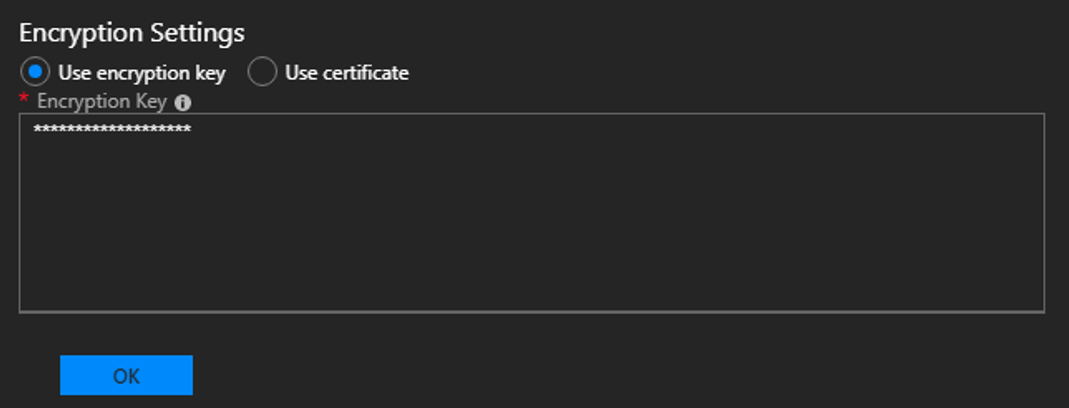

Od roku 1901 je podpora šifrovacího klíče zastaralá. Pokud v roce 1901 konfigurujete zálohování poprvé, musíte použít certifikát. Azure Stack Hub podporuje šifrovací klíč pouze v případě, že je klíč nakonfigurovaný před aktualizací na 1901. Režim zpětné kompatibility bude pokračovat po dobu tří verzí. Potom už šifrovací klíče nebudou podporovány.

Výchozí režim

Pokud v nastavení šifrování konfigurujete zálohování infrastruktury poprvé po instalaci nebo aktualizaci na 1901, musíte zálohování nakonfigurovat pomocí certifikátu. Použití šifrovacího klíče se už nepodporuje.

Pokud chcete aktualizovat certifikát použitý k šifrování zálohovaná dat, nahrajte nový . CER soubor s částí veřejného klíče a výběrem OK uložte nastavení.

Nové zálohy začnou používat veřejný klíč v novém certifikátu. Nemá to žádný vliv na všechny existující zálohy vytvořené pomocí předchozího certifikátu. Ujistěte se, že starší certifikát máte v zabezpečeném umístění pro případ, že byste ho potřebovali pro obnovení v cloudu.

Režim zpětné kompatibility

Pokud jste nakonfigurovali zálohování před aktualizací na 1901, nastavení se přenesou beze změny chování. V tomto případě je šifrovací klíč podporovaný pro zpětnou kompatibilitu. Šifrovací klíč můžete aktualizovat nebo přepnout na používání certifikátu. Abyste mohli pokračovat v aktualizaci šifrovacího klíče, máte alespoň tři verze. Tento čas použijte k přechodu na certifikát. Pokud chcete vytvořit nový šifrovací klíč, použijte New-AzsEncryptionKeyBase64.

Poznámka

Aktualizace z šifrovacího klíče na certifikát je jednosměrná operace. Po provedení této změny nebudete moct přepnout zpět na šifrovací klíč. Všechny existující zálohy zůstanou šifrované pomocí předchozího šifrovacího klíče.

Další kroky

Naučte se spustit zálohování. Viz Zálohování služby Azure Stack Hub.

Zjistěte, jak ověřit, že vaše zálohování proběhlo. Viz Potvrzení dokončení zálohování na portálu pro správu.

Váš názor

Připravujeme: V průběhu roku 2024 budeme postupně vyřazovat problémy z GitHub coby mechanismus zpětné vazby pro obsah a nahrazovat ho novým systémem zpětné vazby. Další informace naleznete v tématu: https://aka.ms/ContentUserFeedback.

Odeslat a zobrazit názory pro