Migrace na Microsoft Entra Cloud Sync pro existující synchronizovanou doménovou strukturu AD

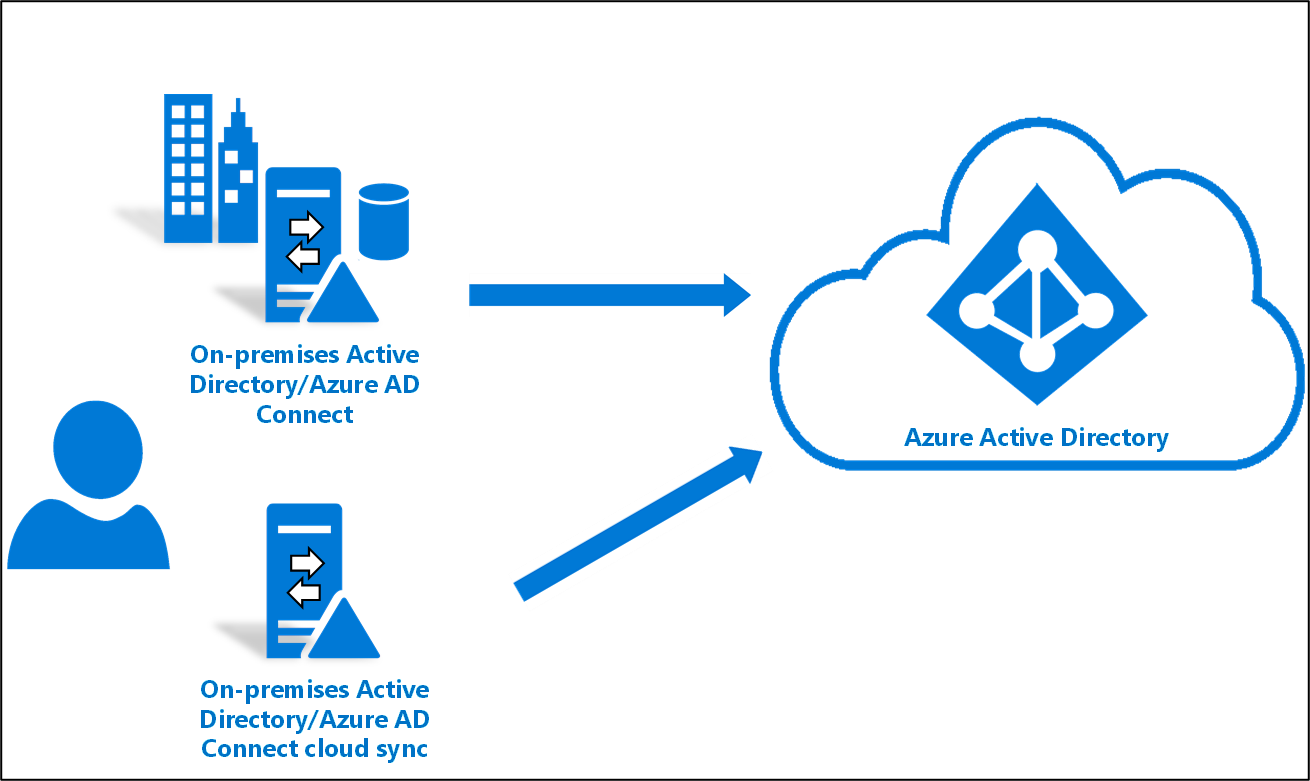

Tento kurz vás provede migrací do cloudové synchronizace pro testovací doménovou strukturu Služby Active Directory, která je už synchronizovaná pomocí služby Microsoft Entra Připojení Sync.

Poznámka:

Tento článek obsahuje informace o základní migraci a před pokusem o migraci produkčního prostředí byste si měli projít dokumentaci migrace do cloudu .

Důležité informace

Než si tento kurz vyzkoušíte, zvažte následující položky:

Ujistěte se, že znáte základy cloudové synchronizace.

Ujistěte se, že používáte Microsoft Entra Připojení Sync verze 1.4.32.0 nebo novější a že jste nakonfigurovali pravidla synchronizace podle dokumentu.

Při pilotním nasazení odeberete testovací organizační jednotky nebo skupinu z oboru synchronizace Microsoft Entra Připojení Sync. Přesunutí objektů mimo rozsah vede k odstranění těchto objektů v Microsoft Entra ID.

- Uživatelské objekty, objekty v Microsoft Entra ID jsou obnovitelné odstranění a lze je obnovit.

- Seskupit objekty, objekty v MICROSOFT Entra ID jsou pevně odstraněny a nelze je obnovit.

V Microsoft Entra Připojení Sync byl zaveden nový typ propojení, který zabrání odstranění v pilotním scénáři.

Ujistěte se, že objekty v rozsahu pilotního nasazení mají vyplněné ms-ds-consistencyGUID, aby pevného synchronizace cloudu odpovídala objektům.

Poznámka:

Microsoft Entra Připojení Sync ve výchozím nastavení nenaplní ms-ds-consistencyGUID pro objekty skupiny.

- Tato konfigurace je určená pro pokročilé scénáře. Ujistěte se, že postupujete přesně podle kroků popsaných v tomto kurzu.

Požadavky

Pro dokončení tohoto kurzu jsou vyžadovány následující předpoklady:

- Testovací prostředí s Microsoft Entra Připojení Sync verze 1.4.32.0 nebo novější

- Organizační jednotky nebo skupina, které jsou v rozsahu synchronizace a dají se použít pilotní nasazení. Doporučujeme začít s malou sadou objektů.

- Server se systémem Windows Server 2016 nebo novějším, který bude hostitelem agenta zřizování.

- Zdrojové ukotvení pro Microsoft Entra Připojení Sync by mělo být objectGuid nebo ms-ds-consistencyGUID

Aktualizace microsoft entra Připojení

Minimálně byste měli mít Microsoft Entra Připojení 1.4.32.0. Pokud chcete aktualizovat Microsoft Entra Připojení Sync, proveďte kroky v microsoft Entra Připojení: Upgradujte na nejnovější verzi.

Zálohování konfigurace microsoft entra Připojení

Před provedením jakýchkoli změn byste měli zálohovat konfiguraci microsoft Entra Připojení. Tímto způsobem se můžete vrátit k předchozí konfiguraci. Další informace najdete v tématu Import a export nastavení konfigurace Microsoft Entra Připojení.

Zastavení plánovače

Microsoft Entra Připojení Sync synchronizuje změny, ke kterým dochází v místním adresáři, pomocí plánovače. Pokud chcete upravit a přidat vlastní pravidla, chcete plánovač zakázat, aby se synchronizace nespustí při provádění změn. Pokud chcete plánovač zastavit, postupujte následovně:

- Na serveru, na kterém běží Microsoft Entra Připojení Sync, otevřete PowerShell s Správa istrativními oprávněními.

- Spusťte

Stop-ADSyncSyncCycle. Stiskněte Enter. - Spusťte

Set-ADSyncScheduler -SyncCycleEnabled $false.

Poznámka:

Pokud používáte vlastní plánovač pro Microsoft Entra Připojení Sync, zakažte plánovač.

Vytvoření vlastního příchozího pravidla uživatele

V editoru pravidel synchronizace Microsoft Entra Připojení je potřeba vytvořit příchozí pravidlo synchronizace, které filtruje uživatele v organizační jednotky, kterou jste identifikovali dříve. Příchozí pravidlo synchronizace je pravidlo spojení s cílovým atributem cloudNoFlow. Toto pravidlo říká microsoftu Entra, Připojení nesynchronizovat atributy pro tyto uživatele. Další informace najdete v dokumentaci k migraci do cloudové synchronizace před pokusem o migraci produkčního prostředí.

Spusťte editor synchronizace z nabídky aplikace na ploše, jak je znázorněno níže:

V rozevíracím seznamu Pro směr vyberte Možnost Příchozí a vyberte Přidat nové pravidlo.

Na stránce Popis zadejte následující a vyberte Další:

- Název: Pojmenujte pravidlo smysluplným názvem.

- Popis: Přidání smysluplného popisu

- systém Připojení: Zvolte konektor AD, pro který píšete vlastní pravidlo synchronizace.

- Připojení typ systémového objektu: Uživatele

- Typ objektu Metaverse: Osoba

- Typ propojení: Spojení

- Priorita: Zadejte hodnotu, která je v systému jedinečná.

- Značka: Ponechte tuto prázdnou

Na stránce filtru oborů zadejte organizační jednotku nebo skupinu zabezpečení, u které chcete pilotní nasazení vypnout. Pokud chcete filtrovat podle organizační jednotky, přidejte část organizační jednotky rozlišujícího názvu. Toto pravidlo se použije pro všechny uživatele, kteří jsou v této organizační lekci. Takže pokud dn končí na "OU=CPUsers,DC=contoso,DC=com, přidali byste tento filtr. Pak vyberte Další.

Pravidlo Atribut Operátor Hodnota Rozsah organizační jednotky DN ENDSWITH Rozlišující název organizační jednotky. Skupina oborů ISMEMBEROF Rozlišující název skupiny zabezpečení

Na stránce Pravidla připojení vyberte Další.

Na stránce Transformace přidejte konstantní transformaci: tok true do atributu cloudNoFlow. Vyberte Přidat.

Stejný postup je potřeba provést u všech typů objektů (uživatel, skupina a kontakt). Opakujte kroky pro nakonfigurovanou Připojení nebo doménovou strukturu AD.

Vytvoření vlastního pravidla odchozích přenosů uživatelů

Budete také potřebovat pravidlo odchozí synchronizace s typem odkazu JoinNoFlow a filtrem oborů, který má atribut cloudNoFlow nastavený na Hodnotu True. Toto pravidlo říká microsoftu Entra, Připojení nesynchronizovat atributy pro tyto uživatele. Další informace najdete v dokumentaci k migraci do cloudové synchronizace před pokusem o migraci produkčního prostředí.

V rozevíracím seznamu Pro směr vyberte Odchozí a vyberte Přidat pravidlo.

Na stránce Popis zadejte následující a vyberte Další:

- Název: Pojmenujte pravidlo smysluplným názvem.

- Popis: Přidání smysluplného popisu

- systém Připojení: Zvolte konektor Microsoft Entra, pro který píšete vlastní pravidlo synchronizace.

- Připojení typ systémového objektu: Uživatele

- Typ objektu Metaverse: Osoba

- Typ odkazu: JoinNoFlow

- Priorita: Zadejte hodnotu, která je v systému jedinečná.

- Značka: Ponechte tuto prázdnou

Na stránce filtru oborů zvolte cloudNoFlow rovno hodnotě True. Pak vyberte Další.

Na stránce Pravidla připojení vyberte Další.

Na stránce Transformace vyberte Přidat.

Stejný postup je potřeba provést u všech typů objektů (uživatel, skupina a kontakt).

Instalace agenta zřizování Microsoft Entra

Pokud používáte kurz základní služby AD a prostředí Azure, bude to CP1. Chcete-li nainstalovat agenta, postupujte takto:

- Na webu Azure Portal vyberte ID Microsoft Entra.

- Vlevo vyberte Připojení Microsoft Entra.

- Na levé straně vyberte cloudovou synchronizaci.

- Na levé straně vyberte Agent.

- Vyberte Stáhnout místního agenta a vyberte Přijmout podmínky a stáhnout.

- Po stažení balíčku agenta zřizování Microsoft Entra Připojení spusťte instalační soubor AAD Připojení ProvisioningAgentSetup.exe ze složky pro stahování.

Poznámka:

Při instalaci pro cloud státní správy USA použijte:

AAD Připojení ProvisioningAgentSetup.exe ENVIRONMENTNAME=AzureUSGovernment

Další informace najdete v tématu Instalace agenta v cloudu státní správy USA.

- Na úvodní obrazovce vyberte Souhlasím s licencí a podmínkami a pak vyberte Nainstalovat.

- Po dokončení instalace se spustí průvodce konfigurací. Výběrem možnosti Další spusťte konfiguraci.

- Na obrazovce Vybrat rozšíření vyberte zřizování řízené hrou (Workday a SuccessFactors) / Microsoft Entra Připojení synchronizaci cloudu a vyberte Další.

Poznámka:

Pokud instalujete agenta zřizování pro použití s místním zřizováním aplikací, vyberte místní zřizování aplikací (Microsoft Entra ID pro aplikaci).

- Přihlaste se pomocí účtu s alespoň rolí hybrid Identity Správa istrator. Pokud máte povolené rozšířené zabezpečení Internet Exploreru, zablokuje přihlášení. Pokud ano, zavřete instalaci, zakažte rozšířené zabezpečení aplikace Internet Explorer a restartujte instalaci balíčku agenta zřizování microsoft Entra Připojení.

- Na obrazovce Konfigurovat účet služby vyberte skupinu Účet spravované služby (gMSA). Tento účet slouží ke spuštění služby agenta. Pokud je účet spravované služby už ve vaší doméně nakonfigurovaný jiným agentem a instalujete druhého agenta, vyberte Vytvořit gMSA , protože systém zjistí existující účet a přidá požadovaná oprávnění pro nového agenta, aby používal účet gMSA. Po zobrazení výzvy zvolte jednu z těchto:

- Vytvořte gMSA , který umožňuje agentovi vytvořit účet spravované služby provAgentgMSA$ za vás. Účet spravované služby skupiny (například CONTOSO\provAgentgMSA$) se vytvoří ve stejné doméně služby Active Directory, do které je hostitelský server připojený. Pokud chcete tuto možnost použít, zadejte přihlašovací údaje správce domény služby Active Directory (doporučeno).

- Použijte vlastní účet gMSA a zadejte název účtu spravované služby, který jste pro tuto úlohu vytvořili ručně.

Pokračujte výběrem tlačítka Next (Další).

Pokud se na obrazovce Připojení Active Directory zobrazí název vaší domény v části Nakonfigurované domény, přejděte k dalšímu kroku. V opačném případě zadejte název domény služby Active Directory a vyberte Přidat adresář.

Přihlaste se pomocí účtu správce domény služby Active Directory. Účet správce domény by neměl mít heslo, jehož platnost vypršela. V případě, že vypršela platnost hesla nebo se během instalace agenta změní, musíte agenta překonfigurovat pomocí nových přihlašovacích údajů. Tato operace přidá místní adresář. Vyberte OK a pak pokračujte výběrem možnosti Další .

- Následující snímek obrazovky ukazuje příklad contoso.com nakonfigurované domény. Pokračujte výběrem tlačítka Další.

Na obrazovce Dokončení konfigurace vyberte Potvrdit. Tato operace zaregistruje a restartuje agenta.

Po dokončení této operace byste měli být upozorněni, že konfigurace agenta byla úspěšně ověřena. Můžete vybrat Možnost Ukončit.

- Pokud se vám stále zobrazuje úvodní obrazovka, vyberte Zavřít.

Ověření instalace agenta

K ověření agenta dochází na webu Azure Portal a na místním serveru, na kterém běží agent.

Ověření agenta na webu Azure Portal

Pokud chcete ověřit, že agent je zaregistrovaný pomocí ID Microsoft Entra, postupujte takto:

- Přihlaste se k portálu Azure.

- Vyberte Microsoft Entra ID.

- Vyberte Microsoft Entra Připojení a pak vyberte Cloud sync.

- Na stránce synchronizace cloudu uvidíte agenty, které jste nainstalovali. Ověřte, že se agent zobrazí a stav je v pořádku.

Na místním serveru

Pokud chcete ověřit, že je agent spuštěný, postupujte takto:

- Přihlaste se k serveru pomocí účtu správce.

- Otevřete služby tak, že na ni přejdete nebo přejdete na Start/Run/Services.msc.

- V části Služby se ujistěte, že je k dispozici Microsoft Entra Připojení Agent Updater a Microsoft Entra Připojení Provisioning Agent a stav Spuštěno.

Ověření verze agenta zřizování

Pokud chcete ověřit, že je spuštěná verze agenta, postupujte takto:

- Přejděte na C:\Program Files\Microsoft Azure AD Připojení Provisioning Agent.

- Klikněte pravým tlačítkem na AAD Připojení ProvisioningAgent.exe a vyberte vlastnosti.

- Klikněte na kartu podrobností a vedle verze produktu se zobrazí číslo verze.

Konfigurace Microsoft Entra Cloud Sync

Ke konfiguraci zřizování použijte následující postup:

- Přihlaste se do Centra pro správu Microsoft Entra jako alespoň hybridní Správa istrator.

- Přejděte ke správě hybridních>identit>Microsoft Entra Připojení> Cloud synchronizace.

- Vyberte Možnost Nová konfigurace.

- Na konfigurační obrazovce vyberte svoji doménu a jestli chcete povolit synchronizaci hodnot hash hesel. Klikněte na Vytvořit.

Otevře se obrazovka Začínáme .

Na obrazovce Začínáme klikněte buď na Přidat filtry oborů vedle ikony Přidat filtry oborů, nebo klikněte na Filtry oborů vlevo v části Spravovat.

- Vyberte filtr oborů. Pro účely tohoto kurzu vyberte:

- Vybrané organizační jednotky: Určuje rozsah konfigurace, která se použije pro konkrétní organizační jednotky.

- Do pole zadejte "OU=CPUsers,DC=contoso,DC=com".

- Klikněte na tlačítko Přidat. Klikněte na Uložit.

Spuštění plánovače

Microsoft Entra Připojení Sync synchronizuje změny, ke kterým dochází v místním adresáři, pomocí plánovače. Teď, když jste upravili pravidla, můžete plánovač restartovat. Použijte následující postup:

- Na serveru, na kterém běží Microsoft Entra Připojení Sync, otevřete PowerShell s Správa istrativními oprávněními.

- Spusťte

Set-ADSyncScheduler -SyncCycleEnabled $true. - Spusťte

Start-ADSyncSyncCyclea stiskněte Enter.

Poznámka:

Pokud používáte vlastní plánovač pro Microsoft Entra Připojení Sync, povolte plánovač.

Jakmile je plánovač povolený, Microsoft Entra Připojení přestane exportovat všechny změny objektů v cloudNoFlow=true metaverse, pokud se neaktualizuje žádný odkazový atribut (napříkladmanager). V případě, že objekt obsahuje aktualizace atributu odkazu, microsoft Entra Připojení bude ignorovat cloudNoFlow signál a exportovat všechny aktualizace objektu.

Něco se pokazilo.

V případě, že pilotní nasazení nefunguje podle očekávání, můžete se vrátit k nastavení Microsoft Entra Připojení Sync pomocí následujícího postupu:

- Zakažte konfiguraci zřizování na portálu.

- Pomocí nástroje Editor pravidel synchronizace zakažte všechna vlastní pravidla synchronizace vytvořená pro zřizování cloudu. Zakázání by mělo způsobit úplnou synchronizaci všech konektorů.

Další kroky

Váš názor

Připravujeme: V průběhu roku 2024 budeme postupně vyřazovat problémy z GitHub coby mechanismus zpětné vazby pro obsah a nahrazovat ho novým systémem zpětné vazby. Další informace naleznete v tématu: https://aka.ms/ContentUserFeedback.

Odeslat a zobrazit názory pro