Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Řada organizací musí před přijetím cloudových služeb Azure dodržovat oborová nebo regionální nařízení. Každé nařízení definuje domény dodržování předpisů a konkrétní kontroly. Například CMMC L3 AC 1.001 odkazuje na doménu řízení přístupu (AC) a ID řízení 1.001 v rámci architektury CMMC (Cybersecurity Maturity Model Certification). Osvědčeným postupem je namapovat požadované kontrolní mechanismy dodržování předpisů na srovnávací test zabezpečení cloudu Microsoftu (MCSB). Identifikujte všechny vlastní ovládací prvky, které MCSB nepokrývá.

MCSB poskytuje seznam vestavěných zásad a identifikátorů GUID iniciativ zásad (Globálně jedinečné identifikátory), které řeší požadované kontrolní mechanismy. U ovládacích prvků, které MCSB nepokrývá, postupujte podle pokynů k mapování ovládacích prvků a sestavte vlastní zásady a iniciativy pomocí poskytnutého podrobného procesu.

Mapování požadovaných ovládacích prvků na MCSB může urychlit proces zabezpečeného onboardingu Azure. MCSB nabízí standardní sadu technických bezpečnostních prvků zaměřených na cloud založených na široce používaných architekturách dodržování předpisů. Mezi příklady patří National Institute of Standards and Technology (NIST), Center for Internet Security (CIS) a PCI (Payment Card Industry). Azure poskytuje integrované iniciativy dodržování právních předpisů. Pokud chcete najít iniciativy pro konkrétní doménu dodržování předpisů, podívejte se na předdefinované iniciativy dodržování právních předpisů.

Note

Mapování kontrol mezi MCSB a oborovými srovnávacími testy, jako jsou CIS, NIST a PCI, ukazují, že konkrétní funkce Azure může plně nebo částečně řešit požadavek na řízení. Použití těchto funkcí však nezaručuje úplné dodržování odpovídajících kontrolních mechanismů v těchto oborových srovnávacích testech.

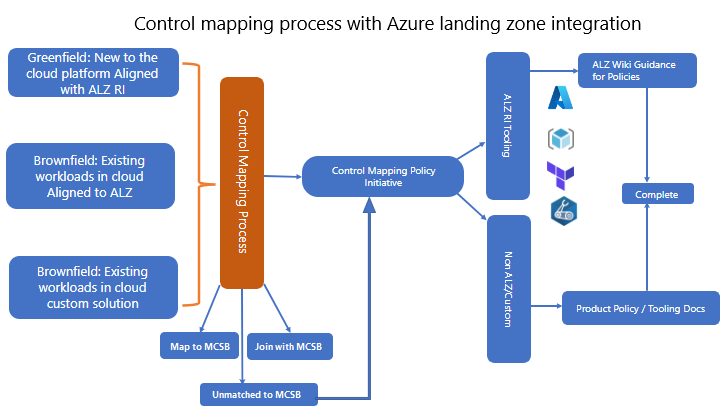

Následující diagram znázorňuje tok procesu mapování řízení:

Postup mapování ovládacích prvků zabezpečení v Azure

- Identifikujte požadované ovládací prvky.

- Mapování požadovaných ovládacích prvků na MCSB

- Identifikujte ovládací prvky, které nejsou mapované pomocí MCSB a příslušných zásad.

- Proveďte posouzení na úrovni platformy a služeb.

- Implementujte mantinely s iniciativami zásad pomocí nástrojů cílové zóny Azure, nativních nástrojů nebo nástrojů třetích stran.

Tip

Projděte si pokyny, jak přizpůsobit architekturu cílové zóny Azure tak, aby podporovala vaše požadavky na mapování kontrol.

1. Identifikace požadovaných ovládacích prvků

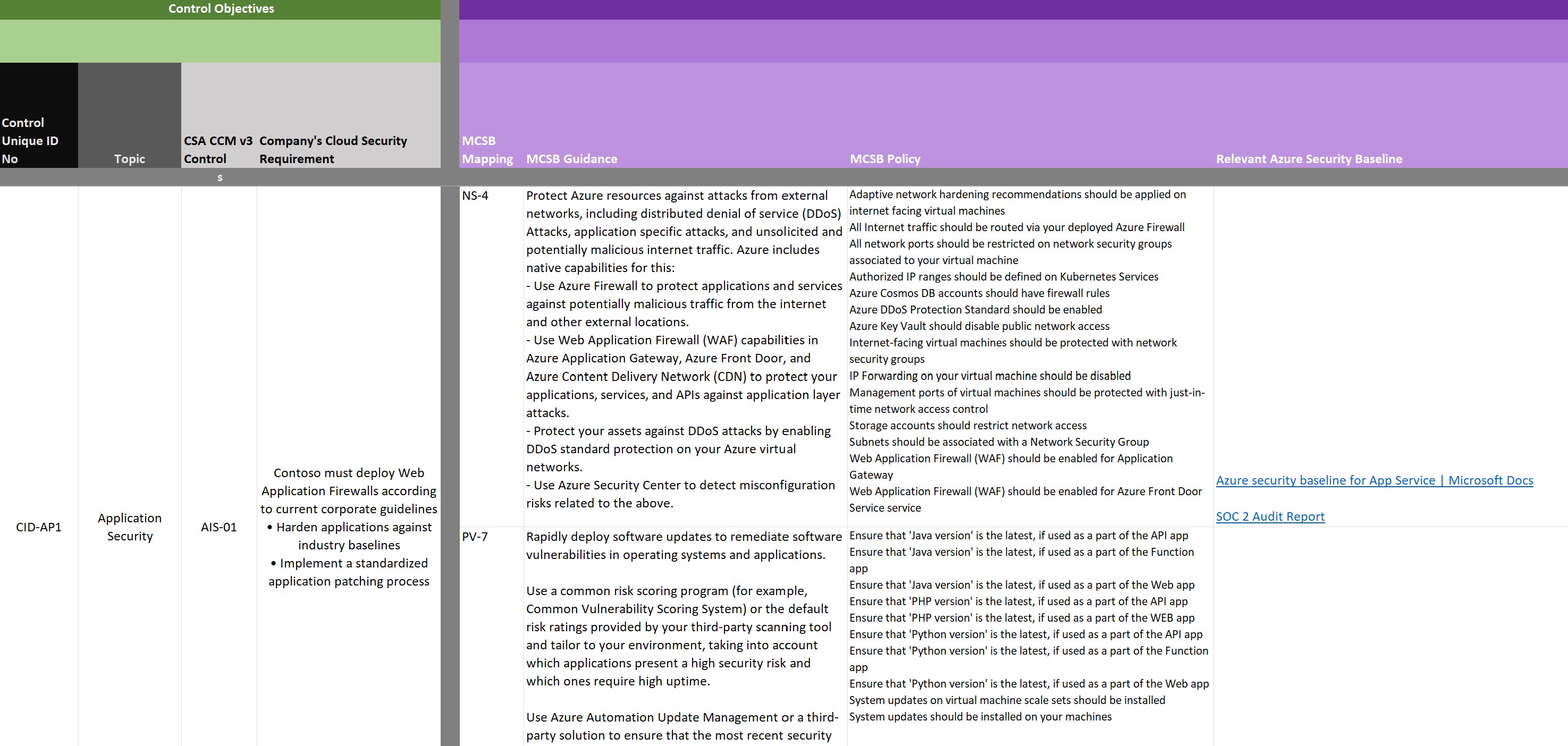

Shromážděte všechny stávající a požadované kontroly dodržování předpisů od týmu zabezpečení. Pokud seznam neexistuje, zdokumentujte požadavky na ovládací prvek v excelové tabulce. Jako vodítko použijte následující formát. Seznam může obsahovat ovládací prvky z jednoho nebo více architektur dodržování předpisů.

Ukázka seznamu formalizovaných ovládacích prvků

2. Mapování ovládacích prvků na srovnávací test zabezpečení cloudu Microsoftu a vytvoření vlastních ovládacích prvků

Pro každý zachycený ovládací prvek použijte správný název ovládacího prvku, kategorii domény a popis k identifikaci souvisejících ovládacích prvků. Co nejblíže zarovnejte záměr každého ovládacího prvku. Všimněte si rozdílů nebo mezer v tabulce.

Můžete také použít běžné architektury, které se mapují na ovládací prvky vaší organizace i MCSB( pokud jsou k dispozici). Pokud například ovládací prvky i MCSB mapují na NIST 800-53 Revision 4 nebo CIS 7.1, můžete datové sady připojit pomocí této sdílené architektury. V části zdrojů vyhledejte společné frameworky střední úrovně.

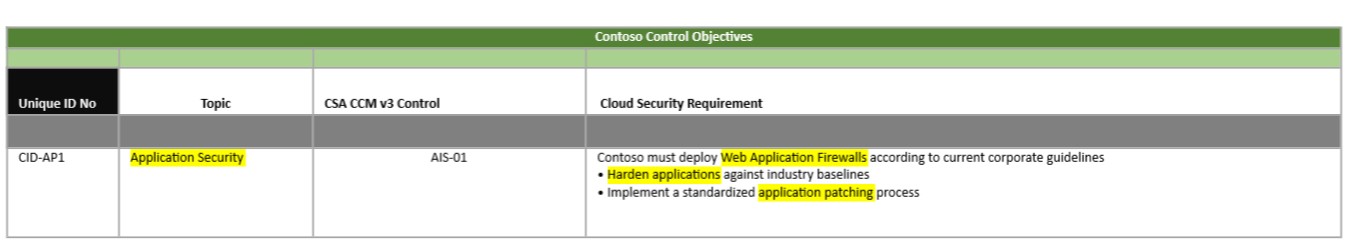

Příklad mapování jednoho řízení: Cíle řízení vaší organizace

Výše uvedená tabulka ukazuje jeden z jedinečných cílů řízení se zvýrazněnými klíčovými slovy.

V tomto příkladu zkontrolujte kategorizaci ovládacího prvku označeného "Zabezpečení aplikace" a identifikujte ho jako ovládací prvek související s aplikací. Požadavkem je implementace aplikačních firewallů a posílení zabezpečení a oprav aplikací. Při kontrole ovládacích prvků a pokynů MCSB můžete najít několik ovládacích prvků, které se týkají a mapují na tento požadavek.

Pokud chcete rychle vyhledat konkrétní verzi MCSB, stáhněte si excelové soubory pro každou verzi. Tyto soubory můžete prohledávat pomocí ID ovládacího prvku nebo klíčových slov v popisu. Tento krok použijte k identifikaci a mapování ovládacích prvků, které MCSB pokrývá.

3. Identifikace kontrolních mechanismů, které nejsou namapované s srovnávacím testem zabezpečení cloudu Microsoftu a příslušnými zásadami

Označte všechny ovládací prvky, které neodpovídají přímo a vyžadují opatření. Během procesu implementace mantinely vytvořte vlastní zásady nebo automatizační skript pro tyto ovládací prvky.

Tip

AzAdvertizer je nástroj řízený komunitou schválený architekturou přechodu na cloud. Použijte ho ke zjišťování předdefinovaných zásad z cílových zón Azure nebo z komunitního úložiště Azure Policy na jednom místě.

4. Provádění posouzení na úrovni platformy a služeb

Po namapování kontrol a cílů na MCSB a shromáždění podpůrných informací o odpovědnosti, pokynech a monitorování by vaše kancelář zabezpečení IT nebo podpůrná organizace měla zkontrolovat všechny informace v oficiálním posouzení platformy.

Toto posouzení platformy určuje, jestli MCSB splňuje minimální požadavky na použití a splňuje všechny požadavky na zabezpečení a dodržování předpisů, které jsou vynucovány předpisy.

Pokud identifikujete mezery, můžete stále používat MCSB, ale možná budete muset vyvíjet ovládací prvky pro zmírnění rizik, dokud tyto mezery nezavřete nebo aktualizace verzí srovnávacích testů, které je vyřeší. Vlastní ovládací prvky můžete také mapovat tak, že vytvoříte definici zásady a v případě potřeby je přidáte do definice iniciativy.

Kontrolní seznamy ke schválení

Bezpečnostní tým schválil platformu Azure pro využití.

K dříve dokončenému mapování kontrol na úrovni platformy budete muset připojit jednotlivou základní linii služby benchmarku zabezpečení Microsoft Cloud v Excelu.

- Přidejte sloupce, aby vyhovovaly hodnocení, například: pokrytí, vynucení, povolené efekty.

Proveďte analýzu řádek po řádku výsledné šablony pro posouzení základní úrovně služeb.

Pro každý cíl kontroly uveďte:

- Pokud může být splněno službou, nebo je to riziko.

- Riziková hodnota, pokud existuje.

- Stav kontroly pro daný řádek

- Potřebné zmírňující kontroly, pokud existují.

- Co může Azure Policy vynutit nebo monitorovat ohledně řízení.

Pokud existují mezery v monitorování nebo vynucování služby a řízení:

- Nahlašte týmu srovnávacích testů cloudového zabezpečení Microsoftu, aby se zavřely mezery v obsahu, monitorování nebo vynucování.

U všech oblastí, které nesplňují vaše požadavky, poznamenejte si rizika spojená s rozhodnutím tento požadavek nevzít v úvahu, dopady a zda je přípustné věc schválit, nebo zda vám v tom brání nedostatky.

Určuje se stav služby:

- Buď služba splňuje všechny požadavky, nebo je riziko přijatelné a je zařazeno na seznam povolených, aby se použilo po zavedení ochranných opatření.

- Nebo, mezery služby jsou příliš velké / riziko je příliš velké a služba je umístěna na seznamu blokovaných. Nejde ho použít, dokud Microsoft nezavře mezery.

Vstupy – úroveň platformy

- Šablona posouzení služeb (Excel)

- Cíle řízení k mapování srovnávacích kritérií zabezpečení cloudu Microsoftu

- Cílová služba

Výstupy – úroveň platformy

- Dokončené hodnocení služeb (Excel)

- Řídící opatření pro zmírnění rizik

- Mezery

- Schválení/neschválení pro využití služeb

Jakmile tým interního zabezpečení nebo auditu schválí, že platforma a základní služby splňují jejich potřeby, implementujte schválené monitorování a mantinely. Pokud jste identifikovali zmírňující opatření a kontrolní mechanismy, které překračují rámec MCSB, implementujte vestavěné kontrolní mechanismy nebo Azure Policy pomocí definic zásad. V případě potřeby přidejte tyto ovládací prvky do definice iniciativy .

Kontrolní seznam – úroveň služby

- Shrňte zásady, které byly identifikovány jako povinné jako výstup posouzení platformy a hodnocení služeb.

- Vyvíjejte všechny potřebné definice vlastních zásad, které podporují zmírnění kontrol a mezer.

- Vytvořte vlastní iniciativu politik.

- Přiřaďte iniciativu zásad pomocí nástrojů cílové zóny Azure, nativních nástrojů nebo nástrojů třetích stran.

Vstupy – úroveň služby

- Dokončené hodnocení služeb (Excel)

Výstupy – úroveň služby

- Iniciativa uživatelských zásad

Implementujte ochranné mechanismy pomocí landing zóny Azure nebo nativních nástrojů.

Následující části popisují, jak identifikovat, mapovat a implementovat kontrolní mechanismy dodržování právních předpisů v rámci nasazení cílové zóny Azure. Toto nasazení zahrnuje zásady v souladu s MCSB pro ovládací prvky zabezpečení na úrovni platformy.

Tip

Pokud používáte referenční architektury přistávacích zón Azure, například portál, Bicep nebo Terraform, nasazení ve výchozím nastavení přiřadí iniciativu zásad MCSB do zprostředkující kořenové skupiny pro správu.

Přečtěte si další informace o zásadách přiřazených jako součást nasazení referenční architektury cílové zóny Azure.

Pokyny k implementaci zásad v cílových zónách Azure

V závislosti na cílech řízení možná budete muset vytvořit vlastní definice zásad, definice iniciativ zásad a přiřazení zásad.

V následujících doprovodných materiálech najdete informace o jednotlivých možnostech implementace cílových zón Azure.

Portál referenční architektury cílové zóny Azure

Při použití akcelerátoru portálu cílové zóny Azure:

- Vytváření vlastních zásad zabezpečení v Microsoft Defenderu pro cloud

- Kurz: Vytvoření vlastní definice zásad

- Přiřazení zásad Azure Policy nebo iniciativ politiky

Moduly Terraformu

Pokud používáte Azure Verified Modules (AVM) pro cílovou zónu platformy (ALZ) – Terraform, projděte si následující doprovodné materiály k používání vlastní knihovny.

Bicep

Při použití Azure Verified Modules (AVM) pro cílovou zónu platformy (ALZ) – Bicep se řiďte následujícími pokyny k úpravě přiřazení zásad.

Implementace vlastních zásad při nepoužívání implementace Azure landing zones

Azure Portal

Při použití webu Azure Portal si projděte následující články.

- Vytváření vlastních zásad zabezpečení v Microsoft Defenderu pro cloud

- Vytvoření vlastní definice zásad

- Vytváření a správa zásad pro vynucování dodržování předpisů

- Přiřazení iniciativ zásad

Šablony Azure Resource Manageru

Při použití šablon Resource Manageru si projděte následující články.

- Vytvoření vlastní definice zásad

- Přiřazení iniciativ zásad

- Vytvoření přiřazení zásad pro identifikaci prostředků, které nedodržují předpisy, s využitím šablony ARM

- Referenční šablona pro definici zásad v Bicep a Resource Manageru

- Referenční informace k šabloně sady Bicep a Resource Manageru (iniciativa)

- Referenční šablona přiřazení zásad pro Bicep a Resource Manager

Terraform

Při použití Terraformu si projděte následující články.

- Přidání vlastních definic a iniciativ Azure Policy

- Přidání definice sady Azure Policy

- Přiřazení zásady správy skupiny

- Přiřazení iniciativy Azure Policy nebo zásad

Bicep

Při použití šablon Bicep si projděte následující články.

- Rychlý start: Vytvoření přiřazení zásady k identifikaci nevyhovujících prostředků pomocí souboru Bicep

- Referenční šablona pro definici zásad v Bicep a Resource Manageru

- Referenční informace k šabloně sady zásad Bicep a Sady zásad Resource Manageru (iniciativa)

- Referenční šablona přiřazení zásad pro Bicep a Resource Manager

Monitorování dodržování předpisů pomocí Microsoft Defenderu pro cloud

Microsoft Defender for Cloud nepřetržitě porovnává konfigurace vašich prostředků s požadavky v oborových standardech, pravidlech a srovnávacích testech. Řídicí panel dodržování právních předpisů zobrazuje stav dodržování předpisů. Přečtěte si další informace o vylepšení dodržování právních předpisů.

Nejčastější dotazy

Jak můžu nasadit cíle řízení, pokud není moje architektura mapovaná na srovnávací test zabezpečení cloudu Microsoftu?

Microsoft poskytuje mapování srovnávacích testů zabezpečení cloudu (MCSB) na mnoho předních oborových architektur. Pokud požadované ovládací prvky nejsou pokryté, proveďte ruční mapování. Postupujte podle kroků v tomto článku pro ruční mapování ovládacích prvků.

Příklad: Pokud potřebujete splnit dodržování předpisů Canada Federal Protected B (PBMM) a srovnávací test zabezpečení cloudu Microsoftu se ještě nemapuje na PBMM, vyhledejte sdílenou architekturu, jako je NIST Special Publication (SP) 800-53 Revision 4. Pokud se PBMM i MCSB v2 mapují na NIST SP 800-53 R4, použijte tuto běžnou architekturu k identifikaci doporučení a pokynů, které je potřeba dodržovat v Azure.

Jak řeším cíle řízení, na které se nevztahuje srovnávací test zabezpečení cloudu Microsoftu?

MCSB se zaměřuje na technické kontroly Azure. Nezahrnuje netechnické cíle, jako je trénování nebo kontroly, které přímo nesouvisí s technickým zabezpečením, jako je zabezpečení datového centra. Označte tyto položky jako zodpovědnost Microsoftu a používejte důkazy z obsahu MCSB nebo sestav auditu Microsoftu k předvedení dodržování předpisů. Pokud zjistíte, že cílem je technická kontrola, vytvořte kromě základních ovládacích prvků pro sledování ovládací prvek zmírnění rizika. Můžete také odeslat žádost na MCSBteam@microsoft.com k řešení problému s chybějícími ovládacími prvky v budoucích verzích.