Architektura zabezpečení vývoje

Tento článek popisuje kroky, které vám pomůžou dosáhnout ideálního koncového stavu pro zabezpečení vývoje ve vaší organizaci.

Vaše architektura zabezpečení vývoje by měla integrovat tyto klíčové komponenty:

- Osvědčené postupy zabezpečení

- Inovace v kultuře DevOps, nástrojích, procesech a technologiích

- Infrastruktura jako kód (IaC) pro zajištění konzistence nasazení

Sladění osvědčených postupů a technologií zabezpečení s procesy a pracovními postupy, které zprovozní architekturu DevOps Maximalizujte automatizaci nástrojů pro analýzu zabezpečení, procesů modelování hrozeb, správy stavu zabezpečení a dalších technik zabezpečení spolu s jejich integrací s procesy CI/CD. Stanovte jasné role a odpovědnosti pro prvky zabezpečení.

Konzistence nasazení IaC

Automatizace úloh pomocí infrastruktury jako kódu (IaC) pomáhá zajistit jejich konzistentní a správné provádění a splnit cíle zabezpečení a efektivitu vaší organizace. IaC umožňuje opakovatelná nasazení infrastruktury a konfigurace návrhu prostředí, abyste mohli konzistentně spravovat, řídit nebo podporovat více úloh. Spolupracujte s vývojáři IaC a ujistěte se, že zabezpečení je integrované do veškeré automatizace a aby architektura a vývojové procesy IaC dodržovaly osvědčené postupy zabezpečení.

Cílové zóny Azure obsahují předem existující kód a usnadňují it a bezpečnostní týmy vaší organizace. Cílové zóny Azure poskytují opakovatelnou předvídatelnou metodu použití implementací šablonovaných cílových zón s ohledem na oblasti návrhu pro zabezpečení, správu, zásady správného řízení a automatizaci platforem /DevOps.

Do implementace architektury cílové zóny Azure zahrňte nástroje zabezpečení, které zahrnují:

- Cílový stav architektury pro většinu organizací

- Škálované a vyspělé prostředí

- Široká škála osvědčených postupů Microsoftu pro návrh prostředí Azure

- Silné základy, které organizacím umožňují vytvářet nepřetržitě zlepšující procesy správy, zásad správného řízení a zabezpečení

Integrovaný proces vývoje zabezpečení

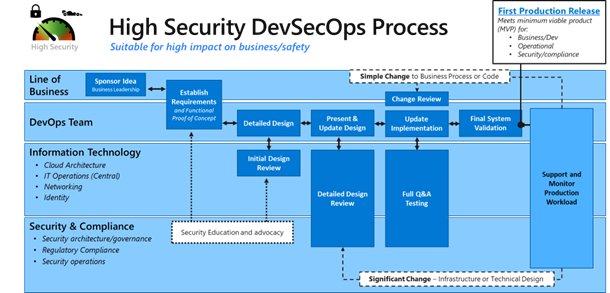

Zabezpečení kódu v cloudu se musí integrovat s existujícími procesy, abyste ho v průběhu času úspěšně zprovozněli a udrželi. Následující diagram znázorňuje ukázkovou metodu integrace zabezpečených postupů vývoje a provozu do inovačního procesu.

Ukázkový proces zobrazený v tomto diagramu je vhodný pro důležité obchodní funkce, které vyžadují nejvyšší úroveň zabezpečení (například rozhraní API a aplikace, které zpracovávají finanční transakce nebo důležité obchodní informace).

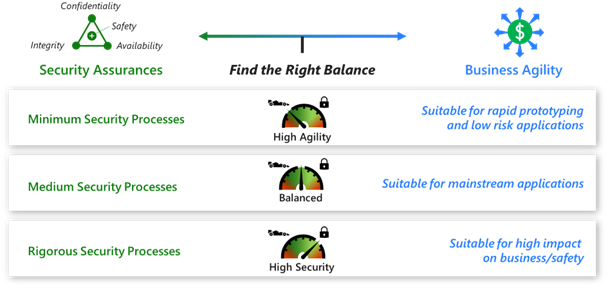

Zvažte vývoj jednodušších a zjednodušených verzí tohoto procesu pro různé případy použití, jak je znázorněno v následujícím diagramu:

Identifikujte kroky, které jsou součástí pracovních postupů vývoje vaší organizace, lidí a technologií, které jsou nezbytné pro pokrok od nápadu po produkční a probíhající provoz. Identifikujte také proces řešení hlavních a menších změn a oprav chyb během životního cyklu vývoje.

Další kroky

Váš názor

Připravujeme: V průběhu roku 2024 budeme postupně vyřazovat problémy z GitHub coby mechanismus zpětné vazby pro obsah a nahrazovat ho novým systémem zpětné vazby. Další informace naleznete v tématu: https://aka.ms/ContentUserFeedback.

Odeslat a zobrazit názory pro