Kontrola počítačů bez agentů

Microsoft Defender pro cloud zlepšuje stav výpočetních prostředků pro prostředí Azure, AWS a GCP s využitím kontroly počítačů. Požadavky a podpora najdete v matici podpory výpočetních prostředků v defenderu pro cloud.

Kontrola bez agentů pro virtuální počítače poskytuje:

- Široký a bezproblémový přehled o inventáři softwaru pomocí Microsoft Defender Správa zranitelností.

- Hloubková analýza konfigurace operačního systému a dalších meta dat počítače

- Posouzení ohrožení zabezpečení pomocí správy ohrožení zabezpečení v programu Defender

- Kontrola tajných kódů pro vyhledání tajných kódů ve formátu prostého textu ve výpočetním prostředí

- Detekce hrozeb s kontrolou malwaru bez agentů pomocí Antivirová ochrana v programu Microsoft Defender

Kontrola bez agentů vám pomůže při identifikaciproblémůch Kontrola bez agentů je dostupná prostřednictvím plánu Správa stavu cloudového zabezpečení v programu Defender (CSPM) i plánu Defender for Servers P2 .

Dostupnost

| Aspekt | Detaily |

|---|---|

| Stav vydání: | GA |

| Ceny: | Vyžaduje správu stavu cloudového zabezpečení v programu Defender (CSPM) nebo Microsoft Defender for Servers Plan 2. |

| Podporované případy použití: | |

| Mraky: | |

| Operační systémy: | |

| Typy instancí a disků: | Azure Maximální povolený počet disků: 6 Škálovací sada virtuálních počítačů – Flex AWS GCP |

| Šifrování: | Azure AWS GCP |

Jak funguje kontrola bez agentů

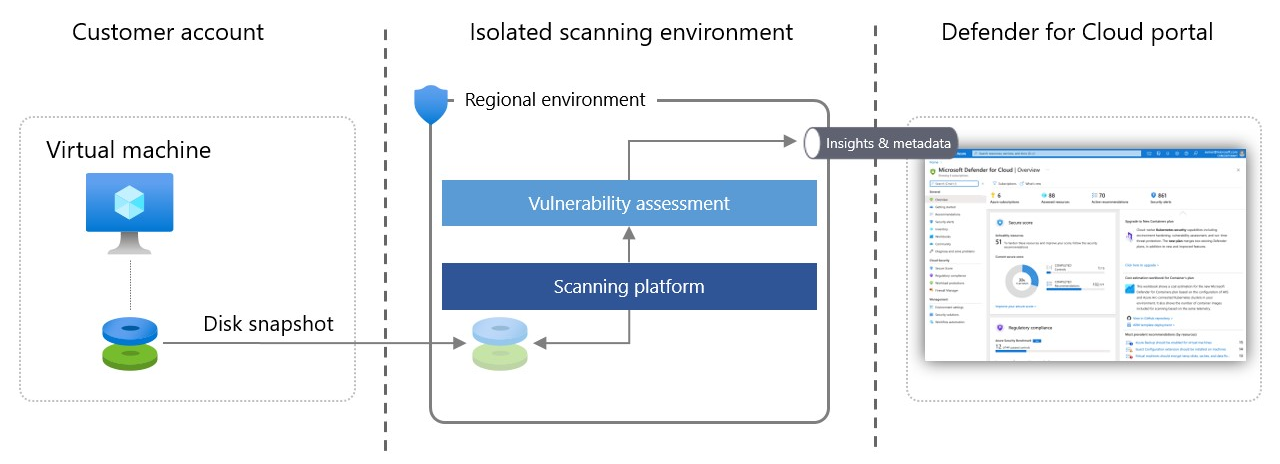

Kontrola virtuálních počítačů bez agentů používá ke shromažďování dat cloudová rozhraní API. Zatímco metody založené na agentech používají rozhraní API operačního systému za běhu k nepřetržitému shromažďování dat souvisejících se zabezpečením. Defender for Cloud vytváří snímky disků virtuálních počítačů a provádí vzdálenou analýzu konfigurace operačního systému a systému souborů uložených ve snímku. Zkopírovaný snímek zůstane ve stejné oblasti jako virtuální počítač. Na virtuální počítač nemá kontrola vliv.

Po získání potřebných metadat z kopírovaného disku program Defender for Cloud okamžitě odstraní zkopírovaný snímek disku a odešle metadata do modulů Microsoftu, aby zjistil mezery v konfiguraci a potenciální hrozby. Například při posouzení ohrožení zabezpečení provádí analýza správa ohrožení zabezpečení v programu Defender. Výsledky se zobrazí v programu Defender for Cloud, který konsoliduje výsledky založené na agentech i bez agentů na stránce Výstrahy zabezpečení.

Prostředí kontroly, ve kterém se analyzují disky, jsou regionální, nestálé, izolované a vysoce zabezpečené. Snímky disků a data nesouvisející s kontrolou se neukládají déle, než je nutné ke shromažďování metadat, obvykle několik minut.

Související obsah

Tento článek vysvětluje, jak funguje kontrola bez agentů a jak pomáhá shromažďovat data z vašich počítačů.

Přečtěte si další informace o tom, jak povolit vyhledávání virtuálních počítačů bez agentů.

Projděte si běžné dotazy týkající se kontroly bez agentů a toho, jak ovlivňuje předplatné nebo účet, shromažďování dat bez agentů a oprávnění používaná kontrolou bez agentů.

Váš názor

Připravujeme: V průběhu roku 2024 budeme postupně vyřazovat problémy z GitHub coby mechanismus zpětné vazby pro obsah a nahrazovat ho novým systémem zpětné vazby. Další informace naleznete v tématu: https://aka.ms/ContentUserFeedback.

Odeslat a zobrazit názory pro