Přehled programu Microsoft Defender for Storage (classic)

Poznámka:

Upgradujte na nový plán Microsoft Defenderu pro úložiště. Zahrnuje nové funkce, jako je kontrola malwaru a detekce citlivých dat. Tento plán také poskytuje předvídatelnější cenovou strukturu pro lepší kontrolu nad pokrytím a náklady. Kromě toho budou všechny nové funkce Defenderu pro úložiště vydávány pouze v novém plánu. Migrace na nový plán je jednoduchý proces, přečtěte si zde o tom, jak migrovat z klasického plánu. Pokud používáte Defender for Storage (classic) s cenami jednotlivých transakcí nebo účtů úložiště, budete muset migrovat do nového plánu Defenderu for Storage (classic) pro přístup k těmto funkcím a cenám. Přečtěte si o výhodách migrace do nového plánu Defenderu pro úložiště.

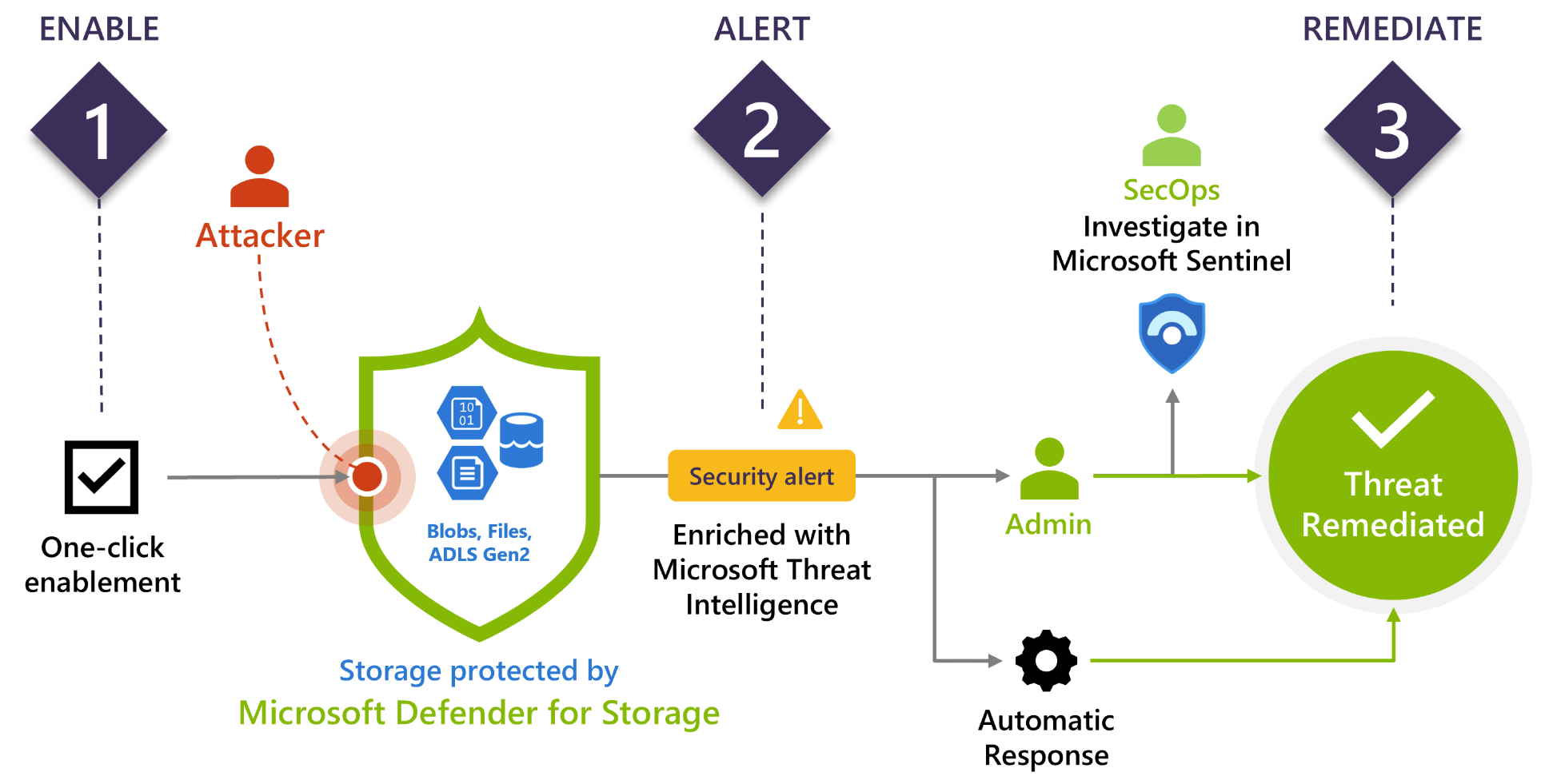

Microsoft Defender for Storage (classic) je vrstva zabezpečení nativní pro Azure, která detekuje neobvyklé a potenciálně škodlivé pokusy o přístup k účtům úložiště nebo jejich zneužití. K poskytování kontextových výstrah zabezpečení používá pokročilé možnosti detekce hrozeb a data microsoft Threat Intelligence . Tyto výstrahy také zahrnují kroky ke zmírnění zjištěných hrozeb a zabránění budoucím útokům.

Program Microsoft Defender for Storage (classic) můžete povolit na úrovni předplatného (doporučeno) nebo na úrovni prostředku.

Defender for Storage (classic) průběžně analyzuje datový proud vygenerovaný službami Azure Blob Storage, Azure Files a Azure Data Lake Storage . Při zjištění potenciálně škodlivých aktivit se vygenerují výstrahy zabezpečení. Tato upozornění se zobrazují v programu Microsoft Defender for Cloud. Tady najdete všechny podrobnosti o podezřelé aktivitě spolu s příslušnými kroky šetření, akcemi nápravy a doporučeními zabezpečení.

Analyzovaná data služby Azure Blob Storage zahrnují typy operací, jako Get Blobjsou , Put Blob, List BlobsGet Container ACL, a Get Blob Properties. Mezi příklady analyzovaných typů operací Azure Files patří Get File, Create File, List Files, , Get File Propertiesa Put Range.

Defender for Storage (classic) nemá přístup k datům účtu úložiště a nemá žádný vliv na jeho výkon.

Další informace najdete v tomto videu v řadě videí Defender for Cloud v programu Defender for Cloud:

Další vysvětlení o defenderu for Storage (classic) najdete v nejčastějších dotazech.

Dostupnost

| Aspekt | Detaily |

|---|---|

| Stav vydání: | Všeobecná dostupnost (GA) |

| Ceny: | Microsoft Defender for Storage (classic) se fakturuje, jak je znázorněno na stránce s cenami. |

| Chráněné typy úložiště: | Blob Storage (Standard/Premium StorageV2, objekty blob bloku) Soubory Azure (přes rozhraní REST API a SMB) Azure Data Lake Storage Gen2 (účty Standard/Premium s povolenými hierarchickými obory názvů) |

| Mraky: |

Jaké jsou výhody Microsoft Defenderu pro úložiště (klasické verze)?

Defender for Storage (classic) poskytuje:

Nativní zabezpečení Azure – S povolením jedním kliknutím chrání Defender for Storage (classic) data uložená v Objektech blob Azure, Azure Files a Data Lakes. Jako nativní služba Azure poskytuje Defender for Storage (classic) centralizované zabezpečení všech datových prostředků, které Azure spravuje a je integrovaný s dalšími službami zabezpečení Azure, jako je Microsoft Sentinel.

Sada bohatých detekcí – Detekce v programu Defender for Storage (classic) využívají technologii Microsoft Threat Intelligence, která pokrývají hlavní hrozby úložiště, jako je neověřený přístup, ohrožené přihlašovací údaje, útoky na sociální inženýrství, exfiltrace dat, zneužití oprávnění a škodlivý obsah.

Reakce ve velkém měřítku – Nástroje pro automatizaci Defenderu pro cloud usnadňují prevenci a reakci na zjištěné hrozby. Další informace najdete v článku Automatizace odpovědí na triggery Defenderu pro cloud.

Bezpečnostní hrozby v cloudových službách úložiště

Odborníci na zabezpečení Microsoftu analyzovali prostor pro útoky na služby úložiště. Účty úložiště můžou podléhat poškození dat, vystavení citlivého obsahu, distribuci škodlivého obsahu, exfiltraci dat, neoprávněný přístup a další.

Potenciální bezpečnostní rizika jsou popsaná v matici hrozeb pro cloudové služby úložiště a jsou založená na architektuře MITRE ATT&CK®, znalostní báze pro taktiku a techniky používané v kybernetických útokůch.

Jaký druh upozornění poskytuje Microsoft Defender for Storage (classic)?

Výstrahy zabezpečení se aktivují pro následující scénáře (obvykle od 1 do 2 hodin od události):

| Typ hrozby | Popis |

|---|---|

| Neobvyklý přístup k účtu | Například přístup z výstupního uzlu TOR, podezřelých IP adres, neobvyklých aplikací, neobvyklých umístění a anonymního přístupu bez ověřování. |

| Neobvyklé chování v účtu | Chování, které se liší od naučeného směrného plánu. Například změna přístupových oprávnění v účtu, neobvyklá kontrola přístupu, neobvyklé zkoumání dat, neobvyklé odstranění objektů blob/souborů nebo neobvyklá extrakce dat. |

| Detekce malwaru založeného na reputaci hodnoty hash | Detekce známého malwaru na základě hodnoty hash úplného objektu blob nebo souboru To může pomoct při zjišťování ransomwaru, virů, spywaru a dalšího malwaru nahraného do účtu, zabránění vstupu do organizace a šíření do dalších uživatelů a prostředků. Viz také Omezení analýzy reputace hodnoty hash. |

| Neobvyklé nahrávání souborů | Neobvyklé balíčky cloudové služby a spustitelné soubory nahrané do účtu |

| Veřejná viditelnost | Potenciální pokusy o přerušení kontrolou kontejnerů a načtením potenciálně citlivých dat z veřejně přístupných kontejnerů |

| Phishingové kampaně | Pokud je obsah hostovaný ve službě Azure Storage identifikovaný jako součást útoku phishing, který má vliv na uživatele Microsoftu 365. |

Tip

Úplný seznam všech výstrah Defenderu pro úložiště (classic) najdete na stránce s referenčními informacemi o výstrahách. Je nezbytné zkontrolovat požadavky, protože některé výstrahy zabezpečení jsou přístupné jenom v rámci nového plánu Defenderu pro úložiště. Informace na referenční stránce jsou užitečné pro vlastníky úloh, kteří hledají zjistitelné hrozby a umožňují týmům security Operations Center (SOC) seznámit se s detekcemi před provedením šetření. Přečtěte si další informace o tom, co je v programu Defender for Cloud Security Alert a jak spravovat výstrahy ve správě a odpovídání na výstrahy zabezpečení v programu Microsoft Defender for Cloud.

Výstrahy zahrnují podrobnosti o incidentu, který je aktivoval, a doporučení, jak vyšetřovat a opravovat hrozby. Výstrahy je možné exportovat do Microsoft Sentinelu nebo jakéhokoli jiného externího nástroje SIEM nebo jiného externího nástroje. Další informace najdete v upozorněních streamu na řešení modelu nasazení SIEM, SOAR nebo IT Classic.

Omezení analýzy reputace hodnoty hash

Tip

Pokud chcete, aby nahrané objekty blob hledaly malware téměř v reálném čase, doporučujeme upgradovat na nový plán Defenderu pro úložiště. Přečtěte si další informace o kontrole malwaru.

Reputace hodnoty hash není hloubková kontrola souborů – Microsoft Defender for Storage (classic) používá analýzu reputace hodnot hash podporovanou funkcí Microsoft Threat Intelligence k určení, jestli je nahraný soubor podezřelý. Nástroje ochrany před hrozbami nenaskenovávají nahrané soubory; místo toho analyzují data vygenerovaná ze služeb Blobs Storage a Files. Defender for Storage (classic) pak porovná hodnoty hash nově nahraných souborů s hodnotami hash známých virů, trojských koní, spywaru a ransomwaru.

Analýza reputace hodnot hash není podporovaná pro všechny protokoly souborů a typy operací – některé, ale ne všechny, datové protokoly obsahují hodnotu hash souvisejícího objektu blob nebo souboru. V některých případech data neobsahují hodnotu hash. V důsledku toho se některé operace nedají monitorovat kvůli známým nahrání malwaru. Mezi příklady takových nepodporovaných případů použití patří sdílené složky SMB a při vytváření objektu blob pomocí příkazu Put Block a Put blocklist.

Další kroky

V tomto článku jste se dozvěděli o programu Microsoft Defender for Storage (classic).

- Povolení defenderu pro úložiště (classic)

- Podívejte se na běžné dotazy týkající se klasického defenderu pro úložiště.