Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Aplikace hostované mimo Azure, například v místním prostředí nebo datovém centru třetích stran, by měly k ověření ve službách Azure používat aplikační hlavní identitu prostřednictvím Microsoft Entra ID. V dalších částech se dozvíte:

- Postup registrace aplikace s Microsoft Entra k vytvoření instančního objektu

- Přiřazení rolí k oprávněním oboru

- Ověření pomocí služebního principálu z kódu vaší aplikace

Použití vyhrazených aplikačních služebních principálů umožňuje dodržovat princip minimálních práv při přístupu k prostředkům Azure. Oprávnění jsou omezená na konkrétní požadavky aplikace během vývoje, což brání náhodnému přístupu k Azure prostředkům určeným pro jiné aplikace nebo služby. Tento přístup také pomáhá vyhnout se problémům při přesunu aplikace do produkčního prostředí tím, že zajišťuje, že ve vývojovém prostředí není příliš privilegovaný.

Pro každé prostředí, ve které je aplikace hostovaná, by se měla vytvořit jiná registrace aplikace. To umožňuje nakonfigurovat pro každý instanční objekt specifická oprávnění prostředí a zajistit, aby aplikace nasazená do jednoho prostředí nemluvila s Azure prostředky, které jsou součástí jiného prostředí.

Registrace aplikace v Azure

Objekty aplikačních služebních principálů se vytvářejí registrací aplikace v Azure pomocí portálu Azure nebo Azure CLI.

Na portálu Azure přejděte pomocí panelu hledání na stránku App registrations.

Na stránce App registrations vyberte + Nová registrace.

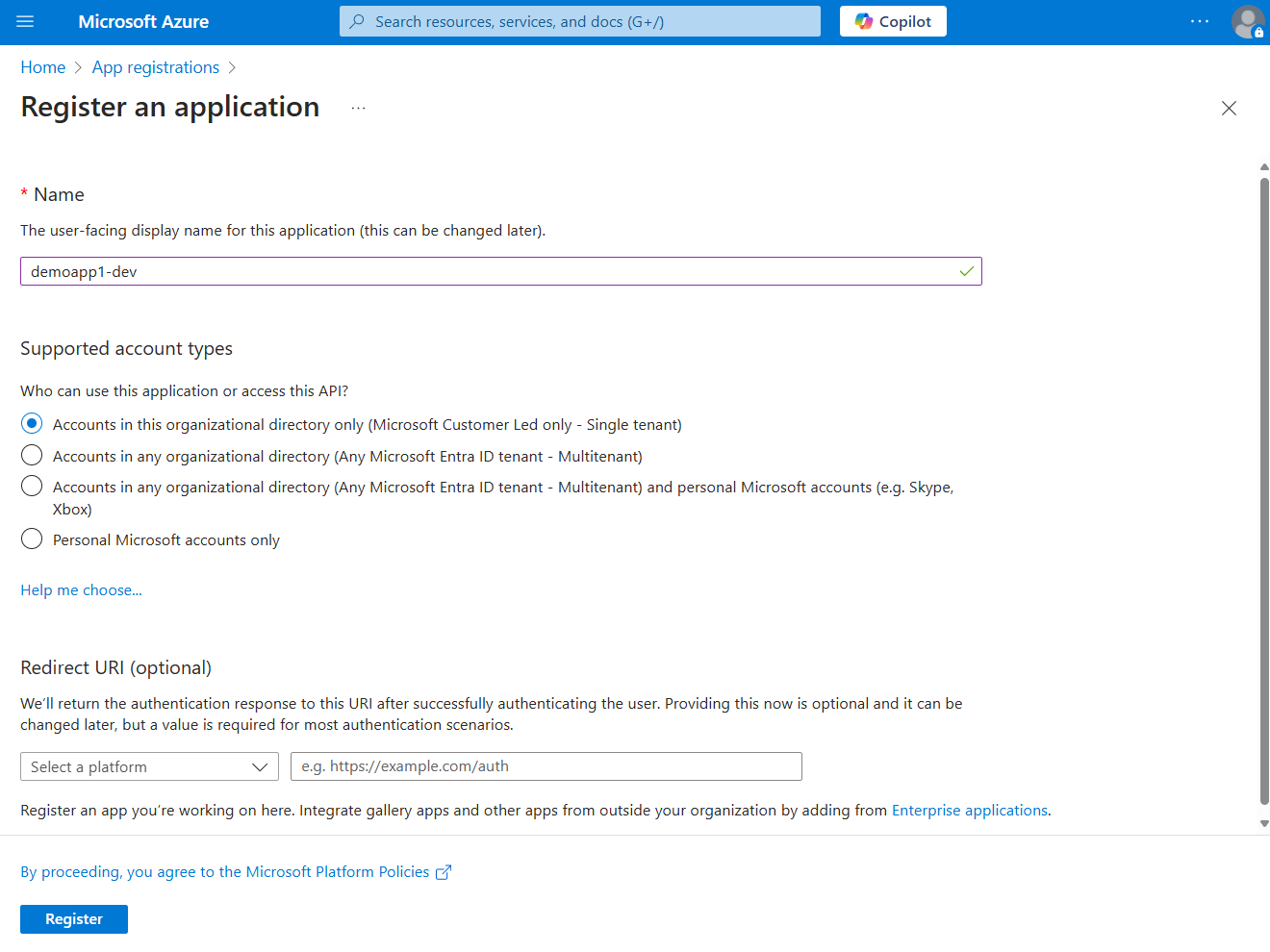

Na stránce registrace aplikace :

- Do pole Název zadejte popisnou hodnotu, která obsahuje název aplikace a cílové prostředí.

- Pro Podporované typy účtůvyberte Účty pouze v tomto organizačním adresáři (pouze Microsoft Customer Led – jednotná instance), nebo vyberte možnost, která nejlépe vyhovuje vašim požadavkům.

Vyberte Register pro registraci vaší aplikace a vytvoření service principal.

Na stránce registrace aplikace aplikace zkopírujte ID aplikace (klienta) a ID adresáře (tenanta) a vložte je do dočasného umístění pro pozdější použití v konfiguracích kódu aplikace.

Vyberte Přidání certifikátu nebo tajného kódu pro nastavení přihlašovacích údajů pro vaši aplikaci.

Na stránce Certifikáty a tajemství vyberte + Nový tajný klíč klienta.

V panelu, který se otevře Přidat tajný klíč klienta:

- Jako popiszadejte hodnotu Current.

- Pro hodnotu u Expires ponechte výchozí doporučenou hodnotu 180 dnů.

- Chcete-li přidat tajemství, vyberte Přidat.

Na stránce Certifikáty & tajných kódů zkopírujte vlastnost Hodnota tajného klíče klienta pro použití v dalším kroku.

Poznámka:

Hodnota tajného klíče klienta se zobrazí jenom jednou po vytvoření registrace aplikace. Můžete přidat další tajné kódy klienta bez zneplatnění tohoto tajného klíče klienta, ale neexistuje způsob, jak tuto hodnotu znovu zobrazit.

Přiřazení rolí k instančnímu objektu aplikace

Dále určete, jaké role (oprávnění) vaše aplikace potřebuje k jakým prostředkům, a přiřaďte tyto role k vytvořenému služebnímu principalu. Role je možné přiřadit na úrovni prostředků, skupin prostředků nebo předplatného. Tento příklad ukazuje, jak přiřadit role v oboru skupiny prostředků, protože většina aplikací seskupuje všechny své Azure prostředky do jedné skupiny prostředků.

Na portálu Azure přejděte na stránku Overview skupiny prostředků, která obsahuje vaši aplikaci.

V levém navigačním panelu vyberte řízení přístupu (IAM).

Na stránce Řízení přístupu (IAM) vyberte + Přidat a pak v rozevírací nabídce zvolte Přidat přiřazení role . Stránka Přidat přiřazení role poskytuje několik záložek pro konfiguraci a přiřazení rolí.

Na kartě Role vyhledejte roli, kterou chcete přiřadit, pomocí vyhledávacího pole. Vyberte roli a pak zvolte Další.

Na kartě Členové :

- V části Přiřadit přístup k hodnotě vyberte Uživatel, skupina nebo instanční objekt .

- Pro hodnotu Členové zvolte + Vybrat členy , aby se otevřel informační panel Vybrat členy .

- Vyhledejte služební objekt, který jste vytvořili dříve, a vyberte ho z výsledků filtrování. Výběrem možnosti Vybrat vyberte skupinu a zavřete informační panel.

- V dolní části karty Členové vyberte Zkontrolovat a přiřadit.

Na kartě Revize a Přiřazení vyberte Revize a Přiřazení v dolní části stránky.

Nastavení proměnných prostředí aplikace

Při běhu se některé přihlašovací údaje z knihovny Azure Identity, jako například DefaultAzureCredential, EnvironmentCredential, a ClientSecretCredential, pokouší vyhledat informace o službě principal podle konvencí v proměnných prostředí. Při práci s Python existují různé způsoby konfigurace proměnných prostředí v závislosti na nástrojích a prostředí.

Bez ohledu na zvolený přístup nakonfigurujte pro instanční objekt následující proměnné prostředí:

-

AZURE_CLIENT_ID: Slouží k identifikaci registrované aplikace v Azure. -

AZURE_TENANT_ID: ID tenanta Microsoft Entra. -

AZURE_CLIENT_SECRET: Tajné přihlašovací údaje vygenerované pro aplikaci.

V Visual Studio Code lze proměnné prostředí nastavit v souboru launch.json umístěném ve složce .vscode projektu. Tyto hodnoty se automaticky načítají při spuštění aplikace. Tyto konfigurace ale během nasazování necestují s vaší aplikací, takže potřebujete nastavit proměnné prostředí v cílovém hostitelském prostředí.

{

"configurations": [

{

"env": {

"AZURE_CLIENT_ID": "<your-client-id>",

"AZURE_TENANT_ID": "<your-tenant-id>",

"AZURE_CLIENT_SECRET": "<your-client-secret>"

}

}

]

}

Autentizace ke službám Azure z vaší aplikace

Knihovna azure-identity poskytuje různé pověřovací údaje – implementace TokenCredential, které jsou přizpůsobené podpoře různých scénářů a toků ověřování Microsoft Entra. Následující kroky ukazují, jak používat ClientSecretCredential při práci se služebními identitami lokálně a v produkčním prostředí.

Implementace kódu

Začněte přidáním balíčku do aplikace.

pip install azure-identity

Dále byste u každého kódu Pythonu, který ve vaší aplikaci vytvoří objekt klienta Azure SDK, měli:

- Naimportujte třídu

ClientSecretCredentialzazure.identitymodulu. - Importujte

osmodul pro čtení proměnných prostředí. - Přečtěte si proměnné prostředí, abyste získali ID klienta, ID tenanta a tajný klíč klienta.

- Vytvořte objekt, který

ClientSecretCredentialpředává ID tenanta, ID klienta a tajný klíč klienta. - Předejte objekt

ClientSecretCredentialkonstruktoru objektu klienta Azure SDK.

Příklad tohoto přístupu je znázorněn v následujícím segmentu kódu.

import os

from azure.identity import ClientSecretCredential

from azure.storage.blob import BlobServiceClient

tenant_id = os.environ.get("AZURE_TENANT_ID")

client_id = os.environ.get("AZURE_CLIENT_ID")

client_secret = os.environ.get("AZURE_CLIENT_SECRET")

credential = ClientSecretCredential(tenant_id, client_id, client_secret)

blob_service_client = BlobServiceClient(

account_url="https://<my_account_name>.blob.core.windows.net",

credential=credential)