Zavření výstrah kontroly závislostí v rozšířeném zabezpečení

Kontrola závislostí v Rozšířeném zabezpečení detekuje opensourcové komponenty používané ve zdrojovém kódu a identifikuje, jestli existují nějaká související ohrožení zabezpečení. Všechna zjištěná ohrožení zabezpečení z opensourcových komponent se označí příznakem jako výstraha. V této aktualizaci můžete zavřít výstrahy kontroly závislostí v rozšířeném zabezpečení, u kterého se domníváte, že se jedná o falešně pozitivní nebo přijatelné riziko.

V Azure Repos jsme změnili výchozí chování tak, aby při vytváření nové větve odebralo oprávnění Upravit zásady.

Další informace o těchto funkcích najdete v poznámkách k verzi.

Pokročilé zabezpečení GitHubu pro Azure DevOps

Azure Boards

Azure Pipelines

- Úlohy Kubernetes teď podporují kubelogin

- Aktualizace plánů YAML cron

- Zakázání kontroly

- Vylepšení rozhraní REST API schválení

- Nové přepínače pro řízení vytváření klasických kanálů

Azure Repos

OBECNÉ

Zavření výstrah pro výstrahy kontroly závislostí v sadě Advanced Security

Teď můžete zavřít všechna upozornění kontroly závislostí, u které se domníváte, že jde o falešně pozitivní nebo přijatelné riziko. Jedná se o stejné možnosti zavření výstrah pro kontrolu tajných kódů a výstrahy kontroly kódu v rozšířeném zabezpečení, které můžete aktuálně použít.

Mějte na paměti, že možná budete muset znovu spustit kanál detekce s úlohou kontroly závislostí a také zajistit, abyste měli Advanced Security: dismiss alerts oprávnění k zavření těchto výstrah.

Další informace o zavření výstrah najdete v tématu Rušení výstrah kontroly závislostí.

Azure Boards

Kopírování odkazu na pracovní položku

Provedli jsme malé vylepšení kopírování adresy URL pracovní položky z několika oblastí v Azure Boards. Usnadňuje získání přímého odkazu na konkrétní pracovní položku.

Odkaz pro kopírování byl přidán do kontextových nabídek ve formuláři pracovní položky, backlogu a backlogu úkolů.

Poznámka:

Tato funkce bude dostupná jenom ve verzi Preview new Boards Hubs.

Azure Pipelines

Úlohy Kubernetes teď podporují kubelogin

Aktualizovali jsme úlohy KubernetesManifest@1, HelmDeploy@0, Kubernetes@1 a AzureFunctionOnKubernetes@1 , aby podporovaly kubelogin. To vám umožní cílit na Azure Kubernetes Service (AKS) nakonfigurovanou s integrací Azure Active Directory.

Kubelogin není na hostovaných imagích předinstalovaný. Pokud chcete zajistit, aby výše uvedené úlohy používaly kubelogin, nainstalujte ho vložením úlohy KubeloginInstaller@0 před úkol, který na něm závisí:

- task: KubeloginInstaller@0

- task: HelmDeploy@0

# arguments do not need to be modified to use kubelogin

Vylepšení rozhraní REST API schválení

Schválení zvyšují zabezpečení kanálu YAML tím, že umožňují ruční kontrolu nasazení do produkčního prostředí. Aktualizovali jsme rozhraní REST API pro dotazy schválení, aby bylo výkonnější. Teď:

- Nemusíte zadávat seznam

approvalIds. Všechny parametry jsou teď volitelné. - Může určit seznam

userIds k načtení seznamu schválení čekajících na tyto uživatele. V současné době rozhraní REST API vrátí seznam schválení, pro která jsou uživatelé explicitně přiřazeni jako schvalovatelé. - Může určit schválení

state, která mají být vrácena,pendingnapříklad .

Tady je příklad: GET https://dev.azure.com/fabrikamfiber/fabrikam-chat/_apis/pipelines/approvals?api-version=7.1-preview.1&userId=00aa00aa-bb11-cc22-dd33-44ee44ee44ee&state=pending vrátí

{

"count": 2,

"value":

[

{

"id": "87436c03-69a3-42c7-b5c2-6abfe049ee4c",

"steps": [],

"status": "pending",

"createdOn": "2023-06-27T13:58:07.417Z",

"lastModifiedOn": "2023-06-27T13:58:07.4164237Z",

"executionOrder": "anyOrder",

"minRequiredApprovers": 1,

"blockedApprovers": [],

"_links":

{

"self":

{

"href": "https://dev.azure.com/fabrikamfiber/fabricam-chat/_apis/pipelines/approvals/87436c03-69a3-42c7-b5c2-6abfe049ee4c"

}

}

},

{

"id": "2549baca-104c-4a6f-b05f-bdc4065a53b7",

"steps": [],

"status": "pending",

"createdOn": "2023-06-27T13:58:07.417Z",

"lastModifiedOn": "2023-06-27T13:58:07.4164237Z",

"executionOrder": "anyOrder",

"minRequiredApprovers": 1,

"blockedApprovers": [],

"_links":

{

"self":

{

"href": "https://dev.azure.com/fabrikamfiber/fabricam-chat/_apis/pipelines/approvals/2549baca-104c-4a6f-b05f-bdc4065a53b7"

}

}

}

]

}

Zakázání kontroly

Provedli jsme méně zdlouhavé kontroly ladění. Někdy nefunguje správná kontrola vyvolání funkce Azure nebo vyvolání rozhraní REST API a je potřeba ji opravit. Dříve jste tyto kontroly museli odstranit, aby se zabránilo chybnému blokování nasazení. Jakmile kontrolu opravíte, museli jste ji znovu přidat a správně ho nakonfigurovat, abyste měli jistotu, že jsou nastavená všechna požadovaná záhlaví nebo jsou správné parametry dotazu. To je zdlouhavé.

Teď můžete jenom zakázat kontrolu. Zakázaná kontrola se nespustí v následných vyhodnoceních sady kontrol.

Jakmile opravíte chybnou kontrolu, stačí ji povolit.

Aktualizace plánů YAML cron

V kanálech YAML můžete definovat plánované triggery pomocí cron vlastnosti YAML.

Aktualizovali jsme, jak tato vlastnost batch funguje. Stručně řečeno, pokud nastavíte batch na true, plán cron se nespustí, pokud probíhá další naplánované spuštění kanálu. To platí bez ohledu na verzi úložiště kanálu.

Následující tabulka popisuje, jak always a batch jak pracovat.

| Always | Batch | Chování |

|---|---|---|

false |

false |

Kanál se spustí jenom v případě, že dojde ke změně s ohledem na poslední úspěšné naplánované spuštění kanálu. |

false |

true |

Kanál se spustí jenom v případě, že dojde ke změně s ohledem na poslední úspěšné naplánované spuštění kanálu a neprobíhá žádné probíhající naplánované spuštění kanálu. |

true |

false |

Kanál se spouští podle plánu cron. |

true |

true |

Kanál se spouští podle plánu cron. |

Předpokládejme například always: false a batch: true. Předpokládejme, že existuje plán cron, který určuje, že kanál by se měl spouštět každých 5 minut. Představte si, že existuje nové potvrzení. Během 5 minut kanál spustí naplánované spuštění. Představte si, že dokončení spuštění kanálu trvá 30 minut. Během těchto 30 minut se neprobíhá žádné naplánované spuštění bez ohledu na počet potvrzení. Další naplánované spuštění proběhne až po dokončení aktuálního naplánovaného spuštění.

Kanál YAML může obsahovat více plánů zkratek a můžete chtít, aby váš kanál spouštěl různé fáze nebo úlohy na základě toho, na kterých spuštění plánu cron běží. Například máte noční build a týdenní build a přejete si, aby během týdenního sestavení váš kanál shromažďovaly další statistiky.

Umožňujeme to zavedením nové předdefinované systémové proměnné s názvem Build.CronSchedule.DisplayName , která obsahuje displayName vlastnost plánu cron.

Nové přepínače pro řízení vytváření klasických kanálů

V minulém roce jsme spustili nastavení konfigurace Pipelines, které zakázalo vytváření klasických kanálů sestavení a verzí.

V reakci na vaši zpětnou vazbu jsme počáteční přepínač rozdělili na dva: jeden pro klasické kanály buildu a druhý pro klasické kanály verze , skupiny nasazení a skupiny úloh.

Pokud má Disable creation of classic build and release pipelines vaše organizace zapnutý přepínač, jsou oba nové přepínače zapnuté. Pokud je původní přepínač vypnutý, oba nové přepínače jsou vypnuté.

Azure Repos

Odebrání oprávnění k úpravám zásad pro tvůrce větví

Dříve, když jste vytvořili novou větev, máte udělená oprávnění k úpravám zásad v této větvi. V této aktualizacíměníme výchozí chování tak, aby se tato oprávnění neudělovala, i když je pro úložiště zapnuté nastavení Správa oprávnění.

Budete potřebovat oprávnění „Upravit zásady“ udělené explicitně (ručně nebo prostřednictvím rozhraní REST API) dědičností oprávnění zabezpečení nebo členstvím ve skupině.

Další kroky

Poznámka:

Tyto funkce se budou zavádět během následujících dvou až tří týdnů.

Přejděte na Azure DevOps a podívejte se na ně.

Jak poskytnout zpětnou vazbu

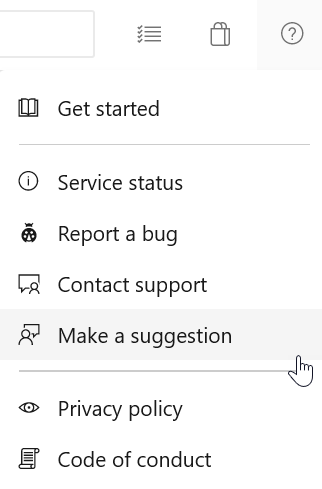

Rádi bychom slyšeli, co si o těchto funkcích myslíte. Pomocí nabídky nápovědy můžete nahlásit problém nebo poskytnout návrh.

Můžete také získat rady a své otázky zodpovězené komunitou ve službě Stack Overflow.

Díky,

Silviu Andrica