Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

| Co je Nový | Developer Community | DevOps Blog | Documentation |

Produktový plán

Tento seznam funkcí je přehledem o našem plánu. Identifikuje některé důležité funkce, na kterých momentálně pracujeme, a přibližný časový rámec, kdy je můžete očekávat. Není vyčerpávající, ale má poskytnout určitý přehled o klíčových investicích. V horní části najdete seznam našich velkých vícečtvrtletových iniciativ a funkcí, na které se rozdělí. Dále najdete úplný seznam důležitých funkcí, které jsme naplánovali.

Každá funkce je propojená s článkem, kde najdete další informace o konkrétní položce. Tyto funkce a data jsou aktuálními plány a můžou se měnit. Sloupce časového rámce se odrážejí, když očekáváme, že bude funkce dostupná.

Iniciativy

GitHub Advanced Security pro Azure DevOps

GitHub Advanced Security for Azure DevOps (GHAzDO) přináší do Azure DevOps dodatečné bezpečnostní funkce dostupné za splnění podmínek dodatečné licence. Každý správce kolekce project teď může povolit rozšířené zabezpečení pro svoji organizaci, projekty a úložiště z nastavení Project nebo nastavení organizace.

Mezi hlavní funkce GitHub Advanced Security pro Azure DevOps patří:

- Kontrola tajných kódů: Rozpoznávejte a opravujte tajné kódy ve formátu prostého textu v úložištích Git. Pokud je povolená ochrana nabízených oznámení, detekuje a blokuje tajné kódy ještě před jejich odesláním do vašich úložišť.

- Kontrola kódu: Vyhledejte potenciální ohrožení zabezpečení a chyby kódování v kódu pomocí CodeQL nebo nástroje třetí strany.

- Kontrola závislostí: Zjistěte a upozorněte, když váš kód závisí na balíčku, který je nezabezpečený, a získejte jednoduché pokyny k nápravě.

Další informace o konfiguraci GitHub Advanced Security pro Azure DevOps najdete v našem documentation.

Nadcházející funkce, které očekáváme, zahrnují:

| Funkce | Plocha | Čtvrtletí |

|---|---|---|

| Určení platnosti zjištěných tajemství partnerů | GitHub Advanced Security pro Azure DevOps |

2025 Q3 (třetí čtvrtletí)

2025 Q3 (třetí čtvrtletí) |

| Propojení položek panelů s rozšířenými výstrahami zabezpečení | GitHub Advanced Security pro Azure DevOps |

2025 4. čtvrtletí

2025 4. čtvrtletí |

| Zásady kontroly stavu pro výstrahy rozšířeného zabezpečení | GitHub Advanced Security pro Azure DevOps |

2026 Q1

2026 Q1 |

| Výchozí nastavení CodeQL (povolení jedním kliknutím) | GitHub Advanced Security pro Azure DevOps | 2. čtvrtletí 2026 |

| Automatická oprava zranitelností zabezpečení zjištěných při kontrole závislostí pomocí aktualizací zabezpečení Dependabot | GitHub Advanced Security pro Azure DevOps | Budoucnost |

Minimalizace rizik spojených s krádeží přihlašovacích údajů

Azure DevOps podporuje mnoho různých ověřovacích mechanismů, včetně základního ověřování, osobních přístupových tokenů (PAT), SSH a Microsoft Entra ID (dříve Azure Active Directory) tokenů. Tyto mechanismy se nevytvoří rovnoměrně z hlediska zabezpečení, zejména pokud jde o potenciál krádeže přihlašovacích údajů. Například nezamýšlený únik přihlašovacích údajů, jako jsou PATs, můžou umožnit škodlivým subjektům přístup do Azure DevOps organizací, kde můžou získat přístup k důležitým prostředkům, jako je zdrojový kód, pivot směrem k útokům dodavatelského řetězce nebo dokonce k ohrožení produkční infrastruktury. Abychom minimalizovali rizika krádeže přihlašovacích údajů, zaměříme se na naše úsilí v nadcházejících čtvrtletích v následujících oblastech:

Umožňuje správcům zlepšit zabezpečení ověřování prostřednictvím zásad roviny řízení.

Snížení potřeby PAT a dalších odcizitelných tajných kódů díky přidání podpory pro bezpečnější alternativy.

Prohlubování integrace Azure DevOps s Microsoft Entra ID za účelem lepší podpory různých funkcí zabezpečení.

Vyhněte se nutnosti ukládat produkční tajné kódy do připojení služby Azure Pipelines.

| Funkce | Plocha | Čtvrtletí |

|---|---|---|

| Federace identit úloh pro připojení ke službě Docker | Pipelines |

2024 H2

2024 H2 |

| Úplná podpora webu pro zásady podmíněného přístupu | Obecné |

2024 4. čtvrtletí

2024 4. čtvrtletí |

| Zásady pro zakázání používání tokenů PAT (Personal Access Tokens) | Obecné |

2. čtvrtletí 2025

2. čtvrtletí 2025 |

| Ověřování bez použití PAT pro úlohy kanálů k rozhraním API Azure DevOps | Pipelines | 2. čtvrtletí 2026 |

| Průběžné vyhodnocování přístupu | Obecné | Budoucnost |

| Použití zařízení vázaných Entra tokenů v Azure DevOps | Obecné | Budoucnost |

| Vyřazení z provozu federace identit Azure DevOps vydavatele | Pipelines | Budoucnost |

Vylepšená integrace panelů a GitHub

Integrace Azure DevOps a GitHub má i nadále velký strategický význam. Naším cílem je pokračovat v vylepšování této integrace, aby zákazníci snadněji přesunuli svá úložiště do GitHub a mohli dál používat Azure Boards, kanály a testovací plány. To vše se provádí při zachování vysoké úrovně sledovatelnosti mezi prací a kódem.

Níže je uveden seznam investic, které jsou aktuálně na našem plánu.

| Funkce | Plocha | Čtvrtletí |

|---|---|---|

| MCP Server pro Azure DevOps | Obecné |

2025 4. čtvrtletí

2025 4. čtvrtletí |

| GitHub kódovací agent pro Azure Boards | Boards |

2025 4. čtvrtletí

2025 4. čtvrtletí |

| Zvýšit limit připojených úložišť GitHub | Boards |

2026 Q1

2026 Q1 |

| Vzdálený server Azure DevOps MCP | Boards |

2026 Q1

2026 Q1 |

| Vyberte model pro integraci Copilot cloudových agentů | Boards | 2. čtvrtletí 2026 |

Na časové ose funkcí si také můžete prohlédnout podrobný seznam plánovaných a nedávných investic.

Migrace na spravované skupiny DevOps

Spravované fondy agentů DevOps jsou pokračováním vývoje fondů agentů škálovacích sad virtuálních počítačů v Azure DevOps. Poskytuje lepší škálovatelnost a spolehlivost fondu, zjednodušuje správu fondu a umožňuje používat image virtuálních počítačů z agentů hostovaných Microsoftem na vlastních virtuálních počítačích Azure. Další informace o spravovaných fondech DevOps najdete tady. Funkce pro podporu nových scénářů se přidají do spravovaných fondů DevOps, nikoli do fondů škálovací sady virtuálních počítačů. Spravované fondy DevOps jsou obecně dostupné, takže můžete migrovat fondy škálovací sady virtuálních počítačů do spravovaných fondů DevOps a používat je pro produkční pracovní postupy, kdykoli je to možné.

Podrobný plán najdete tady.

Parita funkcí YAML a uvolňovacích kanálů

V posledních několika letech byly všechny naše investice do kanálů zaměřeny na kanály YAML. Kromě toho se všechna naše vylepšení zabezpečení týkají kanálů YAML. Například u kanálů YAML je kontrola nad chráněnými prostředky (např. úložiště, připojení služeb atd.) v rukou vlastníků prostředků, nikoli autorů kanálů. Přístupové tokeny úloh, které se používají v kanálech YAML, jsou vymezeny na konkrétní úložiště zadaná v souboru YAML. Jedná se pouze o dva příklady funkcí zabezpečení, které jsou k dispozici pro kanály YAML. Z těchto důvodů doporučujeme používat kanály YAML namísto těch klasických. Přijetí YAML oproti klasickému modelu bylo pro buildy (CI) významné. Mnoho zákazníků však pokračovalo v používání klasického řízení vydání místo YAML pro vydání (CD). Hlavním důvodem je nedostatek parity v různých funkcích CD mezi těmito dvěma řešeními. V minulém roce jsme vyřešili několik mezer v této oblasti, zejména v kontrolních kontrolách. Kontroly jsou primárním mechanismem v kanálech YAML pro zvýšení úrovně sestavení z jedné fáze do druhé. V dalších oblastech budeme v dalším roce dál řešit mezery. Zaměříme se na uživatelské prostředí, sledovatelnost a prostředí.

| Funkce | Plocha | Čtvrtletí |

|---|---|---|

| Sledovatelnost na úrovni fáze | Pipelines | 2. čtvrtletí 2026 |

| Provádění fází mimo pořadí na vyžádání | Pipelines | 2. čtvrtletí 2026 |

| Propojení služeb v kontrolách | Pipelines | Budoucnost |

| Kontroluje rozšiřitelnost | Pipelines | Budoucnost |

vylepšení Azure Test Plans

Azure DevOps poskytuje řadu testovacích nástrojů a integrací, které podporují různé potřeby testování. Patří sem ruční testování, automatizované testování a průzkumné testování. Platforma umožňuje vytváření a správu testovacích plánů a testovacích sad, které lze použít ke sledování ručního testování sprintů nebo milníků. Kromě toho se Azure DevOps integruje s kanály CI/CD a umožňuje automatizované spouštění testů a vytváření sestav.

V reakci na zpětnou vazbu z naší nejaktivnější zákaznické základny navýšíme naše investice do této oblasti. Zaměříme se na následující aspekty řízení testů: zlepšení kompletní sledovatelnosti testů; rozšíření podpory pro různé programovací jazyky a architektury pro automatizované testování v testovacích plánech; přepracovávání pracovních postupů a prostředí pro využívání testovacích běhů a výsledků testů

Níže najdete několik investic, které plánujeme realizovat jako součást této iniciativy.

| Funkce | Plocha | Čtvrtletí |

|---|---|---|

| Rychlý přístup k výsledkům testů v testovacím případu | Test Plans |

2025 4. čtvrtletí

2025 4. čtvrtletí |

| Nejnovější výsledek testu v požadavcích | Test Plans |

2025 4. čtvrtletí

2025 4. čtvrtletí |

| Nové prostředí testovacího spuštění – Veřejná ukázka | Test Plans |

2025 4. čtvrtletí

2025 4. čtvrtletí |

| Panel výsledků rozšířeného testovacího bodu | Test Plans |

2025 4. čtvrtletí

2025 4. čtvrtletí |

| Podporovat YAML kanály v Azure Test Plans | Test Plans |

2025 4. čtvrtletí

2025 4. čtvrtletí |

| Podpora opětovného spouštění testů řízených daty | Test Plans |

2025 4. čtvrtletí

2025 4. čtvrtletí |

| Podpora JavaScriptu (Playwright) v Azure Test Plans | Test Plans | 2. čtvrtletí 2026 |

| Vylepšení spolehlivosti rozšíření Test &Feedback pro Edge a Chrome | Test Plans | 2. čtvrtletí 2026 |

| Podpora zachycení skutečného výsledku testu | Test Plans | 2. čtvrtletí 2026 |

Všechny funkce

Azure DevOps Services

Azure DevOps Server

Jak poskytnout zpětnou vazbu

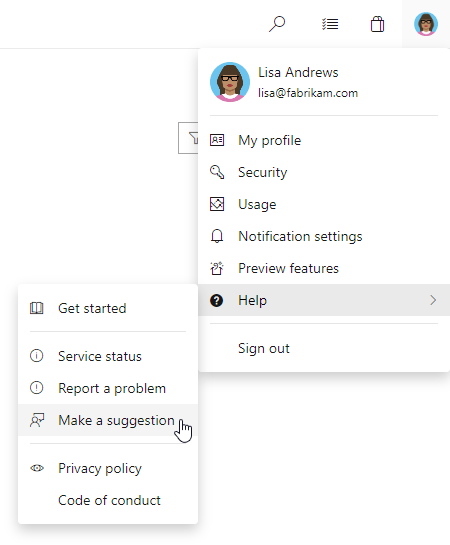

Rádi bychom slyšeli, co si o těchto funkcích myslíte. Ohlaste případné problémy nebo navrhněte funkci prostřednictvím Developer Community.

Můžete také získat rady a své otázky zodpovězené komunitou ve službě Stack Overflow.