Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Azure DevOps Services | Azure DevOps Server | Azure DevOps Server 2022

Visual Studio 2019 | Visual Studio 2022

Git Credential Manager zjednodušuje ověřování pro Git úložiště Azure Repos. Správci přihlašovacích údajů umožňují používat stejné přihlašovací údaje, které používáte pro webový portál Azure DevOps, které podporují zabezpečené ověřování prostřednictvím účtu Microsoft nebo ID Microsoft Entra s integrovaným vícefaktorovým ověřováním. Git Credential Manager také podporuje dvojúrovňové ověřování s úložišti GitHub.

Možnosti ověřování

Git Credential Manager podporuje více metod ověřování s doporučeným přístupem k rozšířenému zabezpečení pomocí tokenů ID Microsoft Entra:

- Tokeny Microsoft Entra ID (doporučeno) – Poskytuje rozšířené zabezpečení s kratší životností tokenů a lepší integrací se zásadami organizace.

- Ověřování účtů Microsoft – osobní účty Microsoft s podporou vícefaktorového ověřování

- Osobní přístupové tokeny – K dispozici jako alternativu. Pokud je to možné, použijte tokeny MICROSOFT Entra ID.

Integrace integrovaného vývojového prostředí (IDE)

Azure Repos poskytuje podporu integrovaného vývojového prostředí (IDE) pro účet Microsoft a ověřování Microsoft Entra prostřednictvím následujících klientů:

Pokud vaše prostředí nemá k dispozici integraci, můžete nakonfigurovat integrované vývojové prostředí s tokeny Microsoft Entra ID (doporučeno), osobními přístupovými tokeny nebo SSH pro připojení k úložištím.

Důležité

Zvažte použití bezpečnějších tokenů Microsoft Entra nad tokeny s vyšším rizikem pro osobní přístupové tokeny. Další informace najdete v tématu Snížení využití PAT. Projděte si doprovodné materiály k ověřování a zvolte správný mechanismus ověřování pro vaše potřeby.

Instalace Správce přihlašovacích údajů Gitu

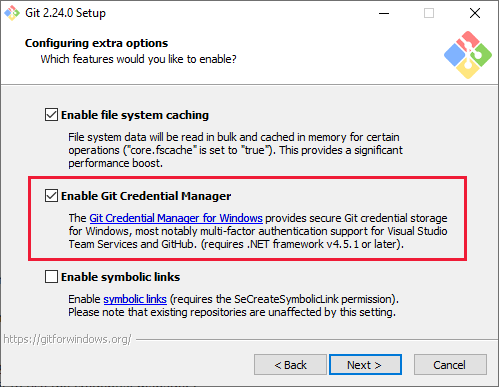

Windows

Stáhněte a spusťte nejnovější Git pro instalační službu systému Windows, která zahrnuje Správce přihlašovacích údajů Gitu. Nezapomeňte povolit možnost instalace Git Credential Manageru.

macOS a Linux

Klíče SSH můžete použít k ověření ve službě Azure Repos nebo pomocí Git Credential Manageru.

Pokyny k instalaci jsou součástí úložiště GitHub pro GCM. V systému macOS se doporučuje používat Homebrew . V Linuxu můžete nainstalovat z .deb nebo tarball.

Použití Správce přihlašovacích údajů Gitu

Když se poprvé připojíte k úložišti Git z klienta Git, správce přihlašovacích údajů vyzve k zadání přihlašovacích údajů. Zadejte svůj účet Microsoft nebo přihlašovací údaje Microsoft Entra. Pokud je u vašeho účtu povolené vícefaktorové ověřování, správce přihlašovacích údajů vás vyzve, abyste tento proces také prošli.

Po ověření správce přihlašování vytvoří a ukládá do mezipaměti token pro budoucí připojení k úložišti. Příkazy Gitu, které se připojují k tomuto účtu, nevyžadují přihlašovací údaje uživatele, dokud nevyprší platnost tokenu. Token je možné odvolat prostřednictvím Azure Repos.

Konfigurace ověřování Microsoft Entra ID (doporučeno)

Ve výchozím nastavení může GCM požadovat různé typy ověřovacích tokenů z Azure Repos. Výchozí ověřování Gitu můžete nakonfigurovat tak, aby používalo tokeny ID Microsoft Entra, které poskytují rozšířené zabezpečení prostřednictvím protokolů OAuth. Tento přístup poskytuje lepší zabezpečení a integraci se zásadami organizace. Zjistěte více o a GCM s Azure Repos.

git config --global credential.azreposCredentialType oauth

Použití služby principálu pro ověřování

Můžete také poskytnout služebního principála pro autentizaci pomocíGCM.

Zadejte ID klienta a ID tenanta služebního účastníka v tomto formátu: {tenantId}/{clientId}.

git config --global credential.azreposServicePrincipal "11111111-1111-1111-1111-111111111111/22222222-2222-2222-2222-222222222222"

Pokud nastavíte tuto hodnotu, musíte také nastavit alespoň jeden mechanismus ověřování:

- credential.azreposServicePrincipalSecret

- pověření.azreposServicePrincipalCertificateThumbprint

- credential.azreposServicePrincipalCertificateSendX5C

Získání pomoci

Problémy s Git Credential Managerem můžete otevřít a nahlásit v projektu GitHubu.