Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Ve výchozím nastavení jsou téma a doména přístupné z internetu, pokud je požadavek dodáván s platným ověřováním a autorizací. S bránou firewall protokolu IP můžete toto omezení dále omezit pouze na sadu adres IPv4, nebo rozsahy adres IPv4 v zápisu CIDR (beztřídní směrování mezi doménami). Vydavatelé pocházející z jakékoli jiné IP adresy budou odmítnuti a obdrží odpověď 403 (Zakázáno). Další informace o funkcích zabezpečení sítě podporovaných službou Event Grid naleznete v tématu Zabezpečení sítě pro Event Grid.

Tento článek popisuje, jak nakonfigurovat nastavení brány firewall protokolu IP pro témata nebo domény služby Azure Event Grid.

Použití portálu Azure

V této části se dozvíte, jak pomocí webu Azure Portal povolit veřejný nebo privátní přístup při vytváření tématu nebo pro existující téma. Kroky uvedené v této části jsou určené pro témata. Podobný postup můžete použít k povolení veřejného nebo privátního přístupu pro domény.

Při vytváření tématu

V této části se dozvíte, jak povolit veřejný nebo privátní přístup k síti pro téma event Gridu nebo doménu. Podrobné pokyny k vytvoření nového tématu najdete v tématu Vytvoření vlastního tématu.

Na stránce Základy průvodce vytvořením tématu vyberte Další: Sítě v dolní části stránky po vyplnění požadovaných polí.

Pokud chcete klientům povolit připojení ke koncovému bodu tématu přes veřejnou IP adresu, ponechte vybranou možnost Veřejný přístup .

Přístup k tématu můžete omezit z konkrétních IP adres zadáním hodnot pro pole Rozsah adres . Zadejte jednu IPv4 adresu nebo rozsah IP adres v zápisu CIDR (Classless Inter-Domain Routing).

Pokud chcete povolit přístup k tématu Event Gridu prostřednictvím privátního koncového bodu, vyberte možnost privátního přístupu .

Podle pokynů v části Přidání privátního koncového bodu pomocí webu Azure Portal vytvořte privátní koncový bod.

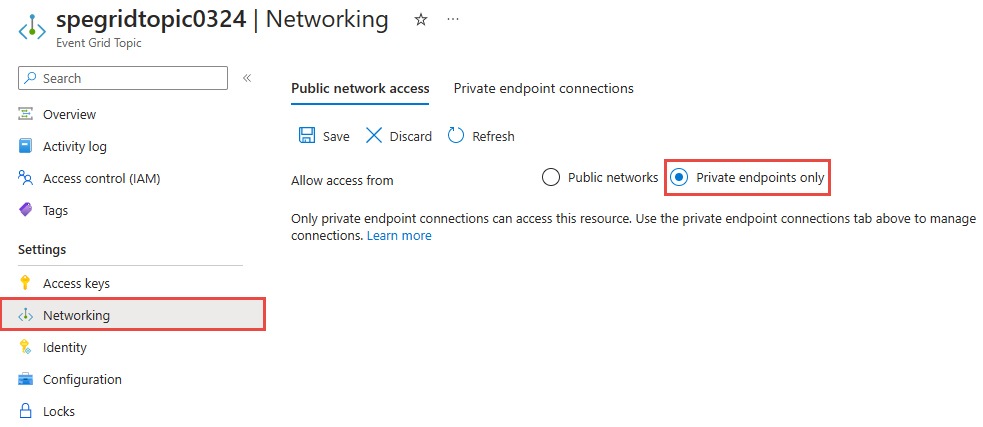

Pro existující téma

Na webu Azure Portal přejděte do tématu nebo domény služby Event Grid a přepněte na kartu Sítě .

Vyberte Veřejné sítě a povolte přístup k prostředku všem sítím, včetně internetu.

Přístup k tématu můžete omezit z konkrétních IP adres zadáním hodnot pro pole Rozsah adres . Zadejte jednu IPv4 adresu nebo rozsah IP adres v zápisu CIDR (Classless Inter-Domain Routing).

Pokud chcete povolit přístup k tomuto prostředku jenom připojením privátního koncového bodu, vyberte privátní koncové body . Ke správě připojení použijte kartu Připojení privátního koncového bodu na této stránce.

Podrobné pokyny k vytvoření připojení privátního koncového bodu najdete v tématu Přidání privátního koncového bodu pomocí webu Azure Portal.

Na panelu nástrojů vyberte Uložit.

Použití Azure CLI

V této části se dozvíte, jak pomocí příkazů Azure CLI vytvořit témata s pravidly příchozích IP adres. Kroky uvedené v této části jsou určené pro témata. Podobným postupem můžete vytvořit pravidla příchozích IP adres pro domény.

Povolení nebo zakázání přístupu k veřejné síti

Ve výchozím nastavení je přístup k veřejné síti povolený pro témata a domény. Můžete ho také explicitně povolit nebo zakázat. Provoz můžete omezit konfigurací příchozích pravidel IP brány firewall.

Povolení přístupu k veřejné síti při vytváření tématu

az eventgrid topic create \

--resource-group $resourceGroupName \

--name $topicName \

--location $location \

--public-network-access enabled

Zakázání přístupu k veřejné síti při vytváření tématu

az eventgrid topic create \

--resource-group $resourceGroupName \

--name $topicName \

--location $location \

--public-network-access disabled

Poznámka:

Pokud je pro téma nebo doménu zakázaný přístup k veřejné síti, provoz přes veřejný internet není povolený. Přístup k těmto prostředkům bude povolen pouze skrze privátní koncové body.

Povolení přístupu k veřejné síti pro existující téma

az eventgrid topic update \

--resource-group $resourceGroupName \

--name $topicName \

--public-network-access enabled

Zakázání přístupu k veřejné síti pro existující téma

az eventgrid topic update \

--resource-group $resourceGroupName \

--name $topicName \

--public-network-access disabled

Vytvořte téma s jedním pravidlem pro příchozí IP adresu

Následující ukázkový příkaz rozhraní příkazového řádku vytvoří téma Event Gridu s příchozími pravidly PROTOKOLU IP.

az eventgrid topic create \

--resource-group $resourceGroupName \

--name $topicName \

--location $location \

--public-network-access enabled \

--inbound-ip-rules <IP ADDR or CIDR MASK> allow

Vytvořte téma s několika pravidly pro příchozí IP adresy

Následující ukázkový příkaz rozhraní příkazového řádku vytvoří Event Grid téma a dvě příchozí pravidla IP najednou.

az eventgrid topic create \

--resource-group $resourceGroupName \

--name $topicName \

--location $location \

--public-network-access enabled \

--inbound-ip-rules <IP ADDR 1 or CIDR MASK 1> allow \

--inbound-ip-rules <IP ADDR 2 or CIDR MASK 2> allow

Aktualizujte existující téma pro přidání příchozích pravidel IP adres

Tento příklad nejprve vytvoří téma Event Gridu a pak přidá příchozí pravidla PROTOKOLU IP pro téma v samostatném příkazu. Aktualizuje také pravidla příchozíCH IP adres, která byla nastavena v druhém příkazu.

# create the event grid topic first

az eventgrid topic create \

--resource-group $resourceGroupName \

--name $topicName \

--location $location

# add inbound IP rules to an existing topic

az eventgrid topic update \

--resource-group $resourceGroupName \

--name $topicName \

--public-network-access enabled \

--inbound-ip-rules <IP ADDR or CIDR MASK> allow

# later, update topic with additional ip rules

az eventgrid topic update \

--resource-group $resourceGroupName \

--name $topicName \

--public-network-access enabled \

--inbound-ip-rules <IP ADDR 1 or CIDR MASK 1> allow \

--inbound-ip-rules <IP ADDR 2 or CIDR MASK 2> allow

Odeberte příchozí pravidlo IP

Následující příkaz odebere druhé pravidlo, které jste vytvořili v předchozím kroku, zadáním pouze prvního pravidla při aktualizaci nastavení.

az eventgrid topic update \

--resource-group $resourceGroupName \

--name $topicName \

--public-network-access enabled \

--inbound-ip-rules <IP ADDR 1 or CIDR MASK 1> allow

Použijte PowerShell

V této části se dozvíte, jak pomocí příkazů Azure PowerShell vytvořit topiky služby Azure Event Grid s pravidly brány firewall pro příchozí IP. Kroky uvedené v této části jsou určené pro témata. Podobným postupem můžete vytvořit pravidla příchozích IP adres pro domény.

Ve výchozím nastavení je přístup k veřejné síti povolený pro témata a domény. Můžete ho také explicitně povolit nebo zakázat. Provoz můžete omezit konfigurací příchozích pravidel IP brány firewall.

Povolení přístupu k veřejné síti při vytváření tématu

New-AzEventGridTopic -ResourceGroupName MyResourceGroupName -Name Topic1 -Location eastus -PublicNetworkAccess enabled

Zakázání přístupu k veřejné síti při vytváření tématu

New-AzEventGridTopic -ResourceGroupName MyResourceGroupName -Name Topic1 -Location eastus -PublicNetworkAccess disabled

Poznámka:

Pokud je pro téma nebo doménu zakázaný přístup k veřejné síti, provoz přes veřejný internet není povolený. Přístup k těmto prostředkům bude povolen pouze skrze privátní koncové body.

Vytvoření tématu s přístupem k veřejné síti a pravidly příchozích IP adres

Následující ukázkový příkaz rozhraní příkazového řádku vytvoří téma Event Gridu s přístupem k veřejné síti a pravidly příchozích IP adres.

New-AzEventGridTopic -ResourceGroupName MyResourceGroupName -Name Topic1 -Location eastus -PublicNetworkAccess enabled -InboundIpRule @{ "10.0.0.0/8" = "Allow"; "10.2.0.0/8" = "Allow" }

Aktualizace existujícího tématu s využitím přístupu k veřejné síti a pravidel příchozích IP adres

Následující příkaz CLI aktualizuje existující topic Event Gridu příchozími pravidly pro IP adresy.

Set-AzEventGridTopic -ResourceGroupName MyResourceGroupName -Name Topic1 -PublicNetworkAccess enabled -InboundIpRule @{ "10.0.0.0/8" = "Allow"; "10.2.0.0/8" = "Allow" } -Tag @{}

Zakázání přístupu k veřejné síti pro existující téma

Set-AzEventGridTopic -ResourceGroup MyResourceGroupName -Name Topic1 -PublicNetworkAccess disabled -Tag @{} -InboundIpRule @{}

Další kroky

- Informace o monitorování dodávek událostí najdete v tématu Monitorování doručování zpráv služby Event Grid.

- Další informace o ověřovacím klíči najdete v tématu Zabezpečení a ověřování služby Event Grid.

- Další informace o vytvoření odběru služby Azure Event Grid najdete ve schématu odběru služby Event Grid.

- Řešení potíží s připojením k síti najdete v tématu Řešení potíží s připojením k síti.