Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Tento článek popisuje:

- Typy dat monitorování, které můžete pro tuto službu shromažďovat.

- Způsoby analýzy dat

Poznámka:

Pokud už tuto službu nebo Azure Monitor znáte a chcete jenom vědět, jak analyzovat data monitorování, přečtěte si část Analyzovat na konci tohoto článku.

Pokud máte důležité aplikace a obchodní procesy, které spoléhají na prostředky Azure, musíte monitorovat a dostávat výstrahy pro váš systém. Služba Azure Monitor shromažďuje a agreguje metriky a protokoly ze všech komponent systému. Azure Monitor poskytuje přehled o dostupnosti, výkonu a odolnosti a upozorní vás na problémy. K nastavení a zobrazení dat monitorování můžete použít Azure Portal, PowerShell, Azure CLI, ROZHRANÍ REST API nebo klientské knihovny.

- Další informace o službě Azure Monitor najdete v přehledu služby Azure Monitor.

- Další informace o tom, jak obecně monitorovat prostředky Azure, najdete v tématu Monitorování prostředků Azure pomocí služby Azure Monitor.

K monitorování provozu a operací v rámci brány firewall použijte protokoly a metriky služby Azure Firewall. Tyto protokoly a metriky slouží k několika základním účelům, mezi které patří:

Analýza provozu: Pomocí protokolů můžete zkoumat a analyzovat provoz procházející bránou firewall. Tato analýza zahrnuje zkoumání povoleného a odepřeného provozu, kontrolu zdrojových a cílových IP adres, adres URL, čísel portů, protokolů a dalších. Tyto přehledy jsou nezbytné pro pochopení vzorů provozu, identifikaci potenciálních bezpečnostních hrozeb a řešení potíží s připojením.

Metriky výkonu a stavu: Metriky služby Azure Firewall poskytují metriky výkonu a stavu, jako jsou zpracovávaná data, propustnost, počet dosažení pravidel a latence. Monitorujte tyto metriky a vyhodnoťte celkový stav brány firewall, identifikujte kritické body výkonu a detekujte případné anomálie.

Záznam auditu: Protokoly aktivit umožňují auditování operací souvisejících s prostředky brány firewall, zachytávání akcí, jako je vytváření, aktualizace nebo odstraňování pravidel brány firewall a zásad. Kontrola protokolů aktivit pomáhá udržovat historický záznam změn konfigurace a zajišťuje dodržování požadavků na zabezpečení a auditování.

Typy zdrojů

Azure používá koncept typů prostředků a ID k identifikaci všeho v předplatném. Typy prostředků jsou také součástí ID prostředků pro každý prostředek spuštěný v Azure. Typickým příkladem typu prostředku pro virtuální počítač je Microsoft.Compute/virtualMachines. Seznam služeb a jejich přidružených typů prostředků najdete v tématu Poskytovatelé prostředků.

Azure Monitor podobně organizuje základní data monitorování do metrik a protokolů na základě typů prostředků, které se také nazývají obory. Různé metriky a protokoly jsou k dispozici pro různé typy prostředků. Vaše služba může být přidružená k více než jednomu typu prostředku.

Další informace o typech prostředků služby Azure Firewall najdete v referenčních informacích k datům monitorování služby Azure Firewall.

Úložiště dat

Pro Azure Monitor:

- Data metrik se ukládají v databázi metrik služby Azure Monitor.

- Data protokolů se ukládají v úložišti protokolů služby Azure Monitor. Log Analytics je nástroj v portálu Azure, který umožňuje dotazování na toto úložiště.

- Protokol aktivit Azure je samostatné úložiště s vlastním rozhraním na webu Azure Portal.

Volitelně můžete směrovat data metriky a protokolu aktivit do úložiště protokolů služby Azure Monitor. Log Analytics pak můžete použít k dotazování na data a jejich korelaci s jinými daty protokolů.

Mnoho služeb může použít nastavení diagnostiky k odesílání metrik a dat protokolů do jiných umístění úložiště mimo Azure Monitor. Mezi příklady patří Azure Storage, hostované partnerské systémy a partnerské systémy mimo Azure pomocí služby Event Hubs.

Podrobné informace o tom, jak Azure Monitor ukládá data, najdete na datové platformě Azure Monitoru.

Metriky platformy Azure Monitoru

Azure Monitor poskytuje metriky platformy pro většinu služeb. Tyto metriky jsou:

- Individuálně definované pro každý jmenný prostor.

- Uložená v databázi metrik časových řad služby Azure Monitor.

- Zjednodušené a schopné podporovat upozorňování téměř v reálném čase.

- Používá se ke sledování výkonu prostředku v průběhu času.

Kolekce: Azure Monitor shromažďuje metriky platformy automaticky. Není nutná žádná konfigurace.

Směrování: Některé metriky platformy můžete také směrovat do protokolů služby Azure Monitor / Log Analytics, abyste je mohli dotazovat pomocí jiných dat protokolů. Zkontrolujte nastavení exportu DS pro každou metriku a zjistěte, jestli můžete pomocí nastavení diagnostiky směrovat metriku do protokolů služby Azure Monitor nebo Log Analytics.

- Další informace najdete v nastavení diagnostiky metrik.

- Informace o konfiguraci nastavení diagnostiky pro službu najdete v tématu Vytvoření nastavení diagnostiky ve službě Azure Monitor.

Seznam všech metrik, které je možné shromáždit pro všechny prostředky ve službě Azure Monitor, najdete v tématu Podporované metriky ve službě Azure Monitor.

Seznam dostupných metrik pro službu Azure Firewall najdete v referenčních informacích k datům monitorování služby Azure Firewall.

Protokoly prostředků služby Azure Monitor

Protokoly prostředků poskytují přehled o operacích prováděných prostředkem Azure. Protokoly se generují automaticky, ale pokud je chcete uložit nebo dotazovat, musíte je směrovat do protokolů služby Azure Monitor. Protokoly jsou uspořádané do kategorií. Daný obor názvů může mít více kategorií protokolu prostředků.

Kolekce: Protokoly prostředků se neshromažďují a neukládají, dokud nevytvoříte nastavení diagnostiky a nenasměrujete protokoly do jednoho nebo více umístění. Při vytváření nastavení diagnostiky určíte, které kategorie protokolů se mají shromažďovat. Existuje několik způsobů, jak vytvořit a udržovat nastavení diagnostiky, včetně webu Azure Portal, prostřednictvím kódu programu a služby Azure Policy.

Směrování: Navrhované výchozí nastavení je směrovat protokoly prostředků do protokolů služby Azure Monitor, abyste je mohli dotazovat spolu s dalšími logovými daty. K dispozici jsou také jiná umístění, jako je Azure Storage, Azure Event Hubs a někteří monitorovací partneři Microsoftu. Pro více informací se podívejte na záznamy prostředků Azure a destinace záznamů prostředků.

Podrobné informace o shromažďování, ukládání a směrování protokolů prostředků najdete v Nastavení diagnostiky Azure Monitoru.

Seznam všech dostupných kategorií protokolů prostředků ve službě Azure Monitor najdete v tématu Podporované protokoly prostředků ve službě Azure Monitor.

Všechny protokoly prostředků ve službě Azure Monitor mají stejná hlavičková pole, za kterými následují specifická pole služby. Běžné schéma je nastíněno ve schématu protokolu prostředků Azure Monitor.

Dostupné kategorie protokolů prostředků, přidružené tabulky Log Analytics a schémata protokolů pro Azure Firewall najdete v referenčních informacích k datům monitorování služby Azure Firewall.

Azure Firewall Workbook poskytuje flexibilní plátno pro analýzu dat Azure Firewall. Slouží k vytváření bohatých vizuálních sestav na webu Azure Portal. Můžete využít několik firewallů nasazených napříč Azure a kombinovat je do jednotných interaktivních prostředí.

Můžete se také připojit ke svému účtu úložiště a získat záznamy JSON z protokolů o přístupu a výkonu. Po stažení souborů JSON je můžete převést do formátu CSV a zobrazit si je v Excelu, Power BI nebo jiném nástroji s vizualizací dat.

Návod

Pokud znáte Visual Studio a základní koncepty změny hodnot konstant a proměnných v jazyce C#, můžete použít nástroje pro převaděč protokolů dostupné na GitHubu.

Protokol aktivit Azure

Protokol aktivit obsahuje události na úrovni předplatného, které sledují operace pro každý prostředek Azure z pohledu zvenku; například vytvoření nového prostředku nebo spuštění virtuálního počítače.

Shromažďování: Události protokolu aktivit se automaticky generují a shromažďují v samostatném úložišti pro zobrazení na webu Azure Portal.

Směrování: Data protokolu aktivit můžete odesílat do protokolů služby Azure Monitor, abyste je mohli analyzovat společně s dalšími daty protokolů. K dispozici jsou také jiná umístění, jako je Azure Storage, Azure Event Hubs a někteří monitorovací partneři Microsoftu. Další informace o směrování protokolu aktivit najdete v tématu Přehled protokolu aktivit Azure.

Sledování změn (Preview)

Azure Resource Graph (ARG) je služba Azure navržená tak, aby poskytovala efektivní a výkonné zkoumání prostředků ve velkém měřítku. Azure Resource Graph (ARG) poskytuje data analýzy změn pro různé scénáře správy a řešení potíží. Můžete zjistit, kdy byly zjištěny změny ve vlastnosti Azure Resource Manageru (ARM), zobrazit podrobnosti o změnách vlastností a dotazovat se na změny ve velkém měřítku napříč vaším předplatným, skupinou pro správu nebo tenantem.

Analýza změn ARG podporuje RuleCollectionGroups. Změny ve skupinách kolekcí pravidel služby Azure Firewall můžete sledovat pomocí dotazu Azure Resource Graph ze stránky ResourceGraphExplorer v portálu Azure.

Následující obrázek ukazuje ukázkový výstup změny.

Tato funkce vám může pomoct sledovat změny provedené v pravidlech brány firewall, což pomáhá zajistit odpovědnost za citlivý prostředek, jako je brána firewall.

Komplexní sledování změn sady pravidel s podrobnými dotazy a příklady najdete v tématu Sledování změn sady pravidel.

Strukturované protokoly brány Azure Firewall

Strukturované protokoly jsou typ dat protokolu, která jsou uspořádaná v určitém formátu. Pomocí předdefinovaného schématu strukturují data protokolu způsobem, který usnadňuje vyhledávání, filtrování a analýzu. Na rozdíl od nestrukturovaných protokolů, které se skládají z volného textu, mají strukturované protokoly konzistentní formát, který mohou počítače analyzovat a analyzovat.

Strukturované protokoly služby Azure Firewall poskytují podrobnější zobrazení událostí brány firewall. Obsahují informace, jako jsou zdrojové a cílové IP adresy, protokoly, čísla portů a akce prováděné bránou firewall. Obsahují také další metadata, například čas události a název instance služby Azure Firewall.

V současné době jsou pro Službu Azure Firewall k dispozici následující kategorie diagnostických protokolů:

- Protokol pravidel aplikace

- Protokol pravidel sítě

- Protokol proxy serveru DNS

Tyto kategorie protokolů používají režim diagnostiky Azure. V tomto režimu se všechna data z jakéhokoli nastavení diagnostiky shromažďují v tabulce AzureDiagnostics .

Pomocí strukturovaných protokolů můžete místo existující tabulky AzureDiagnostics použít tabulky specifické pro prostředky. Pokud potřebujete obě sady protokolů, musíte na firewallu vytvořit aspoň dvě diagnostická nastavení.

Režim specifický pro zdroj

V režimu specifickém pro prostředek se jednotlivé tabulky ve vybraném pracovním prostoru vytvoří pro každou kategorii vybranou v nastavení diagnostiky. Tato metoda se doporučuje, protože: Použijte velká písmena.

- Může snížit celkové náklady na protokolování až o 80 %. Velká písmena: "

- Usnadňuje práci s daty v dotazech protokolu. Velká písmena: "

- Usnadňuje objevování schémat a jejich struktury. Velká písmena: "

- Zlepšuje výkon napříč latencí příjmu dat a časy dotazů robota. Velká písmena: "

- Umožňuje udělit Azure RBAC oprávnění ke konkrétní tabulce.

Nové tabulky specifické pro prostředky jsou k dispozici v nastavení diagnostiky, které umožňují využívat následující kategorie:

- Protokol pravidel sítě – obsahuje všechna data protokolu pravidel sítě. Každá shoda mezi rovinou dat a pravidlem sítě vytvoří položku protokolu s paketem roviny dat a atributy odpovídajícího pravidla.

- Protokol pravidel NAT – Obsahuje všechna data protokolu událostí DNAT (Destination Network Address Translation). Každá shoda mezi rovinou dat a pravidlem DNAT vytvoří položku protokolu s paketem roviny dat a odpovídajícími atributy pravidla. Všimněte si, že tabulka AZFWNATRule protokoluje pouze v případě, že dojde ke shodě pravidla DNAT. Pokud žádná shoda neexistuje, nevygeneruje se žádný protokol.

- Protokol pravidel aplikace – obsahuje všechna data protokolu pravidel aplikace. Každá shoda mezi rovinou dat a pravidlem aplikace vytvoří položku protokolu s paketem roviny dat a odpovídajícími atributy pravidla.

- Protokol analýzy hrozeb – obsahuje všechny události analýzy hrozeb.

- Protokol IDPS – Obsahuje všechny pakety roviny dat, které byly shodné s jedním nebo více podpisy IDPS.

- Protokol proxy serveru DNS – Obsahuje všechna data protokolu událostí proxy SERVERU DNS.

- Protokol o selhání při překladu interního FQDN – obsahuje všechny interní požadavky na překlad FQDN brány firewall, které vyústily v selhání.

- Log agregace pravidel aplikace – Obsahuje agregovaná data logu pravidel aplikace pro analýzu zásad.

- Protokol agregace pravidel sítě – Obsahuje agregovaná data protokolu pravidel sítě pro Službu Policy Analytics.

- Protokol agregace pravidla NAT – obsahuje agregovaná data protokolu pravidel NAT pro Policy Analytics.

- Protokol nejvyššího toku – Protokol Top Flow (Fat Flow) zobrazuje horní připojení, která přispívají k nejvyšší propustnosti přes bránu firewall. Další informace naleznete v protokolu špičkových toků.

- Trasování toku – obsahuje informace o toku, příznaky a časové období, kdy byly toky zaznamenány. Můžete zobrazit úplné informace o toku, jako jsou SYN, SYN-ACK, FIN, FIN-ACK, RST, INVALID (toky).

Všechny tabulky specifické pro prostředky nyní podporují plán základní tabulky, který může snížit náklady na protokolování až o 80%. Další informace o omezeních a rozdílech tohoto nového plánu protokolování najdete v protokolech služby Azure Monitor. Informace o novém prostředí pro dotazování najdete v tématu Dotazování dat v základní a pomocné tabulce.

Poznámka:

- Integrace Policy Analytics a Security Copilot nejsou kompatibilní s plánem základní tabulky. Pokud chcete tyto funkce povolit, ujistěte se, že jsou požadované tabulky protokolů nakonfigurované s plánem tabulky Analytics.

- Plán tabulky lze aktualizovat pouze jednou za 7 dní.

Povolení strukturovaných protokolů

Pokud chcete povolit strukturované protokoly služby Azure Firewall, nejprve nakonfigurujte pracovní prostor služby Log Analytics ve vašem předplatném Azure. Tento pracovní prostor ukládá strukturované protokoly vygenerované službou Azure Firewall.

Po konfiguraci pracovního prostoru Log Analytics povolte strukturované protokoly v Azure Firewall na stránce Nastavení diagnostiky ve webovém portálu Azure. Odtud vyberte Prostředkovou specifickou cílovou tabulku a zvolte typy událostí, které chcete protokolovat.

Poznámka:

- Pokud chcete povolit Azure Firewall Fat Flow Log (Top flow log), musíte jej nakonfigurovat prostřednictvím Azure PowerShell. Další informace naleznete v protokolu špičkových toků.

- Po povolení strukturovaných protokolů služby Azure Firewall může trvat až 30 minut, než se protokoly začnou naplnit. Pokud migrujete ze starších protokolů Azure Diagnostics do strukturovaného formátu, ponechte původní konfiguraci diagnostiky na místě společně s novým nastavením. Tento přístup vám pomůže potvrdit úspěšné doručování protokolů v rámci nové konfigurace před odebráním starší verze nastavení.

Dotazy strukturovaného protokolu

Azure Portal poskytuje seznam předdefinovaných dotazů. Tento seznam obsahuje předdefinovaný dotaz protokolu KQL (Kusto Query Language) pro každou kategorii a připojený dotaz, který zobrazuje všechny události protokolování brány Azure Firewall v jednom zobrazení.

Sešit služby Azure Firewall

Azure Firewall Workbook poskytuje flexibilní plátno pro analýzu dat Azure Firewall. Slouží k vytváření bohatých vizuálních sestav na webu Azure Portal. Můžete využít několik firewallů nasazených napříč Azure a kombinovat je do jednotných interaktivních prostředí.

Pokud chcete nasadit nový sešit, který používá strukturované protokoly služby Azure Firewall, viz Sešit Azure Monitor pro službu Azure Firewall.

Starší protokoly diagnostiky Azure

Starší diagnostické protokoly Azure jsou původní záznamy protokolu služby Azure Firewall, které poskytují výstup dat z protokolů v nestrukturovaném nebo volném textovém formátu. Starší kategorie protokolů služby Azure Firewall používají režim diagnostiky Azure ke shromažďování všech dat v tabulce AzureDiagnostics. Pokud potřebujete strukturované i diagnostické protokoly, musíte pro každou bránu firewall vytvořit aspoň dvě nastavení diagnostiky.

Diagnostické protokoly podporují následující kategorie protokolů:

- Pravidlo aplikace služby Azure Firewall

- Pravidlo sítě služby Azure Firewall

- Proxy DNS služby Azure Firewall

Informace o povolení protokolování diagnostiky pomocí webu Azure Portal najdete v tématu Povolení strukturovaných protokolů.

Protokol pravidel aplikace

Protokol pravidla aplikace můžete uložit do účtu úložiště, streamovat ho do služby Event Hubs a odeslat ho do protokolů služby Azure Monitor. Každé nové připojení, které odpovídá některému z nakonfigurovaných pravidel aplikace, vede k protokolu pro přijaté nebo zamítnuté připojení. Data se protokolují ve formátu JSON, jak je znázorněno v následujících příkladech:

Category: application rule logs.

Time: log timestamp.

Properties: currently contains the full message.

note: this field will be parsed to specific fields in the future, while maintaining backward compatibility with the existing properties field.

{

"category": "AzureFirewallApplicationRule",

"time": "2018-04-16T23:45:04.8295030Z",

"resourceId": "/SUBSCRIPTIONS/{subscriptionId}/RESOURCEGROUPS/{resourceGroupName}/PROVIDERS/MICROSOFT.NETWORK/AZUREFIREWALLS/{resourceName}",

"operationName": "AzureFirewallApplicationRuleLog",

"properties": {

"msg": "HTTPS request from 10.1.0.5:55640 to mydestination.com:443. Action: Allow. Rule Collection: collection1000. Rule: rule1002"

}

}

{

"category": "AzureFirewallApplicationRule",

"time": "2018-04-16T23:45:04.8295030Z",

"resourceId": "/SUBSCRIPTIONS/{subscriptionId}/RESOURCEGROUPS/{resourceGroupName}/PROVIDERS/MICROSOFT.NETWORK/AZUREFIREWALLS/{resourceName}",

"operationName": "AzureFirewallApplicationRuleLog",

"properties": {

"msg": "HTTPS request from 10.11.2.4:53344 to www.bing.com:443. Action: Allow. Rule Collection: ExampleRuleCollection. Rule: ExampleRule. Web Category: SearchEnginesAndPortals"

}

}

Protokol pravidel sítě

Protokol síťového pravidla můžete uložit do účtu úložiště, streamovat ho do služby Event Hubs a odeslat ho do protokolů služby Azure Monitor. Každé nové připojení, které odpovídá některému z nakonfigurovaných pravidel sítě, vede k protokolu pro přijaté nebo zamítnuté připojení. Jak je vidět v následujícím příkladu, data se protokolují ve formátu JSON:

Category: network rule logs.

Time: log timestamp.

Properties: currently contains the full message.

note: this field will be parsed to specific fields in the future, while maintaining backward compatibility with the existing properties field.

{

"category": "AzureFirewallNetworkRule",

"time": "2018-06-14T23:44:11.0590400Z",

"resourceId": "/SUBSCRIPTIONS/{subscriptionId}/RESOURCEGROUPS/{resourceGroupName}/PROVIDERS/MICROSOFT.NETWORK/AZUREFIREWALLS/{resourceName}",

"operationName": "AzureFirewallNetworkRuleLog",

"properties": {

"msg": "TCP request from 111.35.136.173:12518 to 13.78.143.217:2323. Action: Deny"

}

}

Protokol proxy serveru DNS

Protokol proxy serveru DNS můžete uložit do účtu úložiště, streamovat ho do služby Event Hubs a odeslat ho do protokolů služby Azure Monitor jenom v případě, že ho povolíte pro každou bránu Azure Firewall. Tento protokol sleduje zprávy DNS směrované na DNS server nakonfigurovaný pomocí DNS proxy. Data se protokolují ve formátu JSON, jak je znázorněno v následujících příkladech:

Category: DNS proxy logs.

Time: log timestamp.

Properties: currently contains the full message.

note: this field will be parsed to specific fields in the future, while maintaining backward compatibility with the existing properties field.

Úspěch

{

"category": "AzureFirewallDnsProxy",

"time": "2020-09-02T19:12:33.751Z",

"resourceId": "/SUBSCRIPTIONS/{subscriptionId}/RESOURCEGROUPS/{resourceGroupName}/PROVIDERS/MICROSOFT.NETWORK/AZUREFIREWALLS/{resourceName}",

"operationName": "AzureFirewallDnsProxyLog",

"properties": {

"msg": "DNS Request: 11.5.0.7:48197 – 15676 AAA IN md-l1l1pg5lcmkq.blob.core.windows.net. udp 55 false 512 NOERROR - 0 2.000301956s"

}

}

Neúspěšný:

{

"category": "AzureFirewallDnsProxy",

"time": "2020-09-02T19:12:33.751Z",

"resourceId": "/SUBSCRIPTIONS/{subscriptionId}/RESOURCEGROUPS/{resourceGroupName}/PROVIDERS/MICROSOFT.NETWORK/AZUREFIREWALLS/{resourceName}",

"operationName": "AzureFirewallDnsProxyLog",

"properties": {

"msg": " Error: 2 time.windows.com.reddog.microsoft.com. A: read udp 10.0.1.5:49126->168.63.129.160:53: i/o timeout”

}

}

Formát zprávy:

[client’s IP address]:[client’s port] – [query ID] [type of the request] [class of the request] [name of the request] [protocol used] [request size in bytes] [EDNS0 DO (DNSSEC OK) bit set in the query] [EDNS0 buffer size advertised in the query] [response CODE] [response flags] [response size] [response duration]

Analýza dat monitorování

Existuje mnoho nástrojů pro analýzu dat monitorování.

Nástroje služby Azure Monitor

Azure Monitor podporuje následující základní nástroje:

Průzkumník metrik, nástroj v portálu Azure, který umožňuje zobrazit a analyzovat metriky pro prostředky Azure. Další informace najdete v tématu Analýza metrik pomocí Průzkumníka metrik služby Azure Monitor.

Log Analytics, nástroj na webu Azure Portal, který umožňuje dotazovat a analyzovat data protokolů pomocí dotazovacího jazyka Kusto (KQL). Další informace najdete v tématu Začínáme s dotazy na protokoly ve službě Azure Monitor.

Protokol aktivit, který má uživatelské rozhraní v Azure portálu pro zobrazení a provádění základního vyhledávání. Pokud chcete provádět podrobnější analýzu, musíte data směrovat do protokolů služby Azure Monitor a spouštět složitější dotazy v Log Analytics.

Mezi nástroje, které umožňují složitější vizualizaci, patří:

- Řídicí panely , které umožňují kombinovat různé druhy dat do jednoho podokna na webu Azure Portal.

- Sešity, což jsou přizpůsobitelné sestavy, které můžete vytvořit v portálu Azure. Sešity můžou obsahovat text, metriky a dotazy na protokoly.

- Grafana, otevřený nástroj platformy, který exceluje v provozních řídicích panelech Grafana umožňuje vytvářet řídicí panely, které obsahují data z více zdrojů, než je Azure Monitor.

- Power BI, služba obchodní analýzy, která poskytuje interaktivní vizualizace napříč různými zdroji dat. Power BI můžete nakonfigurovat tak, aby automaticky naimportovali data protokolů ze služby Azure Monitor, abyste mohli tyto vizualizace využívat.

Nástroje pro export ve službě Azure Monitor

Data ze služby Azure Monitor můžete získat do jiných nástrojů pomocí následujících metod:

Metriky: Pomocí rozhraní REST API pro metriky extrahujte data metrik z databáze metrik služby Azure Monitor. Rozhraní API podporuje filtrovací výrazy pro upřesnění načtených dat. Další informace najdete v referenčních informacích k rozhraní REST API služby Azure Monitor.

Protokoly: Použijte rozhraní REST API nebo přidružené klientské knihovny.

Další možností je export dat z pracovního prostoru.

Pokud chcete začít s rozhraním REST API pro Azure Monitor, přečtěte si průvodce rozhraním REST API pro monitorování Azure.

Dotazy Kusto

Data monitorování můžete analyzovat v protokolech služby Azure Monitor nebo v úložišti Log Analytics pomocí dotazovacího jazyka Kusto (KQL).

Důležité

Když na portálu vyberete protokoly z nabídky služby, otevře se Log Analytics s oborem dotazu nastaveným na aktuální službu. Tento obor znamená, že dotazy protokolu budou obsahovat pouze data z tohoto typu prostředku. Pokud chcete spustit dotaz, který obsahuje data z jiných služeb Azure, vyberte Protokoly z nabídky Azure Monitor. Podrobnosti najdete v tématu Rozsah dotazů protokolu a časový rozsah ve službě Azure Monitor Log Analytics .

Seznam běžných dotazů pro libovolnou službu najdete v rozhraní dotazů Log Analytics.

Výstrahy

Upozornění služby Azure Monitor vás aktivně upozorňují, když se v datech monitorování nacházejí konkrétní podmínky. Upozornění umožňují identifikovat a řešit problémy ve vašem systému, než si je zákazníci všimnou. Další informace najdete v tématu Upozornění služby Azure Monitor.

Existuje mnoho zdrojů běžných upozornění pro prostředky Azure. Příklady běžných varování pro prostředky Azure najdete v tématu Ukázkové dotazy pro protokolová upozornění. Web AMBA (Baseline Alerts) služby Azure Monitor poskytuje poloautomatickou metodu implementace důležitých upozornění, řídicích panelů a pokynů pro metriky platformy. Web se vztahuje na neustále se rozšiřující podmnožinu služeb Azure, včetně všech služeb, které jsou součástí cílové zóny Azure (ALZ).

Běžné schéma upozornění standardizuje využívání oznámení služby Azure Monitor. Další informace najdete v tématu Běžné schéma upozornění.

Typy výstrah

Na libovolnou metriku nebo zdroj dat protokolu v datové platformě Azure Monitor můžete nastavit upozornění. Existuje mnoho různých typů upozornění v závislosti na službách, které monitorujete, a na datech monitorování, která shromažďujete. Různé typy upozornění mají různé výhody a nevýhody. Další informace naleznete v tématu Volba správného typu upozornění monitorování.

Následující seznam popisuje typy upozornění služby Azure Monitor, které můžete vytvořit:

- Upozornění na metriky vyhodnocují metriky prostředků v pravidelných intervalech. Metriky můžou být metriky platformy, vlastní metriky, protokoly ze služby Azure Monitor převedené na metriky nebo metriky Application Insights. Upozornění na metriky můžou také použít více podmínek a dynamických prahových hodnot.

- Upozornění na protokoly umožňují uživatelům použít dotaz Log Analytics k vyhodnocení protokolů prostředků s předdefinovanou frekvencí.

- Upozornění protokolu aktivit se aktivují, když dojde k nové události protokolu aktivit, která odpovídá definovaným podmínkám. Upozornění o stavu prostředků a upozornění o stavu služeb jsou alerty protokolu aktivit, které hlásí stav vašich služeb a prostředků.

Některé služby Azure také podporují upozornění inteligentního zjišťování, výstrahy Prometheus nebo doporučená pravidla upozornění.

U některých služeb můžete monitorovat škálování použitím stejného pravidla upozornění na metriku u více prostředků stejného typu, které existují ve stejné oblasti Azure. Jednotlivá oznámení se odesílají pro každý monitorovaný prostředek. Podporované služby a cloudy Azure najdete v tématu Monitorování více prostředků pomocí jednoho pravidla upozornění.

Upozornění na metriky služby Azure Firewall

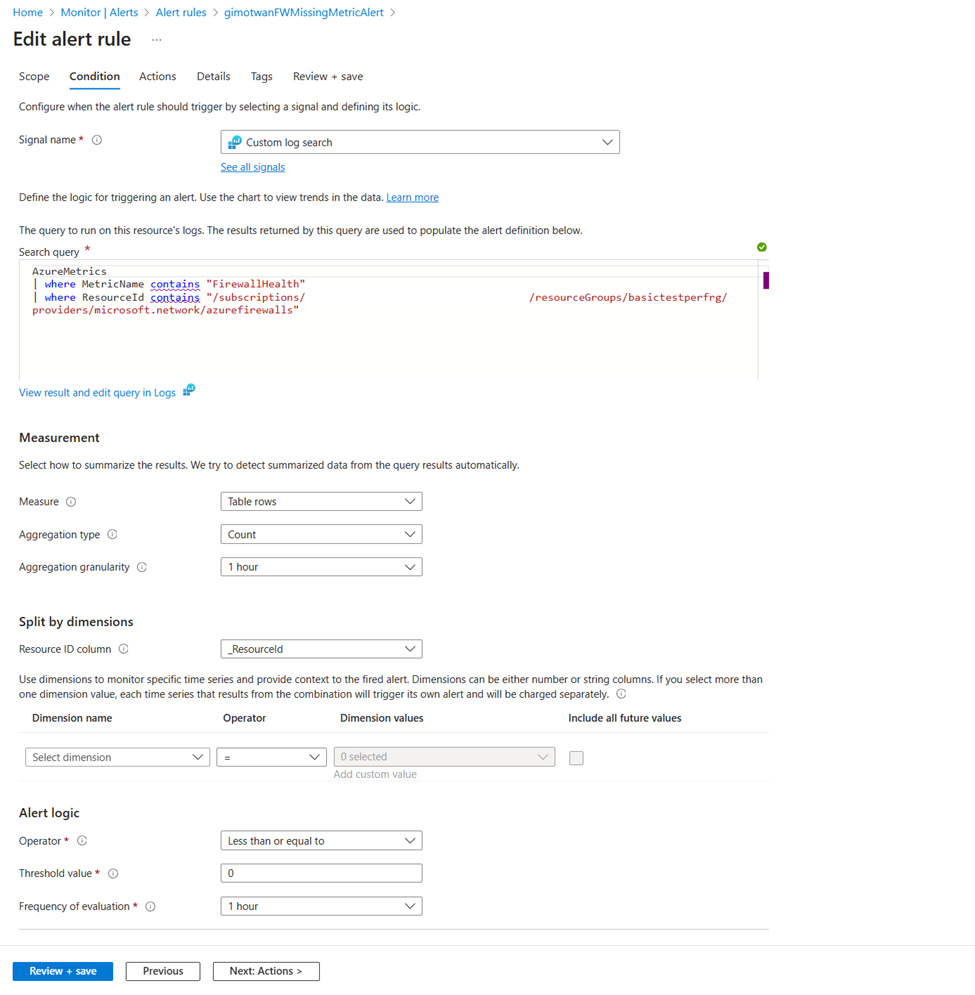

Metriky poskytují kritické signály ke sledování stavu prostředků. Proto je důležité monitorovat metriky vašeho prostředku a sledovat případné anomálie. Ale co když se metriky Azure Firewall přestanou odesílat? Může to znamenat potenciální problém s konfigurací nebo něco jiného, jako je výpadek. K chybějícím metrikám může dojít kvůli publikaci výchozích tras, které brání službě Azure Firewall v nahrávání metrik, nebo kvůli tomu, že počet zdravých instancí může klesnout na nulu. V této části se dozvíte, jak nakonfigurovat metriky pro pracovní prostor služby Log Analytics a jak upozorňovat na chybějící metriky.

Konfigurace metrik do pracovního prostoru služby Log Analytics

Nejprve nakonfigurujte dostupnost metrik pro pracovní prostor služby Log Analytics pomocí nastavení diagnostiky v bráně firewall.

Pokud chcete nakonfigurovat nastavení diagnostiky, jak je znázorněno na následujícím snímku obrazovky, přejděte na stránku prostředku služby Azure Firewall. Tato akce odešle metriky brány firewall do nakonfigurovaného pracovního prostoru.

Poznámka:

Nastavení diagnostiky musíte nakonfigurovat pro metriky odděleně od protokolů. Protokoly brány firewall můžete nakonfigurovat tak, aby používaly Azure Diagnostics nebo specifické nastavení pro prostředky. Metriky brány firewall musí ale vždy používat Azure Diagnostics.

Vytvořit upozornění pro sledování metrik přijatých bránou firewall bez jakýchkoli selhání.

Přejděte do pracovního prostoru, který jste nakonfigurovali v nastavení diagnostiky metrik. Pomocí následujícího dotazu zkontrolujte, jestli jsou metriky dostupné:

AzureMetrics

| where MetricName contains "FirewallHealth"

| where ResourceId contains "/SUBSCRIPTIONS/XXXXXXXX-XXXX-XXXX-XXXX-XXXXXXXXXXXX/RESOURCEGROUPS/PARALLELIPGROUPRG/PROVIDERS/MICROSOFT.NETWORK/AZUREFIREWALLS/HUBVNET-FIREWALL"

| where TimeGenerated > ago(30m)

Dále vytvořte upozornění na chybějící metriky v časovém období 60 minut. Pokud chcete nastavit nová upozornění na chybějící metriky, přejděte na stránku Upozornění v pracovním prostoru služby Log Analytics.

Pravidla upozornění služby Azure Firewall

Můžete nastavit upozornění na libovolnou metriku, položku protokolu nebo položku protokolu aktivit uvedenou v referenčních informacích o monitorování služby Azure Firewall.

Doporučení poradce

U některých služeb, pokud během operací prostředků dojde k kritickým nebo bezprostředním změnám, zobrazí se na stránce Přehled služby na portálu výstraha. Další informace a doporučené opravy výstrahy najdete v doporučeních Advisoruv části Monitorování v nabídce vlevo. Během normálních operací se nezobrazují žádná doporučení poradce.

Další informace o Azure Advisoru najdete v přehledu Azure Advisoru.

Související obsah

- Referenční informace o metrikách, protokolech a dalších důležitých hodnotách vytvořených pro službu Azure Firewall najdete v referenčních informacích k datům monitorování služby Azure Firewall.

- Obecné podrobnosti o monitorování prostředků Azure najdete v tématu Monitorování prostředků Azure pomocí služby Azure Monitor.